آپ کے وائرلیس نیٹ ورک کو WPA2 انکرپشن اور مضبوط پاس فریس سے محفوظ بنانا ضروری ہے۔ لیکن آپ واقعتا اس میں کس طرح کے حملوں سے محفوظ ہیں؟ حملہ آوروں نے مرموز وائرلیس نیٹ ورک کو کس طرح کریک کیا۔

یہ "وائرلیس نیٹ ورک کو کس طرح کریک کریں" گائیڈ نہیں ہے۔ ہم یہاں کسی نیٹ ورک سے سمجھوتہ کرنے کے عمل سے گزرنے کے لئے نہیں ہیں۔ ہم چاہتے ہیں کہ آپ یہ سمجھیں کہ کوئی آپ کے نیٹ ورک سے سمجھوتہ کیسے کرسکتا ہے۔

غیر خفیہ کردہ نیٹ ورک پر جاسوسی کرنا

متعلقہ: آپ کو بغیر پاس ورڈ کے اوپن Wi-Fi نیٹ ورک کی میزبانی کیوں نہیں کرنی چاہئے

پہلے ، ممکن ہو کم سے کم محفوظ نیٹ ورک کے ساتھ آغاز کریں: ایک کھلا نیٹ ورک جس میں نہیں ہے خفیہ کاری . کوئی بھی واضح طور پر نیٹ ورک سے منسلک ہوسکتا ہے اور پاسفراز فراہم کیے بغیر آپ کا انٹرنیٹ کنیکشن استعمال کرسکتا ہے۔ اگر آپ کچھ غیر قانونی کام کرتے ہیں اور یہ آپ کے IP پتے پر پائے جاتے ہیں تو یہ آپ کو قانونی خطرہ میں ڈال سکتا ہے۔ تاہم ، ایک اور خطرہ ہے جو کم واضح ہے۔

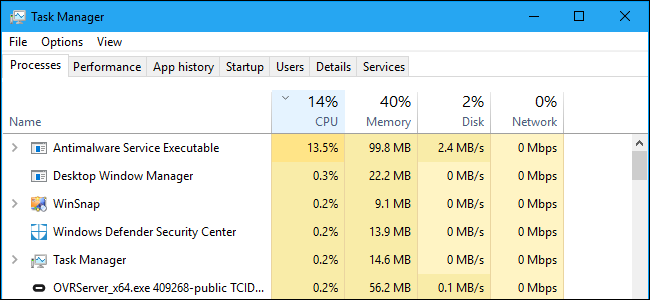

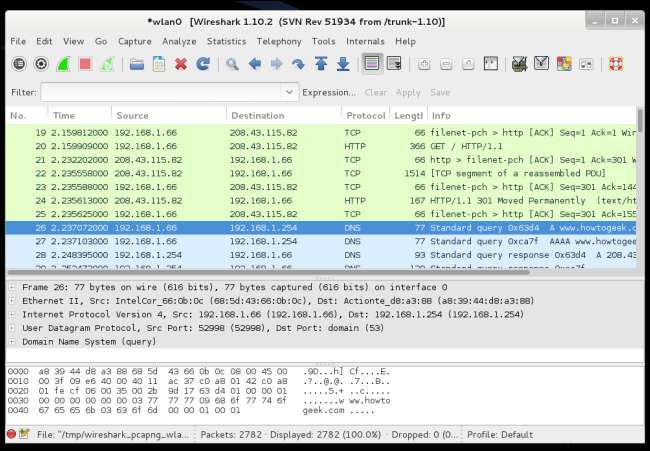

جب کوئی نیٹ ورک غیر خفیہ شدہ ہوتا ہے تو ، ٹریفک سادہ لوحی میں آگے پیچھے سفر کرتا ہے۔ رینج میں موجود کوئی بھی شخص استعمال کرسکتا ہے پیکٹ پکڑنے والا سافٹ ویئر جو لیپ ٹاپ کا وائی فائی ہارڈویئر چالو کرتا ہے اور وائرلیس پیکٹوں کو ہوا سے گرفت میں لے جاتا ہے۔ اس کو عام طور پر آلے کو "مسکراہٹ وضع" میں ڈالنے کے طور پر جانا جاتا ہے ، کیونکہ اس نے قریبی تمام وائرلیس ٹریفک کو اپنی گرفت میں لے لیا ہے۔ حملہ آور پھر ان پیکٹوں کا معائنہ کرسکتا تھا اور دیکھ سکتا تھا کہ آپ آن لائن کیا کر رہے ہیں۔ کوئی HTTPS رابطے اس سے محفوظ رہیں گے ، لیکن تمام HTTP ٹریفک خطرے سے دوچار ہوگا۔

گوگل نے اس کے ل some کچھ حد تک گرمی لی جب وہ اپنے اسٹریٹ ویو ٹرکوں کے ساتھ وائی فائی ڈیٹا حاصل کررہے تھے۔ انہوں نے کھلے Wi-Fi نیٹ ورکس سے کچھ پیکٹ قبضے میں لئے اور ان میں حساس ڈیٹا شامل ہوسکتا ہے۔ آپ کے نیٹ ورک کی حد میں کوئی بھی شخص اس حساس ڈیٹا پر قبضہ کرسکتا ہے اوپن Wi-Fi نیٹ ورک کو کام نہ کرنے کی وجہ .

پوشیدہ وائرلیس نیٹ ورک کی تلاش

متعلقہ: کسی جھوٹی احساس کی حفاظت نہ کریں: اپنے وائی فائی کو محفوظ بنانے کے 5 غیر محفوظ طریقے

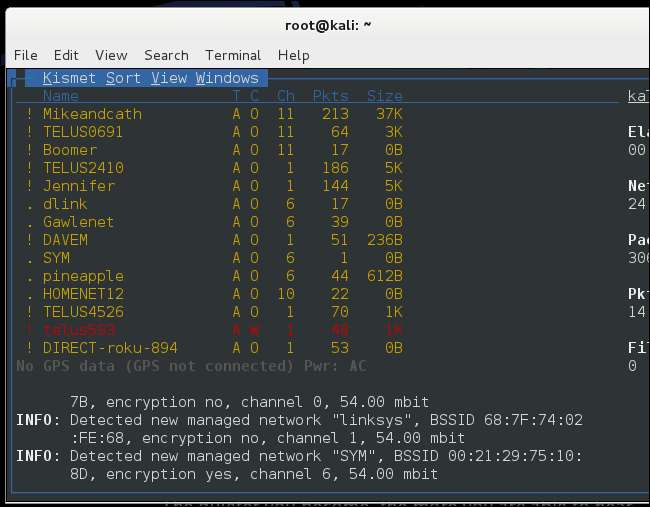

تلاش کرنا ممکن ہے "پوشیدہ" وائرلیس نیٹ ورک کسمت جیسے ٹولس کے ساتھ ، جو قریبی وائرلیس نیٹ ورکس کو دکھاتے ہیں۔ وائرلیس نیٹ ورک کا ایس ایس آئی ڈی ، یا نام ، ان میں سے بہت سے ٹولز میں خالی دکھائے گا۔

اس سے زیادہ مدد نہیں ملے گی۔ حملہ آور کسی آلہ پر ایک ڈیئوتھ فریم بھیج سکتے ہیں ، جس سے یہ اشارہ ہوتا ہے کہ اگر کوئی بند ہونے کی صورت میں ایک رسائی پوائنٹ بھیج دے گا۔ اس کے بعد آلہ نیٹ ورک سے دوبارہ رابطہ قائم کرنے کی کوشش کرے گا ، اور یہ نیٹ ورک کے SSID کو استعمال کرکے ایسا کرے گا۔ ایس ایس آئی ڈی کو اس وقت پکڑا جاسکتا ہے۔ یہ آلہ واقعتا necessary ضروری بھی نہیں ہے ، کیوں کہ ایک طویل عرصے تک کسی نیٹ ورک کی نگرانی کرنے کے نتیجے میں ایس ایس آئی ڈی کو ظاہر کرتے ہوئے قدرتی طور پر کسی موکل سے رابطہ قائم کرنے کی کوشش کی جاسکے گی۔

یہی وجہ ہے کہ آپ کے وائرلیس نیٹ ورک کو چھپانے سے آپ کی مدد نہیں ہوگی۔ در حقیقت ، یہ حقیقت میں ہوسکتا ہے اپنے آلات کو کم محفوظ بنائیں کیونکہ وہ ہر وقت پوشیدہ وائی فائی نیٹ ورک سے رابطہ قائم کرنے کی کوشش کریں گے۔ قریبی حملہ آور ان درخواستوں کو دیکھ سکتا تھا اور آپ کا پوشیدہ رسائی نقطہ ہونے کا بہانہ کرسکتا تھا ، اور آپ کے آلے کو کسی سمجھوتہ کرنے والے مقام سے مربوط ہونے پر مجبور کرتا تھا۔

میک ایڈریس تبدیل کرنا

نیٹ ورک تجزیہ کے ٹولز جو نیٹ ورک ٹریفک کو اپنی گرفت میں لیتے ہیں وہ ایک رسائی مقام سے جڑے ہوئے آلات کو ان کے ساتھ بھی دکھائیں گے میک ایڈریس ، ایسی چیز جو پیکٹوں میں نظر آتی ہے اور آگے پیچھے سفر کرتی ہے۔ اگر کوئی آلہ رسائ پوائنٹ سے منسلک ہے تو ، حملہ آور جانتا ہے کہ ڈیوائس کا میک ایڈریس آلہ کے ساتھ کام کرے گا۔

پھر حملہ آور دوسرے کمپیوٹر کے میک ایڈریس سے مماثل ہونے کے لئے اپنے وائی فائی ہارڈ ویئر کا میک ایڈریس تبدیل کرسکتا ہے۔ وہ مؤکل کا انتظار کریں گے کہ وہ اس سے رابطہ منقطع کرے یا اس کو ڈی ایٹ کرے اور اسے منقطع کرنے پر مجبور کرے ، پھر اپنے ہی آلے سے وائی فائی نیٹ ورک سے رابطہ قائم کریں۔

کریکنگ WEP یا WPA1 خفیہ کاری

متعلقہ: WEP ، WPA ، اور WPA2 Wi-Fi پاس ورڈ کے درمیان فرق

WPA2 آپ کا Wi-Fi خفیہ کرنے کا جدید ، محفوظ طریقہ ہے۔ ایسے مشہور حملے ہیں جو پرانے توڑ سکتے ہیں WEP یا WPA1 خفیہ کاری (ڈبلیو پی اے 1 کو اکثر "WPA" انکرپشن کے طور پر بھی جانا جاتا ہے ، لیکن ہم یہاں WPA1 کو اس بات پر زور دینے کے لئے استعمال کرتے ہیں کہ ہم WPA کے پرانے ورژن کے بارے میں بات کر رہے ہیں اور WPA2 زیادہ محفوظ ہے)۔

خود انکرپشن اسکیم کمزور ہے اور کافی ٹریفک پکڑے جانے کے بعد ، خفیہ کاری کا تجزیہ اور توڑ کیا جاسکتا ہے۔ ایک دن تک رسائی کے مقام کی نگرانی اور ایک دن کے قریب ٹریفک کی گرفت کے بعد ، حملہ آور ایک ایسا سافٹ ویئر پروگرام چلا سکتا ہے جو WEP کی خفیہ کاری کو توڑ دیتا ہے . ڈبلیو ای پی کافی حد تک غیر محفوظ ہے اور رسائی کے مقام کو دھوکہ دے کر اس کو جلدی سے توڑنے کے دوسرے طریقے موجود ہیں۔ WPA1 زیادہ محفوظ ہے ، لیکن پھر بھی کمزور ہے۔

ڈبلیو پی ایس کی کمزوریوں کا استحصال کرنا

متعلقہ: وائی فائی پروٹیکٹڈ سیٹ اپ (ڈبلیو پی ایس) غیر محفوظ ہے: یہاں آپ کو اسے غیر فعال کیوں کرنا چاہئے

حملہ آور بھی آپ کے نیٹ ورک کو توڑ سکتا ہے Wi-Fi محفوظ سیٹ اپ ، یا WPS کا استحصال کرنا . ڈبلیو پی ایس کے ساتھ ، آپ کے راؤٹر میں 8 ہندسوں کا پن نمبر ہوتا ہے جسے آلہ آپ کے خفیہ کاری کا پاس فراز فراہم کرنے کے بجائے رابطہ قائم کرنے کے لئے استعمال کرسکتا ہے۔ پن کو دو گروپوں میں چیک کیا جاتا ہے۔ پہلے ، روٹر پہلے چار ہندسوں کو چیک کرتا ہے اور آلہ کو بتاتا ہے کہ وہ ٹھیک ہے یا نہیں ، اور پھر راؤٹر نے آخری چار ہندسوں کی جانچ کی اور آلہ کو بتایا کہ وہ صحیح ہیں یا نہیں۔ ممکنہ چار ہندسوں کی تعداد میں کافی کم تعداد موجود ہے ، لہذا ایک حملہ آور WPS سیکیورٹی کو ہر چار ہندسے کی کوشش کر کے '' زبردستی '' کرسکتا ہے جب تک کہ روٹر انھیں یہ نہ بتائے کہ انھوں نے درست نمبر کا اندازہ نہیں لگایا ہے۔

آپ WPS کو غیر فعال کرکے اس سے حفاظت کرسکتے ہیں۔ بدقسمتی سے ، کچھ راؤٹرز دراصل WPS فعال چھوڑ دیتے ہیں یہاں تک کہ جب آپ اسے ان کے ویب انٹرفیس میں غیر فعال کردیتے ہیں۔ اگر آپ کے پاس کوئی روٹر ہے جو WPS کی حمایت نہیں کرتا ہے تو آپ زیادہ محفوظ رہ سکتے ہیں!

جانور کو زبردستی کرنے والے WPA2 پاسفریز

متعلقہ: جانوروں سے ہونے والے حملوں کی وضاحت: تمام خفیہ کاری کس طرح قابل برداشت ہے

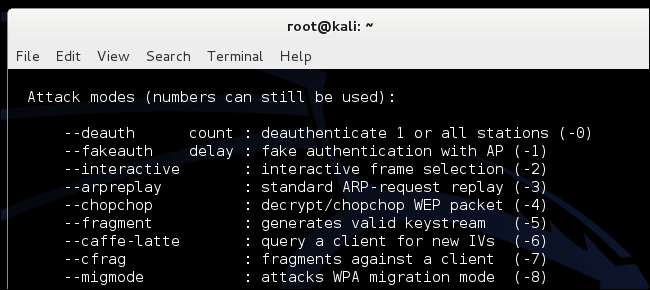

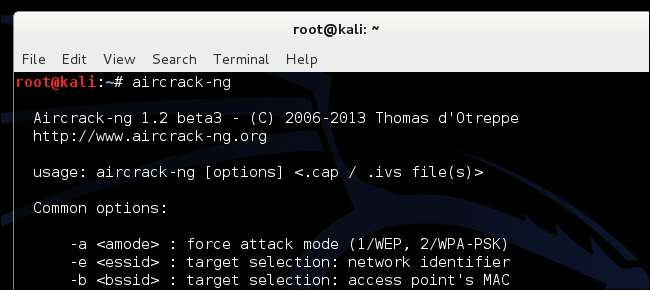

جدید WPA2 خفیہ کاری ہونی چاہئے ایک لغت حملے کے ساتھ "وحشی مجبور" . ایک حملہ آور ایک نیٹ ورک کی نگرانی کرتا ہے ، ہینڈ شیک پیکٹوں پر قبضہ کرتا ہے جن کا تبادلہ اس وقت ہوتا ہے جب جب کوئی آلہ ایکسیس پوائنٹ پر رابطہ کرتا ہے۔ یہ ڈیٹا منسلک ڈیوائس کو غیر مجاز بنا کر آسانی سے حاصل کیا جاسکتا ہے۔ اس کے بعد وہ ایک بری فورس فورس حملہ کرنے کی کوشش کر سکتے ہیں ، ممکنہ وائی فائی پاسفریز کو چیک کریں اور یہ دیکھیں کہ آیا وہ کامیابی سے مصافحہ کو مکمل کریں گے۔

مثال کے طور پر ، ہم کہتے ہیں کہ پاسفریز "پاس ورڈ" ہے۔ WPA2 پاسفریز کی تعداد آٹھ اور 63 ہندسوں کے درمیان ہونی چاہئے ، لہذا "پاس ورڈ" بالکل درست ہے۔ ایک کمپیوٹر ایک لغت کی فائل کے ساتھ شروع ہوتا ہے جس میں بہت سے ممکنہ پاس ورڈ ہوتے ہیں اور انھیں ایک ایک کرکے آزماتے ہیں۔ مثال کے طور پر ، یہ "پاس ورڈ ،" "لیٹ مین ، 1" "اوپنسیسم ،" اور اسی طرح کی کوشش کرے گا۔ اس طرح کے حملے کو اکثر "ڈکشنری اٹیک" کہا جاتا ہے کیونکہ اس کے لئے ایک لغت فائل کی ضرورت ہوتی ہے جس میں بہت سے ممکنہ پاس ورڈ ہوں۔

ہم آسانی سے دیکھ سکتے ہیں کہ "پاس ورڈ" جیسے عام یا آسان پاس ورڈ کا اندازہ مختصر وقت کے اندر کیسے لگایا جاسکتا ہے ، جب کہ کمپیوٹر کبھی بھی لمبے ، کم واضح پاس ورڈ جیسے ":] C / + [[ujA + S؛ n9BYq9 <kM5'W + fc`Z # * U} G (/ W ~ @ q> z> T @ J # 5E = g} uwF5؟ B؟ Xyg. "یہی وجہ ہے کہ اس کے ساتھ ایک مضبوط پاس فریز ہونا ضروری ہے مناسب لمبائی۔

تجارت کے اوزار

اگر آپ ان مخصوص ٹولز کو دیکھنا چاہتے ہیں جو حملہ آور استعمال کرتا ، ڈاؤن لوڈ کریں اور چلائیں کالی لینکس . کالی بیک ٹریک کا جانشین ہے ، جس کے بارے میں آپ نے سنا ہوگا۔ ایرکریک این جی ، کسمٹ ، ویر شارک ، ریور ، اور نیٹ ورک دخول کے دیگر ٹولز پہلے سے نصب اور استعمال کے ل. تیار ہیں۔ یہ ٹولز در حقیقت استعمال کرنے میں کچھ معلومات (یا گوگلنگ) لے سکتے ہیں۔

یقینا. ان تمام طریقوں کے لئے حملہ آور کو نیٹ ورک کی جسمانی حد میں ہونا ضروری ہے۔ اگر آپ کہیں بھی وسط میں نہیں رہتے ہیں تو ، آپ کو خطرہ کم ہوگا۔ اگر آپ نیو یارک سٹی میں ایک اپارٹمنٹ بلڈنگ میں رہتے ہیں تو ، قریب ہی بہت سے لوگ موجود ہیں جو ایک غیر محفوظ نیٹ ورک کی خواہش رکھتے ہیں جن کو وہ پگی بیک کرسکتے ہیں۔

تصویری کریڈٹ: فلکر پر مینوئل فرنینڈو گوٹیریز