Dalam instalasi Geek School ini, kita melihat Virtualisasi Folder, SID dan Izin, serta Sistem File Enkripsi.

Pastikan untuk memeriksa artikel sebelumnya dalam seri Sekolah Geek ini di Windows 7:

- Memperkenalkan How-To Geek School

- Peningkatan dan Migrasi

- Mengonfigurasi Perangkat

- Mengelola Disk

- Mengelola Aplikasi

- Mengelola Internet Explorer

- Dasar-dasar Alamat IP

- Jaringan

- Jaringan Nirkabel

- Windows Firewall

- Administrasi Jarak Jauh

- Akses Jarak Jauh

- Pemantauan, Kinerja, dan Menjaga Windows Tetap Terbaru

Dan nantikan sisa seri lainnya sepanjang minggu ini.

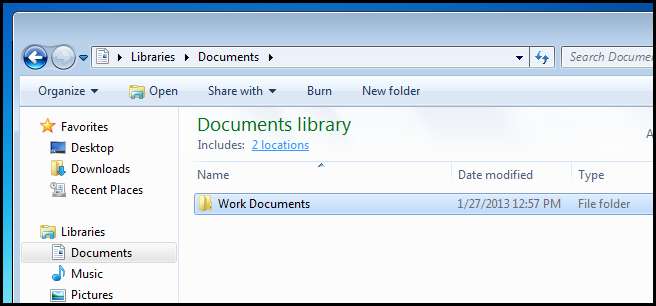

Virtualisasi Folder

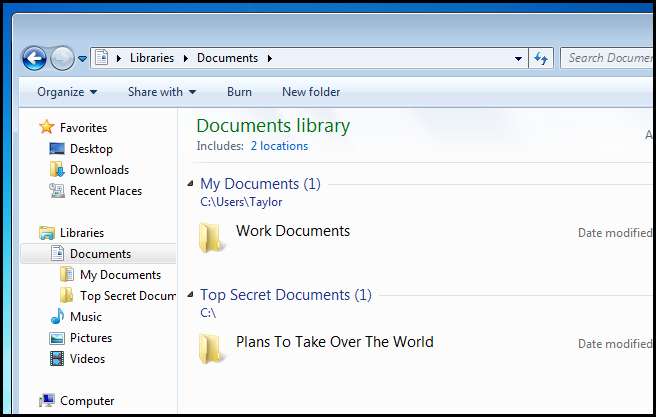

Windows 7 memperkenalkan gagasan pustaka yang memungkinkan Anda memiliki lokasi terpusat di mana Anda dapat melihat sumber daya yang terletak di tempat lain di komputer Anda. Lebih khusus lagi, fitur perpustakaan memungkinkan Anda untuk menambahkan folder dari mana saja di komputer Anda ke salah satu dari empat perpustakaan default, Dokumen, Musik, Video dan Gambar, yang mudah diakses dari panel navigasi Windows Explorer.

Ada dua hal penting yang perlu diperhatikan tentang fitur perpustakaan:

- Saat Anda menambahkan folder ke pustaka, folder itu sendiri tidak bergerak, melainkan dibuat tautan ke lokasi folder.

- Untuk menambahkan berbagi jaringan ke perpustakaan Anda, itu harus tersedia secara offline, meskipun Anda juga dapat menggunakan solusi menggunakan tautan simbolik.

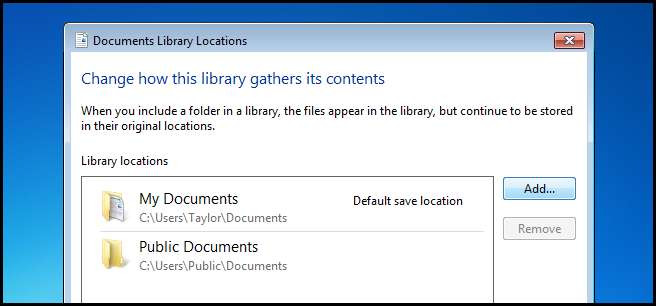

Untuk menambahkan folder ke perpustakaan, cukup masuk ke perpustakaan dan klik tautan lokasi.

Kemudian klik tombol tambah.

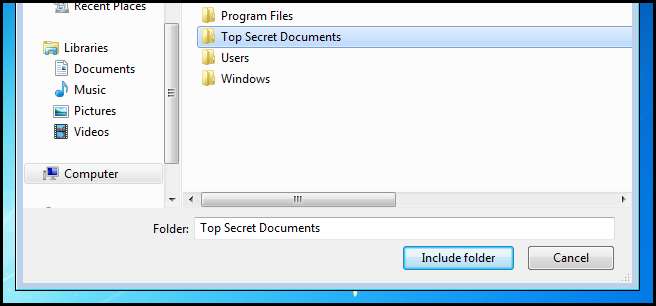

Sekarang cari folder yang ingin Anda sertakan di perpustakaan dan klik tombol Sertakan folder.

Hanya itu saja.

Pengenal Keamanan

Sistem Operasi Windows menggunakan SID untuk mewakili semua prinsip keamanan. SID hanyalah string panjang variabel karakter alfanumerik yang mewakili mesin, pengguna, dan grup. SID ditambahkan ke ACL (Daftar Kontrol Akses) setiap kali Anda memberikan izin pengguna atau grup ke file atau folder. Di belakang layar, SID disimpan dengan cara yang sama seperti semua objek data lainnya: dalam biner. Namun, ketika Anda melihat SID di Windows, itu akan ditampilkan menggunakan sintaks yang lebih mudah dibaca. Jarang sekali Anda melihat SID dalam bentuk apa pun di Windows; skenario yang paling umum adalah saat Anda memberikan izin ke sumber daya kepada seseorang, lalu menghapus akun penggunanya. SID kemudian akan muncul di ACL. Jadi mari kita lihat format khas di mana Anda akan melihat SID di Windows.

Notasi yang akan Anda lihat membutuhkan sintaks tertentu. Di bawah ini adalah bagian-bagian berbeda dari SID.

- Awalan 'S'

- Nomor revisi struktur

- Nilai otoritas pengenal 48-bit

- Sejumlah variabel nilai sub-otoritas 32-bit atau pengenal relatif (RID)

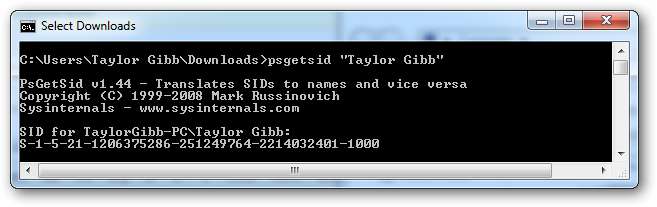

Menggunakan SID saya pada gambar di bawah ini, kami akan memecah bagian yang berbeda untuk mendapatkan pemahaman yang lebih baik.

Struktur SID:

'S' - Komponen pertama SID selalu berupa 'S'. Ini diawali untuk semua SID dan ada di sana untuk memberi tahu Windows bahwa yang berikut adalah SID.

’1′ - Komponen kedua dari SID adalah nomor revisi dari spesifikasi SID. Jika spesifikasi SID diubah, itu akan memberikan kompatibilitas ke belakang. Pada Windows 7 dan Server 2008 R2, spesifikasi SID masih dalam revisi pertama.

’5′ - Bagian ketiga dari SID disebut Identifier Authority. Ini menentukan dalam lingkup apa SID dibuat. Nilai yang memungkinkan untuk bagian SID ini adalah:

- 0 - Otoritas Nihil

- 1 - Otoritas Dunia

- 2 - Otoritas Lokal

- 3 - Otoritas Pencipta

- 4 - Otoritas Non-unik

- 5 - Otoritas NT

’21′ - Komponen keempat adalah sub-otoritas 1. Nilai '21' digunakan di bidang keempat untuk menentukan bahwa sub-otoritas yang mengikuti mengidentifikasi Mesin Lokal atau Domain.

’1206375286-251249764-2214032401′ - Ini masing-masing disebut sub-otoritas 2,3 dan 4. Dalam contoh kami, ini digunakan untuk mengidentifikasi mesin lokal, tetapi juga bisa menjadi pengidentifikasi untuk Domain.

’1000′ - Sub-otoritas 5 adalah komponen terakhir di SID kami dan disebut RID (Relative Identifier). RID relatif terhadap setiap prinsip keamanan: harap dicatat bahwa objek yang ditentukan pengguna, yang tidak dikirimkan oleh Microsoft, akan memiliki RID 1000 atau lebih besar.

Prinsip Keamanan

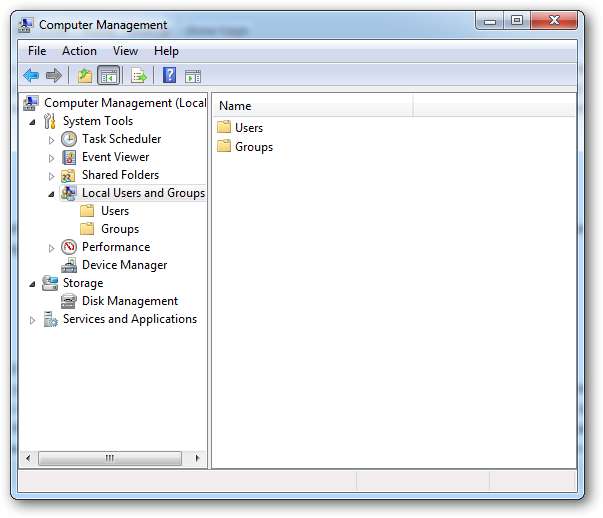

Prinsip keamanan adalah segala sesuatu yang memiliki SID yang melekat padanya. Ini bisa menjadi pengguna, komputer, dan bahkan grup. Prinsip keamanan dapat bersifat lokal atau dalam konteks domain. Anda mengelola prinsip-prinsip keamanan lokal melalui pengguna lokal dan grup snap-in, di bawah manajemen komputer. Untuk membukanya, klik kanan pada pintasan komputer di menu mulai dan pilih kelola.

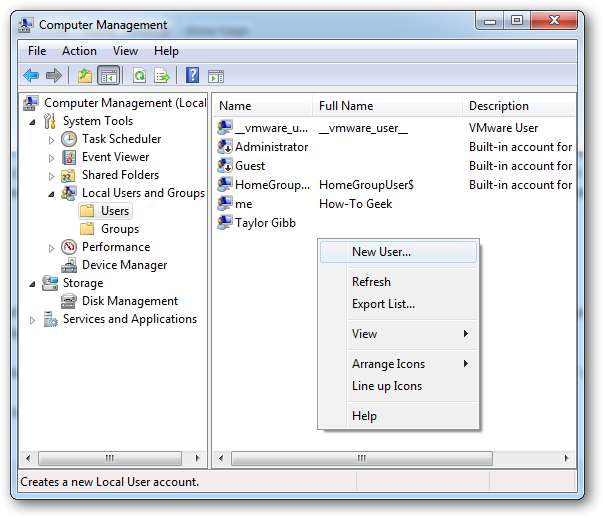

Untuk menambahkan prinsip keamanan pengguna baru, Anda dapat pergi ke folder Pengguna dan klik kanan dan pilih Pengguna Baru.

Jika Anda mengklik dua kali pada pengguna, Anda dapat menambahkannya ke Grup Keamanan di tab Anggota.

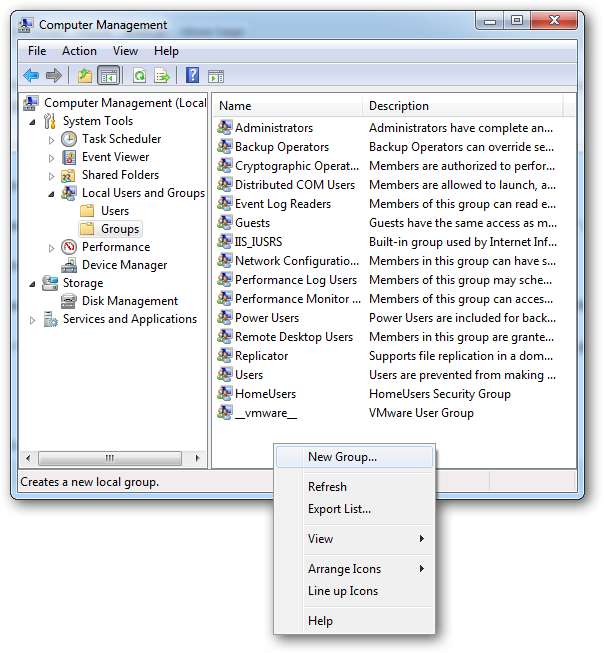

Untuk membuat grup keamanan baru, navigasikan ke folder Grup di sisi kanan. Klik kanan pada ruang putih dan pilih Grup Baru.

Bagikan Izin dan Izin NTFS

Di Windows ada dua jenis izin file dan folder. Pertama, ada Izin Bagikan. Kedua, ada Izin NTFS, yang juga disebut Izin Keamanan. Mengamankan folder bersama biasanya dilakukan dengan kombinasi Share dan NTFS Permissions. Karena ini masalahnya, penting untuk diingat bahwa izin yang paling ketat selalu berlaku. Misalnya, jika izin berbagi memberikan izin baca prinsip keamanan semua orang, tetapi izin NTFS memungkinkan pengguna untuk membuat perubahan ke file, izin berbagi akan diutamakan, dan pengguna tidak akan diizinkan untuk membuat perubahan. Saat Anda mengatur izin, LSASS (Otoritas Keamanan Lokal) mengontrol akses ke sumber daya. Saat Anda masuk, Anda diberi token akses dengan SID Anda di dalamnya. Ketika Anda pergi untuk mengakses sumber, LSASS membandingkan SID yang Anda tambahkan ke ACL (Access Control List). Jika SID ada di ACL, ini menentukan apakah mengizinkan atau menolak akses. Apa pun izin yang Anda gunakan, ada perbedaan, jadi mari kita lihat untuk mendapatkan pemahaman yang lebih baik tentang kapan kita harus menggunakan apa.

Bagikan Izin:

- Hanya berlaku untuk pengguna yang mengakses sumber daya melalui jaringan. Aturan tersebut tidak berlaku jika Anda masuk secara lokal, misalnya melalui layanan terminal.

- Ini berlaku untuk semua file dan folder di sumber daya bersama. Jika Anda ingin memberikan skema pembatasan yang lebih terperinci, Anda harus menggunakan Izin NTFS selain izin bersama

- Jika Anda memiliki volume berformat FAT atau FAT32, ini akan menjadi satu-satunya bentuk pembatasan yang tersedia untuk Anda, karena Izin NTFS tidak tersedia pada sistem file tersebut.

Izin NTFS:

- Batasan hanya pada Izin NTFS adalah bahwa mereka hanya dapat diatur pada volume yang diformat ke sistem file NTFS

- Ingatlah bahwa Izin NTFS bersifat kumulatif. Itu berarti bahwa izin efektif pengguna adalah hasil dari menggabungkan izin yang ditetapkan pengguna dan izin dari setiap grup milik pengguna.

Izin Bagikan Baru

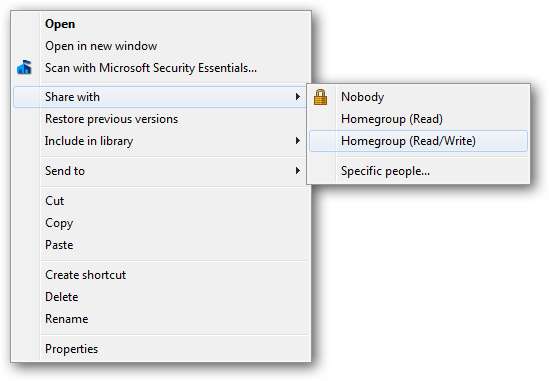

Windows 7 membeli teknik berbagi yang "mudah". Opsi berubah dari Baca, Ubah, dan Kontrol Penuh menjadi Baca dan Baca / Tulis. Idenya adalah bagian dari mentalitas Homegroup secara keseluruhan dan memudahkan berbagi folder untuk orang-orang yang tidak melek komputer. Ini dilakukan melalui menu konteks dan berbagi dengan homegroup Anda dengan mudah.

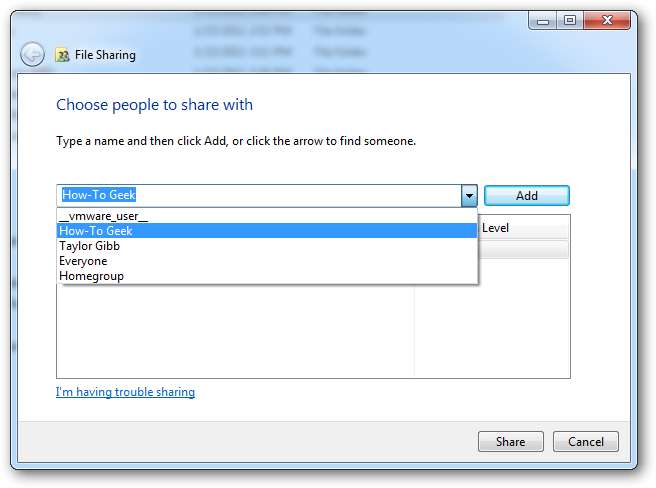

Jika Anda ingin berbagi dengan seseorang yang tidak berada di grup asal, Anda selalu dapat memilih opsi “Orang tertentu…”. Yang akan memunculkan dialog yang lebih "rumit" di mana Anda dapat menentukan pengguna atau grup.

Hanya ada dua izin, seperti yang disebutkan sebelumnya. Bersama-sama, mereka menawarkan skema perlindungan semua atau tidak sama sekali untuk folder dan file Anda.

- Baca izin adalah opsi "lihat, jangan sentuh". Penerima dapat membuka, tetapi tidak dapat mengubah atau menghapus file.

- Baca tulis adalah opsi "lakukan apa saja". Penerima dapat membuka, mengubah, atau menghapus file.

Izin Sekolah Tua

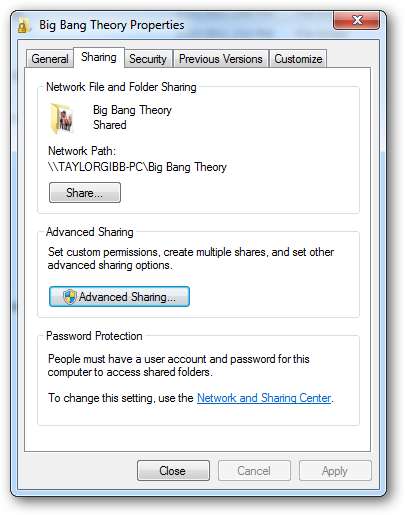

Dialog berbagi lama memiliki lebih banyak opsi, seperti opsi untuk berbagi folder dengan alias yang berbeda. Ini memungkinkan kami membatasi jumlah koneksi simultan serta mengonfigurasi caching. Tak satu pun dari fungsi ini hilang di Windows 7, melainkan tersembunyi di bawah opsi yang disebut "Berbagi Lanjutan". Jika Anda mengklik kanan pada folder dan pergi ke propertinya, Anda dapat menemukan pengaturan "Berbagi Lanjutan" di bawah tab berbagi.

Jika Anda mengklik tombol "Berbagi Lanjutan", yang memerlukan kredensial administrator lokal, Anda dapat mengonfigurasi semua pengaturan yang Anda kenal di versi Windows sebelumnya.

Jika Anda mengeklik tombol izin, Anda akan disajikan dengan 3 setelan yang kita semua kenal.

- Baca izin memungkinkan Anda untuk melihat dan membuka file dan subdirektori serta menjalankan aplikasi. Namun tidak mengizinkan perubahan apa pun.

- Memodifikasi izin memungkinkan Anda melakukan apa pun itu Baca izin memungkinkan, dan itu juga menambah kemampuan untuk menambahkan file dan subdirektori, menghapus subfolder dan mengubah data dalam file.

- Kontrol penuh adalah "melakukan apa saja" dari izin klasik, karena memungkinkan Anda untuk melakukan salah satu dan semua izin sebelumnya. Selain itu, ini memberi Anda Izin NTFS yang berubah-ubah, tetapi ini hanya berlaku di Folder NTFS

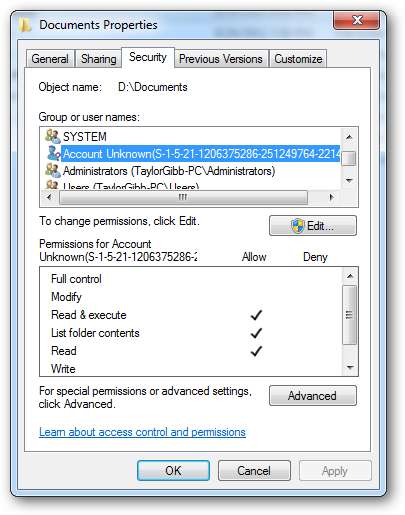

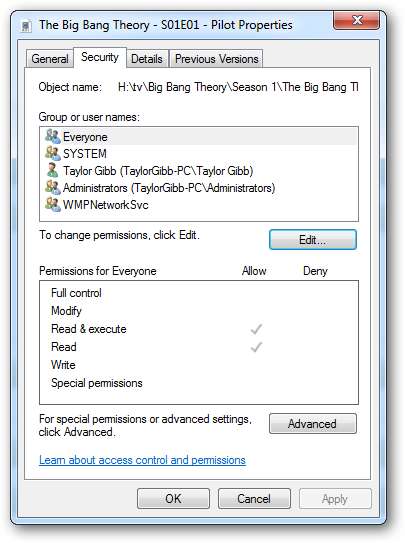

Izin NTFS

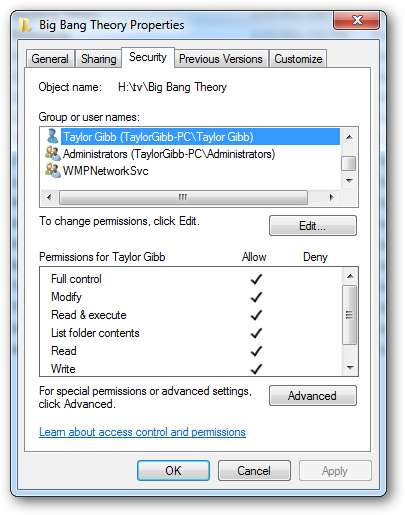

Izin NTFS memungkinkan kontrol yang sangat terperinci atas file dan folder Anda. Dengan demikian, jumlah perincian dapat menjadi hal yang menakutkan bagi pendatang baru. Anda juga dapat mengatur izin NTFS per file serta per folder. Untuk mengatur Izin NTFS pada file, Anda harus mengklik kanan dan pergi ke properti file, lalu pergi ke tab keamanan.

Untuk mengedit Izin NTFS untuk Pengguna atau Grup, klik tombol edit.

Seperti yang Anda lihat, ada cukup banyak Izin NTFS, jadi mari kita uraikan. Pertama, kita akan melihat Izin NTFS yang dapat Anda atur pada file.

- Kontrol penuh memungkinkan Anda membaca, menulis, memodifikasi, mengeksekusi, mengubah atribut, izin, dan mengambil kepemilikan file.

- Memodifikasi memungkinkan Anda membaca, menulis, memodifikasi, mengeksekusi, dan mengubah atribut file.

- Baca & Jalankan akan memungkinkan Anda untuk menampilkan data, atribut, pemilik, dan izin file, dan menjalankan file jika itu adalah program.

- Baca akan memungkinkan Anda untuk membuka file, melihat atribut, pemilik, dan izinnya.

- Menulis akan memungkinkan Anda untuk menulis data ke file, menambahkan file, dan membaca atau mengubah atributnya.

Izin NTFS untuk folder memiliki opsi yang sedikit berbeda, jadi mari kita lihat.

- Kontrol penuh akan memungkinkan Anda untuk membaca, menulis, memodifikasi, dan mengeksekusi file di folder, mengubah atribut, izin, dan mengambil kepemilikan folder atau file di dalamnya.

- Memodifikasi akan memungkinkan Anda untuk membaca, menulis, memodifikasi, dan mengeksekusi file di folder, dan mengubah atribut folder atau file di dalamnya.

- Baca & Jalankan akan memungkinkan Anda untuk menampilkan konten folder dan menampilkan data, atribut, pemilik, dan izin untuk file di dalam folder, dan menjalankan file di dalam folder tersebut.

- Daftar Isi Folder akan memungkinkan Anda untuk menampilkan konten folder dan menampilkan data, atribut, pemilik, dan izin untuk file di dalam folder, dan menjalankan file di dalam folder tersebut

- Baca akan memungkinkan Anda untuk menampilkan data, atribut, pemilik, dan izin file.

- Menulis akan memungkinkan Anda untuk menulis data ke file, menambahkan file, dan membaca atau mengubah atributnya.

Ringkasan

Singkatnya, nama pengguna dan grup adalah representasi dari string alfanumerik yang disebut SID (Pengenal Keamanan). Izin Berbagi dan NTFS terkait dengan SID ini. Izin Berbagi diperiksa oleh LSSAS hanya ketika diakses melalui jaringan, sementara Izin NTFS digabungkan dengan Izin Berbagi untuk memungkinkan tingkat keamanan yang lebih terperinci untuk sumber daya yang diakses melalui jaringan maupun secara lokal.

Mengakses Sumber Daya Bersama

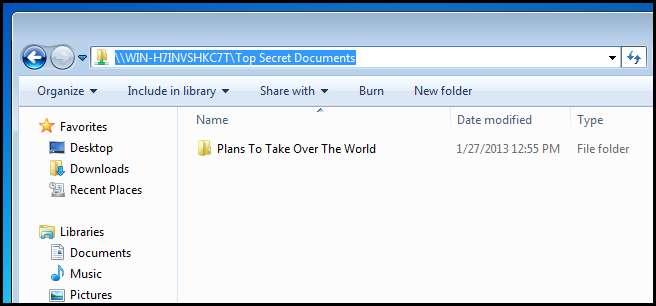

Jadi sekarang setelah kita belajar tentang dua metode yang dapat kita gunakan untuk berbagi konten di PC kita, bagaimana Anda sebenarnya mengaksesnya melalui jaringan? Ini sangat sederhana. Cukup ketikkan berikut ini ke dalam bilah navigasi.

\\ computername \ sharename

Catatan: Jelas Anda perlu mengganti nama komputer untuk nama PC yang menghosting bagian dan nama yang dibagikan untuk nama yang dibagikan.

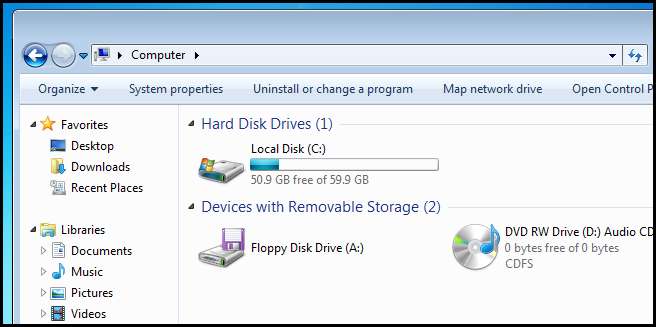

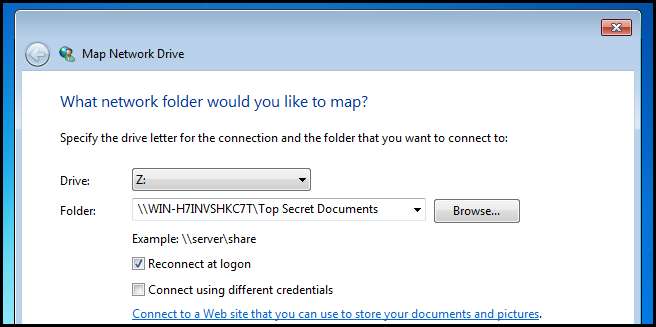

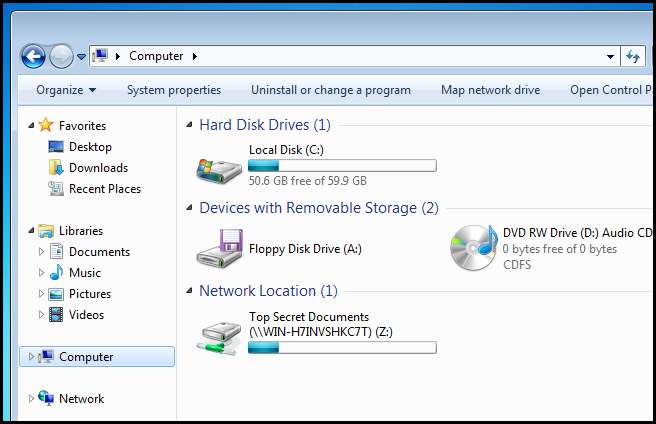

Ini bagus untuk koneksi yang putus, tapi bagaimana dengan lingkungan perusahaan yang lebih besar? Tentunya Anda tidak perlu mengajari pengguna Anda cara menyambung ke sumber daya jaringan menggunakan metode ini. Untuk menyiasatinya, Anda ingin memetakan drive jaringan untuk setiap pengguna, dengan cara ini Anda dapat menyarankan mereka untuk menyimpan dokumen mereka di drive “H”, daripada mencoba menjelaskan cara menghubungkan ke share. Untuk memetakan drive, buka Komputer dan klik tombol "Map network drive".

Kemudian cukup ketik jalur UNC dari share tersebut.

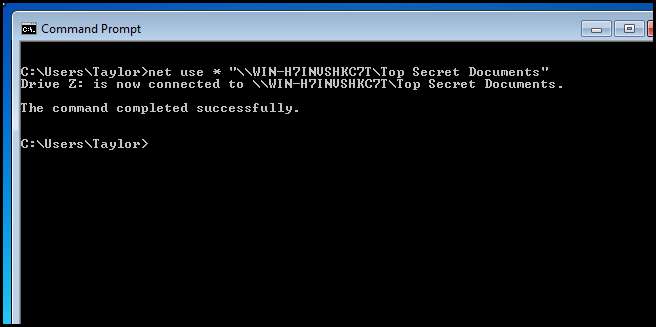

Anda mungkin bertanya-tanya apakah Anda harus melakukannya di setiap PC, dan untungnya jawabannya tidak. Sebaliknya, Anda dapat menulis skrip batch untuk secara otomatis memetakan drive untuk pengguna Anda saat logon dan menyebarkannya melalui Kebijakan Grup.

Jika kita membedah perintah:

- Kami menggunakan penggunaan bersih perintah untuk memetakan drive.

- Kami menggunakan * untuk menunjukkan bahwa kami ingin menggunakan huruf drive yang tersedia berikutnya.

- Akhirnya kami tentukan bagiannya kami ingin memetakan drive ke. Perhatikan bahwa kami menggunakan tanda kutip karena jalur UNC berisi spasi.

Mengenkripsi File Menggunakan Sistem File Enkripsi

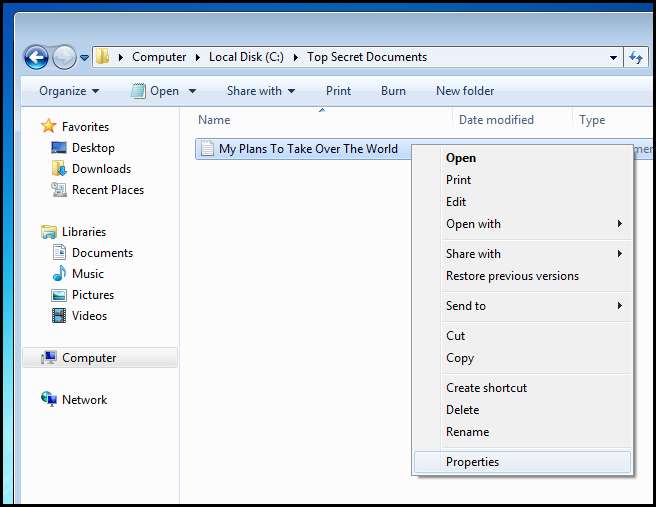

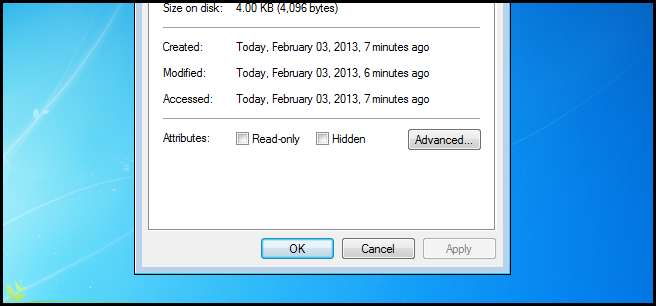

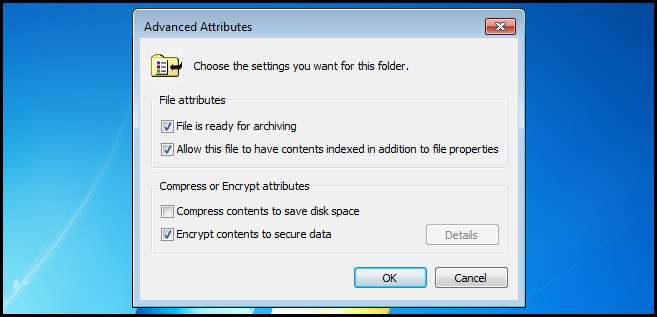

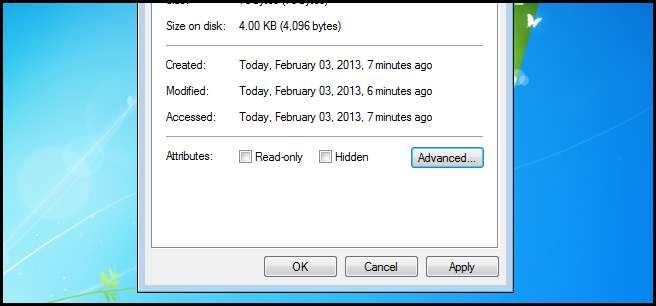

Windows menyertakan kemampuan untuk mengenkripsi file pada volume NTFS. Ini berarti hanya Anda yang dapat mendekripsi file dan melihatnya. Untuk mengenkripsi file, cukup klik kanan padanya dan pilih properti dari menu konteks.

Kemudian klik lanjutan.

Sekarang centang kotak Enkripsi konten untuk mengamankan data, lalu klik OK.

Sekarang lanjutkan dan terapkan pengaturan.

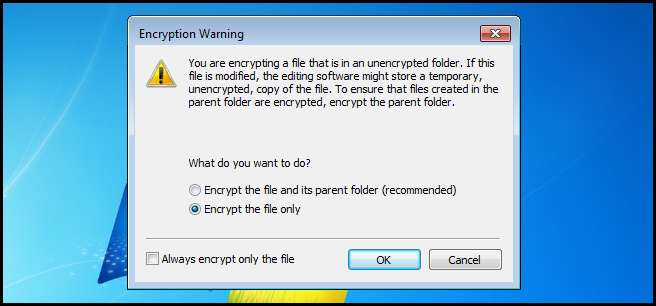

Kami hanya perlu mengenkripsi file, tetapi Anda juga memiliki opsi untuk mengenkripsi folder induk.

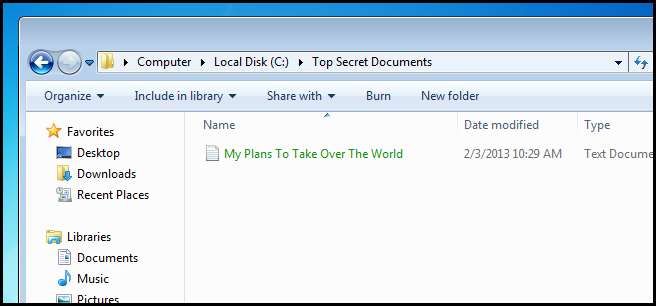

Perhatikan bahwa setelah file dienkripsi, warnanya menjadi hijau.

Sekarang Anda akan melihat bahwa hanya Anda yang dapat membuka file dan pengguna lain di PC yang sama tidak dapat melakukannya. Proses enkripsi menggunakan enkripsi kunci publik , jadi jaga keamanan kunci enkripsi Anda. Jika Anda kehilangannya, file Anda hilang dan tidak ada cara untuk memulihkannya.

Pekerjaan rumah

- Pelajari tentang warisan izin dan izin efektif.

- Baca ini Microsoft document.

- Pelajari mengapa Anda ingin menggunakan BranchCache.

- Pelajari cara berbagi printer dan mengapa Anda menginginkannya.