У цій установці Geek School ми розглянемо віртуалізацію папок, SID і дозволи, а також файлову систему шифрування.

Обов’язково ознайомтесь із попередніми статтями цієї серії Geek School для Windows 7:

- Представляємо школу How-To Geek

- Оновлення та міграції

- Налаштування пристроїв

- Керування дисками

- Керування програмами

- Керування Internet Explorer

- Основи IP-адресації

- Мережа

- Бездротові мережі

- Брандмауер Windows

- Віддалене адміністрування

- Віддалений доступ

- Моніторинг, продуктивність та оновлення Windows

І слідкуйте за рештою серіалу весь цей тиждень.

Віртуалізація папок

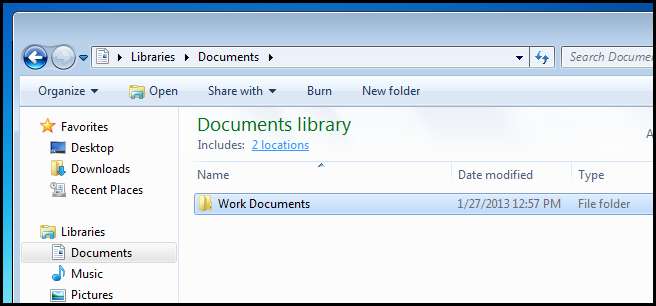

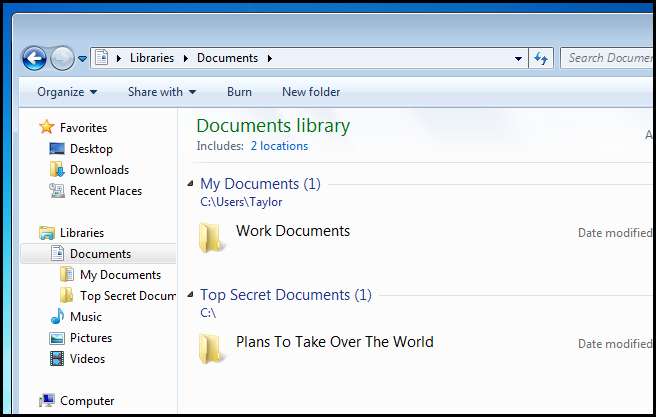

Windows 7 представив поняття бібліотек, що дозволило вам мати централізоване місце розташування, звідки ви могли переглядати ресурси, розташовані в інших місцях вашого комп’ютера. Більш конкретно, функція бібліотек дозволила вам додавати папки з будь-якого місця на вашому комп’ютері в одну з чотирьох бібліотек за замовчуванням - Документи, Музика, Відео та Картинки, до яких легко отримати доступ з навігаційної панелі Провідника Windows.

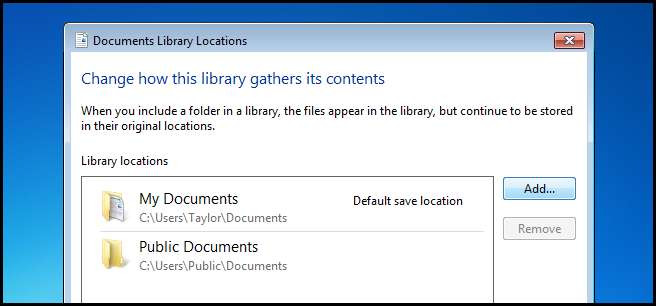

Про функцію бібліотеки слід зауважити дві важливі речі:

- Коли ви додаєте папку до бібліотеки, сама папка не рухається, швидше створюється посилання на розташування папки.

- Для того, щоб додати мережевий ресурс до своїх бібліотек, він повинен бути доступний в автономному режимі, хоча ви також можете використати роботу із символічними посиланнями.

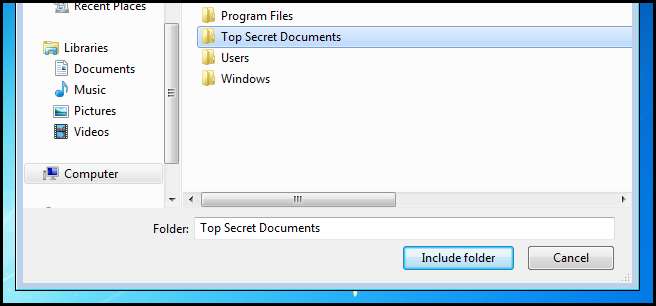

Щоб додати папку до бібліотеки, просто перейдіть до бібліотеки та натисніть на посилання розташування.

Потім натисніть кнопку Додати.

Тепер знайдіть папку, яку потрібно включити в бібліотеку, і натисніть кнопку Включити папку.

Це все.

Ідентифікатор безпеки

Операційна система Windows використовує SID для представлення всіх принципів безпеки. SID - це просто рядки буквено-цифрових символів змінної довжини, що представляють машини, користувачів та групи. SID додаються до списків ACL (Списки контролю доступу) кожного разу, коли ви надаєте користувачеві чи групі дозвіл на файл або папку. За лаштунками SID зберігаються так само, як і всі інші об'єкти даних: у двійковому. Однак, коли ви бачите SID у Windows, він відображатиметься з більш читабельним синтаксисом. Нерідко ви бачите будь-яку форму SID у Windows; найпоширеніший сценарій - це коли ви надаєте комусь дозвіл на ресурс, а потім видаляєте його обліковий запис користувача. Потім SID з'явиться в списку ACL. Тож давайте поглянемо на типовий формат, у якому ви побачите SID в Windows.

Позначення, яке ви побачите, має певний синтаксис. Нижче наведені різні частини SID.

- Префікс «S»

- Номер ревізії структури

- 48-бітове значення повноважень ідентифікатора

- Змінна кількість 32-розрядних значень підпорядкованого органу або відносного ідентифікатора (RID)

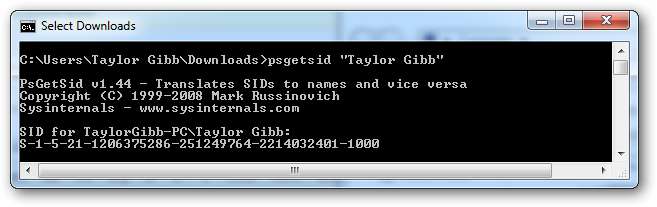

Використовуючи мій SID на зображенні нижче, ми розділимо різні розділи, щоб отримати краще розуміння.

Структура SID:

„S“ - Першим компонентом SID завжди є „S“. Це префікс для всіх SID, і він повинен повідомляти Windows, що далі йде SID.

’1′ - Другим компонентом SID є номер редакції специфікації SID. Якщо специфікація SID була змінена, це забезпечило б зворотну сумісність. Що стосується Windows 7 та Server 2008 R2, специфікація SID все ще переглядається.

’5′ - Третій розділ SID називається Центром ідентифікації. Це визначає, в якому обсязі було створено SID. Можливими значеннями для цих розділів SID можуть бути:

- 0 - Нульова влада

- 1 - Світова влада

- 2 - Місцева влада

- 3 - Авторитет авторів

- 4 - Неунікальний авторитет

- 5 - Орган NT

’21′ - Четвертий компонент - підповноважений орган 1. Значення '21' використовується у четвертому полі, щоб вказати, що підпорядковані органи, які слідують, ідентифікують Локальну машину або Домен.

’1206375286-251249764-2214032401′ - Вони називаються підповноваженими 2,3 та 4 відповідно. У нашому прикладі це використовується для ідентифікації локальної машини, але також може бути ідентифікатором домену.

’1000′ - Субповноваження 5 є останнім компонентом нашого SID і називається RID (відносний ідентифікатор). RID є відносно кожного принципу безпеки: будь ласка, зверніть увагу, що будь-які визначені користувачем об'єкти, які не постачаються Microsoft, матимуть RID 1000 або більше.

Принципи безпеки

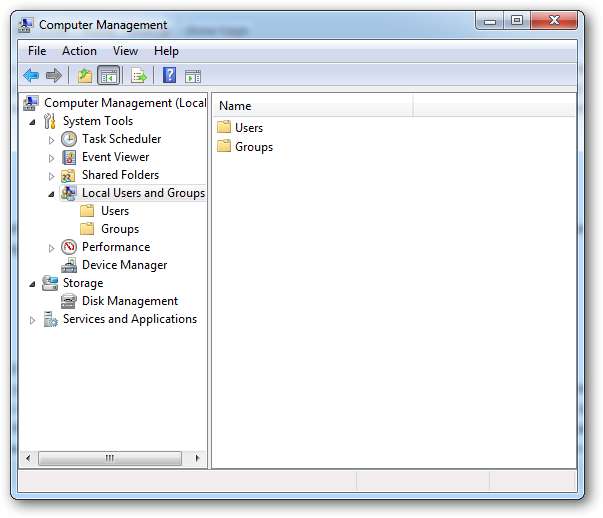

Принципом безпеки є все, до чого приєднаний SID. Це можуть бути користувачі, комп’ютери і навіть групи. Принципи безпеки можуть бути локальними або бути в контексті домену. Ви керуєте місцевими принципами безпеки за допомогою оснастки «Локальні користувачі та групи» під керуванням комп’ютера. Щоб потрапити туди, клацніть правою кнопкою миші на ярлику комп’ютера в меню «Пуск» і виберіть «Керувати».

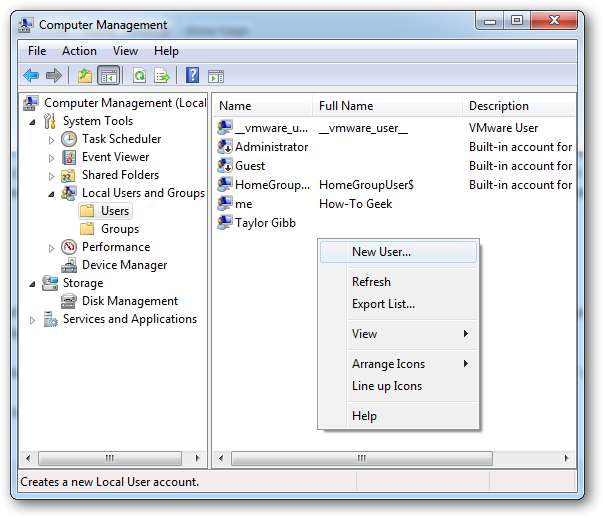

Щоб додати новий принцип безпеки користувачів, ви можете перейти до папки Користувачі та клацнути правою кнопкою миші та вибрати Новий користувач.

Якщо ви двічі клацнете на користувачеві, ви можете додати його до групи безпеки на вкладці "Член".

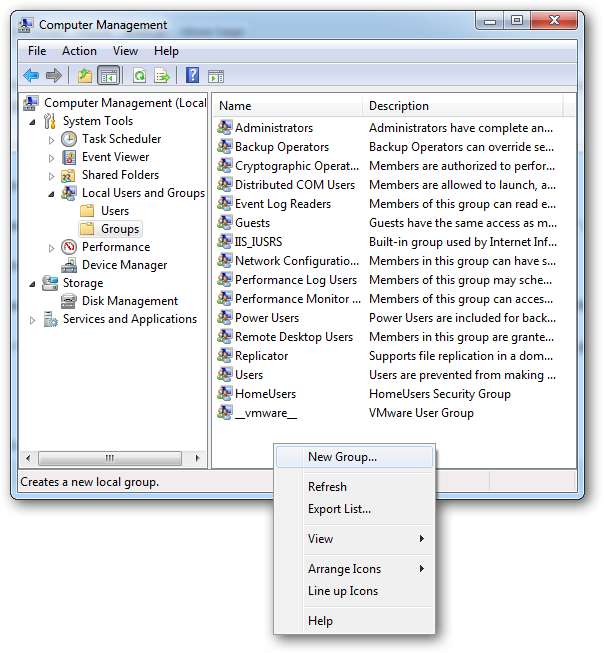

Щоб створити нову групу безпеки, перейдіть до папки Групи праворуч. Клацніть правою кнопкою миші на пробілі та виберіть Нова група.

Поділитися дозволами та дозволами NTFS

У Windows є два типи дозволів для файлів і папок. По-перше, є дозволи на спільний доступ. По-друге, існують дозволи NTFS, які також називаються дозволами безпеки. Захист спільних папок зазвичай здійснюється за допомогою комбінації дозволів спільного доступу та NTFS. Оскільки це так, важливо пам’ятати, що завжди застосовується найсуворіший дозвіл. Наприклад, якщо дозвіл спільного доступу дає дозвіл на читання принципу безпеки Усі, але дозвіл NTFS дозволяє користувачам вносити зміни до файлу, дозвіл на спільний доступ матиме пріоритет, а користувачам не буде дозволено вносити зміни. Коли ви встановлюєте дозволи, LSASS (Місцевий орган безпеки) контролює доступ до ресурсу. Коли ви входите в систему, ви отримуєте маркер доступу з вашим SID. Коли ви переходите до ресурсу, LSASS порівнює SID, який ви додали до списку контролю доступу (ACL). Якщо SID знаходиться на ACL, він визначає, дозволити чи заборонити доступ. Незалежно від того, якими дозволами ви користуєтесь, існують відмінності, тож давайте подивимось, щоб краще зрозуміти, коли нам що використовувати.

Поділитися дозволами:

- Застосовувати лише до користувачів, які отримують доступ до ресурсу через мережу. Вони не застосовуються, якщо ви входите в систему локально, наприклад, через служби терміналів.

- Це стосується всіх файлів і папок у спільному ресурсі. Якщо ви хочете надати більш детальну схему обмежень, вам слід використовувати дозвіл NTFS на додаток до спільних дозволів

- Якщо у вас є томи, відформатовані FAT або FAT32, це буде єдиною доступною формою обмеження, оскільки дозволи NTFS недоступні в цих файлових системах.

Дозволи NTFS:

- Єдине обмеження дозволів NTFS полягає в тому, що їх можна встановити лише на тому, який відформатований у файловій системі NTFS

- Пам'ятайте, що дозволи NTFS є сукупними. Це означає, що ефективні дозволи користувача є результатом поєднання призначених користувачем дозволів та дозволів будь-яких груп, до яких він належить.

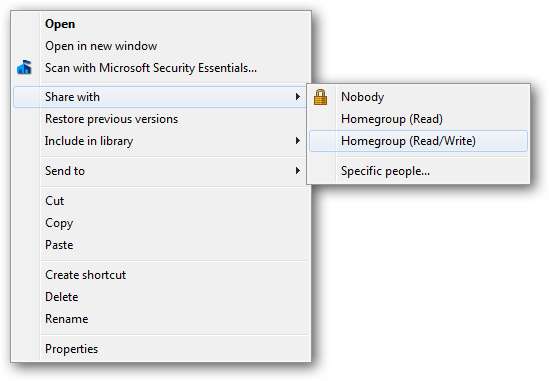

Нові дозволи на спільний доступ

Windows 7 придбала нову "легку" техніку спільного використання. Параметри змінено з Читати, Змінити та Повний контроль на Читати та Читати / Писувати. Ідея була частиною всього менталітету домашньої групи і дозволяє легко ділитися папкою для некомп’ютерних грамотних людей. Це робиться за допомогою контекстного меню і легко ділиться з домашньою групою.

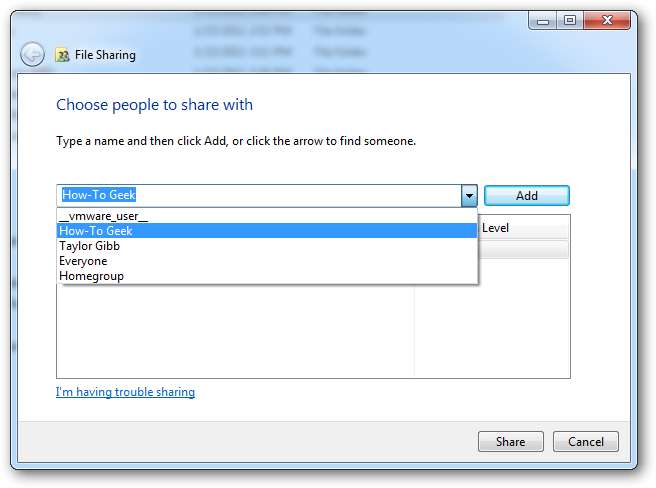

Якщо ви хотіли поділитися з кимось, хто не входить до домашньої групи, ви завжди можете вибрати опцію “Конкретні люди ...”. Це призведе до більш «складного» діалогу, де ви можете вказати користувача або групу.

Як було зазначено раніше, є лише два дозволи. Разом вони пропонують схему захисту всіх або нічого для ваших папок і файлів.

- Прочитайте дозвіл - це опція "дивись, не чіпай". Одержувачі можуть відкривати, але не змінювати чи видаляти файл.

- Читати писати це варіант "зробити що-небудь". Одержувачі можуть відкрити, змінити або видалити файл.

Дозвіл старої школи

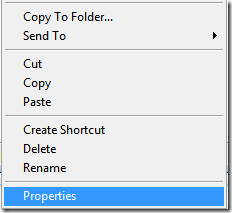

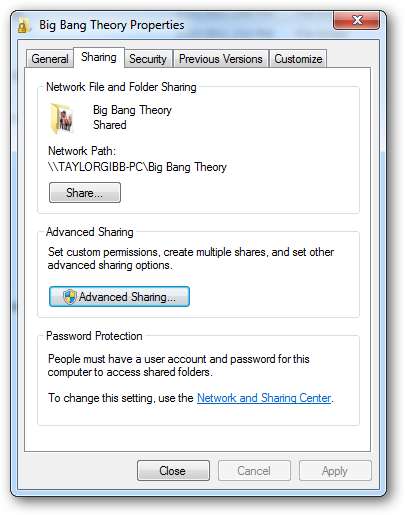

У старому діалоговому вікні спільного доступу було більше опцій, таких як можливість спільного використання папки під іншим псевдонімом. Це дозволило нам обмежити кількість одночасних з'єднань, а також налаштувати кешування. Жодна з цих функціональних можливостей не втрачена в Windows 7, а навпаки, прихована під опцією, яка називається «Розширений доступ». Якщо клацнути правою кнопкою миші на папці та перейти до її властивостей, ці налаштування «Розширеного спільного доступу» можна знайти на вкладці спільного доступу.

Якщо натиснути кнопку «Розширений спільний доступ», для якої потрібні облікові дані місцевого адміністратора, ви зможете налаштувати всі параметри, з якими ви були знайомі в попередніх версіях Windows.

Якщо натиснути кнопку дозволів, перед вами з’являться 3 усі знайомі нам параметри.

- Прочитайте дозвіл дозволяє переглядати та відкривати файли та підкаталоги, а також виконувати програми. Однак це не дозволяє вносити будь-які зміни.

- Змінити дозвіл дозволяє робити все, що Прочитайте дозвіл дозволяє, а також додає можливість додавати файли та підкаталоги, видаляти підпапки та змінювати дані у файлах.

- Повний контроль є "робити що-небудь" з класичних дозволів, оскільки це дозволяє вам робити будь-які та всі попередні дозволи. Крім того, це дає вам розширений дозвіл NTFS, але це стосується лише папок NTFS

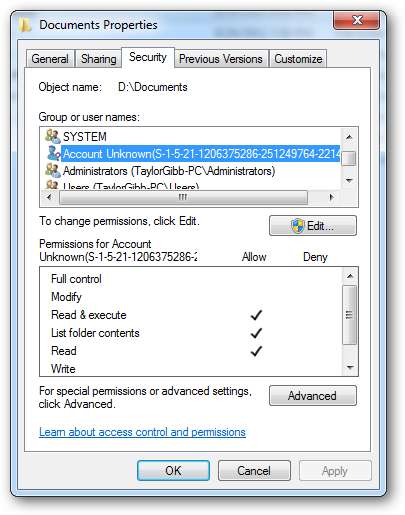

Дозволи NTFS

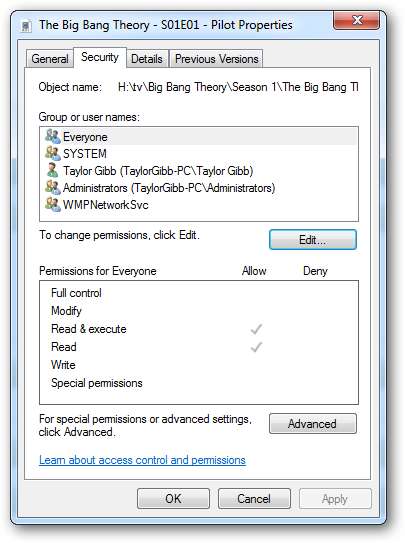

Дозволи NTFS дозволяють дуже детально контролювати ваші файли та папки. З огляду на це, кількість деталей може бути страшною для новачка. Ви також можете встановити дозвіл NTFS для кожного файлу, а також для кожної папки. Щоб встановити дозвіл NTFS для файлу, клацніть правою кнопкою миші та перейдіть до властивостей файлу, а потім перейдіть на вкладку безпеки.

Щоб редагувати дозволи NTFS для користувача або групи, натисніть кнопку редагування.

Як ви бачите, дозволів NTFS існує досить багато, тож давайте розберемо їх. Спочатку ми розглянемо дозволи NTFS, які ви можете встановити у файлі.

- Повний контроль дозволяє читати, писати, змінювати, виконувати, змінювати атрибути, дозволи та брати право власності на файл.

- Змінити дозволяє читати, писати, змінювати, виконувати та змінювати атрибути файлу.

- Читання та виконання дозволить вам відображати дані, атрибути, власника та дозволи файлу та запускати файл, якщо це програма.

- Прочитайте дозволить вам відкрити файл, переглянути його атрибути, власника та дозволи.

- Пишіть дозволить вам записати дані у файл, додати файл та прочитати або змінити його атрибути.

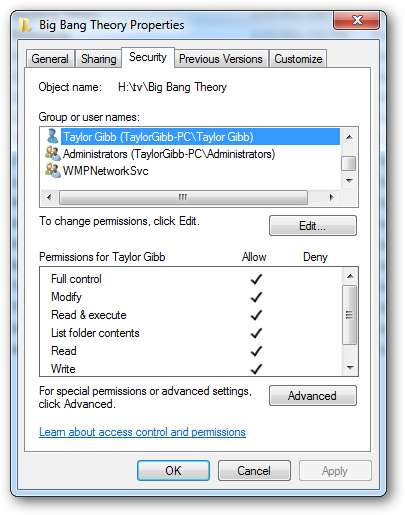

Дозволи NTFS для папок мають дещо інші параметри, тому давайте поглянемо на них.

- Повний контроль дозволить вам читати, писати, змінювати та виконувати файли в папці, змінювати атрибути, дозволи та приймати право власності на папку або файли всередині.

- Змінити дозволить вам читати, писати, змінювати та виконувати файли в папці, а також змінювати атрибути папки або файлів усередині.

- Читання та виконання дозволить вам відображати вміст папки та відображати дані, атрибути, власника та дозволи для файлів у папці та запускати файли в папці.

- Зміст папки списку дозволить вам відображати вміст папки та відображати дані, атрибути, власника та дозволи для файлів у папці та запускати файли в папці

- Прочитайте дозволить відображати дані, атрибути, власника та дозволи файлу.

- Пишіть дозволить вам записати дані у файл, додати файл та прочитати або змінити його атрибути.

Резюме

Підсумовуючи, імена та групи користувачів є поданням буквено-цифрового рядка, який називається SID (ідентифікатор безпеки). Дозволи на спільний доступ та NTFS пов’язані з цими SID. Дозвіл на спільний доступ перевіряється LSSAS лише при доступі через мережу, тоді як дозволи NTFS поєднуються з дозволами на спільний доступ, щоб забезпечити більш детальний рівень безпеки для ресурсів, що отримуються через мережу, а також локально.

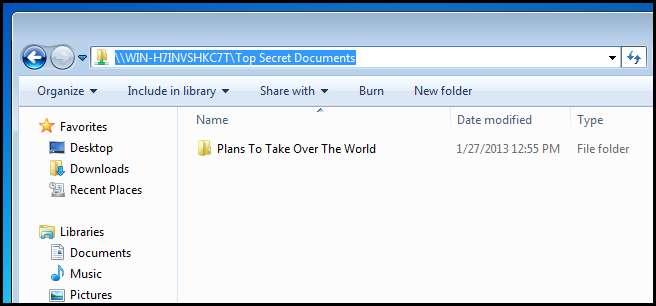

Доступ до спільного ресурсу

Отже, тепер, коли ми дізналися про два методи, якими ми можемо використовувати обмін вмістом на наших ПК, як ви насправді отримуєте доступ до нього через мережу? Це дуже просто. Просто введіть наступне на панель навігації.

\\ ім'я комп'ютера \ ім'я спільного доступу

Примітка: Очевидно, вам потрібно буде замінити ім'я комп'ютера на ім'я ПК, на якому розміщено спільний ресурс, і ім'я спільного ресурсу на ім'я спільного ресурсу.

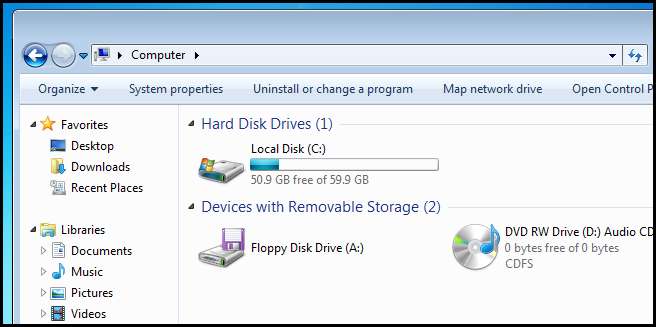

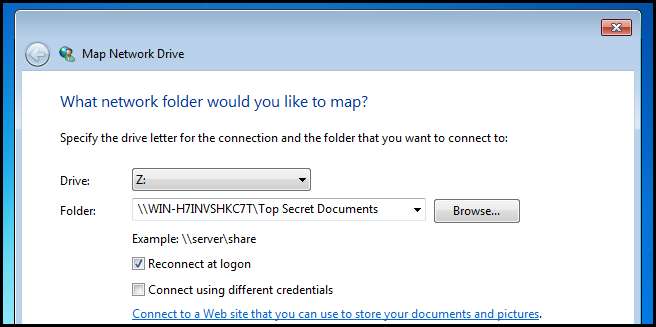

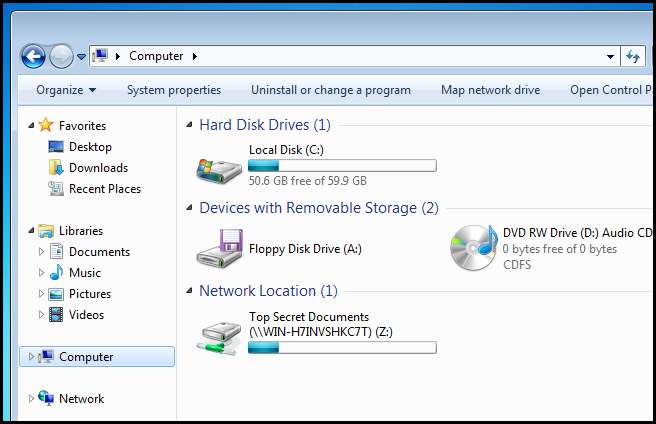

Це чудово для одноразових зв’язків, але як бути у великому корпоративному середовищі? Звичайно, вам не потрібно вчити своїх користувачів, як підключатися до мережевого ресурсу, використовуючи цей метод. Щоб обійти це, вам потрібно буде зіставити мережевий диск для кожного користувача, таким чином ви можете порадити їм зберігати свої документи на диску “H”, а не намагатися пояснити, як підключитися до спільного ресурсу. Щоб зіставити накопичувач, відкрийте Комп’ютер і натисніть кнопку «Призначити мережевий диск».

Потім просто введіть шлях UNC до спільного ресурсу.

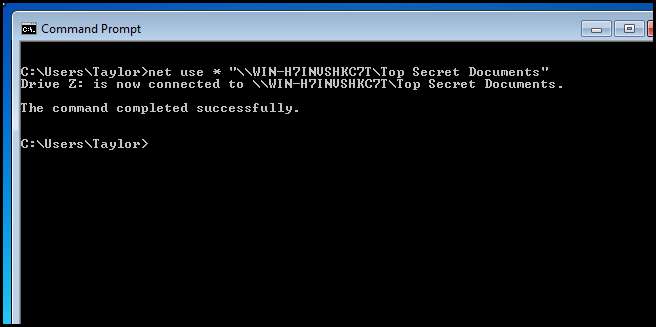

Вам, мабуть, цікаво, чи потрібно це робити на кожному ПК, і, на щастя, відповідь - ні. Навпаки, ви можете написати пакетний сценарій для автоматичного відображення дисків для своїх користувачів під час входу та розгортання його за допомогою групової політики.

Якщо розібрати команду:

- Ми використовуємо чисте використання команда для відображення накопичувача.

- Ми використовуємо * для позначення того, що ми хочемо використовувати наступну доступну букву диска.

- Нарешті ми вказати частку ми хочемо відобразити диск. Зверніть увагу, що ми використовували лапки, оскільки шлях UNC містить пробіли.

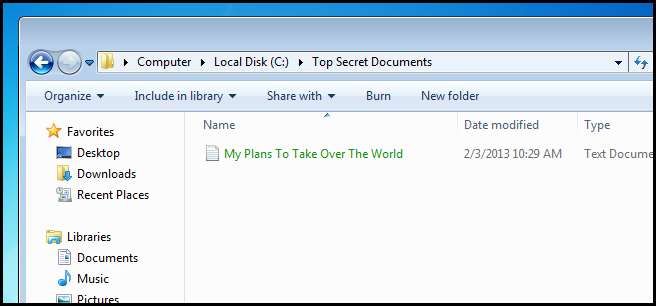

Шифрування файлів за допомогою файлової системи шифрування

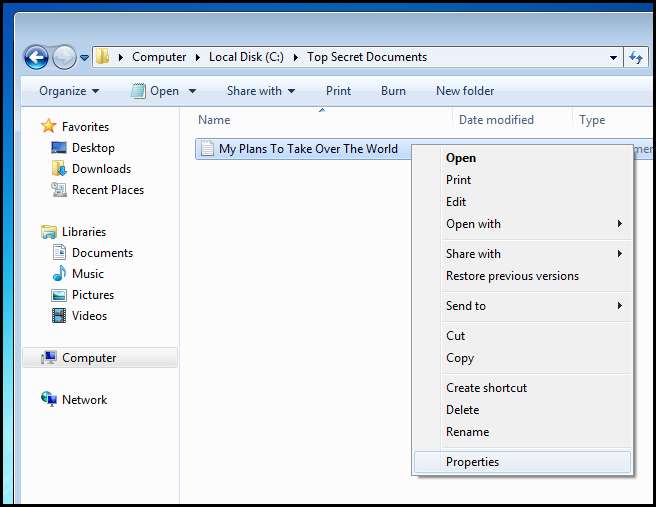

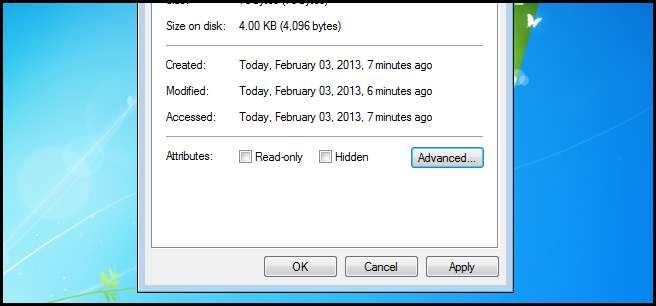

Windows включає можливість шифрування файлів на томі NTFS. Це означає, що лише ви зможете розшифрувати файли та переглянути їх. Для того, щоб зашифрувати файл, просто клацніть на ньому правою кнопкою миші та виберіть властивості з контекстного меню.

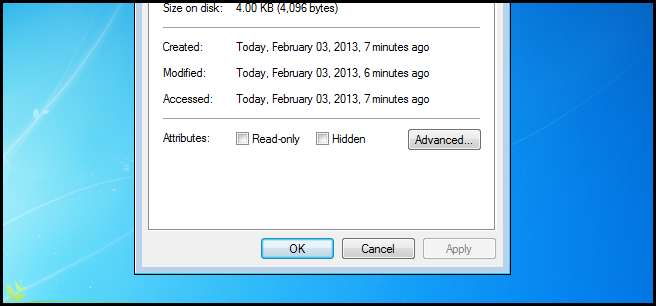

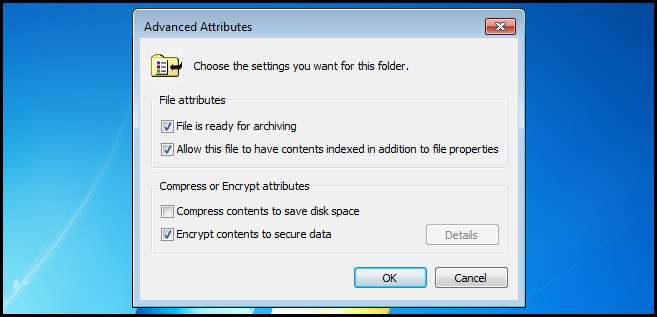

Потім натисніть на Advanced.

Тепер установіть прапорець Шифрувати вміст для захисту даних, а потім натисніть кнопку ОК.

Тепер продовжуйте і застосовуйте налаштування.

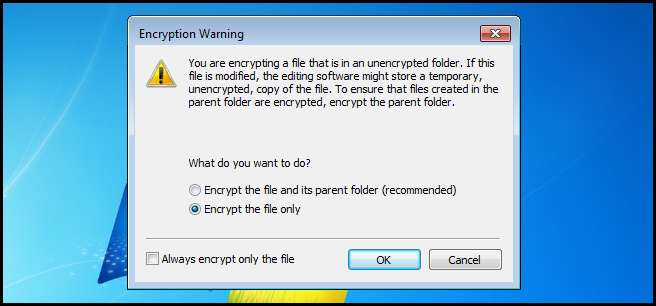

Нам потрібно лише зашифрувати файл, але у вас є можливість зашифрувати і батьківську папку.

Зверніть увагу, що після зашифрування файлу він стає зеленим.

Тепер ви помітите, що лише ви зможете відкрити файл, а інші користувачі на тому самому ПК не зможуть. Процес шифрування використовує шифрування відкритим ключем , тому захищайте ключі шифрування. Якщо ви їх загубите, ваш файл зникне, і відновити його неможливо.

Домашнє завдання

- Дізнайтеся про успадкування дозволів та ефективні дозволи.

- Прочитайте це Документ Microsoft.

- Дізнайтеся, чому ви хочете використовувати BranchCache.

- Дізнайтеся, як ділитися принтерами та чому ви цього хотіли б.