A Geek School ezen telepítésében a mappák virtualizálását, az SID-eket és az engedélyeket, valamint a Titkosító fájlrendszert vesszük szemügyre.

Feltétlenül nézze meg a Geek School sorozat korábbi cikkeit a Windows 7 rendszeren:

- Bemutatjuk a How-To Geek iskolát

- Frissítések és migrációk

- Eszközök konfigurálása

- Lemezek kezelése

- Alkalmazások kezelése

- Az Internet Explorer kezelése

- IP-címzés alapjai

- Hálózatépítés

- Vezeték nélküli hálózat

- Windows tűzfal

- Távoli adminisztráció

- Távoli hozzáférés

- Monitorozás, teljesítmény és a Windows naprakészen tartása

És maradj velünk a sorozat többi részén ezen a héten.

Mappa virtualizáció

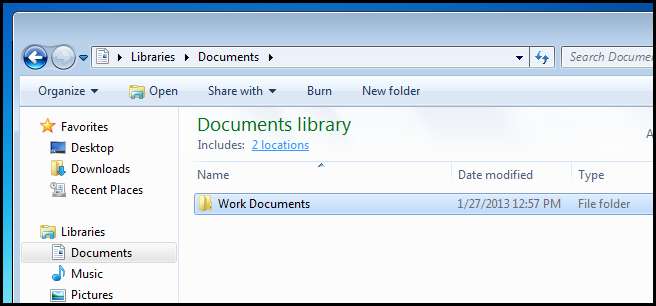

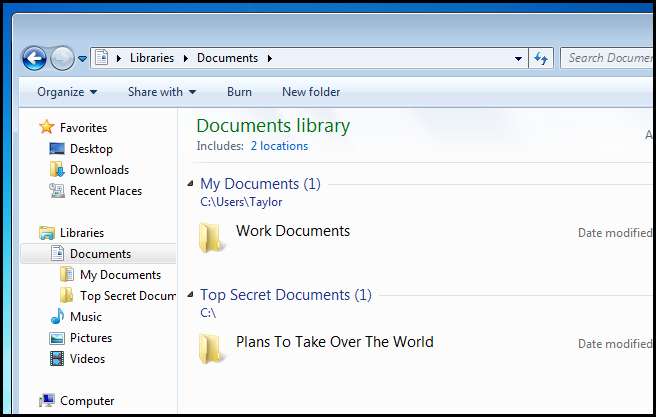

A Windows 7 bevezette a könyvtárak fogalmát, amely lehetővé tette, hogy legyen egy központosított helye, ahonnan megtekintheti a számítógép másutt található erőforrásait. Pontosabban, a könyvtárak szolgáltatás lehetővé tette, hogy mappákat adhasson a számítógép bármely pontjáról a négy alapértelmezett könyvtár, a Dokumentumok, Zene, Videók és Képek egyikéhez, amelyek könnyen elérhetők a Windows Intéző navigációs paneljén.

Két fontos dolgot kell megjegyezni a könyvtár funkcióval kapcsolatban:

- Ha mappát ad hozzá egy könyvtárhoz, maga a mappa sem mozog, hanem egy hivatkozás jön létre a mappa helyére.

- Ahhoz, hogy hálózati megosztást adhasson a könyvtáraihoz, offline elérhetőnek kell lennie, bár szimbolikus hivatkozásokkal is megteheti a munkát.

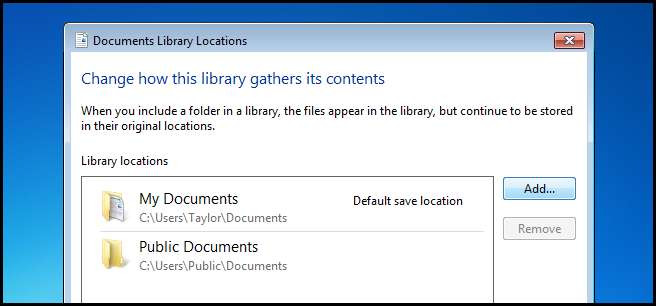

Ha mappát szeretne hozzáadni egy könyvtárhoz, egyszerűen menjen be a könyvtárba, és kattintson a helyek hivatkozásra.

Ezután kattintson a Hozzáadás gombra.

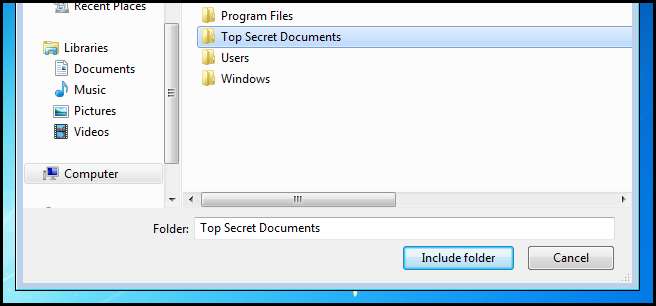

Most keresse meg azt a mappát, amelyet be szeretne venni a könyvtárba, és kattintson a Mappa belefoglalása gombra.

Ennyi van benne.

A biztonsági azonosító

A Windows operációs rendszer SID-ket használ az összes biztonsági elv képviseletében. Az SID csak változó hosszúságú alfanumerikus karakterlánc, amely gépeket, felhasználókat és csoportokat képvisel. Az SID-k minden alkalommal hozzáadódnak az ACL-ekhez (Beléptető listák), amikor egy felhasználónak vagy csoportnak engedélyt ad egy fájlhoz vagy mappához. A színfalak mögött az SID-ket ugyanúgy tárolják, mint az összes többi adatobjektumot: binárisan. Ha azonban SID-t lát a Windows rendszerben, az olvashatóbb szintaxissal jelenik meg. Nem gyakran látja az SID bármilyen formáját a Windows rendszerben; a leggyakoribb eset, amikor engedélyt ad valakinek egy erőforráshoz, majd törli a felhasználói fiókját. A SID ekkor megjelenik az ACL-ben. Tehát nézzük meg azt a tipikus formátumot, amelyben az SID-ket látni fogja a Windows rendszerben.

Az a jelölés, amelyet látni fog, bizonyos szintaxist igényel. Az alábbiakban bemutatjuk a SID különböző részeit.

- „S” előtag

- Szerkezet revízió száma

- 48 bites azonosító jogosultsági érték

- Változó számú 32 bites alhatóság vagy relatív azonosító (RID) értékek

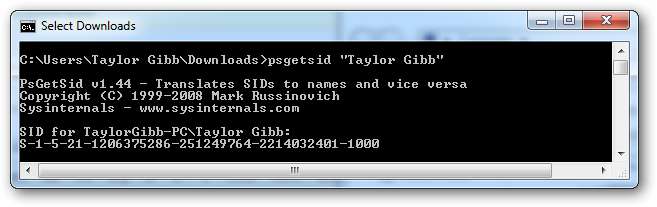

Az alábbi képen szereplő SID-jemet felhasználva fel fogjuk bontani a különböző szakaszokat a jobb megértés érdekében.

A SID felépítése:

„S” - A SID első alkotóeleme mindig egy „S”. Ez az összes SID előtagja, és azért van, hogy tájékoztassa a Windows-t arról, hogy a következők SID.

’1′ - Az SID második összetevője az SID specifikáció felülvizsgálatának száma. Ha az SID specifikáció módosulna, az visszafelé kompatibilitást biztosít. A Windows 7 és a Server 2008 R2 verziójától kezdve az SID specifikáció még mindig az első változatban van.

’5′ - Az SID harmadik szakaszát azonosító hatóságnak hívják. Ez meghatározza, hogy az SID milyen körben keletkezett. A SID ezen szakaszainak lehetséges értékei a következők lehetnek:

- 0 - Nullhatóság

- 1 - Világhatóság

- 2 - Helyi önkormányzat

- 3 - Alkotói hatóság

- 4 - Nem egyedi hatóság

- 5 - NT hatóság

’21′ - A negyedik összetevő az 1. alhatóság. A ’21 ′ értéket a negyedik mezőben használjuk annak meghatározására, hogy az ezt követő alhatóságok azonosítsák a Helyi Gépet vagy a Tartományt.

’1206375286-251249764-2214032401′ - Ezeket 2,3, illetve 4 alhatóságnak hívjuk. Példánkban ez a helyi gép azonosítására szolgál, de lehet egy Domain azonosítója is.

’1000′ - Az 5. alhatóság a SID-nk utolsó összetevője, és RID-nek (Relative Identifier) hívják. A RID az egyes biztonsági elvekhez viszonyul: kérjük, vegye figyelembe, hogy minden felhasználó által definiált objektumnak, azoknak, amelyeket a Microsoft nem szállít, RID értéke 1000 vagy nagyobb.

Biztonsági alapelvek

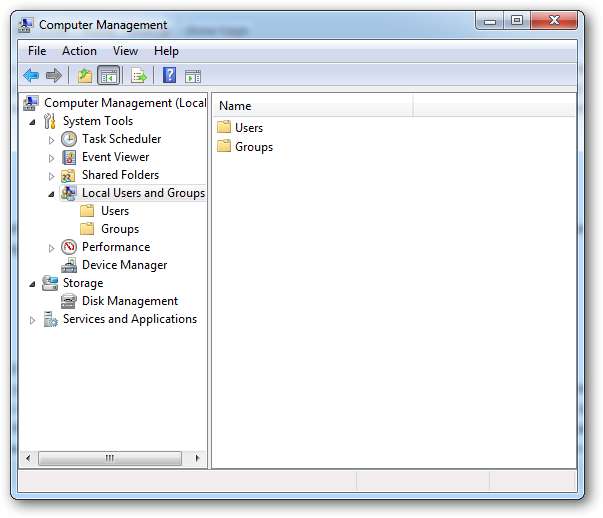

Biztonsági elv minden, amihez SID van csatolva. Ezek lehetnek felhasználók, számítógépek és akár csoportok is. A biztonsági alapelvek lehetnek helyi vagy a domain kontextusában lehetnek. A helyi biztonsági elveket a Helyi felhasználók és csoportok beépülő modul segítségével kezelheti, számítógépes kezelés alatt. Az eléréshez kattintson a jobb gombbal a Start menü számítógép parancsikonjára, és válassza a Kezelés lehetőséget.

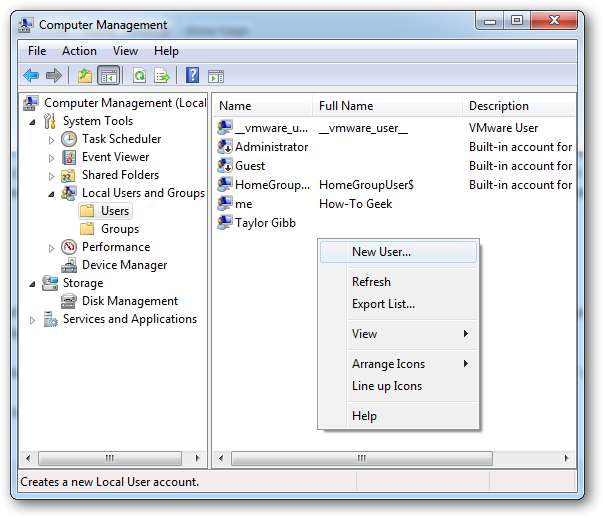

Új felhasználói biztonsági elv hozzáadásához lépjen a Felhasználók mappába, kattintson a jobb gombbal, és válassza az Új felhasználó lehetőséget.

Ha duplán kattint egy felhasználóra, felveheti egy biztonsági csoportba a Member Of fülön.

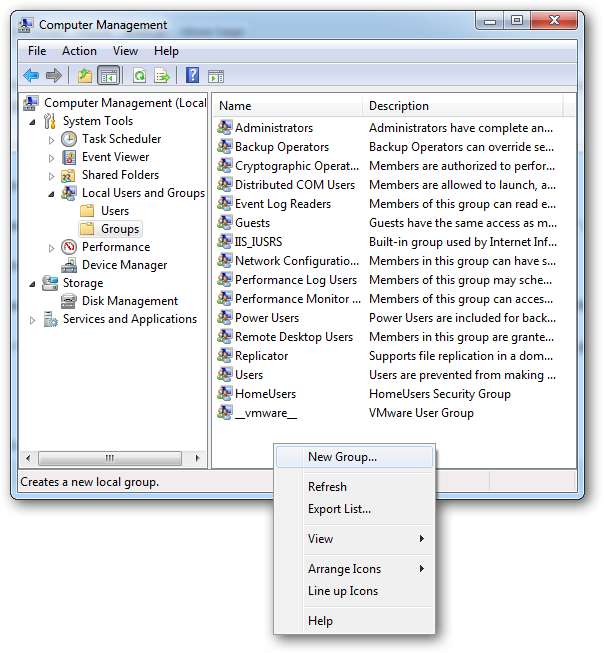

Új biztonsági csoport létrehozásához keresse meg a jobb oldali Csoportok mappát. Kattintson a jobb gombbal a szóközre, és válassza az Új csoport lehetőséget.

Engedélyek és NTFS-engedélyek megosztása

A Windows rendszerben kétféle fájl- és mappaengedély létezik. Először is vannak megosztási engedélyek. Másodsorban léteznek NTFS-engedélyek, amelyeket biztonsági engedélyeknek is neveznek. A megosztott mappák biztonságát általában a Share és az NTFS engedélyek kombinációjával végzik. Mivel ez a helyzet, elengedhetetlen emlékezni arra, hogy a legszigorúbb engedély mindig érvényes. Például, ha a megosztási engedély a Mindenki biztonsági elv olvasási engedélyt ad, de az NTFS engedély lehetővé teszi a felhasználók számára, hogy módosítsák a fájlt, akkor a megosztás engedélye elsőbbséget élvez, és a felhasználók nem módosíthatják őket. Az engedélyek beállításakor az LSASS (helyi biztonsági hatóság) ellenőrzi az erőforráshoz való hozzáférést. Amikor bejelentkezik, kap egy hozzáférési jogkivonatot, rajta az SID-del. Amikor meglátogatja az erőforrást, az LSASS összehasonlítja az ACL-hez (Hozzáférés-vezérlési lista) hozzáadott SID-t. Ha az SID az ACL-en van, akkor meghatározza, hogy engedélyezi-e vagy megtagadja-e a hozzáférést. Nem számít, milyen engedélyeket használ, vannak különbségek, ezért vessünk egy pillantást, hogy jobban megértsük, mikor kell mit használnunk.

Engedélyek megosztása:

- Csak azokra a felhasználókra vonatkozik, akik az erőforráshoz a hálózaton keresztül férnek hozzá. Nem érvényesek, ha helyben jelentkezik be, például terminálszolgáltatásokon keresztül.

- A megosztott erőforrás összes fájljára és mappájára vonatkozik. Ha részletesebb korlátozási sémát szeretne megadni, akkor a megosztott engedélyek mellett használja az NTFS engedélyt is

- Ha rendelkezik FAT vagy FAT32 formátumú kötetekkel, ez lesz az egyetlen korlátozás, amely az Ön számára elérhető, mivel az NTFS engedélyek nem állnak rendelkezésre ezekben a fájlrendszerekben.

NTFS Engedélyek:

- Az NTFS-engedélyek egyetlen korlátozása az, hogy csak az NTFS fájlrendszerre formázott köteten állíthatók be

- Ne feledje, hogy az NTFS engedélyek kumulatívak. Ez azt jelenti, hogy a felhasználó tényleges engedélyei a felhasználó hozzárendelt engedélyeinek és a felhasználóhoz tartozó bármely csoport engedélyeinek egyesítésének eredményeként jönnek létre.

Az új megosztási engedélyek

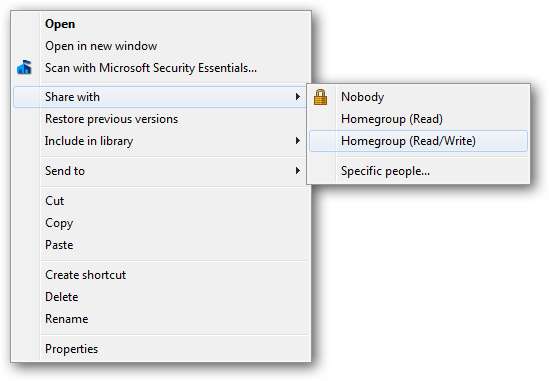

A Windows 7 új „könnyű” megosztási technika mellett vásárolt. Az opciók az Olvasás, a Módosítás és a Teljes vezérlés helyett az Olvasás és az Olvasás / Írás opciókra váltottak. Az ötlet része volt a teljes otthoni csoport mentalitásnak, és megkönnyíti a mappa megosztását a számítógéppel nem rendelkező írástudók számára. Ez a helyi menüben történik, és könnyedén megoszthatja azokat otthoni csoportjával.

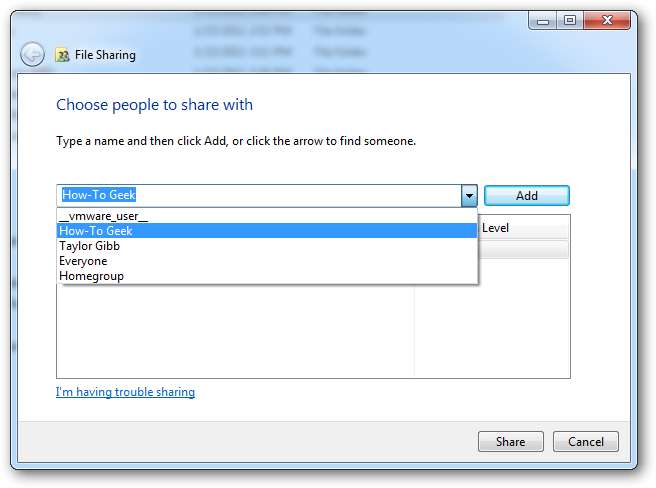

Ha megosztani szeretett volna valakivel, aki nem tartozik az otthoni csoportba, mindig választhatja a „Specifikus emberek…” lehetőséget. Ami egy „kidolgozottabb” párbeszédablakot hozna létre, ahol megadhat egy felhasználót vagy csoportot.

Csak két engedély van, amint azt korábban említettük. Együtt egy, vagy semmit védő rendszert kínálnak a mappák és fájlok számára.

- Olvas az engedély a „nézd, ne érj hozzá” lehetőség. A címzettek megnyithatnak, de nem módosíthatnak vagy törölhetnek egy fájlt.

- Ír olvas a „bármit csinál” opció. A címzettek megnyithatnak, módosíthatnak vagy törölhetnek egy fájlt.

A régi iskola engedélye

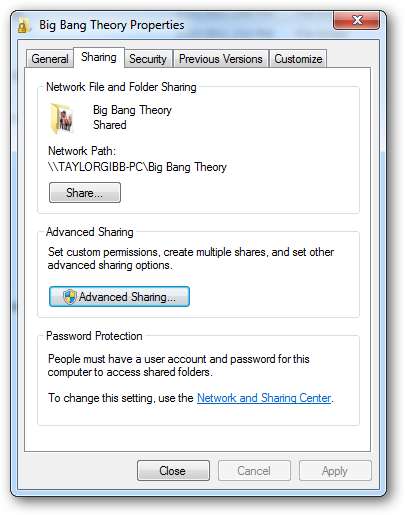

A régi megosztási párbeszédpanelen több lehetőség is volt, például a mappa más álnév alatt történő megosztása. Ez lehetővé tette számunkra, hogy korlátozzuk az egyidejű kapcsolatok számát, valamint konfiguráljuk a gyorsítótárat. Ezen funkciók egyike sem vész el a Windows 7 rendszerben, inkább az „Advanced Sharing” nevű opció alatt van elrejtve. Ha jobb gombbal kattint egy mappára, és meglátogatja annak tulajdonságait, akkor a „Speciális megosztás” beállításokat a megosztás fülön találja meg.

Ha rákattint az „Advanced Sharing” gombra, amelyhez helyi rendszergazdai hitelesítő adatokra van szükség, konfigurálhatja az összes olyan beállítást, amelyet a Windows korábbi verzióiban ismert.

Ha rákattint az engedélyek gombra, megjelenik a 3 beállítás, amelyet mindannyian ismerünk.

- Olvas Az engedély lehetővé teszi fájlok és alkönyvtárak megtekintését és megnyitását, valamint alkalmazások futtatását. Ez azonban nem teszi lehetővé a változtatásokat.

- Módosít az engedély lehetővé teszi, hogy bármit megtegyen Olvas Az engedély lehetővé teszi, és hozzáadja a fájlok és alkönyvtárak hozzáadásának, az almappák törlésének és a fájlokban lévő adatok módosításának lehetőségét is.

- Teljes felügyelet a klasszikus jogosultságok „bármit csinál”, mivel lehetővé teszi, hogy az összes korábbi engedélyt megcsinálja. Ezenkívül megadja a haladó NTFS jogosultságot, de ez csak az NTFS mappákra vonatkozik

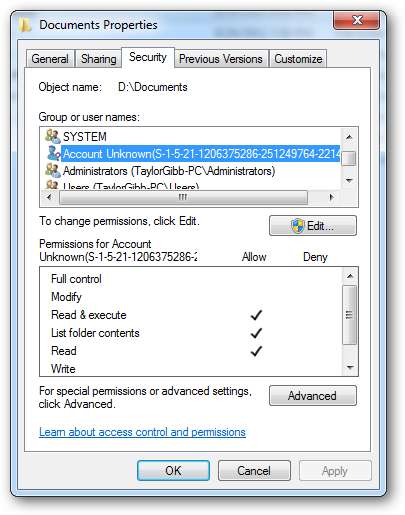

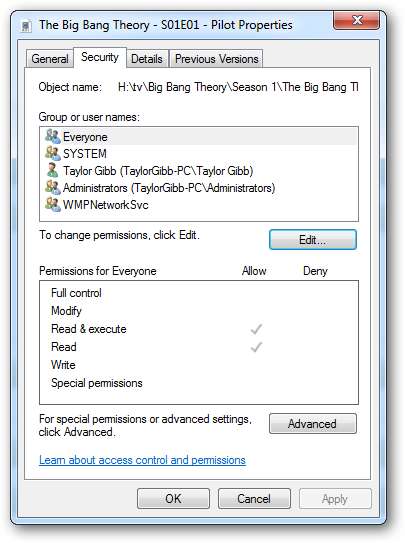

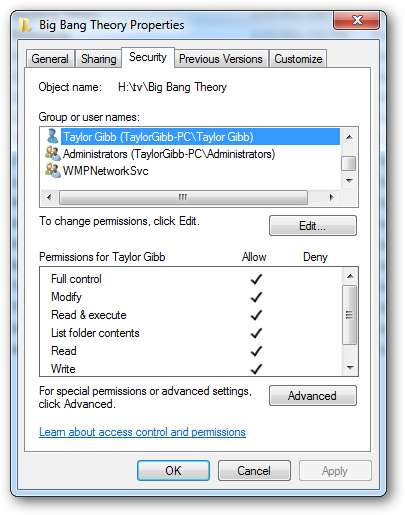

NTFS-engedélyek

Az NTFS engedélyek lehetővé teszik a fájlok és mappák nagyon részletes ellenőrzését. Ennek ellenére a részletesség mértéke ijesztő lehet egy újonnan érkező számára. Az NTFS engedélyeket fájlonként és mappánként is beállíthatja. Ha NTFS-engedélyt szeretne beállítani egy fájlban, kattintson a jobb gombbal, és lépjen a fájl tulajdonságaihoz, majd lépjen a Biztonság fülre.

Felhasználó vagy csoport NTFS-engedélyeinek szerkesztéséhez kattintson a szerkesztés gombra.

Mint láthatja, elég sok az NTFS-engedély, ezért bontsuk le őket. Először megnézzük az NTFS engedélyeket, amelyeket beállíthat egy fájlra.

- Teljes felügyelet lehetővé teszi a fájl olvasását, írását, módosítását, végrehajtását, attribútumainak, engedélyeinek megváltoztatását és tulajdonjogának átvételét.

- Módosít lehetővé teszi a fájl attribútumainak olvasását, írását, módosítását, végrehajtását és megváltoztatását.

- Olvasás és végrehajtás lehetővé teszi a fájl adatainak, attribútumainak, tulajdonosának és engedélyeinek megjelenítését, és a fájl futtatását, ha ez egy program.

- Olvas lehetővé teszi a fájl megnyitását, annak attribútumainak, tulajdonosának és engedélyeinek megtekintését.

- Ír lehetővé teszi, hogy adatokat írjon a fájlba, csatolja a fájlhoz, és elolvassa vagy megváltoztassa annak attribútumait.

A mappák NTFS-engedélyei kissé eltérő beállításokkal rendelkeznek, ezért nézzük meg őket.

- Teljes felügyelet lehetővé teszi a mappában lévő fájlok olvasását, írását, módosítását és végrehajtását, az attribútumok, az engedélyek megváltoztatását és a mappában lévő fájlok tulajdonjogának átvételét.

- Módosít lehetővé teszi a mappában lévő fájlok olvasását, írását, módosítását és végrehajtását, valamint a mappában található fájlok és attribútumok megváltoztatását.

- Olvasás és végrehajtás lehetővé teszi a mappa tartalmának megjelenítését, a mappában lévő fájlok adatainak, attribútumainak, tulajdonosának és engedélyeinek megjelenítését, valamint a fájlok futtatását a mappában.

- A mappa tartalmának felsorolása lehetővé teszi a mappa tartalmának megjelenítését, a mappában lévő fájlok adatainak, attribútumainak, tulajdonosának és engedélyeinek megjelenítését, valamint a mappában lévő fájlok futtatását

- Olvas lehetővé teszi a fájl adatainak, attribútumainak, tulajdonosának és engedélyeinek megjelenítését.

- Ír lehetővé teszi, hogy adatokat írjon a fájlba, csatolja a fájlhoz, és elolvassa vagy megváltoztassa annak attribútumait.

Összegzés

Összefoglalva: a felhasználói nevek és csoportok egy alfanumerikus karakterláncot jelentenek, amelyet SID-nek (biztonsági azonosítónak) hívnak. A megosztási és az NTFS-engedélyek ezekhez az SID-ekhez vannak kötve. A megosztási engedélyeket az LSSAS csak akkor ellenőrzi, ha a hálózaton keresztül férnek hozzá hozzájuk, míg az NTFS-engedélyeket a megosztási engedélyekkel kombinálják, hogy a hálózaton keresztül és helyileg is elérhető erőforrások biztonságának részletesebb szintjét biztosítsák.

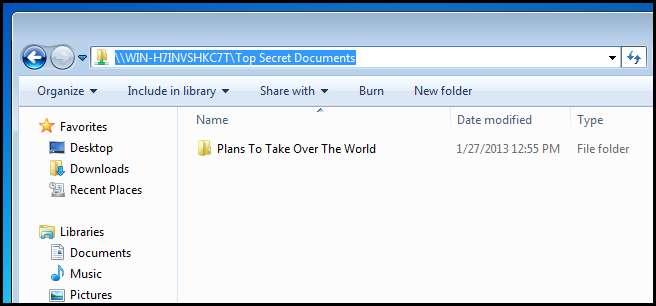

Megosztott erőforrás elérése

Tehát most, hogy megtanultuk azt a két módszert, amellyel megoszthatjuk tartalmainkat a számítógépeinken, valójában hogyan áll hozzá a hálózaton keresztüli hozzáféréshez? Nagyon egyszerű. Csak írja be a következőket a navigációs sávba.

\\ számítógépnév \ megosztásnév

Megjegyzés: Nyilvánvaló, hogy a megosztásnak otthont adó számítógép nevét a számítógép nevével és a megosztás megnevezésével kell helyettesítenie.

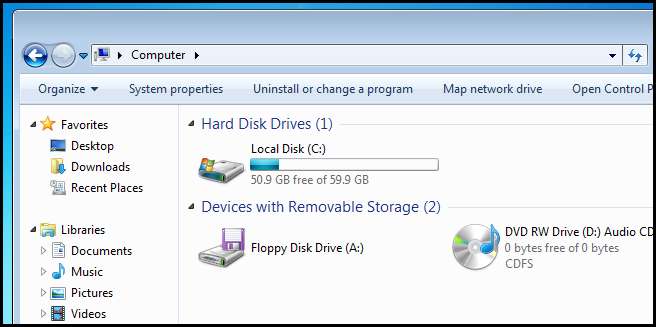

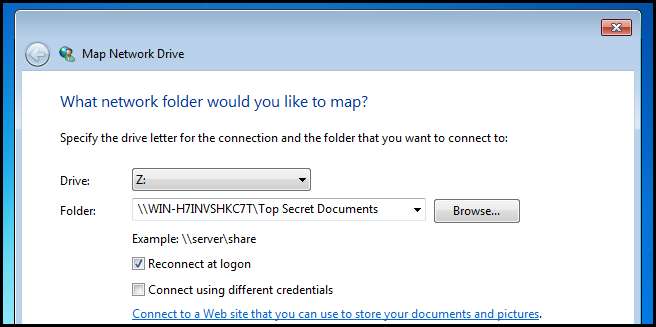

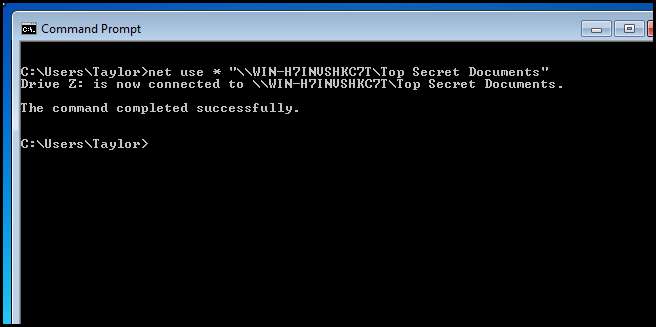

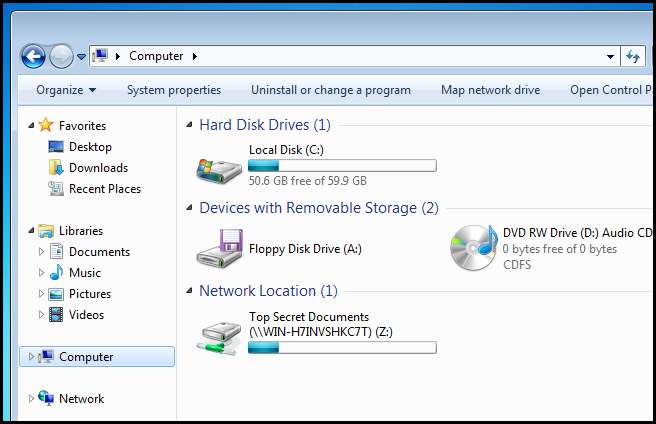

Ez nagyszerű egyszeri kapcsolatok esetén, de mi van egy nagyobb vállalati környezetben? Bizonyára nem kell megtanítania a felhasználókat arra, hogyan kell csatlakozni egy hálózati erőforráshoz ezzel a módszerrel. Ennek kiküszöbölése érdekében minden felhasználó számára feltérképez egy hálózati meghajtót, így azt tanácsolhatja nekik, hogy a „H” meghajtón tárolják a dokumentumaikat, ahelyett, hogy megpróbálnák elmagyarázni, hogyan lehet csatlakozni egy megosztáshoz. Meghajtó feltérképezéséhez nyissa meg a Computer elemet, majd kattintson a „Hálózati meghajtó feltérképezése” gombra.

Ezután egyszerűen írja be a megosztás UNC elérési útját.

Valószínűleg kíváncsi arra, hogy ezt meg kell-e csinálnia minden számítógépen, és szerencsére a válasz nem. Inkább írhat egy kötegelt parancsfájlt, hogy bejelentkezéskor automatikusan feltérképezze a meghajtókat a felhasználók számára, és telepítse a csoportházirenden keresztül.

Ha boncoljuk a parancsot:

- A nettó felhasználás parancs a meghajtó feltérképezéséhez.

- Használjuk a * jelezni, hogy a következő elérhető meghajtóbetűjelet akarjuk használni.

- Végül mi adja meg a megosztást feltérképezni szeretnénk a meghajtót. Vegye figyelembe, hogy idézőjeleket használtunk, mert az UNC elérési útja szóközöket tartalmaz.

Fájlok titkosítása a Titkosító fájlrendszer használatával

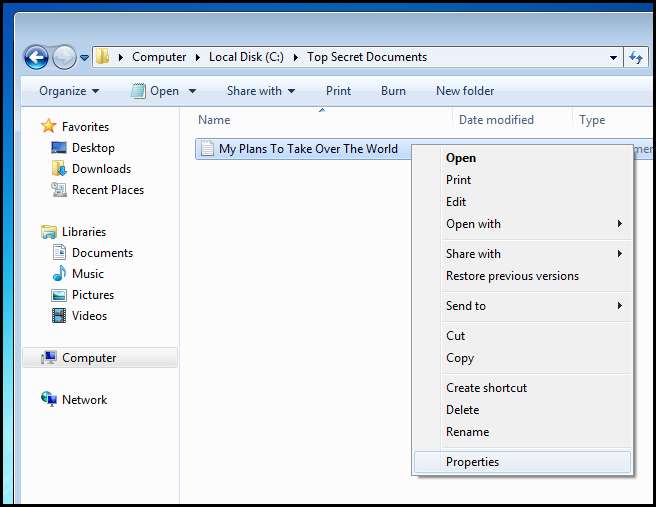

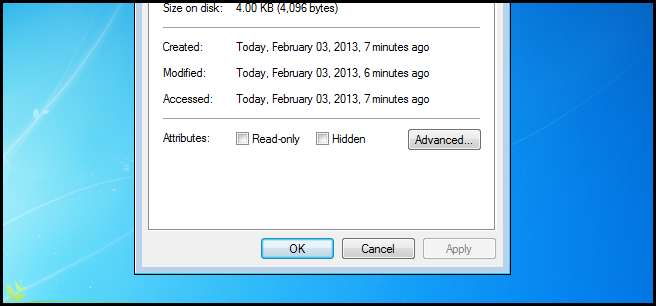

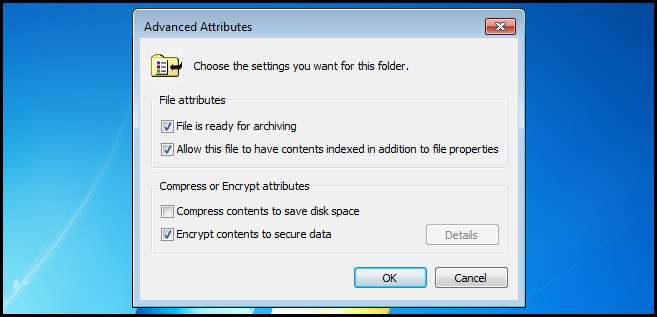

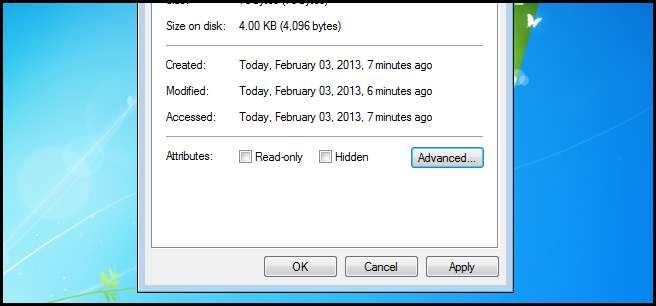

A Windows magában foglalja a fájlok titkosítását egy NTFS-köteten. Ez azt jelenti, hogy csak Ön tudja visszafejteni és megtekinteni a fájlokat. A fájl titkosításához egyszerűen kattintson rá a jobb gombbal, és válassza ki a tulajdonságokat a helyi menüből.

Ezután kattintson a Haladó gombra.

Most jelölje be a Tartalom titkosítása az adatok biztonságához jelölőnégyzetet, majd kattintson az OK gombra.

Most folytassa és alkalmazza a beállításokat.

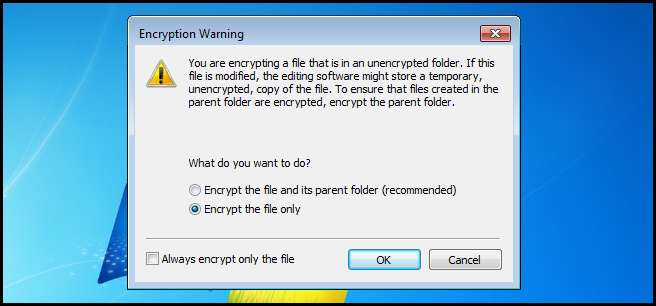

Csak a fájlt kell titkosítanunk, de lehetősége van a szülő mappa titkosítására is.

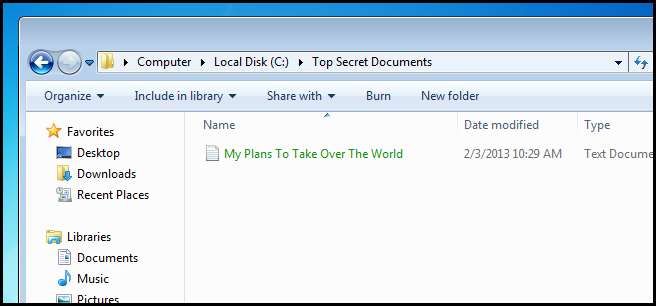

Vegye figyelembe, hogy a fájl titkosítása után zöldre vált.

Most észreveszi, hogy csak Ön tudja megnyitni a fájlt, és hogy ugyanazon a számítógépen más felhasználók sem fogják tudni. A titkosítási folyamat használja nyilvános kulcs titkosítása , ezért tartsa biztonságban a titkosítási kulcsokat. Ha elveszíti őket, a fájl eltűnik, és nincs mód a helyreállításra.

Házi feladat

- További információ az engedélyek örökléséről és a tényleges engedélyekről.

- Olvas ez Microsoft dokumentum.

- Tudja meg, miért szeretné használni a BranchCache fájlt.

- Tudja meg, hogyan ossza meg a nyomtatókat, és miért szeretné.