Dans cette installation de Geek School, nous examinons la virtualisation des dossiers, les SID et les autorisations, ainsi que le système de fichiers de chiffrement.

N'oubliez pas de consulter les articles précédents de cette série Geek School sur Windows 7:

- Présentation de How-To Geek School

- Mises à niveau et migrations

- Configuration des appareils

- Gestion des disques

- Gérer les applications

- Gérer Internet Explorer

- Principes de base de l'adressage IP

- La mise en réseau

- Réseau sans fil

- Windows Firewall

- Administration à distance

- Accès à distance

- Surveillance, performances et mise à jour de Windows

Et restez à l'écoute pour le reste de la série toute cette semaine.

Virtualisation de dossier

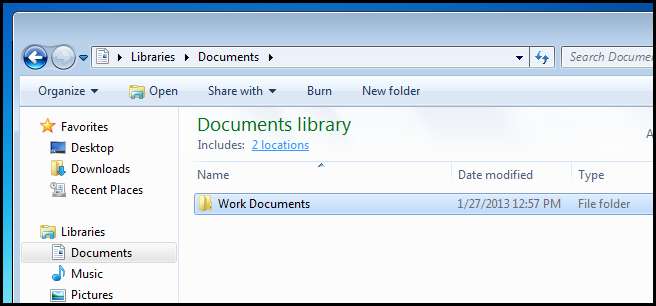

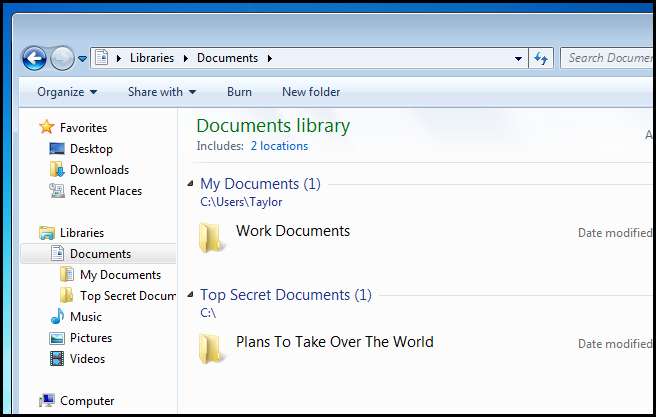

Windows 7 a introduit la notion de bibliothèques qui vous permettait d'avoir un emplacement centralisé à partir duquel vous pouviez afficher des ressources situées ailleurs sur votre ordinateur. Plus précisément, la fonctionnalité de bibliothèques vous a permis d'ajouter des dossiers de n'importe où sur votre ordinateur à l'une des quatre bibliothèques par défaut, Documents, Musique, Vidéos et Images, qui sont facilement accessibles depuis le volet de navigation de l'Explorateur Windows.

Il y a deux choses importantes à noter à propos de la fonctionnalité de bibliothèque:

- Lorsque vous ajoutez un dossier à une bibliothèque, le dossier lui-même ne se déplace pas, mais un lien est créé vers l'emplacement du dossier.

- Pour ajouter un partage réseau à vos bibliothèques, il doit être disponible hors connexion, bien que vous puissiez également utiliser une solution de contournement à l'aide de liens symboliques.

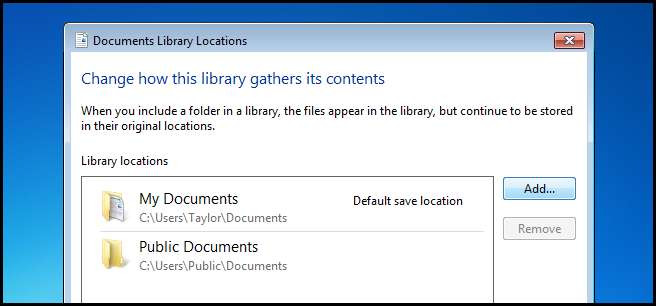

Pour ajouter un dossier à une bibliothèque, rendez-vous simplement dans la bibliothèque et cliquez sur le lien des emplacements.

Cliquez ensuite sur le bouton Ajouter.

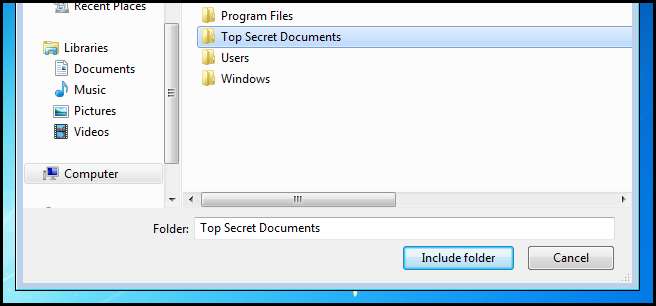

Recherchez maintenant le dossier que vous souhaitez inclure dans la bibliothèque et cliquez sur le bouton Inclure le dossier.

C'est tout ce qu'on peut en dire.

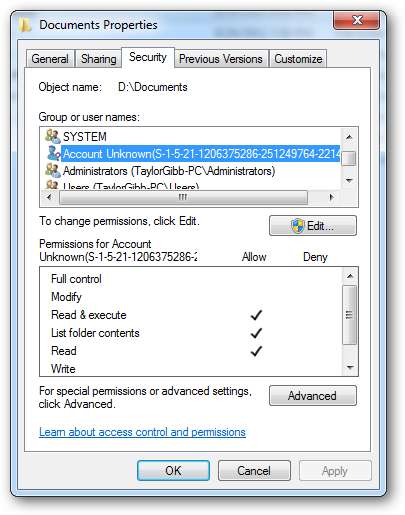

L'identifiant de sécurité

Le système d'exploitation Windows utilise les SID pour représenter tous les principes de sécurité. Les SID ne sont que des chaînes de longueur variable de caractères alphanumériques qui représentent des machines, des utilisateurs et des groupes. Les SID sont ajoutés aux ACL (listes de contrôle d'accès) chaque fois que vous accordez à un utilisateur ou à un groupe une autorisation sur un fichier ou un dossier. Dans les coulisses, les SID sont stockés de la même manière que tous les autres objets de données: en binaire. Cependant, lorsque vous voyez un SID dans Windows, il sera affiché en utilisant une syntaxe plus lisible. Ce n'est pas souvent que vous verrez une forme de SID dans Windows; le scénario le plus courant est lorsque vous accordez à quelqu'un l'autorisation sur une ressource, puis supprimez son compte d'utilisateur. Le SID apparaîtra alors dans l'ACL. Jetons donc un coup d'œil au format typique dans lequel vous verrez les SID dans Windows.

La notation que vous verrez prend une certaine syntaxe. Vous trouverez ci-dessous les différentes parties d'un SID.

- Un préfixe «S»

- Numéro de révision de la structure

- Une valeur d'autorité d'identifiant de 48 bits

- Un nombre variable de valeurs de sous-autorité ou d'identificateur relatif (RID) 32 bits

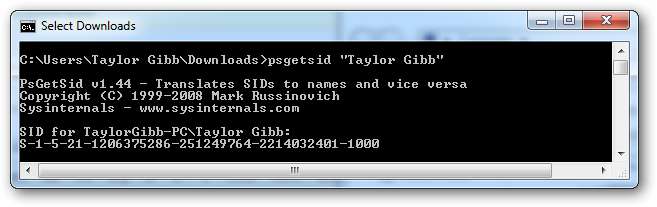

En utilisant mon SID dans l'image ci-dessous, nous allons diviser les différentes sections pour obtenir une meilleure compréhension.

La structure SID:

«S» - Le premier composant d’un SID est toujours un «S». Ceci est préfixé à tous les SID et est là pour informer Windows que ce qui suit est un SID.

’1′ - Le deuxième composant d'un SID est le numéro de révision de la spécification SID. Si la spécification SID devait changer, elle fournirait une compatibilité ascendante. À partir de Windows 7 et Server 2008 R2, la spécification SID est toujours dans la première révision.

’5′ - La troisième section d'un SID est appelée autorité d'identification. Cela définit dans quelle portée le SID a été généré. Les valeurs possibles pour ces sections du SID peuvent être:

- 0 - Autorité nulle

- 1 - Autorité mondiale

- 2 - Autorité locale

- 3 - Autorité créatrice

- 4 – Non-unique Authority

- 5 - Autorité NT

’21′ - Le quatrième composant est la sous-autorité 1. La valeur «21» est utilisée dans le quatrième champ pour spécifier que les sous-autorités qui suivent identifient la machine locale ou le domaine.

’1206375286-251249764-2214032401′ - Ils sont appelés respectivement sous-autorité 2,3 et 4. Dans notre exemple, cela est utilisé pour identifier la machine locale, mais pourrait également être l'identifiant d'un domaine.

’1000′ - La sous-autorité 5 est le dernier composant de notre SID et s'appelle le RID (Relative Identifier). Le RID est relatif à chaque principe de sécurité: veuillez noter que tous les objets définis par l'utilisateur, ceux qui ne sont pas fournis par Microsoft, auront un RID de 1000 ou plus.

Principes de sécurité

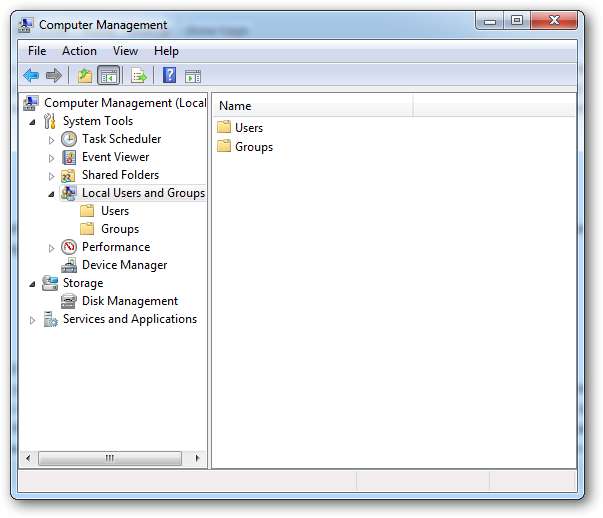

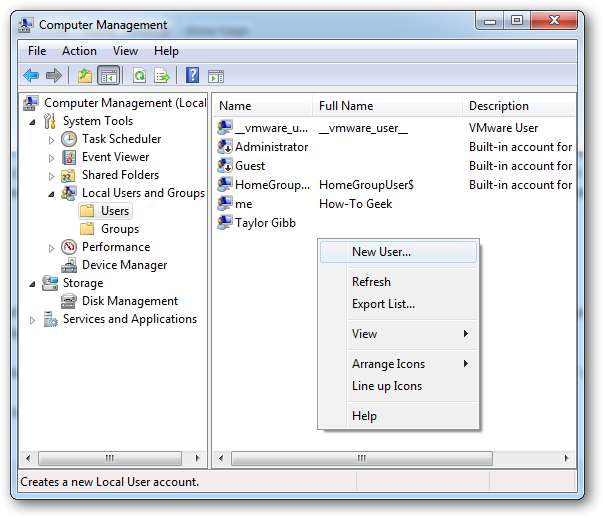

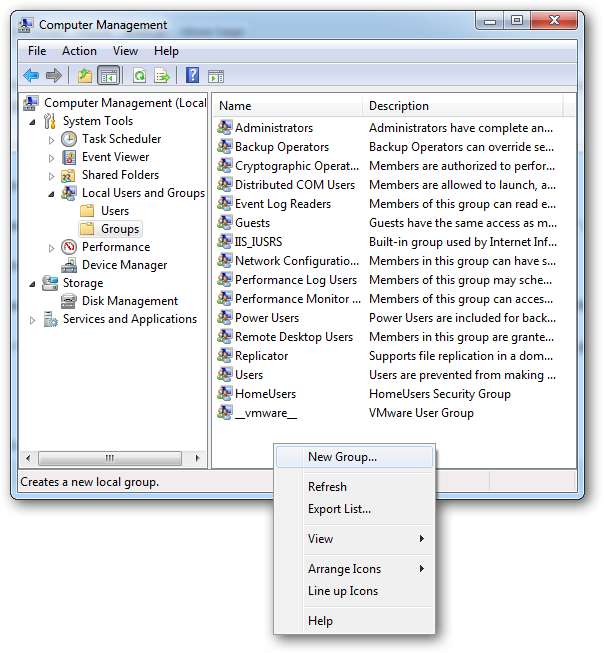

Un principe de sécurité est tout ce qui est associé à un SID. Il peut s'agir d'utilisateurs, d'ordinateurs et même de groupes. Les principes de sécurité peuvent être locaux ou s'inscrire dans le contexte du domaine. Vous gérez les principes de sécurité locaux via le composant logiciel enfichable Utilisateurs et groupes locaux, sous gestion informatique. Pour y arriver, faites un clic droit sur le raccourci de l'ordinateur dans le menu démarrer et choisissez gérer.

Pour ajouter un nouveau principe de sécurité utilisateur, vous pouvez aller dans le dossier Utilisateurs et faire un clic droit et choisir Nouvel utilisateur.

Si vous double-cliquez sur un utilisateur, vous pouvez l'ajouter à un groupe de sécurité dans l'onglet Membre de.

Pour créer un nouveau groupe de sécurité, accédez au dossier Groupes sur le côté droit. Faites un clic droit sur l'espace blanc et sélectionnez Nouveau groupe.

Autorisations de partage et autorisations NTFS

Sous Windows, il existe deux types d'autorisations de fichiers et de dossiers. Tout d'abord, il y a les autorisations de partage. Deuxièmement, il existe des autorisations NTFS, également appelées autorisations de sécurité. La sécurisation des dossiers partagés est généralement effectuée avec une combinaison d'autorisations de partage et NTFS. Dans la mesure où c'est le cas, il est essentiel de se rappeler que l'autorisation la plus restrictive s'applique toujours. Par exemple, si l'autorisation de partage donne l'autorisation de lecture au principe de sécurité Tout le monde, mais l'autorisation NTFS permet aux utilisateurs d'apporter une modification au fichier, l'autorisation de partage prévaudra et les utilisateurs ne seront pas autorisés à apporter des modifications. Lorsque vous définissez les autorisations, le LSASS (Local Security Authority) contrôle l'accès à la ressource. Lorsque vous vous connectez, vous recevez un jeton d'accès avec votre SID dessus. Lorsque vous accédez à la ressource, le LSASS compare le SID que vous avez ajouté à l'ACL (Access Control List). Si le SID est sur l'ACL, il détermine s'il faut autoriser ou refuser l'accès. Quelles que soient les autorisations que vous utilisez, il existe des différences, alors jetons un œil pour mieux comprendre quand nous devrions utiliser quoi.

Partager les autorisations:

- S'applique uniquement aux utilisateurs qui accèdent à la ressource via le réseau. Ils ne s'appliquent pas si vous vous connectez localement, par exemple via les services terminaux.

- Il s'applique à tous les fichiers et dossiers de la ressource partagée. Si vous souhaitez fournir une sorte de schéma de restriction plus granulaire, vous devez utiliser l'autorisation NTFS en plus des autorisations partagées.

- Si vous avez des volumes au format FAT ou FAT32, ce sera la seule forme de restriction à votre disposition, car les autorisations NTFS ne sont pas disponibles sur ces systèmes de fichiers.

Autorisations NTFS:

- La seule restriction sur les autorisations NTFS est qu'elles ne peuvent être définies que sur un volume formaté pour le système de fichiers NTFS

- N'oubliez pas que les autorisations NTFS sont cumulatives. Cela signifie que les autorisations effectives d’un utilisateur résultent de la combinaison des autorisations attribuées à l’utilisateur et des autorisations de tous les groupes auxquels l’utilisateur appartient.

Les nouvelles autorisations de partage

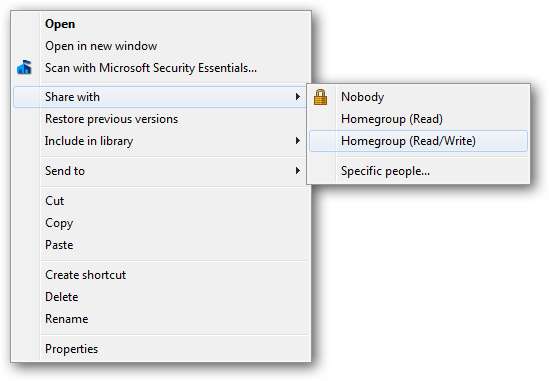

Windows 7 a acheté une nouvelle technique de partage «facile». Les options sont passées de lecture, modification et contrôle total à lecture et lecture / écriture. L'idée faisait partie de toute la mentalité du groupe résidentiel et permet de partager facilement un dossier pour les personnes non informatisées. Cela se fait via le menu contextuel et partage facilement avec votre groupe résidentiel.

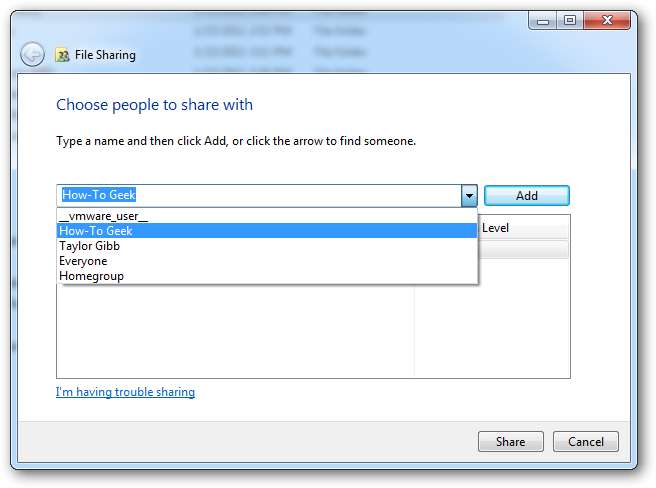

Si vous souhaitez partager avec quelqu'un qui ne fait pas partie du groupe d'appartenance, vous pouvez toujours choisir l'option «Personnes spécifiques…». Ce qui ferait apparaître une boîte de dialogue plus «élaborée» où vous pourriez spécifier un utilisateur ou un groupe.

Il n'y a que deux autorisations, comme mentionné précédemment. Ensemble, ils offrent un système de protection tout ou rien pour vos dossiers et fichiers.

- Lis l'autorisation est l'option "regarder, ne pas toucher". Les destinataires peuvent ouvrir, mais pas modifier ou supprimer un fichier.

- Lire écrire est l'option «faire n'importe quoi». Les destinataires peuvent ouvrir, modifier ou supprimer un fichier.

La permission de la vieille école

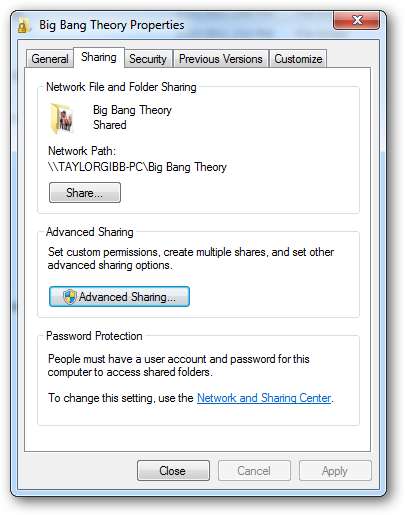

L'ancienne boîte de dialogue de partage avait plus d'options, telles que l'option de partager le dossier sous un alias différent. Cela nous a permis de limiter le nombre de connexions simultanées ainsi que de configurer la mise en cache. Aucune de ces fonctionnalités n'est perdue dans Windows 7, mais est plutôt cachée sous une option appelée «Partage avancé». Si vous faites un clic droit sur un dossier et accédez à ses propriétés, vous pouvez trouver ces paramètres «Partage avancé» sous l'onglet de partage.

Si vous cliquez sur le bouton «Partage avancé», qui nécessite des informations d'identification d'administrateur local, vous pouvez configurer tous les paramètres que vous connaissiez dans les versions précédentes de Windows.

Si vous cliquez sur le bouton des autorisations, les 3 paramètres que nous connaissons tous vous seront présentés.

- Lis l'autorisation vous permet d'afficher et d'ouvrir des fichiers et des sous-répertoires ainsi que d'exécuter des applications. Cependant, il ne permet aucune modification.

- Modifier la permission vous permet de faire tout ce qui Lis l'autorisation le permet et ajoute également la possibilité d'ajouter des fichiers et des sous-répertoires, de supprimer des sous-dossiers et de modifier les données dans les fichiers.

- Controle total est le «faire n'importe quoi» des autorisations classiques, car il vous permet de faire toutes les autorisations précédentes. En outre, il vous donne l'autorisation NTFS de modification avancée, mais cela ne s'applique qu'aux dossiers NTFS

Autorisations NTFS

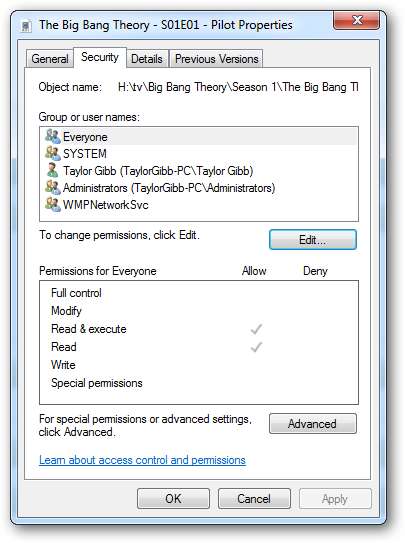

Les autorisations NTFS permettent un contrôle très granulaire sur vos fichiers et dossiers. Cela dit, la quantité de granularité peut être décourageante pour un nouveau venu. Vous pouvez également définir l'autorisation NTFS sur une base par fichier ainsi que par dossier. Pour définir une autorisation NTFS sur un fichier, vous devez cliquer avec le bouton droit de la souris et accéder aux propriétés du fichier, puis accéder à l’onglet Sécurité.

Pour modifier les autorisations NTFS d'un utilisateur ou d'un groupe, cliquez sur le bouton Modifier.

Comme vous pouvez le voir, il existe de nombreuses autorisations NTFS, alors décomposons-les. Tout d'abord, nous examinerons les autorisations NTFS que vous pouvez définir sur un fichier.

- Controle total vous permet de lire, d'écrire, de modifier, d'exécuter, de changer les attributs, les autorisations et de prendre possession du fichier.

- Modifier vous permet de lire, d’écrire, de modifier, d’exécuter et de changer les attributs du fichier.

- Lire et exécuter vous permettra d’afficher les données, les attributs, le propriétaire et les autorisations du fichier et d’exécuter le fichier s’il s’agit d’un programme.

- Lis vous permettra d'ouvrir le fichier, d'afficher ses attributs, son propriétaire et ses autorisations.

- Écrire vous permettra d'écrire des données dans le fichier, de les ajouter au fichier et de lire ou de modifier ses attributs.

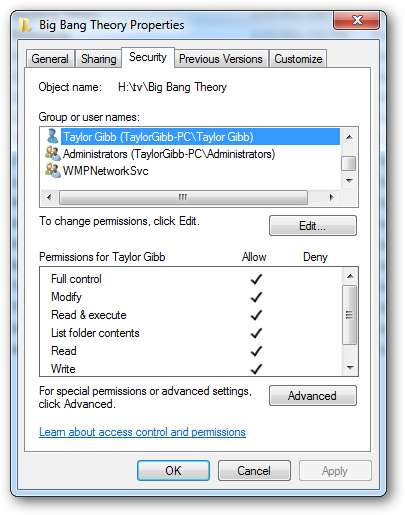

Les autorisations NTFS pour les dossiers ont des options légèrement différentes, alors jetons-y un coup d'œil.

- Controle total vous permettra de lire, d'écrire, de modifier et d'exécuter des fichiers dans le dossier, de modifier les attributs, les autorisations et de prendre possession du dossier ou des fichiers qu'il contient.

- Modifier vous permettra de lire, d'écrire, de modifier et d'exécuter des fichiers dans le dossier et de changer les attributs du dossier ou des fichiers qu'il contient.

- Lire et exécuter vous permettra d'afficher le contenu du dossier et d'afficher les données, les attributs, le propriétaire et les autorisations pour les fichiers dans le dossier, et d'exécuter les fichiers dans le dossier.

- Liste du contenu du dossier vous permettra d'afficher le contenu du dossier et d'afficher les données, les attributs, le propriétaire et les autorisations pour les fichiers dans le dossier, et d'exécuter les fichiers dans le dossier

- Lis vous permettra d'afficher les données, les attributs, le propriétaire et les autorisations du fichier.

- Écrire vous permettra d'écrire des données dans le fichier, de les ajouter au fichier et de lire ou de modifier ses attributs.

Résumé

En résumé, les noms d'utilisateur et les groupes sont des représentations d'une chaîne alphanumérique appelée SID (Security Identifier). Les autorisations de partage et NTFS sont liées à ces SID. Les autorisations de partage sont vérifiées par le LSSAS uniquement lors de l'accès via le réseau, tandis que les autorisations NTFS sont combinées avec les autorisations de partage pour permettre un niveau de sécurité plus granulaire pour les ressources accessibles sur le réseau ainsi que localement.

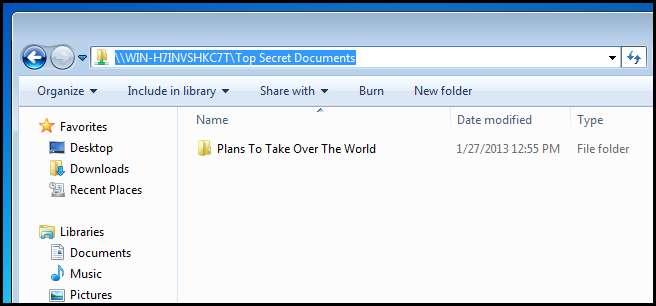

Accéder à une ressource partagée

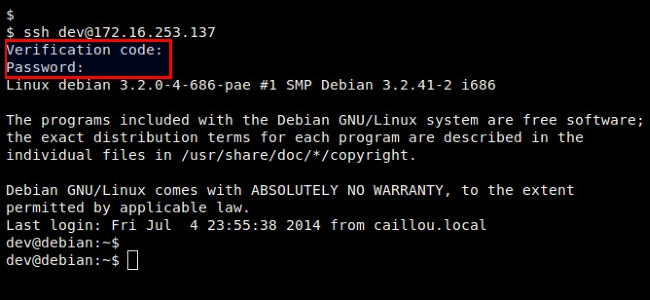

Alors maintenant que nous avons appris les deux méthodes que nous pouvons utiliser pour partager du contenu sur nos PC, comment allez-vous réellement y accéder via le réseau? C'est très simple. Tapez simplement ce qui suit dans la barre de navigation.

\\ nom_ordinateur \ nom_partage

Remarque: vous devrez évidemment remplacer le nom de l'ordinateur par le nom du PC hébergeant le partage et le nom de partage par le nom du partage.

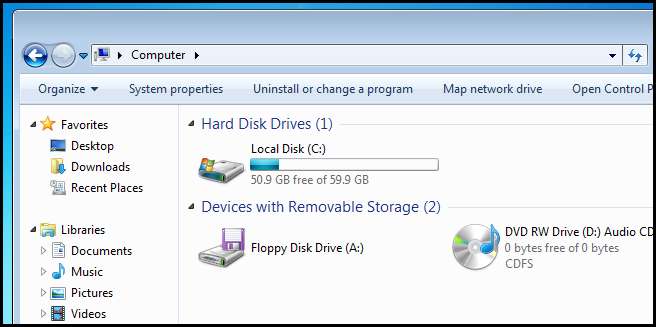

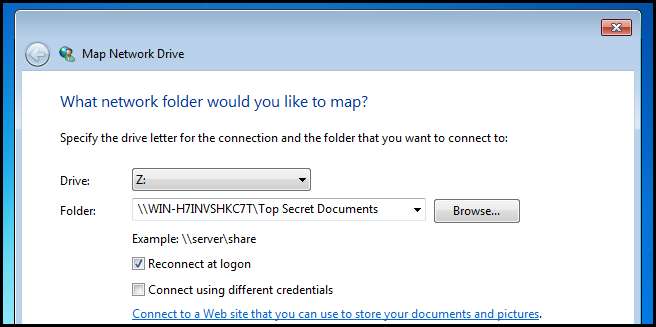

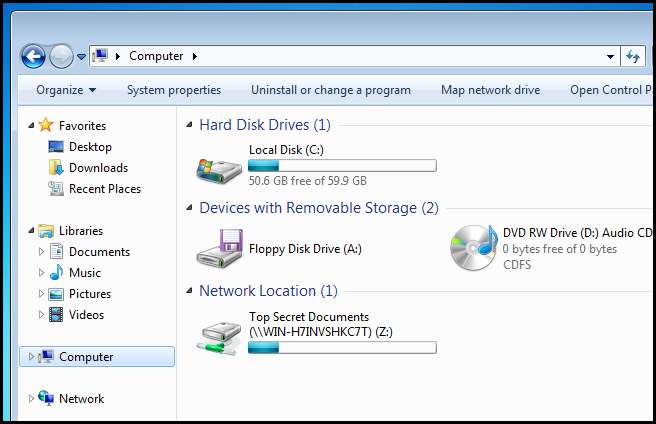

C'est idéal pour les connexions ponctuelles, mais qu'en est-il dans un environnement d'entreprise plus large? Vous n’avez certainement pas à apprendre à vos utilisateurs à se connecter à une ressource réseau à l’aide de cette méthode. Pour contourner ce problème, vous voudrez mapper un lecteur réseau pour chaque utilisateur, de cette façon vous pouvez leur conseiller de stocker leurs documents sur le lecteur «H», plutôt que d'essayer d'expliquer comment se connecter à un partage. Pour mapper un lecteur, ouvrez Ordinateur et cliquez sur le bouton «Mapper le lecteur réseau».

Tapez ensuite simplement le chemin UNC du partage.

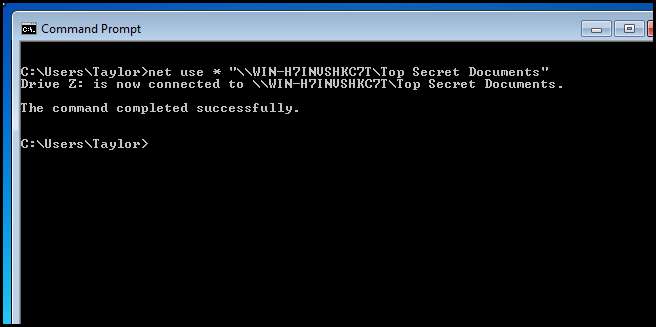

Vous vous demandez probablement si vous devez faire cela sur chaque PC, et heureusement la réponse est non. Au lieu de cela, vous pouvez écrire un script de traitement par lots pour mapper automatiquement les lecteurs de vos utilisateurs à l'ouverture de session et le déployer via la stratégie de groupe.

Si nous disséquons la commande:

- Nous utilisons le utilisation nette commande pour mapper le lecteur.

- Nous utilisons le * pour indiquer que nous voulons utiliser la prochaine lettre de lecteur disponible.

- Enfin nous spécifier le partage nous voulons mapper le lecteur vers. Notez que nous avons utilisé des guillemets car le chemin UNC contient des espaces.

Crypter des fichiers à l'aide du système de fichiers de cryptage

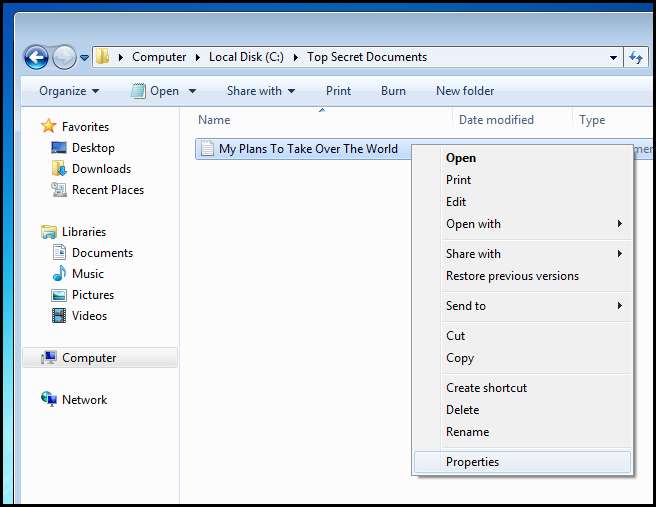

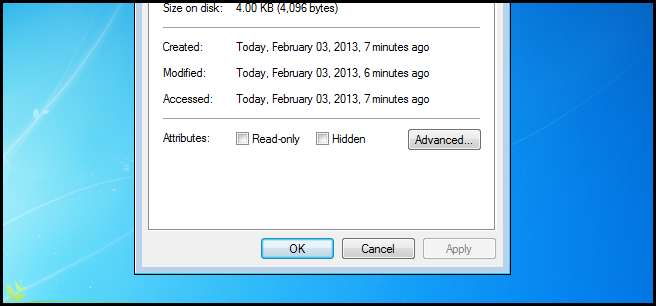

Windows inclut la possibilité de crypter des fichiers sur un volume NTFS. Cela signifie que vous seul pourrez déchiffrer les fichiers et les afficher. Pour crypter un fichier, cliquez simplement dessus avec le bouton droit de la souris et sélectionnez les propriétés dans le menu contextuel.

Cliquez ensuite sur avancé.

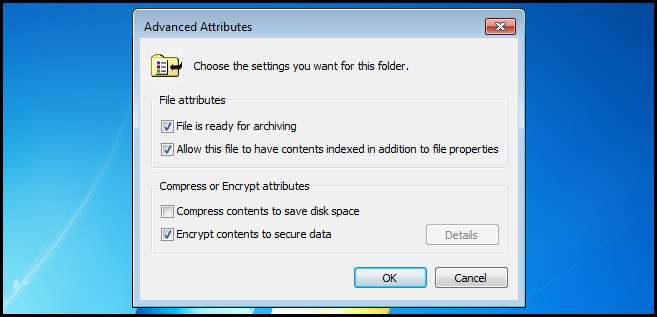

Cochez maintenant la case Crypter le contenu pour sécuriser les données, puis cliquez sur OK.

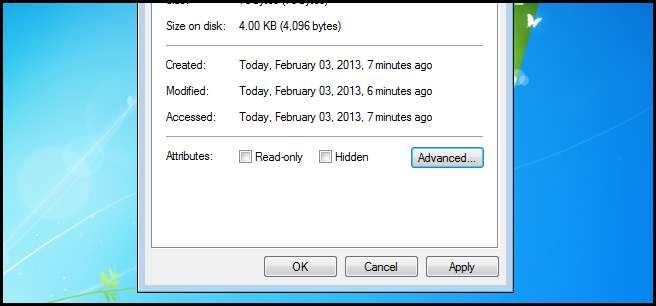

Maintenant, allez-y et appliquez les paramètres.

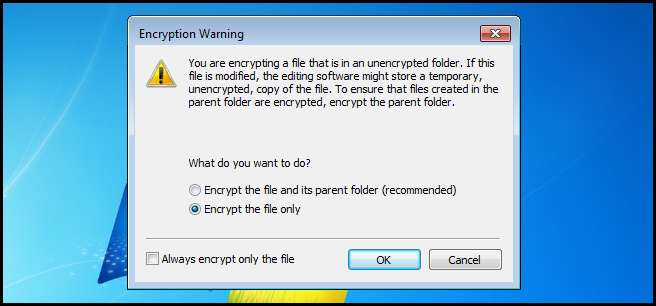

Nous avons seulement besoin de crypter le fichier, mais vous avez également la possibilité de crypter le dossier parent.

Notez qu'une fois le fichier crypté, il devient vert.

Vous remarquerez maintenant que vous seul pourrez ouvrir le fichier et que les autres utilisateurs sur le même PC ne le pourront pas. Le processus de cryptage utilise cryptage à clé publique , alors gardez vos clés de chiffrement en sécurité. Si vous les perdez, votre fichier est parti et il n'y a aucun moyen de le récupérer.

Devoirs

- Découvrez l'héritage des autorisations et les autorisations effectives.

- Lis cette Microsoft document.

- Découvrez pourquoi vous voudriez utiliser BranchCache.

- Découvrez comment partager des imprimantes et pourquoi vous le souhaiteriez.