En esta instalación de Geek School, echamos un vistazo a la virtualización de carpetas, los SID y los permisos, así como al sistema de cifrado de archivos.

Asegúrese de consultar los artículos anteriores de esta serie de Geek School en Windows 7:

- Presentación de How-To Geek School

- Actualizaciones y migraciones

- Configurar dispositivos

- Administrar discos

- Administrar aplicaciones

- Administrar Internet Explorer

- Fundamentos del direccionamiento IP

- Redes

- Redes inalámbricas

- firewall de Windows

- Administración remota

- Acceso remoto

- Supervisión, rendimiento y mantenimiento de Windows actualizado

Y estad atentos para el resto de la serie durante toda esta semana.

Virtualización de carpetas

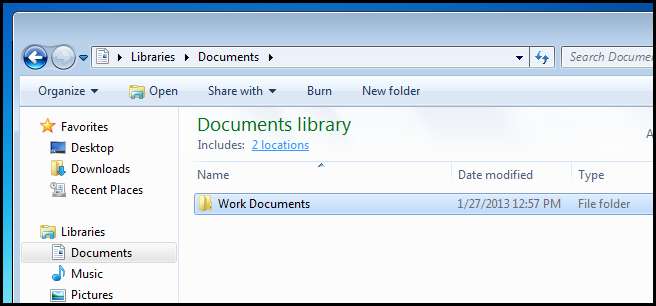

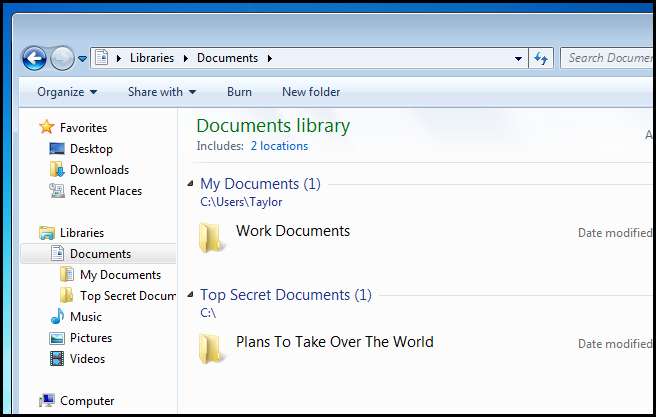

Windows 7 introdujo la noción de bibliotecas que le permitían tener una ubicación centralizada desde la cual podía ver los recursos ubicados en otros lugares de su computadora. Más específicamente, la función de bibliotecas le permitió agregar carpetas desde cualquier lugar de su computadora a una de las cuatro bibliotecas predeterminadas, Documentos, Música, Videos e Imágenes, a las que se puede acceder fácilmente desde el panel de navegación del Explorador de Windows.

Hay dos cosas importantes a tener en cuenta sobre la función de biblioteca:

- Cuando agrega una carpeta a una biblioteca, la carpeta en sí no se mueve, sino que se crea un enlace a la ubicación de la carpeta.

- Para agregar un recurso compartido de red a sus bibliotecas, debe estar disponible sin conexión, aunque también puede usar una solución alternativa mediante enlaces simbólicos.

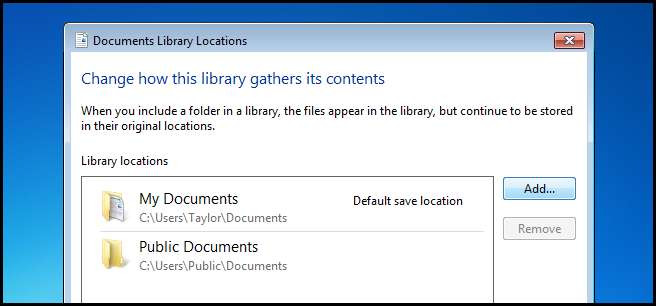

Para agregar una carpeta a una biblioteca, simplemente diríjase a la biblioteca y haga clic en el enlace de ubicaciones.

Luego haga clic en el botón Agregar.

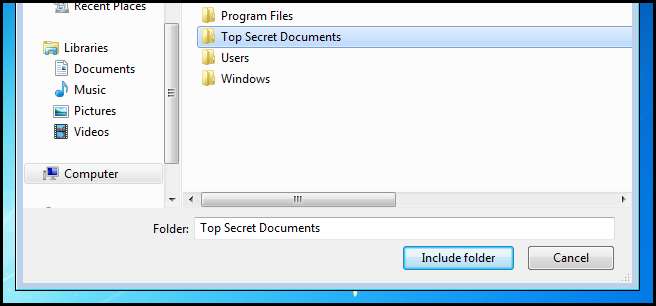

Ahora localice la carpeta que desea incluir en la biblioteca y haga clic en el botón Incluir carpeta.

Eso es todo al respecto.

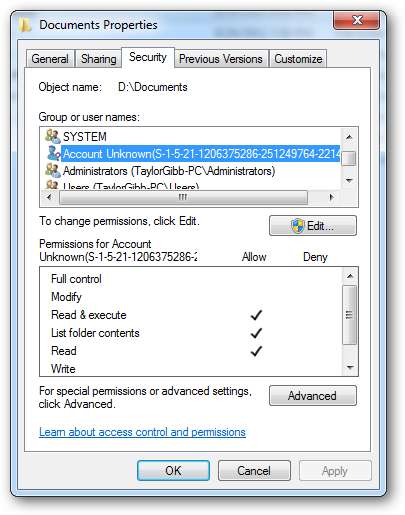

El identificador de seguridad

El sistema operativo Windows utiliza SID para representar todos los principios de seguridad. Los SID son simplemente cadenas de caracteres alfanuméricos de longitud variable que representan máquinas, usuarios y grupos. Los SID se agregan a las ACL (listas de control de acceso) cada vez que otorga permiso a un usuario o grupo sobre un archivo o carpeta. Detrás de escena, los SID se almacenan de la misma manera que todos los demás objetos de datos: en binario. Sin embargo, cuando vea un SID en Windows, se mostrará con una sintaxis más legible. No es frecuente que vea algún tipo de SID en Windows; el escenario más común es cuando otorga permiso a alguien sobre un recurso y luego elimina su cuenta de usuario. Luego, el SID aparecerá en la ACL. Así que echemos un vistazo al formato típico en el que verá los SID en Windows.

La notación que verá tiene una sintaxis determinada. A continuación se muestran las diferentes partes de un SID.

- Un prefijo "S"

- Número de revisión de estructura

- Un valor de autoridad de identificador de 48 bits

- Un número variable de valores de identificador relativo o subautoridad de 32 bits (RID)

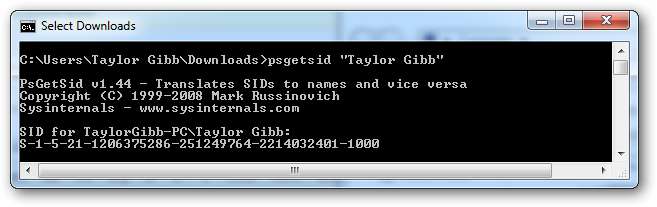

Usando mi SID en la imagen a continuación, dividiremos las diferentes secciones para comprender mejor.

La estructura de SID:

"S" - El primer componente de un SID es siempre una "S". Esto tiene como prefijo a todos los SID y está ahí para informar a Windows que lo que sigue es un SID.

’1′ - El segundo componente de un SID es el número de revisión de la especificación del SID. Si cambiara la especificación SID, proporcionaría compatibilidad con versiones anteriores. A partir de Windows 7 y Server 2008 R2, la especificación SID aún se encuentra en la primera revisión.

’5′ - La tercera sección de un SID se denomina Autoridad de identificación. Esto define en qué ámbito se generó el SID. Los valores posibles para estas secciones del SID pueden ser:

- 0 - Autoridad nula

- 1 - Autoridad mundial

- 2 - Autoridad local

- 3 - Autoridad del Creador

- 4 - Autoridad no única

- 5 - Autoridad del NT

’21′ - El cuarto componente es la subautoridad 1. El valor "21" se utiliza en el cuarto campo para especificar que las subautoridades que siguen identifican la máquina local o el dominio.

’1206375286-251249764-2214032401′ - Se denominan sub-autoridad 2,3 y 4 respectivamente. En nuestro ejemplo, esto se usa para identificar la máquina local, pero también podría ser el identificador de un dominio.

’1000′ - La sub-autoridad 5 es el último componente de nuestro SID y se llama RID (Identificador relativo). El RID es relativo a cada principio de seguridad: tenga en cuenta que cualquier objeto definido por el usuario, los que no son enviados por Microsoft, tendrá un RID de 1000 o superior.

Principios de seguridad

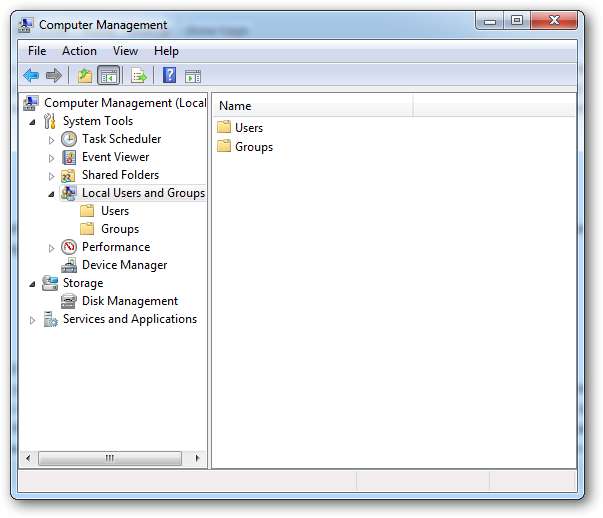

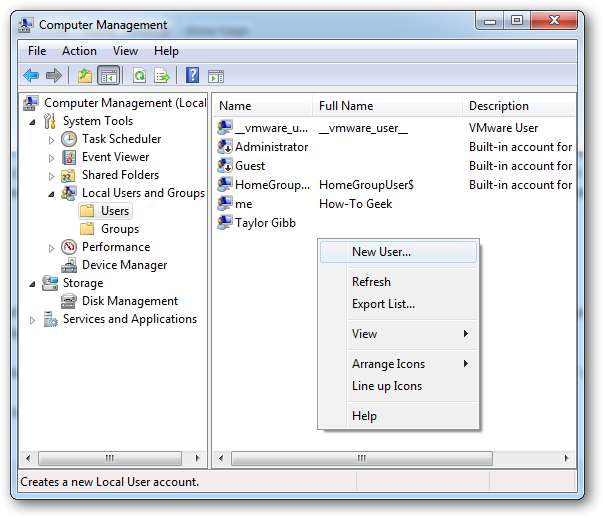

Un principio de seguridad es cualquier cosa que tenga un SID adjunto. Estos pueden ser usuarios, computadoras e incluso grupos. Los principios de seguridad pueden ser locales o estar en el contexto del dominio. Puede administrar los principios de seguridad local a través del complemento Usuarios y grupos locales, bajo la administración de equipos. Para llegar allí, haga clic derecho en el acceso directo de la computadora en el menú de inicio y elija administrar.

Para agregar un nuevo principio de seguridad de usuario, puede ir a la carpeta Usuarios, hacer clic con el botón derecho y elegir Nuevo usuario.

Si hace doble clic en un usuario, puede agregarlo a un grupo de seguridad en la pestaña Miembro de.

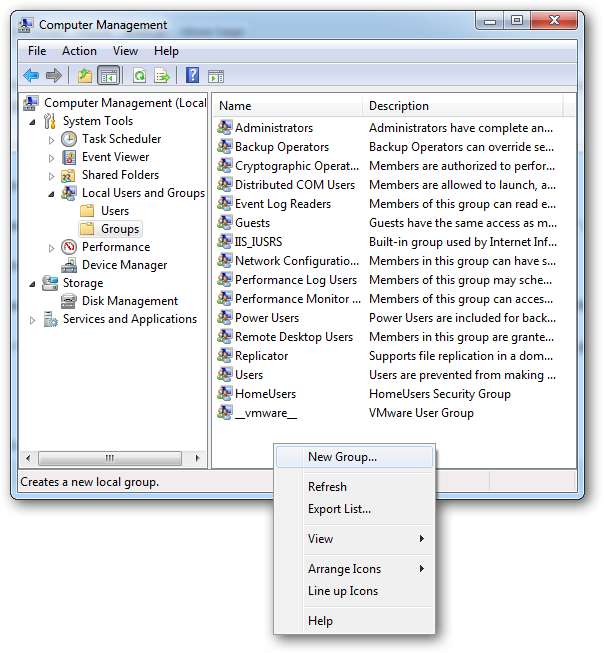

Para crear un nuevo grupo de seguridad, navegue hasta la carpeta Grupos en el lado derecho. Haga clic derecho en el espacio en blanco y seleccione Nuevo grupo.

Compartir permisos y permisos NTFS

En Windows, existen dos tipos de permisos de archivos y carpetas. En primer lugar, están los permisos para compartir. En segundo lugar, están los permisos NTFS, que también se denominan permisos de seguridad. La protección de las carpetas compartidas generalmente se realiza con una combinación de permisos NTFS y Share. Dado que este es el caso, es fundamental recordar que siempre se aplica el permiso más restrictivo. Por ejemplo, si el permiso para compartir otorga permiso de lectura al principio de seguridad para todos, pero el permiso NTFS permite a los usuarios realizar cambios en el archivo, el permiso para compartir tendrá prioridad y los usuarios no podrán realizar cambios. Cuando establece los permisos, la LSASS (Autoridad de seguridad local) controla el acceso al recurso. Cuando inicia sesión, se le otorga un token de acceso con su SID. Cuando accede al recurso, el LSASS compara el SID que agregó a la ACL (Lista de control de acceso). Si el SID está en la ACL, determina si permite o deniega el acceso. Independientemente de los permisos que use, existen diferencias, así que echemos un vistazo para comprender mejor cuándo debemos usar qué.

Compartir permisos:

- Solo se aplica a los usuarios que acceden al recurso a través de la red. No se aplican si inicia sesión localmente, por ejemplo, a través de servicios de terminal.

- Se aplica a todos los archivos y carpetas del recurso compartido. Si desea proporcionar un tipo de esquema de restricción más granular, debe usar el permiso NTFS además de los permisos compartidos

- Si tiene volúmenes formateados FAT o FAT32, esta será la única forma de restricción disponible para usted, ya que los permisos NTFS no están disponibles en esos sistemas de archivos.

Permisos NTFS:

- La única restricción de los permisos NTFS es que solo se pueden configurar en un volumen formateado con el sistema de archivos NTFS.

- Recuerde que los permisos NTFS son acumulativos. Eso significa que los permisos efectivos de un usuario son el resultado de combinar los permisos asignados al usuario y los permisos de cualquier grupo al que pertenezca.

Los nuevos permisos para compartir

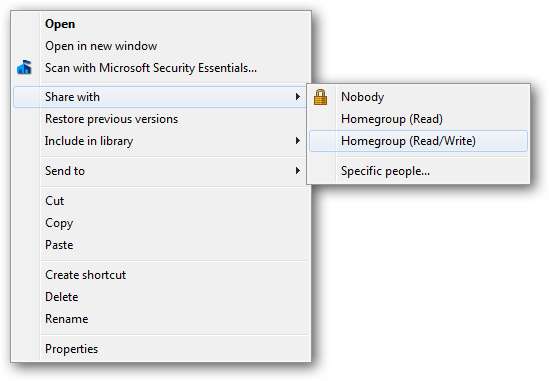

Windows 7 compró una nueva técnica de compartir "fácil". Las opciones cambiaron de Leer, Cambiar y Control total a Leer y Leer / Escribir. La idea era parte de toda la mentalidad de Homegroup y hace que sea fácil compartir una carpeta para personas sin conocimientos de informática. Esto se hace a través del menú contextual y se comparte fácilmente con su grupo en el hogar.

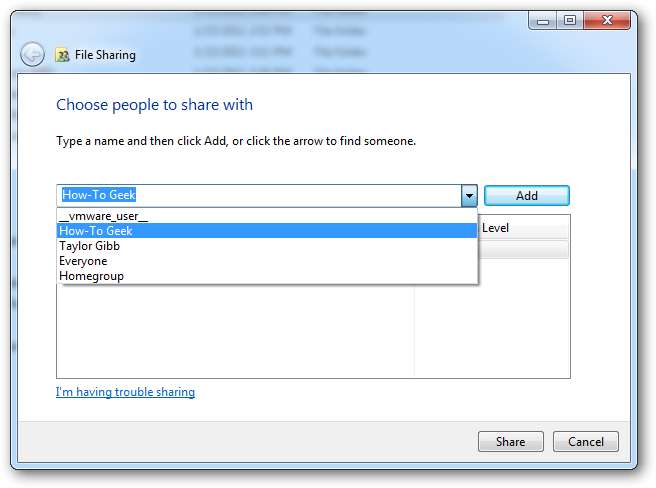

Si desea compartir con alguien que no está en el grupo base, siempre puede elegir la opción "Personas específicas ...". Lo que abriría un cuadro de diálogo más "elaborado" donde podría especificar un usuario o grupo.

Solo hay dos permisos, como se mencionó anteriormente. Juntos, ofrecen un esquema de protección de todo o nada para sus carpetas y archivos.

- Leer el permiso es la opción "mirar, no tocar". Los destinatarios pueden abrir, pero no modificar ni eliminar un archivo.

- Leer escribir es la opción "hacer cualquier cosa". Los destinatarios pueden abrir, modificar o eliminar un archivo.

El permiso de la vieja escuela

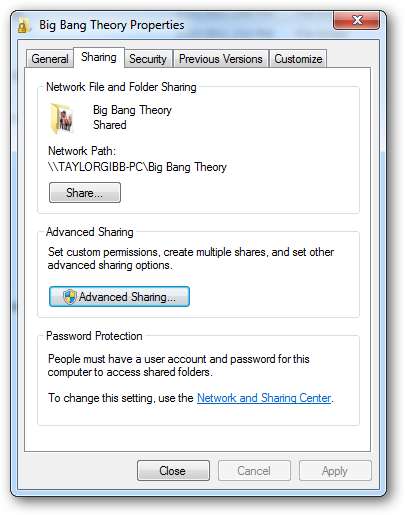

El antiguo cuadro de diálogo para compartir tenía más opciones, como la opción de compartir la carpeta con un alias diferente. Nos permitió limitar la cantidad de conexiones simultáneas y configurar el almacenamiento en caché. Ninguna de esta funcionalidad se pierde en Windows 7, sino que está oculta bajo una opción llamada "Uso compartido avanzado". Si hace clic con el botón derecho en una carpeta y va a sus propiedades, puede encontrar esta configuración de "Uso compartido avanzado" en la pestaña Compartir.

Si hace clic en el botón "Uso compartido avanzado", que requiere credenciales de administrador local, puede configurar todos los ajustes con los que estaba familiarizado en versiones anteriores de Windows.

Si hace clic en el botón de permisos, se le presentarán las 3 configuraciones con las que todos estamos familiarizados.

- Leer El permiso le permite ver y abrir archivos y subdirectorios, así como ejecutar aplicaciones. Sin embargo, no permite realizar cambios.

- Modificar el permiso te permite hacer cualquier cosa que Leer el permiso lo permite y también agrega la capacidad de agregar archivos y subdirectorios, eliminar subcarpetas y cambiar datos en los archivos.

- Control total es el "hacer cualquier cosa" de los permisos clásicos, ya que le permite hacer todos y cada uno de los permisos anteriores. Además, le brinda el permiso NTFS de cambio avanzado, pero esto solo se aplica a las carpetas NTFS

Permisos NTFS

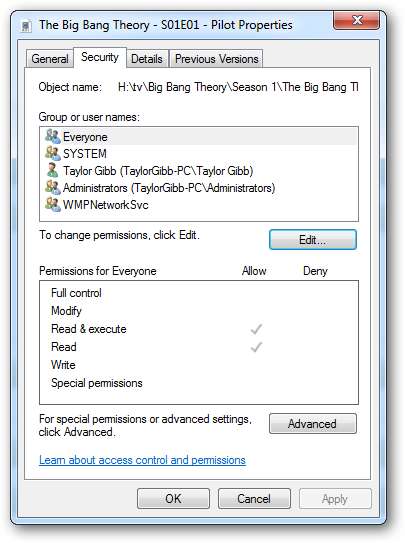

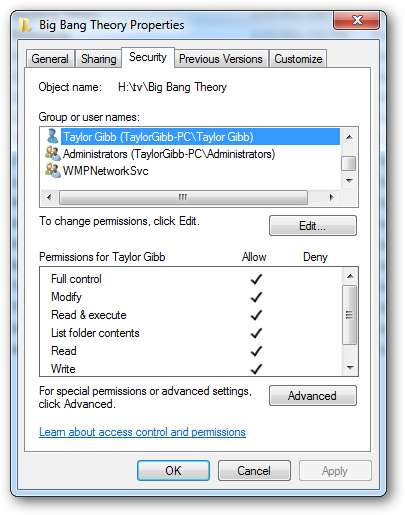

Los permisos NTFS permiten un control muy granular sobre sus archivos y carpetas. Dicho esto, la cantidad de granularidad puede ser abrumadora para un recién llegado. También puede establecer permisos NTFS por archivo y por carpeta. Para configurar el permiso NTFS en un archivo, debe hacer clic con el botón derecho del ratón y acceder a las propiedades del archivo, luego ir a la pestaña de seguridad.

Para editar los permisos NTFS para un usuario o grupo, haga clic en el botón editar.

Como puede ver, hay bastantes permisos NTFS, así que analicémoslos. Primero, veremos los permisos NTFS que puede establecer en un archivo.

- Control total le permite leer, escribir, modificar, ejecutar, cambiar atributos, permisos y tomar posesión del archivo.

- Modificar le permite leer, escribir, modificar, ejecutar y cambiar los atributos del archivo.

- Leer y ejecutar le permitirá mostrar los datos, atributos, propietario y permisos del archivo, y ejecutar el archivo si es un programa.

- Leer le permitirá abrir el archivo, ver sus atributos, propietario y permisos.

- Escribir le permitirá escribir datos en el archivo, agregarlos al archivo y leer o cambiar sus atributos.

Los permisos NTFS para carpetas tienen opciones ligeramente diferentes, así que echemos un vistazo a ellos.

- Control total le permitirá leer, escribir, modificar y ejecutar archivos en la carpeta, cambiar atributos, permisos y tomar posesión de la carpeta o archivos dentro.

- Modificar le permitirá leer, escribir, modificar y ejecutar archivos en la carpeta y cambiar los atributos de la carpeta o archivos dentro.

- Leer y ejecutar le permitirá mostrar el contenido de la carpeta y mostrar los datos, atributos, propietario y permisos de los archivos dentro de la carpeta, y ejecutar archivos dentro de la carpeta.

- Lista de contenidos en la carpeta le permitirá mostrar el contenido de la carpeta y mostrar los datos, atributos, propietario y permisos de los archivos dentro de la carpeta, y ejecutar archivos dentro de la carpeta

- Leer le permitirá mostrar los datos, atributos, propietario y permisos del archivo.

- Escribir le permitirá escribir datos en el archivo, agregarlos al archivo y leer o cambiar sus atributos.

Resumen

En resumen, los nombres de usuario y los grupos son representaciones de una cadena alfanumérica denominada SID (Identificador de seguridad). Los permisos de recurso compartido y NTFS están vinculados a estos SID. Los permisos para compartir son verificados por LSSAS solo cuando se accede a ellos a través de la red, mientras que los permisos NTFS se combinan con los permisos para compartir para permitir un nivel más granular de seguridad para los recursos a los que se accede a través de la red y localmente.

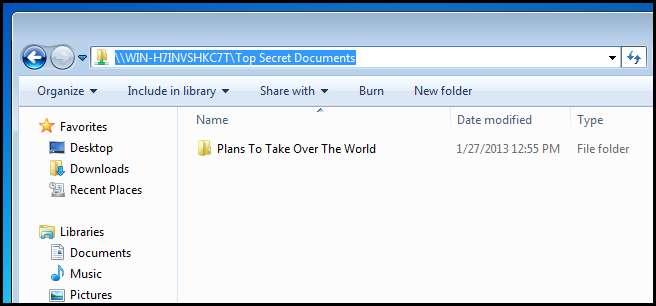

Acceder a un recurso compartido

Entonces, ahora que hemos aprendido sobre los dos métodos que podemos usar para compartir contenido en nuestras PC, ¿cómo puede acceder a él a través de la red? Es muy simple. Simplemente escriba lo siguiente en la barra de navegación.

\\ computername \ sharename

Nota: Obviamente, deberá sustituir computername por el nombre de la PC que aloja el recurso compartido y sharename por el nombre del recurso compartido.

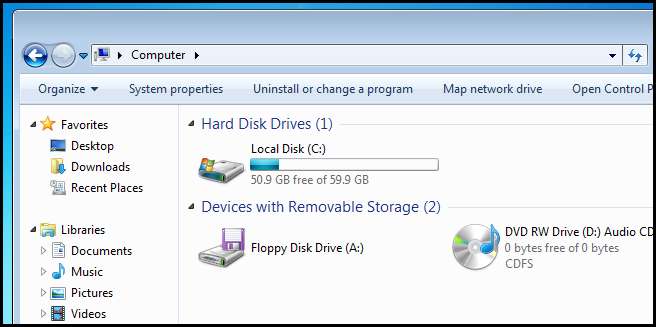

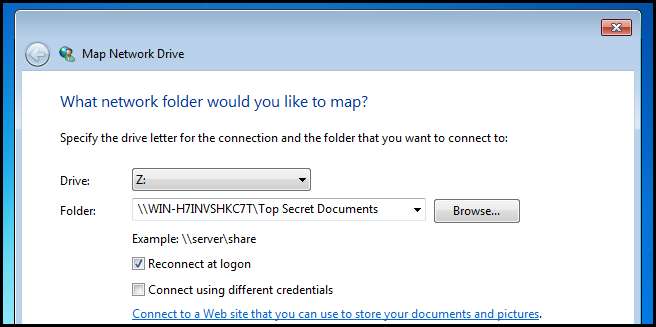

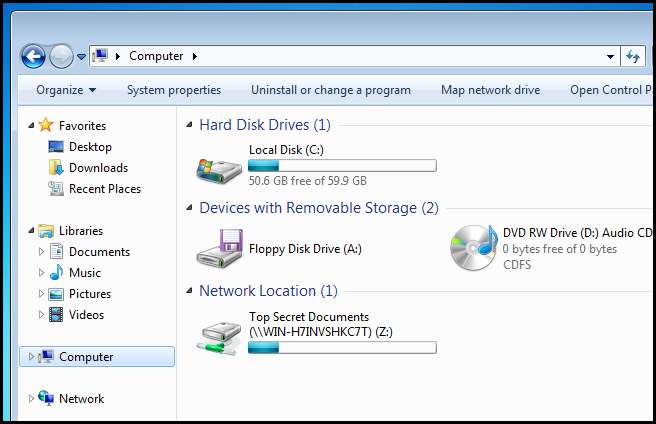

Esto es excelente para conexiones únicas, pero ¿qué pasa en un entorno corporativo más grande? Seguramente no tiene que enseñar a sus usuarios cómo conectarse a un recurso de red mediante este método. Para evitar esto, querrá mapear una unidad de red para cada usuario, de esta manera puede aconsejarles que almacenen sus documentos en la unidad "H", en lugar de tratar de explicar cómo conectarse a un recurso compartido. Para mapear una unidad, abra Computadora y haga clic en el botón "Asignar unidad de red".

Luego, simplemente escriba la ruta UNC del recurso compartido.

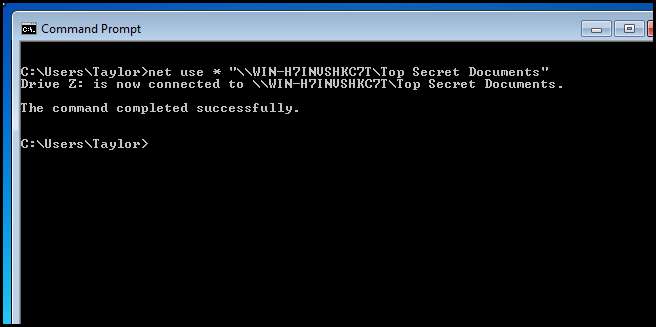

Probablemente se esté preguntando si tiene que hacer eso en cada PC, y afortunadamente la respuesta es no. En su lugar, puede escribir un script por lotes para asignar automáticamente las unidades para sus usuarios al iniciar sesión e implementarlo a través de la Política de grupo.

Si analizamos el comando:

- Estamos usando el uso neto comando para mapear la unidad.

- Usamos el * para indicar que queremos usar la siguiente letra de unidad disponible.

- Finalmente nosotros especificar la cuota queremos mapear la unidad a. Observe que usamos comillas porque la ruta UNC contiene espacios.

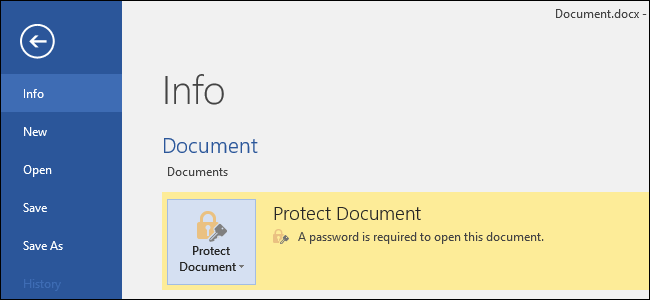

Cifrado de archivos mediante el sistema de cifrado de archivos

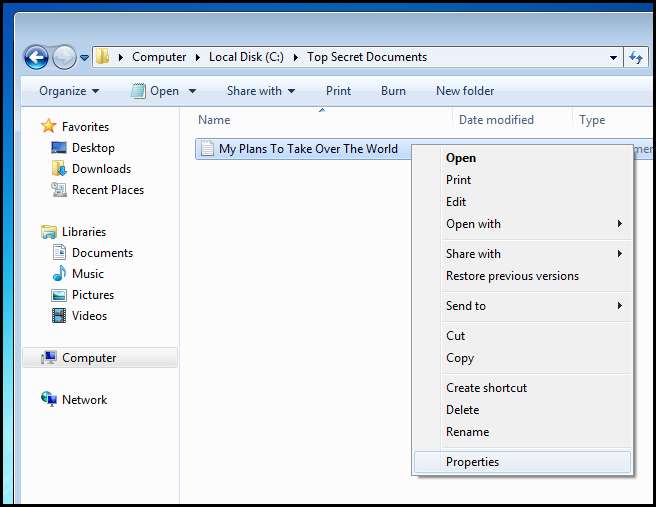

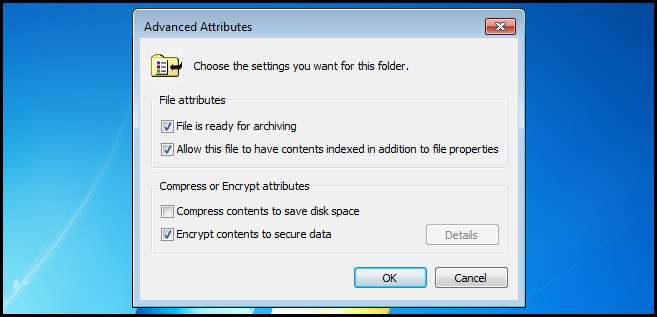

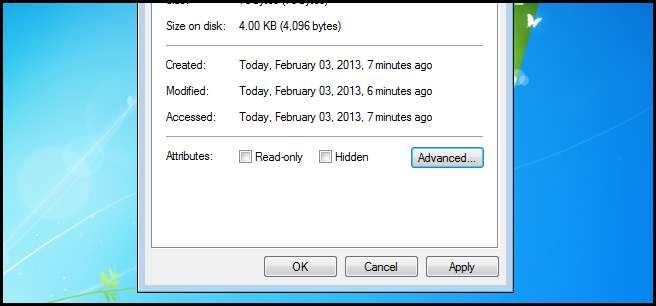

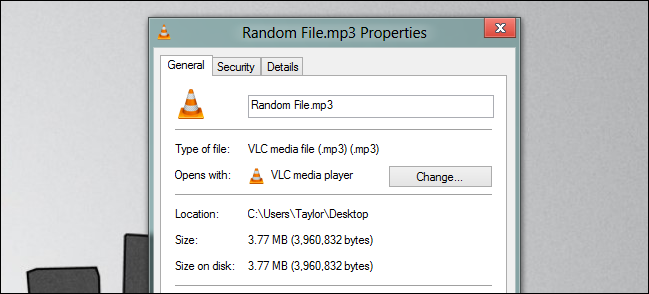

Windows incluye la capacidad de cifrar archivos en un volumen NTFS. Esto significa que solo usted podrá descifrar los archivos y verlos. Para cifrar un archivo, simplemente haga clic derecho sobre él y seleccione propiedades en el menú contextual.

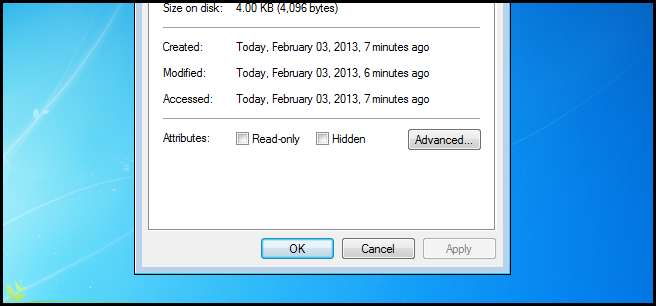

Luego haga clic en avanzado.

Ahora marque la casilla Cifrar contenido para proteger los datos y luego haga clic en Aceptar.

Ahora sigue adelante y aplica la configuración.

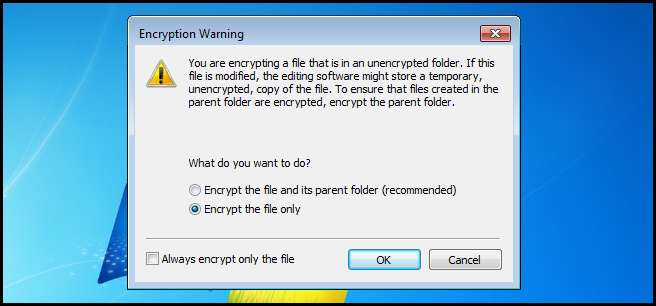

Solo necesitamos cifrar el archivo, pero también tiene la opción de cifrar la carpeta principal.

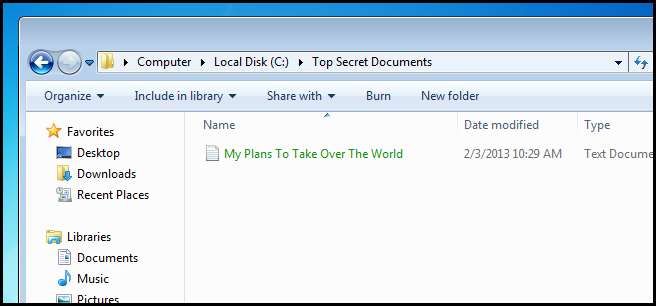

Tenga en cuenta que una vez que el archivo está cifrado, se vuelve verde.

Ahora notará que solo usted podrá abrir el archivo y que otros usuarios en la misma PC no podrán hacerlo. El proceso de cifrado utiliza cifrado de clave pública , así que mantenga sus claves de cifrado a salvo. Si los pierde, su archivo desaparecerá y no hay forma de recuperarlo.

Deberes

- Obtenga información sobre la herencia de permisos y los permisos efectivos.

- Leer esta Documento de Microsoft.

- Descubra por qué le gustaría utilizar BranchCache.

- Aprenda a compartir impresoras y por qué le gustaría hacerlo.

![Los números PIN de 4 dígitos más comunes y menos utilizados [Security Analysis Report]](https://cdn.thefastcode.com/static/thumbs/the-most-common-and-least-used-4-digit-pin-numbers-security-analysis-report.jpg)