In questa installazione di Geek School, diamo uno sguardo alla virtualizzazione delle cartelle, ai SID e ai permessi, nonché all'encrypting file system.

Assicurati di controllare gli articoli precedenti di questa serie di Geek School su Windows 7:

- Presentazione di How-To Geek School

- Aggiornamenti e migrazioni

- Configurazione dei dispositivi

- Gestione dei dischi

- Gestione delle applicazioni

- Gestione di Internet Explorer

- Nozioni fondamentali sull'indirizzamento IP

- Networking

- Rete wireless

- Windows Firewall

- Amministrazione remota

- Accesso remoto

- Monitoraggio, prestazioni e mantenimento di Windows aggiornato

E rimanete sintonizzati per il resto della serie per tutta questa settimana.

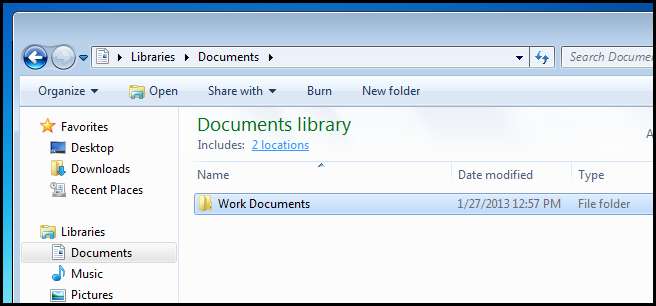

Virtualizzazione delle cartelle

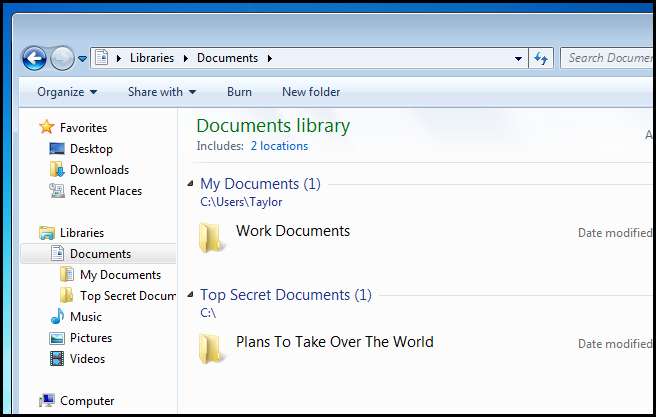

Windows 7 ha introdotto la nozione di librerie che ti permetteva di avere una posizione centralizzata da cui poter visualizzare le risorse che si trovano altrove sul tuo computer. Più specificamente, la funzionalità delle librerie ti consentiva di aggiungere cartelle da qualsiasi punto del tuo computer a una delle quattro librerie predefinite, Documenti, Musica, Video e Immagini, che sono facilmente accessibili dal pannello di navigazione di Windows Explorer.

Ci sono due cose importanti da notare sulla funzione libreria:

- Quando aggiungi una cartella a una libreria, la cartella stessa non si sposta, ma viene creato un collegamento alla posizione della cartella.

- Per aggiungere una condivisione di rete alle tue librerie, deve essere disponibile offline, sebbene potresti anche utilizzare un aggiramento utilizzando collegamenti simbolici.

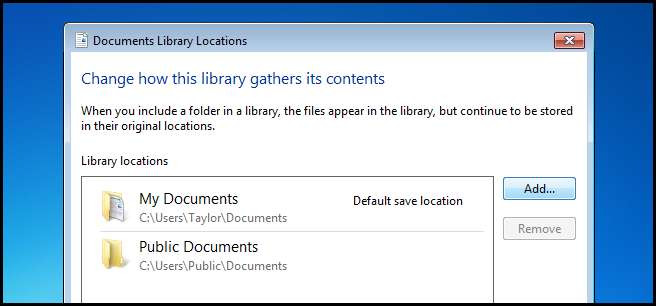

Per aggiungere una cartella a una libreria, accedi alla libreria e fai clic sul collegamento delle posizioni.

Quindi fare clic sul pulsante Aggiungi.

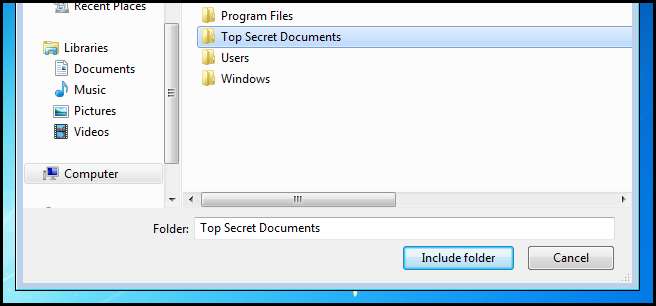

Ora individua la cartella che desideri includere nella libreria e fai clic sul pulsante Includi cartella.

Questo è tutto quello che c'è da fare.

L'identificatore di sicurezza

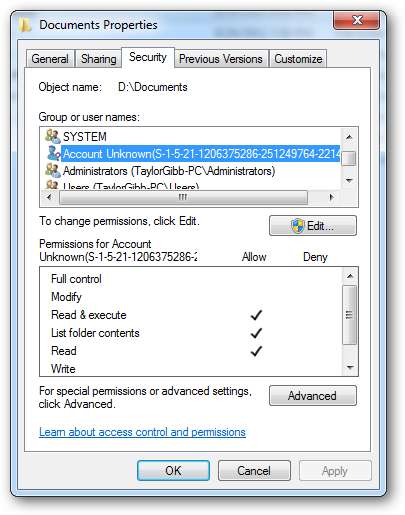

Il sistema operativo Windows utilizza i SID per rappresentare tutti i principi di sicurezza. I SID sono solo stringhe di lunghezza variabile di caratteri alfanumerici che rappresentano macchine, utenti e gruppi. I SID vengono aggiunti agli ACL (elenchi di controllo degli accessi) ogni volta che si concede a un utente o gruppo l'autorizzazione per un file o una cartella. Dietro le quinte, i SID vengono archiviati allo stesso modo di tutti gli altri oggetti dati: in binario. Tuttavia, quando vedi un SID in Windows, verrà visualizzato utilizzando una sintassi più leggibile. Non capita spesso di vedere alcuna forma di SID in Windows; lo scenario più comune è quando si concede a qualcuno l'autorizzazione a una risorsa, quindi si elimina il suo account utente. Il SID verrà quindi visualizzato nell'ACL. Quindi diamo un'occhiata al formato tipico in cui vedrai i SID in Windows.

La notazione che vedrai richiede una certa sintassi. Di seguito sono riportate le diverse parti di un SID.

- Un prefisso "S"

- Numero di revisione della struttura

- Un valore di autorità dell'identificatore a 48 bit

- Un numero variabile di valori dell'autorità secondaria o dell'identificatore relativo (RID) a 32 bit

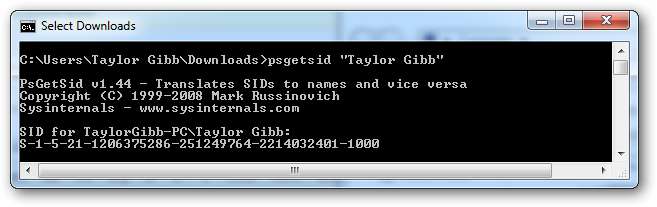

Usando il mio SID nell'immagine sottostante suddivideremo le diverse sezioni per ottenere una migliore comprensione.

La struttura SID:

'S' - Il primo componente di un SID è sempre una "S". Questo è prefisso a tutti i SID ed è lì per informare Windows che ciò che segue è un SID.

’1′ - Il secondo componente di un SID è il numero di revisione della specifica SID. Se la specifica SID dovesse cambiare, fornirebbe la compatibilità con le versioni precedenti. A partire da Windows 7 e Server 2008 R2, la specifica SID è ancora nella prima revisione.

’5′ - La terza sezione di un SID è chiamata Identifier Authority. Questo definisce in quale ambito è stato generato il SID. I valori possibili per queste sezioni del SID possono essere:

- 0 - Autorità nulla

- 1 - Autorità mondiale

- 2 - Autorità locale

- 3 - Autorità del creatore

- 4 - Autorità non univoca

- 5 - Autorità del NT

’21′ - Il quarto componente è la sub-autorità 1. Il valore '21 ′ è utilizzato nel quarto campo per specificare che le sub-autorità che seguono identificano la macchina locale o il dominio.

’1206375286-251249764-2214032401′ - Questi sono chiamati sub-autorità 2,3 e 4 rispettivamente. Nel nostro esempio viene utilizzato per identificare la macchina locale, ma potrebbe anche essere l'identificatore di un dominio.

’1000′ - La sottoautorità 5 è l'ultimo componente del nostro SID ed è chiamato RID (Relative Identifier). Il RID è relativo a ciascun principio di sicurezza: si noti che tutti gli oggetti definiti dall'utente, quelli non forniti da Microsoft, avranno un RID di 1000 o superiore.

Principi di sicurezza

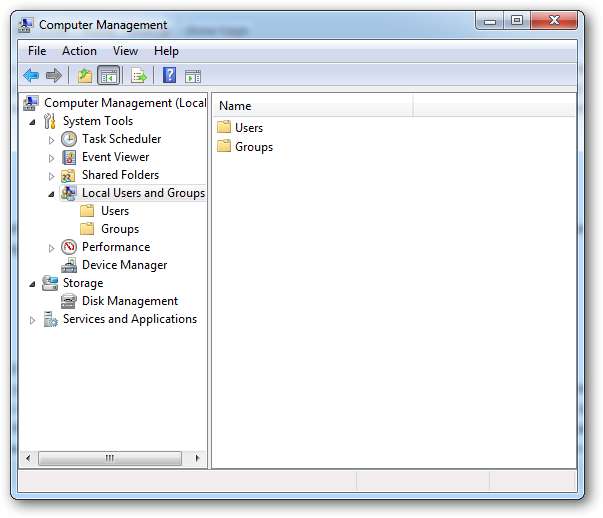

Un principio di sicurezza è tutto ciò a cui è associato un SID. Questi possono essere utenti, computer e persino gruppi. I principi di sicurezza possono essere locali o essere nel contesto del dominio. I principi di protezione locale vengono gestiti tramite lo snap-in Utenti e gruppi locali, sotto la gestione del computer. Per arrivarci, fai clic con il pulsante destro del mouse sul collegamento del computer nel menu di avvio e scegli Gestisci.

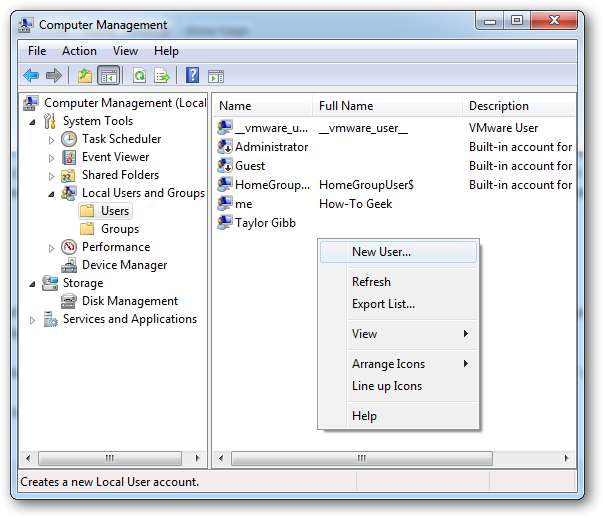

Per aggiungere un nuovo principio di sicurezza utente, puoi andare alla cartella Utenti e fare clic con il tasto destro e scegliere Nuovo utente.

Se fai doppio clic su un utente, puoi aggiungerlo a un gruppo di sicurezza nella scheda Membro di.

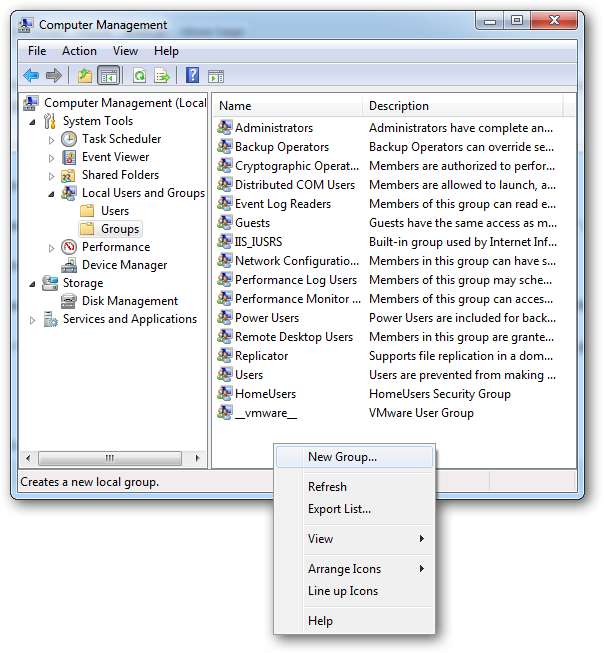

Per creare un nuovo gruppo di sicurezza, vai alla cartella Gruppi sul lato destro. Fare clic con il tasto destro sullo spazio bianco e selezionare Nuovo gruppo.

Autorizzazioni di condivisione e autorizzazione NTFS

In Windows ci sono due tipi di autorizzazioni per file e cartelle. In primo luogo, ci sono i permessi di condivisione. In secondo luogo, ci sono le autorizzazioni NTFS, chiamate anche autorizzazioni di sicurezza. La protezione delle cartelle condivise viene solitamente eseguita con una combinazione di autorizzazioni di condivisione e NTFS. Poiché è così, è essenziale ricordare che si applica sempre l'autorizzazione più restrittiva. Ad esempio, se l'autorizzazione di condivisione fornisce l'autorizzazione di lettura del principio di sicurezza Everyone, ma l'autorizzazione NTFS consente agli utenti di apportare una modifica al file, l'autorizzazione di condivisione avrà la precedenza e agli utenti non sarà consentito apportare modifiche. Quando si impostano le autorizzazioni, LSASS (autorità di protezione locale) controlla l'accesso alla risorsa. Quando accedi, ti viene fornito un token di accesso con il tuo SID su di esso. Quando accedi alla risorsa, LSASS confronta il SID aggiunto all'ACL (elenco di controllo degli accessi). Se il SID si trova sull'ACL, determina se consentire o negare l'accesso. Indipendentemente dalle autorizzazioni utilizzate, ci sono differenze, quindi diamo un'occhiata per capire meglio quando dovremmo usare cosa.

Autorizzazioni di condivisione:

- Applicare solo agli utenti che accedono alla risorsa tramite la rete. Non si applicano se si accede a livello locale, ad esempio tramite servizi terminal.

- Si applica a tutti i file e le cartelle nella risorsa condivisa. Se si desidera fornire un tipo più granulare di schema di restrizione, è necessario utilizzare l'autorizzazione NTFS oltre alle autorizzazioni condivise

- Se si dispone di volumi formattati FAT o FAT32, questa sarà l'unica forma di restrizione disponibile, poiché le autorizzazioni NTFS non sono disponibili su quei file system.

Autorizzazioni NTFS:

- L'unica restrizione sulle autorizzazioni NTFS è che possono essere impostate solo su un volume formattato nel file system NTFS

- Ricorda che le autorizzazioni NTFS sono cumulative. Ciò significa che le autorizzazioni effettive di un utente sono il risultato della combinazione delle autorizzazioni assegnate dall'utente e delle autorizzazioni di tutti i gruppi a cui appartiene l'utente.

Le nuove autorizzazioni di condivisione

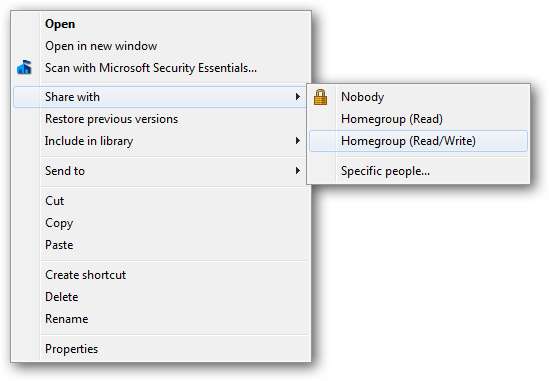

Windows 7 ha acquistato insieme a una nuova tecnica di condivisione "facile". Le opzioni sono cambiate da Lettura, Modifica e Controllo completo a Lettura e Lettura / Scrittura. L'idea faceva parte dell'intera mentalità del gruppo Home e rende facile condividere una cartella per persone non informatiche. Questo viene fatto tramite il menu contestuale e condivide facilmente con il tuo gruppo home.

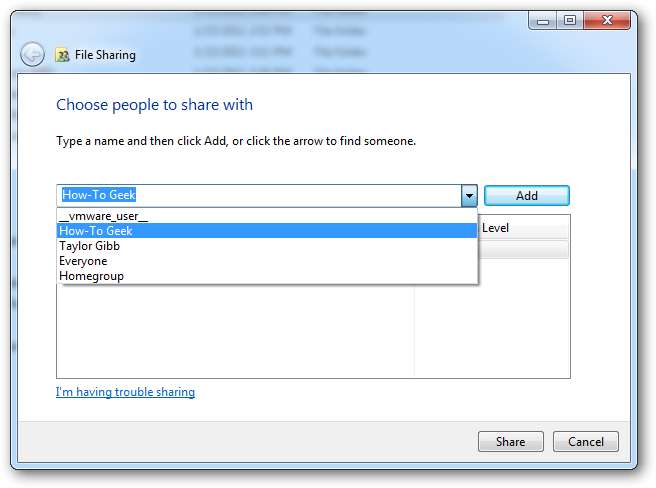

Se desideri condividere con qualcuno che non è nel gruppo di casa, puoi sempre scegliere l'opzione "Persone specifiche ...". Il che porterebbe a una finestra di dialogo più "elaborata" in cui è possibile specificare un utente o un gruppo.

Ci sono solo due autorizzazioni, come accennato in precedenza. Insieme, offrono uno schema di protezione tutto o niente per le tue cartelle e file.

- Leggere l'autorizzazione è l'opzione "guarda, non toccare". I destinatari possono aprire, ma non modificare o eliminare un file.

- Leggere scrivere è l'opzione "fai qualsiasi cosa". I destinatari possono aprire, modificare o eliminare un file.

Il permesso della vecchia scuola

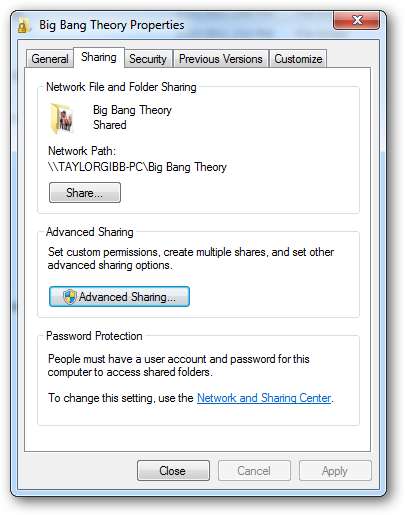

La vecchia finestra di dialogo di condivisione aveva più opzioni, come l'opzione per condividere la cartella con un alias diverso. Ci ha permesso di limitare il numero di connessioni simultanee e di configurare la cache. Nessuna di queste funzionalità è persa in Windows 7, ma piuttosto è nascosta sotto un'opzione chiamata "Condivisione avanzata". Se fai clic con il pulsante destro del mouse su una cartella e vai alle sue proprietà, puoi trovare queste impostazioni di "Condivisione avanzata" nella scheda di condivisione.

Se fai clic sul pulsante "Condivisione avanzata", che richiede le credenziali di amministratore locale, puoi configurare tutte le impostazioni che conoscevi nelle versioni precedenti di Windows.

Se fai clic sul pulsante delle autorizzazioni, ti verranno presentate le 3 impostazioni che conosciamo tutti.

- Leggere l'autorizzazione consente di visualizzare e aprire file e sottodirectory, nonché di eseguire applicazioni. Tuttavia non consente di apportare modifiche.

- Modificare l'autorizzazione ti consente di fare qualsiasi cosa Leggere l'autorizzazione consente e aggiunge anche la possibilità di aggiungere file e sottodirectory, eliminare sottocartelle e modificare i dati nei file.

- Pieno controllo è il "fare qualsiasi cosa" dei permessi classici, in quanto ti permette di fare tutti i permessi precedenti. Inoltre, fornisce l'autorizzazione NTFS per la modifica avanzata, ma si applica solo alle cartelle NTFS

Autorizzazioni NTFS

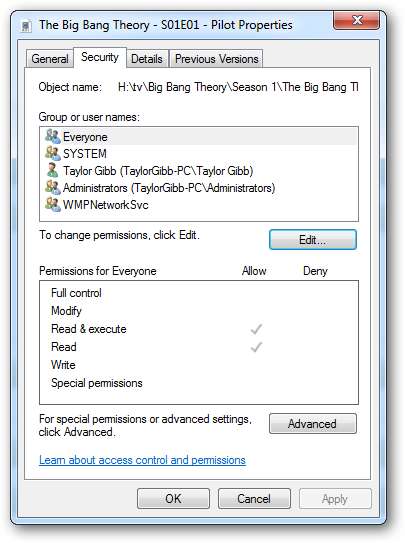

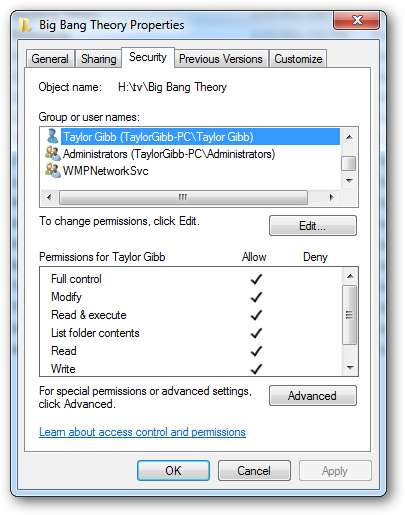

Le autorizzazioni NTFS consentono un controllo molto granulare su file e cartelle. Detto questo, la quantità di granularità può essere scoraggiante per un nuovo arrivato. È inoltre possibile impostare l'autorizzazione NTFS per file e per cartella. Per impostare l'autorizzazione NTFS su un file, fai clic con il pulsante destro del mouse e vai alle proprietà del file, quindi vai alla scheda sicurezza.

Per modificare le autorizzazioni NTFS per un utente o un gruppo, fare clic sul pulsante di modifica.

Come puoi vedere, ci sono molte autorizzazioni NTFS, quindi analizziamole. Per prima cosa, daremo un'occhiata alle autorizzazioni NTFS che puoi impostare su un file.

- Pieno controllo consente di leggere, scrivere, modificare, eseguire, cambiare attributi, permessi e assumere la proprietà del file.

- Modificare ti permette di leggere, scrivere, modificare, eseguire e cambiare gli attributi del file.

- Leggi ed esegui ti consentirà di visualizzare i dati, gli attributi, il proprietario e le autorizzazioni del file e di eseguire il file se è un programma.

- Leggere ti consentirà di aprire il file, visualizzarne gli attributi, il proprietario e le autorizzazioni.

- Scrivi ti consentirà di scrivere dati nel file, aggiungerli al file e leggere o modificare i suoi attributi.

Le autorizzazioni NTFS per le cartelle hanno opzioni leggermente diverse, quindi diamo un'occhiata a loro.

- Pieno controllo ti consentirà di leggere, scrivere, modificare ed eseguire file nella cartella, modificare attributi, permessi e assumere la proprietà della cartella o dei file all'interno.

- Modificare ti permetterà di leggere, scrivere, modificare ed eseguire i file nella cartella e cambiare gli attributi della cartella o dei file all'interno.

- Leggi ed esegui ti consentirà di visualizzare il contenuto della cartella e di visualizzare i dati, gli attributi, il proprietario e le autorizzazioni per i file all'interno della cartella ed eseguire i file all'interno della cartella.

- Elenca contenuto cartella ti consentirà di visualizzare il contenuto della cartella e di visualizzare i dati, gli attributi, il proprietario e le autorizzazioni per i file all'interno della cartella ed eseguire i file all'interno della cartella

- Leggere ti consentirà di visualizzare i dati, gli attributi, il proprietario e le autorizzazioni del file.

- Scrivi ti consentirà di scrivere dati nel file, aggiungerli al file e leggere o modificare i suoi attributi.

Sommario

In sintesi, i nomi utente e i gruppi sono rappresentazioni di una stringa alfanumerica chiamata SID (Security Identifier). Le autorizzazioni di condivisione e NTFS sono legate a questi SID. Le autorizzazioni di condivisione vengono verificate da LSSAS solo quando si accede alla rete, mentre le autorizzazioni NTFS vengono combinate con le autorizzazioni di condivisione per consentire un livello di sicurezza più granulare per le risorse a cui si accede in rete e localmente.

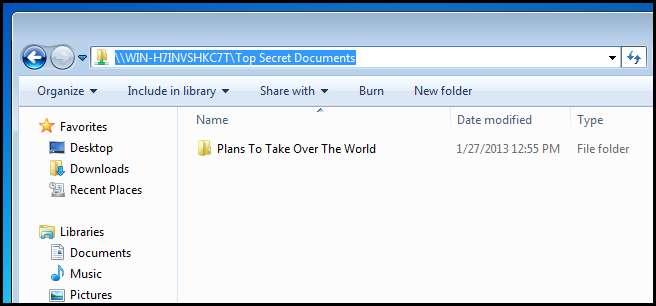

Accesso a una risorsa condivisa

Quindi, ora che abbiamo imparato a conoscere i due metodi che possiamo utilizzare per condividere contenuti sui nostri PC, come accedervi effettivamente sulla rete? È molto semplice. Basta digitare quanto segue nella barra di navigazione.

\\ nomecomputer \ nomecondivisione

Nota: Ovviamente sarà necessario sostituire nomecomputer con il nome del PC che ospita la condivisione e sharename con il nome della condivisione.

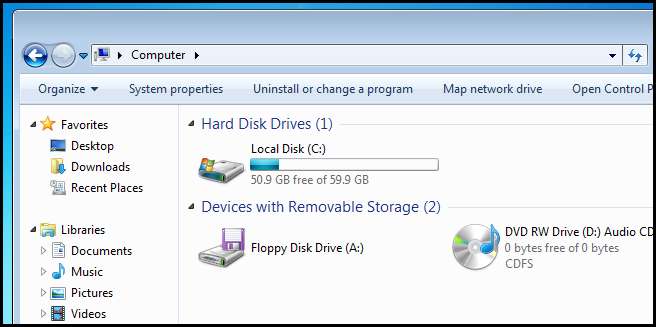

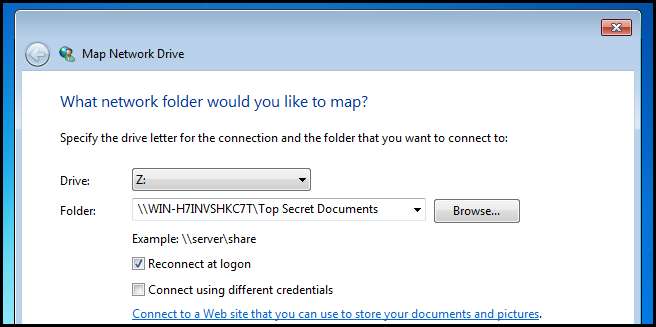

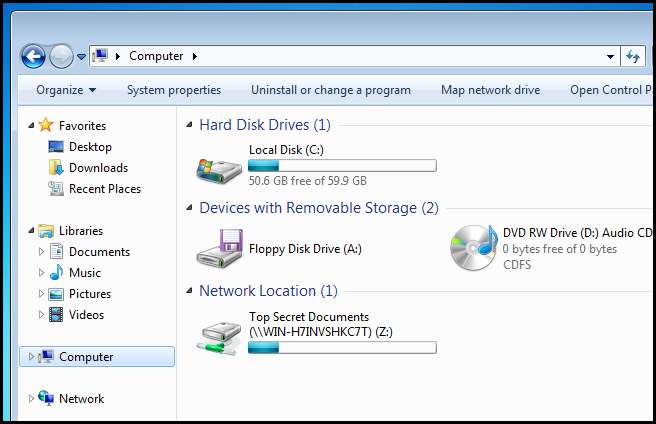

Questo è ottimo per le connessioni una tantum, ma che dire in un ambiente aziendale più ampio? Sicuramente non devi insegnare ai tuoi utenti come connettersi a una risorsa di rete utilizzando questo metodo. Per aggirare questo problema, ti consigliamo di mappare un'unità di rete per ogni utente, in questo modo puoi consigliare loro di archiviare i propri documenti sull'unità "H", piuttosto che cercare di spiegare come connettersi a una condivisione. Per mappare un'unità, apri Computer e fai clic sul pulsante "Mappa unità di rete".

Quindi digita semplicemente il percorso UNC della condivisione.

Probabilmente ti starai chiedendo se devi farlo su ogni PC e fortunatamente la risposta è no. Piuttosto, è possibile scrivere uno script batch per mappare automaticamente le unità per gli utenti all'accesso e distribuirlo tramite Criteri di gruppo.

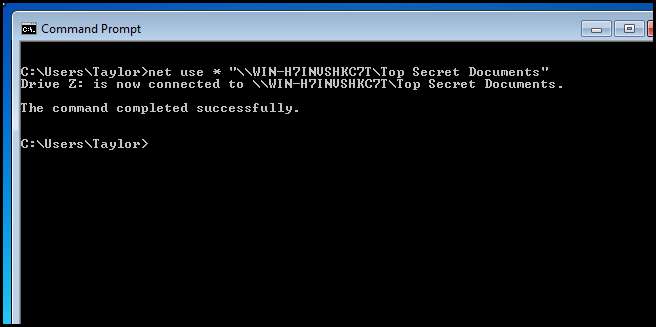

Se analizziamo il comando:

- Stiamo usando il utilizzo netto comando per mappare l'unità.

- Noi usiamo il * per indicare che si desidera utilizzare la successiva lettera di unità disponibile.

- Finalmente noi specificare la condivisione vogliamo mappare l'unità a. Si noti che abbiamo utilizzato le virgolette perché il percorso UNC contiene spazi.

Crittografia dei file utilizzando Crittografia file system

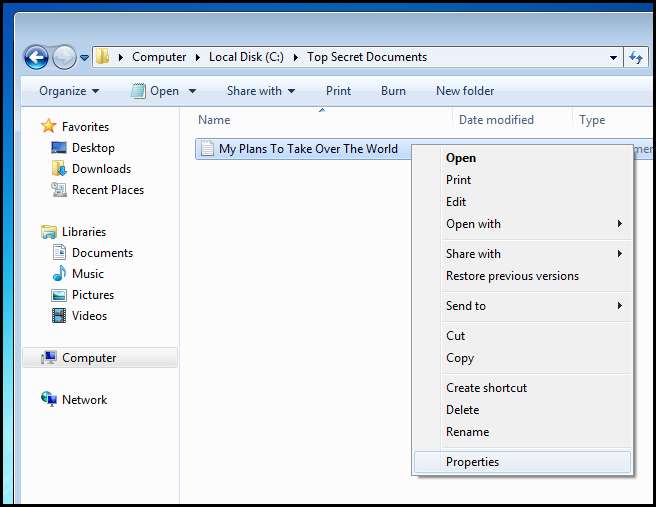

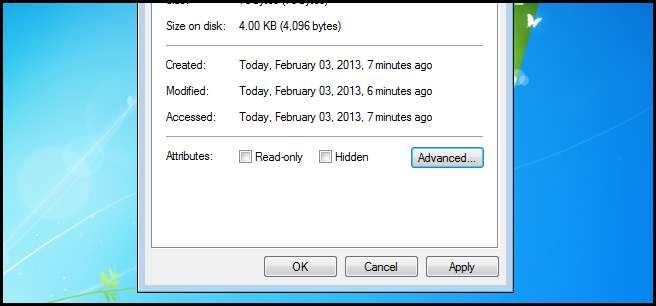

Windows include la possibilità di crittografare i file su un volume NTFS. Ciò significa che solo tu sarai in grado di decrittografare i file e visualizzarli. Per crittografare un file, fai semplicemente clic con il pulsante destro del mouse su di esso e seleziona le proprietà dal menu contestuale.

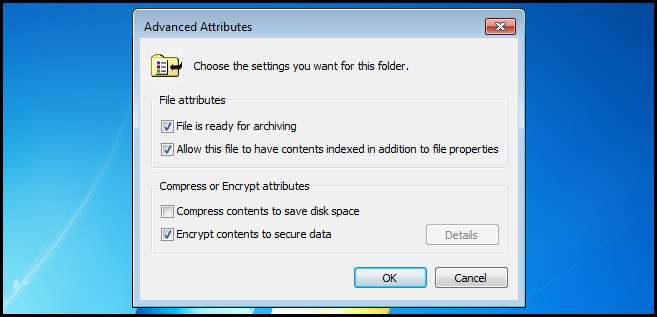

Quindi fare clic su avanzate.

Ora seleziona la casella di controllo Crittografa i contenuti per proteggere i dati, quindi fai clic su OK.

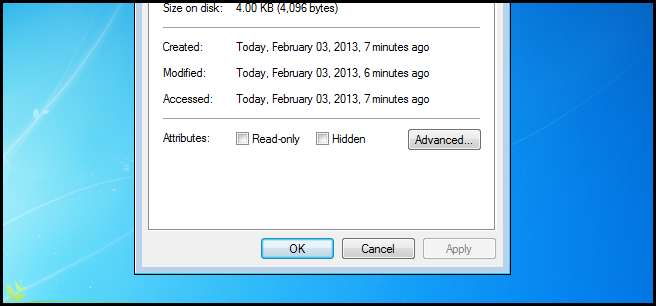

Ora vai avanti e applica le impostazioni.

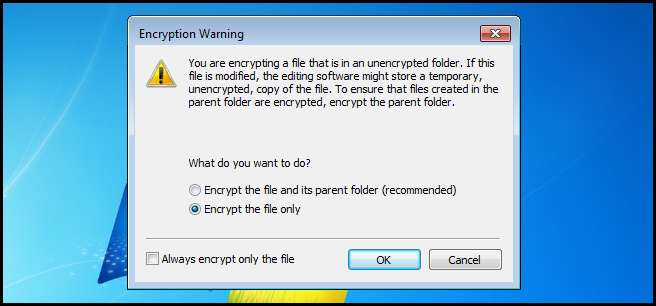

Abbiamo solo bisogno di crittografare il file, ma hai anche la possibilità di crittografare la cartella principale.

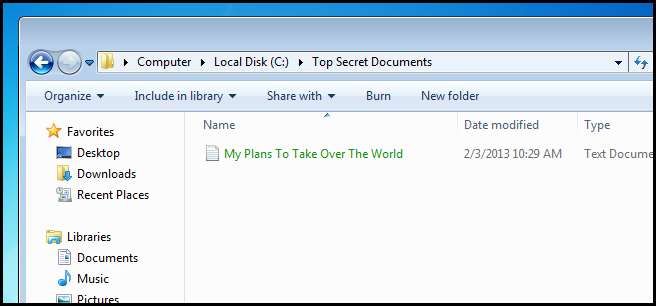

Tieni presente che una volta crittografato il file diventa verde.

Noterai ora che solo tu sarai in grado di aprire il file e che altri utenti sullo stesso PC non saranno in grado di farlo. Il processo di crittografia utilizza crittografia a chiave pubblica , quindi tieni al sicuro le tue chiavi di crittografia. Se li perdi, il tuo file è andato e non c'è modo di recuperarlo.

Compiti a casa

- Informazioni sull'ereditarietà dei permessi e sulle autorizzazioni effettive.

- Leggere Questo Microsoft document.

- Scopri perché vorresti usare BranchCache.

- Scopri come condividere le stampanti e perché vorresti farlo.