In dieser Installation von Geek School werfen wir einen Blick auf Ordnervirtualisierung, SIDs und Berechtigungen sowie das verschlüsselnde Dateisystem.

Lesen Sie unbedingt die vorherigen Artikel in dieser Geek School-Reihe unter Windows 7:

- Vorstellung der How-To Geek School

- Upgrades und Migrationen

- Geräte konfigurieren

- Festplatten verwalten

- Anwendungen verwalten

- Internet Explorer verwalten

- Grundlagen der IP-Adressierung

- Vernetzung

- Drahtlose Vernetzung

- Windows Firewall

- Remoteverwaltung

- Fernzugriff

- Überwachung, Leistung und Aktualisierung von Windows

Und bleiben Sie die ganze Woche für den Rest der Serie dran.

Ordnervirtualisierung

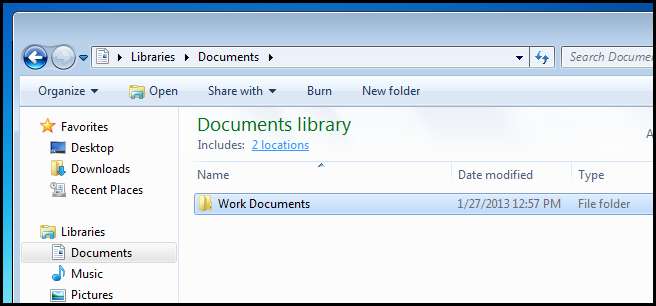

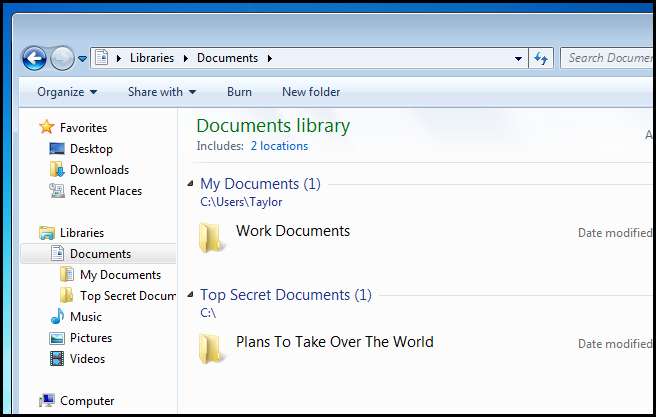

Windows 7 führte den Begriff der Bibliotheken ein, mit denen Sie einen zentralen Speicherort haben, von dem aus Sie Ressourcen anzeigen können, die sich an anderer Stelle auf Ihrem Computer befinden. Mit der Bibliotheksfunktion können Sie Ordner von einer beliebigen Stelle auf Ihrem Computer zu einer der vier Standardbibliotheken Dokumente, Musik, Videos und Bilder hinzufügen, auf die Sie über den Navigationsbereich von Windows Explorer leicht zugreifen können.

Bei der Bibliotheksfunktion sind zwei wichtige Dinge zu beachten:

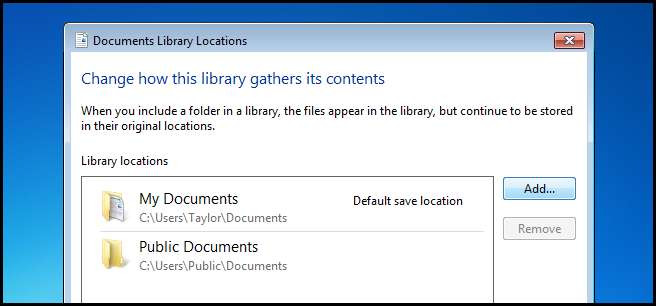

- Wenn Sie einer Bibliothek einen Ordner hinzufügen, wird der Ordner selbst nicht verschoben, sondern es wird ein Link zum Speicherort des Ordners erstellt.

- Um Ihren Bibliotheken eine Netzwerkfreigabe hinzuzufügen, muss diese offline verfügbar sein. Sie können jedoch auch eine Umgehung mithilfe symbolischer Links verwenden.

Um einen Ordner zu einer Bibliothek hinzuzufügen, gehen Sie einfach in die Bibliothek und klicken Sie auf den Link Speicherorte.

Klicken Sie dann auf die Schaltfläche Hinzufügen.

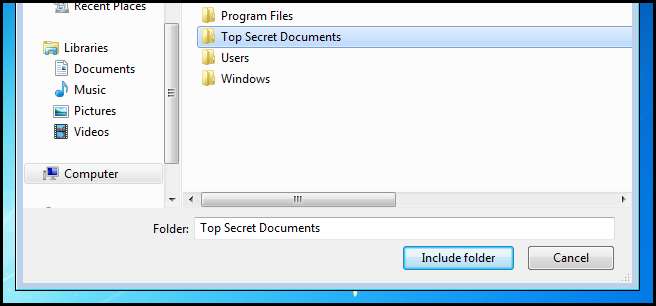

Suchen Sie nun den Ordner, den Sie in die Bibliothek aufnehmen möchten, und klicken Sie auf die Schaltfläche Ordner einschließen.

Das ist alles dazu.

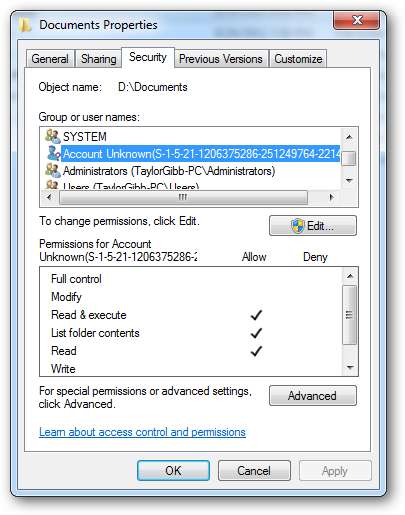

Die Sicherheitskennung

Das Windows-Betriebssystem verwendet SIDs, um alle Sicherheitsprinzipien darzustellen. SIDs sind nur Zeichenfolgen variabler Länge mit alphanumerischen Zeichen, die Maschinen, Benutzer und Gruppen darstellen. SIDs werden ACLs (Access Control Lists) jedes Mal hinzugefügt, wenn Sie einem Benutzer oder einer Gruppe die Berechtigung für eine Datei oder einen Ordner erteilen. Hinter den Kulissen werden SIDs genauso gespeichert wie alle anderen Datenobjekte: binär. Wenn Sie jedoch eine SID in Windows sehen, wird diese mit einer besser lesbaren Syntax angezeigt. Es kommt nicht oft vor, dass in Windows irgendeine Form von SID angezeigt wird. Das häufigste Szenario ist, wenn Sie jemandem eine Berechtigung für eine Ressource erteilen und dann sein Benutzerkonto löschen. Die SID wird dann in der ACL angezeigt. Schauen wir uns also das typische Format an, in dem SIDs in Windows angezeigt werden.

Die angezeigte Notation hat eine bestimmte Syntax. Nachfolgend sind die verschiedenen Teile einer SID aufgeführt.

- Ein "S" -Präfix

- Strukturversionsnummer

- Ein 48-Bit-Identifizierungswert für die Kennung

- Eine variable Anzahl von 32-Bit-RID-Werten (Sub Authority oder Relative Identifier)

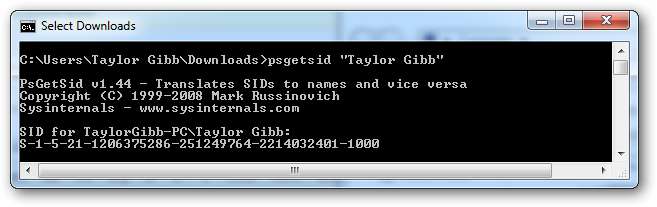

Mit meiner SID im Bild unten werden wir die verschiedenen Abschnitte aufteilen, um ein besseres Verständnis zu erhalten.

Die SID-Struktur:

"S" - Die erste Komponente einer SID ist immer ein "S". Dies wird allen SIDs vorangestellt und dient dazu, Windows darüber zu informieren, dass es sich bei der folgenden SID um eine SID handelt.

’1′ - Die zweite Komponente einer SID ist die Versionsnummer der SID-Spezifikation. Wenn sich die SID-Spezifikation ändern würde, würde dies Abwärtskompatibilität bieten. Ab Windows 7 und Server 2008 R2 befindet sich die SID-Spezifikation noch in der ersten Version.

’5′ - Der dritte Abschnitt einer SID wird als Identifier Authority bezeichnet. Dies definiert, in welchem Bereich die SID generiert wurde. Mögliche Werte für diese Abschnitte der SID können sein:

- 0 - Null Autorität

- 1 - Weltbehörde

- 2 - Gemeindeverwaltung

- 3 - Erstellerautorität

- 4 - Nicht eindeutige Behörde

- 5 - NT-Behörde

’21′ - Die vierte Komponente ist die Unterautorität 1. Der Wert '21' wird im vierten Feld verwendet, um anzugeben, dass die folgenden Unterberechtigungen den lokalen Computer oder die Domäne identifizieren.

’1206375286-251249764-2214032401′ - Diese werden als Unterbehörde 2,3 bzw. 4 bezeichnet. In unserem Beispiel wird dies verwendet, um den lokalen Computer zu identifizieren, kann aber auch die Kennung für eine Domäne sein.

’1000′ - Unterbehörde 5 ist die letzte Komponente in unserer SID und wird als RID (Relative Identifier) bezeichnet. Die RID bezieht sich auf jedes Sicherheitsprinzip: Bitte beachten Sie, dass alle benutzerdefinierten Objekte, die nicht von Microsoft geliefert werden, eine RID von 1000 oder höher haben.

Sicherheitsgrundsätze

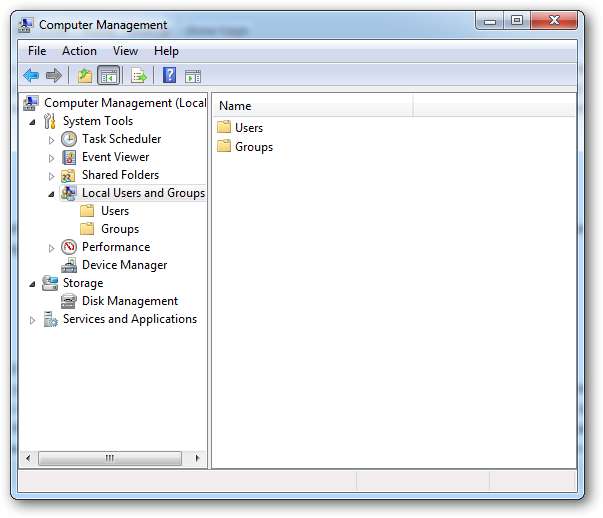

Ein Sicherheitsprinzip ist alles, an das eine SID angehängt ist. Dies können Benutzer, Computer und sogar Gruppen sein. Sicherheitsprinzipien können lokal sein oder sich im Domänenkontext befinden. Sie verwalten lokale Sicherheitsprinzipien über das Snap-In Lokale Benutzer und Gruppen unter Computerverwaltung. Um dorthin zu gelangen, klicken Sie mit der rechten Maustaste auf die Computerverknüpfung im Startmenü und wählen Sie Verwalten.

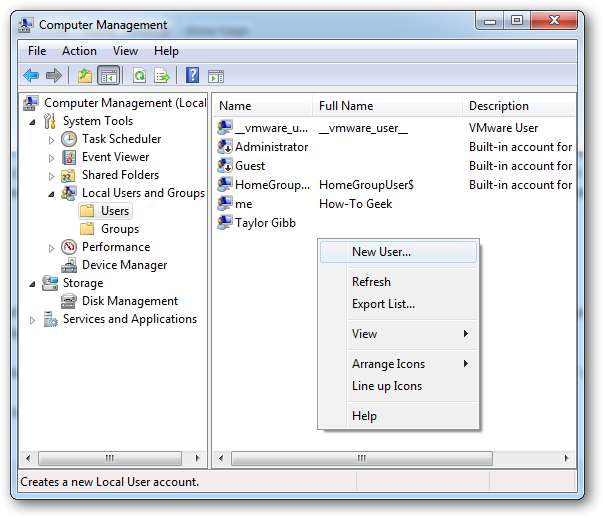

Um ein neues Benutzersicherheitsprinzip hinzuzufügen, können Sie zum Ordner Benutzer gehen und mit der rechten Maustaste klicken und Neuen Benutzer auswählen.

Wenn Sie auf einen Benutzer doppelklicken, können Sie ihn auf der Registerkarte Mitglied von zu einer Sicherheitsgruppe hinzufügen.

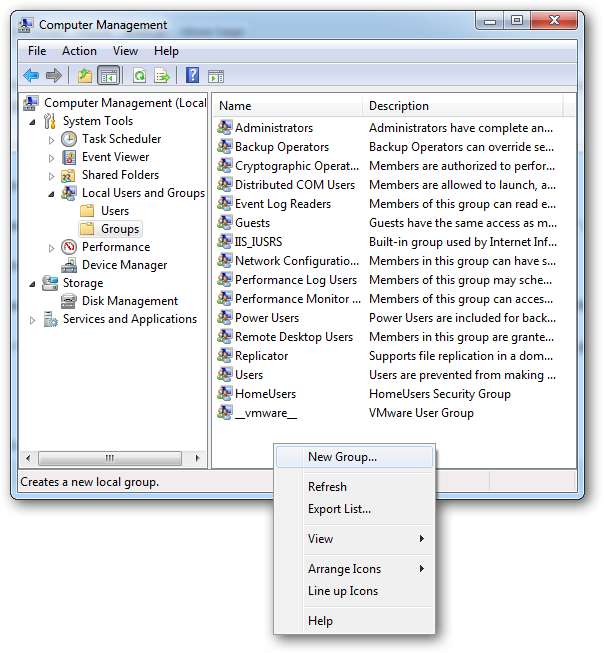

Navigieren Sie zum Erstellen einer neuen Sicherheitsgruppe zum Ordner Gruppen auf der rechten Seite. Klicken Sie mit der rechten Maustaste auf den Leerraum und wählen Sie Neue Gruppe.

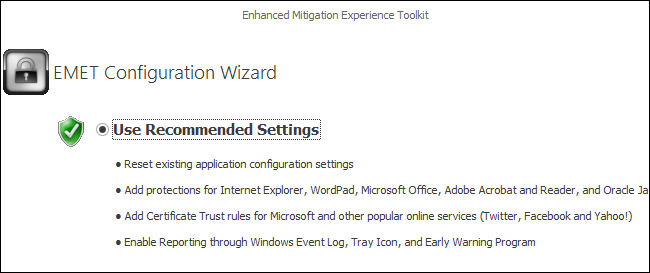

Freigabeberechtigungen und NTFS-Berechtigungen

In Windows gibt es zwei Arten von Datei- und Ordnerberechtigungen. Erstens gibt es die Freigabeberechtigungen. Zweitens gibt es NTFS-Berechtigungen, die auch als Sicherheitsberechtigungen bezeichnet werden. Das Sichern freigegebener Ordner erfolgt normalerweise mit einer Kombination aus Freigabe- und NTFS-Berechtigungen. Da dies der Fall ist, muss unbedingt beachtet werden, dass immer die restriktivste Berechtigung gilt. Wenn die Freigabeberechtigung beispielsweise die Berechtigung zum Lesen des Sicherheitsprinzips "Jedermann" erteilt, die NTFS-Berechtigung es Benutzern jedoch ermöglicht, Änderungen an der Datei vorzunehmen, hat die Freigabeberechtigung Vorrang, und die Benutzer dürfen keine Änderungen vornehmen. Wenn Sie die Berechtigungen festlegen, steuert die LSASS (Local Security Authority) den Zugriff auf die Ressource. Wenn Sie sich anmelden, erhalten Sie ein Zugriffstoken mit Ihrer SID. Wenn Sie auf die Ressource zugreifen, vergleicht der LSASS die SID, die Sie der ACL (Access Control List) hinzugefügt haben. Wenn sich die SID in der ACL befindet, wird festgelegt, ob der Zugriff zugelassen oder verweigert werden soll. Unabhängig davon, welche Berechtigungen Sie verwenden, gibt es Unterschiede. Schauen wir uns also an, um besser zu verstehen, wann wir welche verwenden sollten.

Freigabeberechtigungen:

- Gilt nur für Benutzer, die über das Netzwerk auf die Ressource zugreifen. Sie gelten nicht, wenn Sie sich lokal anmelden, beispielsweise über Terminaldienste.

- Dies gilt für alle Dateien und Ordner in der freigegebenen Ressource. Wenn Sie ein detaillierteres Einschränkungsschema bereitstellen möchten, sollten Sie zusätzlich zu den freigegebenen Berechtigungen die NTFS-Berechtigung verwenden

- Wenn Sie über FAT- oder FAT32-formatierte Volumes verfügen, ist dies die einzige Form der Einschränkung, die Ihnen zur Verfügung steht, da auf diesen Dateisystemen keine NTFS-Berechtigungen verfügbar sind.

NTFS-Berechtigungen:

- Die einzige Einschränkung für NTFS-Berechtigungen besteht darin, dass sie nur auf einem Volume festgelegt werden können, das für das NTFS-Dateisystem formatiert ist

- Denken Sie daran, dass NTFS-Berechtigungen kumulativ sind. Dies bedeutet, dass die effektiven Berechtigungen eines Benutzers das Ergebnis der Kombination der ihm zugewiesenen Berechtigungen des Benutzers und der Berechtigungen aller Gruppen sind, denen der Benutzer angehört.

Die neuen Freigabeberechtigungen

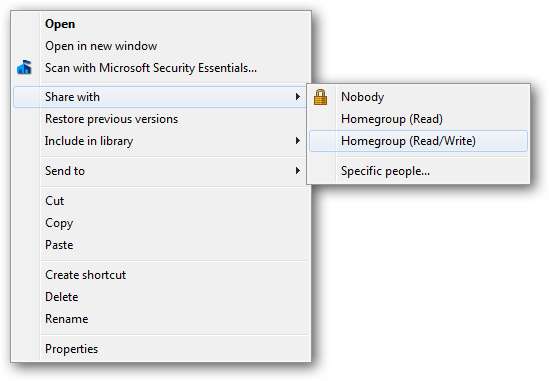

Windows 7 wurde zusammen mit einer neuen „einfachen“ Freigabetechnik gekauft. Die Optionen wurden von Lesen, Ändern und Vollzugriff auf Lesen und Lesen / Schreiben geändert. Die Idee war Teil der gesamten Homegroup-Mentalität und macht es einfach, einen Ordner für Personen ohne Computerkenntnisse freizugeben. Dies erfolgt über das Kontextmenü und kann problemlos mit Ihrer Heimnetzgruppe geteilt werden.

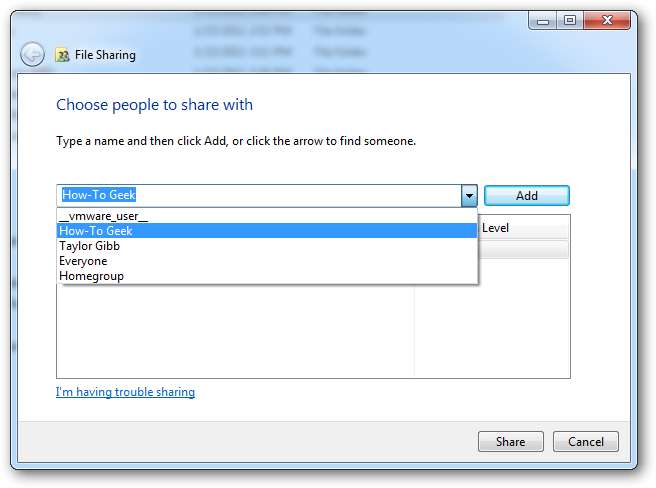

Wenn Sie mit jemandem teilen möchten, der nicht zur Heimatgruppe gehört, können Sie jederzeit die Option "Bestimmte Personen ..." auswählen. Daraufhin wird ein ausführlicherer Dialog angezeigt, in dem Sie einen Benutzer oder eine Gruppe angeben können.

Wie bereits erwähnt, gibt es nur zwei Berechtigungen. Zusammen bieten sie ein Alles-oder-Nichts-Schutzschema für Ihre Ordner und Dateien.

- Lesen Die Berechtigung ist die Option "Schauen, nicht berühren". Empfänger können eine Datei öffnen, aber nicht ändern oder löschen.

- Lesen Schreiben ist die Option "Alles tun". Empfänger können eine Datei öffnen, ändern oder löschen.

Die Erlaubnis der alten Schule

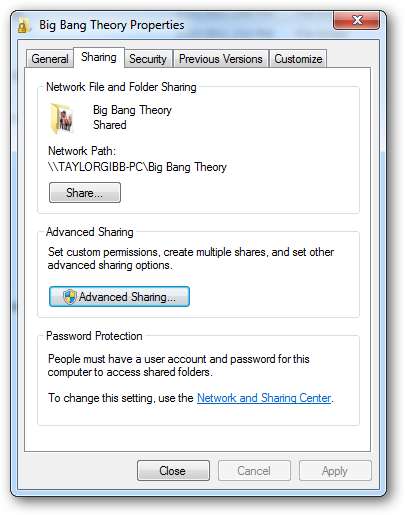

Das alte Freigabedialogfeld enthielt mehr Optionen, z. B. die Option, den Ordner unter einem anderen Alias freizugeben. Dadurch konnten wir die Anzahl der gleichzeitigen Verbindungen begrenzen und das Caching konfigurieren. Keine dieser Funktionen geht in Windows 7 verloren, sondern wird unter der Option "Erweiterte Freigabe" ausgeblendet. Wenn Sie mit der rechten Maustaste auf einen Ordner klicken und dessen Eigenschaften aufrufen, finden Sie diese Einstellungen für die erweiterte Freigabe auf der Registerkarte Freigabe.

Wenn Sie auf die Schaltfläche "Erweiterte Freigabe" klicken, für die lokale Administratoranmeldeinformationen erforderlich sind, können Sie alle Einstellungen konfigurieren, mit denen Sie in früheren Windows-Versionen vertraut waren.

Wenn Sie auf die Schaltfläche "Berechtigungen" klicken, werden Ihnen die drei uns bekannten Einstellungen angezeigt.

- Lesen Mit dieser Berechtigung können Sie Dateien und Unterverzeichnisse anzeigen und öffnen sowie Anwendungen ausführen. Es können jedoch keine Änderungen vorgenommen werden.

- Ändern Erlaubnis erlaubt Ihnen, alles zu tun, was Lesen Die Berechtigung ermöglicht und bietet außerdem die Möglichkeit, Dateien und Unterverzeichnisse hinzuzufügen, Unterordner zu löschen und Daten in den Dateien zu ändern.

- Volle Kontrolle ist das "Alles tun" der klassischen Berechtigungen, da Sie damit alle vorherigen Berechtigungen ausführen können. Darüber hinaus erhalten Sie die erweiterte NTFS-Berechtigung zum Ändern. Dies gilt jedoch nur für NTFS-Ordner

NTFS-Berechtigungen

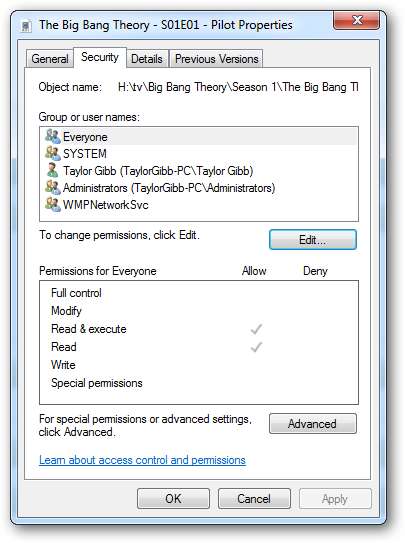

NTFS-Berechtigungen ermöglichen eine sehr detaillierte Kontrolle über Ihre Dateien und Ordner. Trotzdem kann die Granularität für einen Neuling entmutigend sein. Sie können die NTFS-Berechtigung auch sowohl pro Datei als auch pro Ordner festlegen. Um die NTFS-Berechtigung für eine Datei festzulegen, klicken Sie mit der rechten Maustaste, gehen Sie zu den Eigenschaften der Datei und dann zur Registerkarte Sicherheit.

Klicken Sie auf die Schaltfläche Bearbeiten, um die NTFS-Berechtigungen für einen Benutzer oder eine Gruppe zu bearbeiten.

Wie Sie vielleicht sehen, gibt es eine ganze Reihe von NTFS-Berechtigungen. Lassen Sie uns diese also aufschlüsseln. Zunächst sehen wir uns die NTFS-Berechtigungen an, die Sie für eine Datei festlegen können.

- Volle Kontrolle Ermöglicht das Lesen, Schreiben, Ändern, Ausführen, Ändern von Attributen und Berechtigungen sowie das Übernehmen des Eigentums an der Datei.

- Ändern ermöglicht das Lesen, Schreiben, Ändern, Ausführen und Ändern der Dateiattribute.

- Lesen & Ausführen Mit dieser Option können Sie die Daten, Attribute, Eigentümer und Berechtigungen der Datei anzeigen und die Datei ausführen, wenn es sich um ein Programm handelt.

- Lesen Mit dieser Option können Sie die Datei öffnen, ihre Attribute, Eigentümer und Berechtigungen anzeigen.

- Schreiben Mit dieser Option können Sie Daten in die Datei schreiben, an die Datei anhängen und deren Attribute lesen oder ändern.

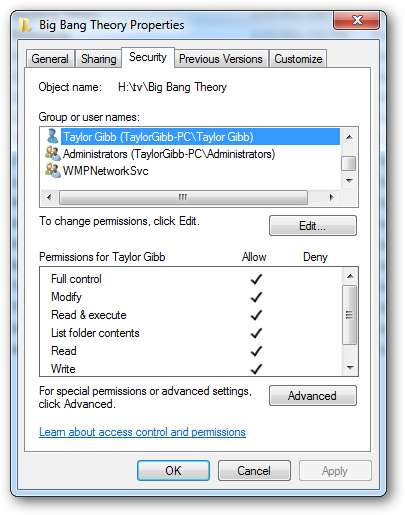

NTFS-Berechtigungen für Ordner haben leicht unterschiedliche Optionen. Schauen wir sie uns also an.

- Volle Kontrolle Mit dieser Option können Sie Dateien im Ordner lesen, schreiben, ändern und ausführen, Attribute und Berechtigungen ändern und den Ordner oder die darin enthaltenen Dateien in Besitz nehmen.

- Ändern Mit dieser Option können Sie Dateien im Ordner lesen, schreiben, ändern und ausführen sowie Attribute des Ordners oder der darin enthaltenen Dateien ändern.

- Lesen & Ausführen Mit dieser Option können Sie den Inhalt des Ordners anzeigen, Daten, Attribute, Eigentümer und Berechtigungen für Dateien im Ordner anzeigen und Dateien im Ordner ausführen.

- Ordnerinhalt auflisten Mit dieser Option können Sie den Inhalt des Ordners anzeigen, Daten, Attribute, Eigentümer und Berechtigungen für Dateien im Ordner anzeigen und Dateien im Ordner ausführen

- Lesen Hier können Sie die Daten, Attribute, Eigentümer und Berechtigungen der Datei anzeigen.

- Schreiben Mit dieser Option können Sie Daten in die Datei schreiben, an die Datei anhängen und deren Attribute lesen oder ändern.

Zusammenfassung

Zusammenfassend sind Benutzernamen und Gruppen Darstellungen einer alphanumerischen Zeichenfolge, die als SID (Security Identifier) bezeichnet wird. Freigabe- und NTFS-Berechtigungen sind an diese SIDs gebunden. Freigabeberechtigungen werden vom LSSAS nur beim Zugriff über das Netzwerk überprüft, während NTFS-Berechtigungen mit Freigabeberechtigungen kombiniert werden, um eine detailliertere Sicherheitsstufe für Ressourcen zu ermöglichen, auf die sowohl über das Netzwerk als auch lokal zugegriffen wird.

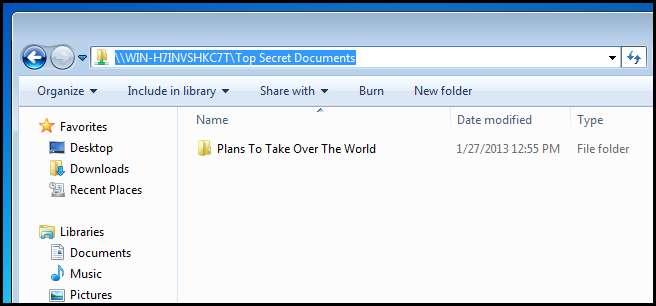

Zugriff auf eine gemeinsam genutzte Ressource

Nachdem Sie nun die beiden Methoden kennengelernt haben, mit denen wir Inhalte auf unseren PCs freigeben können, wie gehen Sie tatsächlich vor, um über das Netzwerk darauf zuzugreifen? Es ist sehr einfach. Geben Sie einfach Folgendes in die Navigationsleiste ein.

\\computername\sharename

Hinweis: Natürlich müssen Sie den Namen des PCs, auf dem sich die Freigabe befindet, durch den Computernamen und den Namen der Freigabe durch den Freigabenamen ersetzen.

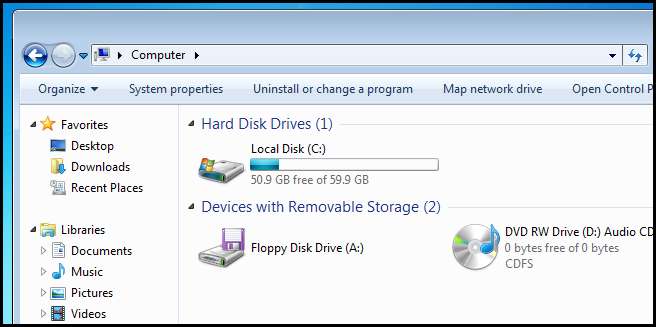

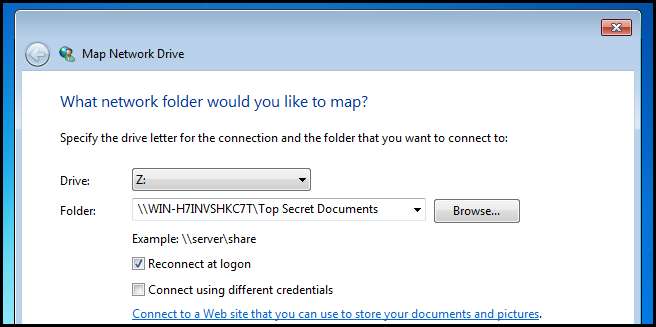

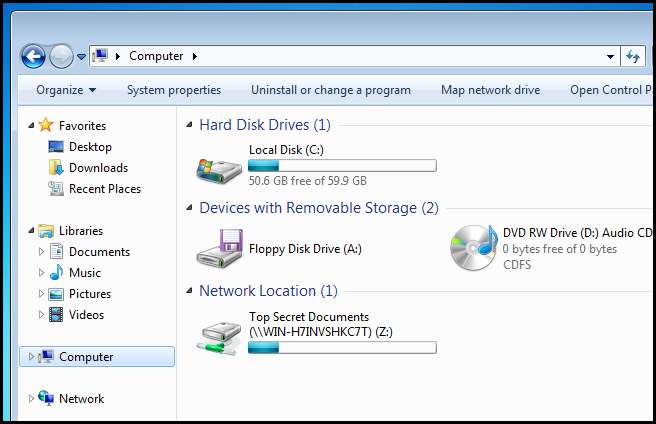

Dies ist ideal für einmalige Verbindungen, aber wie sieht es in einer größeren Unternehmensumgebung aus? Sicherlich müssen Sie Ihren Benutzern nicht beibringen, wie sie mit dieser Methode eine Verbindung zu einer Netzwerkressource herstellen. Um dies zu umgehen, sollten Sie jedem Benutzer ein Netzwerklaufwerk zuordnen. Auf diese Weise können Sie ihm empfehlen, seine Dokumente auf dem Laufwerk „H“ zu speichern, anstatt zu erklären, wie eine Verbindung zu einer Freigabe hergestellt wird. Um ein Laufwerk zuzuordnen, öffnen Sie den Computer und klicken Sie auf die Schaltfläche "Netzwerklaufwerk zuordnen".

Geben Sie dann einfach den UNC-Pfad der Freigabe ein.

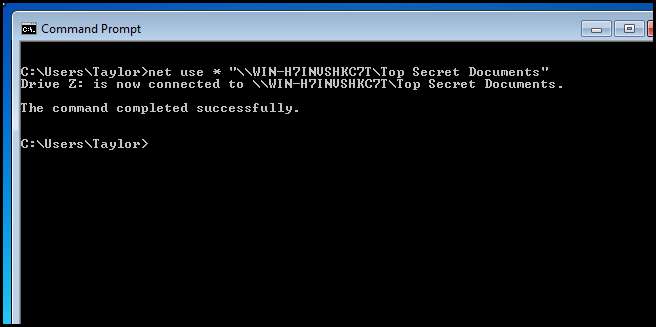

Sie fragen sich wahrscheinlich, ob Sie das auf jedem PC tun müssen, und zum Glück lautet die Antwort nein. Sie können vielmehr ein Batch-Skript schreiben, um die Laufwerke für Ihre Benutzer bei der Anmeldung automatisch zuzuordnen und über Gruppenrichtlinien bereitzustellen.

Wenn wir den Befehl zerlegen:

- Wir benutzen die Nettonutzung Befehl zum Zuordnen des Laufwerks.

- Wir nehmen das * um anzuzeigen, dass wir den nächsten verfügbaren Laufwerksbuchstaben verwenden möchten.

- Endlich haben wir Geben Sie die Freigabe an Wir möchten das Laufwerk zuordnen. Beachten Sie, dass wir Anführungszeichen verwendet haben, da der UNC-Pfad Leerzeichen enthält.

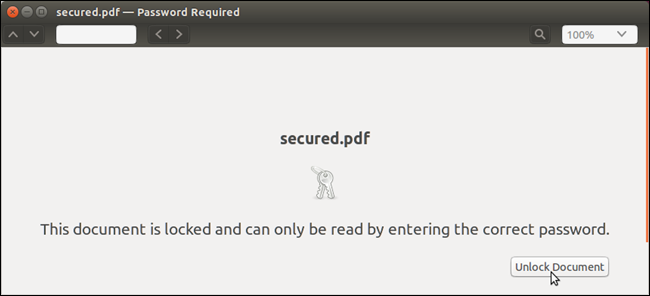

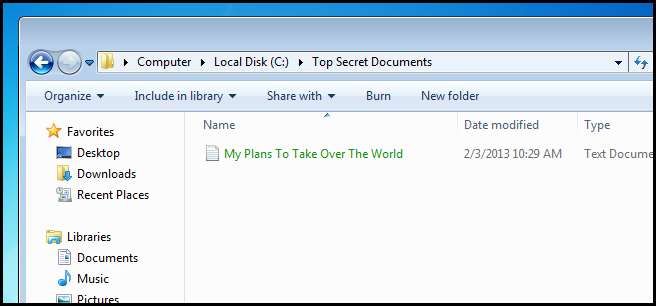

Verschlüsseln von Dateien mit dem Encrypting File System

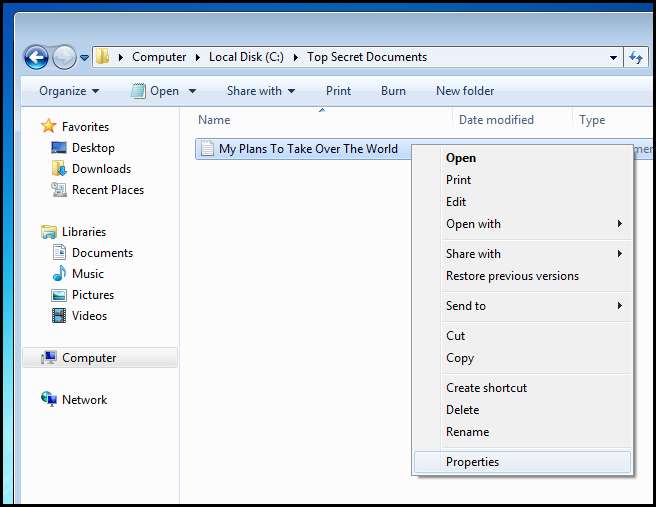

Windows bietet die Möglichkeit, Dateien auf einem NTFS-Volume zu verschlüsseln. Dies bedeutet, dass nur Sie die Dateien entschlüsseln und anzeigen können. Um eine Datei zu verschlüsseln, klicken Sie einfach mit der rechten Maustaste darauf und wählen Sie Eigenschaften aus dem Kontextmenü.

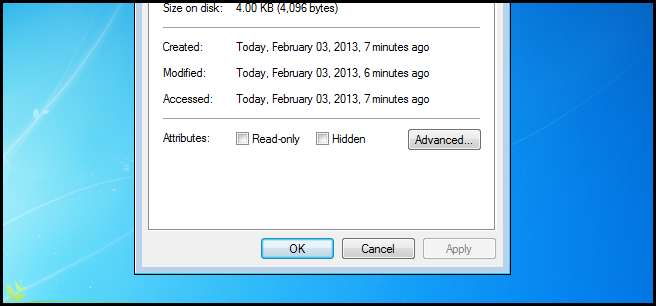

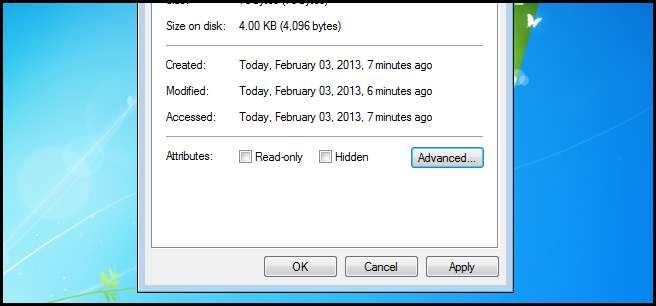

Klicken Sie dann auf Erweitert.

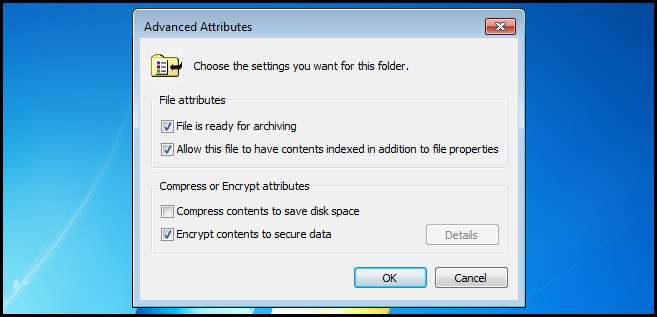

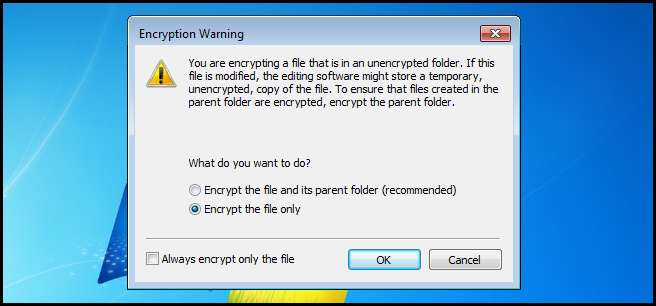

Aktivieren Sie nun das Kontrollkästchen Inhalte zum Sichern von Daten verschlüsseln und klicken Sie auf OK.

Nehmen Sie nun die Einstellungen vor.

Wir müssen nur die Datei verschlüsseln, aber Sie haben auch die Möglichkeit, den übergeordneten Ordner zu verschlüsseln.

Beachten Sie, dass die verschlüsselte Datei grün wird.

Sie werden jetzt feststellen, dass nur Sie die Datei öffnen können und dass andere Benutzer auf demselben PC dies nicht können. Der Verschlüsselungsprozess verwendet Verschlüsselung mit öffentlichem Schlüssel Bewahren Sie Ihre Verschlüsselungsschlüssel sicher auf. Wenn Sie sie verlieren, ist Ihre Datei verschwunden und es gibt keine Möglichkeit, sie wiederherzustellen.

Hausaufgaben

- Erfahren Sie mehr über die Vererbung von Berechtigungen und effektive Berechtigungen.

- Lesen Dies Microsoft document.

- Erfahren Sie, warum Sie BranchCache verwenden möchten.

- Erfahren Sie, wie Sie Drucker freigeben und warum Sie dies möchten.