Garder nos mots de passe bien sécurisés est quelque chose que nous devons tous prendre au sérieux, mais que faites-vous si un programme ou une application en particulier affiche votre mot de passe à la vue lorsque vous le tapez? L'article de questions-réponses sur les superutilisateurs d'aujourd'hui a la solution au problème de mot de passe d'un lecteur frustré.

La session de questions et réponses d’aujourd’hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement de sites Web de questions-réponses géré par la communauté.

The Question

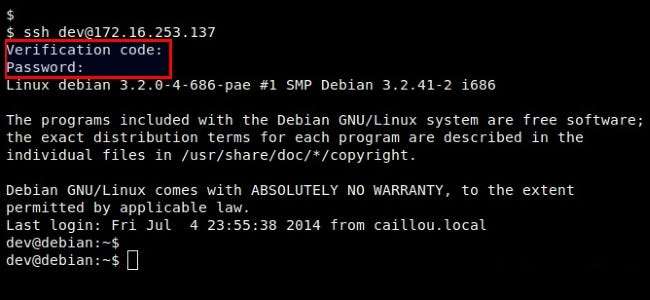

Le lecteur SuperUser user110971 veut savoir comment garder les mots de passe invisibles lors de l'exécution d'une commande en tant qu'argument SSH:

Si j'exécute cette commande et que je commence à taper le mot de passe MySQL, le mot de passe est visible à l'écran:

- ssh utilisateur @ serveur «mysql -u utilisateur -p»

Comment éviter cela? Si je me connecte via SSH et exécute la commande MySQL, tout fonctionne correctement.

Comment pouvez-vous garder les mots de passe invisibles lors de l'exécution d'une commande en tant qu'argument SSH?

La réponse

Toby Speight, contributeur SuperUser, a la réponse pour nous:

Si vous fournissez une commande à distance à exécuter, SSH n'alloue pas de tty , la commande à distance ne peut donc pas désactiver l'écho. Vous pouvez forcer SSH à fournir un tty en utilisant le -t option:

- ssh -t utilisateur @ serveur «mysql -u utilisateur -p»

L'option équivalente (pour -Le ou pour le fichier de configuration) est RequestTTY . Je mettrais en garde contre son utilisation dans le fichier de configuration car il peut avoir effets indésirables pour les commandes non interactives .

Avez-vous quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange férus de technologie? Consultez le fil de discussion complet ici .

Image Credit: Captures d'écran Linux (Flickr)