Sie haben Ihren Computer mit gesichert starke Festplattenverschlüsselung und Sicherheitssoftware. Es ist sicher - solange Sie es im Auge behalten. Sobald ein Angreifer physischen Zugriff auf Ihren Computer hat, sind alle Wetten ungültig. Treffen Sie den Angriff der „bösen Magd“.

Was ist ein "Evil Maid" -Angriff?

In der Cybersicherheit wird dies häufig wiederholt: Sobald ein Angreifer physischen Zugriff auf Ihr Computergerät hat, sind alle Wetten ungültig. Der Angriff der „bösen Magd“ ist ein Beispiel - und nicht nur ein theoretisches - dafür, wie ein Angreifer auf ein unbeaufsichtigtes Gerät zugreifen und es gefährden kann. Stellen Sie sich das „böse Mädchen“ als Spion vor.

Wenn Menschen geschäftlich oder zum Vergnügen reisen, lassen sie ihre Laptops oft in Hotelzimmern. Was wäre, wenn im Hotel ein „böses Dienstmädchen“ arbeiten würde - eine Reinigungskraft (oder eine als Reinigungsperson getarnte Person), die im Verlauf ihrer normalen Reinigung des Hotelzimmers ihren physischen Zugang zum Gerät dazu nutzte modifizieren und kompromittieren?

Dies ist wahrscheinlich nichts, worüber sich die durchschnittliche Person Sorgen machen muss. Es ist jedoch ein Problem für hochwertige Ziele wie international reisende Regierungsangestellte oder Führungskräfte, die sich Sorgen um Industriespionage machen.

Es ist nicht nur "Evil Maids"

Der Begriff „böses Dienstmädchen“ wurde erstmals 2009 von der Computersicherheitsforscherin Joanna Rutkowska geprägt. Das Konzept eines „bösen Dienstmädchens“ mit Zugang zu einem Hotelzimmer soll das Problem veranschaulichen. Ein „böser Dienstmädchen“ -Angriff kann sich jedoch auf jede Situation beziehen, in der Ihr Gerät Ihr Augenlicht verlässt und ein Angreifer physischen Zugriff darauf hat. Beispielsweise:

- Sie bestellen ein Gerät online. Während des Versandvorgangs öffnet jemand mit Zugriff auf das Paket die Box und gefährdet das Gerät.

- Grenzbeamte an einer internationalen Grenze bringen Ihren Laptop, Ihr Smartphone oder Tablet in einen anderen Raum und geben ihn etwas später zurück.

- Strafverfolgungsbeamte bringen Ihr Gerät in einen anderen Raum und geben es später zurück.

- Sie sind eine hochrangige Führungskraft und lassen Ihren Laptop oder ein anderes Gerät in einem Büro, auf das andere Personen möglicherweise Zugriff haben.

- Bei einer Computersicherheitskonferenz lassen Sie Ihren Laptop unbeaufsichtigt in einem Hotelzimmer.

Es gibt unzählige Beispiele, aber die Schlüsselkombination ist immer, dass Sie Ihr Gerät unbeaufsichtigt gelassen haben - außerhalb Ihres Sehvermögens -, wo jemand anderes Zugriff darauf hat.

Wer muss sich wirklich Sorgen machen?

Seien wir hier realistisch: Böse Dienstmädchenangriffe mögen nicht viele Computersicherheitsprobleme. Sie sind kein Problem für die durchschnittliche Person.

Ransomware und andere Malware verbreiten sich wie ein Lauffeuer von Gerät zu Gerät über das Netzwerk. Im Gegensatz dazu erfordert ein böser Dienstmädchenangriff, dass eine tatsächliche Person alles unternimmt, um Ihr Gerät gezielt zu kompromittieren - persönlich. Das ist Spycraft.

Aus praktischer Sicht sind böse Dienstmädchenangriffe ein Problem für international reisende Politiker, hochrangige Führungskräfte, Milliardäre, Journalisten und andere wertvolle Ziele.

Zum Beispiel könnten im Jahr 2008 chinesische Beamte haben heimlich auf den Inhalt des Laptops eines US-Beamten zugegriffen während der Handelsgespräche in Peking. Der Beamte ließ seinen Laptop unbeaufsichtigt. In der Associated Press-Geschichte von 2008 heißt es: "Einige ehemalige Handelsbeamte sagten der AP, sie seien darauf bedacht, elektronische Geräte während der Reisen nach China immer bei sich zu haben."

Aus theoretischer Sicht sind böse Dienstmädchenangriffe eine hilfreiche Methode, um sich eine ganz neue Angriffsklasse auszudenken und zusammenzufassen, gegen die sich Sicherheitsexperten verteidigen können.

Mit anderen Worten: Sie müssen sich wahrscheinlich keine Sorgen machen, dass jemand Ihre Computergeräte bei einem gezielten Angriff gefährdet, wenn Sie sie aus Ihren Augen lassen. Jemand wie Jeff Bezos muss sich jedoch definitiv darum kümmern.

Wie funktioniert ein Angriff der bösen Magd?

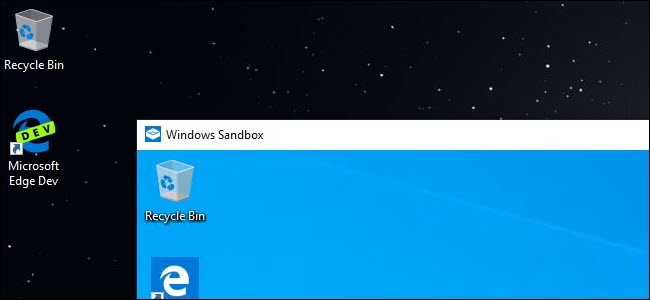

Ein böser Dienstmädchenangriff beruht darauf, ein Gerät auf nicht nachweisbare Weise zu modifizieren. Bei der Prägung des Begriffs Rutkowska demonstrierte einen Angriff Kompromisse eingehen TrueCrypt-Systemfestplattenverschlüsselung .

Sie erstellte Software, die auf einem bootfähigen USB-Laufwerk platziert werden konnte. Ein Angreifer müsste lediglich das USB-Laufwerk in einen ausgeschalteten Computer einstecken, es einschalten, vom USB-Laufwerk booten und etwa eine Minute warten. Die Software startet und ändert die TrueCrypt-Software, um das Kennwort auf der Festplatte aufzuzeichnen.

Das Ziel würde dann in sein Hotelzimmer zurückkehren, den Laptop einschalten und sein Passwort eingeben. Jetzt könnte das böse Mädchen zurückkehren und den Laptop stehlen - die kompromittierte Software hätte das Entschlüsselungskennwort auf der Festplatte gespeichert, und das böse Mädchen könnte auf den Inhalt des Laptops zugreifen.

Dieses Beispiel, das das Ändern der Software eines Geräts demonstriert, ist nur ein Ansatz. Ein böser Dienstmädchenangriff kann auch das physische Öffnen eines Laptops, Desktops oder Smartphones, das Ändern der internen Hardware und das anschließende Schließen umfassen.

Böse Dienstmädchenangriffe müssen nicht einmal so kompliziert sein. Angenommen, eine Reinigungsperson (oder eine Person, die sich als Reinigungsperson ausgibt) hat Zugriff auf das Büro eines CEO eines Fortune 500-Unternehmens. Unter der Annahme, dass der CEO einen Desktop-Computer verwendet, könnte die „böse“ Reinigungsperson einen Hardware-Schlüssellogger zwischen der Tastatur und dem Computer installieren. Einige Tage später konnten sie zurückkehren, den Hardware-Key-Logger abrufen und alles sehen, was der CEO eingegeben hatte, während der Key-Logger installiert war, und Tastenanschläge aufzeichnen.

Das Gerät selbst muss nicht einmal kompromittiert werden: Nehmen wir an, ein CEO verwendet ein bestimmtes Laptop-Modell und lässt diesen Laptop in einem Hotelzimmer. Ein böses Dienstmädchen betritt das Hotelzimmer, ersetzt den Laptop des CEO durch einen Laptop, der mit kompromittierter Software identisch aussieht, und geht. Wenn der CEO den Laptop einschaltet und sein Verschlüsselungskennwort eingibt, „telefoniert“ die kompromittierte Software nach Hause und überträgt das Verschlüsselungskennwort an das böse Dienstmädchen.

Was es uns über Computersicherheit lehrt

Ein böser Dienstmädchenangriff zeigt wirklich, wie gefährlich der physische Zugriff auf Ihre Geräte ist. Wenn ein Angreifer unbeaufsichtigten physischen Zugriff auf ein Gerät hat, das Sie unbeaufsichtigt lassen, können Sie nur wenig tun, um sich zu schützen.

Im Fall des ersten bösen Dienstmädchenangriffs zeigte Rutkowska, dass selbst jemand, der die Grundregeln zum Aktivieren der Festplattenverschlüsselung und zum Ausschalten seines Geräts befolgte, wenn er es in Ruhe ließ, anfällig war.

Mit anderen Worten, sobald ein Angreifer außerhalb Ihres Sehvermögens physischen Zugriff auf Ihr Gerät hat, sind alle Wetten ungültig.

Wie können Sie sich vor Angriffen böser Dienstmädchen schützen?

Wie bereits erwähnt, müssen sich die meisten Menschen über diese Art von Angriff wirklich keine Sorgen machen.

Zum Schutz vor Angriffen böser Dienstmädchen besteht die effektivste Lösung darin, ein Gerät zu überwachen und sicherzustellen, dass niemand physischen Zugriff darauf hat. Wenn die Führer der mächtigsten Länder der Welt reisen, können Sie darauf wetten, dass sie ihre Laptops und Smartphones nicht unbeaufsichtigt in Hotelzimmern herumliegen lassen, wo sie vom Geheimdienst eines anderen Landes kompromittiert werden könnten.

Ein Gerät kann auch in einem verschlossenen Safe oder einer anderen Art von Schließfach platziert werden, um sicherzustellen, dass ein Angreifer nicht auf das Gerät selbst zugreifen kann - obwohl möglicherweise jemand das Schloss öffnen kann. Während zum Beispiel viele Hotelzimmer eingebaute Safes haben, Hotelangestellte haben in der Regel Hauptschlüssel .

Moderne Geräte werden widerstandsfähiger gegen einige Arten von Angriffen böser Dienstmädchen. Beispielsweise, Secure Boot stellt sicher, dass Geräte normalerweise nicht nicht vertrauenswürdige USB-Laufwerke starten. Es ist jedoch unmöglich, sich vor jeder Art von bösem Dienstmädchenangriff zu schützen.

Ein entschlossener Angreifer mit physischem Zugriff kann einen Weg finden.

Wann immer wir über Computersicherheit schreiben, finden wir es hilfreich, sie erneut zu besuchen Ein klassischer xkcd-Comic über Sicherheit .

Ein böser Dienstmädchenangriff ist eine raffinierte Art von Angriff, mit der die durchschnittliche Person wahrscheinlich nicht umgehen wird. Sofern Sie kein hochwertiges Ziel sind, das wahrscheinlich das Ziel von Geheimdiensten oder Unternehmensspionage ist, gibt es viele andere digitale Bedrohungen, über die Sie sich Sorgen machen müssen, einschließlich Ransomware und andere automatisierte Angriffe.