コンピュータを次のように保護しました 強力なディスク暗号化 およびセキュリティソフトウェア。視界内にある限り、安全です。ただし、攻撃者がコンピュータに物理的にアクセスできるようになると、すべての賭けは無効になります。 「悪意あるメイド」攻撃に会います。

「悪意あるメイド」攻撃とは何ですか?

サイバーセキュリティではよく繰り返されます。攻撃者がコンピューティングデバイスに物理的にアクセスできるようになると、すべての賭けは無効になります。 「悪意あるメイド」攻撃は、攻撃者が無人のデバイスにアクセスして侵害する方法の例であり、単なる理論上の攻撃ではありません。 「悪意あるメイド」をスパイと考えてください。

人々がビジネスや娯楽のために旅行するとき、彼らはしばしばホテルの部屋にラップトップを置きます。さて、ホテルで働いている「邪悪なメイド」、つまりホテルの部屋の通常の掃除の過程で、デバイスへの物理的なアクセスを使用してそれを変更して妥協しますか?

さて、これは平均的な人が心配する必要のあることではないでしょう。しかし、海外を旅行する公務員や産業スパイを懸念する幹部など、価値の高いターゲットにとっては懸念事項です。

「悪意あるメイド」だけではありません

「悪意あるメイド」攻撃という用語は、2009年にコンピュータセキュリティ研究者のJoanna Rutkowskaによって最初に造られました。ホテルの部屋にアクセスできる「悪意あるメイド」の概念は、問題を説明するために設計されています。ただし、「悪意あるメイド」攻撃とは、デバイスが視力を失い、攻撃者が物理的にアクセスできる状況を指します。例えば:

- オンラインでデバイスを注文します。出荷プロセス中に、パッケージにアクセスできる誰かが箱を開けてデバイスを危険にさらします。

- 国境の国境エージェントは、ラップトップ、スマートフォン、またはタブレットを別の部屋に持ち込み、少し後で返却します。

- 法執行機関は、デバイスを別の部屋に持ち込み、後で返却します。

- あなたは上級管理職であり、ラップトップやその他のデバイスを他の人がアクセスできる可能性のあるオフィスに置いたままにします。

- コンピュータセキュリティ会議では、ラップトップをホテルの部屋に放置します。

数え切れないほどの例がありますが、重要な組み合わせは常に、他の誰かがデバイスにアクセスできる場所で、デバイスを無人のままにしておくことです。

誰が本当に心配する必要がありますか?

ここで現実的にしましょう。悪意あるメイド攻撃は、多くのコンピュータセキュリティ問題とは異なります。彼らは平均的な人にとっては心配ありません。

ランサムウェアやその他のマルウェアは、山火事のようにネットワークを介してデバイスからデバイスへと拡散します。対照的に、悪意あるメイド攻撃では、実際の人が邪魔にならないようにして、デバイスを具体的に侵害する必要があります。これはスパイクラフトです。

実用的な観点から、悪意あるメイド攻撃は、海外を旅行する政治家、上級管理職、億万長者、ジャーナリスト、およびその他の貴重な標的にとって懸念事項です。

たとえば、2008年には、中国当局は 米国当局者のラップトップのコンテンツに密かにアクセスした 北京での貿易交渉中。職員は彼のラップトップを無人のままにしました。 2008年のAP通信の記事にあるように、「一部の元商務当局者は、中国への旅行中は常に電子機器を携帯するように注意しているとAPに語った」。

理論的な観点から、悪意あるメイド攻撃は、セキュリティ専門家が防御するためのまったく新しいクラスの攻撃を考えて要約するのに役立つ方法です。

言い換えれば、あなたが視界から外したときに、誰かが標的型攻撃であなたのコンピューティングデバイスを危険にさらすのではないかと心配する必要はおそらくないでしょう。しかし、ジェフ・ベゾスのような人は間違いなくこれについて心配する必要があります。

悪意あるメイド攻撃はどのように機能しますか?

悪意あるメイド攻撃は、検出できない方法でデバイスを変更することに依存しています。用語の造語では、 Rutkowskaは攻撃を示しました 妥協 TrueCryptシステムディスク暗号化 。

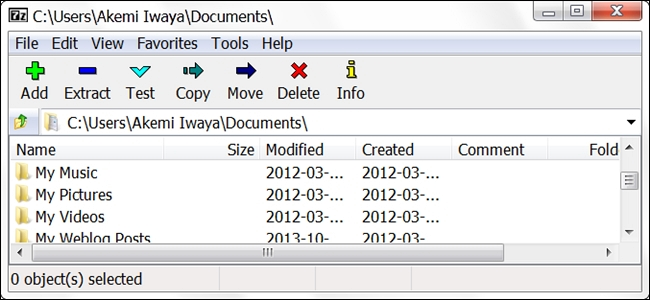

彼女は、起動可能なUSBドライブに配置できるソフトウェアを作成しました。攻撃者がしなければならないのは、電源がオフになっているコンピューターにUSBドライブを挿入し、電源を入れ、USBドライブから起動して、約1分間待つことだけです。ソフトウェアが起動してTrueCryptソフトウェアを変更し、パスワードをディスクに記録します。

次に、ターゲットはホテルの部屋に戻り、ラップトップの電源を入れ、パスワードを入力します。これで、悪意のあるメイドが戻ってラップトップを盗む可能性があります。侵害されたソフトウェアが復号化パスワードをディスクに保存し、悪意のあるメイドがラップトップのコンテンツにアクセスする可能性があります。

この例は、デバイスのソフトウェアの変更を示しており、1つのアプローチにすぎません。悪意あるメイド攻撃には、ラップトップ、デスクトップ、またはスマートフォンを物理的に開き、内部ハードウェアを変更してから、元に戻すことも含まれる可能性があります。

悪意あるメイド攻撃はそれほど複雑である必要はありません。たとえば、清掃員(または清掃員を装った人)がフォーチュン500企業のCEOのオフィスにアクセスできるとします。 CEOがデスクトップコンピュータを使用していると仮定すると、「邪悪な」清掃担当者は、キーボードとコンピュータの間にハードウェアキーロガーを設置する可能性があります。その後、数日後に戻ってハードウェアキーロガーを入手し、キーロガーのインストール中にCEOが入力したすべてのものを確認してキーストロークを記録することができました。

デバイス自体が危険にさらされる必要はありません。たとえば、CEOが特定のモデルのラップトップを使用し、そのラップトップをホテルの部屋に置いたとします。悪意のあるメイドがホテルの部屋にアクセスし、CEOのラップトップを、侵害されたソフトウェアを実行しているのと同じように見えるラップトップに置き換えて、立ち去ります。 CEOがラップトップの電源を入れて暗号化パスワードを入力すると、侵害されたソフトウェアは「電話をかけ」、暗号化パスワードを悪意のあるメイドに送信します。

コンピュータセキュリティについて教えてくれること

悪意あるメイド攻撃は、デバイスへの物理的なアクセスがいかに危険であるかを実際に浮き彫りにします。攻撃者があなたが放置したデバイスへの監視されていない物理的アクセスを持っている場合、あなた自身を保護するためにできることはほとんどありません。

最初の悪意あるメイド攻撃の場合、Rutkowskaは、ディスク暗号化を有効にし、デバイスをそのままにしておくたびにデバイスの電源を切るという基本的なルールに従った人でさえ脆弱であることを示しました。

言い換えれば、攻撃者があなたの視界の外であなたのデバイスに物理的にアクセスできるようになると、すべての賭けは無効になります。

悪意あるメイド攻撃からどのように保護できますか?

私たちが指摘したように、ほとんどの人はこの種の攻撃について心配する必要はありません。

悪意あるメイド攻撃から保護するための最も効果的な解決策は、デバイスを監視下に置き、誰もデバイスに物理的にアクセスできないようにすることです。世界で最も強力な国の指導者が旅行するとき、他の国の諜報機関によって危険にさらされる可能性のあるホテルの部屋に、監視されていないラップトップやスマートフォンを置いたままにしないことは間違いありません。

攻撃者がデバイス自体にアクセスできないようにするために、デバイスをロックされた金庫または他のタイプのロックボックスに配置することもできますが、誰かがロックを選択できる場合があります。たとえば、多くのホテルの部屋には金庫が組み込まれていますが、 ホテルの従業員は一般的にマスターキーを持っています 。

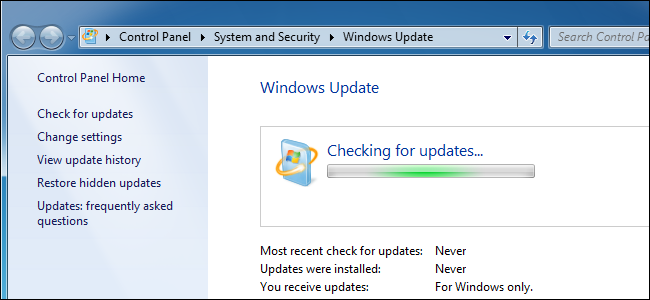

最新のデバイスは、ある種の悪意あるメイド攻撃に対する耐性が高まっています。例えば、 セキュアブート デバイスが通常、信頼できないUSBドライブを起動しないようにします。ただし、あらゆる種類の悪意あるメイド攻撃から保護することは不可能です。

物理的なアクセス権を持つ断固とした攻撃者は、方法を見つけることができます。

コンピュータのセキュリティについて書くときはいつでも、再訪することが役立つと思います セキュリティに関する古典的なxkcdコミック 。

悪意あるメイド攻撃は、平均的な人が対処する可能性が低い高度なタイプの攻撃です。あなたが諜報機関や企業スパイの標的になる可能性が高い価値の高い標的でない限り、他にも心配すべきデジタルの脅威がたくさんあります。 ランサムウェア およびその他の自動化された攻撃。