Bilgisayarınızın güvenliğini sağladınız güçlü disk şifreleme ve güvenlik yazılımı. Güvenli - görüş mesafesinde tuttuğunuz sürece. Ancak, bir saldırgan bilgisayarınıza fiziksel olarak eriştiğinde, tüm bahisler kapanır. "Kötü hizmetçi" saldırısıyla tanışın.

"Evil Maid" Saldırısı nedir?

Siber güvenlikte sık sık tekrarlanır: Bir saldırgan bilgisayar cihazınıza fiziksel olarak eriştiğinde, tüm bahisler iptal olur. "Kötü hizmetçi" saldırısı, bir saldırganın gözetimsiz bir aygıta nasıl erişip tehlikeye atabileceğinin bir örneğidir ve sadece teorik bir saldırı değildir. "Kötü hizmetçiyi" bir casus olarak düşünün.

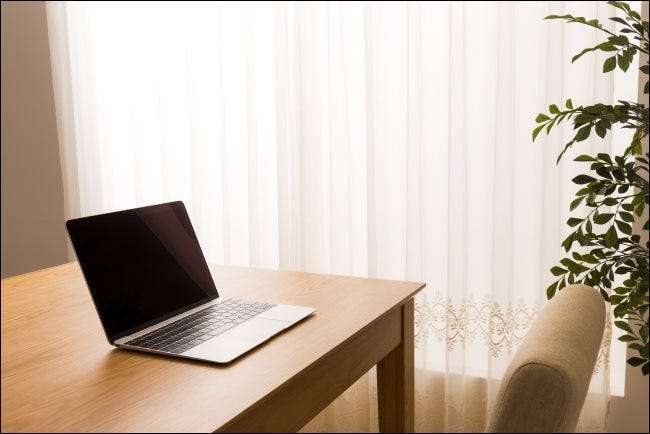

İnsanlar iş veya eğlence amaçlı seyahat ettiklerinde, dizüstü bilgisayarlarını genellikle otel odalarına bırakırlar. Şimdi, ya otelde çalışan bir "kötü hizmetçi" varsa - bir temizlik görevlisi (veya temizlikçi kılığına girmiş biri), otel odasını normal temizliği sırasında, cihaza fiziksel erişimini kullanarak değiştirmek ve uzlaşmak?

Şimdi, bu muhtemelen ortalama bir insanın endişelenmesi gereken bir şey değil. Ancak, uluslararası seyahat eden devlet çalışanları veya endüstriyel casusluktan endişe duyan yöneticiler gibi yüksek değerli hedefler için bir endişe kaynağıdır.

Sadece "Evil Maids" Değil

"Kötü hizmetçi" saldırısı terimi ilk olarak 2009 yılında bilgisayar güvenliği araştırmacısı Joanna Rutkowska tarafından icat edildi. Bir otel odasına erişimi olan "kötü" hizmetçi kavramı, sorunu açıklamak için tasarlanmıştır. Ancak "kötü hizmetçi" saldırısı, cihazınızın görüşünüzü bıraktığı ve bir saldırganın ona fiziksel olarak erişebildiği herhangi bir duruma işaret edebilir. Örneğin:

- Çevrimiçi bir cihaz sipariş edersiniz. Nakliye işlemi sırasında, pakete erişimi olan biri kutuyu açar ve cihazı tehlikeye atar.

- Uluslararası bir sınırdaki sınır görevlileri dizüstü bilgisayarınızı, akıllı telefonunuzu veya tabletinizi başka bir odaya götürür ve biraz sonra iade eder.

- Kolluk kuvvetleri, cihazınızı başka bir odaya götürür ve daha sonra iade eder.

- Üst düzey bir yöneticisiniz ve dizüstü bilgisayarınızı veya diğer cihazlarınızı, başkalarının erişebileceği bir ofiste bırakıyorsunuz.

- Bir bilgisayar güvenlik konferansında, dizüstü bilgisayarınızı bir otel odasında gözetimsiz bırakırsınız.

Sayısız örnek vardır, ancak anahtar kombinasyonu her zaman cihazınızı gözetimsiz bırakmış olmanızdır - gözünüzün dışında - başka birinin ona erişebildiği bir yerde.

Kimin Gerçekten Endişelenmesi Gerekir?

Burada gerçekçi olalım: Kötü hizmetçi saldırıları pek çok bilgisayar güvenlik sorununa benzemez. Ortalama bir kişi için endişe kaynağı değiller.

Fidye yazılımı ve diğer kötü amaçlı yazılımlar, ağ üzerinden cihazdan cihaza orman yangını gibi yayılır. Bunun tersine, kötü bir hizmetçi saldırısı, gerçek bir kişinin cihazınızın güvenliğini kişisel olarak tehlikeye atmak için kendi yolundan çekilmesini gerektirir. Bu casusluk.

Pratik bir bakış açısıyla, kötü hizmetçi saldırıları uluslararası seyahat eden politikacılar, üst düzey yöneticiler, milyarderler, gazeteciler ve diğer değerli hedefler için bir endişe kaynağıdır.

Örneğin, 2008'de Çinli yetkililer, ABD'li bir yetkilinin dizüstü bilgisayarının içeriğine gizlice erişti Pekin'deki ticaret görüşmeleri sırasında. Yetkili dizüstü bilgisayarını gözetimsiz bıraktı. Associated Press'in 2008 tarihli hikayesinin de ifade ettiği gibi, "Bazı eski Ticaret yetkilileri AP'ye, Çin gezileri sırasında elektronik cihazları her zaman yanlarında bulundurmaya dikkat ettiklerini söyledi."

Teorik bir perspektiften bakıldığında, kötü hizmetçi saldırıları, güvenlik uzmanlarının savunması için yepyeni bir saldırı sınıfını düşünmenin ve özetlemenin yararlı bir yoludur.

başka bir deyişle: Hedefli bir saldırıda, gözünüzün önünden çıkmasına izin verdiğinizde, birinin bilgi işlem cihazlarınızı tehlikeye atacağından endişelenmenize muhtemelen gerek yoktur. Ancak, Jeff Bezos gibi birinin kesinlikle bu konuda endişelenmesi gerekiyor.

Kötü Hizmetçi Saldırısı Nasıl Çalışır?

Kötü bir hizmetçi saldırısı, bir cihazı tespit edilemez bir şekilde değiştirmeye dayanır. Terimi icat ederken, Rutkowska bir saldırı gösterdi uzlaşmacı TrueCrypt sistem diski şifreleme .

Önyüklenebilir bir USB sürücüsüne yerleştirilebilecek bir yazılım yarattı. Bir saldırganın tek yapması gereken, USB sürücüsünü kapalı bir bilgisayara takmak, açmak, USB sürücüsünden başlatmak ve yaklaşık bir dakika beklemektir. Yazılım, parolayı diske kaydetmek için TrueCrypt yazılımını başlatır ve değiştirir.

Hedef daha sonra otel odasına geri döner, dizüstü bilgisayarı açar ve şifresini girer. Şimdi, kötü hizmetçi geri dönüp dizüstü bilgisayarı çalabilirdi - ele geçirilen yazılım şifre çözme şifresini diske kaydedebilirdi ve kötü hizmetçi dizüstü bilgisayarın içeriğine erişebilirdi.

Bir cihazın yazılımını değiştirmeyi gösteren bu örnek, yaklaşımlardan yalnızca biridir. Kötü bir hizmetçi saldırısı, fiziksel olarak bir dizüstü bilgisayarı, masaüstü bilgisayarı veya akıllı telefonu açmayı, dahili donanımını değiştirmeyi ve ardından tekrar kapatmayı da içerebilir.

Kötü hizmetçi saldırıları bu kadar karmaşık olmak zorunda bile değil. Örneğin, bir temizlik görevlisinin (veya temizlik görevlisi olarak poz veren birinin) bir Fortune 500 şirketindeki bir CEO'nun ofisine erişimi olduğunu varsayalım. CEO'nun bir masaüstü bilgisayar kullandığını varsayarsak, "kötü" temizlik görevlisi, klavye ile bilgisayar arasına bir donanım tuş kaydedici kurabilir. Daha sonra birkaç gün sonra geri dönebilir, donanım tuş kaydediciyi alabilir ve tuş kaydedici kurulurken ve tuş vuruşlarını kaydederken CEO'nun yazdığı her şeyi görebilirler.

Cihazın kendisinin bile tehlikeye atılmasına gerek yok: Diyelim ki bir CEO, belirli bir dizüstü bilgisayar modeli kullanıyor ve bu dizüstü bilgisayarı bir otel odasında bırakıyor. Kötü bir hizmetçi otel odasına erişir, CEO'nun dizüstü bilgisayarını, güvenliği ihlal edilmiş yazılım çalıştıranla aynı görünen bir dizüstü bilgisayarla değiştirir ve oradan ayrılır. CEO dizüstü bilgisayarı açıp şifreleme şifresini girdiğinde, güvenliği ihlal edilen yazılım "eve telefon eder" ve şifreleme şifresini kötü hizmetçiye iletir.

Bilgisayar Güvenliği Hakkında Bize Ne Öğretir

Kötü bir hizmetçi saldırısı, cihazlarınıza fiziksel erişimin ne kadar tehlikeli olduğunu gerçekten vurgular. Bir saldırgan, gözetimsiz bıraktığınız bir cihaza denetimsiz fiziksel erişime sahipse, kendinizi korumak için yapabileceğiniz çok az şey vardır.

İlk kötü hizmetçi saldırısı durumunda Rutkowska, disk şifrelemeyi etkinleştirme ve cihazı tek başına bıraktıklarında cihazlarını kapatmanın temel kurallarına uyan birinin bile savunmasız olduğunu gösterdi.

Başka bir deyişle, bir saldırgan cihazınıza görüşünüzün dışında fiziksel olarak eriştiğinde, tüm bahisler kapanır.

Kötü Hizmetçi Saldırılarına Karşı Nasıl Koruyabilirsiniz?

Daha önce de belirttiğimiz gibi, çoğu insanın bu tür saldırılar konusunda gerçekten endişelenmesine gerek yok.

Kötü hizmetçi saldırılarına karşı korunmak için en etkili çözüm, yalnızca bir cihazı gözetim altında tutmak ve kimsenin ona fiziksel olarak erişememesini sağlamaktır. Dünyanın en güçlü ülkelerinin liderleri seyahat ettiklerinde, dizüstü bilgisayarlarını ve akıllı telefonlarını, başka bir ülkenin istihbarat servisi tarafından tehlikeye atılabilecekleri otel odalarında denetimsiz bir yerde bırakmayacaklarına emin olabilirsiniz.

Bir saldırganın cihaza kendisinin erişememesini sağlamak için cihaz kilitli bir kasaya veya başka türde bir kilitli kutuya da yerleştirilebilir, ancak birisi kilidi açabilir. Örneğin, birçok otel odasında yerleşik kasa varken, otel çalışanlarının genellikle ana anahtarları vardır .

Modern cihazlar, bazı kötü hizmetçi saldırılarına karşı daha dirençli hale geliyor. Örneğin, Güvenli Önyükleme cihazların normalde güvenilmeyen USB sürücülerini başlatmamasını sağlar. Ancak, her tür kötü hizmetçi saldırısına karşı korunmak imkansızdır.

Fiziksel erişimi olan kararlı bir saldırgan bir yol bulabilir.

Bilgisayar güvenliği hakkında her yazdığımızda, yeniden ziyaret etmeyi yararlı buluyoruz Güvenlik hakkında klasik bir xkcd çizgi romanı .

Kötü hizmetçi saldırısı, ortalama bir insanın başa çıkamayacağı karmaşık bir saldırı türüdür. İstihbarat kurumlarının veya kurumsal casusluğun hedefi olma olasılığı yüksek bir hedef değilseniz, endişelenmeniz gereken pek çok başka dijital tehdit vardır. fidye yazılımı ve diğer otomatik saldırılar.