WPA2 mit einem sicheren Passwort ist sicher, solange Sie WPS deaktivieren. Diesen Rat finden Sie in Anleitungen zur Sicherung Ihres WLANs überall im Web. Wi-Fi Protected Setup war eine gute Idee, aber die Verwendung ist ein Fehler.

Ihr Router unterstützt wahrscheinlich WPS und ist wahrscheinlich standardmäßig aktiviert. Wie UPnP ist dies eine unsichere Funktion, die Ihr drahtloses Netzwerk anfälliger für Angriffe macht.

Was ist Wi-Fi Protected Setup?

VERBUNDEN: Der Unterschied zwischen WEP-, WPA- und WPA2-WLAN-Passwörtern

Die meisten Heimanwender sollten verwenden WPA2-Personal , auch bekannt als WPA2-PSK. Das "PSK" steht für "Pre-Shared Key". Sie richten eine drahtlose Passphrase auf Ihrem Router ein und geben dann auf jedem Gerät, das Sie mit Ihrem WI-Fi-Netzwerk verbinden, dieselbe Passphrase an. Dies gibt Ihnen im Wesentlichen ein Passwort, das Ihr Wi-FI-Netzwerk vor unbefugtem Zugriff schützt. Der Router leitet einen Verschlüsselungsschlüssel aus Ihrer Passphrase ab, mit dem er Ihren drahtlosen Netzwerkverkehr verschlüsselt, um sicherzustellen, dass Personen ohne Schlüssel ihn nicht belauschen können.

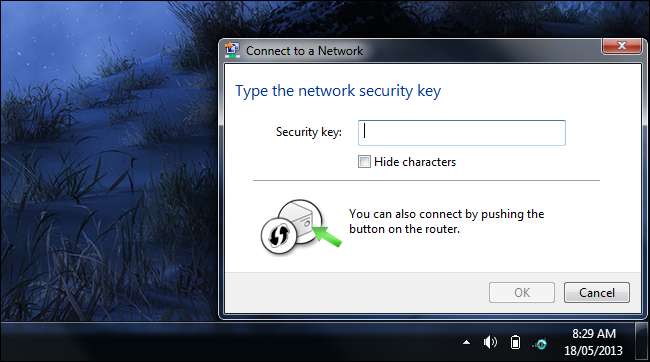

Dies kann etwas unpraktisch sein, da Sie Ihre Passphrase auf jedem neuen Gerät eingeben müssen, das Sie verbinden. Wi-FI Protected Setup (WPS) wurde erstellt, um dieses Problem zu lösen. Wenn Sie eine Verbindung zu einem Router mit aktiviertem WPS herstellen, wird die Meldung angezeigt, dass Sie eine einfachere Verbindung herstellen können, als Ihre Wi-Fi-Passphrase einzugeben.

Warum Wi-Fi Protected Setup unsicher ist

Es gibt verschiedene Möglichkeiten, ein Wi-Fi-geschütztes Setup zu implementieren:

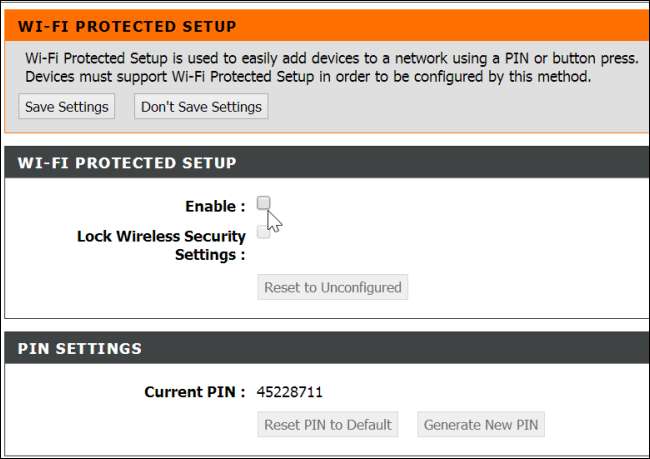

STIFT : Der Router verfügt über eine achtstellige PIN, die Sie auf Ihren Geräten eingeben müssen, um eine Verbindung herzustellen. Anstatt die gesamte achtstellige PIN auf einmal zu überprüfen, überprüft der Router die ersten vier Ziffern getrennt von den letzten vier Ziffern. Dies macht WPS-PINs sehr einfach "rohe Gewalt" durch Erraten verschiedener Kombinationen. Es gibt nur 11.000 mögliche vierstellige Codes, und sobald die Brute-Force-Software die ersten vier Ziffern richtig eingestellt hat, kann der Angreifer mit den restlichen Ziffern fortfahren. Viele Consumer-Router haben keine Zeitüberschreitung, nachdem eine falsche WPS-PIN angegeben wurde, sodass Angreifer immer wieder raten können. Eine WPS-PIN kann innerhalb eines Tages brutal erzwungen werden. [ Quelle ] Jeder kann eine Software namens "Reaver" verwenden, um eine WPS-PIN zu knacken.

Push-Button-Connect : Anstatt eine PIN oder Passphrase einzugeben, können Sie nach dem Verbindungsversuch einfach eine physische Taste am Router drücken. (Die Schaltfläche kann auch eine Softwaretaste auf einem Setup-Bildschirm sein.) Dies ist sicherer, da Geräte nach dem Drücken der Taste oder nach dem Verbinden eines einzelnen Geräts nur einige Minuten lang eine Verbindung mit dieser Methode herstellen können. Es ist nicht immer aktiv und kann jederzeit genutzt werden, wie dies bei einer WPS-PIN der Fall ist. Push-Button-Connect scheint weitgehend sicher zu sein. Die einzige Sicherheitslücke besteht darin, dass jeder, der physischen Zugriff auf den Router hat, den Button drücken und eine Verbindung herstellen kann, selbst wenn er die Wi-Fi-Passphrase nicht kennt.

PIN ist obligatorisch

Während die Verbindung per Knopfdruck wohl sicher ist, ist die PIN-Authentifizierungsmethode die obligatorische Basismethode, die alle zertifizierten WPS-Geräte unterstützen müssen. Das ist richtig - die WPS-Spezifikation schreibt vor, dass Geräte die unsicherste Authentifizierungsmethode implementieren müssen.

Routerhersteller können dieses Sicherheitsproblem nicht beheben, da die WPS-Spezifikation die unsichere Methode zum Überprüfen von PINs vorsieht. Jedes Gerät, das Wi-FI Protected Setup gemäß der Spezifikation implementiert, ist anfällig. Die Spezifikation selbst ist nicht gut.

Können Sie WPS deaktivieren?

Es gibt verschiedene Arten von Routern.

- Bei einigen Routern können Sie WPS nicht deaktivieren, da dies in den Konfigurationsschnittstellen keine Option bietet.

- Einige Router bieten eine Option zum Deaktivieren von WPS, aber diese Option bewirkt nichts und WPS ist ohne Ihr Wissen weiterhin aktiviert. Im Jahr 2012 wurde dieser Fehler bei „jedem getesteten drahtlosen Zugangspunkt von Linksys und Cisco Valet… festgestellt“. [ Quelle ]

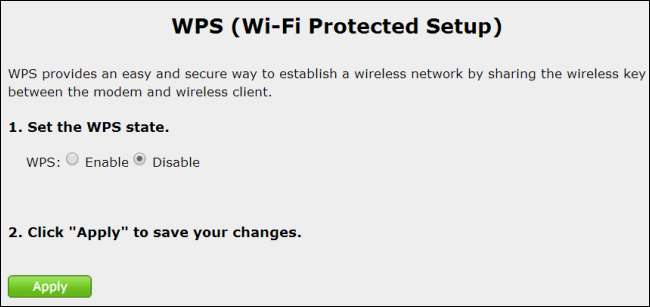

- Bei einigen Routern können Sie WPS entweder deaktivieren oder aktivieren, ohne dass eine Auswahl an Authentifizierungsmethoden verfügbar ist.

- Bei einigen Routern können Sie die PIN-basierte WPS-Authentifizierung deaktivieren, während Sie weiterhin die Drucktastenauthentifizierung verwenden.

- Einige Router unterstützen WPS überhaupt nicht. Dies sind wahrscheinlich die sichersten.

So deaktivieren Sie WPS

VERBUNDEN: Ist UPnP ein Sicherheitsrisiko?

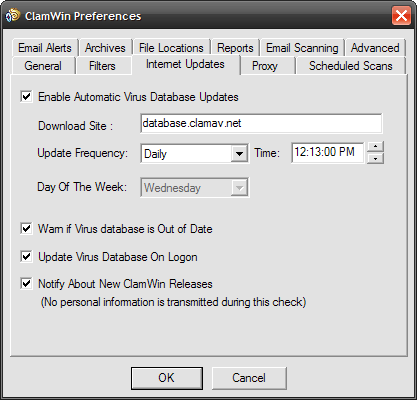

Wenn Sie mit Ihrem Router WPS deaktivieren können, finden Sie diese Option wahrscheinlich unter Wi-FI Protected Setup oder WPS in der webbasierten Konfigurationsoberfläche.

Sie sollten zumindest die PIN-basierte Authentifizierungsoption deaktivieren. Auf vielen Geräten können Sie nur auswählen, ob WPS aktiviert oder deaktiviert werden soll. Deaktivieren Sie WPS, wenn dies die einzige Auswahl ist, die Sie treffen können.

Wir sind etwas besorgt darüber, WPS aktiviert zu lassen, selbst wenn die PIN-Option deaktiviert zu sein scheint. Angesichts der schrecklichen Bilanz der Routerhersteller, wenn es um WPS und andere geht unsichere Funktionen wie UPnP Ist es nicht möglich, dass einige WPS-Implementierungen die PIN-basierte Authentifizierung weiterhin verfügbar machen, selbst wenn sie deaktiviert zu sein scheint?

Sicher, Sie könnten theoretisch mit aktiviertem WPS sicher sein, solange die PIN-basierte Authentifizierung deaktiviert ist. Aber warum sollten Sie das Risiko eingehen? Alles, was WPS wirklich tut, ist, Ihnen eine einfachere Verbindung zu Wi-Fi zu ermöglichen. Wenn Sie eine Passphrase erstellen, an die Sie sich leicht erinnern können, sollten Sie in der Lage sein, eine ebenso schnelle Verbindung herzustellen. Dies ist nur beim ersten Mal ein Problem. Wenn Sie ein Gerät einmal angeschlossen haben, sollten Sie es nicht erneut ausführen müssen. WPS ist für eine Funktion, die einen so geringen Nutzen bietet, furchtbar riskant.

Bildnachweis: Jeff Keyzer auf Flickr