Es gibt zahlreiche Möglichkeiten, Werbung in Ihrem Browser zu blockieren. Was wäre, wenn Sie sie auf dem Router blockieren könnten? Hier erfahren Sie, wie Sie die DD-WRT Firmware und absichtliche „DNS-Vergiftung“, um Anzeigen für jedes Gerät in Ihrem Netzwerk zu blockieren.

Überblick

Aktualisieren : Leitfaden aktualisiert, um das Feedback der Kommentatoren widerzuspiegeln, und aktualisiert Anti-Ads-Pack mit der neueren ausführbaren Pixel-Server-Datei und einem Changelog.

Die erste Frage, die derzeit in aller Munde ist, lautet: „Warum nicht einfach verwenden? Werbeblock ?”

Für viele Menschen gibt es einfach keinen Grund, insbesondere aufgrund der neuen Fähigkeit von Chrome, die von Ihnen verwendeten Erweiterungen auf jeden Computer zu replizieren, auf dem Sie Chrome ausführen.

Die Antwort liegt irgendwo zwischen dem reduzierten Aufwand, nicht alle Benutzer in Ihrem Netzwerk zu unterrichten Werbeblock (Ich spreche mit dir, Mama, Schwester, Oma und Bürosekretärin) und die Bequemlichkeit, nicht auf jedem Computer, den du einrichtest, damit belästigt zu werden. Dies setzt voraus, dass sich in Ihrem Netzwerk einige Computer befinden, auf denen Sie Ihre persönliche Umgebung nicht konfigurieren werden (z. B. "Core Server" oder VMs).

Hinweis : Obwohl ich die folgende Methode auf meinem Heimrouter verwende, habe ich gefunden Werbeblock um eine hervorragende Ergänzung zu sein, und ich empfehle, beide Methoden zusammen zu verwenden. auch wenn Sie keinen DD-WRT-Router verwenden Werbeblock ist mehr ihnen genug. Tatsächlich gefällt mir das Programm so gut, dass ich es seinem Entwickler gespendet habe, und ich ermutige alle, dies zu tun, um die Entwicklung am Laufen zu halten.

Wie funktioniert es?

Im Wesentlichen funktioniert dies, indem unser DNS absichtlich vergiftet wird, um eine bestimmte IP für Domänen in einer nicht genehmigten Liste zurückzugeben. Diese nicht genehmigte Liste enthält Domainnamen von Websites, die ausschließlich für die Bereitstellung von Werbeinhalten verantwortlich sind, sodass wir sie nicht sehr vermissen.

Wir werden einen sekundären HTTP-Server auf dem Router einrichten, um ein transparentes Ein-Pixel-Bild als Antwort auf jede URL-Anfrage bereitzustellen. In Verbindung mit der DNS-Auflösung "falsch" führt dies dazu, dass die Netzwerkclients den Inhalt von unserem internen Pixelserver anfordern und als Antwort ein leeres Bild erhalten.

Um die nicht genehmigte Liste zu generieren, erstellen wir eine persönliche Liste in Verbindung mit zwei dynamisch heruntergeladenen Listen. Die dynamischen Listen sind die MVPS Host-Datei und die Yoyo Domain Liste zusammen halten sie eine sehr umfangreiche Liste von Werbeseiten. Durch die Nutzung dieser Listen bleibt es uns überlassen, nur das Delta der Websites, die noch nicht in einer dieser Websites enthalten sind, in unsere persönliche Liste aufzunehmen.

Wir werden auch eine "Whitelist" für Domains einrichten, die aus irgendeinem Grund nicht blockiert werden sollen.

Voraussetzungen und Annahmen

- Geduld Junge, das ist eine lange Lektüre.

- Dieses Verfahren wurde auf DD-WRT (v24pre-sp2 10/12/10 mini) erstellt und getestet R. 15437 ), als solche sollten Sie diese Version bereits oder später auf Ihrem Router installiert haben, um sie verwenden zu können. Weitere Informationen finden Sie auf der DD-WRT-Site .

- Zur Vereinfachung der Erläuterungen wird davon ausgegangen, dass der Router auf die werkseitigen Standardeinstellungen zurückgesetzt wurde oder dass sich die verwendeten Einstellungen seitdem nicht von den Standardeinstellungen geändert haben.

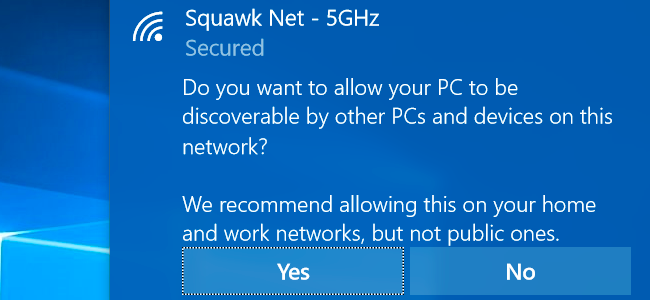

- Der Client-Computer verwendet den Router als DNS-Server (dies ist die Standardeinstellung).

- Platz für JFFS (im Zweifelsfall empfehle ich die Verwendung von Mini Version von DD-WRT).

- Es wird davon ausgegangen, dass Ihr Netzwerk * bereits festgelegt ist und dass es sich um eine Klasse C (eine mit einem Subnetz von 255.255.255.0) als letzte IP in diesem Klasse C-Netzwerk handelt (x.y.z. 254 ) Wird für das Pixel-Server-Programm vergeben.

- Die Bereitschaft zur Installation winSCP .

* Das Skript kann die Sperrlisten nach dem ersten Lauf erst im nächsten Aktualisierungszyklus (3 Tage) anpassen.

Credits

Aktualisieren : Besonderer Dank geht an „mstombs“ für das großartige Stück C-Code ohne seine Arbeit, all dies wäre nicht möglich, „Oki“ für die Kompilierung der Atheros-kompatiblen Version und des Zitats ;-) und „Nate“ für die Unterstützung bei der Qualitätssicherung .

Obwohl ich viel Arbeit geleistet habe, um dieses Verfahren zu perfektionieren, haben die Jungs im DD-WRT-Forum die Inspiration dafür angeregt, und einige der Grundlagen dieses Handbuchs finden Sie unter „ Werbeblocker mit DD-WRT überarbeitet (einfach) ”, “ pixelserv ohne Perl, ohne jffs / cifs / usb frei " und " Flexion.Org Wiki auf DNSmasq “Sowie andere.

Lass uns knacken

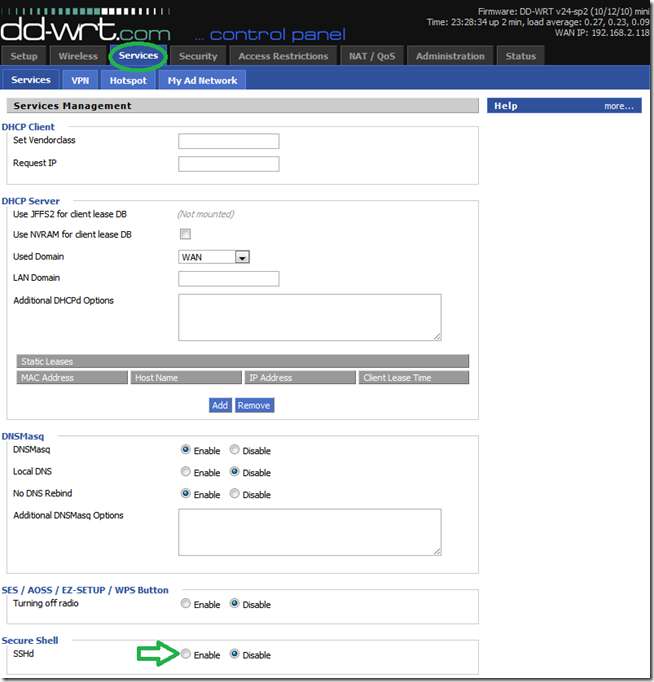

Aktivieren Sie SSH für den SCP-Zugriff

Durch die Aktivierung von SSH geben wir uns wiederum die Möglichkeit, über das SCP-Protokoll eine Verbindung zum Router herzustellen. Wenn dies aktiviert ist, können wir dann mit dem Programm winSCP visuell durch die Ordnerstruktur des Routers navigieren (wie wir später sehen werden).

Wechseln Sie dazu über die Web-GUI zur Registerkarte „Dienste“. Suchen Sie den Abschnitt "Sichere Shell" und klicken Sie auf das Optionsfeld "Aktivieren" für die SSHd-Einstellung.

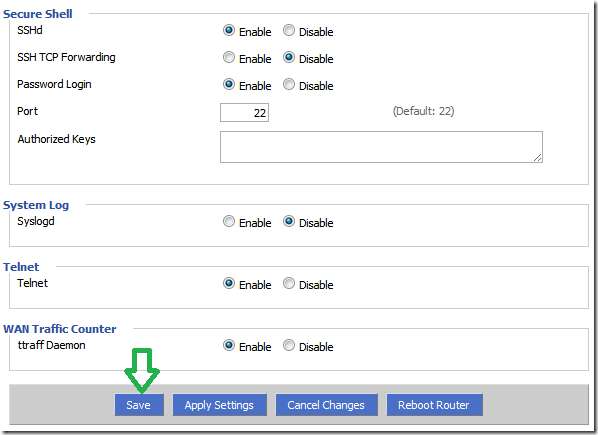

Sobald dies erledigt ist, sollte die WebGUI wie folgt aussehen und Sie können auf "Speichern" klicken ( nicht noch bewerben).

JFFS aktivieren

Um dieses Setup so zu machen, wäre das stabil , reproduzierbar und * ein „guter Internet-Bürger“, werden wir JFFS verwenden, um so viele Konfigurationen wie möglich zu speichern. Es gibt andere Möglichkeiten, dies zu tun, ohne JFFS zu aktivieren, wenn Sie dies aus Platzgründen nicht können, diese werden hier jedoch nicht behandelt.

* Bei anderen Methoden lädt Ihr Router die ausführbaren und dynamischen Listen des Pixelservers jedes Mal herunter, wenn das Skript ausgeführt wird. Da dies die Server belastet, auf denen sich die Listen und die ausführbare Datei befinden, und dies für jemanden Geld kostet, versucht diese Methode, dies nach Möglichkeit zu vermeiden.

Wenn Sie noch nicht wissen, was JFFS ist, wird diese Erklärung entnommen DD-WRT Wiki Eintrag über JFFS sollte die Dinge klären:

Mit dem Journaling Flash File System (JFFS) können Sie ein beschreibbares Linux-Dateisystem auf einem DD-WRT-fähigen Router verwenden. Es wird verwendet, um Benutzerprogramme wie Ipkg und Daten in einem ansonsten unzugänglichen Flash-Speicher zu speichern. Auf diese Weise können Sie benutzerdefinierte Konfigurationsdateien speichern, auf dem Router gespeicherte benutzerdefinierte Webseiten hosten und viele andere Dinge, die ohne JFFS nicht möglich sind.

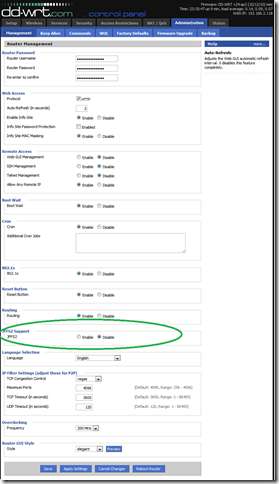

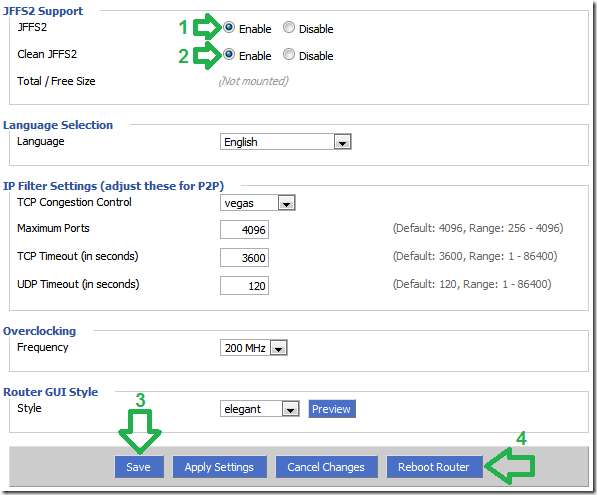

Um JFFS auf Ihrem Router zu aktivieren, rufen Sie die Registerkarte "Administration" auf und suchen Sie den Abschnitt "JFFS". Das Bild unten zeigt, wo Sie diesen Abschnitt auf der Registerkarte „Administration“ finden.

Klicken Sie im Abschnitt JFFS2-Unterstützung auf die Optionsfelder "Aktivieren" für "JFFS2" und (falls angezeigt) auf die Einstellungen "JFFS2 bereinigen". Klicken Sie nach der Auswahl auf "Speichern".

Wenn die Einstellungen gespeichert wurden, starten Sie den Router auf der Registerkarte "Administration" über die Schaltfläche "Router neu starten" neu. Dadurch werden die Einstellungen übernommen und das erforderliche „Format“ der JFFS-Partition ausgeführt.

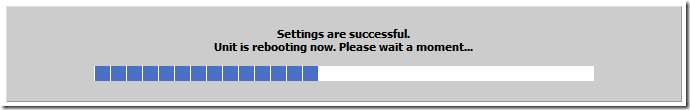

Wenn die Web-Benutzeroberfläche vom Neustart auf die Registerkarte "Administration" zurückkehrt, warten Sie eine weitere halbe Minute und aktualisieren Sie die Seite.

Wenn dies erfolgreich ist, sollten Sie sehen, dass Ihr JFFS-Mount wie auf dem Bild über freien Speicherplatz verfügt.

Pixel Server Setup

Laden Sie die herunter und extrahieren Sie sie Anti Ads Pack für das dd-wrt zip Archiv Diese enthält die ausführbare Pixel-Server-Datei (wir nehmen keine Gutschrift, vermeiden nur "Hot Linking"), das Werbeblocker-Skript (von Ihnen wirklich geschrieben) und die von "Mithridates Vii Eupator" und I erstellte Liste persönlicher Domänen.

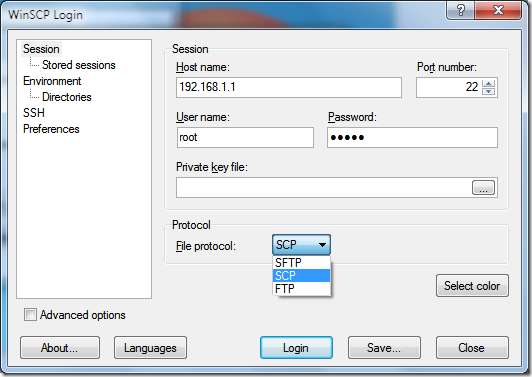

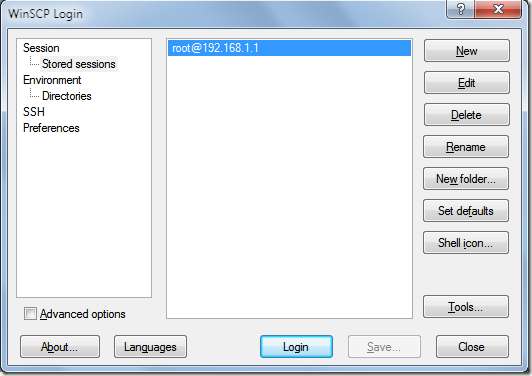

Es ist Zeit, die Dateien in den JFFS-Mount auf dem Router zu bringen. Installieren Sie dazu winSCP (Es handelt sich um ein Setup vom Typ "next -> next -> finish") und öffnen Sie es.

Geben Sie im Hauptfenster die folgenden Informationen ein:

Hostname: IP Ihres Routers (Standard ist 192.168.1.1)

Portnummer: unverändert bei 22 lassen

Nutzername: Wurzel (Auch wenn Sie den Benutzernamen für die WebGUI geändert haben, Der SSH-Benutzer ist immer * root * )

Private Schlüsseldatei: Leer lassen (dies ist nur erforderlich, wenn Sie eine Schlüsselpaar-basierte Authentifizierung erstellen, die wir nicht haben).

Dateiprotokoll: SCP

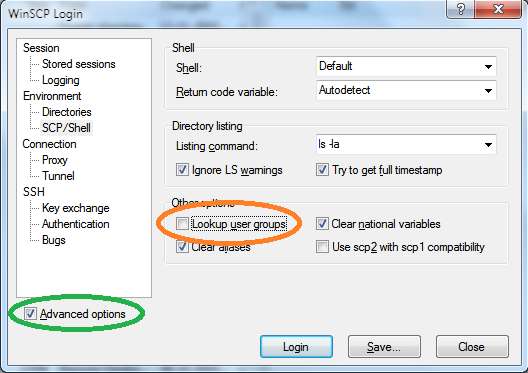

Wir müssen auch die "Lookup-Benutzergruppe" wie unten gezeigt deaktivieren (danke mstombs für den Hinweis), da winSCP auf der anderen Seite ein vollwertiges Linux erwartet, das die Entwickler von DD-WRT trotz all ihrer hervorragenden Arbeit nicht bereitstellen konnten (hauptsächlich, weil einfach nicht genug Platz ist). Wenn Sie dies aktiviert lassen, werden Sie feststellen beängstigende Nachrichten wenn Sie bearbeitete Dateien verbinden und speichern.

Wählen Sie "Erweitert" und deaktivieren Sie "Benutzergruppen suchen".

Obwohl dies optional ist, können Sie die Einstellungen jetzt für die spätere Verwendung speichern. Wenn Sie sich dafür entscheiden, die empfohlenen Einstellungen zu speichern, wird auch empfohlen (trotz der regelrechten Schreie des "sicherheitsparanoiden" Asyls, dass wir die Existenz von SSH entweihen), dass Sie das Passwort speichern.

Dann sieht Ihr Hauptfenster wie auf dem Bild aus und Sie müssen nur noch auf den Eintrag doppelklicken, um eine Verbindung zum Router herzustellen.

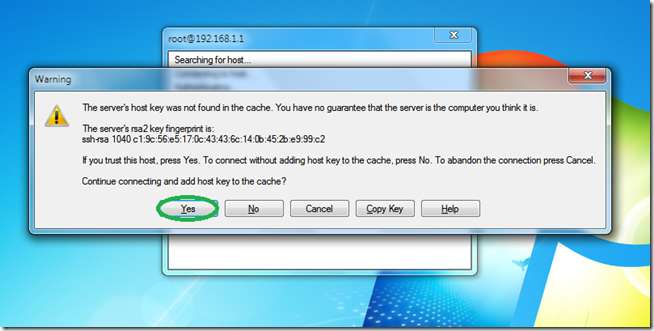

Da Sie zum ersten Mal eine Verbindung zum Router herstellen, werden Sie von winSCP gefragt, ob Sie bereit sind, dem Fingerabdruck der anderen Seite zu vertrauen. Klicken Sie auf "Ja", um fortzufahren.

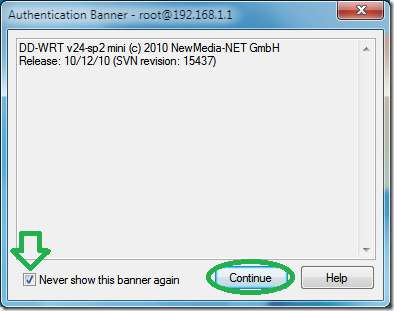

Die Entwickler von DD-WRT haben eine Banner-Begrüßungsnachricht mit einigen Informationen zu der von Ihnen installierten Firmware implementiert. Sobald Sie rot sind, klicken Sie auf das Kontrollkästchen "Dieses Banner nie wieder anzeigen" und dann auf "Weiter".

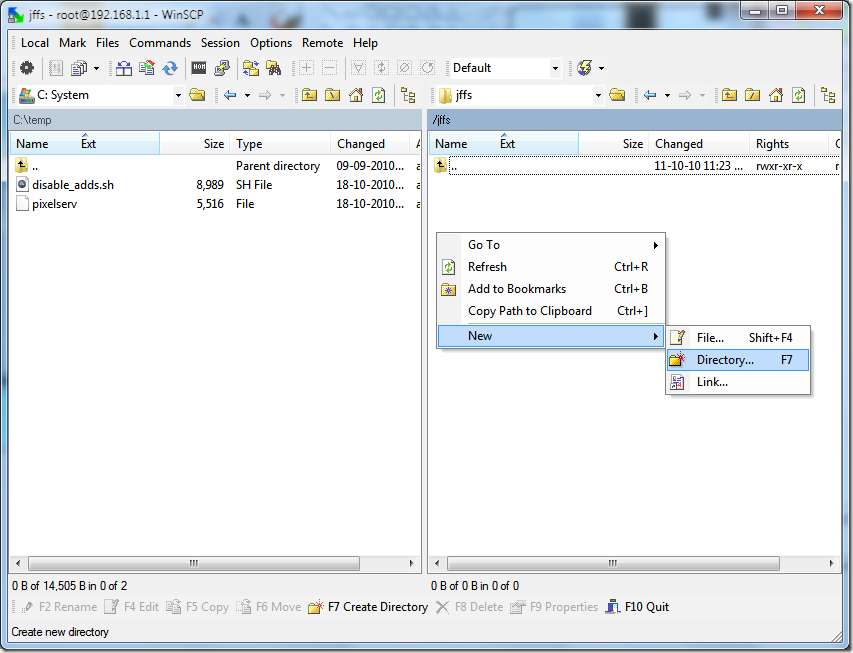

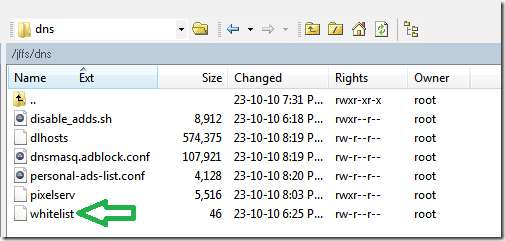

Sobald die Verbindung hergestellt ist, navigieren Sie zum Ordner der obersten Ebene (AKA-Stammverzeichnis „/“) und kehren Sie dann zu „/ jffs“ zurück, da dies der einzige dauerhaft beschreibbare Speicherort im Dateisystem des Routers ist („/ tmp“ überlebt Neustarts nicht und der Rest ist schreibgeschützt).

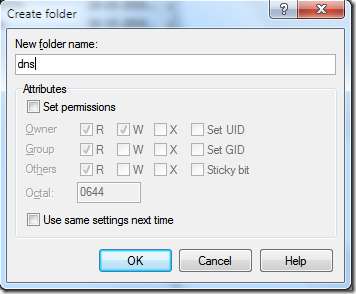

Erstellen Sie einen neuen Ordner, indem Sie F7 drücken oder mit der rechten Maustaste auf eine leere Stelle klicken, den Mauszeiger über "Neu" bewegen und auf "Verzeichnis" klicken.

Nennen Sie das neue Verzeichnis "dns". Wir erstellen dieses Verzeichnis, um die Dinge im jffs-Verzeichnis für die zukünftige Verwendung zu organisieren und weil wir hauptsächlich die Funktionsweise des DNS-Dienstes ändern.

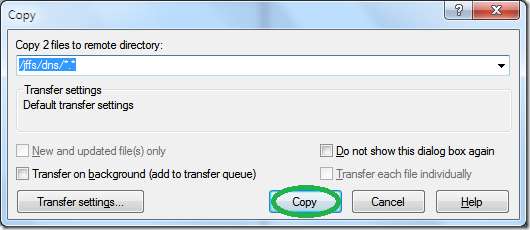

Kopieren Sie die Dateien "pixelserv" und "disable-adds.sh" aus dem Anti-Ads-Pack-for-dd-wrt-Zip-Archiv, indem Sie sie auswählen (mit der Taste "Einfügen"), auf "F5" und dann auf "Kopieren" klicken ”.

Hinweis: Wenn Ihr Router auf Atheros basiert (Sie können dies auf der Website überprüfen DD-WRT Wiki ) Sie müssen den von Oki bereitgestellten und im Paket enthaltenen pixelserv_AR71xx verwenden und ihn in "pixelserv" umbenennen, bevor Sie fortfahren können.

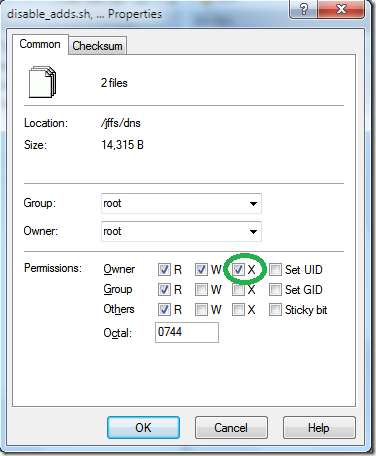

Sobald sich die Dateien auf dem Router befinden, müssen wir sie ausführbar machen, indem wir sie auswählen (erneut "Einfügen" verwenden), mit der rechten Maustaste und dann auf "Eigenschaften" klicken.

Klicken Sie im Eigenschaftenfenster auf das "X" für die Zeile "Eigentümer". Dadurch erhalten die Dateien Ausführungsberechtigungen.

Router-Einstellungen

Nachdem die Bühne eingerichtet ist, können wir den Router anweisen, das Werbeblockierungsskript beim Start auszuführen.

Gehen Sie dazu in der Web-Benutzeroberfläche zur Registerkarte "Administration" und dann zur Registerkarte "Befehle".

Schreiben Sie in das Textfeld "Befehle" den Speicherort des Skripts wie im Bild als "/jffs/dns/disable_adds.sh" und klicken Sie dann auf "Start speichern".

Wenn dies erfolgreich ist, sollten Sie sehen, dass das Skript Teil des Starts des Routers geworden ist (siehe Abbildung oben).

Einrichten der Liste der persönlichen blockierten Domains (optional)

Mit dieser Liste können Sie Domänen zu den nicht genehmigten Listen hinzufügen, wenn Sie feststellen, dass die beiden dynamischen Listen nichts erfassen.

Zu diesem Zweck gibt es zwei Optionen, die zusammenarbeiten, sodass Sie beide verwenden können, je nachdem, was für Sie am bequemsten ist.

Hinweis : Das Syntax ist wichtig , Da wir tatsächlich Konfigurationsanweisungen erstellen, die der DNSMasq-Daemon (der Prozess, der für die Übersetzung von DNS-Namen in IP verantwortlich ist) direkt verwendet. Daher führt eine falsche Syntax hier zum Absturz des Dienstes und dazu, dass der Router IP-Adressen für Domänennamen nicht auflösen kann (Sie wurden ermahnt).

Um die zu blockierenden Domainnamen zu finden, können Sie unsere „ Suchen Sie die geheimen Nachrichten in den Website-Headern Anleitung als Grundierung. Die Schritte zum Auffinden der Namen der Werbedomänen sind praktisch gleich, nur dass Sie in diesem Fall nach einer Adresse anstelle einer Nachricht suchen.

Der Erste und zugegebenermaßen zugänglicher ist es, die Liste in das Konfigurationsfeld „DNSMasq“ in der wegGUI einzufügen. Dies liegt daran, dass Sie zum Hinzufügen zu dieser Liste einfach auf die Web-Benutzeroberfläche zugreifen können, anstatt „unter die Haube“ gehen zu müssen, um Änderungen vorzunehmen.

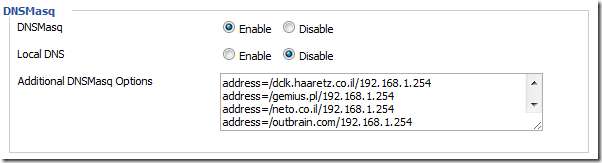

Gehen Sie zur Registerkarte "Dienste", suchen Sie den Abschnitt "DNSMasq" und dort das Textfeld "Zusätzliche DNSMasq-Optionen".

Geben Sie in dieses Textfeld die Liste der Domänen ein, die mit der Syntax "Adresse = / zu blockierender Domänenname / Pixelserver-IP" blockiert werden sollen (siehe Abbildung unten):

In diesem Beispiel ist "192.168.1.254" die IP, die für den Pixelserver basierend auf der "Netzwerkadresse" Ihres LAN generiert wird. Wenn Ihre Netzwerkadresse etwas anderes als 192.168.1.x ist, müssen Sie die Adresse für den Pixel-Server entsprechend anpassen.

Wenn Sie fertig sind, klicken Sie unten auf der Seite auf "Speichern" (noch nicht angewendet).

Der Zweite Die Option besteht darin, die Liste der Domänen, die Sie blockieren möchten, mit der Datei "personal-ads-list.conf" zu verbinden, die ich und "Mithridates Vii Eupator" zusammengestellt haben. Diese Datei ist Teil des zuvor heruntergeladenen Zip-Archivs und für beide Methoden ein guter Anfang.

Um es bei Bedarf zu verwenden, verwenden Sie Ihren bevorzugten Texteditor, um die IP des Pixelservers anzupassen (hier gelten die gleichen Einschränkungen wie oben). Kopieren Sie es dann einfach in das Verzeichnis "/ jffs / dns", da Sie die anderen Dateien haben. Sobald es dort ist, können Sie es mit winSCP bearbeiten und Domains hinzufügen.

Einrichten der Whitelist

Dies ist die Liste der Domänen, die in den dynamischen Listen "Hosts" und "Domänen" weggelassen werden.

Dies ist erforderlich, da das einfache Blockieren einiger Domänen zu Fehlfunktionen der Websites führt. Das bemerkenswerteste Beispiel ist "google-analytics.com".

Wenn wir die Domain blockieren, ändert dies nichts an der Tatsache, dass Websites, die sie verwenden, von Ihrem Browser ein JavaScript herunterladen lassen, das bei Ereignissen wie dem Verlassen einer Seite ausgeführt wird. Dies bedeutet, dass Ihr Browser für eine solche Website versucht, durch Kontaktaufnahme mit der Google-Domain „zu Hause anzurufen“, die Antwort nicht versteht und Sie warten müssen, bis das Skript abgelaufen ist, um mit der nächsten Seite fortzufahren. Das ist kaum ein angenehmes Surferlebnis und deshalb ist jede Domain, die "Google Analytics" und "Googleadservices" enthält, * hartcodiert von der Filterung ausgenommen.

Diese Liste wird für Sie mit den oben genannten Domänen erstellt, wenn das Skript zum ersten Mal im Verzeichnis "/ jffs / dns" ausgeführt wird.

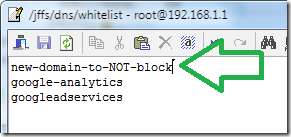

Um die Whitelist zu verwenden, öffnen Sie die Datei mit winSCP und ** perpend in der Liste die Domänen, die Sie ausschließen möchten, wobei Sie darauf achten, keine Leerzeilen zu hinterlassen (wenn Sie eine Leerzeile lassen, werden alle Domänen aus allen Listen gelöscht).

* Während das Skript beim ersten Durchlauf die Whitelist mit den darin enthaltenen Domains erstellt, besteht es NICHT auf deren Geschenken für zukünftige Durchläufe. Wenn Sie also der Meinung sind, dass Google trotz der oben genannten Probleme blockiert werden sollte, können Sie die Domains von der Whitelist entfernen.

** Sie müssen die gewünschten neuen Domains am Anfang der Liste eingeben. Dies liegt an einem Fehler bei der Interpretation neuer Zeilen durch Bash. Entschuldigung, ich habe noch keine Lösung dafür.

Ausführung

Dies ist es, es ist endlich Zeit, das Skript aufzurufen und die Ergebnisse zu sehen, indem Sie einfach den Router neu starten.

Gehen Sie dazu über die Web-GUI auf der Registerkarte "Administration" zurück zu "Management". Klicken Sie unten auf der Seite auf "Router neu starten" und warten Sie, bis der Router wieder hochgefahren ist.

Es kann einige Minuten dauern, bis das Skript seine Aufgaben zum ersten Mal erfüllt.

Auf Routern vom Typ WRT54Gx wissen Sie, wann die Ausführung des Skripts abgeschlossen ist Blinken Sie die orangefarbene Cisco-LED an der Vorderseite des Routers (Andere Router sollten ein ähnliches "Tell Tail" -Zeichen haben.)

Update: Dieser Teil wurde * entfernt, nachdem festgestellt wurde, dass es sich um eine nicht hardwareunabhängige Funktion handelt.

Da wir versuchen, das Fehlen von Elementen im Web festzustellen, empfehle ich, einfach zu einigen Websites zu surfen, um die Auswirkungen zu sehen.

Wenn Sie jedoch sicherstellen möchten, dass das Verfahren erfolgreich war, ist der erste Debug-Schritt im Abschnitt zur Fehlerbehebung ein guter Ausgangspunkt.

* Es ist tatsächlich auskommentiert, sodass Sie es wiederherstellen können, wenn Sie sicher sind, dass es keine Probleme bei Ihrem Setup verursacht.

Genießen!

Fehlerbehebung

Wenn Sie auf Probleme stoßen, können Sie einige Dinge tun, um zu überprüfen, was schief gelaufen ist.

-

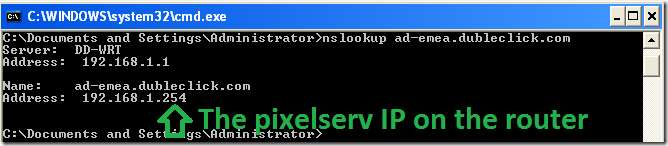

Testen Sie, ob die Werbedomäne in die Pixelserv-IP aufgelöst ist.

Sie können dies tun, indem Sie den Befehl nslookup für die "beleidigende" Domäne ausgeben. Zum Beispiel ist "ad-emea.dubleclick.com" Teil der blockierten Hosts aus der persönlichen Liste. Wenn Sie in einer Eingabeaufforderung "nslookup ad-emea.dubleclick.com" eingeben, sollte das Ergebnis wie folgt aussehen:

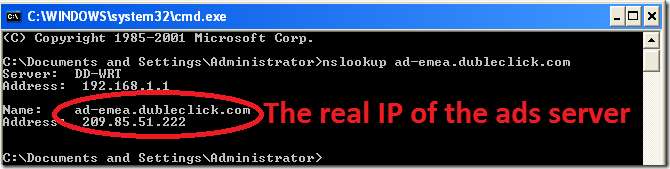

Wo eine normale nicht blockierte Antwort aussehen würde:

-

Mach es vorbei.

Stellen Sie den Router auf "Factory Defaults" zurück und versuchen Sie es erneut, um sicherzustellen, dass nichts mit dem Setup Ihres Routers mit der Ad-Block-Konfiguration in Konflikt steht. Sobald Sie erfolgreich sind, fügen Sie Ihre benutzerdefinierten Änderungen hinzu, in der Hoffnung, dass sie nicht erneut zusammenstoßen. -

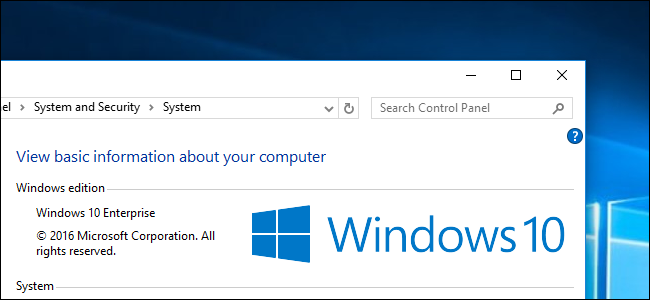

Stellen Sie sicher, dass Ihr Client den Router als DNS verwendet.

Insbesondere wenn Sie ein VPN oder ein Netzwerk verwenden, das komplexer ist als das normale Setup von Router zu Computer, ist es möglich, dass Ihr Client-Computer den Router einfach nicht als DNS verwendet. Im obigen Befehl ist sehr leicht zu erkennen, welchen DNS-Server der Client verwendet. Wenn die IP nicht mit der des Routers übereinstimmt, haben Sie das Problem gefunden. -

Leeren Sie den DNS-Cache Ihres PCs.

Dies liegt daran, dass Sie ansonsten möglicherweise immer noch die Anzeigen auf der Website sehen, mit der Sie testen, einfach weil Ihr Computer bereits weiß, wie Sie den Werbeinhalt selbst abrufen können, ohne den DNS zu konsultieren. Unter Windows wäre dies "ipconfig / flushdns". -

Schließen Sie den Browser.

Manchmal speichert der Browser die zwischengespeicherten Informationen, sodass das Löschen des DNS-Caches wie oben gezeigt nicht hilft. -

Im Zweifelsfall neu starten.

Manchmal bleiben die Caches bestehen und der beste Weg, sie zu entfernen, ist ein Neustart. Beginnen Sie mit dem Router und wenn das Problem weiterhin besteht, dem Client-Computer. -

Verwenden Sie Syslog

.

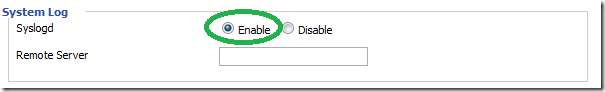

Sie können den Syslog-Daemon des Routers aktivieren und dann anhand der Nachrichten feststellen, ob im Skript Probleme auftreten, indem Sie die Nachrichten untersuchen. Außerdem fügt das Skript einige Befehls-Aliase hinzu, um das Debuggen zu vereinfachen.

Gehen Sie dazu zur Registerkarte "Dienste" und aktivieren Sie den Syslog-Daemon wie in der folgenden Abbildung dargestellt:

Hinweis: Der "Remote-Server" wird verwendet, wenn Sie einen empfangenden Syslog-Server auf einem anderen Computer haben (wie bei Kiwi ) Wenn Sie keine haben, lassen Sie sie einfach leer.

Nach der Aktivierung können Sie die Debug-Meldungen anzeigen, indem Sie auf die Schaltfläche klicken / var / logs / messages Datei in a Terminal .

* Um ALLE Nachrichten vom Start zu sehen, können Sie "more / var / log / messages" verwenden.

* Um nur die Nachrichten aus dem Skript im Protokoll anzuzeigen, verwenden Sie den Alias "Clog".

* Um die eingehenden Nachrichten in Echtzeit anzuzeigen, verwenden Sie "tail -f / var / log / messages" oder den Alias "tlog". -

Verstehe das Skript.

Obwohl ich gemacht habe dieses YouTube-Video Für eine ältere Version dieses Handbuchs und des Skripts enthält es noch viele Wahrheiten und Erklärungen, die für die Funktionsweise der neuen und verbesserten Version gelten.