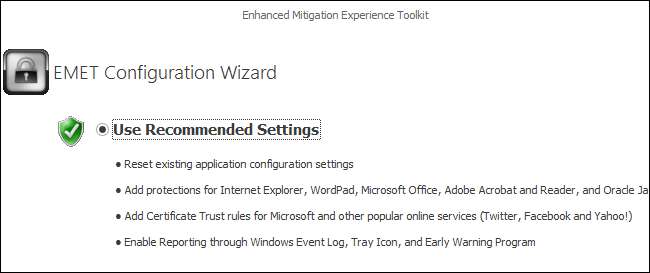

Nur ein Geldpreis wurde bei Pwn2Own 2014 nicht beansprucht. Alle gängigen Browser wurden gehackt, aber Hacker konnten den Hauptpreis von 150.000 US-Dollar für das Hacken von mit EMET gesichertem IE 11 nicht beanspruchen. Sichern Sie noch heute Ihren eigenen PC mit EMET.

Microsoft richtet sich mehr an EMET für Systemadministratoren, aber jeder Windows-Benutzer kann EMET verwenden, um einige zusätzliche Sicherheitsfunktionen ohne besondere Kenntnisse schnell zu aktivieren. Dieses Tool kann sogar zur Sicherung beitragen veraltete Windows XP-Systeme .

Aktualisieren : EMET wurde eingestellt, aber Exploit Protection ist in Windows 10 integriert .

Beliebte Anwendungen schnell sichern

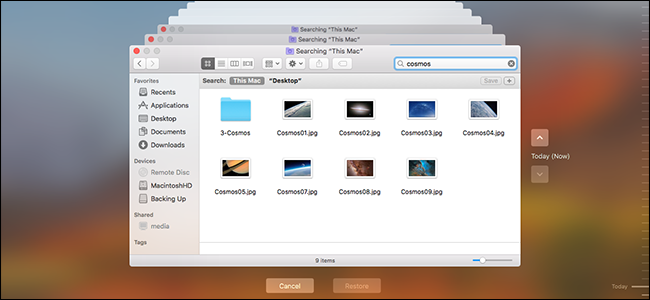

Laden Sie die Enhanced Mitigation Experience Toolkit (EMET) von Microsoft und installieren Sie es. Wählen Sie die Option Empfohlene Einstellungen verwenden, um die empfohlenen Einstellungen zum Schutz häufig genutzter Programme wie Internet Explorer, Microsoft Office, Adobe Reader und zu aktivieren das unsichere Java-Plug-In .

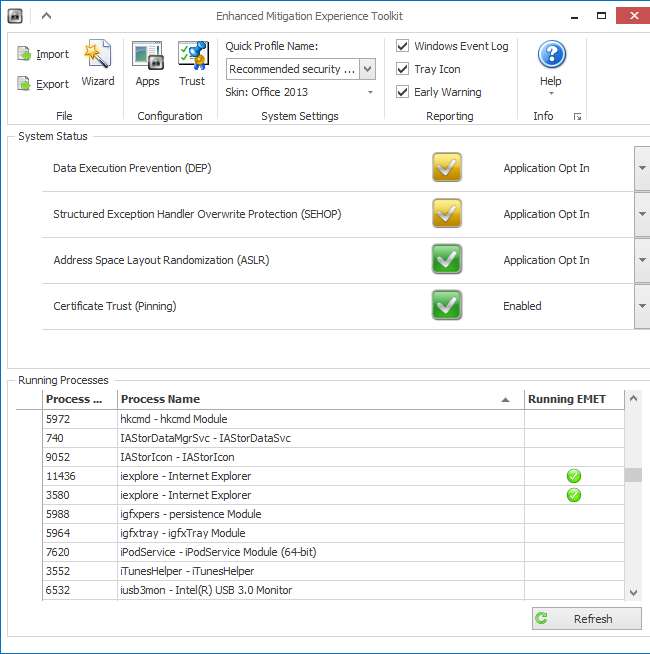

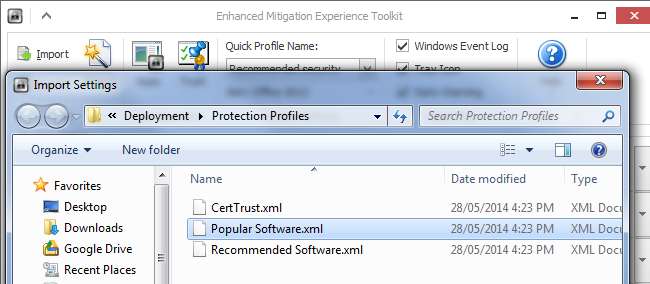

Starten Sie anschließend die EMET GUI-Anwendung über Ihr Startmenü oder Ihren Startbildschirm. Klicken Sie oben links auf dem Bildschirm auf die Schaltfläche Importieren.

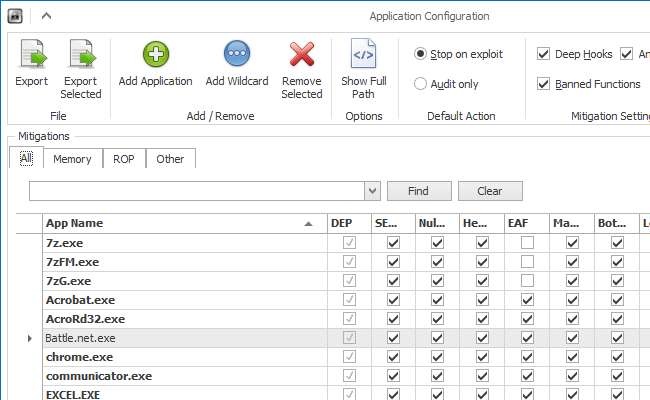

Wählen Sie die mit EMET bereitgestellte Datei Popular Software.xml aus und importieren Sie sie. Diese Datei enthält zusätzliche Regeln zum Schutz beliebter Programme von Drittanbietern wie Firefox, Chrome, Skype, iTunes, Photoshop, Thunderbird, Opera, Google Talk, Pidgin, VLC, WinRAR und 7-Zip.

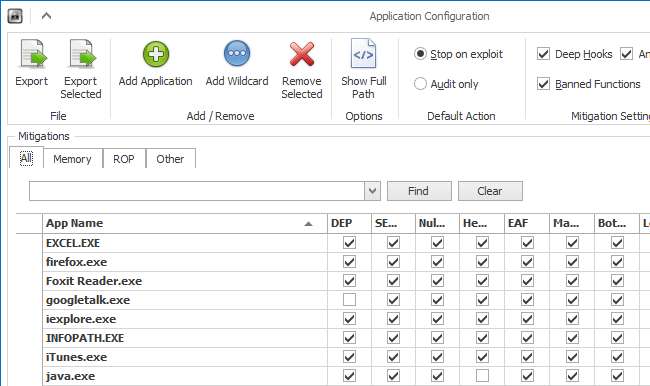

Sie können die auf Ihrem System installierten Regeln anzeigen, indem Sie in der Multifunktionsleiste oben im Fenster unter Konfiguration auf die Schaltfläche Apps klicken.

Ihr Computer sollte jetzt sicherer sein. Lesen Sie weiter, wenn Sie wissen möchten, was genau EMET tut und wie Sie Ihre eigenen Regeln erstellen können.

Wie funktioniert EMET?

VERBUNDEN: Warum die 64-Bit-Version von Windows sicherer ist

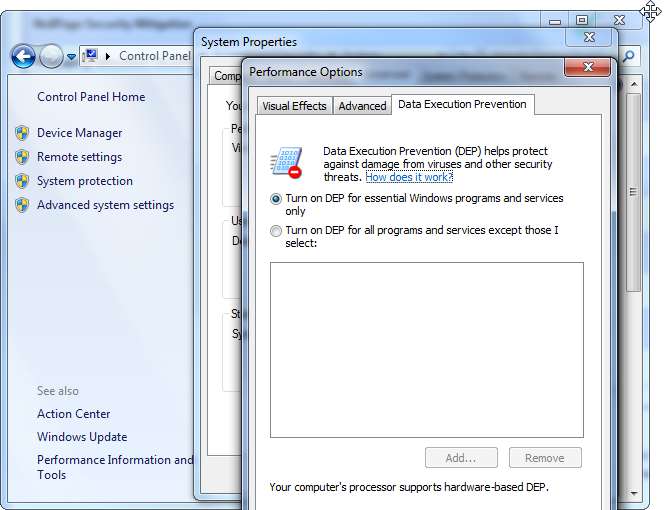

Als Microsoft anfing, sich ernsthaft mit der Sicherheit von Windows XP SP2 zu befassen, fügten sie Sicherheitsfunktionen hinzu, die Anwendungen nutzen konnten. Mit Data Execution Prevention (DEP) kann das Betriebssystem beispielsweise bestimmte Speicherbereiche als nicht ausführbare Daten markieren. Wenn ein Angreifer eine Sicherheitsanfälligkeit bezüglich Pufferüberlauf in einer Anwendung ausnutzt und versucht, Code aus einem als Daten gekennzeichneten Sektor auszuführen, wird er vom Betriebssystem nicht ausgeführt. Randomisierung des Adressraumlayouts (ASLR) randomisiert die Speicherorte von Anwendungen und Systembibliotheken im Speicher - ein Angreifer kann keine zuverlässigen Exploits erstellen, die davon abhängen, genau zu wissen, wo sich bestimmter Code im Speicher befindet. Dies sind nur einige der Funktionen, mit denen moderne Windows-Versionen Programme verwenden können. Sie schützen ein System vor Ausnutzung, selbst wenn Angreifer eine Sicherheitslücke in einer Anwendung finden.

Windows aktiviert diese Funktionen standardmäßig für seine eigenen Systemprogramme. Anwendungsentwickler von Drittanbietern können diese auch für ihre eigenen Anwendungen aktivieren. Diese Funktionen sind jedoch nicht standardmäßig für jedes Programm aktiviert. Sie können Probleme verursachen, insbesondere bei alten und veralteten Programmen. Aus Gründen der maximalen Kompatibilität führt Windows Anwendungen ohne diese Sicherheitsfunktionen aus, sofern sie nicht oberflächlich angefordert werden.

EMET bietet eine Möglichkeit, DEP, ASLR und andere Sicherheitsfunktionen für Anwendungen zu aktivieren, die diese nicht speziell anfordern. Es ist keine enthaltene Windows-Funktion, da dadurch möglicherweise einige Programme beschädigt werden und die meisten Windows-Benutzer nicht wissen, wie solche Probleme behoben werden können.

Andere Anwendungen sperren

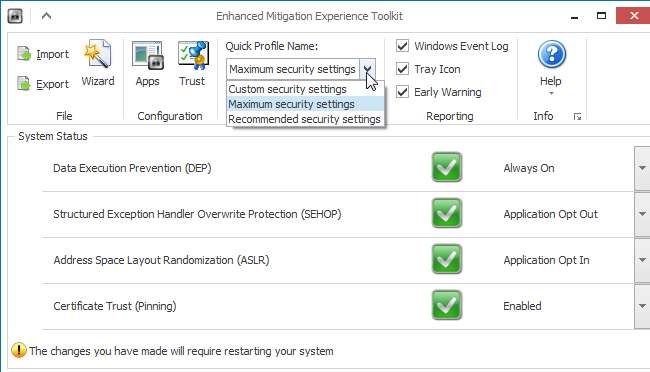

Mit EMET können Sie weitere Sicherheitsfunktionen selbst aktivieren. Sie können beispielsweise auf das Feld Name des Schnellprofils klicken und die Option Maximale Sicherheitseinstellungen auswählen. Dadurch wird DEP für alle Anwendungen aktiviert und der Überschreibschutz für strukturierte Ausnahmebehandlungsroutinen (SEHOP) für Anwendungen aktiviert, die sich nicht ausdrücklich dagegen entscheiden.

Sie können die systemweiten Einstellungen auch anpassen, indem Sie die Einstellungen unter Systemstatus selbst ändern.

Um eine bestimmte Anwendung zu schützen, klicken Sie in der Liste der ausgeführten Prozesse mit der rechten Maustaste darauf und wählen Sie Prozess konfigurieren. Sie können verschiedene Regeln festlegen, um das Sperren zu erleichtern. Für technische Informationen zu den genauen Funktionen der einzelnen Sicherheitsfunktionen klicken Sie in EMET auf Hilfe> Benutzerhandbuch.

Diese Schutzfunktionen sind standardmäßig nicht aktiviert, da einige Anwendungen möglicherweise nicht ordnungsgemäß funktionieren. Wenn eine Anwendung beschädigt wird, kehren Sie zu EMET zurück, deaktivieren Sie bestimmte Sicherheitsfunktionen und prüfen Sie, ob die Anwendung funktioniert. Wenn Sie eine systemweite Einstellung geändert haben und eine Anwendung nicht mehr ordnungsgemäß funktioniert, ändern Sie die Systemeinstellung zurück oder fügen Sie eine spezielle Ausnahme für diese Anwendung hinzu.

Netzwerkadministratoren können mit EMET testen, ob eine Anwendung funktioniert, die Regel exportieren und dann auf andere PCs mit EMET importieren, um ihre getesteten Regeln einzuführen. Verwenden Sie die Optionen Exportieren oder Ausgewählte exportieren, um von Ihnen erstellte Regeln zu exportieren.

Wenn wir Glück haben, wird EMET standardmäßig in zukünftige Windows-Versionen integriert, um die Sicherheit zu erhöhen. Microsoft könnte Standardregeln bereitstellen, die gut funktionieren, und diese automatisch aktualisieren, genauso wie sie heute zusammen mit EMET Regeln für beliebte Anwendungen von Drittanbietern bereitstellen.