Las botnets son redes compuestas por computadoras controladas de forma remota o "bots". Estos equipos han sido infectados con malware que les permite ser controlados de forma remota. Algunas redes de bots constan de cientos de miles, o incluso millones, de computadoras.

"Bot" es solo una palabra corta para "robot". Como los robots, los robots de software pueden ser buenos o malos. La palabra "bot" no siempre significa una mala pieza de software, pero la mayoría de las personas se refieren al tipo de malware cuando usan esta palabra.

Botnets explicados

Si su computadora es parte de una botnet, está infectada con un tipo de malware . El bot contacta a un servidor remoto, o simplemente se pone en contacto con otros bots cercanos, y espera instrucciones de quien esté controlando la botnet. Esto permite que un atacante controle una gran cantidad de equipos con fines maliciosos.

Las computadoras en una botnet también pueden estar infectadas con otros tipos de malware, como registradores de pulsaciones de teclas que registran su información financiera y la envían a un servidor remoto. Lo que hace que una computadora forme parte de una botnet es que se controla de forma remota junto con muchas otras computadoras. Los creadores de la botnet pueden decidir qué hacer con la botnet más tarde, indicar a los bots que descarguen tipos adicionales de malware e incluso hacer que los bots actúen juntos.

Puede infectarse con un bot en el mismo la forma en que se infectaría con cualquier otro malware - por ejemplo, ejecutando software desactualizado, usando t El complemento de navegador Java extremadamente inseguro o descargar y ejecutar software pirateado.

RELACIONADO: No todos los "virus" son virus: explicación de diez términos de software malicioso

Credito de imagen: Tom-b en Wikimedia Commons

Propósitos de una botnet

RELACIONADO: ¿Quién está creando todo este malware y por qué?

Es posible que las personas malintencionadas que crean redes de bots no quieran utilizarlas para ningún propósito. En cambio, es posible que quieran infectar tantas computadoras como sea posible y luego alquilar el acceso a la botnet a otras personas. Estos días, la mayoría del malware se hace con fines de lucro .

Las botnets se pueden utilizar para muchos propósitos diferentes. Debido a que permiten que cientos de miles de computadoras diferentes actúen al unísono, una botnet podría usarse para realizar una ataque distribuido de denegación de servicio (DDoS) en un servidor web. Cientos de miles de computadoras bombardearían un sitio web con tráfico al mismo tiempo, sobrecargándolo y haciendo que su rendimiento sea deficiente, o sea inaccesible, para las personas que realmente necesitan usarlo.

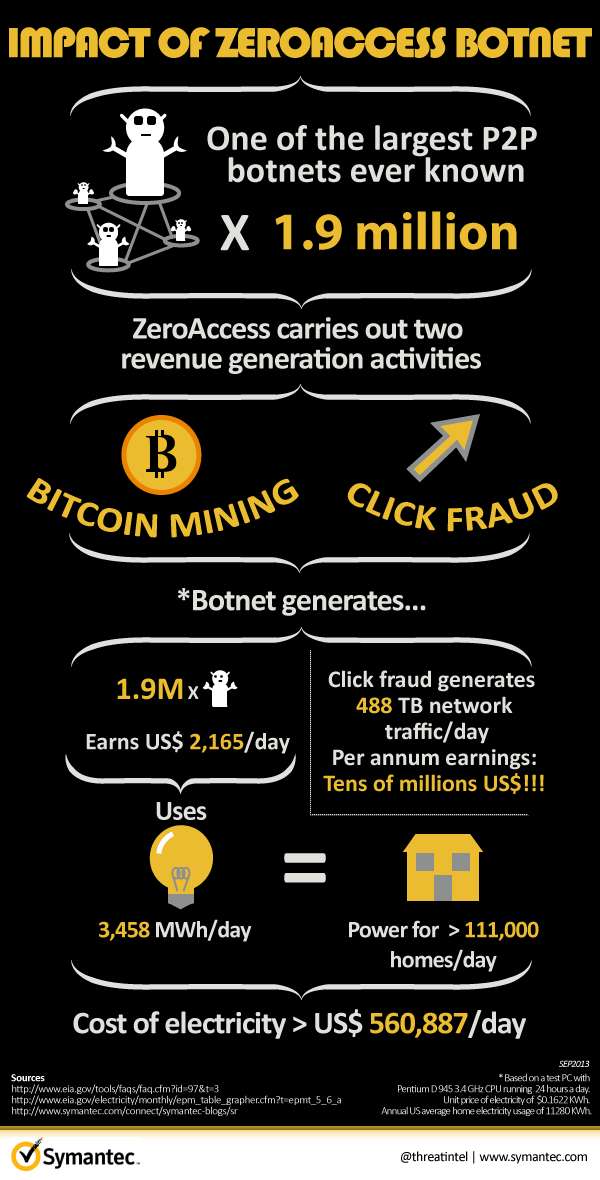

También se podría utilizar una botnet para enviar correos electrónicos no deseados. El envío de correos electrónicos no requiere mucha potencia de procesamiento, pero sí requiere algo de potencia de procesamiento. Los spammers no tienen que pagar por recursos informáticos legítimos si utilizan una botnet. Las botnets también podrían utilizarse para el "fraude de clics": cargar sitios web en segundo plano y hacer clic en enlaces publicitarios al propietario del sitio web podría generar ingresos con los clics fraudulentos y falsos. Una botnet también podría usarse para extraer Bitcoins, que luego se pueden vender por efectivo. Claro, la mayoría de las computadoras no pueden extraer Bitcoin de manera rentable porque costará más electricidad de la que se generará en Bitcoins, pero al propietario de la botnet no le importa. Sus víctimas se quedarán atascadas pagando las facturas de la luz y venderán los Bitcoins con fines de lucro.

Las botnets también se pueden usar para distribuir otro malware: el software del bot esencialmente funciona como un troyano, descargando otras cosas desagradables en su computadora después de que ingresa. Las personas a cargo de una botnet pueden dirigir las computadoras en la botnet para descargar malware adicional , como registradores de teclas , adware e incluso ransomware desagradable como CryptoLocker . Todas estas son diferentes formas en que los creadores de la botnet, o las personas a las que alquilan el acceso a la botnet, pueden ganar dinero. Es fácil comprender por qué los creadores de malware hacen lo que hacen cuando los vemos por lo que son: delincuentes que intentan ganar dinero.

Estudio de Symantec sobre la botnet ZeroAccess nos muestra un ejemplo. ZeroAccess se compone de 1,9 millones de computadoras que generan dinero para los propietarios de la botnet a través de la minería de Bitcoin y el fraude de clics.

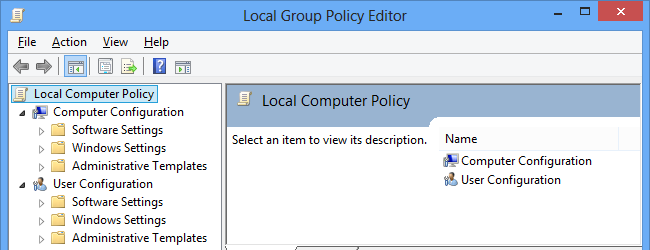

Cómo se controlan las botnets

Las botnets se pueden controlar de varias formas diferentes. Algunos son básicos y más fáciles de frustrar, mientras que otros son más complicados y difíciles de derribar.

La forma más básica de controlar una botnet es que cada bot se conecte a un servidor remoto. Por ejemplo, cada bot podría descargar un archivo de http://example.com/bot cada pocas horas y el archivo les indicaría qué hacer. Este servidor se conoce generalmente como servidor de comando y control. Alternativamente, los bots pueden conectarse a un canal de chat de retransmisión de Internet (IRC) alojado en un servidor en algún lugar y esperar instrucciones. Las redes de bots que utilizan estos métodos son fáciles de detener: controle a qué servidores web se está conectando un bot, luego vaya y elimine esos servidores web. Los bots no podrán comunicarse con sus creadores.

Algunas botnets pueden comunicarse de forma distribuida de igual a igual. Los bots hablarán con otros bots cercanos, que hablarán con otros bots cercanos, que hablarán con otros bots cercanos, y así sucesivamente. No hay un solo punto identificable de donde los bots obtengan sus instrucciones. Esto funciona de manera similar a otros sistemas de redes distribuidas, como la red DHT utilizada por BitTorrent y otros protocolos de redes peer-to-peer. Puede ser posible combatir una red peer-to-peer emitiendo comandos falsos o aislando a los bots unos de otros.

RELACIONADO: ¿Tor es realmente anónimo y seguro?

Recientemente, algunas botnets han comenzado a comunicarse a través de la red Tor . Tor es una red encriptada diseñada para ser lo más anónima posible, por lo que un bot que se conecta a un servicio oculto dentro de la red Tor sería difícil de frustrar. En teoría, es imposible averiguar dónde se encuentra realmente un servicio oculto, aunque parece que las redes de inteligencia como la NSA tienen algunos trucos bajo la manga. Es posible que haya oído hablar de Silk Road, un sitio de compras en línea conocido por las drogas ilegales. También estaba alojado como un servicio oculto de Tor, razón por la cual fue tan difícil eliminar el sitio. Al final, parece que el trabajo de detective anticuado llevó a la policía al hombre que dirigía el sitio; en otras palabras, se equivocó. Sin esos deslices, la policía no habría tenido una forma de localizar al servidor y eliminarlo.

Las botnets son simplemente grupos organizados de computadoras infectadas que los delincuentes controlan para sus propios fines. Y, cuando se trata de malware, su propósito suele ser obtener ganancias.

Credito de imagen: Melinda Seckington en Flickr