ボットネットは、リモート制御されたコンピューター、つまり「ボット」で構成されたネットワークです。これらのコンピューターはマルウェアに感染しており、リモート制御が可能です。一部のボットネットは、数十万、さらには数百万のコンピューターで構成されています。

「ボット」は「ロボット」の略語です。ロボットのように、ソフトウェアボットは善にも悪にもなり得ます。 「ボット」という言葉は必ずしも悪いソフトウェアを意味するわけではありませんが、ほとんどの人はこの言葉を使用するときにマルウェアの種類を指します。

ボットネットの説明

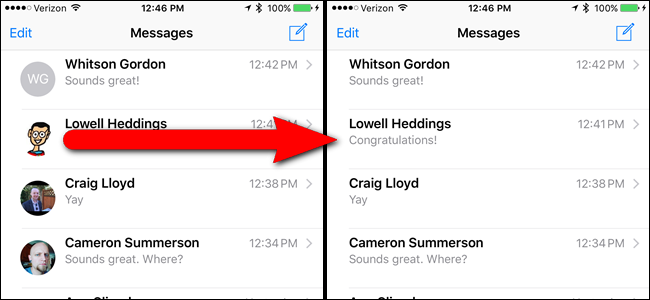

コンピュータがボットネットの一部である場合、 マルウェアの種類 。ボットはリモートサーバーに接続します—または単に近くの他のボットと接触します—そしてボットネットを制御している人からの指示を待ちます。これにより、攻撃者は悪意のある目的で多数のコンピューターを制御できます。

ボットネット内のコンピューターは、財務情報を記録してリモートサーバーに送信するキーロガーなど、他の種類のマルウェアにも感染している可能性があります。コンピューターをボットネットの一部にしているのは、他の多くのコンピューターと一緒にリモートで制御されていることです。ボットネットの作成者は、後でボットネットをどうするかを決定したり、ボットに追加の種類のマルウェアをダウンロードするように指示したり、ボットを一緒に動作させたりすることができます。

同じボットに感染する可能性があります 他のマルウェアに感染する方法 —たとえば、古いソフトウェアを実行して、tを使用する 彼は非常に安全でないJavaブラウザプラグイン 、または海賊版ソフトウェアをダウンロードして実行する。

関連: すべての「ウイルス」がウイルスであるとは限りません:10のマルウェア用語の説明

画像クレジット: ウィキメディアコモンズのトムb

ボットネットの目的

関連: 誰がこのマルウェアをすべて作っているのか-そしてその理由は?

ボットネットを構築する悪意のある人々は、ボットネットを自分の目的に使用したくない場合があります。代わりに、できるだけ多くのコンピューターに感染してから、ボットネットへのアクセスを他の人に貸し出したい場合があります。最近、 ほとんどのマルウェアは利益のために作られています 。

ボットネットは、さまざまな目的に使用できます。数十万台の異なるコンピューターが同時に動作できるため、ボットネットを使用して 分散型サービス拒否(DDoS)攻撃 Webサーバー上。数十万台のコンピューターが同時にトラフィックでWebサイトを攻撃し、Webサイトに過負荷をかけ、実際に使用する必要のある人々のパフォーマンスを低下させたり、到達不能にしたりします。

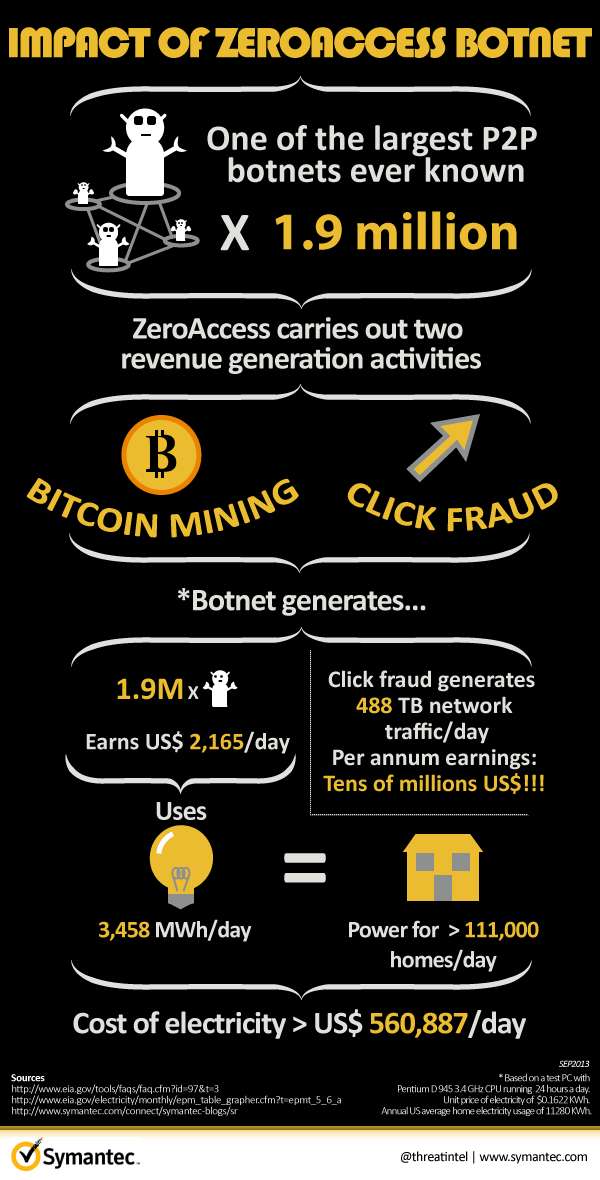

ボットネットを使用してスパムメールを送信することもできます。メールの送信にはそれほど処理能力は必要ありませんが、ある程度の処理能力が必要です。スパマーは、ボットネットを使用している場合、正当なコンピューティングリソースにお金を払う必要はありません。ボットネットは「クリック詐欺」にも使用できます。バックグラウンドでWebサイトをロードし、Webサイト所有者への広告リンクをクリックすると、詐欺的な偽のクリックからお金を稼ぐことができます。ボットネットを使用してビットコインをマイニングすることもできます。ビットコインは現金で販売できます。確かに、ほとんどのコンピューターはビットコインで生成されるよりも電気代が高いため、ビットコインを採掘することはできませんが、ボットネットの所有者は気にしません。彼らの犠牲者は電気代の支払いに行き詰まり、ビットコインを利益のために売ります。

ボットネットは、他のマルウェアを配布するためにも使用できます。ボットソフトウェアは基本的にトロイの木馬として機能し、侵入後に他の厄介なものをコンピュータにダウンロードします。ボットネットの担当者は、ボットネット上のコンピュータに追加のマルウェアをダウンロードするように指示する場合があります。 、 といった キーロガー 、アドウェア、さらには CryptoLockerのような厄介なランサムウェア 。これらはすべて、ボットネットの作成者、またはボットネットへのアクセスをレンタルする人々がお金を稼ぐことができるさまざまな方法です。マルウェアの作成者が自分たちが何であるかを見たときに、なぜ自分たちがしていることをしているのかを理解するのは簡単です。

ZeroAccessボットネットに関するSymantecの調査 例を示します。 ZeroAccessは、ビットコインマイニングとクリック詐欺を通じてボットネットの所有者のためにお金を生み出す190万台のコンピューターで構成されています。

ボットネットの管理方法

ボットネットは、いくつかの異なる方法で制御できます。基本的でホイルしやすいものもあれば、トリッキーで取りにくいものもあります。

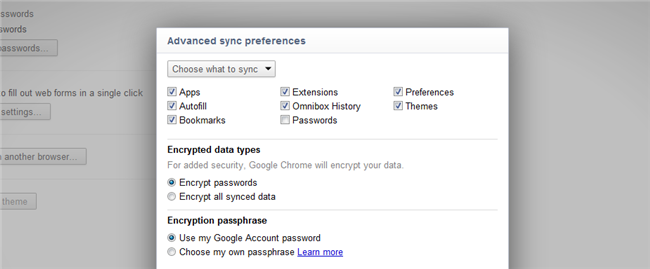

ボットネットを制御するための最も基本的な方法は、各ボットがリモートサーバーに接続することです。たとえば、各ボットは数時間ごとにhttp://example.com/botからファイルをダウンロードし、そのファイルは何をすべきかを指示します。このようなサーバーは、一般にコマンドアンドコントロールサーバーとして知られています。あるいは、ボットはどこかのサーバーでホストされているインターネットリレーチャット(IRC)チャネルに接続し、指示を待つ場合があります。これらの方法を使用するボットネットは簡単に停止できます。ボットが接続しているWebサーバーを監視してから、それらのWebサーバーを停止します。ボットは作成者と通信できなくなります。

一部のボットネットは、分散型のピアツーピア方式で通信する場合があります。ボットは、他の近くのボットと通信し、他の近くのボットと通信し、他の近くのボットと通信します。ボットが指示を受け取る、識別可能な単一のポイントはありません。これは、によって使用されるDHTネットワークなど、他の分散ネットワークシステムと同様に機能します。 BitTorrent およびその他のピアツーピアネットワークプロトコル。偽のコマンドを発行するか、ボットを相互に分離することで、ピアツーピアネットワークと戦うことができる場合があります。

関連: Torは本当に匿名で安全ですか?

最近、一部のボットネットが Torネットワーク 。 Torは、可能な限り匿名になるように設計された暗号化されたネットワークであるため、Torネットワーク内の隠されたサービスに接続したボットを阻止するのは困難です。 NSAのようなインテリジェンスネットワークにはいくつかのトリックがあるように見えますが、隠されたサービスが実際にどこにあるのかを把握することは理論的に不可能です。違法薬物で知られるオンラインショッピングサイト、シルクロードについて聞いたことがあるかもしれません。 Torの隠しサービスとしてもホストされていたため、サイトを停止するのは非常に困難でした。結局、昔ながらの探偵の仕事が警察をサイトを運営している男に導いたように見えます—言い換えれば、彼は滑ってしまいました。これらのスリップアップがなければ、警官はサーバーを追跡して停止する方法がありませんでした。

ボットネットは、犯罪者が自分の目的のために制御する、感染したコンピューターの単純に組織化されたグループです。そして、マルウェアに関して言えば、通常、マルウェアの目的は利益を上げることです。

画像クレジット: FlickrのMelindaSeckington