Botnetele sunt rețele formate din computere controlate de la distanță sau „roboți”. Aceste computere au fost infectate cu programe malware care le permit să fie controlate de la distanță. Unele botnets sunt formate din sute de mii - sau chiar milioane - de computere.

„Bot” este doar un cuvânt scurt pentru „robot”. La fel ca roboții, roboții software pot fi buni sau răi. Cuvântul „bot” nu înseamnă întotdeauna un software rău, dar majoritatea oamenilor se referă la tipul de malware atunci când folosesc acest cuvânt.

Botnets explicat

Dacă computerul dvs. face parte dintr-o botnet, este infectat cu un tip de malware . Botul contactează un server la distanță - sau pur și simplu intră în contact cu alți roboți din apropiere - și așteaptă instrucțiuni de la oricine controlează botnetul. Acest lucru permite unui atacator să controleze un număr mare de computere în scopuri rău intenționate.

De asemenea, computerele dintr-o rețea bot bot pot fi infectate cu alte tipuri de programe malware, cum ar fi keylogger-urile care înregistrează informațiile dvs. financiare și le trimit către un server la distanță. Ceea ce face ca un computer să facă parte dintr-o botnet este că este controlat de la distanță, împreună cu multe alte computere. Creatorii botnetului pot decide ce să facă mai târziu cu botnetul, pot direcționa bot-urile să descarce tipuri suplimentare de malware și chiar să le facă să acționeze împreună.

S-ar putea să vă infectați cu un bot în același felul în care te-ai infecta cu orice alt malware - de exemplu, prin rularea unui software depășit, folosind t plug-inul extrem de nesigur al browserului Java , sau descărcarea și rularea software-ului piratat.

LEGATE DE: Nu toți „virușii” sunt viruși: au fost explicați 10 termeni malware

Credit de imagine: Tom-b pe Wikimedia Commons

Scopurile unui botnet

LEGATE DE: Cine face toate aceste programe malware - și de ce?

Este posibil ca persoanele rău intenționate care construiesc botnet să nu dorească să le folosească în scopuri proprii. În schimb, ar putea dori să infecteze cât mai multe calculatoare posibil și apoi să închirieze accesul la botnet altor persoane. Aceste zile, majoritatea programelor malware sunt făcute pentru profit .

Botnetele pot fi utilizate în mai multe scopuri diferite. Deoarece permit sutelor de mii de computere diferite să acționeze la unison, o botnet ar putea fi utilizată pentru a efectua un atac negativ de serviciu distribuit (DDoS) pe un server web. Sute de mii de computere ar bombarda un site web cu trafic în același timp, supraîncărcându-l și provocând o performanță slabă - sau devenind inaccesibilă - pentru persoanele care chiar au nevoie să-l folosească.

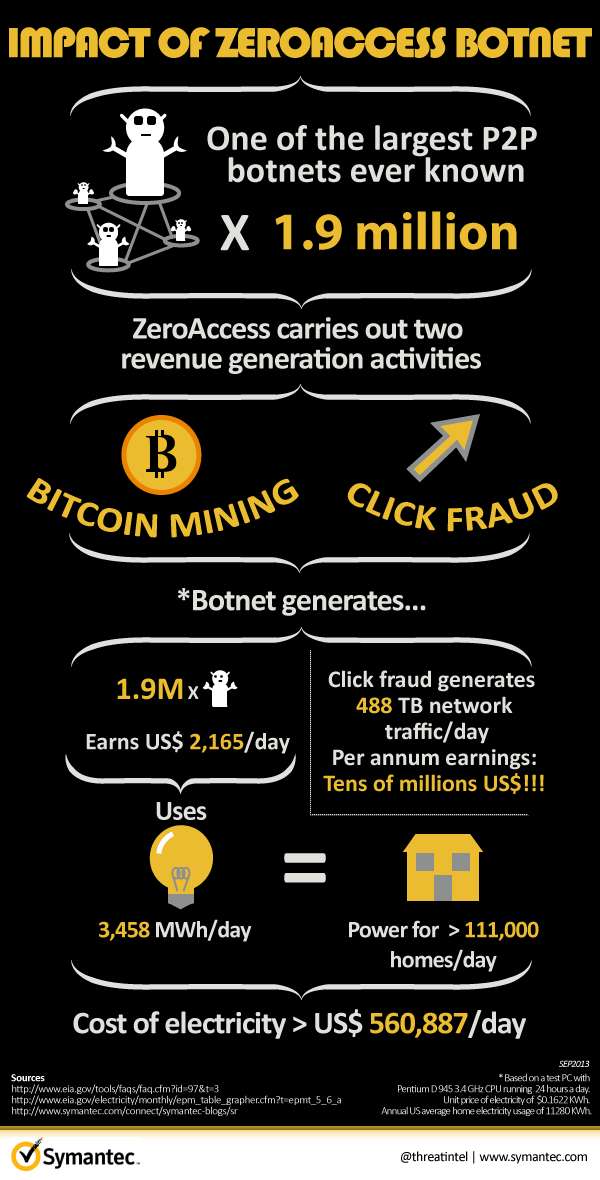

O botnet ar putea fi, de asemenea, utilizată pentru a trimite e-mailuri spam. Trimiterea e-mailurilor nu necesită multă putere de procesare, dar necesită o anumită putere de procesare. Spammerii nu trebuie să plătească pentru resurse de calcul legitime dacă utilizează o rețea bot. Botnet-urile ar putea fi, de asemenea, utilizate pentru „fraude cu clicuri” - încărcarea site-urilor web în fundal și clicul pe linkurile publicitare către proprietarul site-ului web ar putea face bani din clicurile frauduloase și false. O rețea bot poate fi, de asemenea, utilizată pentru a extrage Bitcoins, care poate fi apoi vândută în numerar. Sigur, majoritatea calculatoarelor nu pot extrage profit Bitcoin, deoarece va costa mai mult în energie electrică decât va fi generată în Bitcoins - dar proprietarului de rețea nu îi pasă. Victimele lor vor fi blocate plătind facturile la electricitate și vor vinde Bitcoins pentru profit.

Botnet-urile pot fi folosite doar pentru a distribui alte programe malware - software-ul bot funcționează în esență ca un troian, descărcând alte lucruri urâte pe computerul dvs. după ce intră. , precum cheyloggers , adware și chiar ransomware urât ca CryptoLocker . Toate acestea sunt modalități diferite de a crea bani pe creatorii botnetului - sau persoanele cărora le închiriază accesul la botnet -. Este ușor de înțeles de ce creatorii de programe malware fac ceea ce fac atunci când îi vedem pentru ceea ce sunt - infractorii care încearcă să câștige bani.

Studiul Symantec asupra botnetului ZeroAccess ne arată un exemplu. ZeroAccess este alcătuit din 1,9 milioane de computere care generează bani pentru proprietarii de rețele botnet prin extragerea Bitcoin și fraudă de clicuri.

Cum sunt controlate botnetele

Botnetele pot fi controlate în mai multe moduri diferite. Unele sunt de bază și mai ușor de foliat, în timp ce altele sunt mai complicate și mai greu de eliminat.

Cea mai simplă modalitate de control al unei rețele bot este ca fiecare bot să se conecteze la un server la distanță. De exemplu, fiecare bot ar putea descărca un fișier de pe http://example.com/bot la fiecare câteva ore, iar fișierul le-ar spune ce să facă. Un astfel de server este în general cunoscut sub numele de server de comandă și control. Alternativ, roboții se pot conecta la un canal de chat prin releu Internet (IRC) găzduit undeva pe un server și pot aștepta instrucțiuni. Botnet-urile care utilizează aceste metode sunt ușor de oprit - monitorizați la ce servere web se conectează un bot, apoi mergeți și scoateți serverele web respective. Roboții nu vor putea comunica cu creatorii lor.

Unele botneturi pot comunica într-un mod distribuit, de la egal la egal. Roboții vor vorbi cu alți roboți din apropiere, care vorbi cu alți roboți din apropiere, care vorbi cu alți roboți din apropiere și așa mai departe. Nu există un punct unic, identificabil, de unde să primească instrucțiunile roboților. Acest lucru funcționează similar cu alte sisteme de rețele distribuite, cum ar fi rețeaua DHT utilizată de BitTorrent și alte protocoale de rețea peer-to-peer. Poate fi posibil să combateți o rețea peer-to-peer prin emiterea de comenzi false sau prin izolarea roboților unul de celălalt.

LEGATE DE: Tor este cu adevărat anonim și sigur?

Recent, unele botneturi au început să comunice prin rețeaua Tor . Tor este o rețea criptată concepută pentru a fi cât se poate de anonimă, astfel încât un bot care s-a conectat la un serviciu ascuns în rețeaua Tor ar fi greu de stricat. Teoretic este imposibil să ne dăm seama unde se află de fapt un serviciu ascuns, deși se pare că rețelele de informații precum NSA au câteva trucuri în mâneci. Este posibil să fi auzit de Silk Road, un site de cumpărături online cunoscut pentru drogurile ilegale. A fost găzduit și ca serviciu ascuns Tor, motiv pentru care a fost atât de greu să dai jos site-ul. În cele din urmă, se pare că o muncă de detectiv de modă veche a condus poliția la omul care conducea site-ul - el a alunecat, cu alte cuvinte. Fără aceste slip-up-uri, polițiștii nu ar fi avut o modalitate de a urmări serverul și de a-l doborî.

Botnet-urile sunt pur și simplu grupuri organizate de computere infectate pe care infractorii le controlează în scopuri proprii. Și, când vine vorba de programe malware, scopul lor este, de obicei, să obțină profit.

Credit de imagine: Melinda Seckington pe Flickr