봇넷은 원격 제어 컴퓨터 또는 "봇"으로 구성된 네트워크입니다. 이러한 컴퓨터는 원격 제어를 허용하는 맬웨어에 감염되었습니다. 일부 봇넷은 수십만 또는 수백만 대의 컴퓨터로 구성됩니다.

"봇"은 "로봇"의 짧은 단어입니다. 로봇과 마찬가지로 소프트웨어 봇은 선하거나 악할 수 있습니다. "봇"이라는 단어가 항상 나쁜 소프트웨어를 의미하는 것은 아니지만 대부분의 사람들은이 단어를 사용할 때 맬웨어 유형을 언급합니다.

봇넷 설명

컴퓨터가 봇넷의 일부인 경우 악성 코드 유형 . 봇은 원격 서버에 접속하거나 근처의 다른 봇과 접촉하고 봇넷을 제어하는 사람의 지시를 기다립니다. 이를 통해 공격자는 악의적 인 목적으로 많은 수의 컴퓨터를 제어 할 수 있습니다.

봇넷의 컴퓨터는 재무 정보를 기록하고 원격 서버로 보내는 키로거와 같은 다른 유형의 맬웨어에 감염 될 수도 있습니다. 컴퓨터를 봇넷의 일부로 만드는 것은 다른 많은 컴퓨터와 함께 원격으로 제어된다는 것입니다. 봇넷의 제작자는 나중에 봇넷으로 수행 할 작업을 결정하고 봇이 추가 유형의 맬웨어를 다운로드하도록 지시하고 봇이 함께 작동하도록 할 수도 있습니다.

같은 상황에서 봇에 감염 될 수 있습니다. 다른 맬웨어에 감염되는 방식 — 예를 들어 t를 사용하여 오래된 소프트웨어를 실행하여 그는 매우 안전하지 않은 Java 브라우저 플러그인 , 또는 불법 복제 된 소프트웨어 다운로드 및 실행.

관련 : 모든 "바이러스"가 바이러스는 아닙니다 : 10 가지 맬웨어 용어 설명

이미지 크레딧 : Wikimedia Commons의 Tom-b

봇넷의 목적

관련 : 누가이 모든 악성 코드를 만들고 있으며 그 이유는 무엇입니까?

봇넷을 구축하는 악의적 인 사람들은 자신의 목적으로 봇넷을 사용하고 싶어하지 않을 수 있습니다. 대신 가능한 한 많은 컴퓨터를 감염시킨 다음 봇넷에 대한 액세스 권한을 다른 사람에게 임대하려고 할 수 있습니다. 요즈음, 대부분의 멀웨어는 이익을 위해 만들어집니다 .

봇넷은 다양한 용도로 사용될 수 있습니다. 수십만 대의 서로 다른 컴퓨터가 한꺼번에 작동 할 수 있기 때문에 봇넷을 사용하여 분산 서비스 거부 (DDoS) 공격 웹 서버에서. 수십만 대의 컴퓨터가 동시에 트래픽으로 웹 사이트를 폭격하여 웹 사이트를 과부하시켜 실제로 사용해야하는 사람들에게 성능을 저하 시키거나 연결할 수 없게됩니다.

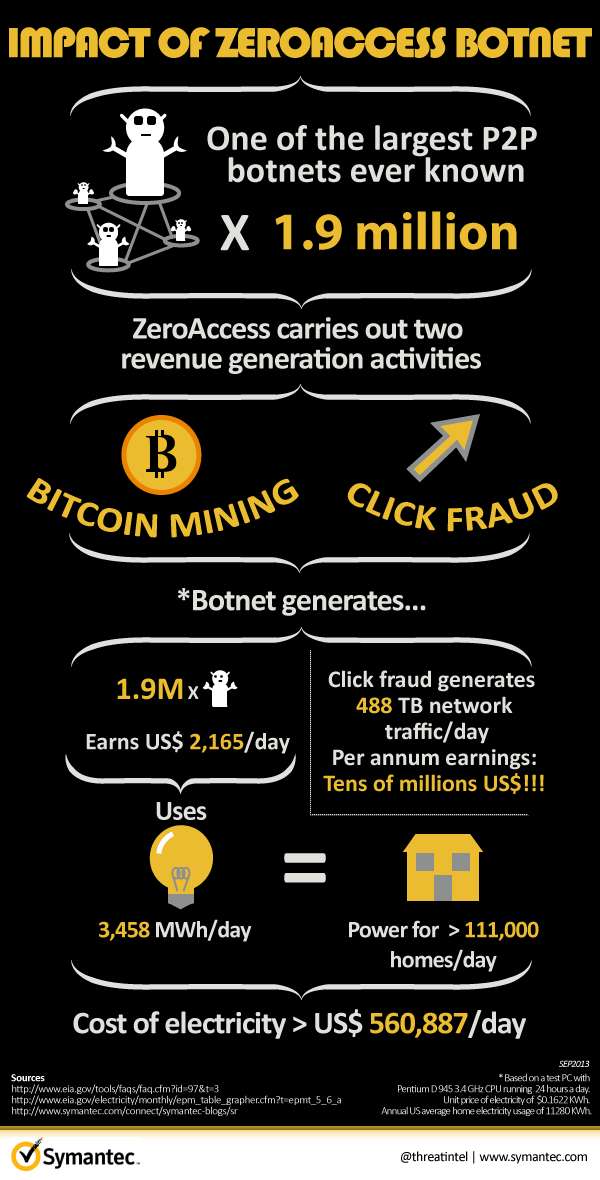

봇넷을 사용하여 스팸 이메일을 보낼 수도 있습니다. 이메일 전송에는 많은 처리 능력이 필요하지 않지만 약간의 처리 능력이 필요합니다. 스팸 발송자는 봇넷을 사용하는 경우 합법적 인 컴퓨팅 리소스에 대해 비용을 지불 할 필요가 없습니다. 봇넷은 "클릭 사기"에도 사용될 수 있습니다. 백그라운드에서 웹 사이트를로드하고 웹 사이트 소유자에게 광고 링크를 클릭하면 사기성 가짜 클릭으로 수익을 올릴 수 있습니다. 봇넷을 사용하여 비트 코인을 채굴 한 다음 현금으로 판매 할 수도 있습니다. 물론, 대부분의 컴퓨터는 비트 코인에서 생성되는 것보다 전기 비용이 더 많이 들기 때문에 수익성있게 비트 코인을 채굴 할 수 없지만 봇넷 소유자는 신경 쓰지 않습니다. 희생자들은 전기 요금을 내고 비트 코인을 이익을 위해 팔 것입니다.

봇넷은 다른 멀웨어를 배포하는 데만 사용될 수도 있습니다. 봇 소프트웨어는 본질적으로 트로이 목마의 역할을하여 침입 후 컴퓨터에 다른 불쾌한 것들을 다운로드합니다. 봇넷을 담당하는 사람들은 봇넷의 컴퓨터가 추가 멀웨어를 다운로드하도록 지시 할 수 있습니다. , 예 : 키로거 , 애드웨어 및 CryptoLocker와 같은 불쾌한 랜섬웨어 . 이는 봇넷의 제작자 또는 봇넷에 대한 액세스 권한을 임대하는 사람들이 수익을 창출 할 수있는 다양한 방법입니다. 멀웨어 제작자가 자신이 무엇인지 볼 때 자신이하는 일을하는 이유를 쉽게 이해할 수 있습니다. 범죄자들은 돈을 벌려고합니다.

ZeroAccess 봇넷에 대한 Symantec의 연구 예를 보여줍니다. ZeroAccess는 비트 코인 채굴 및 클릭 사기를 통해 봇넷 소유자를 위해 돈을 벌어들이는 190 만 대의 컴퓨터로 구성됩니다.

봇넷을 제어하는 방법

봇넷은 여러 가지 방법으로 제어 할 수 있습니다. 일부는 기본적이고 포일하기 쉬운 반면 다른 일부는 더 까다 롭고 제거하기가 더 어렵습니다.

봇넷을 제어하는 가장 기본적인 방법은 각 봇이 원격 서버에 연결하는 것입니다. 예를 들어 각 봇은 http://example.com/bot에서 몇 시간마다 파일을 다운로드 할 수 있으며 파일은 수행 할 작업을 알려줍니다. 이러한 서버를 일반적으로 명령 및 제어 서버라고합니다. 또는 어딘가에있는 서버에서 호스팅되는 IRC (인터넷 릴레이 채팅) 채널에 연결하여 지시를 기다릴 수도 있습니다. 이러한 방법을 사용하는 봇넷은 쉽게 중지 할 수 있습니다. 봇이 연결중인 웹 서버를 모니터링 한 다음 해당 웹 서버를 제거합니다. 봇은 제작자와 통신 할 수 없습니다.

일부 봇넷은 분산 된 P2P 방식으로 통신 할 수 있습니다. 봇은 근처의 다른 봇과 대화하고, 근처의 다른 봇과 대화하고, 근처의 다른 봇과 대화하는 등의 작업을 수행합니다. 봇이 지시를받는 식별 가능한 단일 지점은 없습니다. 이것은에서 사용하는 DHT 네트워크와 같은 다른 분산 네트워킹 시스템과 유사하게 작동합니다. BitTorrent 및 기타 P2P 네트워킹 프로토콜. 가짜 명령을 내리거나 봇을 서로 격리하여 P2P 네트워크에 대항 할 수 있습니다.

관련 : Tor는 정말 익명이고 안전합니까?

최근에 일부 봇넷은 Tor 네트워크 . Tor는 가능한 한 익명으로 설계된 암호화 된 네트워크이므로 Tor 네트워크 내부의 숨겨진 서비스에 연결된 봇은 공격하기 어렵습니다. NSA와 같은 인텔리전스 네트워크가 몇 가지 트릭을 가지고있는 것처럼 보이지만 숨겨진 서비스가 실제로 어디에 있는지 알아내는 것은 이론적으로 불가능합니다. 불법 약물로 알려진 온라인 쇼핑 사이트 인 실크로드에 대해 들어 보셨을 것입니다. Tor 숨겨진 서비스로도 호스팅 되었기 때문에 사이트를 다운시키는 것이 너무 어려웠습니다. 결국 구식 탐정 작업으로 인해 경찰이 사이트를 운영하는 사람에게 이르게 된 것 같습니다. 즉, 그는 실수했습니다. 이러한 실수가 없었다면 경찰은 서버를 추적하여 제거 할 방법이 없었을 것입니다.

봇넷은 범죄자가 자신의 목적을 위해 제어하는 감염된 컴퓨터 그룹입니다. 그리고 맬웨어의 경우 일반적으로 수익을 창출하는 것이 목적입니다.

이미지 크레딧 : Flickr의 Melinda Seckington