Botnät är nätverk som består av fjärrstyrda datorer eller "bots". Dessa datorer har infekterats med skadlig kod som gör att de kan fjärrstyras. Vissa botnät består av hundratusentals - eller till och med miljoner - datorer.

"Bot" är bara ett kort ord för "robot". Precis som robotar kan programvarubotar vara antingen bra eller onda. Ordet "bot" betyder inte alltid en dålig mjukvara, men de flesta hänvisar till typen av skadlig kod när de använder detta ord.

Botnets förklarade

Om din dator är en del av ett botnet, är det infekterat med en typ av skadlig kod . Boten kontaktar en fjärrserver - eller kommer bara i kontakt med andra närliggande bots - och väntar på instruktioner från den som styr botnet. Detta gör det möjligt för en angripare att kontrollera ett stort antal datorer för skadliga ändamål.

Datorer i ett botnet kan också vara infekterade med andra typer av skadlig kod, som keyloggers som registrerar din ekonomiska information och skickar den till en fjärrserver. Vad som gör en dator till en del av ett botnet är att den fjärrstyrs tillsammans med många andra datorer. Botnets skapare kan besluta vad de ska göra med botnet senare, dirigera bots för att ladda ner ytterligare typer av skadlig kod och till och med låta bots agera tillsammans.

Du kan bli smittad med en bot i samma sätt du skulle smittas med någon annan bit av skadlig kod - till exempel genom att köra föråldrad programvara med t han extremt osäker Java-webbläsar-plugin , eller ladda ner och köra piratkopierad programvara.

RELATERAD: Inte alla "virus" är virus: 10 skadliga termer förklarade

Bildkredit: Tom-b på Wikimedia Commons

Syften med ett Botnet

RELATERAD: Vem gör allt detta skadliga program - och varför?

Skadliga människor som bygger botnät kanske inte vill använda dem för något eget syfte. Istället kanske de vill infektera så många datorer som möjligt och sedan hyra åtkomst till botnet till andra människor. Dessa dagar, de flesta skadliga program är gjorda för vinst .

Botnät kan användas för många olika ändamål. Eftersom de tillåter hundratusentals olika datorer att agera tillsammans kan ett botnet användas för att utföra en distribuerad denial-of-service (DDoS) attack på en webbserver. Hundratusentals datorer skulle bombardera en webbplats med trafik samtidigt, överbelasta den och få den att prestera dåligt - eller bli oåtkomlig - för människor som faktiskt behöver använda den.

Ett botnet kan också användas för att skicka skräppostmeddelanden. Att skicka e-post tar inte mycket processorkraft, men det kräver viss processorkraft. Spammare behöver inte betala för legitima datorresurser om de använder ett botnet. Botnets kan också användas för "klickbedrägeri" - att ladda webbplatser i bakgrunden och klicka på reklamlänkar till webbplatsägaren kan tjäna pengar på falska, falska klick. Ett botnet kan också användas för att bryta Bitcoins, som sedan kan säljas för kontanter. Visst, de flesta datorer kan inte bryta Bitcoin lönsamt eftersom det kommer att kosta mer i el än det kommer att genereras i Bitcoins - men botnetägaren bryr sig inte. Deras offer kommer att sitta fast och betala elräkningarna och de säljer Bitcoins för vinst.

Botnets kan också bara användas för att distribuera annan skadlig kod - bot-programvaran fungerar i huvudsak som en trojan, och laddar ner andra otäcka saker till din dator när den kommer in. De som ansvarar för ett botnet kan rikta datorerna på botnet för att ladda ner ytterligare skadlig kod , Till exempel keyloggers , adware och till och med otäck ransomware som CryptoLocker . Det här är olika sätt som botnets skapare - eller personer de hyr ut åtkomst till botnet till - kan tjäna pengar på. Det är lätt att förstå varför skapare av skadlig programvara gör vad de gör när vi ser dem för vad de är - brottslingar som försöker tjäna pengar.

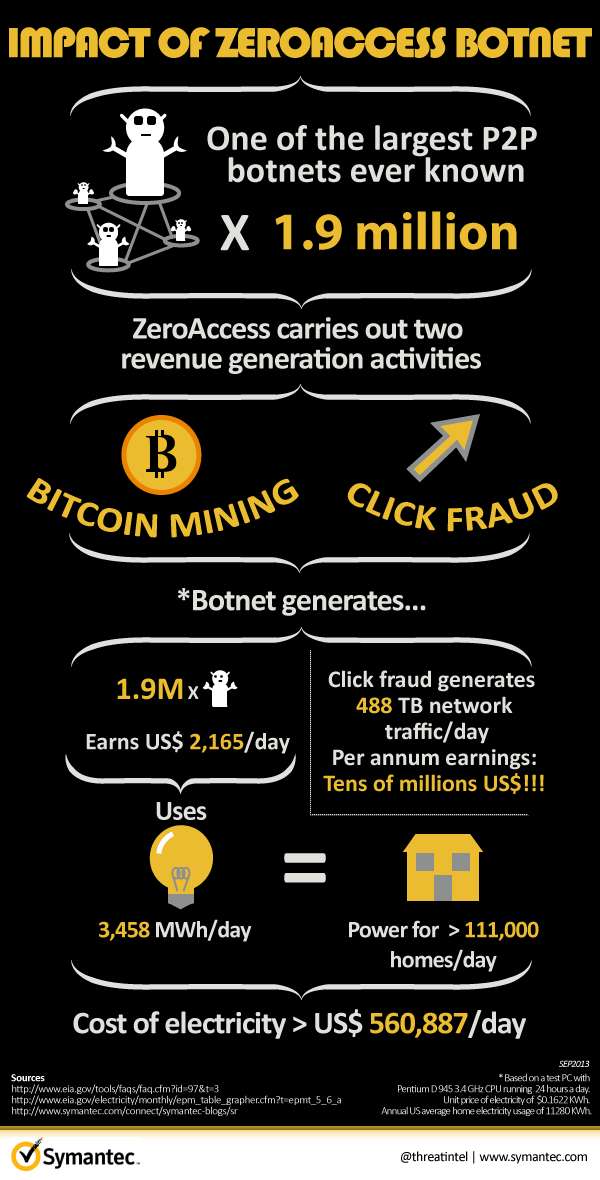

Symantecs studie av ZeroAccess botnet visar oss ett exempel. ZeroAccess består om 1,9 miljoner datorer som genererar pengar för botnets ägare genom Bitcoin-gruvdrift och klickbedrägeri.

Hur Botnets styrs

Botnät kan styras på flera olika sätt. Vissa är grundläggande och lättare att folie, medan andra är svårare och svårare att ta ner.

Det mest grundläggande sättet att kontrollera ett botnet är att varje bot ansluter till en fjärrserver. Till exempel kan varje bot ladda ner en fil från http://example.com/bot med några timmars mellanrum, och filen berättar för dem vad de ska göra. En sådan server är allmänt känd som en kommando-och-kontroll-server. Alternativt kan botsna ansluta till en IRC-kanal (Internet relay chat) på en server någonstans och vänta på instruktioner. Botnät med dessa metoder är lätta att stoppa - övervaka vilka webbservrar en bot ansluter till och ta sedan bort dessa webbservrar. Bots kommer inte att kunna kommunicera med sina skapare.

Vissa botnät kan kommunicera på ett distribuerat, peer-to-peer-sätt. Bots kommer att prata med andra närliggande bots, som pratar med andra bots i närheten, som pratar med andra närliggande bots, och så vidare. Det finns ingen, identifierbar enda punkt där botarna får sina instruktioner från. Detta fungerar på samma sätt som andra distribuerade nätverkssystem, som DHT-nätverket som används av BitTorrent och andra peer-to-peer-nätverksprotokoll. Det kan vara möjligt att bekämpa ett peer-to-peer-nätverk genom att ge falska kommandon eller genom att isolera bots från varandra.

RELATERAD: Är Tor verkligen anonym och säker?

Nyligen har vissa botnät börjat kommunicera via Tor-nätverket . Tor är ett krypterat nätverk som är utformat för att vara så anonymt som möjligt, så en bot som är ansluten till en dold tjänst inuti Tor-nätverket skulle vara svår att folie. Det är teoretiskt omöjligt att räkna ut var en dold tjänst faktiskt finns, även om det verkar som intelligensnätverk som NSA har några knep i ärmarna. Du kanske har hört talas om Silk Road, en online-shoppingwebbplats som är känd för illegala droger. Det var också värd för en dold Tor-tjänst, varför det var så svårt att ta ner webbplatsen. Till slut ser det ut som om gammaldags detektivarbete ledde polisen till mannen som driver webbplatsen - han gled upp, med andra ord. Utan dessa slip-ups hade polisen inte haft ett sätt att spåra servern och ta ner den.

Botnät är helt enkelt organiserade grupper av infekterade datorer som brottslingar kontrollerar för sina egna syften. Och när det gäller skadlig kod är deras syfte vanligtvis att tjäna pengar.

Bildkredit: Melinda Seckington på Flickr