Botnet adalah jaringan yang terdiri dari komputer yang dikendalikan dari jarak jauh, atau "bot". Komputer ini telah terinfeksi perangkat lunak perusak yang memungkinkannya dikontrol dari jarak jauh. Beberapa botnet terdiri dari ratusan ribu - atau bahkan jutaan - komputer.

"Bot" hanyalah singkatan dari "robot". Seperti robot, bot perangkat lunak bisa baik atau jahat. Kata "bot" tidak selalu berarti perangkat lunak yang buruk, tetapi kebanyakan orang merujuk pada jenis perangkat lunak perusak saat mereka menggunakan kata ini.

Botnet Dijelaskan

Jika komputer Anda adalah bagian dari botnet, itu terinfeksi dengan jenis malware . Bot menghubungi server jarak jauh - atau hanya melakukan kontak dengan bot terdekat lainnya - dan menunggu instruksi dari siapa pun yang mengendalikan botnet. Ini memungkinkan penyerang untuk mengontrol sejumlah besar komputer untuk tujuan jahat.

Komputer di botnet juga dapat terinfeksi jenis malware lain, seperti keylogger yang merekam informasi keuangan Anda dan mengirimkannya ke server jarak jauh. Apa yang membuat komputer menjadi bagian dari botnet adalah karena botnet dikendalikan dari jarak jauh bersama dengan banyak komputer lainnya. Pembuat botnet dapat memutuskan apa yang harus dilakukan dengan botnet nanti, mengarahkan bot untuk mengunduh jenis malware tambahan, dan bahkan membuat bot bertindak bersama-sama.

Anda mungkin terinfeksi bot yang sama cara Anda terinfeksi perangkat lunak perusak lainnya - misalnya, dengan menjalankan perangkat lunak kedaluwarsa, menggunakan t dia sangat tidak aman plugin browser Java , atau mengunduh dan menjalankan perangkat lunak bajakan.

TERKAIT: Tidak Semua "Virus" Adalah Virus: 10 Penjelasan Istilah Malware

Kredit Gambar: Tom-b di Wikimedia Commons

Tujuan dari Botnet

TERKAIT: Siapa yang Membuat Semua Malware Ini - dan Mengapa?

Orang jahat yang membuat botnet mungkin tidak ingin menggunakannya untuk tujuan apa pun. Sebaliknya, mereka mungkin ingin menginfeksi komputer sebanyak mungkin dan kemudian menyewakan akses ke botnet kepada orang lain. Hari-hari ini, kebanyakan malware dibuat untuk mendapatkan keuntungan .

Botnet dapat digunakan untuk berbagai tujuan. Karena memungkinkan ratusan ribu komputer berbeda untuk bertindak serempak, botnet dapat digunakan untuk melakukan file serangan denial-of-service (DDoS) terdistribusi di server web. Ratusan ribu komputer akan membombardir situs web dengan lalu lintas pada saat yang sama, membebani dan membuatnya berkinerja buruk - atau menjadi tidak terjangkau - bagi orang yang benar-benar perlu menggunakannya.

Botnet juga dapat digunakan untuk mengirim email spam. Mengirim email tidak membutuhkan banyak daya pemrosesan, tetapi memang membutuhkan daya pemrosesan. Pelaku spam tidak perlu membayar untuk sumber daya komputasi yang sah jika mereka menggunakan botnet. Botnet juga dapat digunakan untuk "penipuan klik" - memuat situs web di latar belakang dan mengklik tautan iklan ke pemilik situs web dapat menghasilkan uang dari klik palsu dan palsu. Botnet juga dapat digunakan untuk menambang Bitcoin, yang kemudian dapat dijual dengan uang tunai. Tentu, sebagian besar komputer tidak dapat menambang Bitcoin secara menguntungkan karena biayanya akan lebih mahal daripada yang dihasilkan dalam Bitcoin - tetapi pemilik botnet tidak peduli. Korban mereka akan terjebak membayar tagihan listrik dan mereka akan menjual Bitcoin untuk mendapatkan keuntungan.

Botnet juga dapat digunakan untuk mendistribusikan malware lain - perangkat lunak bot pada dasarnya berfungsi sebagai Trojan, mengunduh hal-hal buruk lainnya ke komputer Anda setelah masuk. Orang yang bertanggung jawab atas botnet mungkin mengarahkan komputer di botnet untuk mengunduh malware tambahan , seperti keyloggers , adware, dan bahkan ransomware jahat seperti CryptoLocker . Ini semua adalah cara berbeda yang digunakan pembuat botnet - atau orang yang mereka sewa akses ke botnet - dapat menghasilkan uang. Sangat mudah untuk memahami mengapa pembuat perangkat lunak perusak melakukan apa yang mereka lakukan ketika kita melihatnya apa adanya - penjahat yang mencoba mencari uang.

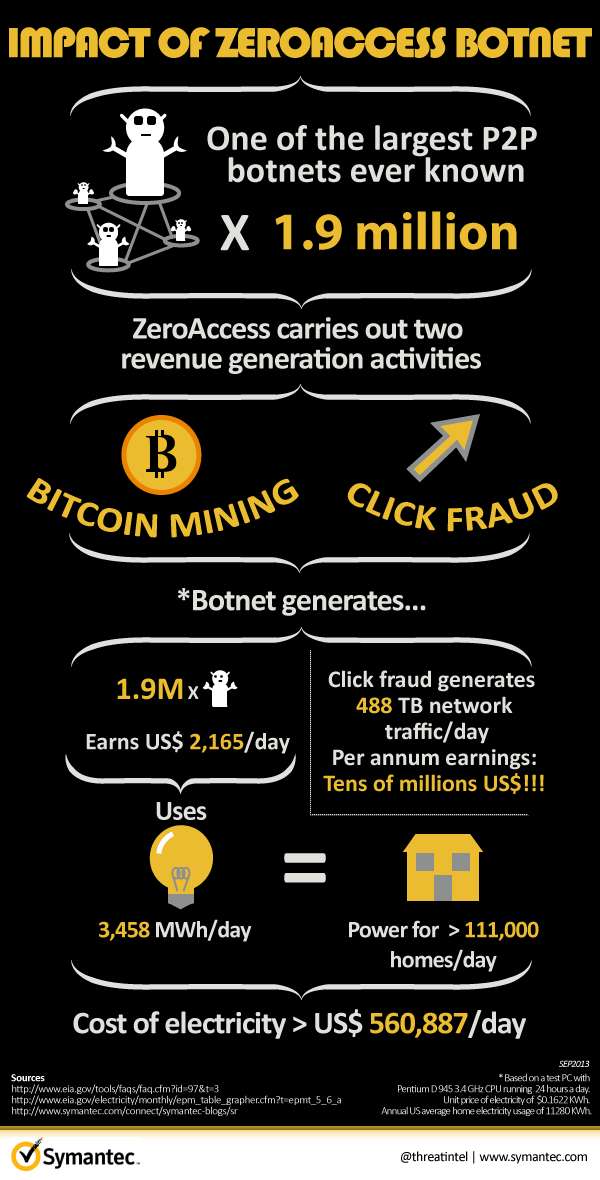

Studi Symantec tentang botnet ZeroAccess tunjukkan kami sebuah contoh. ZeroAccess dibuat dari 1,9 juta komputer yang menghasilkan uang untuk pemilik botnet melalui penambangan Bitcoin dan penipuan klik.

Bagaimana Botnet Dikendalikan

Botnet dapat dikontrol dengan beberapa cara berbeda. Beberapa dasar dan lebih mudah untuk digagalkan, sementara yang lain lebih rumit dan sulit untuk diturunkan.

Cara paling dasar untuk mengontrol botnet adalah agar setiap bot terhubung ke server jarak jauh. Misalnya, setiap bot mungkin mengunduh file dari http://example.com/bot setiap beberapa jam, dan file akan memberi tahu mereka apa yang harus dilakukan. Server semacam itu umumnya dikenal sebagai server perintah-dan-kontrol. Bergantian, bot mungkin terhubung ke saluran obrolan relai Internet (IRC) yang dihosting di server di suatu tempat dan menunggu instruksi. Botnet yang menggunakan metode ini mudah dihentikan - pantau server web yang terhubung dengan bot, lalu buka dan hapus server web tersebut. Bot tidak akan dapat berkomunikasi dengan pembuatnya.

Beberapa botnet dapat berkomunikasi secara terdistribusi, peer-to-peer. Bot akan berbicara dengan bot terdekat lainnya, yang berbicara dengan bot terdekat lainnya, yang berbicara dengan bot terdekat lainnya, dan sebagainya. Tidak ada satu titik pun, yang dapat diidentifikasi, di mana bot mendapatkan instruksinya. Ini berfungsi serupa dengan sistem jaringan terdistribusi lainnya, seperti jaringan DHT yang digunakan oleh BitTorrent dan protokol jaringan peer-to-peer lainnya. Dimungkinkan untuk memerangi jaringan peer-to-peer dengan mengeluarkan perintah palsu atau dengan mengisolasi bot dari satu sama lain.

TERKAIT: Apakah Tor Benar-Benar Anonim dan Aman?

Baru-baru ini, beberapa botnet mulai berkomunikasi melalui jaringan Tor . Tor adalah jaringan terenkripsi yang dirancang seanonim mungkin, sehingga bot yang terhubung ke layanan tersembunyi di dalam jaringan Tor akan sulit untuk digagalkan. Secara teoritis tidak mungkin untuk mengetahui di mana layanan tersembunyi sebenarnya berada, meskipun tampaknya jaringan intelijen seperti NSA memiliki beberapa trik di lengan bajunya. Anda mungkin pernah mendengar tentang Silk Road, sebuah situs belanja online yang terkenal dengan obat-obatan terlarang. Itu di-host sebagai layanan tersembunyi Tor juga, itulah sebabnya sangat sulit untuk menghapus situs tersebut. Pada akhirnya, sepertinya pekerjaan detektif kuno mengarahkan polisi ke pria yang menjalankan situs tersebut - dengan kata lain dia terpeleset. Tanpa kesalahan tersebut, polisi tidak akan memiliki cara untuk melacak server dan menghapusnya.

Botnet adalah kelompok komputer yang terinfeksi yang dikendalikan oleh penjahat untuk tujuan mereka sendiri. Dan, jika menyangkut malware, tujuan mereka biasanya untuk mendapatkan keuntungan.

Kredit Gambar: Melinda Seckington di Flickr