บ็อตเน็ตคือเครือข่ายที่ประกอบด้วยคอมพิวเตอร์ที่ควบคุมระยะไกลหรือ“ บอท” คอมพิวเตอร์เหล่านี้ติดมัลแวร์ซึ่งทำให้สามารถควบคุมได้จากระยะไกล บ็อตเน็ตบางตัวประกอบด้วยคอมพิวเตอร์หลายแสนเครื่องหรือหลายล้านเครื่อง

“ บอท” เป็นเพียงคำสั้น ๆ ของ“ หุ่นยนต์” เช่นเดียวกับหุ่นยนต์บอทซอฟต์แวร์อาจเป็นได้ทั้งดีหรือชั่ว คำว่า“ บอท” ไม่ได้หมายถึงซอฟต์แวร์ที่ไม่ดีเสมอไป แต่คนส่วนใหญ่มักอ้างถึงประเภทของมัลแวร์เมื่อใช้คำนี้

อธิบาย Botnets

หากคอมพิวเตอร์ของคุณเป็นส่วนหนึ่งของบ็อตเน็ตแสดงว่าคอมพิวเตอร์ของคุณติดไฟล์ ประเภทของมัลแวร์ . บอทจะติดต่อกับเซิร์ฟเวอร์ระยะไกลหรือเพียงแค่ติดต่อกับบอทอื่น ๆ ที่อยู่ใกล้ ๆ และรอคำแนะนำจากใครก็ตามที่ควบคุมบอตเน็ต สิ่งนี้ทำให้ผู้โจมตีสามารถควบคุมคอมพิวเตอร์จำนวนมากเพื่อจุดประสงค์ที่เป็นอันตราย

คอมพิวเตอร์ในบ็อตเน็ตอาจติดมัลแวร์ประเภทอื่นเช่นคีย์ล็อกเกอร์ที่บันทึกข้อมูลทางการเงินของคุณและส่งไปยังเซิร์ฟเวอร์ระยะไกล สิ่งที่ทำให้คอมพิวเตอร์เป็นส่วนหนึ่งของบ็อตเน็ตคือการควบคุมจากระยะไกลพร้อมกับคอมพิวเตอร์เครื่องอื่น ๆ ผู้สร้างบ็อตเน็ตสามารถตัดสินใจได้ว่าจะทำอะไรกับบ็อตเน็ตในภายหลังสั่งให้บอทดาวน์โหลดมัลแวร์ประเภทอื่น ๆ เพิ่มเติมหรือแม้แต่บอททำงานร่วมกัน

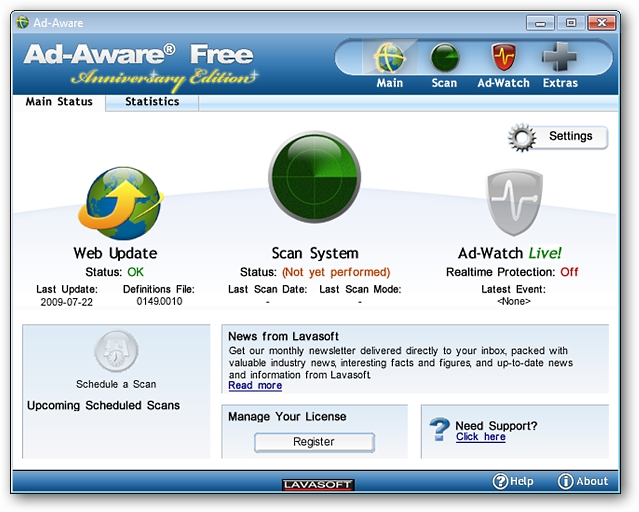

คุณอาจติดบอทเหมือนกัน วิธีที่คุณติดมัลแวร์อื่น ๆ - ตัวอย่างเช่นโดยการเรียกใช้ซอฟต์แวร์ที่ล้าสมัยโดยใช้ t เขาไม่ปลอดภัยอย่างยิ่งปลั๊กอินเบราว์เซอร์ Java หรือดาวน์โหลดและใช้งานซอฟต์แวร์ละเมิดลิขสิทธิ์

ที่เกี่ยวข้อง: ไม่ใช่ "ไวรัส" ทั้งหมดที่เป็นไวรัส: มีคำอธิบายเกี่ยวกับมัลแวร์ 10 ข้อ

เครดิตรูปภาพ: Tom-b ใน Wikimedia Commons

วัตถุประสงค์ของ Botnet

ที่เกี่ยวข้อง: ใครเป็นผู้สร้างมัลแวร์ทั้งหมดนี้ - และเพราะเหตุใด

ผู้ประสงค์ร้ายที่สร้างบ็อตเน็ตอาจไม่ต้องการใช้เพื่อจุดประสงค์ใด ๆ ของพวกเขาเอง แต่พวกเขาอาจต้องการติดไวรัสคอมพิวเตอร์ให้มากที่สุดเท่าที่จะเป็นไปได้แล้วเช่าการเข้าถึงบอตเน็ตให้กับคนอื่น วันนี้, มัลแวร์ส่วนใหญ่สร้างขึ้นเพื่อผลกำไร .

บอทเน็ตสามารถใช้เพื่อวัตถุประสงค์ต่างๆ เนื่องจากอนุญาตให้คอมพิวเตอร์หลายแสนเครื่องทำงานพร้อมเพรียงกันบอตเน็ตจึงสามารถใช้เพื่อดำเนินการ การโจมตีแบบปฏิเสธการให้บริการแบบกระจาย (DDoS) บนเว็บเซิร์ฟเวอร์ คอมพิวเตอร์หลายแสนเครื่องจะถล่มเว็บไซต์ที่มีทราฟฟิกในเวลาเดียวกันทำให้โหลดมากเกินไปและทำให้ทำงานได้ไม่ดีหรือไม่สามารถเข้าถึงได้สำหรับผู้ที่จำเป็นต้องใช้งานจริง

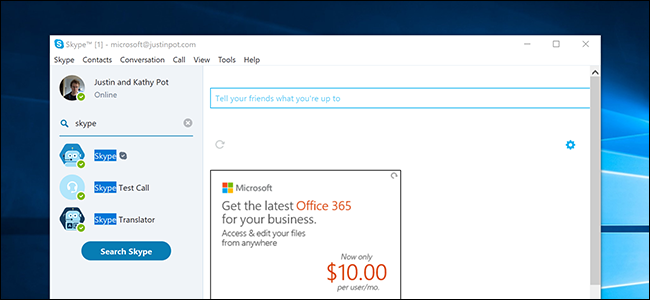

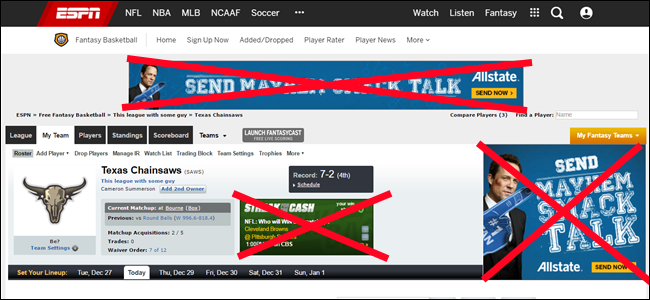

บอทเน็ตสามารถใช้เพื่อส่งอีเมลขยะได้ การส่งอีเมลไม่ได้ใช้พลังในการประมวลผลมากนัก แต่ต้องใช้พลังในการประมวลผล นักส่งสแปมไม่ต้องจ่ายเงินสำหรับทรัพยากรคอมพิวเตอร์ที่ถูกต้องหากพวกเขาใช้บ็อตเน็ต บอตเน็ตยังสามารถใช้สำหรับ "คลิกหลอกลวง" ได้เช่นกันการโหลดเว็บไซต์ในพื้นหลังและการคลิกลิงก์โฆษณาไปยังเจ้าของเว็บไซต์สามารถสร้างรายได้จากการคลิกปลอมที่หลอกลวง บอทเน็ตสามารถใช้ในการขุด Bitcoins ซึ่งสามารถขายเป็นเงินสดได้ แน่นอนว่าคอมพิวเตอร์ส่วนใหญ่ไม่สามารถขุด Bitcoin ได้อย่างมีกำไรเพราะจะต้องเสียค่าไฟฟ้ามากกว่าที่จะสร้างใน Bitcoins แต่เจ้าของบ็อตเน็ตไม่สนใจ เหยื่อของพวกเขาจะติดขัดในการจ่ายค่าไฟฟ้าและพวกเขาจะขาย Bitcoins เพื่อทำกำไร

บอตเน็ตยังสามารถใช้เพื่อเผยแพร่มัลแวร์อื่น ๆ ได้อีกด้วยซึ่งโดยพื้นฐานแล้วซอฟต์แวร์บอทจะทำหน้าที่เป็นโทรจันดาวน์โหลดสิ่งที่น่ารังเกียจอื่น ๆ ลงในคอมพิวเตอร์ของคุณหลังจากที่มันเข้ามาผู้ที่รับผิดชอบบ็อตเน็ตอาจสั่งให้คอมพิวเตอร์บนบ็อตเน็ตดาวน์โหลดมัลแวร์เพิ่มเติม เช่น คีย์ล็อกเกอร์ แอดแวร์และแม้กระทั่ง ransomware ที่น่ารังเกียจเช่น CryptoLocker . นี่เป็นวิธีต่างๆที่ผู้สร้างบ็อตเน็ตหรือผู้ที่เช่าเข้าถึงบ็อตเน็ตสามารถสร้างรายได้ เป็นเรื่องง่ายที่จะเข้าใจว่าเหตุใดผู้สร้างมัลแวร์จึงทำในสิ่งที่พวกเขาทำเมื่อเราเห็นว่าพวกเขาคืออะไร - อาชญากรที่พยายามหาเงิน

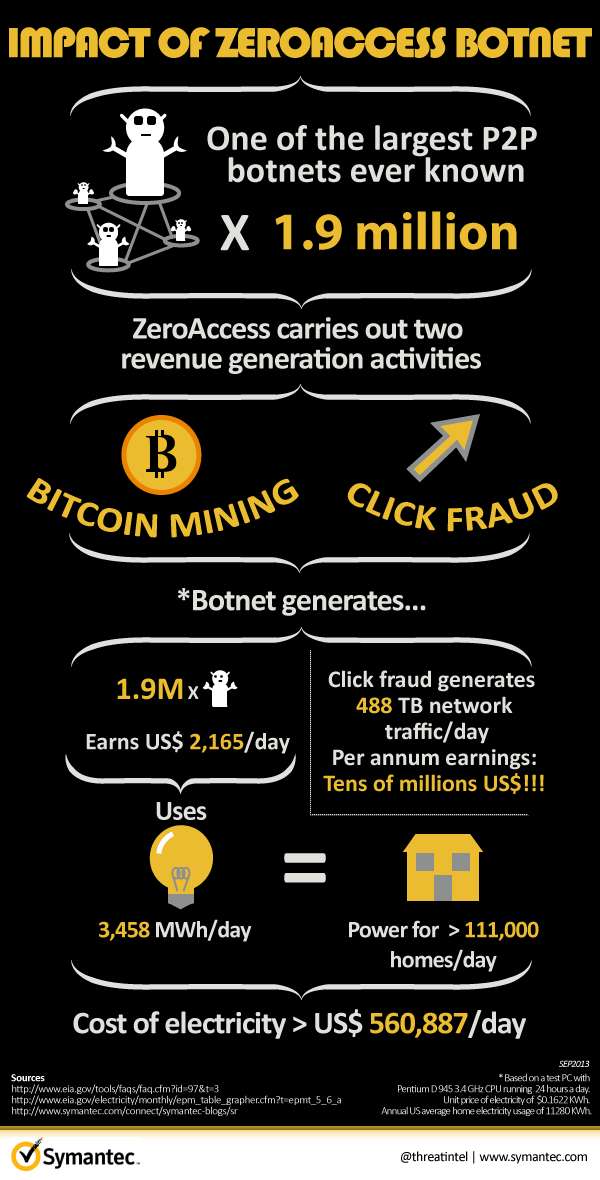

การศึกษาของไซแมนเทคเกี่ยวกับบ็อตเน็ต ZeroAccess แสดงตัวอย่างให้เราเห็น ZeroAccess ถูกสร้างขึ้นหากคอมพิวเตอร์ 1.9 ล้านเครื่องที่สร้างเงินให้กับเจ้าของบ็อตเน็ตผ่านการขุด Bitcoin และการฉ้อโกงคลิก

วิธีควบคุมบอทเน็ต

Botnets สามารถควบคุมได้หลายวิธี บางอย่างเป็นพื้นฐานและง่ายกว่าในการทำลายในขณะที่บางคนยากกว่าและยากกว่าที่จะกำจัด

วิธีพื้นฐานที่สุดในการควบคุมบ็อตเน็ตคือให้บ็อตแต่ละตัวเชื่อมต่อกับเซิร์ฟเวอร์ระยะไกล ตัวอย่างเช่นบ็อตแต่ละตัวอาจดาวน์โหลดไฟล์จาก http://example.com/bot ทุกๆสองสามชั่วโมงและไฟล์จะแจ้งให้พวกเขาทราบว่าต้องทำอย่างไร โดยทั่วไปเซิร์ฟเวอร์ดังกล่าวเรียกว่าเซิร์ฟเวอร์คำสั่งและควบคุม อีกวิธีหนึ่งบอทอาจเชื่อมต่อกับช่องสัญญาณแชทรีเลย์ทางอินเทอร์เน็ต (IRC) ที่โฮสต์บนเซิร์ฟเวอร์ที่ไหนสักแห่งและรอคำแนะนำ Botnets ที่ใช้วิธีการเหล่านี้สามารถหยุดได้ง่าย - ตรวจสอบว่าเว็บเซิร์ฟเวอร์ใดที่บอตเชื่อมต่ออยู่จากนั้นไปและจัดการเว็บเซิร์ฟเวอร์เหล่านั้น บอทจะไม่สามารถสื่อสารกับผู้สร้างของตนได้

บ็อตเน็ตบางตัวอาจสื่อสารด้วยวิธีแบบเพียร์ทูเพียร์แบบกระจาย บอทจะคุยกับบอทอื่น ๆ ที่อยู่ใกล้ ๆ ซึ่งจะคุยกับบอทอื่น ๆ ที่อยู่ใกล้ ๆ ซึ่งจะคุยกับบอทอื่น ๆ ที่อยู่ใกล้ ๆ และอื่น ๆ ไม่มีจุดเดียวที่สามารถระบุตัวตนได้จุดเดียวที่บอทได้รับคำแนะนำจากพวกเขา การทำงานนี้คล้ายกับระบบเครือข่ายแบบกระจายอื่น ๆ เช่นเครือข่าย DHT ที่ใช้โดย BitTorrent และโปรโตคอลเครือข่ายแบบเพียร์ทูเพียร์อื่น ๆ อาจเป็นไปได้ที่จะต่อสู้กับเครือข่ายแบบเพียร์ทูเพียร์โดยการออกคำสั่งปลอมหรือแยกบ็อตออกจากกัน

ที่เกี่ยวข้อง: Tor ไม่เปิดเผยตัวและปลอดภัยจริงหรือ?

เมื่อเร็ว ๆ นี้บอทเน็ตบางส่วนได้เริ่มสื่อสารผ่านไฟล์ เครือข่าย Tor . Tor เป็นเครือข่ายเข้ารหัสที่ออกแบบมาให้ไม่ระบุตัวตนมากที่สุดดังนั้นบอทที่เชื่อมต่อกับบริการที่ซ่อนอยู่ภายในเครือข่าย Tor จึงยากที่จะขัดขวาง ในทางทฤษฎีเป็นไปไม่ได้ที่จะทราบว่ามีบริการซ่อนอยู่ที่ใดแม้ว่าดูเหมือนว่าเครือข่ายข่าวกรองเช่น NSA จะมีกลเม็ดบางอย่าง คุณอาจเคยได้ยิน Silk Road ซึ่งเป็นเว็บไซต์ช้อปปิ้งออนไลน์ที่ขึ้นชื่อเรื่องยาผิดกฎหมาย มันถูกโฮสต์เป็นบริการซ่อน Tor เช่นกันซึ่งเป็นเหตุผลว่าทำไมจึงยากที่จะลบเว็บไซต์ ในท้ายที่สุดดูเหมือนว่างานนักสืบสมัยเก่าจะนำตำรวจไปหาชายที่ทำงานในไซต์ - เขาลื่นขึ้นกล่าวอีกนัยหนึ่ง หากไม่มีสลิปอัพเหล่านั้นตำรวจก็ไม่มีทางติดตามเซิร์ฟเวอร์และรื้อถอนได้

บ็อตเน็ตเป็นเพียงกลุ่มคอมพิวเตอร์ที่ติดไวรัสซึ่งอาชญากรควบคุมด้วยวัตถุประสงค์ของตนเอง และเมื่อพูดถึงมัลแวร์จุดประสงค์ของพวกมันก็คือการทำกำไร

เครดิตรูปภาพ: Melinda Seckington บน Flickr