Nghĩ rằng bạn biết những gì được kết nối với mạng gia đình của bạn? Bạn có thể ngạc nhiên. Tìm hiểu cách kiểm tra bằng cách sử dụng

nmap

trên Linux, cho phép bạn khám phá tất cả các thiết bị được kết nối với mạng của bạn.

Bạn có thể nghĩ rằng mạng gia đình của mình khá đơn giản và không có gì phải học khi có cái nhìn sâu hơn về nó. Bạn có thể đúng, nhưng rất có thể bạn sẽ học được điều gì đó mà bạn chưa biết. Với sự gia tăng của Internet of Things thiết bị, thiết bị di động như điện thoại và máy tính bảng và cuộc cách mạng nhà thông minh — ngoài các thiết bị mạng “thông thường” như bộ định tuyến băng thông rộng, máy tính xách tay và máy tính để bàn — có thể là một điều thú vị.

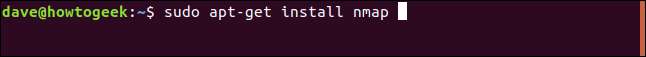

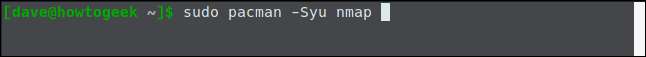

Nếu bạn cần, hãy cài đặt nmap

Chúng tôi sẽ sử dụng

nmap

chỉ huy. Tùy thuộc vào gói phần mềm khác mà bạn đã cài đặt trên máy tính của mình,

nmap

có thể đã được cài đặt cho bạn.

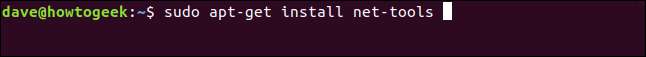

Nếu không, đây là cách cài đặt nó trong Ubuntu.

sudo apt-get install nmap

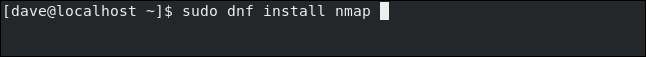

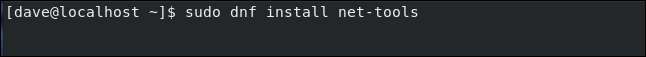

Đây là cách cài đặt nó trên Fedora.

sudo dnf cài đặt nmap

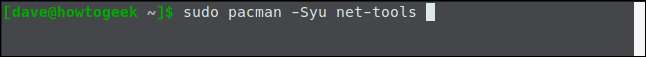

Đây là cách cài đặt nó trên Manjaro.

Quy mô Sudo

Bạn có thể cài đặt nó trên các phiên bản Linux khác bằng trình quản lý gói cho các bản phân phối Linux của bạn.

Tìm địa chỉ IP của bạn

Nhiệm vụ đầu tiên là khám phá địa chỉ IP của máy tính Linux của bạn là gì. Có địa chỉ IP tối thiểu và tối đa mà mạng của bạn có thể sử dụng. Đây là phạm vi hoặc dải địa chỉ IP cho mạng của bạn. Chúng tôi sẽ cần cung cấp địa chỉ IP hoặc một loạt địa chỉ IP để

nmap

, vì vậy chúng ta cần biết những giá trị đó là gì.

Linux cung cấp một lệnh có tên là

ip

và

nó có một lựa chọn

gọi là

addr

(Địa chỉ). Kiểu

ip

, một không gian,

addr

Và nhấn Enter.

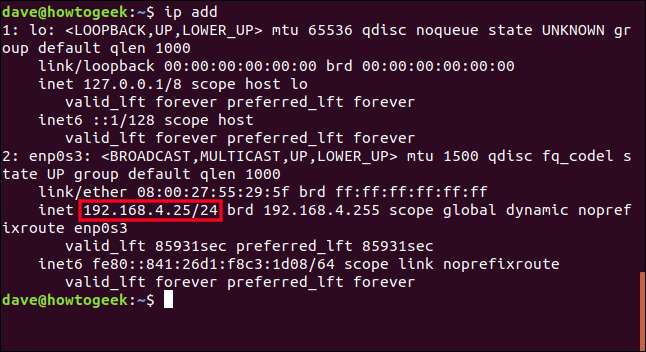

ip addr

Trong phần dưới cùng của đầu ra, bạn sẽ tìm thấy địa chỉ ip của mình. Nó đứng trước nhãn “inet”.

Địa chỉ IP của máy tính này là "192.168.4.25". “/ 24” có nghĩa là có ba bộ tám số 1 liên tiếp trong mặt nạ mạng con. (Và 3 x 8 = 24.)

Trong hệ nhị phân, mặt nạ mạng con là:

11111111.11111111.11111111.00000000

và ở dạng thập phân, nó là 255.255.255.0.

Mặt nạ mạng con và địa chỉ IP được sử dụng để cho biết phần nào của địa chỉ IP xác định mạng và phần nào nhận dạng thiết bị. Mặt nạ mạng con này thông báo cho phần cứng rằng ba số đầu tiên của địa chỉ IP sẽ xác định mạng và phần cuối cùng của địa chỉ IP xác định các thiết bị riêng lẻ. Và vì số lớn nhất bạn có thể giữ trong số nhị phân 8 bit là 255, nên dải địa chỉ IP cho mạng này sẽ là 192.168.4.0 đến 192.168.4.255.

Tất cả những điều đó được gói gọn trong “/ 24”. Hạnh phúc,

nmap

hoạt động với ký hiệu đó, vì vậy chúng tôi có những gì chúng tôi cần để bắt đầu sử dụng

nmap

.

LIÊN QUAN: Địa chỉ IP hoạt động như thế nào?

Bắt đầu với nmap

nmap

là một

công cụ lập bản đồ mạng

. Nó hoạt động bằng cách gửi các thông điệp mạng khác nhau đến các địa chỉ IP trong dải mà chúng tôi sẽ cung cấp cho nó. Nó có thể suy luận rất nhiều về thiết bị mà nó đang thăm dò bằng cách đánh giá và giải thích loại phản hồi mà nó nhận được.

Hãy bắt đầu quá trình quét đơn giản với

nmap

. Chúng tôi sẽ sử dụng

-sn

(quét không có cổng) tùy chọn. Điều này nói với

nmap

để không thăm dò các cổng trên thiết bị lúc này. Nó sẽ quét nhanh, nhẹ.

Mặc dù vậy, có thể mất một chút thời gian để

nmap

chạy. Tất nhiên, bạn càng có nhiều thiết bị trên mạng thì thời gian sử dụng càng lâu. Nó thực hiện tất cả công việc thăm dò và trinh sát trước tiên và sau đó trình bày những phát hiện của mình khi giai đoạn đầu tiên hoàn thành. Đừng ngạc nhiên khi không có gì hiển thị xảy ra trong một phút hoặc lâu hơn.

Địa chỉ IP chúng tôi sẽ sử dụng là địa chỉ chúng tôi có được bằng cách sử dụng

ip

trước đó, nhưng số cuối cùng được đặt thành 0. Đó là IPAddress đầu tiên có thể có trên mạng này. “/ 24” cho biết

nmap

để quét toàn bộ phạm vi của mạng này. Tham số “192.168.4.0/24” được dịch là “bắt đầu từ địa chỉ IP 192.168.4.0 và hoạt động ngay trên tất cả các địa chỉ IP lên đến và bao gồm cả 192.168.4.255”.

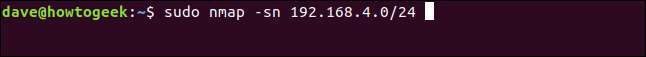

Lưu ý chúng tôi đang sử dụng

sudo

.

sudo nmap -sn 192.168.4.0/24

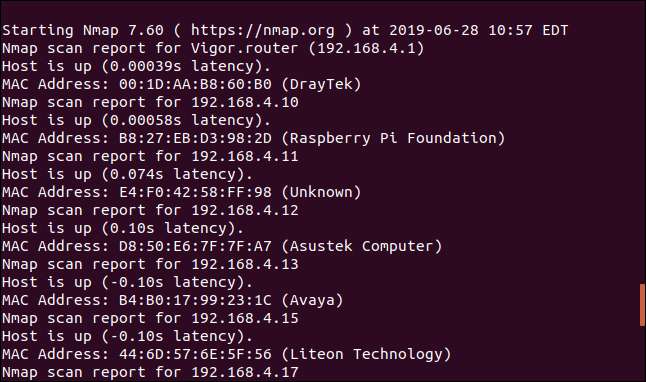

Sau một thời gian chờ đợi, kết quả được ghi vào cửa sổ đầu cuối.

Bạn có thể chạy quá trình quét này mà không cần sử dụng

sudo

, nhưng sử dụng

sudo

đảm bảo nó có thể trích xuất nhiều thông tin nhất có thể. Không có

sudo

Ví dụ: quá trình quét này sẽ không trả về thông tin nhà sản xuất.

Lợi thế của việc sử dụng

-sn

tùy chọn — cũng như quét nhanh và nhẹ — nó cung cấp cho bạn một danh sách gọn gàng các địa chỉ IP trực tiếp. Nói cách khác, chúng tôi có một danh sách các thiết bị được kết nối với mạng, cùng với địa chỉ IP của chúng. Và nếu có thể,

nmap

đã xác định nhà sản xuất. Điều đó không tệ cho lần thử đầu tiên.

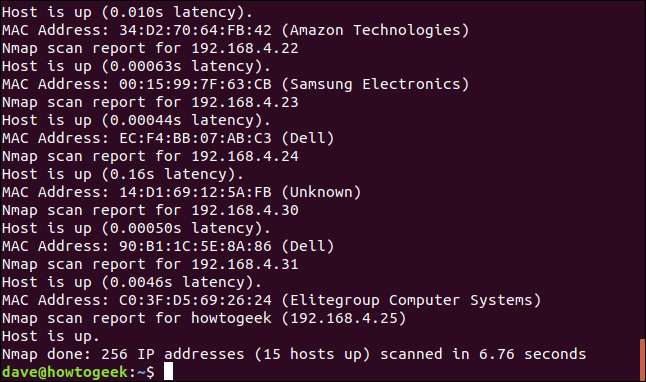

Đây là cuối danh sách.

Chúng tôi đã thiết lập danh sách các thiết bị mạng được kết nối, vì vậy chúng tôi biết có bao nhiêu thiết bị trong số đó. Có 15 thiết bị được bật và kết nối với mạng. Chúng tôi biết nhà sản xuất cho một số người trong số họ. Hoặc, như chúng ta sẽ thấy, chúng ta có những gì

nmap

đã báo cáo với tư cách là nhà sản xuất, trong khả năng tốt nhất của mình.

Khi bạn xem qua kết quả của mình, bạn có thể sẽ thấy các thiết bị mà bạn nhận ra. Có thể có một số mà bạn không. Đây là những cái chúng ta cần điều tra thêm.

Những gì một số thiết bị này là rõ ràng đối với tôi. Raspberry Pi Foundation tự giải thích. Thiết bị Amazon Technologies sẽ là Echo Dot của tôi. Thiết bị Samsung duy nhất mà tôi có là một máy in laser, vì vậy điều đó sẽ thu hẹp thiết bị đó xuống. Có một số thiết bị được liệt kê là do Dell sản xuất. Thật dễ dàng, đó là PC và máy tính xách tay. Thiết bị Avaya là điện thoại Thoại qua IP cung cấp cho tôi phần mở rộng trên hệ thống điện thoại tại trụ sở chính. Nó cho phép họ quấy rầy tôi ở nhà dễ dàng hơn, vì vậy tôi biết rõ về thiết bị đó.

Nhưng tôi vẫn còn câu hỏi.

Có một số thiết bị có tên không có ý nghĩa gì đối với tôi. Ví dụ như công nghệ Liteon và hệ thống Máy tính Elitegroup.

Tôi có (cách) nhiều hơn một Raspberry PI. Số lượng được kết nối với mạng sẽ luôn khác nhau bởi vì chúng liên tục được hoán đổi trong và ngoài nhiệm vụ khi chúng được tạo hình ảnh và tái định hướng. Nhưng chắc chắn, nên có nhiều hơn một hiển thị.

Có một vài thiết bị được đánh dấu là Không xác định. Rõ ràng, họ sẽ cần xem xét.

Thực hiện quét sâu hơn

Nếu chúng tôi loại bỏ

-sn

Lựa chọn

nmap

cũng sẽ cố gắng thăm dò

cổng

trên các thiết bị. Cổng là điểm cuối được đánh số cho các kết nối mạng trên thiết bị. Hãy xem xét một khu chung cư. Tất cả các căn hộ đều có cùng một địa chỉ đường phố (tương đương với địa chỉ IP), nhưng mỗi căn hộ có một số riêng (tương đương với cổng).

Mỗi chương trình hoặc dịch vụ trong một thiết bị có một số cổng. Lưu lượng mạng được chuyển đến một địa chỉ IP và một cổng, không chỉ đến một địa chỉ IP. Một số số cổng được phân bổ trước hoặc được đặt trước. Chúng luôn được sử dụng để mang lưu lượng mạng của một loại cụ thể. Cổng 22, chẳng hạn, được dành riêng cho các kết nối SSH và cổng 80 được dành riêng cho lưu lượng web HTTP.

Chúng tôi sẽ sử dụng

nmap

để quét các cổng trên mỗi thiết bị và cho biết cổng nào đang mở.

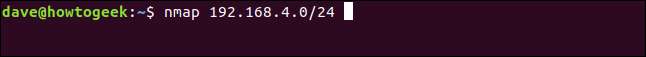

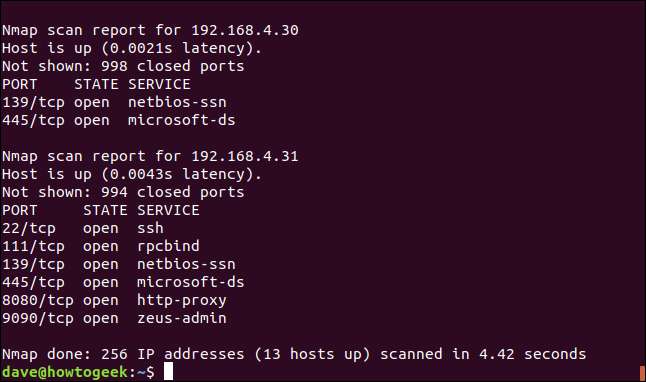

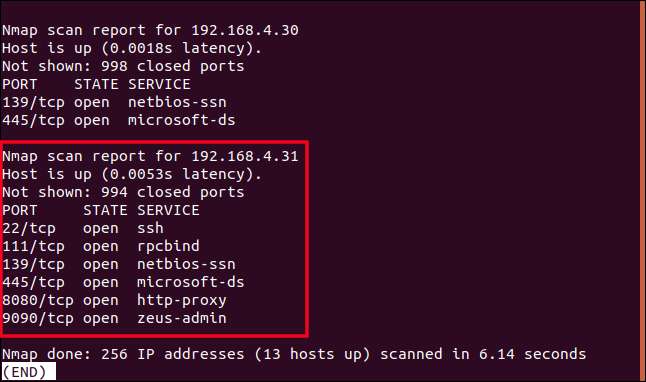

nmap 192.168.4.0/24

Lần này, chúng tôi nhận được bản tóm tắt chi tiết hơn về từng thiết bị. Chúng tôi được biết có 13 thiết bị đang hoạt động trên mạng. Đợi tí; chúng tôi đã có 15 thiết bị cách đây không lâu.

Số lượng thiết bị cũng có thể thay đổi khi bạn chạy những lần quét này. Có thể do thiết bị di động đến và rời khỏi cơ sở, hoặc thiết bị đang được bật và tắt. Ngoài ra, hãy lưu ý rằng khi bạn bật một thiết bị đã tắt nguồn, thiết bị đó có thể không có cùng địa chỉ IP như lần sử dụng cuối cùng. nó có thể, nhưng nó có thể không.

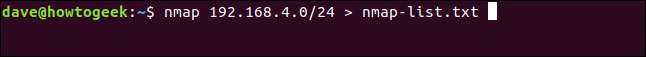

Có rất nhiều đầu ra. Hãy làm điều đó một lần nữa và ghi lại nó trong một tệp.

nmap 192.168.4.0/24> nmap-list.txt

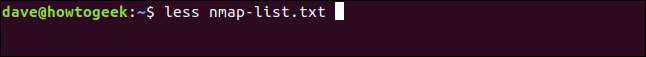

Và bây giờ chúng ta có thể liệt kê tệp với

ít hơn

và tìm kiếm qua nó nếu chúng ta muốn.

bớt nmap-list.txt

Khi bạn cuộn qua

nmap

báo cáo rằng bạn đang tìm kiếm bất cứ điều gì mà bạn không thể giải thích hoặc điều đó có vẻ bất thường. Khi bạn xem lại danh sách của mình, hãy ghi lại địa chỉ IP của bất kỳ thiết bị nào mà bạn muốn điều tra thêm.

Theo danh sách mà chúng tôi đã tạo trước đó, 192.168.4.10 là Raspberry Pi. Nó sẽ chạy một bản phân phối Linux hoặc một bản phân phối khác. Vì vậy, những gì đang sử dụng cổng 445? Nó được mô tả là “microsoft-ds”. Microsoft, trên Pi chạy Linux? Chúng tôi chắc chắn sẽ xem xét điều đó.

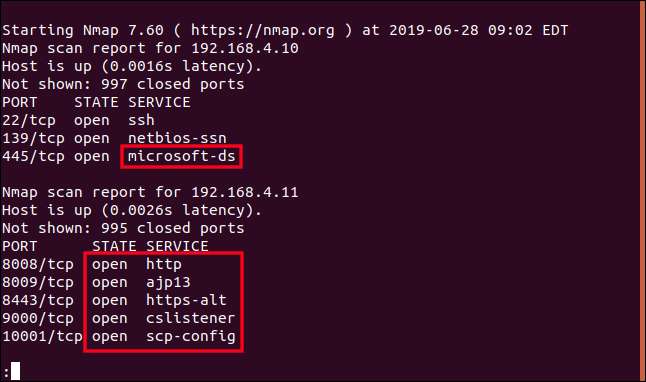

192.168.4.11 đã được gắn thẻ là “Không xác định” trong lần quét trước đó. Nó có rất nhiều cổng mở; chúng ta cần biết đó là gì.

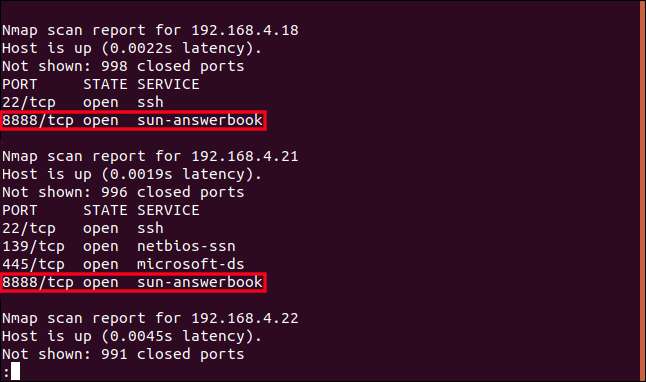

192.168.4.18 cũng được xác định là Raspberry Pi. Nhưng Pi và thiết bị 192.168.4.21 đều có cổng 8888 mở, được mô tả là đang được sử dụng bởi “sun-answerbook”. Sun AnswerBook là một hệ thống truy xuất tài liệu (sơ cấp) đã nghỉ hưu nhiều năm. Không cần phải nói, tôi không có cài đặt đó ở bất cứ đâu. Điều đó cần nhìn vào.

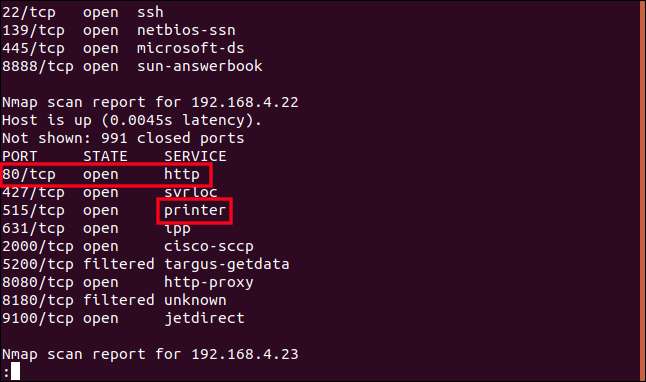

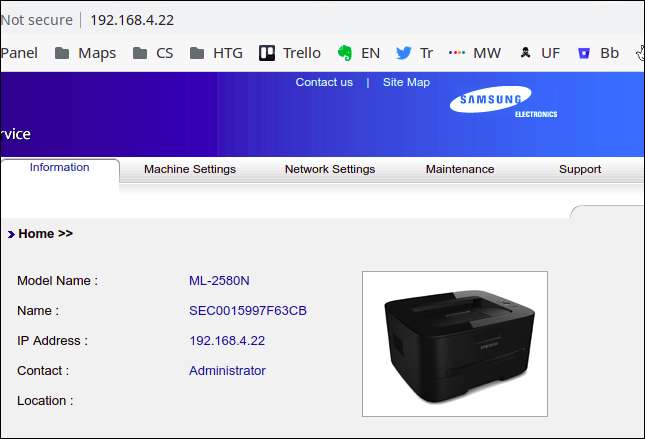

Thiết bị 192.168.4.22 trước đó đã được xác định là một máy in Samsung, được xác minh ở đây bằng thẻ có nội dung “máy in”. Điều thu hút sự chú ý của tôi là cổng HTTP 80 đang hiện diện và đang mở. Cổng này được dành riêng cho lưu lượng truy cập trang web. Máy in của tôi có kết hợp trang web không?

Thiết bị 192.168.4.31 được sản xuất bởi một công ty có tên là Elitegroup Computer Systems. Tôi chưa bao giờ nghe nói về chúng và thiết bị có rất nhiều cổng mở, vì vậy chúng tôi sẽ xem xét điều đó.

Thiết bị càng mở nhiều cổng, thì tội phạm mạng càng có nhiều cơ hội xâm nhập vào thiết bị — nếu thiết bị được tiếp xúc trực tiếp với Internet. Nó giống như một ngôi nhà. Càng có nhiều cửa ra vào và cửa sổ, kẻ trộm càng có nhiều điểm xâm nhập.

Chúng tôi đã tìm ra những kẻ tình nghi; Hãy làm cho họ nói chuyện

Thiết bị 192.168.4.10 là Raspberry Pi có mở cổng 445, được mô tả là “microsoft-ds”. Tìm kiếm nhanh trên Internet cho thấy rằng cổng 445 thường được kết hợp với Samba. Samba là một triển khai phần mềm miễn phí của giao thức Khối tin nhắn máy chủ của Microsoft (SMB). SMB là một phương tiện chia sẻ các thư mục và tệp qua mạng.

Điều này thật ý nghĩa; Tôi sử dụng số Pi cụ thể đó như một loại thiết bị lưu trữ mạng mini (NAS). Nó sử dụng Samba để tôi có thể kết nối với nó từ bất kỳ máy tính nào trong mạng của mình. Ok, điều đó thật dễ dàng. Một xuống, một số nữa để đi.

LIÊN QUAN: Cách biến Raspberry Pi thành thiết bị lưu trữ mạng năng lượng thấp

Thiết bị không xác định có nhiều cổng mở

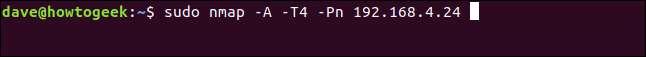

Thiết bị có Địa chỉ IP 192.168.4.11 có nhà sản xuất không xác định và rất nhiều cổng đang mở.

Chúng ta có thể sử dụng

nmap

tích cực hơn để cố gắng đưa thêm thông tin ra khỏi thiết bị. Các

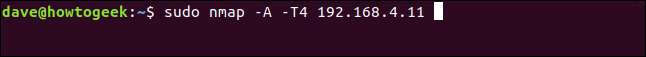

-A

(quét tích cực) lực lượng tùy chọn

nmap

để sử dụng phát hiện hệ điều hành, phát hiện phiên bản, quét tập lệnh và phát hiện theo dõi.

Các

-T

(mẫu thời gian) cho phép chúng tôi chỉ định một giá trị từ 0 đến 5. Tùy chọn này đặt một trong các chế độ định thời. Các chế độ thời gian có những cái tên tuyệt vời: hoang tưởng (0), lén lút (1), lịch sự (2), bình thường (3), hung hăng (4) và điên rồ (5). Con số càng thấp, tác động càng ít

nmap

sẽ có trên băng thông và người dùng mạng khác.

Lưu ý rằng chúng tôi không cung cấp

nmap

với một dải IP. Chúng tôi đang tập trung

nmap

trên một địa chỉ IP, là địa chỉ IP của thiết bị được đề cập.

sudo nmap -A -T4 192.168.4.11

Trên máy được sử dụng để nghiên cứu bài báo này, mất chín phút để

nmap

để thực hiện lệnh đó. Đừng ngạc nhiên nếu bạn phải đợi một lúc trước khi thấy bất kỳ đầu ra nào.

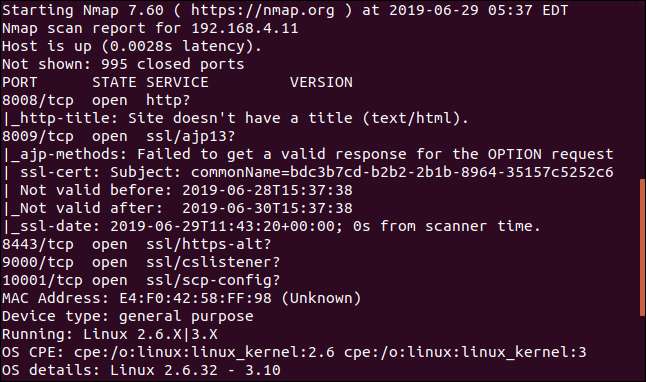

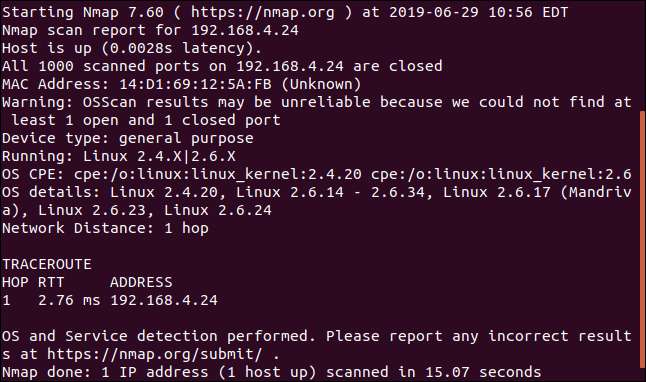

Rất tiếc, trong trường hợp này, đầu ra không cung cấp cho chúng tôi câu trả lời dễ dàng mà chúng tôi mong đợi.

Một điều nữa mà chúng tôi đã học được là nó đang chạy một phiên bản Linux. Trên mạng của tôi, đó không phải là một bất ngờ lớn, nhưng phiên bản Linux này thật kỳ lạ. Nó có vẻ là khá cũ. Linux được sử dụng trong hầu hết các thiết bị Internet of Things, vì vậy đó có thể là một manh mối.

Tiếp tục xuống trong đầu ra

nmap

đã cho chúng tôi

Địa chỉ kiểm soát truy cập phương tiện

(Địa chỉ MAC) của thiết bị. Đây là một tham chiếu duy nhất được gán cho các giao diện mạng.

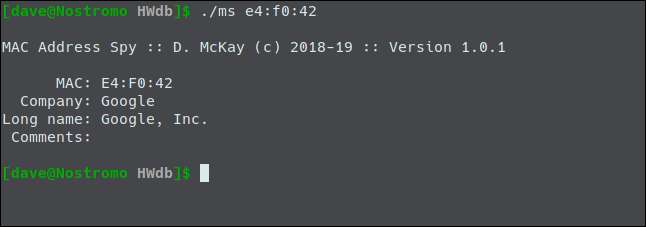

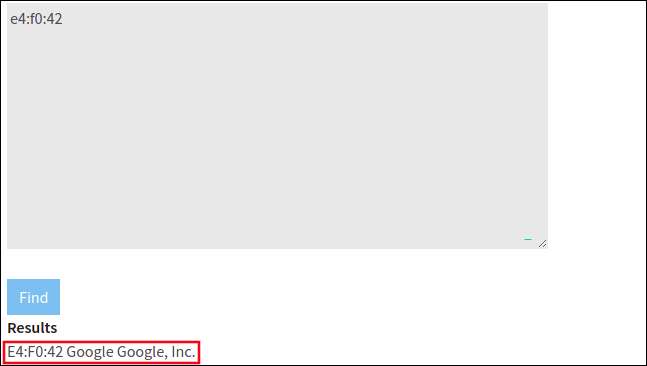

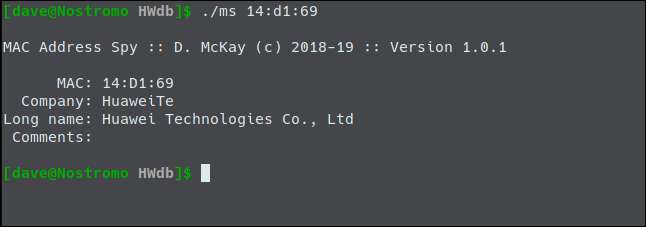

Ba byte đầu tiên của địa chỉ MAC được gọi là Số nhận dạng duy nhất về tổ chức (OUI). Điều này có thể được sử dụng để xác định nhà cung cấp hoặc nhà sản xuất giao diện mạng. Nếu bạn là một người đam mê đã tập hợp một cơ sở dữ liệu gồm 35,909 người trong số họ, thì đó chính là.

Tiện ích của tôi cho biết nó thuộc về Google. Với câu hỏi trước đó về phiên bản đặc biệt của Linux và nghi ngờ rằng nó có thể là một thiết bị Internet of Things, điều này chỉ ra một cách công bằng và thẳng thắn về chiếc loa thông minh mini Google Home của tôi.

Bạn có thể thực hiện cùng một loại tra cứu OUI trực tuyến, sử dụng Trang tra cứu nhà sản xuất Wireshark .

Thật đáng khích lệ, điều đó phù hợp với kết quả của tôi.

Một cách để chắc chắn về id của thiết bị là thực hiện quét, tắt thiết bị và quét lại. Địa chỉ IP hiện bị thiếu trong bộ kết quả thứ hai sẽ là thiết bị bạn vừa tắt nguồn.

Sun AnswerBook?

Bí ẩn tiếp theo là mô tả "sun-answerbook" cho Raspberry Pi với địa chỉ IP 192.168.4.18. Mô tả “sun-answerbook” tương tự đã hiển thị cho thiết bị tại địa chỉ 192.168.4.21. Thiết bị 192.168.4.21 là một máy tính để bàn Linux.

nmap

đưa ra dự đoán tốt nhất về việc sử dụng một cổng từ danh sách các hiệp hội phần mềm đã biết. Tất nhiên, nếu bất kỳ liên kết cổng nào không còn áp dụng được nữa — có lẽ phần mềm không còn được sử dụng và đã biến mất

cuối đời

—Bạn có thể nhận được mô tả cổng gây hiểu lầm trong kết quả quét của mình. Đó có thể là trường hợp ở đây, hệ thống Sun AnswerBook có từ đầu những năm 1990 và không khác gì một ký ức xa vời — đối với những người thậm chí đã từng nghe về nó.

Vì vậy, nếu nó không phải là một số cổ xưa Sun Microsystems phần mềm, vậy hai thiết bị này, Raspberry Pi và máy tính để bàn, có thể có điểm gì chung?

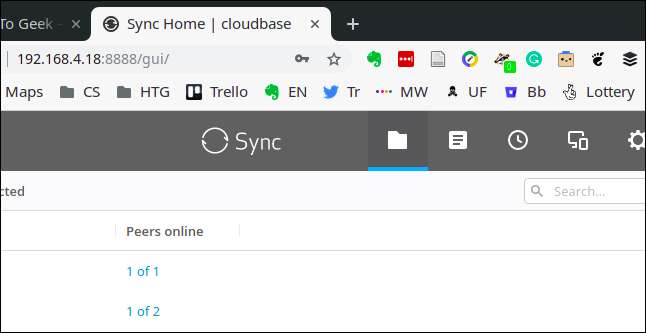

Tìm kiếm trên Internet không mang lại bất kỳ điều gì hữu ích. Có rất nhiều lượt truy cập. Có vẻ như bất kỳ thứ gì có giao diện web không muốn sử dụng cổng 80 dường như chọn cổng 8888 làm phương án dự phòng. Vì vậy, bước hợp lý tiếp theo là cố gắng kết nối với cổng đó bằng trình duyệt.

Tôi đã sử dụng 192.168.4.18:8888 làm địa chỉ trong trình duyệt của mình. Đây là định dạng để chỉ định địa chỉ IP và một cổng trong trình duyệt. Sử dụng dấu hai chấm

:

để tách địa chỉ IP khỏi số cổng.

Một trang web đã thực sự mở ra.

Nó là cổng quản trị cho bất kỳ thiết bị nào đang chạy Đồng bộ hóa Resilio .

Tôi luôn sử dụng dòng lệnh, vì vậy tôi đã hoàn toàn quên mất cơ sở này. Vì vậy, danh sách mục nhập Sun AnswerBook hoàn toàn là một con cá trích đỏ và dịch vụ đằng sau cổng 8888 đã được xác định.

Máy chủ web ẩn

Vấn đề tiếp theo tôi muốn ghi lại để xem xét là cổng HTTP 80 trên máy in của tôi. Một lần nữa, tôi lấy địa chỉ IP từ

nmap

kết quả và sử dụng nó làm địa chỉ trong trình duyệt của tôi. Tôi không cần cung cấp cổng; trình duyệt sẽ mặc định là cổng 80.

Lo và kìa; máy in của tôi có một máy chủ web nhúng trong đó.

Bây giờ tôi có thể xem số trang đã trải qua nó, mức độ toner và thông tin hữu ích hoặc thú vị khác.

Một thiết bị không xác định khác

Thiết bị tại 192.168.4.24 không tiết lộ bất kỳ điều gì với bất kỳ

nmap

quét chúng tôi đã thử cho đến nay.

Tôi đã thêm vào

-Thứ hai

(không ping) tùy chọn. Điều này gây ra

nmap

để giả sử thiết bị mục tiêu đã hoạt động và tiến hành các lần quét khác. Điều này có thể hữu ích cho các thiết bị không phản ứng như mong đợi và gây nhầm lẫn

nmap

nghĩ rằng họ đang ngoại tuyến.

sudo nmap -A -T4 -Pn 192.168.4.24

Điều này đã lấy ra một kho thông tin, nhưng không có gì xác định được thiết bị.

Nó được báo cáo là đang chạy một nhân Linux từ Mandriva Linux. Mandriva Linux là một bản phân phối ngừng sản xuất vào năm 2011 . Nó tồn tại với một cộng đồng mới hỗ trợ nó, như OpenMandriva .

Có thể là một thiết bị Internet of Things khác? có lẽ là không — tôi chỉ có hai, và cả hai đều đã được tính đến.

Việc đi lại từng phòng và số lượng thiết bị vật lý không giúp ích gì cho tôi. Hãy tìm kiếm địa chỉ MAC.

Hóa ra đó là điện thoại di động của tôi.

Hãy nhớ rằng bạn có thể thực hiện những tra cứu này trực tuyến bằng cách sử dụng Trang tra cứu nhà sản xuất Wireshark .

Hệ thống máy tính Elitegroup

Hai câu hỏi cuối cùng mà tôi có là về hai thiết bị có tên nhà sản xuất mà tôi không nhận ra, đó là Hệ thống máy tính Liteon và Elitegroup.

Hãy thay đổi chiến thuật. Một lệnh khác hữu ích trong việc xác định danh tính của các thiết bị trên mạng của bạn là

arp

.

arp

được sử dụng để làm việc với bảng Giao thức phân giải địa chỉ trong máy tính Linux của bạn. Nó được sử dụng để dịch từ một

Địa chỉ IP (hoặc tên mạng) đến địa chỉ MAC

.

Nếu

arp

chưa được cài đặt trên máy tính của bạn, bạn có thể cài đặt nó như thế này.

Trên Ubuntu, sử dụng

apt-get

:

sudo apt-get install net-tools

Khi sử dụng Fedora

dnf

:

sudo dnf cài đặt net-tools

Khi sử dụng Manjaro

pacman

:

Sudopa cman-shu-ne-to-ls

Để nhận danh sách các thiết bị và tên mạng của chúng — nếu chúng đã được chỉ định — chỉ cần nhập

arp

và nhấn Enter.

Đây là kết quả từ máy nghiên cứu của tôi:

Tên trong cột đầu tiên là tên máy (còn được gọi là tên máy chủ hoặc tên mạng) đã được gán cho các thiết bị. Một số trong số chúng tôi đã đặt ( Nostromo , Cloudbase và Marineville , chẳng hạn) và một số do nhà sản xuất thiết lập (chẳng hạn như Vigor.router).

Đầu ra cung cấp cho chúng ta hai phương tiện tham chiếu chéo nó với đầu ra từ

nmap

. Bởi vì địa chỉ MAC cho các thiết bị được liệt kê, chúng tôi có thể tham khảo kết quả từ

nmap

để xác định thêm các thiết bị.

Ngoài ra, vì bạn có thể sử dụng tên máy với

ping

và bởi vì

ping

hiển thị địa chỉ IP cơ bản, bạn có thể tham chiếu chéo tên máy đến địa chỉ IP bằng cách sử dụng

ping

lần lượt vào từng tên.

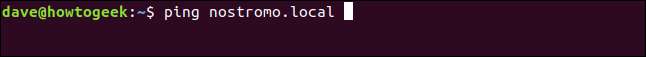

Ví dụ: hãy ping Nostromo.local và tìm xem địa chỉ IP của nó là gì. Lưu ý rằng tên máy không phân biệt chữ hoa chữ thường.

ping nostromo.local

Bạn phải sử dụng Ctrl + C để dừng

ping

.

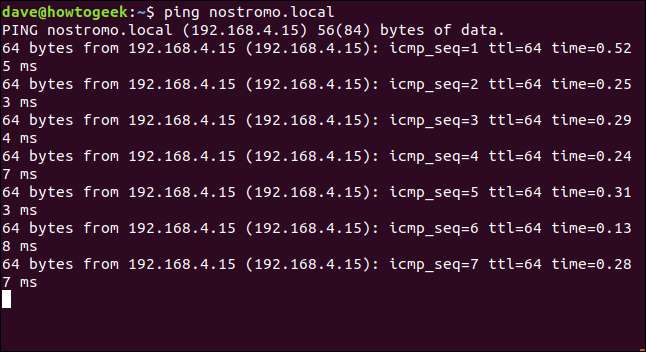

Đầu ra cho chúng ta thấy rằng địa chỉ Ip của nó là 192.168.4.15. Và đó là thiết bị xuất hiện trong phần đầu tiên

nmap

quét bằng Liteon với tư cách là nhà sản xuất.

Công ty Liteon sản xuất các thành phần máy tính được rất nhiều nhà sản xuất máy tính sử dụng. Trong trường hợp này, đó là thẻ Wi-Fi Liteon bên trong máy tính xách tay Asus. Vì vậy, như chúng tôi đã lưu ý trước đó, tên của nhà sản xuất được trả lại bởi

nmap

chỉ là dự đoán tốt nhất của nó. Đã như thế nào

nmap

để biết thẻ Wi-Fi Liteon đã được lắp vào máy tính xách tay Asus?

Và cuối cùng. Địa chỉ MAC cho thiết bị do Elitegroup Computer Systems sản xuất khớp với địa chỉ trong

arp

danh sách cho thiết bị tôi đã đặt tên là LibreELEC.local.

Đây là Intel NUC , chạy Trình phát media LibreELEC . Vì vậy, NUC này có một bo mạch chủ của công ty Hệ thống Máy tính Elitegroup.

Và chúng tôi ở đó, mọi bí ẩn đã được giải đáp.

Tất cả được tính cho

Chúng tôi đã xác minh rằng không có thiết bị không thể giải thích được trên mạng này. Bạn cũng có thể sử dụng các kỹ thuật được mô tả ở đây để điều tra mạng của mình. Bạn có thể làm điều này vì sở thích — để thỏa mãn sự ham mê bên trong — hoặc để tự thoả mãn rằng mọi thứ được kết nối với mạng của bạn đều có quyền ở đó.

Hãy nhớ rằng các thiết bị được kết nối có đủ hình dạng và kích cỡ. Tôi đã dành một khoảng thời gian để đi vòng quanh và cố gắng truy tìm một thiết bị lạ trước khi nhận ra rằng đó thực chất là chiếc đồng hồ thông minh trên cổ tay tôi.