Denken Sie, Sie wissen, was mit Ihrem Heimnetzwerk verbunden ist? Sie könnten überrascht sein. Erfahren Sie, wie Sie mit überprüfen

nmap

Unter Linux können Sie alle mit Ihrem Netzwerk verbundenen Geräte erkunden.

Vielleicht denken Sie, Ihr Heimnetzwerk ist ziemlich einfach, und es gibt nichts zu lernen, wenn Sie es genauer betrachten. Sie haben vielleicht Recht, aber wahrscheinlich lernen Sie etwas, das Sie nicht wussten. Mit der Verbreitung von Internet der Dinge Geräte, mobile Geräte wie Telefone und Tablets und die Smart-Home-Revolution - zusätzlich zu „normalen“ Netzwerkgeräten wie Breitband-Routern, Laptops und Desktop-Computern - könnte dies ein Augenöffner sein.

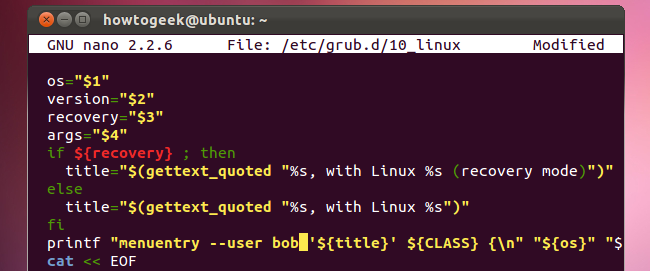

Wenn nötig, installieren Sie nmap

Wir werden das verwenden

nmap

Befehl. Abhängig davon, welche anderen Softwarepakete Sie auf Ihrem Computer installiert haben,

nmap

könnte bereits für Sie installiert sein.

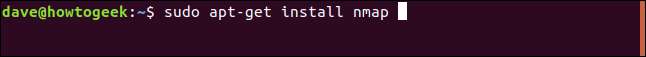

Wenn nicht, installieren Sie es so in Ubuntu.

sudo apt-get install nmap

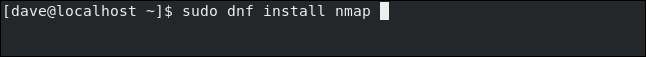

So installieren Sie es auf Fedora.

sudo dnf installiere nmap

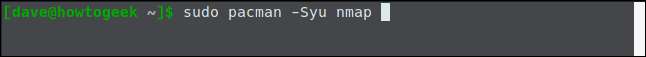

So installieren Sie es auf Manjaro.

Sudo-Skala

Sie können es unter anderen Linux-Versionen mit dem Paketmanager für Ihre Linux-Distributionen installieren.

Finden Sie Ihre IP-Adresse

Die erste Aufgabe besteht darin, die IP-Adresse Ihres Linux-Computers zu ermitteln. Es gibt eine minimale und eine maximale IP-Adresse, die Ihr Netzwerk verwenden kann. Dies ist der Umfang oder Bereich der IP-Adressen für Ihr Netzwerk. Wir müssen IP-Adressen oder eine Reihe von IP-Adressen angeben

nmap

Wir müssen also wissen, was diese Werte sind.

Linux bietet einen Befehl namens

ip

und

es hat eine Option

namens

addr

(Adresse). Art

ip

, ein Leerzeichen,

addr

Und drücken Sie die Eingabetaste.

ip addr

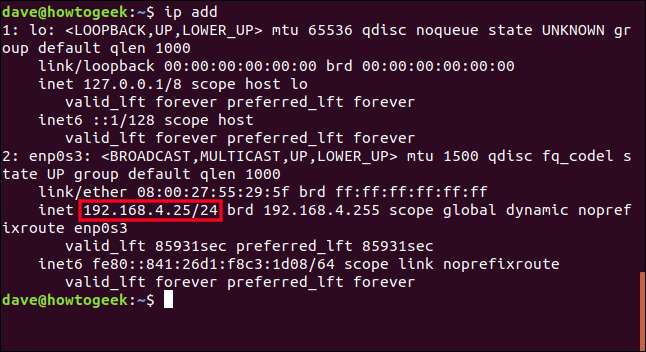

Im unteren Bereich der Ausgabe finden Sie Ihre IP-Adresse. Davor steht das Label „inet“.

Die IP-Adresse dieses Computers lautet "192.168.4.25". Das "/ 24" bedeutet, dass die Subnetzmaske drei aufeinanderfolgende Sätze von acht Einsen enthält. (Und 3 x 8 = 24.)

In Binärform lautet die Subnetzmaske:

11111111.11111111.11111111.00000000

und in Dezimalzahl ist es 255.255.255.0.

Die Subnetzmaske und die IP-Adresse geben an, welcher Teil der IP-Adresse das Netzwerk und welcher Teil das Gerät identifiziert. Diese Subnetzmaske informiert die Hardware darüber, dass die ersten drei Nummern der IP-Adresse das Netzwerk identifizieren und der letzte Teil der IP-Adresse die einzelnen Geräte identifiziert. Und da die größte Zahl, die Sie in einer 8-Bit-Binärzahl halten können, 255 ist, reicht der IP-Adressbereich für dieses Netzwerk von 192.168.4.0 bis 192.168.4.255.

All das ist in „/ 24“ zusammengefasst. Glücklich,

nmap

funktioniert mit dieser Notation, also haben wir das, was wir brauchen, um anfangen zu können

nmap

.

VERBUNDEN: Wie funktionieren IP-Adressen?

Erste Schritte mit nmap

nmap

ist ein

Netzwerkzuordnungstool

. Es funktioniert, indem verschiedene Netzwerknachrichten an die IP-Adressen in dem Bereich gesendet werden, in dem wir sie bereitstellen werden. Es kann viel über das Gerät ableiten, das es prüft, indem es die Art der Antworten beurteilt und interpretiert, die es erhält.

Starten wir einen einfachen Scan mit

nmap

. Wir werden das verwenden

-sn

Option (keinen Port scannen). Das sagt

nmap

die Ports an den Geräten vorerst nicht zu prüfen. Es wird ein leichter, schneller Scan durchgeführt.

Trotzdem kann es etwas dauern

nmap

laufen. Je mehr Geräte Sie im Netzwerk haben, desto länger dauert es natürlich. Es erledigt zuerst alle seine Erkundungs- und Aufklärungsarbeiten und präsentiert dann seine Ergebnisse, sobald die erste Phase abgeschlossen ist. Seien Sie nicht überrascht, wenn für eine Minute oder so nichts Sichtbares passiert.

Die IP-Adresse, die wir verwenden werden, ist die, die wir mit der erhalten haben

ip

Befehl früher, aber die endgültige Zahl wird auf Null gesetzt. Dies ist die erste mögliche IPAddress in diesem Netzwerk. Das "/ 24" sagt

nmap

um den gesamten Bereich dieses Netzwerks zu scannen. Der Parameter „192.168.4.0/24“ bedeutet „Beginnen Sie an der IP-Adresse 192.168.4.0 und arbeiten Sie alle IP-Adressen bis einschließlich 192.168.4.255 durch“.

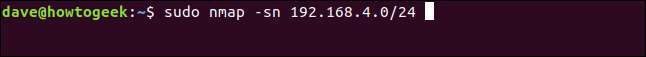

Beachten Sie, dass wir verwenden

sudo

.

sudo nmap -sn 192.168.4.0/24

Nach einer kurzen Wartezeit wird die Ausgabe in das Terminalfenster geschrieben.

Sie können diesen Scan ohne Verwendung ausführen

sudo

, aber mit

sudo

stellt sicher, dass so viele Informationen wie möglich extrahiert werden können. Ohne

sudo

Dieser Scan würde beispielsweise keine Herstellerinformationen zurückgeben.

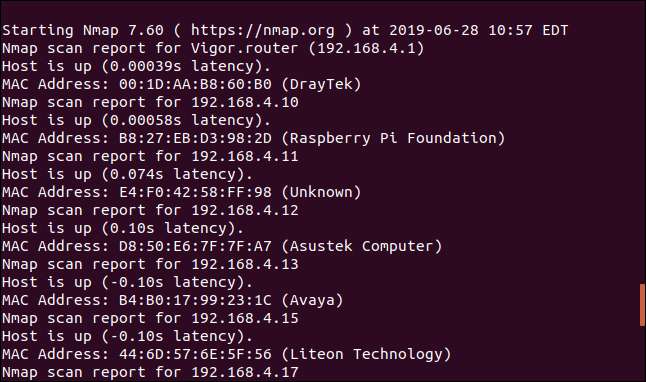

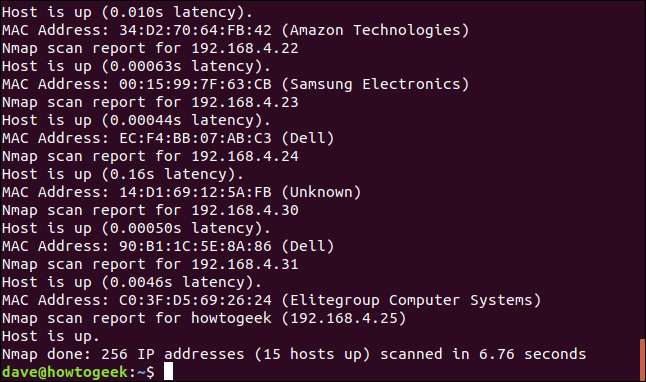

Der Vorteil der Verwendung der

-sn

Die Option ist nicht nur ein schneller und einfacher Scan, sondern auch eine übersichtliche Liste der Live-IP-Adressen. Mit anderen Worten, wir haben eine Liste der mit dem Netzwerk verbundenen Geräte zusammen mit ihrer IP-Adresse. Und wo möglich,

nmap

hat den Hersteller identifiziert. Das ist nicht schlecht für den ersten Versuch.

Hier ist das Ende der Liste.

Wir haben eine Liste der verbundenen Netzwerkgeräte erstellt, damit wir wissen, wie viele davon vorhanden sind. Es sind 15 Geräte eingeschaltet und mit dem Netzwerk verbunden. Wir kennen den Hersteller für einige von ihnen. Oder wie wir sehen werden, haben wir was

nmap

hat als Hersteller nach besten Kräften berichtet.

Wenn Sie Ihre Ergebnisse durchsehen, werden Sie wahrscheinlich Geräte sehen, die Sie erkennen. Möglicherweise gibt es einige, die Sie nicht kennen. Dies sind diejenigen, die wir weiter untersuchen müssen.

Was einige dieser Geräte sind, ist mir klar. Die Raspberry Pi Foundation ist selbsterklärend. Das Amazon Technologies-Gerät wird mein Echo Dot sein. Das einzige Samsung-Gerät, das ich habe, ist ein Laserdrucker, der diesen einschränkt. Es gibt einige Geräte, die von Dell hergestellt wurden. Das ist einfach, das ist ein PC und ein Laptop. Das Avaya-Gerät ist ein Voice-Over-IP-Telefon, mit dem ich eine Erweiterung des Telefonsystems in der Zentrale erhalten kann. Dadurch können sie mich zu Hause leichter belästigen, sodass ich dieses Gerät gut kenne.

Aber ich habe immer noch Fragen.

Es gibt mehrere Geräte mit Namen, die mir allen nichts bedeuten. Zum Beispiel Liteon-Technologie und Elitegroup-Computersysteme.

Ich habe (übrigens) mehr als einen Himbeer-PI. Wie viele mit dem Netzwerk verbunden sind, hängt immer davon ab, ob sie ständig in den Dienst und aus dem Dienst gewechselt werden, wenn sie neu abgebildet und neu ausgerichtet werden. Aber auf jeden Fall sollte mehr als eine auftauchen.

Es gibt einige Geräte, die als Unbekannt markiert sind. Offensichtlich müssen sie sich darum kümmern.

Führen Sie einen tieferen Scan durch

Wenn wir das entfernen

-sn

option

nmap

wird auch versuchen, die zu prüfen

Häfen

auf den Geräten. Ports sind nummerierte Endpunkte für Netzwerkverbindungen auf Geräten. Betrachten Sie einen Wohnblock. Alle Apartments haben dieselbe Straße (entspricht der IP-Adresse), aber jedes Apartment hat seine eigene Nummer (entspricht dem Port).

Jedes Programm oder jeder Dienst innerhalb eines Geräts hat eine Portnummer. Der Netzwerkverkehr wird an eine IP-Adresse und einen Port geliefert, nicht nur an eine IP-Adresse. Einige Portnummern sind vorab zugewiesen oder reserviert. Sie werden immer verwendet, um Netzwerkverkehr eines bestimmten Typs zu übertragen. Port 22 zum Beispiel, ist für SSH-Verbindungen reserviert und Port 80 ist für HTTP-Webverkehr reserviert.

Wir werden verwenden

nmap

um die Ports auf jedem Gerät zu scannen und festzustellen, welche offen sind.

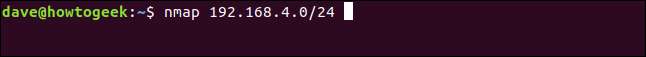

nmap 192.168.4.0/24

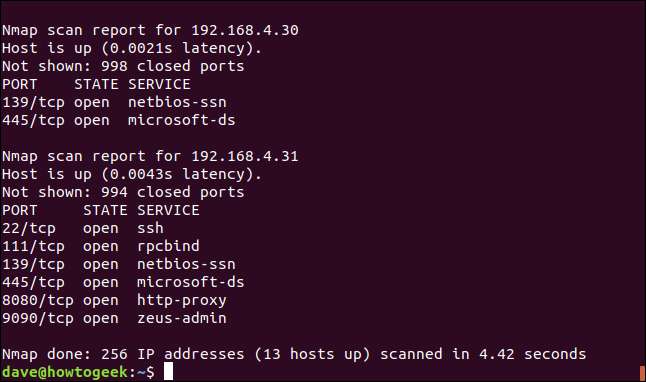

Dieses Mal erhalten wir eine detailliertere Zusammenfassung der einzelnen Geräte. Es wurde uns mitgeteilt, dass 13 aktive Geräte im Netzwerk vorhanden sind. Warte eine Minute; Wir hatten vor einem Moment 15 Geräte.

Die Anzahl der Geräte kann durchaus variieren, wenn Sie diese Scans ausführen. Dies ist wahrscheinlich darauf zurückzuführen, dass mobile Geräte ankommen und das Gelände verlassen oder Geräte ein- und ausgeschaltet werden. Beachten Sie außerdem, dass beim Einschalten eines Geräts, das ausgeschaltet wurde, möglicherweise nicht dieselbe IP-Adresse wie bei der letzten Verwendung verwendet wird. es könnte, aber es könnte nicht.

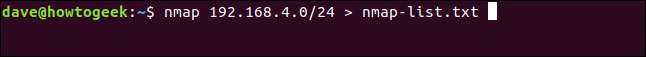

Es wurde viel ausgegeben. Machen wir das noch einmal und erfassen es in einer Datei.

nmap 192.168.4.0/24> nmap-list.txt

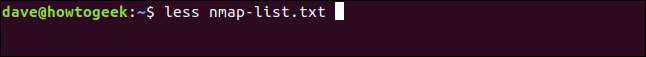

Und jetzt können wir die Datei mit auflisten

weniger

und durchsuchen Sie es, wenn wir es wünschen.

weniger nmap-list.txt

Während Sie durch die scrollen

nmap

Berichten Sie, dass Sie nach etwas suchen, das Sie nicht erklären können oder das ungewöhnlich erscheint. Notieren Sie sich beim Überprüfen Ihrer Liste die IP-Adressen aller Geräte, die Sie weiter untersuchen möchten.

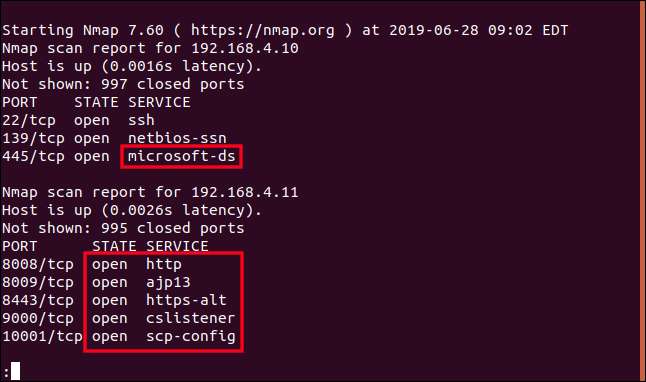

Nach der Liste, die wir zuvor erstellt haben, ist 192.168.4.10 ein Raspberry Pi. Es wird die eine oder andere Linux-Distribution ausgeführt. Was verwendet Port 445? Es wird als "Microsoft-DS" beschrieben. Microsoft, auf einem Pi unter Linux? Wir werden uns sicherlich darum kümmern.

192.168.4.11 wurde im früheren Scan als "Unbekannt" markiert. Es sind viele Ports geöffnet. wir müssen wissen, was das ist.

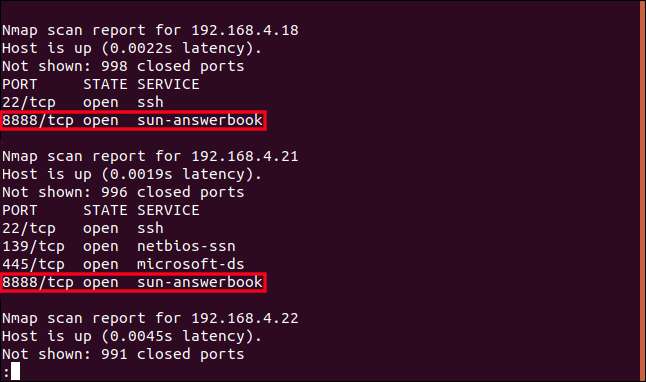

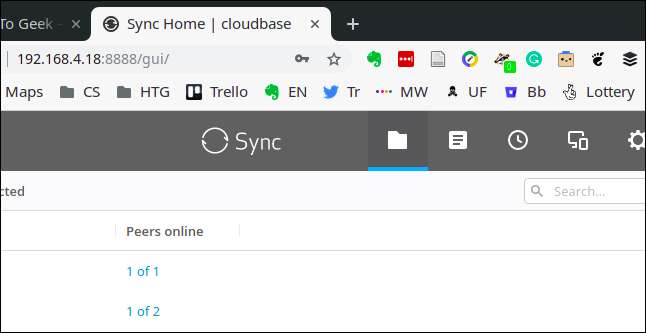

192.168.4.18 wurde auch als Raspberry Pi identifiziert. Aber dieser Pi und das Gerät 192.168.4.21 haben beide den offenen Port 8888, der als von "sun-answerbook" verwendet beschrieben wird. Sun AnswerBook ist ein langjähriges (elementares) Dokumentationsabrufsystem im Ruhestand. Unnötig zu erwähnen, dass ich das nirgendwo installiert habe. Das muss man sich ansehen.

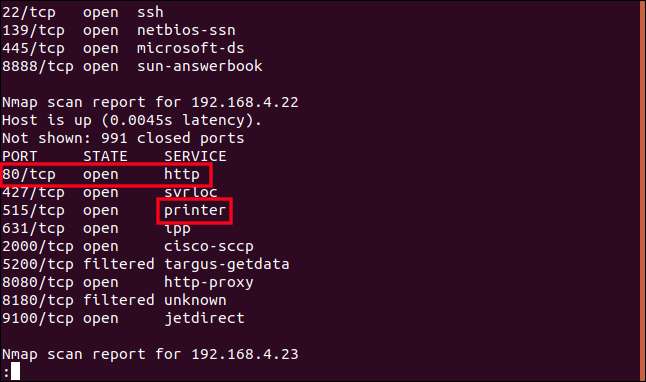

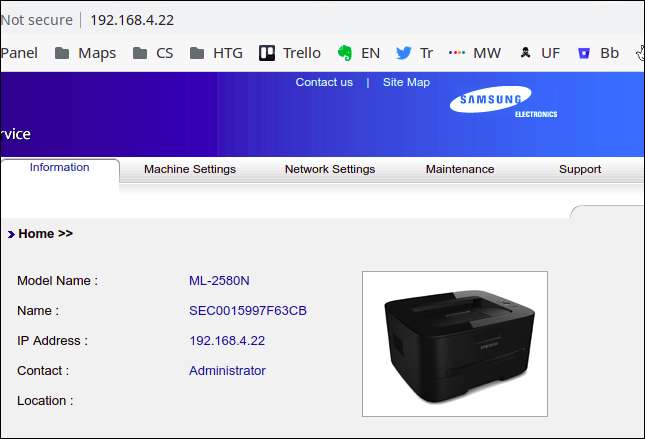

Das Gerät 192.168.4.22 wurde früher als Samsung-Drucker identifiziert. Dies wird hier durch das Tag "Drucker" bestätigt. Was mir aufgefallen ist, ist, dass der HTTP-Port 80 vorhanden und offen ist. Dieser Port ist für den Website-Verkehr reserviert. Enthält mein Drucker eine Website?

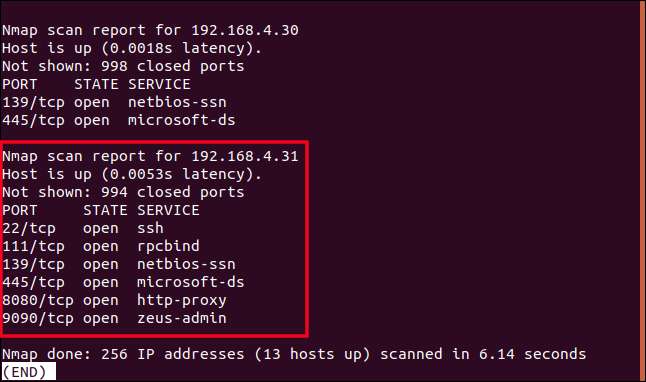

Das Gerät 192.168.4.31 wird Berichten zufolge von einer Firma namens Elitegroup Computer Systems hergestellt. Ich habe noch nie von ihnen gehört und auf dem Gerät sind viele Ports offen. Wir werden uns darum kümmern.

Je mehr Ports ein Gerät geöffnet hat, desto größer ist die Wahrscheinlichkeit, dass ein Cyberkrimineller darauf zugreift - wenn es direkt dem Internet ausgesetzt ist. Es ist wie ein Haus. Je mehr Türen und Fenster Sie haben, desto mehr potenzielle Einstiegspunkte hat ein Einbrecher.

Wir haben die Verdächtigen in einer Reihe aufgestellt. Lass sie reden

Gerät 192.168.4.10 ist ein Raspberry Pi mit offenem Port 445, der als "Microsoft-DS" bezeichnet wird. Eine kurze Suche im Internet zeigt, dass Port 445 normalerweise mit Samba verbunden ist. Samba ist ein freie Software-Implementierung des Server Message Block-Protokolls (SMB) von Microsoft. SMB ist ein Mittel zum Freigeben von Ordnern und Dateien in einem Netzwerk.

Das macht Sinn; Ich verwende diesen speziellen Pi als eine Art Mini-Network Attached Storage-Gerät (NAS). Es verwendet Samba, sodass ich von jedem Computer in meinem Netzwerk aus eine Verbindung herstellen kann. Ok, das war einfach. Eins runter, noch ein paar mehr.

VERBUNDEN: So verwandeln Sie einen Raspberry Pi in ein Netzwerkspeichergerät mit geringem Stromverbrauch

Unbekanntes Gerät mit vielen offenen Ports

Das Gerät mit der IP-Adresse 192.168.4.11 hatte einen unbekannten Hersteller und viele offene Ports.

Wir können benutzen

nmap

aggressiver zu versuchen, mehr Informationen aus dem Gerät zu zwinkern. Das

-EIN

Optionsoptionen (aggressiver Scan)

nmap

zur Verwendung der Betriebssystemerkennung, Versionserkennung, Skriptsuche und Traceroute-Erkennung.

Das

-T

Mit der Option (Timing-Vorlage) können wir einen Wert zwischen 0 und 5 angeben. Dadurch wird einer der Timing-Modi festgelegt. Die Timing-Modi haben große Namen: paranoid (0), hinterhältig (1), höflich (2), normal (3), aggressiv (4) und verrückt (5). Je niedriger die Zahl, desto weniger Auswirkungen

nmap

wird auf die Bandbreite und andere Netzwerkbenutzer haben.

Beachten Sie, dass wir nicht bereitstellen

nmap

mit einem IP-Bereich. Wir konzentrieren uns

nmap

auf einer einzelnen IP-Adresse, die die IP-Adresse des betreffenden Geräts ist.

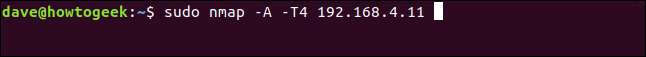

sudo nmap -A -T4 192.168.4.11

Auf der Maschine, mit der dieser Artikel recherchiert wurde, dauerte es neun Minuten

nmap

um diesen Befehl auszuführen. Seien Sie nicht überrascht, wenn Sie eine Weile warten müssen, bis Sie eine Ausgabe sehen.

Leider gibt uns die Ausgabe in diesem Fall nicht die einfachen Antworten, die wir uns erhofft hatten.

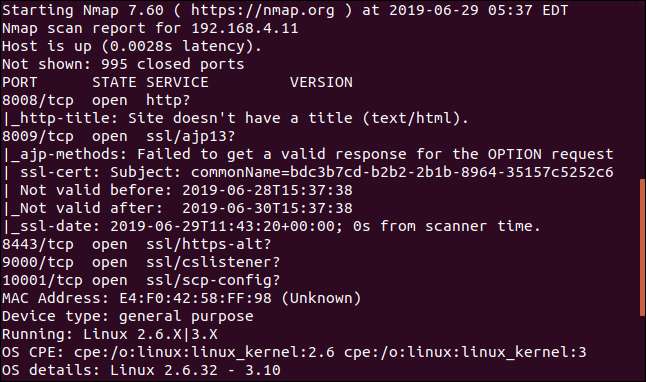

Eine zusätzliche Sache, die wir gelernt haben, ist, dass es eine Version von Linux ausführt. In meinem Netzwerk ist das keine große Überraschung, aber diese Linux-Version ist seltsam. Es scheint ziemlich alt zu sein. Linux wird in fast allen Geräten des Internet der Dinge verwendet, daher könnte dies ein Hinweis sein.

Weiter unten in der Ausgabe

nmap

gab uns die

Adresse der Medienzugriffskontrolle

(MAC-Adresse) des Geräts. Dies ist eine eindeutige Referenz, die Netzwerkschnittstellen zugewiesen wird.

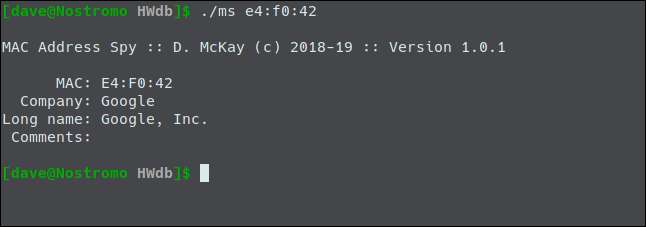

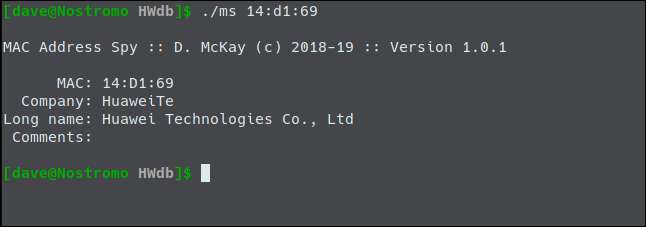

Die ersten drei Bytes der MAC-Adresse werden als bezeichnet Organisatorisch eindeutige Kennung (OUI). Dies kann verwendet werden, um den Hersteller oder Hersteller der Netzwerkschnittstelle zu identifizieren. Wenn Sie zufällig ein Geek sind, der eine Datenbank mit 35.909 davon zusammengestellt hat, dann.

Mein Dienstprogramm sagt, dass es zu Google gehört. Mit der früheren Frage nach der eigentümlichen Linux-Version und dem Verdacht, dass es sich um ein Internet-of-Things-Gerät handeln könnte, zeigt dies mit dem Finger fair und direkt auf meinen Google Home Mini-Smart-Lautsprecher.

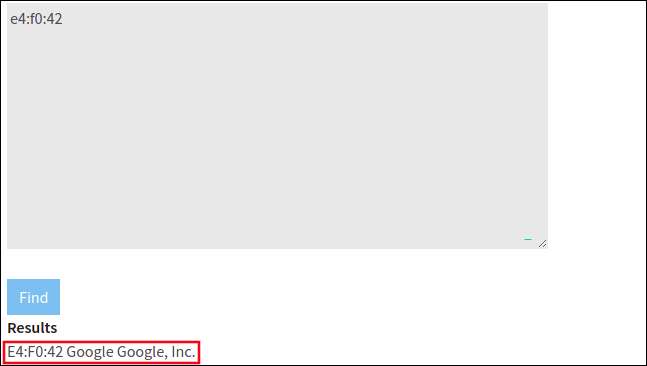

Sie können die gleiche Art der OUI-Suche online mit dem durchführen Wireshark Manufacturer Lookup-Seite .

Erfreulicherweise passt das zu meinen Ergebnissen.

Eine Möglichkeit, sich über die ID eines Geräts sicher zu sein, besteht darin, einen Scan durchzuführen, das Gerät auszuschalten und erneut zu scannen. Die IP-Adresse, die jetzt in der zweiten Ergebnismenge fehlt, ist das Gerät, das Sie gerade ausgeschaltet haben.

Sun AnswerBook?

Das nächste Rätsel war die Beschreibung des „Sun-Answerbook“ für den Raspberry Pi mit der IP-Adresse 192.168.4.18. Die gleiche Beschreibung des „Sonnen-Antwortbuchs“ wurde für das Gerät unter 192.168.4.21 angezeigt. Gerät 192.168.4.21 ist ein Linux-Desktop-Computer.

nmap

macht die beste Vermutung über die Verwendung eines Ports aus einer Liste bekannter Software-Assoziationen. Wenn eine dieser Portzuordnungen nicht mehr anwendbar ist, wird die Software möglicherweise nicht mehr verwendet und ist nicht mehr verfügbar

Lebensende

- Sie können irreführende Portbeschreibungen in Ihren Scanergebnissen erhalten. Dies war hier wahrscheinlich der Fall. Das Sun AnswerBook-System stammt aus den frühen neunziger Jahren und ist nichts weiter als eine ferne Erinnerung - für diejenigen, die sogar davon gehört haben.

Also, wenn es nicht alt ist Sun Microsystems Software, was könnten diese beiden Geräte, der Raspberry Pi und der Desktop, gemeinsam haben?

Internetrecherchen brachten nichts Nützliches zurück. Es gab viele Treffer. Es scheint, dass sich alles mit einer Weboberfläche, die Port 80 nicht verwenden möchte, für Port 8888 als Fallback entscheidet. Der nächste logische Schritt bestand also darin, mit einem Browser eine Verbindung zu diesem Port herzustellen.

Ich habe 192.168.4.18:8888 als Adresse in meinem Browser verwendet. In diesem Format werden eine IP-Adresse und ein Port in einem Browser angegeben. Verwenden Sie einen Doppelpunkt

:

um die IP-Adresse von der Portnummer zu trennen.

Eine Website wurde tatsächlich geöffnet.

Es ist das Admin-Portal für alle Geräte, die ausgeführt werden Resilio Sync .

Ich benutze immer die Kommandozeile, daher habe ich diese Funktion völlig vergessen. Die Sun AnswerBook-Eintragsliste war also ein vollständiger roter Hering, und der Dienst hinter Port 8888 wurde identifiziert.

Ein versteckter Webserver

Das nächste Problem, das ich aufgezeichnet hatte, war der HTTP-Port 80 meines Druckers. Wieder nahm ich die IP-Adresse von der

nmap

Ergebnisse und verwendet es als Adresse in meinem Browser. Ich musste den Hafen nicht bereitstellen. Der Browser würde standardmäßig Port 80 verwenden.

Siehe da; Mein Drucker verfügt über einen eingebetteten Webserver.

Jetzt kann ich die Anzahl der Seiten sehen, die durchlaufen wurden, den Tonergehalt und andere nützliche oder interessante Informationen.

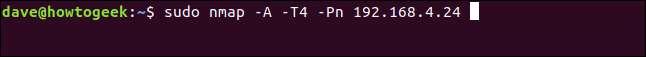

Ein weiteres unbekanntes Gerät

Das Gerät unter 192.168.4.24 enthüllte keinem der

nmap

Scans, die wir bisher versucht haben.

Ich fügte in der

-Mon

(kein Ping) Option. Dies bewirkt

nmap

anzunehmen, dass das Zielgerät aktiv ist, und mit den anderen Scans fortzufahren. Dies kann nützlich sein für Geräte, die nicht wie erwartet reagieren und verwirren

nmap

zu denken, dass sie offline sind.

sudo nmap -A -T4 -Pn 192.168.4.24

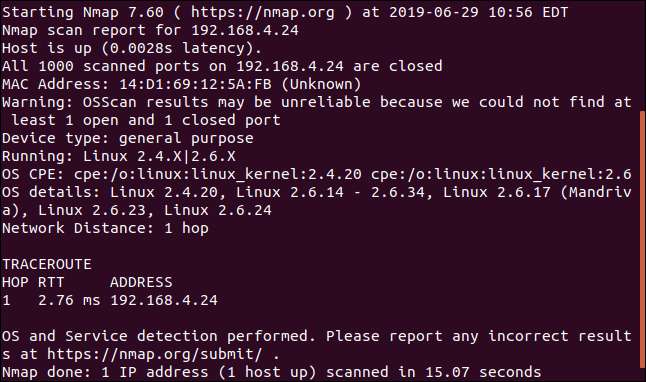

Dadurch wurde zwar ein Informationsspeicherauszug abgerufen, aber es gab nichts, was das Gerät identifizierte.

Es wurde berichtet, dass ein Linux-Kernel von Mandriva Linux ausgeführt wird. Mandriva Linux war eine Distribution, die es gab bereits 2011 eingestellt . Es lebt mit einer neuen Gemeinschaft weiter, die es unterstützt OpenMandriva .

Möglicherweise ein anderes Gerät für das Internet der Dinge? wahrscheinlich nicht - ich habe nur zwei und beide wurden berücksichtigt.

Ein Raum für Raum-Durchgang und eine Anzahl physischer Geräte brachten mir nichts. Lassen Sie uns die MAC-Adresse nachschlagen.

Es stellte sich also heraus, dass es mein Handy war.

Denken Sie daran, dass Sie diese Suchvorgänge online mit dem durchführen können Wireshark Manufacturer Lookup-Seite .

Elitegroup Computer Systems

Die letzten beiden Fragen betrafen die beiden Geräte mit Herstellernamen, die ich nicht kannte, nämlich Liteon und Elitegroup Computer Systems.

Lassen Sie uns den Kurs ändern. Ein weiterer Befehl, der nützlich ist, um die Identität der Geräte in Ihrem Netzwerk festzulegen, ist

arp

.

arp

wird verwendet, um mit der Address Resolution Protocol-Tabelle in Ihrem Linux-Computer zu arbeiten. Es wird verwendet, um von einem zu übersetzen

IP-Adresse (oder Netzwerkname) zu einer MAC-Adresse

.

Wenn

arp

ist nicht auf Ihrem Computer installiert, können Sie es so installieren.

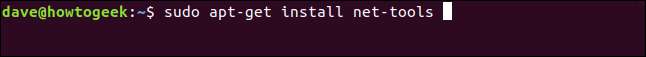

Verwenden Sie unter Ubuntu

apt-get

:

sudo apt-get installiere net-tools

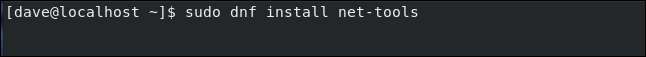

Auf Fedora verwenden

dnf

:

sudo dnf installiere net-tools

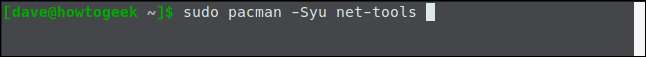

Auf Manjaro verwenden

Pacman

:

Sudopa cman-shu-ne-to-ls

Geben Sie einfach ein, um eine Liste der Geräte und ihrer Netzwerknamen zu erhalten, sofern ihnen einer zugewiesen wurde

arp

und drücken Sie die Eingabetaste.

Dies ist die Ausgabe meiner Forschungsmaschine:

Die Namen in der ersten Spalte sind die Computernamen (auch Hostnamen oder Netzwerknamen genannt), die den Geräten zugewiesen wurden. Einige davon habe ich eingestellt ( Nostromo , Cloudbase , und Marineville (zum Beispiel) und einige wurden vom Hersteller eingestellt (wie Vigor.router).

Die Ausgabe gibt uns zwei Möglichkeiten, sie mit der Ausgabe von zu vergleichen

nmap

. Da die MAC-Adressen für die Geräte aufgelistet sind, können wir auf die Ausgabe von verweisen

nmap

um die Geräte weiter zu identifizieren.

Auch, weil Sie einen Computernamen mit verwenden können

Klingeln

und weil

Klingeln

Zeigt die zugrunde liegende IP-Adresse an. Sie können Computernamen mithilfe von mit IP-Adressen vergleichen

Klingeln

auf jeden Namen der Reihe nach.

Lassen Sie uns beispielsweise Nostromo.local anpingen und herausfinden, wie die IP-Adresse lautet. Beachten Sie, dass bei Computernamen die Groß- und Kleinschreibung nicht berücksichtigt wird.

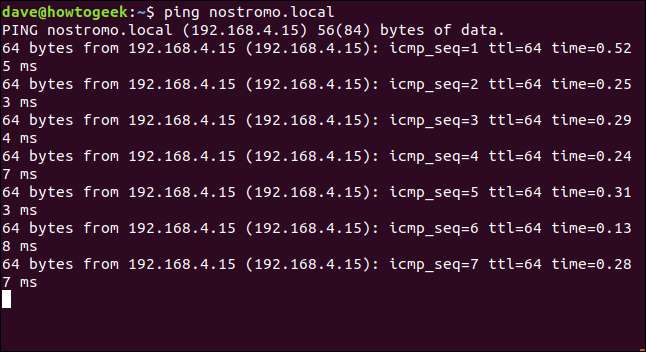

ping nostromo.local

Sie müssen Strg + C verwenden, um zu stoppen

Klingeln

.

Die Ausgabe zeigt uns, dass die IP-Adresse 192.168.4.15 lautet. Und das ist zufällig das Gerät, das im ersten aufgetaucht ist

nmap

Scannen Sie mit Liteon als Hersteller.

Das Unternehmen Liteon stellt Computerkomponenten her, die von vielen Computerherstellern verwendet werden. In diesem Fall handelt es sich um eine Liteon-WLAN-Karte in einem Asus-Laptop. Wie bereits erwähnt, der Name des Herstellers, der von zurückgegeben wird

nmap

ist nur die beste Vermutung. Wie war

nmap

Um zu wissen, dass die Liteon Wi-Fi-Karte in einen Asus-Laptop eingebaut wurde?

Und schlussendlich. Die MAC-Adresse des von Elitegroup Computer Systems hergestellten Geräts stimmt mit der in der

arp

Auflistung für das Gerät, das ich LibreELEC.local genannt habe.

Das ist ein Intel NUC , laufen die LibreELEC Media Player . Dieser NUC hat also ein Motherboard der Firma Elitegroup Computer Systems.

Und da sind wir, alle Rätsel gelöst.

Alle berücksichtigt

Wir haben überprüft, dass es in diesem Netzwerk keine unerklärlichen Geräte gibt. Sie können die hier beschriebenen Techniken verwenden, um Ihr Netzwerk zu untersuchen. Sie können dies aus Interesse tun - um Ihren inneren Geek zu befriedigen - oder um sich selbst davon zu überzeugen, dass alles, was mit Ihrem Netzwerk verbunden ist, das Recht hat, dort zu sein.

Denken Sie daran, dass angeschlossene Geräte in allen Formen und Größen erhältlich sind. Ich verbrachte einige Zeit damit, mich im Kreis zu bewegen und zu versuchen, ein seltsames Gerät aufzuspüren, bevor mir klar wurde, dass es sich tatsächlich um die Smartwatch an meinem Handgelenk handelte.