सोचें कि आप जानते हैं कि आपके होम नेटवर्क से क्या जुड़ा है? आप हैरान हो सकते हैं। का उपयोग कर जाँच करने के लिए जानें

nmap

लिनक्स पर, जो आपको आपके नेटवर्क से जुड़े सभी उपकरणों का पता लगाने देगा।

आपको लगता है कि आपके घर का नेटवर्क बहुत सरल है, और इस पर गहन नज़र डालने से कुछ भी नहीं सीखा जा सकता है। आप सही हो सकते हैं, लेकिन संभावना है कि आप कुछ ऐसा सीखेंगे जो आप नहीं जानते हैं। के प्रसार के साथ चीजों की इंटरनेट डिवाइस, मोबाइल डिवाइस जैसे फोन और टैबलेट, और ब्रॉडबैंड रूटर्स, लैपटॉप और डेस्कटॉप कंप्यूटर जैसे "सामान्य" नेटवर्क उपकरणों के अलावा स्मार्ट होम क्रांति - यह एक आंख खोलने वाला हो सकता है।

यदि आपको आवश्यकता है, तो नैम्प स्थापित करें

हम इसका उपयोग करने जा रहे हैं

nmap

आदेश। आपके कंप्यूटर पर आपके द्वारा इंस्टॉल किए गए अन्य सॉफ़्टवेयर पैकेजों के आधार पर,

nmap

आपके लिए पहले से ही स्थापित हो सकता है।

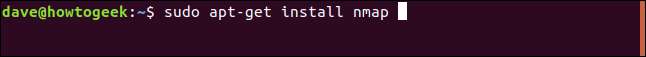

यदि नहीं, तो यह है कि इसे उबंटू में कैसे स्थापित किया जाए।

sudo apt-get install नैमप

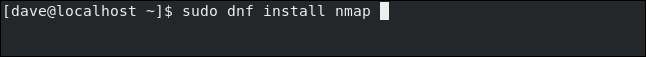

यह फेडोरा पर इसे कैसे स्थापित किया जाए।

sudo dnf install nmap

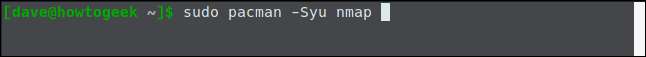

यह है कि इसे मंज़रो पर कैसे स्थापित किया जाए।

सुडो पैमान -स्यु नमाप

आप अपने लिनक्स वितरण के लिए पैकेज प्रबंधक का उपयोग करके लिनक्स के अन्य संस्करणों पर इसे स्थापित कर सकते हैं।

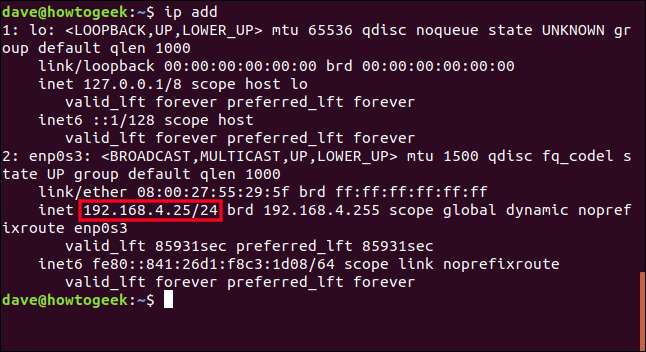

अपने आईपी पते का पता लगाएं

पहला काम यह है कि आपके लिनक्स कंप्यूटर का आईपी पता क्या है। एक न्यूनतम और एक अधिकतम आईपी पता है, जिसका उपयोग आपका नेटवर्क कर सकता है। यह आपके नेटवर्क के लिए IP पतों की गुंजाइश या सीमा है। हमें आईपी पते या आईपी पते की एक श्रृंखला प्रदान करनी होगी

nmap

, इसलिए हमें यह जानना होगा कि वे मूल्य क्या हैं।

हाथ से, लिनक्स एक कमांड प्रदान करता है जिसे कहा जाता है

िप

तथा

इसका एक विकल्प है

बुलाया

addr

(पता)। प्रकार

िप

, एक स्थान,

addr

, और Enter दबाएँ।

आईपी Addr

आउटपुट के निचले भाग में, आपको अपना आईपी पता मिलेगा। यह "inet" लेबल से पहले है।

इस कंप्यूटर का IP पता "192.168.4.25" है। "/ 24" का अर्थ है कि सबनेट मास्क में आठ 1 के तीन लगातार सेट हैं। (और 3 x 8 = 24)

बाइनरी में, सबनेट मास्क है:

11111111.11111111.11111111.00000000

और दशमलव में, यह 255.255.255.0 है।

सबनेट मास्क और आईपी पते का उपयोग यह इंगित करने के लिए किया जाता है कि आईपी पते का कौन सा भाग नेटवर्क की पहचान करता है, और कौन सा भाग डिवाइस की पहचान करता है। यह सबनेट मास्क हार्डवेयर को सूचित करता है कि आईपी पते के पहले तीन नंबर नेटवर्क की पहचान करेंगे और आईपी पते का अंतिम भाग व्यक्तिगत उपकरणों की पहचान करेगा। और क्योंकि आप 8-बिट बाइनरी नंबर 255 में सबसे बड़ी संख्या रख सकते हैं, इस नेटवर्क के लिए आईपी पता सीमा 192.168.4.255 के माध्यम से 192.168.4.0 होगी।

वह सब “/ 24” में संलग्न है। आनंद से,

nmap

उस संकेतन के साथ काम करता है, इसलिए हमारे पास वह है जो हमें उपयोग करने के लिए शुरू करने की आवश्यकता है

nmap

.

सम्बंधित: IP पते कैसे काम करते हैं?

नैमप के साथ शुरू करें

nmap

एक है

नेटवर्क मैपिंग टूल

। यह उस श्रेणी में आईपी पते पर विभिन्न नेटवर्क संदेश भेजकर काम करता है जो हम इसे प्रदान करने जा रहे हैं। यह उस डिवाइस के बारे में बहुत कुछ घटा सकता है जो इसे देखकर और इसे प्राप्त होने वाली प्रतिक्रियाओं की व्याख्या करके जांच कर रहा है।

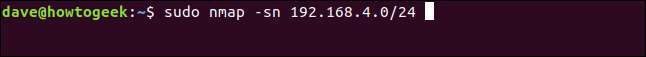

चलो एक सरल स्कैन के साथ किक करें

nmap

। हम इसका उपयोग करने जा रहे हैं

-सं

(स्कैन पोर्ट नहीं) विकल्प। इससे पता

nmap

अभी के लिए उपकरणों पर बंदरगाहों की जांच करने के लिए नहीं। यह एक हल्का, त्वरित स्कैन करेगा।

फिर भी, इसमें थोड़ा समय लग सकता है

nmap

चलाने के लिए। बेशक, आपके पास नेटवर्क पर जितने अधिक उपकरण होंगे, उतना ही अधिक समय लगेगा। यह अपने सभी जांच और टोही काम पहले करता है और फिर पहले चरण पूरा होने के बाद अपने निष्कर्षों को प्रस्तुत करता है। जब कुछ भी दिखाई नहीं देता है तो एक मिनट के लिए आश्चर्यचकित न हों।

हम जिस आईपी पते का उपयोग करने जा रहे हैं, वह वह है जिसे हमने उपयोग करके प्राप्त किया है

िप

पहले आदेश दें, लेकिन अंतिम संख्या शून्य पर सेट है। यह इस नेटवर्क पर पहला संभव IPAddress है। "/ 24" बताता है

nmap

इस नेटवर्क की संपूर्ण श्रेणी को स्कैन करने के लिए। "192.168.4.0/24" पैरामीटर "आईपी पते 192.168.4.0 पर शुरू और 192.168.4.255 तक और सहित सभी आईपी पते के माध्यम से सही काम करता है" के रूप में अनुवाद करता है।

ध्यान दें हम उपयोग कर रहे हैं

sudo

.

सूदो नैंप -sn 192.168.4.0/24

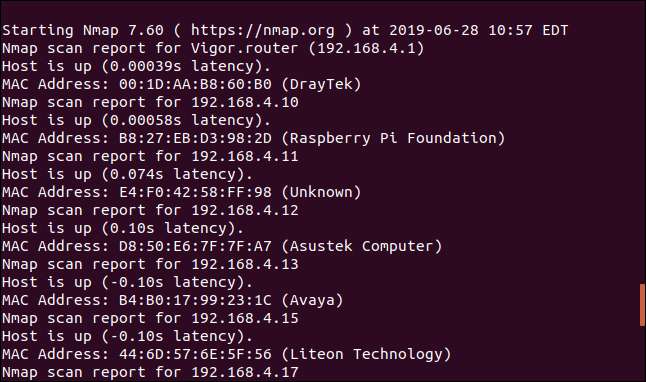

थोड़े इंतजार के बाद, आउटपुट टर्मिनल विंडो को लिखा जाता है।

आप इस स्कैन को बिना उपयोग के चला सकते हैं

sudo

, लेकिन का उपयोग कर

sudo

यह सुनिश्चित करता है कि यह अधिक से अधिक जानकारी निकाल सके। के बग़ैर

sudo

उदाहरण के लिए, यह स्कैन निर्माता जानकारी वापस नहीं करेगा।

का उपयोग करने का लाभ

-सं

विकल्प- एक त्वरित और हल्का स्कैन होने के साथ-साथ यह आपको लाइव आईपी पतों की एक साफ सूची देता है। दूसरे शब्दों में, हमारे पास नेटवर्क से जुड़े उपकरणों की एक सूची है, साथ में उनके आईपी पते भी। और जहां संभव हो,

nmap

निर्माता की पहचान की है। यह पहली कोशिश के लिए बुरा नहीं है।

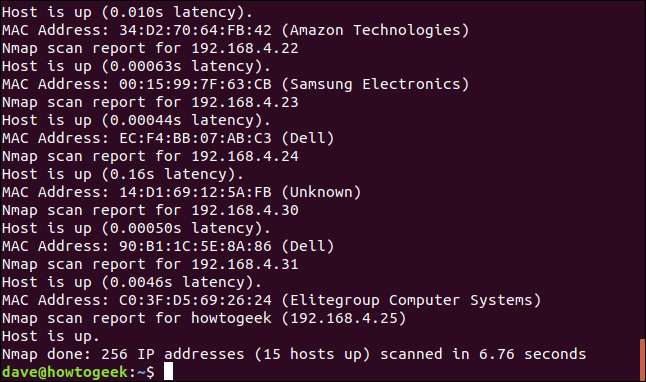

यहां सूची में सबसे नीचे है।

हमने कनेक्टेड नेटवर्क उपकरणों की एक सूची स्थापित की है, इसलिए हम जानते हैं कि उनमें से कितने हैं। 15 डिवाइस चालू और नेटवर्क से जुड़े हैं। हम उनमें से कुछ के लिए निर्माता को जानते हैं। या, जैसा कि हम देखेंगे, हमारे पास क्या है

nmap

निर्माता के रूप में रिपोर्ट किया गया है, इसकी क्षमता का सबसे अच्छा करने के लिए।

जब आप अपने परिणामों को देखते हैं, तो आपको उन उपकरणों को देखने की संभावना होगी जिन्हें आप पहचानते हैं। कुछ ऐसे भी हो सकते हैं जिन्हें आप नहीं करते हैं। ये वे हैं जिनकी हमें आगे जांच करने की आवश्यकता है।

इनमें से कुछ उपकरण मेरे लिए स्पष्ट हैं। रास्पबेरी पाई फाउंडेशन आत्म-व्याख्यात्मक है। अमेज़ॅन टेक्नोलॉजीज डिवाइस मेरा इको डॉट होगा। मेरे पास एकमात्र सैमसंग डिवाइस एक लेज़र प्रिंटर है, जिससे कि एक नीचे आ जाता है। डेल द्वारा निर्मित उपकरणों के एक जोड़े को सूचीबद्ध किया गया है। वे आसान हैं, एक पीसी और लैपटॉप है। अवाया डिवाइस एक वॉयस ओवर आईपी फोन है जो मुझे हेड ऑफिस में टेलीफोन सिस्टम पर एक एक्सटेंशन प्रदान करता है। यह उन्हें घर पर मुझे और अधिक आसानी से रोकने की अनुमति देता है, इसलिए मुझे उस उपकरण के बारे में अच्छी तरह पता है।

लेकिन मैं अभी भी सवालों से बची हूं

ऐसे कई उपकरण हैं जिनके नाम मेरे लिए कुछ भी नहीं हैं। उदाहरण के लिए लाइटन तकनीक और एलीटग्रुप कंप्यूटर सिस्टम।

मेरे पास (एक से अधिक) रास्पबेरी पीआई है। नेटवर्क से कितने जुड़े हुए हैं, हमेशा अलग-अलग होंगे क्योंकि वे पुन: -प्राप्त और पुन: -पुनः प्राप्त होने के बाद लगातार ड्यूटी से बाहर और बाहर स्वैप किए जाते हैं। लेकिन निश्चित रूप से, एक से अधिक दिखाने चाहिए।

अज्ञात रूप में चिह्नित उपकरणों के एक जोड़े हैं। जाहिर है, उन्हें देखने की जरूरत होगी।

एक गहरा स्कैन करें

अगर हम निकालते हैं

-सं

विकल्प

nmap

जांच करने का भी प्रयास करेंगे

बंदरगाहों

उपकरणों पर। डिवाइसों पर नेटवर्क कनेक्शन के लिए पोर्ट्स को एंडपॉइंट्स कहा जाता है। एक अपार्टमेंट ब्लॉक पर विचार करें। सभी अपार्टमेंट में एक ही सड़क का पता (आईपी पते के बराबर) है, लेकिन प्रत्येक अपार्टमेंट का अपना नंबर (पोर्ट के बराबर) है।

डिवाइस के भीतर प्रत्येक प्रोग्राम या सर्विस में पोर्ट नंबर होता है। नेटवर्क ट्रैफ़िक एक आईपी पते और एक पोर्ट तक पहुँचाया जाता है, न कि केवल एक आईपी पते पर। कुछ पोर्ट नंबर उपदेशित या आरक्षित हैं। वे हमेशा एक विशिष्ट प्रकार के नेटवर्क ट्रैफ़िक को ले जाने के लिए उपयोग किए जाते हैं। पोर्ट 22, उदाहरण के लिए, SSH कनेक्शन के लिए आरक्षित है और HTTP वेब ट्रैफिक के लिए पोर्ट 80 आरक्षित है।

हम उपयोग करने जा रहे हैं

nmap

प्रत्येक डिवाइस पर बंदरगाहों को स्कैन करने के लिए और बताता है कि कौन से खुले हैं।

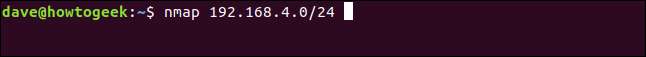

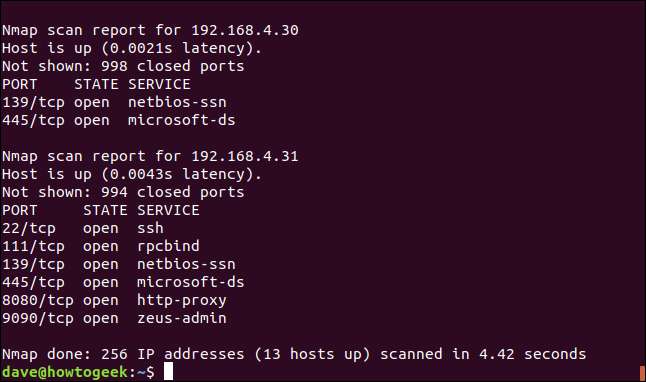

नैमप 192.168.4.0/24

इस बार हमें प्रत्येक उपकरण का अधिक विस्तृत सारांश मिल रहा है। हमने बताया कि नेटवर्क पर 13 सक्रिय उपकरण हैं। एक मिनट रुकिए; हमारे पास एक पल पहले 15 उपकरण थे।

जैसे ही आप इन स्कैन को चलाते हैं, उपकरणों की संख्या भिन्न हो सकती है। यह मोबाइल उपकरणों के परिसर में आने और छोड़ने के कारण, या उपकरण चालू और बंद होने के कारण होने की संभावना है। यह भी जान लें कि जब आप उस डिवाइस पर स्विच करते हैं जिसे बंद कर दिया गया है, तो हो सकता है कि इसमें वही आईपी एड्रेस न हो जैसा कि पिछली बार इस्तेमाल में था। यह हो सकता है, लेकिन यह नहीं हो सकता है।

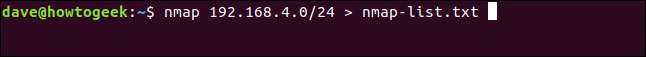

काफी आउटपुट था। चलो फिर से करते हैं और इसे एक फ़ाइल में कैप्चर करते हैं।

nmap 192.168.4.0/24> nmap-list.txt

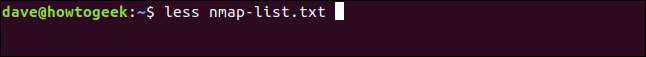

और अब हम फाइल को सूचीबद्ध कर सकते हैं

कम से

, और यदि हम चाहें तो इसके माध्यम से खोजें।

कम nmap-list.txt

जैसा कि आप के माध्यम से स्क्रॉल

nmap

ऐसी किसी भी चीज़ की रिपोर्ट करें जिसे आप समझा नहीं रहे हैं या जो असामान्य लगती है। जब आप अपनी सूची की समीक्षा करते हैं, तो किसी भी डिवाइस के आईपी पते पर ध्यान दें जो आप आगे की जांच करना चाहते हैं।

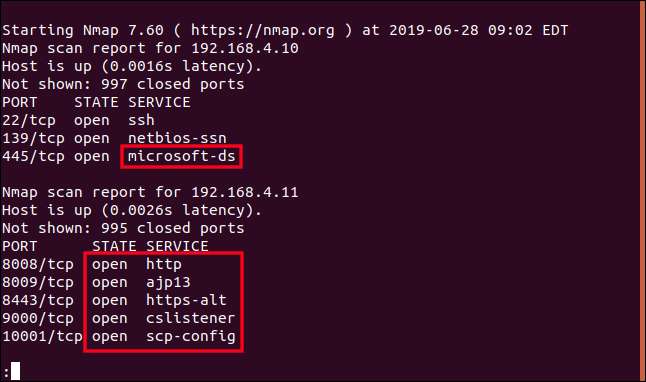

हमने पहले जो सूची बनाई थी, उसके अनुसार 192.168.4.10 रास्पबेरी पाई है। यह एक लिनक्स वितरण या अन्य चल रहा होगा। तो पोर्ट 445 का उपयोग क्या है? इसे "microsoft-ds" के रूप में वर्णित किया गया है। Microsoft, एक Linux चलाने पर पाई? हम निश्चित रूप से उस पर गौर करेंगे।

192.168.4.11 को पहले स्कैन में "अज्ञात" के रूप में टैग किया गया था। इसमें बहुत सारे बंदरगाह खुले हैं; हमें यह जानना चाहिए कि वह क्या है।

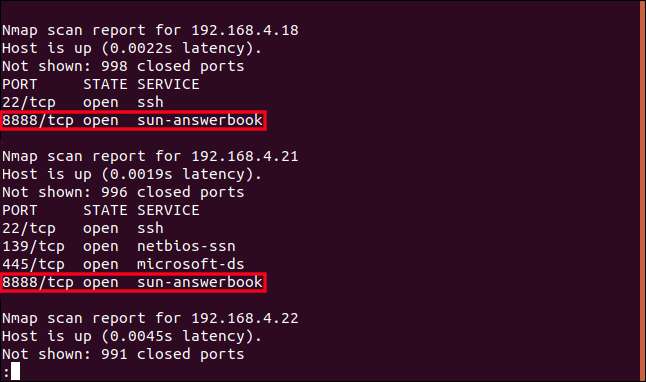

192.168.4.18 को रास्पबेरी पाई के रूप में भी पहचान की गई थी। लेकिन उस पाई और डिवाइस 192.168.4.21 में दोनों पोर्ट 8888 खुले हैं, जिसका वर्णन "सूर्य-उत्तरपुस्तिका" द्वारा किया जा रहा है। सन उत्तरपुस्तिका कई वर्षों की सेवानिवृत्त (प्रारंभिक) दस्तावेज़ीकरण पुनर्प्राप्ति प्रणाली है। यह कहने की आवश्यकता नहीं है कि मैंने ऐसा कहीं भी स्थापित नहीं किया है। जिसे देखने की जरूरत है।

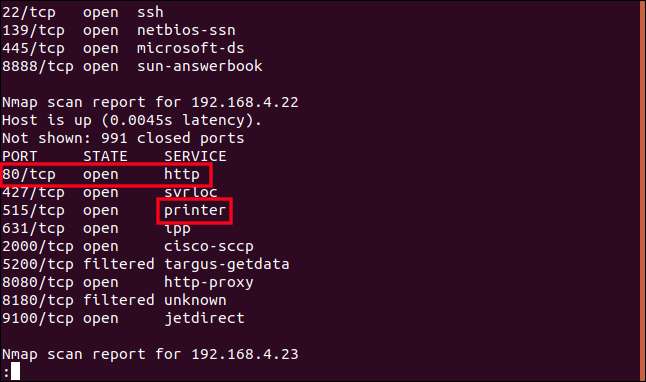

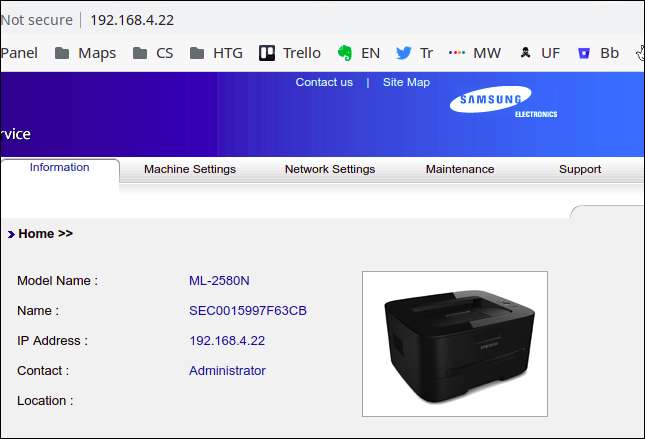

डिवाइस 192.168.4.22 को पहले सैमसंग प्रिंटर के रूप में पहचाना गया था, जिसे "प्रिंटर" कहने वाले टैग द्वारा यहां सत्यापित किया गया है। क्या मेरी आँख पकड़ा HTTP पोर्ट 80 मौजूद और खुला था। यह पोर्ट वेबसाइट ट्रैफ़िक के लिए आरक्षित है। क्या मेरा प्रिंटर एक वेबसाइट को शामिल करता है?

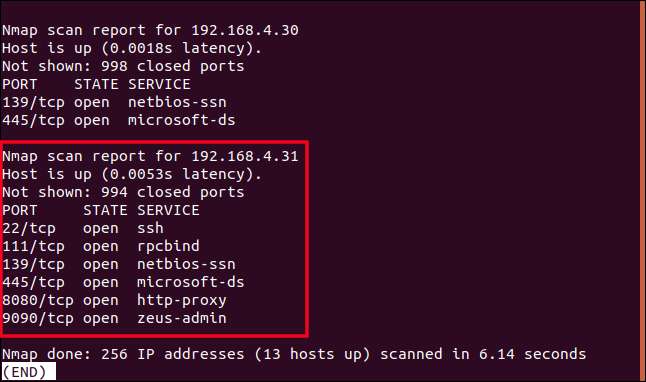

डिवाइस 192.168.4.31 कथित तौर पर Elitegroup Computer Systems नामक कंपनी द्वारा निर्मित है। मैंने उनके बारे में कभी नहीं सुना है, और डिवाइस में बहुत सारे पोर्ट खुले हैं, इसलिए हम उस पर गौर करेंगे।

एक उपकरण के जितने अधिक पोर्ट खुले होते हैं, उतने ही अधिक साइबर क्राइम होने की संभावना होती है - यदि वह सीधे इंटरनेट के संपर्क में है। यह एक घर की तरह है। आपके पास जितने अधिक दरवाजे और खिड़कियां हैं, एक बर्गलर के प्रवेश के अधिक संभावित बिंदु हैं।

हम संदिग्ध हैं; उन्हें बात करने दें

डिवाइस 192.168.4.10 रास्पबेरी पाई है जिसमें पोर्ट 445 खुला है, जिसे "microsoft-ds" के रूप में वर्णित किया गया है। इंटरनेट सर्च का एक क्विक बिट बताता है कि पोर्ट 445 आमतौर पर सांबा से जुड़ा होता है। सांबा है मुफ्त सॉफ्टवेयर कार्यान्वयन Microsoft का सर्वर संदेश ब्लॉक प्रोटोकॉल (SMB)। एसएमबी एक नेटवर्क में फ़ोल्डर्स और फ़ाइलों को साझा करने का एक साधन है।

यह समझ में आता है; मैं उस विशेष पाई का उपयोग एक तरह के मिनी-नेटवर्क अटैच्ड स्टोरेज डिवाइस (एनएएस) के रूप में करता हूं। यह सांबा का उपयोग करता है ताकि मैं इसे अपने नेटवर्क पर किसी भी कंप्यूटर से कनेक्ट कर सकूं। ठीक है, यह आसान था। एक नीचे, कई और जाने के लिए।

सम्बंधित: रास्पबेरी पाई को लो-पॉवर नेटवर्क स्टोरेज डिवाइस में कैसे बदलें

कई ओपन पोर्ट्स के साथ अज्ञात डिवाइस

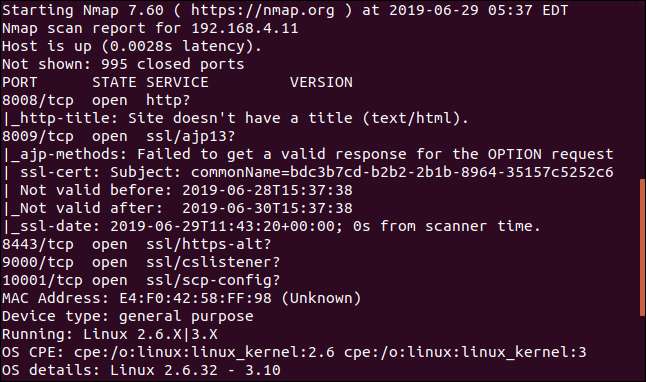

आईपी एड्रेस 192.168.4.11 वाले डिवाइस में एक अज्ञात निर्माता और बहुत सारे पोर्ट खुले थे।

हम प्रयोग कर सकते हैं

nmap

अधिक आक्रामक तरीके से डिवाइस से अधिक जानकारी को बाहर करने की कोशिश करने के लिए।

-ए

(आक्रामक स्कैन) विकल्प बलों

nmap

ऑपरेटिंग सिस्टम डिटेक्शन, वर्जन डिटेक्शन, स्क्रिप्ट स्कैनिंग और ट्रेसरआउट डिटेक्शन का उपयोग करना।

-टी

(टाइमिंग टेम्प्लेट) विकल्प हमें 0 से 5 तक मान निर्दिष्ट करने की अनुमति देता है। यह समय मोड में से एक सेट करता है। समय मोड में महान नाम हैं: पैरानॉयड (0), डरपोक (1), विनम्र (2), सामान्य (3), आक्रामक (4), और पागल (5)। कम संख्या, कम प्रभाव

nmap

बैंडविड्थ और अन्य नेटवर्क उपयोगकर्ताओं पर होगा।

ध्यान दें कि हम प्रदान नहीं कर रहे हैं

nmap

एक आईपी रेंज के साथ। हम ध्यान केंद्रित कर रहे हैं

nmap

एक एकल आईपी पते पर, जो प्रश्न में डिवाइस का आईपी पता है।

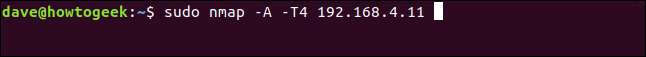

सुडो नैम्प-ए-टी १ ९ २.१६ n.४.११

इस लेख पर शोध करने के लिए इस्तेमाल की गई मशीन पर, नौ मिनट लग गए

nmap

उस आदेश को निष्पादित करने के लिए। अगर आपको कोई आउटपुट देखने से पहले थोड़ी देर इंतजार करना पड़े तो आश्चर्य नहीं होगा।

दुर्भाग्यवश, इस मामले में, आउटपुट हमें वह आसान उत्तर नहीं देता है जिसकी हम आशा करते हैं।

एक अतिरिक्त चीज जो हमने सीखी है, वह है लिनक्स का एक संस्करण। मेरे नेटवर्क पर जो बहुत आश्चर्य की बात नहीं है, लेकिन लिनक्स का यह संस्करण विषम है। यह काफी पुराना लग रहा है। लिनक्स का उपयोग लगभग सभी इंटरनेट ऑफ थिंग्स उपकरणों के भीतर किया जाता है, ताकि यह एक सुराग हो।

आउटपुट में और नीचे

nmap

हमें दिया

मीडिया एक्सेस कंट्रोल एड्रेस

(मैक एड्रेस) डिवाइस का। यह एक अद्वितीय संदर्भ है जो नेटवर्क इंटरफेस को सौंपा गया है।

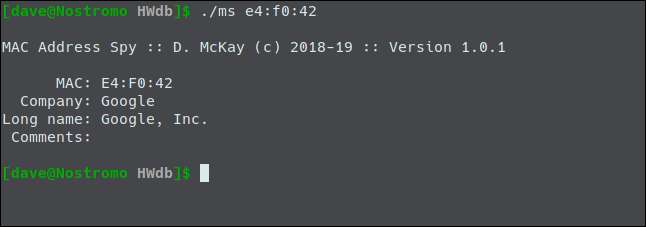

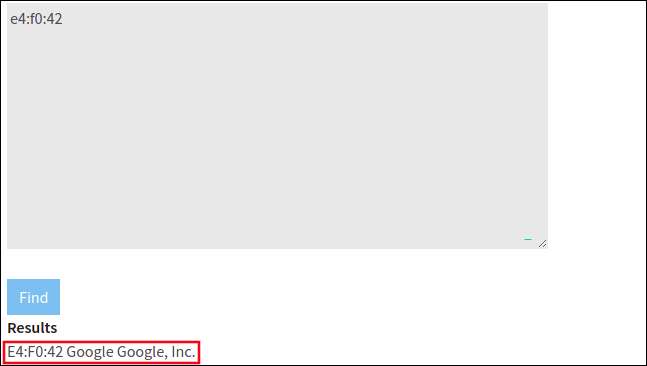

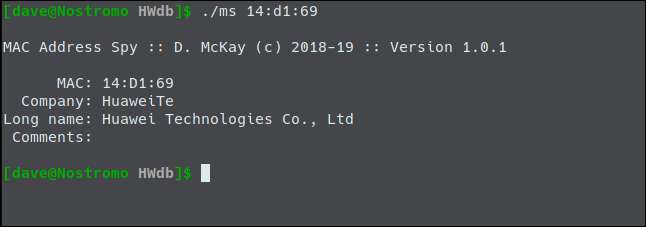

मैक पते के पहले तीन बाइट्स के रूप में जाना जाता है संगठनात्मक रूप से विशिष्ट पहचानकर्ता (उई)। इसका उपयोग नेटवर्क इंटरफ़ेस के विक्रेता या निर्माता की पहचान करने के लिए किया जा सकता है। यदि आप एक geek हो जो एक साथ 35,909 का एक डेटाबेस डाल दिया है, वह है।

मेरी उपयोगिता कहती है कि यह Google का है। लिनक्स के अजीबोगरीब संस्करण के बारे में पहले सवाल और संदेह के साथ कि यह इंटरनेट ऑफ थिंग्स डिवाइस हो सकता है, यह मेरे Google होम मिनी स्मार्ट स्पीकर पर उंगली को काफी और चौकोर रूप से इंगित करता है।

आप ओयूआई लुकअप को उसी तरह से कर सकते हैं, जिसका उपयोग करके Wireshark निर्माता लुकअप पेज .

उत्साहजनक रूप से, यह मेरे परिणामों से मेल खाता है।

डिवाइस की आईडी के बारे में निश्चित होने का एक तरीका स्कैन करना है, डिवाइस को बंद करें और फिर से स्कैन करें। IP पता जो अब परिणामों के दूसरे सेट से गायब है, वह डिवाइस होगा जिसे आपने अभी बंद किया था।

सन उत्तरपुस्तिका?

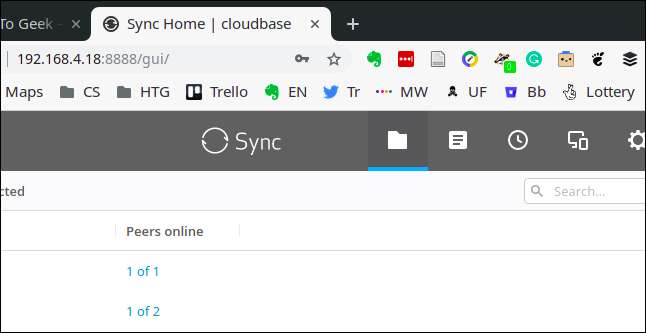

अगला रहस्य आईपी एड्रेस 192.168.4.18 के साथ रास्पबेरी पाई के लिए "सूर्य-उत्तरपुस्तिका" विवरण था। 192.168.4.21 पर डिवाइस के लिए एक ही "सूर्य-उत्तरपुस्तिका" विवरण दिखाई दे रहा था। डिवाइस 192.168.4.21 एक लिनक्स डेस्कटॉप कंप्यूटर है।

nmap

ज्ञात सॉफ़्टवेयर संघों की एक सूची से एक बंदरगाह के उपयोग पर अपना सर्वश्रेष्ठ अनुमान लगाता है। बेशक, अगर इनमें से कोई भी पोर्ट एसोसिएशंस अब लागू नहीं हैं - शायद सॉफ्टवेयर अब उपयोग में नहीं है और चला गया है

जीवन का अंत

-आप अपने स्कैन के परिणामों में भ्रामक पोर्ट विवरण प्राप्त कर सकते हैं। सन 1990 की शुरुआत में सन उत्तरपुस्तिका प्रणाली वापस होने की संभावना थी, और यह दूर की स्मृति से ज्यादा कुछ भी नहीं है - जिन्होंने इसके बारे में सुना भी है।

तो, अगर यह कुछ प्राचीन नहीं है सन माइक्रोसिस्टम्स सॉफ्टवेयर, तो इन दो उपकरणों, रास्पबेरी पाई और डेस्कटॉप, आम में क्या हो सकता है?

इंटरनेट खोजों से कुछ भी वापस नहीं आया जो उपयोगी था। बहुत हिट हुए। यह एक वेब इंटरफेस के साथ कुछ भी लगता है जो पोर्ट 80 का उपयोग नहीं करना चाहता है वह पोर्ट 8888 के लिए एक वापसी के रूप में चुनता है। इसलिए अगला तार्किक कदम एक ब्राउज़र का उपयोग करके उस पोर्ट से कनेक्ट करने का प्रयास करना था।

मैंने अपने ब्राउज़र में पते के रूप में 192.168.4.18:8888 का उपयोग किया। यह एक आईपी पते और एक ब्राउज़र में एक पोर्ट निर्दिष्ट करने के लिए प्रारूप है। एक बृहदान्त्र का उपयोग करें

:

IP पते को पोर्ट नंबर से अलग करने के लिए।

एक वेब साइट वास्तव में खुला था।

यह किसी भी उपकरण के लिए व्यवस्थापक पोर्टल है जो चल रहा है रेज़िलियो सिंक .

मैं हमेशा कमांड लाइन का उपयोग करता हूं, इसलिए मैं इस सुविधा के बारे में पूरी तरह से भूल गया हूं। इसलिए सन उत्तरपुस्तिका प्रविष्टि प्रविष्टि एक पूर्ण लाल हेरिंग थी, और पोर्ट 8888 के पीछे की सेवा की पहचान की गई थी।

एक हिडन वेब सर्वर

अगला मुद्दा मैंने अपने प्रिंटर पर HTTP पोर्ट 80 को देखने के लिए दर्ज किया है। फिर, मैं से आईपी पते ले लिया

nmap

परिणाम और मेरे ब्राउज़र में एक पते के रूप में इसका इस्तेमाल किया। मुझे पोर्ट प्रदान करने की आवश्यकता नहीं थी; ब्राउज़र डिफ़ॉल्ट रूप से 80 पोर्ट करेगा।

लो और निहारना; मेरे प्रिंटर में एक एम्बेडेड वेब सर्वर है।

अब मैं उन पृष्ठों की संख्या देख सकता हूं जो इसके माध्यम से हैं, टोनर का स्तर, और अन्य उपयोगी या दिलचस्प जानकारी।

एक और अज्ञात उपकरण

192.168.4.24 पर डिवाइस में से किसी के लिए कुछ भी प्रकट नहीं होता है

nmap

स्कैन हमने अभी तक करने की कोशिश की है।

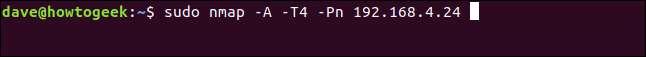

मैंने अंदर जोड़ा

-सोमवार

(कोई पिंग नहीं) विकल्प। इसकी वजह से

nmap

लक्ष्य डिवाइस को संभालने और अन्य स्कैन के साथ आगे बढ़ना है। यह उन उपकरणों के लिए उपयोगी हो सकता है जो अपेक्षित और भ्रमित होने पर प्रतिक्रिया नहीं करते हैं

nmap

सोच में वे ऑफ लाइन हैं।

सुडो नैम्प-ए-टी ४ पीएन १ ९ २.१६4.४.२४

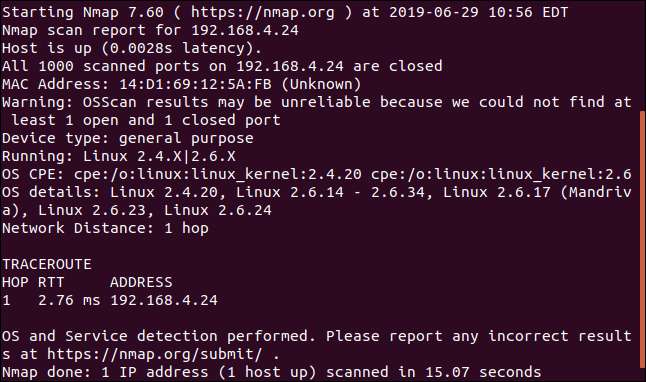

इससे जानकारी का एक डंप निकल गया, लेकिन ऐसा कुछ भी नहीं था जो डिवाइस की पहचान करता हो।

यह मांडिराव लिनक्स से एक लिनक्स कर्नेल चलाने की सूचना दी गई थी। मैनड्रिव लिनक्स एक वितरण था जो था 2011 में वापस बंद कर दिया गया । यह एक नए समुदाय के साथ रहता है, जो इसका समर्थन करता है OpenMandriva .

एक और इंटरनेट ऑफ़ थिंग्स डिवाइस, संभवतः? शायद नहीं - मेरे पास केवल दो हैं, और वे दोनों के लिए जिम्मेदार हैं।

एक कमरे में कमरे में टहलने के माध्यम से और एक भौतिक उपकरण की गिनती से मुझे कुछ नहीं मिला। मैक पते को देखते हैं।

तो, यह पता चला है कि यह मेरा मोबाइल फोन था।

याद रखें कि आप इन लुक्स को ऑनलाइन कर सकते हैं, का उपयोग करके Wireshark निर्माता लुकअप पेज .

कुलीन वर्ग कंप्यूटर सिस्टम

अंतिम दो प्रश्न मेरे पास निर्माता नाम वाले दो उपकरणों के बारे में थे, जिन्हें मैंने लाइटन और एलीटग्रुप कंप्यूटर सिस्टम के रूप में पहचाना नहीं था।

चेंज होने दो। एक अन्य कमांड जो आपके नेटवर्क पर उपकरणों की पहचान को कम करने में उपयोगी है

एआरपी

.

एआरपी

अपने लिनक्स कंप्यूटर में पता रिज़ॉल्यूशन प्रोटोकॉल तालिका के साथ काम करने के लिए उपयोग किया जाता है। यह एक से अनुवाद करने के लिए प्रयोग किया जाता है

मैक पते को IP पता (या नेटवर्क नाम)

.

अगर

एआरपी

आपके कंप्यूटर पर स्थापित नहीं है, आप इसे इस तरह स्थापित कर सकते हैं।

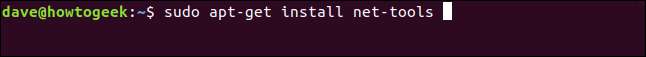

उबंटू पर, का उपयोग करें

apt-get

:

sudo apt-get install नेट-टूल्स

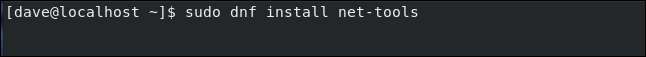

फेडोरा उपयोग पर

DNF

:

sudo dnf नेट-टूल इंस्टॉल करें

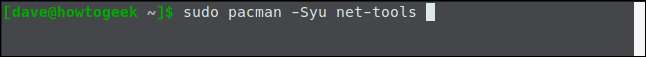

ों मंजरो उसे

pacman

:

सुडो पैमान -स्यु नेट-टूल्स

उपकरणों और उनके नेटवर्क नामों की एक सूची प्राप्त करने के लिए - यदि उन्हें एक सौंपा गया है - बस प्रकार

एआरपी

और Enter दबाएं।

यह मेरी शोध मशीन से उत्पादन है:

पहले कॉलम में नाम मशीन के नाम (जिसे होस्टनाम या नेटवर्क नाम भी कहा जाता है) जिन्हें उपकरणों को सौंपा गया है। उनमें से कुछ मैंने निर्धारित किए हैं ( Nostromo , Cloudbase , तथा Marineville , उदाहरण के लिए) और कुछ निर्माता (जैसे Vigor.router) द्वारा निर्धारित किए गए हैं।

आउटपुट हमें क्रॉस-रेफ़रिंग के दो साधन देता है जिसमें से आउटपुट होता है

nmap

। क्योंकि उपकरणों के लिए मैक पते सूचीबद्ध हैं, हम से आउटपुट का उल्लेख कर सकते हैं

nmap

उपकरणों की पहचान करने के लिए।

इसके अलावा, क्योंकि आप मशीन के नाम का उपयोग कर सकते हैं

पिंग

और क्योंकि

पिंग

अंतर्निहित आईपी पते को प्रदर्शित करता है, आप उपयोग करके आईपी पते को मशीन के नाम को पार कर सकते हैं

पिंग

बदले में प्रत्येक नाम पर।

उदाहरण के लिए, Nostromo.local को पिंग करें और जानें कि इसका आईपी पता क्या है। ध्यान दें कि मशीन के नाम केस-असंवेदनशील हैं।

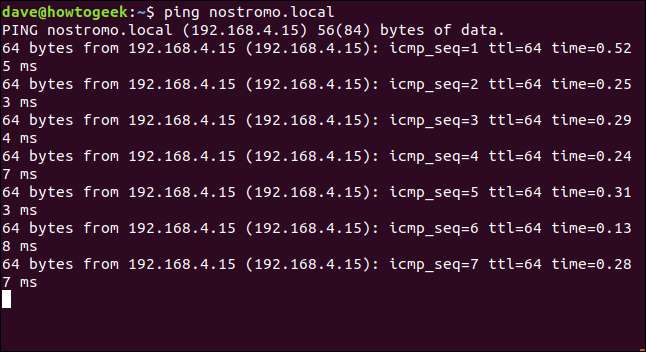

पिंग nostromo.local

रोकने के लिए आपको Ctrl + C का उपयोग करना होगा

पिंग

.

आउटपुट हमें दिखाता है कि इसका आईपी पता 192.168.4.15 है। और यह उस उपकरण के रूप में होता है जो पहले दिखाया गया था

nmap

निर्माता के रूप में लाइटन के साथ स्कैन करें।

लाइटन कंपनी कंप्यूटर घटक बनाती है जो एक महान कई कंप्यूटर निर्माताओं द्वारा उपयोग किया जाता है। इस मामले में, यह एक Asus लैपटॉप के अंदर एक लाइटन वाई-फाई कार्ड है। इसलिए, जैसा कि हमने पहले उल्लेख किया है, निर्माता का नाम जो लौटा है

nmap

बस इसका सबसे अच्छा अनुमान है। कैसा था

nmap

लाइटफ़ोन वाई-फाई कार्ड को आसुस लैपटॉप के लिए फिट किया गया था?

और अंत में। एलीटग्रुप कंप्यूटर सिस्टम्स द्वारा निर्मित डिवाइस के लिए मैक एड्रेस एक से मेल खाता है

एआरपी

डिवाइस के लिए लिस्टिंग का नाम मैंने लिबरेलईसी.लोकल रखा है।

यह एक इंटेल एनयूसी चल रहा है लिब्रेेल मीडिया प्लेयर । तो इस NUC में Elitegroup Computer Systems कंपनी का एक मदरबोर्ड है।

और वहाँ हम हैं, सभी रहस्यों को हल किया।

सभी के लिए जवाबदेह

हमने सत्यापित किया है कि इस नेटवर्क पर कोई अक्षम उपकरण नहीं हैं। आप अपने नेटवर्क की जांच करने के लिए यहां वर्णित तकनीकों का उपयोग कर सकते हैं। आप अपने आंतरिक गीक को संतुष्ट करने के लिए या अपने नेटवर्क से जुड़ी हर चीज को वहां रखने का अधिकार रखते हैं।

याद रखें कि कनेक्टेड डिवाइस सभी आकृतियों और आकारों में आते हैं। मैंने कुछ समय मंडलियों में घूमने और एक अजीब उपकरण को ट्रैक करने की कोशिश करने से पहले महसूस किया कि यह वास्तव में, मेरी कलाई पर स्मार्टवॉच थी।