Wiele osób używa wirtualnych sieci prywatnych (VPN) do maskowania swojej tożsamości, szyfrowania komunikacji lub przeglądania Internetu z innej lokalizacji. Wszystkie te cele mogą się rozpaść, jeśli Twoje prawdziwe informacje wyciekną przez lukę w zabezpieczeniach, co jest częstsze niż myślisz. Przyjrzyjmy się, jak zidentyfikować i naprawić te przecieki.

Jak dochodzi do wycieków VPN

Plik podstawy korzystania z VPN są dość proste: instalujesz pakiet oprogramowania na swoim komputerze, urządzeniu, lub routera (lub użyj jego wbudowanego oprogramowania VPN). To oprogramowanie przechwytuje cały ruch sieciowy i przekierowuje go przez zaszyfrowany tunel do zdalnego punktu wyjścia. Dla świata zewnętrznego cały ruch wydaje się pochodzić z tego odległego punktu, a nie z rzeczywistej lokalizacji. Jest to świetne rozwiązanie dla prywatności (jeśli chcesz mieć pewność, że nikt między Twoim urządzeniem a serwerem wyjściowym nie widzi, co robisz), świetnie nadaje się do wirtualnego przeskakiwania po granicach (np. oglądanie amerykańskich serwisów streamingowych w Australii ) i ogólnie jest to doskonały sposób na ukrycie swojej tożsamości w internecie.

ZWIĄZANE Z: Co to jest VPN i dlaczego go potrzebuję?

Jednak bezpieczeństwo komputera i prywatność są zawsze grą w kotka i myszkę. Żaden system nie jest doskonały iz czasem odkrywane są luki w zabezpieczeniach, które mogą zagrozić Twojemu bezpieczeństwu - a systemy VPN nie są wyjątkiem. Oto trzy główne sposoby, w jakie VPN może ujawnić Twoje dane osobowe.

Wadliwe protokoły i błędy

W 2014 roku szeroko nagłośniony błąd Heartbleed wykazano wyciek tożsamości użytkowników VPN . Na początku 2015 r. wykryto lukę w zabezpieczeniach przeglądarki internetowej która pozwala osobie trzeciej na wysłanie żądania do przeglądarki internetowej w celu ujawnienia prawdziwego adresu IP użytkownika (omijając zaciemnianie, które zapewnia usługa VPN).

Ta luka, będąca częścią protokołu komunikacyjnego WebRTC, nie została jeszcze w pełni naprawiona, a witryny internetowe, z którymi się łączysz, nawet za VPN, mogą sondować przeglądarkę i uzyskiwać prawdziwy adres. Pod koniec 2015 r. Mniej rozpowszechniony (ale nadal problematyczny) podatność została odkryta gdzie użytkownicy tej samej usługi VPN mogą zdemaskować innych użytkowników.

Tego rodzaju luki są najgorsze, ponieważ nie da się ich przewidzieć, firmy wolno je łatają, a Ty musisz być świadomym konsumentem, aby mieć pewność, że Twój dostawca VPN odpowiednio radzi sobie ze znanym i nowym zagrożeniem. Niemniej jednak, gdy zostaną wykryte, możesz podjąć kroki, aby się chronić (co za chwilę podkreślimy).

Wycieki DNS

Jednak nawet bez oczywistych błędów i luk w zabezpieczeniach zawsze istnieje problem wycieku DNS (który może wynikać z niewłaściwych domyślnych ustawień konfiguracji systemu operacyjnego, błędu użytkownika lub błędu dostawcy VPN). Serwery DNS przekształcają te przyjazne dla człowieka adresy, których używasz (np. Www.facebook.com) na adresy przyjazne dla maszyn (np. 173.252.89.132). Jeśli Twój komputer korzysta z innego serwera DNS niż lokalizacja Twojej sieci VPN, może udostępniać informacje o Tobie.

Wycieki DNS nie są tak poważne, jak wycieki IP, ale nadal mogą ujawniać Twoją lokalizację. Jeśli wyciek DNS pokazuje, że twoje serwery DNS należą na przykład do małego dostawcy usług internetowych, znacznie zawęża twoją tożsamość i może szybko zlokalizować cię geograficznie.

Każdy system może być podatny na wyciek DNS, ale system Windows był historycznie jednym z najgorszych przestępców ze względu na sposób, w jaki system operacyjny obsługuje żądania i rozpoznawanie DNS. W rzeczywistości obsługa DNS systemu Windows 10 przez VPN jest tak zła, że dział bezpieczeństwa komputerowego Departamentu Bezpieczeństwa Wewnętrznego, zespół ds. Gotowości na wypadek awarii komputera w Stanach Zjednoczonych, w rzeczywistości wydał informację o kontrolowaniu żądań DNS w sierpniu 2015 r .

Wycieki IPv6

ZWIĄZANE Z: Czy używasz już protokołu IPv6? Czy w ogóle powinno Cię to obchodzić?

Wreszcie protokół IPv6 może powodować wycieki, które mogą ujawniać Twoją lokalizację i zezwalaj stronom trzecim na śledzenie Twojego ruchu w Internecie. Jeśli nie znasz protokołu IPv6, sprawdź nasze wyjaśnienie tutaj –Jest to w istocie następna generacja adresów IP i rozwiązanie problemu wyczerpywania się adresów IP w wyniku gwałtownego wzrostu liczby osób (i ich produktów podłączonych do Internetu).

Chociaż protokół IPv6 doskonale nadaje się do rozwiązania tego problemu, w tej chwili nie jest taki dobry dla osób, które martwią się o prywatność.

Krótko mówiąc: niektórzy dostawcy VPN obsługują tylko żądania IPv4 i ignorują żądania IPv6. Jeśli Twoja konkretna konfiguracja sieci i dostawca usług internetowych zostały zaktualizowane do obsługi protokołu IPv6 ale Twoja sieć VPN nie obsługuje żądań IPv6, możesz znaleźć się w sytuacji, w której strona trzecia może wysyłać żądania IPv6, które ujawniają Twoją prawdziwą tożsamość (ponieważ VPN po prostu przekazuje je na ślepo do Twojej sieci lokalnej / komputera, który szczerze odpowiada na żądanie ).

Obecnie wycieki IPv6 są najmniej groźnym źródłem wycieku danych. Świat tak wolno wdrażał IPv6, że w większości przypadków Twój dostawca usług internetowych, nawet go wspierając, w rzeczywistości chroni Cię przed problemem. Niemniej jednak należy zdawać sobie sprawę z potencjalnego problemu i aktywnie przed nim chronić.

Jak sprawdzić, czy nie ma wycieków

ZWIĄZANE Z: Jaka jest różnica między VPN a proxy?

Gdzie więc to wszystko pozostawia Ciebie, użytkownika końcowego, jeśli chodzi o bezpieczeństwo? Pozostawia Cię w sytuacji, w której musisz być aktywnym czujnym na temat połączenia VPN i często testować własne połączenie, aby upewnić się, że nie przecieka. Nie panikuj jednak: przeprowadzimy Cię przez cały proces testowania i łatania znanych luk w zabezpieczeniach.

Sprawdzanie wycieków jest dość prostą sprawą - chociaż łatanie ich, jak zobaczysz w następnej sekcji, jest nieco trudniejsze. Internet jest pełen ludzi dbających o bezpieczeństwo i nie brakuje zasobów, które mogą pomóc w sprawdzaniu luk w połączeniach.

Uwaga: Chociaż możesz użyć tych testów szczelności, aby sprawdzić, czy przeglądarka internetowa z serwerem proxy nie ujawnia informacji, serwery proxy to zupełnie inna bestia niż VPN i nie należy ich uważać za bezpieczne narzędzie ochrony prywatności.

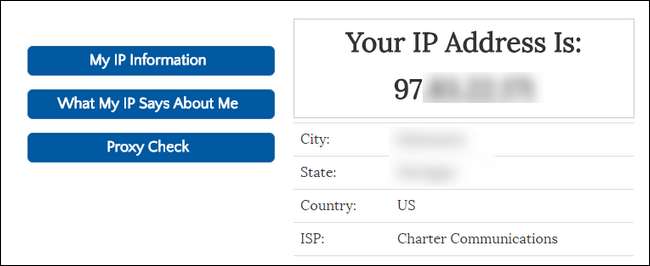

Krok pierwszy: znajdź swój lokalny adres IP

Najpierw ustal, jaki jest rzeczywisty adres IP twojego lokalnego połączenia internetowego. Jeśli korzystasz z połączenia domowego, będzie to adres IP dostarczony przez dostawcę usług internetowych (ISP). Jeśli korzystasz na przykład z Wi-Fi na lotnisku lub w hotelu, będzie to adres IP ich ISP. Niezależnie od tego, musimy dowiedzieć się, jak wygląda nagie połączenie z Twojej bieżącej lokalizacji do większego Internetu.

Możesz znaleźć swój prawdziwy adres IP, tymczasowo wyłączając VPN. Możesz też pobrać urządzenie w tej samej sieci, które nie jest połączone z VPN. Następnie po prostu odwiedź witrynę internetową, taką jak WhatIsMyIP.com aby zobaczyć swój publiczny adres IP.

Zanotuj ten adres, ponieważ jest to Twój adres nie rób chcę zobaczyć wyskakujące okienko w teście VPN, który wkrótce przeprowadzimy.

Krok drugi: uruchom test szczelności linii bazowej

Następnie odłącz VPN i uruchom następujący test szczelności na swoim komputerze. Zgadza się, my nie Chcesz, aby VPN jeszcze działał - najpierw musimy uzyskać podstawowe dane.

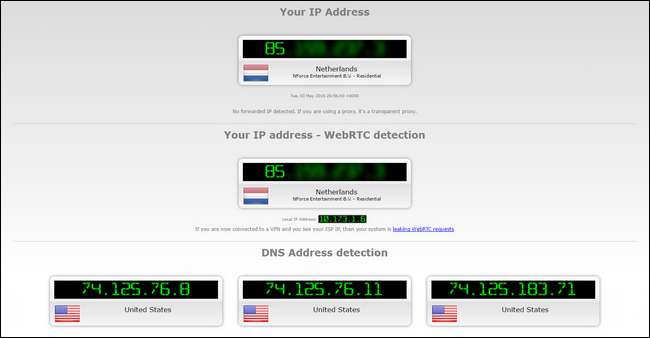

Do naszych celów będziemy używać IPLeak.net , ponieważ jednocześnie sprawdza twój adres IP, czy twój adres IP przecieka przez WebRTC i jakich serwerów DNS używa twoje połączenie.

Na powyższym zrzucie ekranu nasz adres IP i adres, który wyciekł z WebRTC są identyczne (mimo że je zamazaliśmy) - oba są adresami IP dostarczonymi przez naszego lokalnego dostawcę usług internetowych na podstawie sprawdzenia, które przeprowadziliśmy w pierwszym kroku tej sekcji.

Co więcej, wszystkie wpisy DNS w polu „Wykrywanie adresu DNS” u dołu są zgodne z ustawieniami DNS na naszym komputerze (nasz komputer jest skonfigurowany do łączenia się z serwerami DNS Google). Tak więc podczas naszego wstępnego testu szczelności wszystko się sprawdza, ponieważ nie jesteśmy połączeni z naszą siecią VPN.

Jako ostateczny test możesz również sprawdzić, czy z komputera nie wyciekają adresy IPv6 z rozszerzeniem IPv6Leak.com . Jak wspomnieliśmy wcześniej, chociaż jest to nadal rzadki problem, proaktywność nigdy nie zaszkodzi.

Nadszedł czas, aby włączyć VPN i przeprowadzić więcej testów.

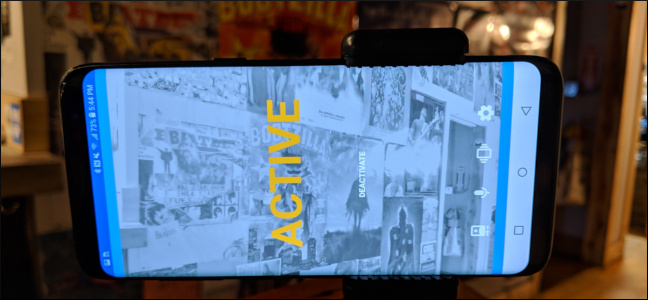

Krok trzeci: Połącz się z VPN i ponownie przeprowadź test szczelności

Nadszedł czas, aby połączyć się z VPN. Niezależnie od tego, jaką procedurę VPN wymaga do nawiązania połączenia, teraz jest czas na jej wykonanie - uruchom program VPN, włącz VPN w ustawieniach systemu lub cokolwiek robisz zwykle, aby się połączyć.

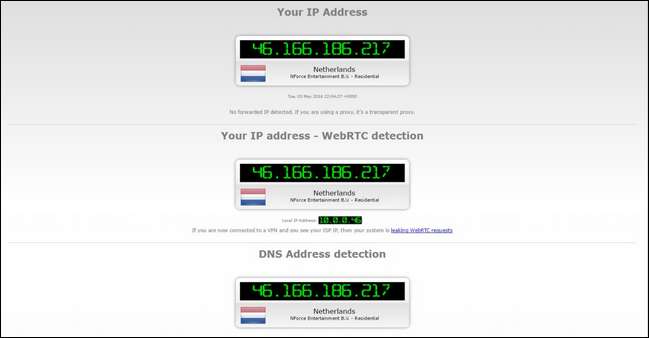

Po podłączeniu czas ponownie przeprowadzić test szczelności. Tym razem powinniśmy (miejmy nadzieję) zobaczyć zupełnie inne wyniki. Jeśli wszystko działa bez zarzutu, będziemy mieć nowy adres IP, bez wycieków WebRTC i nowy wpis DNS. Ponownie użyjemy IPLeak.net:

Na powyższym zrzucie ekranu widać, że nasza sieć VPN jest aktywna (ponieważ nasz adres IP wskazuje, że łączymy się z Holandii, a nie ze Stanów Zjednoczonych), a oba wykryte przez nas adresy IP i adresy WebRTC są takie same (co oznacza, że nie ujawniamy naszego prawdziwego adresu IP przez lukę w zabezpieczeniach WebRTC).

Jednak wyniki DNS na dole pokazują te same adresy, co poprzednio, pochodzące ze Stanów Zjednoczonych - co oznacza, że nasza sieć VPN przecieka nasze adresy DNS.

To nie koniec świata z punktu widzenia prywatności, w tym konkretnym przypadku, ponieważ używamy serwerów DNS Google zamiast serwerów DNS naszego dostawcy usług internetowych. Ale nadal wskazuje, że pochodzimy ze Stanów Zjednoczonych, i nadal wskazuje, że nasza sieć VPN wycieka żądania DNS, co nie jest dobre.

UWAGA: Jeśli Twój adres IP w ogóle się nie zmienił, prawdopodobnie nie jest to „wyciek”. Zamiast tego albo 1) Twoja sieć VPN jest nieprawidłowo skonfigurowana i w ogóle się nie łączy, albo 2) Twój dostawca VPN w jakiś sposób całkowicie upuścił piłkę i musisz skontaktować się z jego linią pomocy i / lub znaleźć nowego dostawcę VPN.

Ponadto, jeśli po przeprowadzeniu testu IPv6 w poprzedniej sekcji i stwierdzeniu, że połączenie odpowiada na żądania IPv6, należy również ponownie uruchom test IPv6 teraz, aby zobaczyć, jak Twoja sieć VPN obsługuje żądania.

Więc co się stanie, jeśli wykryjesz wyciek? Porozmawiajmy o tym, jak sobie z nimi radzić.

Jak zapobiegać wyciekom

Chociaż niemożliwe jest przewidzenie i zapobieżenie każdej możliwej luce w zabezpieczeniach, która się pojawi, możemy łatwo zapobiec lukom w zabezpieczeniach WebRTC, wyciekom DNS i innym problemom. Oto jak się chronić.

Użyj renomowanego dostawcy VPN

ZWIĄZANE Z: Jak wybrać najlepszą usługę VPN dla swoich potrzeb

Przede wszystkim powinieneś skorzystać z usług renomowanego dostawcy VPN, który informuje swoich użytkowników o tym, co dzieje się w świecie zabezpieczeń (oni odrobią pracę domową, więc nie musisz), i działa na tych informacjach, aby proaktywnie zatykać dziury (i powiadamiać Cię, kiedy trzeba wprowadzić zmiany). W tym celu gorąco polecamy StrongVPN –Świetny dostawca VPN nie tylko wcześniej polecaliśmy ale używaj siebie.

Chcesz szybkiego i brudnego testu, aby sprawdzić, czy Twój dostawca VPN ma zdalną reputację? Wyszukaj ich nazwę i słowa kluczowe, takie jak „WebRTC”, „wyciekające porty” i „wycieki IPv6”. Jeśli Twój dostawca nie ma publicznych postów na blogu ani dokumentacji pomocy omawiającej te problemy, prawdopodobnie nie chcesz korzystać z tego dostawcy VPN, ponieważ nie zwraca się do swoich klientów i nie informuje ich.

Wyłącz żądania WebRTC

Jeśli używasz Chrome, Firefox lub Opera jako przeglądarki internetowej, możesz wyłączyć żądania WebRTC, aby zamknąć wyciek WebRTC. Użytkownicy Chrome mogą pobrać i zainstalować jedno z dwóch rozszerzeń Chrome: Blok WebRTC lub ScriptSafe . Oba będą blokować żądania WebRTC, ale ScriptSafe ma dodatkową zaletę blokowania złośliwych plików JavaScript, Java i Flash.

Użytkownicy Opery mogą,

z drobnymi poprawkami

, zainstaluj rozszerzenia Chrome i używaj tych samych rozszerzeń do ochrony swoich przeglądarek. Użytkownicy przeglądarki Firefox mogą wyłączyć funkcję WebRTC z menu about: config. Po prostu wpisz

about: config

w pasku adresu przeglądarki Firefox, kliknij przycisk „Będę ostrożny”, a następnie przewiń w dół, aż zobaczysz

media.peerconnection.enabled

wejście. Kliknij dwukrotnie wpis, aby przełączyć go na „fałsz”.

Po zastosowaniu którejkolwiek z powyższych poprawek wyczyść pamięć podręczną przeglądarki internetowej i uruchom ją ponownie.

Podłącz wycieki DNS i IPv6

Zablokowanie wycieków DNS i IPv6 może być bardzo uciążliwe lub banalnie łatwe do naprawienia, w zależności od dostawcy VPN, z którego korzystasz. W najlepszym przypadku możesz po prostu powiedzieć swojemu dostawcy VPN, poprzez ustawienia VPN, aby zatknął dziury DNS i IPv6, a oprogramowanie VPN poradzi sobie z całym ciężkim dźwiganiem za Ciebie.

Jeśli Twoje oprogramowanie VPN nie zapewnia tej opcji (i bardzo rzadko można znaleźć oprogramowanie, które zmodyfikuje Twój komputer w taki sposób), musisz ręcznie ustawić dostawcę DNS i wyłączyć IPv6 na poziomie urządzenia. Nawet jeśli masz pomocne oprogramowanie VPN, które wykona za Ciebie ciężkie zadanie, zalecamy jednak przeczytanie poniższych instrukcji dotyczących ręcznej zmiany ustawień, abyś mógł dokładnie sprawdzić, czy oprogramowanie VPN wprowadza prawidłowe zmiany.

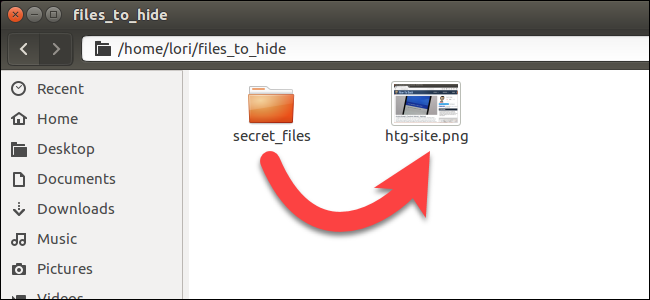

Pokażemy, jak to zrobić na komputerze z systemem Windows 10, ponieważ Windows jest bardzo szeroko stosowanym systemem operacyjnym i ponieważ jest również zdumiewająco nieszczelny pod tym względem (w porównaniu z innymi systemami operacyjnymi). Powodem, dla którego Windows 8 i 10 są tak nieszczelne, jest zmiana w sposobie obsługi wyboru serwera DNS przez system Windows.

W systemie Windows 7 i starszych system Windows po prostu używałby serwerów DNS określonych przez Ciebie w określonej przez Ciebie kolejności (lub, jeśli tego nie zrobiłeś, używałby serwerów określonych na poziomie routera lub dostawcy usług internetowych). Począwszy od systemu Windows 8, firma Microsoft wprowadziła nową funkcję znaną jako „Smart Multi-Homed Named Resolution”. Ta nowa funkcja zmieniła sposób obsługi serwerów DNS przez system Windows. Szczerze mówiąc, w rzeczywistości przyspiesza rozpoznawanie nazw DNS dla większości użytkowników, jeśli podstawowe serwery DNS działają wolno lub nie odpowiadają. Jednak w przypadku użytkowników VPN może to spowodować wyciek DNS, ponieważ system Windows może wrócić do serwerów DNS innych niż te przypisane przez VPN.

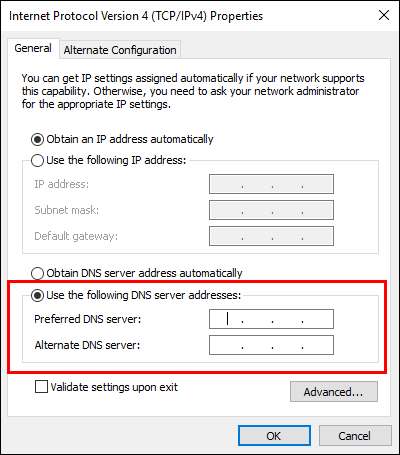

Najbardziej niezawodnym sposobem naprawienia tego w Windows 8, 8.1 i 10 (zarówno w wersji Home, jak i Pro) jest ręczne ustawienie serwerów DNS dla wszystkich interfejsów.

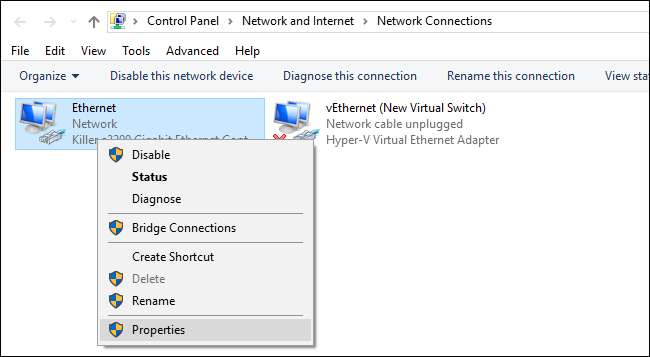

W tym celu otwórz „Połączenia sieciowe” w Panelu sterowania> Sieć i Internet> Połączenia sieciowe i kliknij prawym przyciskiem myszy każdą istniejącą pozycję, aby zmienić ustawienia tej karty sieciowej.

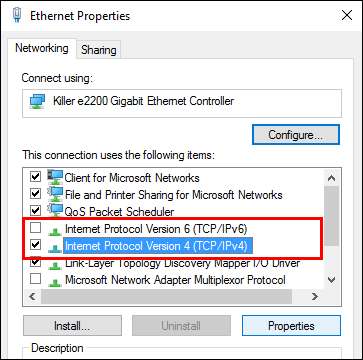

W przypadku każdej karty sieciowej usuń zaznaczenie opcji „Protokół internetowy w wersji 6”, aby zabezpieczyć się przed wyciekiem IPv6. Następnie wybierz „Protokół internetowy w wersji 4” i kliknij przycisk „Właściwości”.

W menu właściwości wybierz „Użyj następujących adresów serwerów DNS”.

W polach „Preferowany” i „Alternatywny” DNS wprowadź serwery DNS, których chcesz używać. Najlepszym scenariuszem jest użycie serwera DNS udostępnianego specjalnie przez usługę VPN. Jeśli Twoja sieć VPN nie ma serwerów DNS, z których możesz korzystać, możesz zamiast tego użyć publicznych serwerów DNS niezwiązanych z Twoją lokalizacją geograficzną lub usługodawcą internetowym, takich jak serwery OpenDNS 208.67.222.222 i 208.67.220.220.

Powtórz ten proces określania adresów DNS dla każdej karty na komputerze z włączoną usługą VPN, aby mieć pewność, że system Windows nigdy nie powróci na niewłaściwy adres DNS.

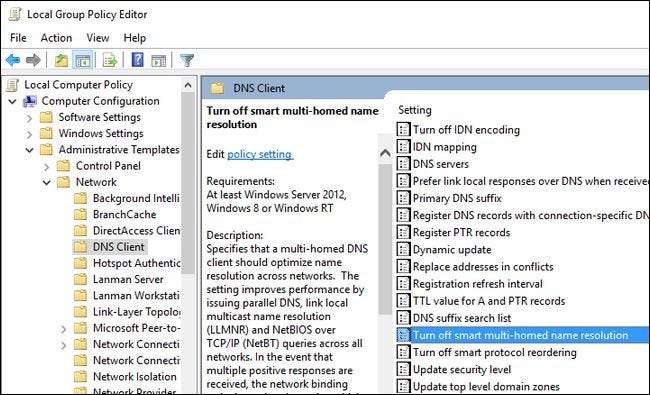

Użytkownicy systemu Windows 10 Pro mogą również wyłączyć całą funkcję Smart Multi-Homed Named Resolution za pomocą Edytora zasad grupy, ale zalecamy również wykonanie powyższych kroków (na wypadek, gdyby przyszła aktualizacja włączyła tę funkcję ponownie, komputer zacznie wyciekać dane DNS).

Aby to zrobić, naciśnij Windows + R, aby otworzyć okno dialogowe uruchamiania, wprowadź „gpedit.msc”, aby uruchomić Edytor lokalnych zasad grupy i, jak pokazano poniżej, przejdź do Szablony administracyjne> Sieć> Klient DNS. Poszukaj wpisu „Wyłącz inteligentne rozpoznawanie nazw wieloadresowych”.

Kliknij dwukrotnie wpis i wybierz „Włącz”, a następnie naciśnij przycisk „OK” (to trochę nieciągłe, ale ustawienie to „wyłącz sprytnie…”, więc włączenie go faktycznie aktywuje zasadę, która wyłącza tę funkcję). Ponownie, dla podkreślenia, zalecamy ręczne edytowanie wszystkich wpisów DNS, więc nawet jeśli ta zmiana zasad nie powiedzie się lub zostanie zmieniona w przyszłości, nadal jesteś chroniony.

A więc po wprowadzeniu wszystkich tych zmian, jak wygląda teraz nasz test szczelności?

Czysty jak gwizdek - nasz adres IP, nasz test szczelności WebRTC i nasz adres DNS - wszystko to wraca jako należące do naszego węzła wyjściowego VPN w Holandii. Jeśli chodzi o resztę internetu, pochodzimy z Niziny.

Granie w grę Private Investigator na własnym połączeniu nie jest do końca ekscytującym sposobem spędzenia wieczoru, ale jest niezbędnym krokiem, aby upewnić się, że połączenie VPN nie jest zagrożone i nie ujawnia danych osobowych. Na szczęście dzięki odpowiednim narzędziom i dobrej sieci VPN proces ten jest bezbolesny, a informacje o adresie IP i DNS pozostają prywatne.