Monet ihmiset käyttävät virtuaalisia yksityisverkkoja (VPN) peittääkseen henkilöllisyytensä, salaamalla viestinnän tai selaamalla verkkoa eri sijainnista. Kaikki nämä tavoitteet voivat hajota, jos todelliset tietosi vuotavat tietoturva-aukon läpi, mikä on yleisempää kuin luulisi. Katsotaanpa, kuinka tunnistaa ja korjata nämä vuodot.

Kuinka VPN-vuotoja tapahtuu

VPN-käytön perusteet ovat melko suoraviivaisia: Asennat ohjelmistopaketin tietokoneellesi, laitteellesi, tai reititin (tai käytä sisäänrakennettua VPN-ohjelmistoa). Tämä ohjelmisto sieppaa kaiken verkkoliikenteen ja ohjaa sen salatun tunnelin kautta etäiseen poistumispisteeseen. Ulkomaailmaan kaikki liikenteesi näyttää tulevan kyseisestä etäpisteestä todellisen sijaintisi sijaan. Tämä on hieno yksityisyyden suoja (jos haluat varmistaa, että kukaan laitteen ja poistumispalvelimen välillä ei näe mitä olet tekemässä), se on hyvä virtuaalirajahyppelyyn (kuten katsomalla Yhdysvaltain suoratoistopalveluja Australiassa ), ja se on yleisesti ottaen erinomainen tapa peittää henkilöllisyytesi verkossa.

LIITTYVÄT: Mikä on VPN ja miksi tarvitsen sitä?

Tietoturva ja yksityisyys ovat kuitenkin aina kissa- ja hiiripeli. Mikään järjestelmä ei ole täydellinen, ja ajan myötä paljastuu haavoittuvuuksia, jotka voivat vaarantaa tietoturvasi - VPN-järjestelmät eivät ole poikkeus. Tässä on kolme suurta tapaa, jolla VPN voi vuotaa henkilökohtaisia tietojasi.

Vialliset protokollat ja virheet

Vuonna 2014 hyvin julkistettu Heartbleed-vika osoitettiin vuotavan VPN-käyttäjien identiteettejä . Vuoden 2015 alussa verkkoselaimen haavoittuvuus havaittiin Tämän avulla kolmas osapuoli voi pyytää web-selainta paljastamaan käyttäjän todellisen IP-osoitteen (kiertämään VPN-palvelun tarjoaman hämmennyksen).

Tätä haavoittuvuutta, joka on osa WebRTC-yhteyskäytäntöä, ei ole vieläkään täysin korjattu, ja verkkosivustot, joihin muodostat yhteyden, jopa VPN: n takana, voivat silti kysellä selainta ja saada todellisen osoitteesi. Vuoden 2015 lopulla vähemmän levinnyt (mutta silti ongelmallinen) haavoittuvuus paljastui jolloin saman VPN-palvelun käyttäjät voivat paljastaa muut käyttäjät.

Tällaiset haavoittuvuudet ovat pahimmat, koska niitä on mahdotonta ennustaa, yritykset korjaavat niitä hitaasti, ja sinun on oltava tietoinen kuluttaja varmistaaksesi, että VPN-palveluntarjoajasi käsittelee tunnettuja ja uusia uhkia asianmukaisesti. Siitä huolimatta, kun ne on löydetty, voit suojata itsesi (kuten korostamme hetkessä).

DNS vuotaa

Jopa ilman suoria virheitä ja tietoturva-aukkoja, DNS-vuoto on kuitenkin aina ongelma (joka voi johtua huonoista käyttöjärjestelmän oletusasetuksista, käyttäjävirheistä tai VPN-palveluntarjoajan virheistä). DNS-palvelimet ratkaisevat käyttämäsi ihmisystävälliset osoitteet (kuten www.facebook.com) koneystävällisiksi osoitteiksi (kuten 173.252.89.132). Jos tietokoneesi käyttää eri DNS-palvelinta kuin VPN-sijaintisi, se voi antaa sinulle tietoja.

DNS-vuodot eivät ole yhtä pahoja kuin IP-vuotot, mutta ne voivat silti antaa sijaintisi. Jos DNS-vuotosi osoittaa, että DNS-palvelimesi kuuluvat esimerkiksi pieneen Internet-palveluntarjoajaan, se kaventaa suuresti identiteettiäsi ja voi löytää sinut nopeasti maantieteellisesti.

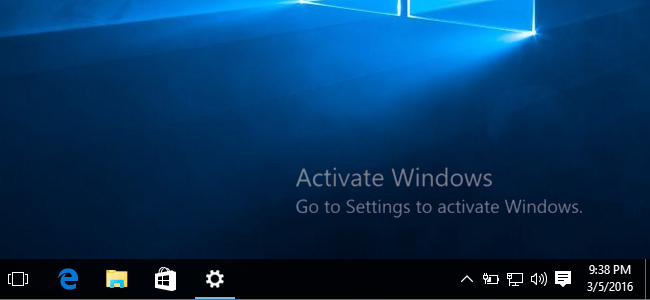

Mikä tahansa järjestelmä voi olla altis DNS-vuodolle, mutta Windows on historiallisesti ollut yksi pahimmista rikkomuksista johtuen siitä, miten käyttöjärjestelmä käsittelee DNS-pyyntöjä ja ratkaisuja. Itse asiassa Windows 10: n DNS-käsittely VPN: n kanssa on niin huono, että Yhdysvaltojen tietoturvaministeriön, Yhdysvaltojen tietokonepalavalmiusryhmän, tietoturvavarasto tosiasiallisesti antoi elokuussa 2015 tiedotuksen DNS-pyyntöjen hallinnasta .

IPv6 vuotaa

LIITTYVÄT: Käytätkö vielä IPv6: ta? Pitäisikö sinun edes välittää?

Lopuksi, IPv6-protokolla voi aiheuttaa vuotoja, jotka voivat antaa sijaintisi pois ja anna kolmansien osapuolten seurata liikkumistasi Internetissä. Jos et ole perehtynyt IPv6: een, tutustu selittäjäämme täällä - se on pohjimmiltaan seuraavan sukupolven IP-osoitteita ja ratkaisu maailman loppumiseen IP-osoitteiden myötä, kun ihmisten määrä (ja heidän Internetiin yhdistetyt tuotteet) nousee taivaalle.

Vaikka IPv6 sopii erinomaisesti ongelman ratkaisemiseen, se ei ole tällä hetkellä niin suuri ihmisille, jotka ovat huolissaan yksityisyydestä.

Pitkä tarina lyhyesti: Jotkut VPN-palveluntarjoajat käsittelevät vain IPv4-pyyntöjä ja jättävät huomiotta IPv6-pyynnöt. Jos tietty verkkoasetuksesi ja Internet-palveluntarjoajasi päivitetään tukemaan IPv6: ta mutta VPN ei käsittele IPv6-pyyntöjä, voit joutua tilanteeseen, jossa kolmas osapuoli voi tehdä IPv6-pyyntöjä, jotka paljastavat todellisen henkilöllisyytesi (koska VPN välittää ne vain sokeasti paikallisverkkoosi / tietokoneellesi, mikä vastaa pyyntöön rehellisesti ).

Tällä hetkellä IPv6-vuotot ovat vähiten uhkaava vuotaneen datan lähde. Maailma on ollut niin hidas ottamaan käyttöön IPv6: n, että useimmissa tapauksissa Internet-palveluntarjoajasi vetämällä jalkojaan jopa tukemalla sitä todella suojaa sinua ongelmalta. Sinun tulisi kuitenkin olla tietoinen mahdollisesta ongelmasta ja suojata sitä ennakoivasti.

Kuinka vuotoja tarkistetaan

LIITTYVÄT: Mikä on ero VPN: n ja välityspalvelimen välillä?

Joten missä kaikki tämä jättää sinut, loppukäyttäjä, turvallisuuden suhteen? Se jättää sinut tilanteeseen, jossa sinun on oltava aktiivisesti valppaana VPN-yhteyden suhteen ja testaamaan usein omaa yhteyttäsi varmistaaksesi, ettei se vuoda. Älä kuitenkaan paniikkia: opastamme sinut läpi tunnettujen haavoittuvuuksien testaamisen ja korjaamisen.

Vuotojen tarkistus on melko suoraviivainen asia - vaikka niiden korjaaminen onkin hieman hankalampaa, kuten näet seuraavasta osiosta. Internet on täynnä tietoturvatietoisia ihmisiä, eikä verkossa ole pulaa resursseista, jotka auttavat sinua tarkistamaan yhteyshaavoittuvuudet.

Huomaa: Vaikka voit käyttää näitä vuototestejä tarkistaaksesi, vuotaako välityspalvelimesi selain tietoja valtakirjat ovat täysin eri peto kuin VPN: t eikä sitä pidä pitää turvallisena tietosuojatyökaluna.

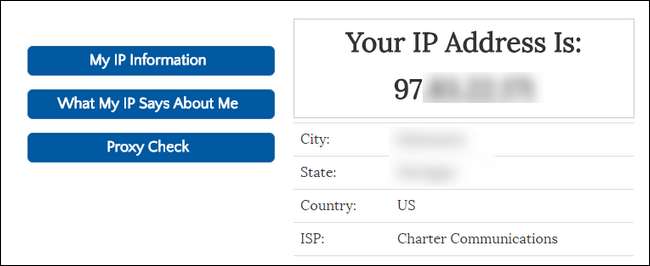

Vaihe yksi: Etsi paikallinen IP

Määritä ensin mikä on paikallisen Internet-yhteyden todellinen IP-osoite. Jos käytät kotiliitäntää, tämä on IP-osoite, jonka Internet-palveluntarjoajasi (ISP) on toimittanut sinulle. Jos käytät Wi-Fi-yhteyttä esimerkiksi lentokentällä tai hotellissa, se olisi käyttäjän IP-osoite heidän Internet-palveluntarjoaja. Meidän on kuitenkin selvitettävä, miltä alasti yhteys nykyisestä sijainnistasi suurempaan internetiin näyttää.

Löydät todellisen IP-osoitteesi poistamalla VPN: n väliaikaisesti käytöstä. Vaihtoehtoisesti voit napata laitteen samaan verkkoon, jota ei ole yhdistetty VPN: ään. Sitten yksinkertaisesti käy verkkosivustolla, kuten WhatIsMyIP.com nähdäksesi julkisen IP-osoitteesi.

Merkitse tämä osoite muistiin, koska se on sinun osoite Älä haluavat näkyä ponnahdusikkunassa pian suoritettavassa VPN-testissä.

Vaihe kaksi: Suorita perustason vuototesti

Irrota seuraavaksi VPN ja suorita seuraava vuototesti koneellasi. Se on totta, me ei haluavat VPN: n olevan vielä käynnissä - meidän on ensin hankittava perustiedot.

Aiomme käyttää tarkoitustamme varten IPLeak.net , koska se testaa samanaikaisesti IP-osoitteesi, jos IP-osoitteesi vuotaa WebRTC: n kautta ja mitä DNS-palvelimia yhteytesi käyttää.

Yllä olevassa kuvakaappauksessa IP-osoitteemme ja WebRTC-vuotamamme osoite ovat identtiset (vaikka olemme hämärtäneet ne) - molemmat ovat paikallisen Internet-palveluntarjoajamme toimittamia IP-osoitteita tämän osan ensimmäisessä vaiheessa suorittamamme tarkistuksen yhteydessä.

Lisäksi kaikki alareunassa olevan DNS-osoitetunnistuksen DNS-merkinnät vastaavat koneemme DNS-asetuksia (tietokoneemme on asetettu muodostamaan yhteys Googlen DNS-palvelimiin). Joten ensimmäisessä vuototestissä kaikki tarkistetaan, koska emme ole yhteydessä VPN: ään.

Viimeisenä testinä voit myös tarkistaa, vuotaako koneesi IPv6-osoitteita IPv6Leak.com . Kuten aiemmin mainitsimme, vaikka tämä on edelleen harvinainen asia, ei koskaan satuta olla ennakoiva.

Nyt on aika kytkeä VPN päälle ja suorittaa lisää testejä.

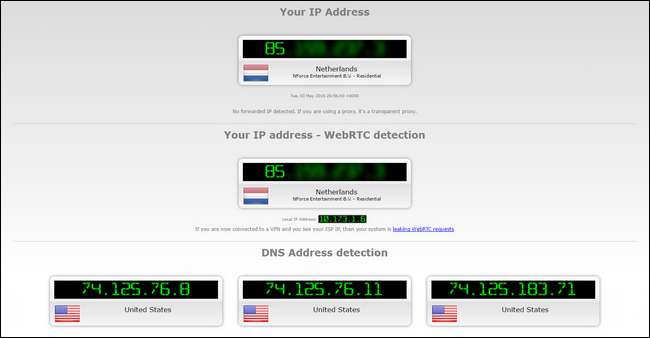

Kolmas vaihe: Yhdistä VPN: ään ja suorita vuototesti uudelleen

Nyt on aika muodostaa yhteys VPN-verkkoon. Riippumatta siitä, mitä VPN-verkkoasi yhteyden muodostamiseen tarvitaan, nyt on aika suorittaa se - käynnistä VPN-ohjelma, ota VPN käyttöön järjestelmäasetuksissasi tai mitä tahansa normaalisti teet yhteyden muodostamiseksi.

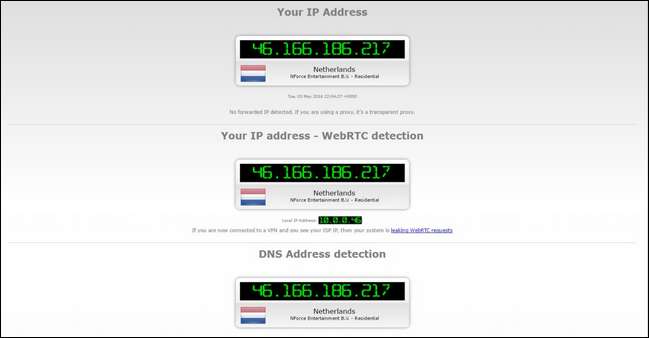

Kun se on kytketty, on aika suorittaa vuototesti uudelleen. Tällä kertaa meidän pitäisi (toivottavasti) nähdä täysin erilaiset tulokset. Jos kaikki toimii täydellisesti, meillä on uusi IP-osoite, ei WebRTC-vuotoja ja uusi DNS-merkintä. Jälleen käytämme IPLeak.net:

Yllä olevasta kuvakaappauksesta näet, että VPN on aktiivinen (koska IP-osoitteemme osoittaa, että olemme yhteydessä Alankomaista Yhdysvaltojen sijaan), ja molemmat havaitut IP-osoitteet ja WebRTC-osoite on sama (mikä tarkoittaa, että emme vuoda todellista IP-osoitettamme WebRTC-haavoittuvuuden kautta).

Alareunassa olevat DNS-tulokset osoittavat kuitenkin samat osoitteet kuin aikaisemmin Yhdysvalloista - mikä tarkoittaa, että VPN-verkkomme vuotaa DNS-osoitteitamme.

Tämä ei ole maailman loppu yksityisyyden näkökulmasta, tässä tapauksessa, koska käytämme Googlen DNS-palvelimia Internet-palveluntarjoajamme DNS-palvelinten sijaan. Mutta se silti tunnistaa, että olemme kotoisin Yhdysvalloista, ja se osoittaa silti, että VPN-verkkomme vuotaa DNS-pyyntöjä, mikä ei ole hyvä.

HUOMAUTUS: Jos IP-osoitteesi ei ole muuttunut lainkaan, se ei todennäköisesti ole "vuoto". Sen sijaan joko 1) VPN on määritetty väärin, eikä se muodosta yhteyttä lainkaan, tai 2) VPN-palveluntarjoajasi on pudottanut pallon jollain tavalla, ja sinun on otettava yhteyttä heidän tukipalveluunsa ja / tai etsittävä uusi VPN-palveluntarjoaja.

Lisäksi, jos suoritit IPv6-testin edellisessä osassa ja havaitsit, että yhteys vastasi IPv6-pyyntöihin, sinun tulisi myös suorita IPv6-testi uudelleen nyt nähdäksesi, kuinka VPN-verkkosi käsittelee pyyntöjä.

Joten mitä tapahtuu, jos havaitset vuodon? Puhutaan siitä, miten käsitellä heitä.

Kuinka estää vuotoja

Vaikka on mahdotonta ennustaa ja estää kaikkia mahdollisia esiintyviä tietoturva-aukkoja, voimme helposti estää WebRTC-haavoittuvuudet, DNS-vuodot ja muut ongelmat. Näin voit suojata itseäsi.

Käytä hyvämaineista VPN-palveluntarjoajaa

LIITTYVÄT: Kuinka valita paras VPN-palvelu tarpeisiisi

Ensinnäkin, sinun on käytettävä hyvämaineista VPN-palveluntarjoajaa, joka pitää käyttäjät ajan tasalla turvallisuusmaailmassa tapahtuvasta tilanteesta (he tekevät kotitehtävät, jotta sinun ei tarvitse), ja toimii näiden tietojen avulla ennakoivasti aukkojen sulkemiseksi (ja ilmoittaa sinulle, kun sinun on tehtävä muutoksia). Tätä varten suosittelemme Vahva VPN –Suuri VPN-palveluntarjoaja emme ole vain suositelleet aiemmin mutta käytä itseämme.

Haluatko nopean ja likaisen testin nähdäksesi, onko VPN-palveluntarjoajasi etänä hyvämaineinen vai ei? Suorita haku heidän nimilleen ja avainsanoilleen, kuten "WebRTC", "vuotavat portit" ja "IPv6-vuotot". Jos palveluntarjoajalla ei ole julkisia blogiviestejä tai tukiasiakirjoja, joissa keskustellaan näistä asioista, et todennäköisesti halua käyttää kyseistä VPN-palveluntarjoajaa, koska he eivät pysty ottamaan yhteyttä asiakkaisiinsa ja ilmoittamaan niistä asiasta.

Poista WebRTC-pyynnöt käytöstä

Jos käytät selainta Chrome, Firefox tai Opera, voit poistaa WebRTC-pyynnöt käytöstä sulkeaksesi WebRTC-vuodon. Chrome-käyttäjät voivat ladata ja asentaa yhden kahdesta Chrome-laajennuksesta: WebRTC-esto tai ScriptSafe . Molemmat estävät WebRTC-pyynnöt, mutta ScriptSafe tarjoaa lisäbonuksen haitallisten JavaScript-, Java- ja Flash-tiedostojen estämisestä.

Opera-käyttäjät voivat

pienellä säätämällä

, asenna Chrome-laajennukset ja suojaa selaimesi samoilla laajennuksilla. Firefox-käyttäjät voivat poistaa WebRTC-toiminnon käytöstä About: config -valikossa. Kirjoita vain

about: konfig

napsauta Firefox-osoiteriville "Ole varovainen" -painiketta ja vieritä sitten alaspäin, kunnes näet

media.peerconnection.enabled

merkintä. Kaksoisnapsauta merkintää vaihtaaksesi sen vääräksi.

Kun olet asentanut jonkin yllä olevista korjauksista, tyhjennä selaimesi välimuisti ja käynnistä se uudelleen.

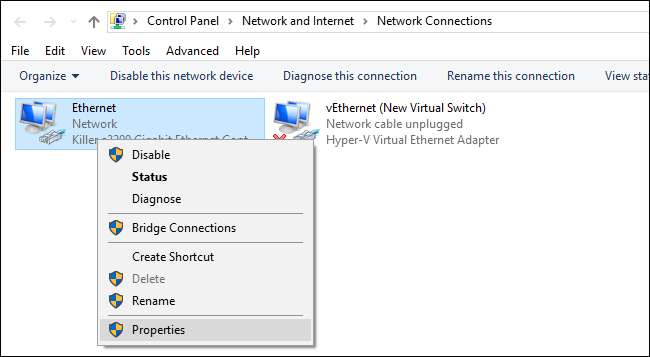

Liitä DNS- ja IPv6-vuotot

DNS- ja IPv6-vuotojen kytkeminen voi olla joko valtava ärsytys tai erittäin helppo korjata, riippuen käyttämästäsi VPN-palveluntarjoajasta. Paras tapaus, voit yksinkertaisesti kertoa VPN-palveluntarjoajalle VPN-asetusten kautta, että se yhdistää DNS- ja IPv6-aukot, ja VPN-ohjelmisto hoitaa kaiken raskaan nostamisen puolestasi.

Jos VPN-ohjelmisto ei tarjoa tätä vaihtoehtoa (ja on melko harvinaista löytää ohjelmistoja, jotka muuttavat tietokonetta puolestasi tällä tavalla), sinun on määritettävä DNS-palveluntarjoajasi manuaalisesti ja poistettava IPv6 käytöstä laitetasolla. Vaikka sinulla olisi hyödyllisiä VPN-ohjelmistoja, jotka tekevät raskaan nostamisen puolestasi, suosittelemme kuitenkin lukemaan seuraavat ohjeet asioiden manuaaliseen muuttamiseen, jotta voit tarkistaa, että VPN-ohjelmisto tekee oikeat muutokset.

Esittelemme, miten se tehdään Windows 10 -tietokoneella, sekä siksi, että Windows on hyvin yleisesti käytetty käyttöjärjestelmä ja koska se on myös tältä osin hämmästyttävän vuotava (verrattuna muihin käyttöjärjestelmiin). Syy siihen, että Windows 8 ja 10 ovat niin vuotavia, johtuu muutoksesta, miten Windows käsitteli DNS-palvelimen valintaa.

Windows 7: ssä ja sitä vanhemmissa Windows käyttää yksinkertaisesti määrittämiäsi DNS-palvelimia määrittämässäsi järjestyksessä (tai jos et, se käyttää vain reitittimen tai Internet-palveluntarjoajan tasolla määritettyjä palvelimia). Windows 8: sta alkaen Microsoft esitteli uuden ominaisuuden, joka tunnetaan nimellä "Smart Multi-Homed Named Resolution". Tämä uusi ominaisuus muutti tapaa, jolla Windows käsitteli DNS-palvelimia. Ollakseni oikeudenmukainen, se todella nopeuttaa DNS-tarkkuutta useimmille käyttäjille, jos ensisijaiset DNS-palvelimet ovat hitaita tai eivät vastaa. VPN-käyttäjille se voi kuitenkin aiheuttaa DNS-vuotoja, koska Windows voi palata takaisin muihin kuin VPN-määritettyihin DNS-palvelimiin.

Hämmästyttävin tapa korjata tämä Windows 8: ssa, 8.1: ssä ja 10: ssä (sekä Home- että Pro-versioissa) on asettaa DNS-palvelimet manuaalisesti kaikille rajapinnoille.

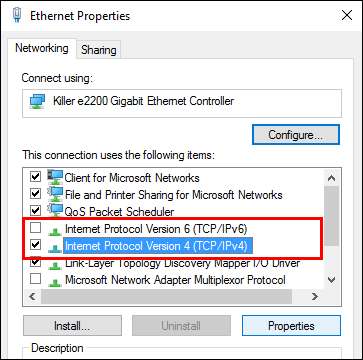

Avaa tätä varten "Verkkoyhteydet" valitsemalla Ohjauspaneeli> Verkko ja Internet> Verkkoyhteydet ja napsauttamalla hiiren kakkospainikkeella kutakin olemassa olevaa merkintää muuttaaksesi kyseisen verkkosovittimen asetuksia.

Poista jokaisen verkkosovittimen kohdasta "Internet Protocol Version 6" -valintaruutu suojataksesi IPv6-vuotoja vastaan. Valitse sitten "Internet Protocol Version 4" ja napsauta "Properties" -painiketta.

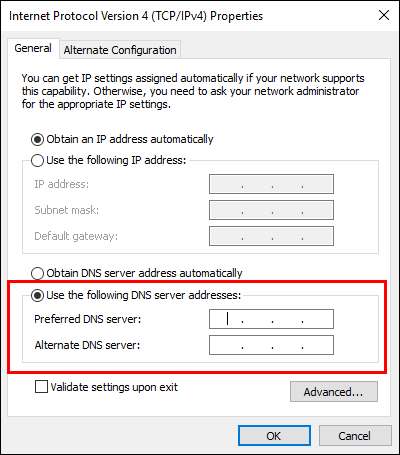

Valitse Ominaisuudet-valikosta Käytä seuraavia DNS-palvelinosoitteita.

Kirjoita "Ensisijainen" ja "Vaihtoehtoinen" DNS-ruutuihin DNS-palvelimet, joita haluat käyttää. Paras tapa on, että käytät VPN-palvelun tarjoamaa DNS-palvelinta. Jos VPN: lläsi ei ole DNS-palvelimia, joita voit käyttää, voit käyttää sen sijaan julkisia DNS-palvelimia, joita ei ole yhdistetty maantieteelliseen sijaintiin tai Internet-palveluntarjoajaan, kuten OpenDNS-palvelimet, 208.67.222.222 ja 208.67.220.220.

Toista tämä prosessi määrittelemällä DNS-osoitteet jokaiselle VPN-yhteensopivan tietokoneen sovittimelle, jotta Windows ei koskaan pääse takaisin väärään DNS-osoitteeseen.

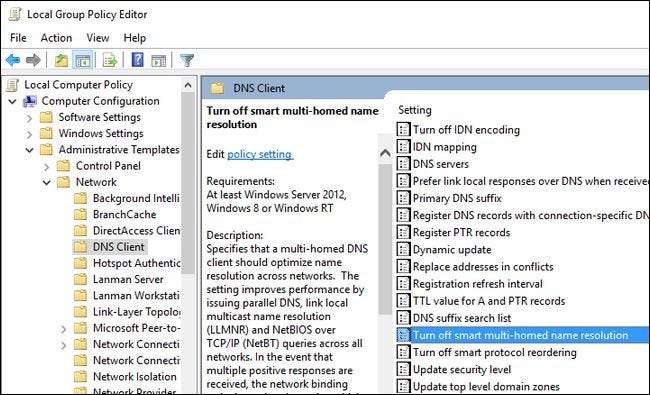

Windows 10 Pro -käyttäjät voivat myös poistaa koko Smart Multi-Homed Named Resolution -ominaisuuden käytöstä ryhmäkäytäntöeditorin kautta, mutta suosittelemme myös yllä olevien vaiheiden suorittamista (jos tuleva päivitys sallii ominaisuuden uudelleen, tietokoneesi alkaa vuotaa DNS-tietoja).

Voit tehdä niin painamalla Windows + R avataksesi ajon valintaikkunan, kirjoittamalla gpedit.msc käynnistääksesi paikallisen ryhmäkäytäntöeditorin ja siirtymällä alla olevien ohjeiden mukaan kohtaan Hallintamallit> Verkko> DNS-asiakas. Etsi merkintä ”Sammuta älykäs monisotilaisten nimien tarkkuus”.

Kaksoisnapsauta merkintää ja valitse "Ota käyttöön" ja paina sitten "OK" -painiketta (se on vähän vastavuoroinen, mutta asetus on "sammuta älykäs ...", joten sen salliminen aktivoi käytännön, joka sammuttaa toiminnon). Jälleen kerran korostamiseksi suosittelemme kaikkien DNS-merkintöjen muokkaamista manuaalisesti, joten vaikka tämä käytäntömuutos epäonnistuu tai sitä muutetaan tulevaisuudessa, olet silti suojattu.

Joten kun kaikki nämä muutokset toteutetaan, miten vuototesti näyttää nyt?

Puhdista pillinä - IP-osoitteemme, WebRTC-vuototesti ja DNS-osoitteemme kuuluvat kaikki takaisin VPN-poistumissolmuun Alankomaissa. Mitä tulee muuhun Internetiin, olemme kotoisin alangolta.

Yksityisen tutkijan pelin pelaaminen omalla yhteydelläsi ei ole aivan jännittävä tapa viettää ilta, mutta se on välttämätön askel varmistaaksesi, että VPN-yhteytesi ei vaarannu ja vuotaa henkilökohtaisia tietojasi. Onneksi oikeiden työkalujen ja hyvän VPN: n avulla prosessi on kivuton ja IP- ja DNS-tiedot pidetään yksityisinä.