Mnoho lidí používá virtuální privátní sítě (VPN) k maskování své identity, šifrování komunikace nebo procházení webu z jiného místa. Všechny tyto cíle se mohou rozpadnout, pokud vaše skutečné informace prosakují bezpečnostní dírou, což je častější, než byste si mysleli. Podívejme se, jak tyto úniky identifikovat a opravit.

Jak dochází k únikům VPN

The základy používání VPN jsou docela jednoduché: Nainstalujete si do počítače, zařízení, nebo router (nebo použijte integrovaný software VPN). Tento software zachytí veškerý váš síťový provoz a přesměruje jej prostřednictvím šifrovaného tunelu do vzdáleného výstupního bodu. Pro vnější svět se zdá, že veškerý váš provoz pochází z tohoto vzdáleného bodu, spíše než z vaší skutečné polohy. To je skvělé pro ochranu soukromí (pokud chcete zajistit, aby nikdo mezi vaším zařízením a výstupním serverem nemohl vidět, co děláte), je to skvělé pro virtuální přeskakování hranic (jako sledování streamovacích služeb v USA v Austrálii ) a je to celkově vynikající způsob maskování vaší identity online.

PŘÍBUZNÝ: Co je VPN a proč bych ji potřeboval?

Počítačová bezpečnost a soukromí jsou však neustále hrou na kočku a myš. Žádný systém není dokonalý a postupem času se odhalí chyby zabezpečení, které mohou ohrozit vaše zabezpečení - a systémy VPN nejsou výjimkou. Tady jsou tři hlavní způsoby, jak může vaše VPN zpřístupnit vaše osobní údaje.

Chybné protokoly a chyby

V roce 2014 byla dobře zveřejněna chyba Heartbleed Bylo prokázáno, že uniká identita uživatelů VPN . Na začátku roku 2015 byla objevena chyba zabezpečení webového prohlížeče který umožňuje třetí straně vydat požadavek na webový prohlížeč, který odhalí skutečnou IP adresu uživatele (obejde zmatek, který služba VPN poskytuje).

Tato chyba zabezpečení, která je součástí komunikačního protokolu WebRTC, dosud nebyla zcela opravena a pro webové stránky, ke kterým se připojujete, je stále možné, aby vyhledávaly vaši skutečnou adresu a vyhledávaly vaši skutečnou adresu. Na konci roku 2015 méně rozšířené (ale stále problematické) byla odhalena zranitelnost přičemž uživatelé ve stejné službě VPN mohou demaskovat ostatní uživatele.

Tyto druhy zranitelností jsou nejhorší, protože je nelze předvídat, společnosti je opravují pomalu a je třeba, abyste byli informovaným spotřebitelem, abyste zajistili, že váš poskytovatel VPN odpovídajícím způsobem řeší známé a nové hrozby. Jakmile však budou objeveny, můžete podniknout kroky na svoji ochranu (jak za chvíli zdůrazníme).

Úniky DNS

I bez přímých chyb a bezpečnostních nedostatků však vždy existuje otázka úniku DNS (což může vzniknout v důsledku špatných možností výchozí konfigurace operačního systému, chyby uživatele nebo chyby poskytovatele VPN). Servery DNS rozdělí ty adresy, které používáte pro člověka (například www.facebook.com), na adresy vhodné pro počítače (například 173.252.89.132). Pokud váš počítač používá jiný server DNS než umístění vaší VPN, může vám poskytnout další informace.

Úniky DNS nejsou tak špatné jako úniky IP, ale stále mohou prozradit vaši polohu. Pokud váš únik DNS ukazuje, že vaše servery DNS patří například malému poskytovateli internetových služeb, výrazně to zúží vaši identitu a může vás rychle geograficky lokalizovat.

Jakýkoli systém může být zranitelný únikem DNS, ale Windows byl historicky jedním z nejhorších pachatelů kvůli způsobu, jakým OS zpracovává požadavky a řešení DNS. Zpracování DNS systému Windows 10 pomocí VPN je ve skutečnosti tak špatné, že počítačová bezpečnostní složka Ministerstva vnitřní bezpečnosti USA, týmu pro počítačovou pohotovost v USA, ve skutečnosti vydal v srpnu 2015 briefing o kontrole požadavků DNS .

Úniky IPv6

PŘÍBUZNÝ: Používáte zatím protokol IPv6? Mělo by tě to dokonce zajímat?

Nakonec protokol IPv6 může způsobit úniky, které mohou prozradit vaši polohu a umožněte třetím stranám sledovat váš pohyb po internetu. Pokud nejste obeznámeni s IPv6, podívejte se na náš vysvětlující zde –Je to v zásadě nová generace IP adres a řešení, jak světu dochází IP adresy, protože počet lidí (a jejich produktů připojených k internetu) prudce stoupá.

I když je IPv6 skvělý pro řešení tohoto problému, v tuto chvíli to není tak skvělé pro lidi, kteří se obávají o soukromí.

Stručný příběh: někteří poskytovatelé VPN zpracovávají pouze požadavky IPv4 a požadavky IPv6 ignorují. Pokud je vaše konkrétní síťová konfigurace a ISP upgradována na podporu IPv6 ale vaše VPN nevyřeší požadavky IPv6, můžete se ocitnout v situaci, kdy může třetí strana zadávat požadavky IPv6, které odhalí vaši skutečnou identitu (protože VPN je jen slepě předává vaší místní síti / počítači, který na ně upřímně odpovídá ).

Právě teď jsou úniky IPv6 nejméně ohrožujícím zdrojem uniklých dat. Svět přijal protokol IPv6 tak pomalu, že ve většině případů vás váš poskytovatel internetu táhne, i když ho podporuje, ve skutečnosti vás chrání před tímto problémem. Měli byste si však být vědomi potenciálního problému a proaktivně se proti němu chránit.

Jak zkontrolovat těsnost

PŘÍBUZNÝ: Jaký je rozdíl mezi VPN a proxy?

Kde tedy všechno, co vás nechává, koncového uživatele, pokud jde o bezpečnost? Zanechává vás v pozici, kde musíte být aktivně ostražití ohledně vašeho připojení VPN a často testovat své vlastní připojení, abyste se ujistili, že nepropouští. Nepropadejte však panice: provedeme vás celým procesem testování známých chyb zabezpečení a jejich oprav.

Kontrola úniků je docela přímá záležitost - ačkoli jejich oprava, jak uvidíte v další části, je trochu složitější. Internet je plný lidí, kteří dbají na bezpečnost, a online není žádný nedostatek zdrojů, které vám pomohou při kontrole zranitelnosti připojení.

Poznámka: I když můžete pomocí těchto testů těsnosti zkontrolovat, zda váš proxy webový prohlížeč prosakuje, proxy jsou úplně jiné zvíře než VPN a neměl by být považován za bezpečný nástroj na ochranu soukromí.

Krok první: Najděte svou místní IP

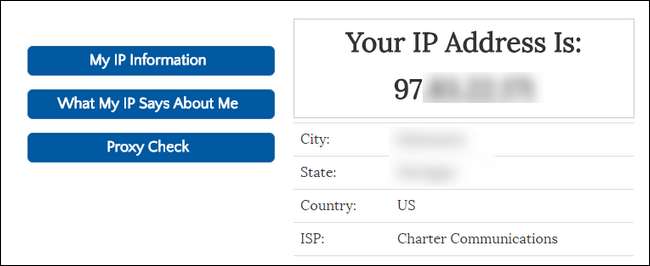

Nejprve zjistěte, jaká je skutečná IP adresa vašeho místního připojení k internetu. Pokud používáte domácí připojení, bude to adresa IP, kterou vám poskytl váš poskytovatel internetových služeb (ISP). Pokud například používáte Wi-Fi na letišti nebo v hotelu, bude to IP adresa jejich ISP. Bez ohledu na to musíme zjistit, jak vypadá nahé připojení z vaší aktuální polohy k lepšímu internetu.

Skutečnou adresu IP můžete zjistit dočasným deaktivováním sítě VPN. Případně můžete chytit zařízení ve stejné síti, které není připojeno k VPN. Poté jednoduše navštivte webovou stránku jako WhatIsMyIP.com pro zobrazení vaší veřejné IP adresy.

Poznamenejte si tuto adresu, protože to je adresa, kterou jste nedělej chci vidět vyskakovací okno v testu VPN, který brzy provedeme.

Krok dva: Spusťte základní test těsnosti

Dále odpojte VPN a spusťte následující test těsnosti na vašem počítači. To je pravda, my ne chcete, aby VPN ještě fungovala - musíme nejprve získat základní data.

Pro naše účely použijeme IPLeak.net , protože současně testuje vaši IP adresu, pokud vaše IP adresa prosakuje přes WebRTC a jaké servery DNS vaše připojení používá.

Na výše uvedeném snímku obrazovky jsou naše IP adresa a naše adresa uniklá z WebRTC identická (i když jsme je rozmazali) - obě jsou IP adresa dodaná naším místním ISP na základě kontroly provedené v prvním kroku této části.

Dále se všechny položky DNS v části „Detekce adresy DNS“ ve spodní části shodují s nastavením DNS v našem zařízení (máme počítač nastavený pro připojení k serverům DNS společnosti Google). Takže pro náš první test těsnosti se vše zkontroluje, protože nejsme připojeni k naší VPN.

Jako závěrečný test můžete také zkontrolovat, zda váš počítač prosakuje na adresy IPv6 IPv6Leak.com . Jak jsme již zmínili dříve, přestože se jedná o vzácný problém, nikdy neuškodí být proaktivní.

Nyní je čas zapnout VPN a spustit další testy.

Krok třetí: Připojte se k síti VPN a spusťte znovu test těsnosti

Nyní je čas se připojit k vaší VPN. Jakákoli rutina, kterou vaše VPN vyžaduje k navázání připojení, nyní je čas ji spustit - spusťte program VPN, povolte VPN v nastavení systému nebo cokoli, co běžně děláte pro připojení.

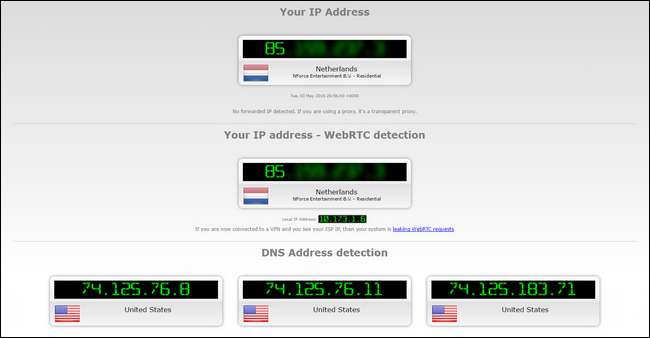

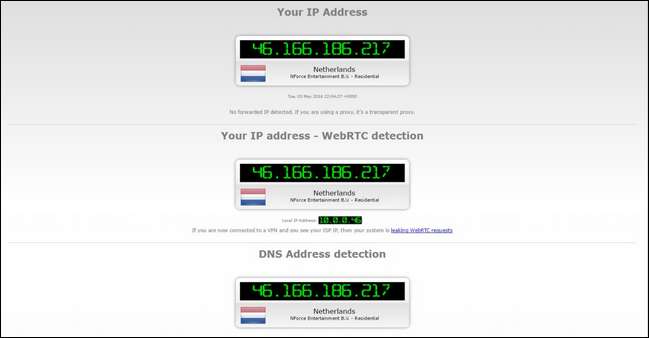

Jakmile je připojen, je čas znovu provést zkoušku těsnosti. Tentokrát bychom měli (snad) vidět úplně jiné výsledky. Pokud vše funguje perfektně, budeme mít novou IP adresu, žádné úniky WebRTC a nový záznam DNS. Opět použijeme IPLeak.net:

Na výše uvedeném snímku obrazovky vidíte, že naše VPN je aktivní (protože naše IP adresa ukazuje, že jsme připojeni z Nizozemska místo ze Spojených států) a obě naše zjištěné IP adresy a adresa WebRTC je stejná (což znamená, že neunikne naše skutečná adresa IP prostřednictvím chyby zabezpečení WebRTC).

Výsledky DNS v dolní části však ukazují stejné adresy jako dříve, pocházející ze Spojených států - což znamená, že naše VPN propouští naše adresy DNS.

V tomto konkrétním případě to z hlediska ochrany osobních údajů není konec světa, protože místo serverů DNS našich poskytovatelů internetových služeb používáme servery Google. Stále však identifikuje, že jsme z USA, a stále naznačuje, že z naší VPN unikají požadavky DNS, což není dobré.

POZNÁMKA: Pokud se vaše IP adresa vůbec nezměnila, pravděpodobně nejde o „únik“. Místo toho buď 1) vaše VPN je nakonfigurována nesprávně a vůbec se nepřipojuje, nebo 2) váš poskytovatel VPN nějak úplně upustil míč a musíte kontaktovat linku podpory nebo najít nového poskytovatele VPN.

Pokud jste v předchozí části spustili test IPv6 a zjistili jste, že vaše připojení odpovídalo na požadavky IPv6, měli byste také znovu spusťte test IPv6 Nyní se podívejte, jak vaše VPN zpracovává požadavky.

Co se tedy stane, když zjistíte únik? Pojďme si promluvit o tom, jak s nimi zacházet.

Jak zabránit únikům

I když je nemožné předvídat a předcházet všem možným chybám zabezpečení, které se objeví, můžeme snadno zabránit zranitelnostem WebRTC, únikům DNS a dalším problémům. Zde je návod, jak se chránit.

Použijte renomovaného poskytovatele VPN

PŘÍBUZNÝ: Jak si vybrat nejlepší službu VPN pro vaše potřeby

V první řadě byste měli používat renomovaného poskytovatele VPN, který udržuje své uživatele v obraze o tom, co se děje ve světě zabezpečení (udělají domácí úkoly, takže nemusíte), a na základě těchto informací proaktivně zasouvá díry (a upozorní vás, když budete muset provést změny). Za tímto účelem velmi doporučujeme StrongVPN - to je skvělý poskytovatel VPN doporučujeme nejen dříve ale používáme sami sebe.

Chcete rychlý a špinavý test, abyste zjistili, zda je váš poskytovatel VPN vzdáleně renomovaný? Vyhledejte jejich jméno a klíčová slova, například „WebRTC“, „netěsné porty“ a „netěsnosti IPv6“. Pokud váš poskytovatel nemá žádné veřejné příspěvky na blogu nebo podpůrnou dokumentaci o těchto problémech, pravděpodobně nebudete chtít tohoto poskytovatele VPN používat, protože se mu nedaří oslovit a informovat své zákazníky.

Zakažte požadavky WebRTC

Pokud jako prohlížeč používáte Chrome, Firefox nebo Opera, můžete zakázat požadavky WebRTC na uzavření úniku WebRTC. Uživatelé prohlížeče Chrome si mohou stáhnout a nainstalovat jedno ze dvou rozšíření pro Chrome: Blokovat WebRTC nebo ScriptSafe . Oba budou blokovat požadavky WebRTC, ale ScriptSafe má další bonus blokování škodlivých souborů JavaScriptu, Javy a Flash.

Uživatelé Opery mohou

s drobným vylepšením

, nainstalovat rozšíření Chrome a používat stejná rozšíření k ochraně svých prohlížečů. Uživatelé prohlížeče Firefox mohou deaktivovat funkce WebRTC z nabídky about: config. Stačí napsat

about: config

do adresního řádku prohlížeče Firefox, klikněte na tlačítko „Budu opatrní“ a pak přejděte dolů, dokud neuvidíte

media.peerconnection.enabled

vstup. Dvojitým kliknutím na záznam přepnete na „false“.

Po provedení kterékoli z výše uvedených oprav vymažte mezipaměť webového prohlížeče a restartujte ji.

Připojte úniky DNS a IPv6

Připojování úniků DNS a IPv6 může být buď obrovská mrzutost, nebo triviálně snadné řešení, v závislosti na poskytovateli VPN, kterého používáte. V nejlepším případě můžete jednoduše říct svému poskytovateli VPN, aby prostřednictvím nastavení vaší VPN připojil díry DNS a IPv6 a software VPN za vás zvládne vše těžké.

Pokud váš software VPN tuto možnost nenabízí (a je velmi vzácné najít software, který takovým způsobem upraví váš počítač vaším jménem), budete muset ručně nastavit poskytovatele DNS a deaktivovat IPv6 na úrovni zařízení. I když máte užitečný software VPN, který za vás udělá těžký trénink, doporučujeme vám přečíst si následující pokyny, jak věci ručně měnit, abyste mohli dvakrát zkontrolovat, zda váš software VPN provádí správné změny.

Ukážeme si, jak to udělat na počítači se systémem Windows 10, protože Windows je velmi široce používaný operační systém a protože je také neuvěřitelně děravý v tomto ohledu (ve srovnání s jinými operačními systémy). Důvodem, proč jsou Windows 8 a 10 tak děravé, je změna ve způsobu, jakým Windows zpracovával výběr serverů DNS.

Ve Windows 7 a níže by Windows jednoduše používaly servery DNS, které jste zadali v pořadí, v jakém jste je zadali (nebo, pokud jste tak neučinili, použili by pouze servery uvedené na úrovni routeru nebo ISP). Počínaje Windows 8 představila společnost Microsoft novou funkci známou jako „Smart Multi-Homed Named Resolution“. Tato nová funkce změnila způsob, jakým Windows zpracovává servery DNS. Abychom byli spravedliví, ve skutečnosti to zrychluje rozlišení DNS pro většinu uživatelů, pokud jsou primární servery DNS pomalé nebo nereagují. Pro uživatele VPN to však může způsobit únik DNS, protože Windows se mohou vrátit na jiné servery DNS, než které jsou přiřazeny VPN.

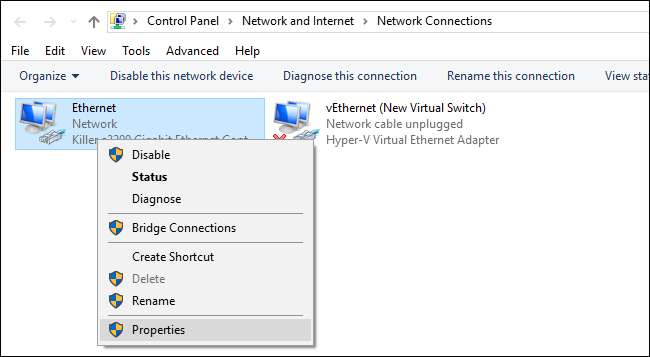

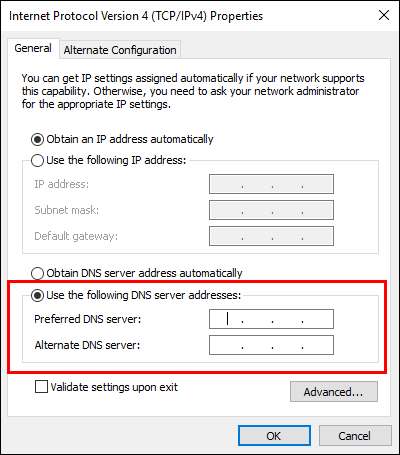

Nejspolehlivějším způsobem, jak to opravit ve Windows 8, 8.1 a 10 (verze Home i Pro), je jednoduše nastavit servery DNS ručně pro všechna rozhraní.

Za tímto účelem otevřete „Síťová připojení“ pomocí Ovládacích panelů> Síť a internet> Síťová připojení a kliknutím pravým tlačítkem na každou existující položku změňte nastavení daného síťového adaptéru.

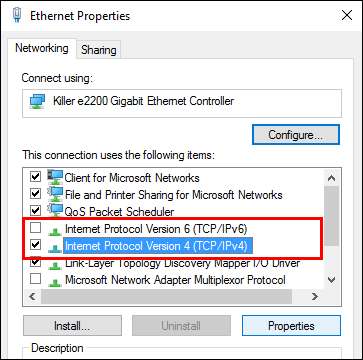

U každého síťového adaptéru zrušte zaškrtnutí políčka „Internet Protocol verze 6“, abyste zabránili úniku protokolu IPv6. Poté vyberte „Internet Protocol verze 4“ a klikněte na tlačítko „Vlastnosti“.

V nabídce vlastností vyberte možnost „Použít následující adresy serverů DNS“.

Do polí „Preferované“ a „Alternativní“ DNS zadejte servery DNS, které chcete použít. Nejlepším scénářem je, že používáte server DNS specificky poskytovaný vaší službou VPN. Pokud vaše VPN nemá servery DNS, které byste mohli použít, můžete místo toho použít veřejné servery DNS, které nejsou spojeny s vaší geografickou polohou nebo ISP, jako jsou servery OpenDNS, 208.67.222.222 a 208.67.220.220.

Opakujte tento proces zadávání adres DNS pro každý adaptér v počítači s povolenou sítí VPN, aby bylo zajištěno, že se systém Windows nemůže nikdy vrátit zpět na nesprávnou adresu DNS.

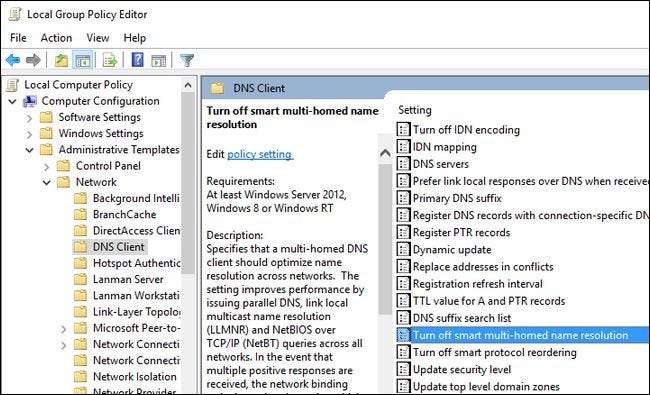

Uživatelé Windows 10 Pro mohou také deaktivovat celou funkci Smart Multi-Homed Named Resolution pomocí Editoru zásad skupiny, ale doporučujeme také provést výše uvedené kroky (v případě, že budoucí aktualizace tuto funkci znovu povolí, z vašeho počítače začnou unikat data DNS).

Chcete-li tak učinit, stisknutím Windows + R vytáhněte dialogové okno Spustit, zadáním „gpedit.msc“ spusťte Editor místních zásad skupiny a, jak je vidět níže, přejděte na Šablony pro správu> Síť> Klient DNS. Vyhledejte položku „Vypnout inteligentní překlad názvů pro více domén“.

Poklepejte na položku a vyberte možnost „Povolit“ a poté stiskněte tlačítko „OK“ (to je trochu protikladné, ale nastavení je „vypnout inteligentně…“, takže jeho aktivací se ve skutečnosti aktivuje politika, která funkci vypne). Znovu pro zdůraznění doporučujeme ručně upravit všechny vaše záznamy DNS, takže i když tato změna zásad selže nebo se v budoucnu změní, budete stále chráněni.

Jak tedy nyní se všemi provedenými změnami vypadá náš test těsnosti?

Čistý jako píšťalka - naše IP adresa, náš test úniku WebRTC a naše DNS adresa se vrací jako součást našeho výstupního uzlu VPN v Nizozemsku. Pokud jde o zbytek internetu, jsme z nížiny.

Hraní hry Soukromý vyšetřovatel na vašem vlastním připojení není zrovna vzrušujícím způsobem, jak strávit večer, ale je to nezbytný krok k zajištění toho, aby vaše připojení VPN nebylo ohroženo a aby unikly vaše osobní údaje. Naštěstí s pomocí správných nástrojů a dobré VPN je tento proces bezbolestný a vaše IP a DNS informace zůstávají soukromé.