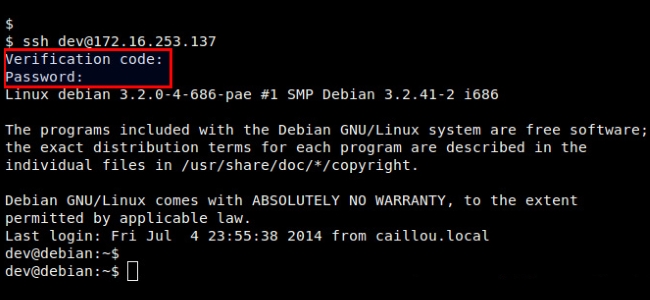

Jeśli od czasu do czasu inne osoby używają Twojego komputera z systemem Linux, możesz ukryć pliki i foldery przed wzrokiem ciekawskich . Ale jeśli znają oczywisty sposób przeglądania ukrytych plików, możesz użyć bardziej tajnej metody: skompresuj te pliki i ukryj je w niewinnie wyglądającym pliku obrazu.

ZWIĄZANE Z: Jak ukryć pliki i foldery w każdym systemie operacyjnym

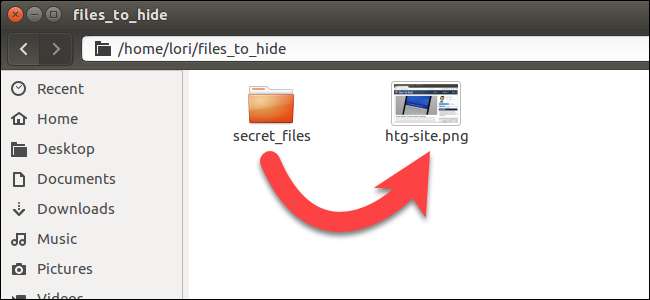

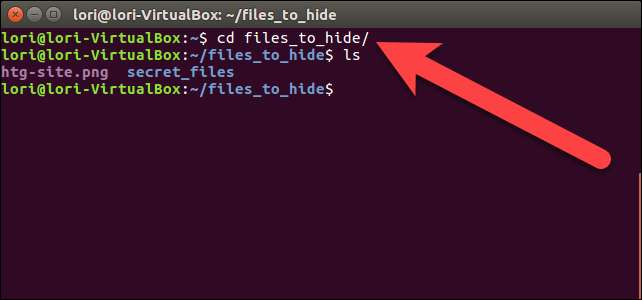

Zanim zaczniemy, utwórz katalog zawierający plik obrazu (.png lub .jpg) oraz plik lub katalog, który chcesz ukryć. W naszym przykładzie ukryjemy katalog plików o nazwie tajne_files. Nasz oryginalny plik obrazu to htg-site.png. Użyj

Płyta CD

polecenie, aby przejść do katalogu zawierającego obraz i plik lub folder do ukrycia.

cd files_to_hide /

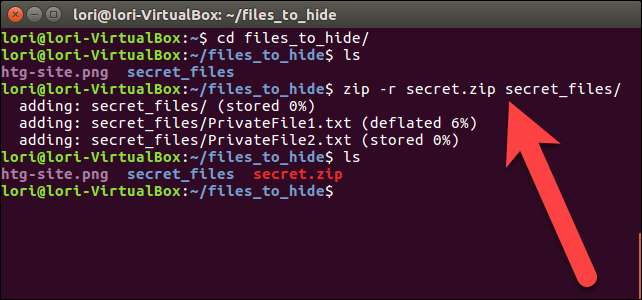

Stworzymy skompresowany plik zawierający katalog, który chcemy ukryć na obrazku. Aby to zrobić, wpisujemy następujące polecenie w monicie i naciskamy Enter.

zip -r secret.zip pliki_tajemne /

W powyższym poleceniu

-r

uwzględni wszystkie podkatalogi w określonym katalogu w skompresowanym pliku. Nazwa skompresowanego pliku to

secret.zip

a nazwa katalogu do skompresowania to

Secret_files

.

Po powrocie do wiersza polecenia wpisz

ls

i naciśnij Enter. Zobaczysz plik

secret.zip

plik (lub jakkolwiek nazwałeś swój skompresowany plik) na liście.

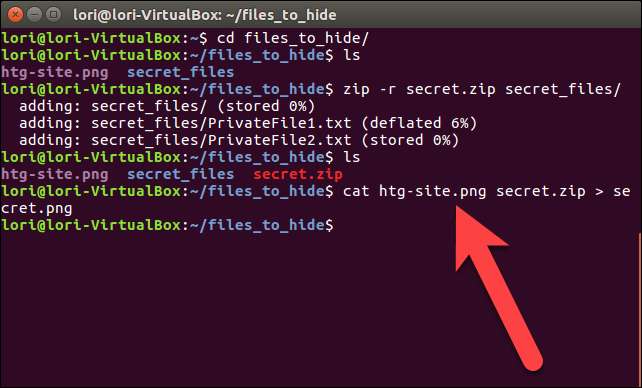

Teraz połączymy skompresowany plik i plik obrazu i zapiszemy jako nowy plik obrazu przy użyciu

kot

Komenda. W naszym przykładzie wpisujemy następujące polecenie w monicie i wciskamy Enter.

cat htg-site.png secret.zip> secret.png

Oryginalny plik obrazu musi być wymieniony jako pierwszy przed nazwą skompresowanego pliku, który chcesz wstawić do pliku obrazu. Następnie kierujemy (>) oryginalny plik obrazu i plik skompresowany do nowego obrazu o nazwie

secret.png

.

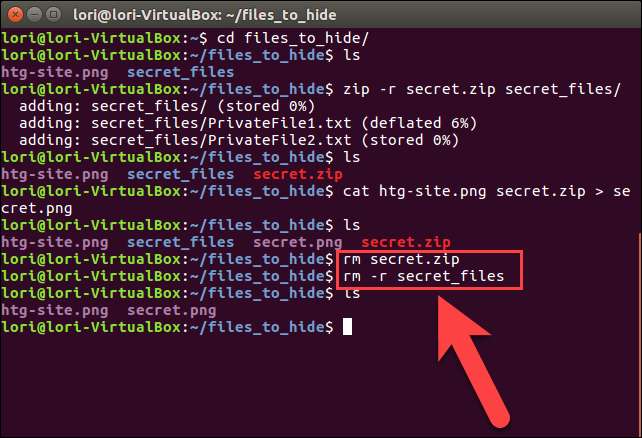

Kiedy używasz

ls

polecenie w monicie, zobaczysz nowy plik obrazu,

secret.png

, czyli ukrywanie skompresowanego pliku. Możesz wyświetlić nowy obraz za pomocą dowolnej przeglądarki obrazów lub edytora. Łatwym sposobem obejrzenia obrazu jest dwukrotne kliknięcie go w Nautilusie. Otworzy się automatycznie w domyślnej przeglądarce obrazów.

Gdy masz już nowy obraz, który ukrywa plik lub folder, możesz usunąć skompresowany plik i oryginalny plik lub folder, używając

rm

Komenda. W naszym przykładzie wpisaliśmy następujące dwa polecenia, aby usunąć nasz skompresowany plik i oryginalny folder.

rm secret.zip

rm -r pliki_tajemne

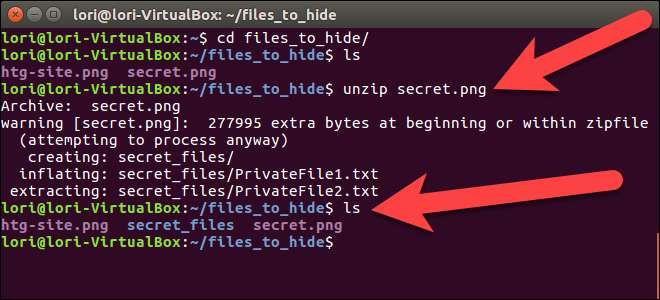

Aby ponownie uzyskać dostęp do ukrytego pliku lub folderu, upewnij się, że jesteś w katalogu zawierającym obraz, w którym plik lub folder jest ukryty. Następnie wyodrębnij plik lub folder z obrazu, wpisując następujące polecenie i naciskając klawisz Enter.

unzip secret.png

Zastąp nazwę pliku obrazu

secret.png

w powyższym poleceniu.

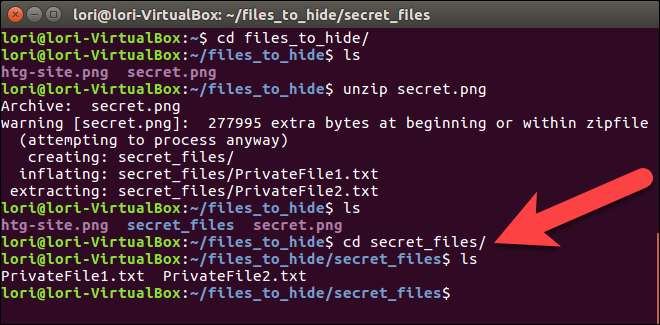

Nasz

Secret_files

katalog jest ponownie dostępny, a kiedy przejdziemy do tego katalogu (

cd secret_files /

) i wyświetl pliki (

ls

), widzimy nasze oryginalne pliki.

Niekoniecznie jest to najbezpieczniejszy sposób ochrony plików. To tylko sprawia, że są mniej oczywiste dla kogoś, kto szuka w twoim systemie. Możesz zaszyfruj pliki zip, aby były bezpieczniejsze .

ZWIĄZANE Z: Jak tworzyć zaszyfrowane archiwa Zip lub 7z w dowolnym systemie operacyjnym

Możesz też ukryć skompresowany plik w obrazie w systemie Windows .