Muchas personas usan redes privadas virtuales (VPN) para enmascarar su identidad, cifrar sus comunicaciones o navegar por la web desde una ubicación diferente. Todos esos objetivos pueden desmoronarse si su información real se filtra a través de un agujero de seguridad, que es más común de lo que cree. Veamos cómo identificar y reparar esas fugas.

Cómo ocurren las fugas de VPN

los conceptos básicos del uso de VPN son bastante sencillos: instalas un paquete de software en tu computadora, dispositivo, o enrutador (o utilice su software VPN integrado). Este software captura todo el tráfico de su red y lo redirige, a través de un túnel cifrado, a un punto de salida remoto. Para el mundo exterior, todo su tráfico parece provenir de ese punto remoto en lugar de su ubicación real. Esto es excelente para la privacidad (si desea asegurarse de que nadie entre su dispositivo y el servidor de salida pueda ver lo que está haciendo), es excelente para saltos de bordes virtuales (como ver servicios de transmisión de EE. UU. en Australia ), y es una excelente manera de ocultar su identidad en línea.

RELACIONADO: ¿Qué es una VPN y por qué necesitaría una?

Sin embargo, la seguridad y la privacidad de las computadoras son perpetuamente un juego del gato y el ratón. Ningún sistema es perfecto y, con el tiempo, se descubren vulnerabilidades que pueden comprometer su seguridad, y los sistemas VPN no son una excepción. Estas son las tres formas principales en que su VPN puede filtrar su información personal.

Protocolos defectuosos y errores

En 2014, el error Heartbleed muy publicitado se demostró que filtraba las identidades de los usuarios de VPN . A principios de 2015, se descubrió una vulnerabilidad del navegador web que permite que un tercero emita una solicitud a un navegador web para revelar la dirección IP real del usuario (evitando la ofuscación que proporciona el servicio VPN).

Esta vulnerabilidad, que forma parte del protocolo de comunicación WebRTC, aún no se ha parcheado por completo y aún es posible que los sitios web a los que se conecte, incluso cuando estén detrás de la VPN, sondeen su navegador y obtengan su dirección real. A finales de 2015, una situación menos generalizada (pero aún problemática) se descubrió la vulnerabilidad en el que los usuarios del mismo servicio VPN podrían desenmascarar a otros usuarios.

Este tipo de vulnerabilidades son las peores porque son imposibles de predecir, las empresas tardan en parchearlas y usted debe ser un consumidor informado para asegurarse de que su proveedor de VPN esté lidiando con amenazas nuevas y conocidas de manera adecuada. No obstante, una vez que se descubren, puede tomar medidas para protegerse (como destacaremos en un momento).

Fugas de DNS

Sin embargo, incluso sin errores evidentes y fallas de seguridad, siempre existe el problema de la fuga de DNS (que puede surgir de una mala elección de configuración predeterminada del sistema operativo, un error del usuario o un error del proveedor de VPN). Los servidores DNS resuelven esas direcciones amigables para los humanos que usa (como www.facebook.com) en direcciones amigables para la máquina (como 173.252.89.132). Si su computadora usa un servidor DNS diferente al de la ubicación de su VPN, puede revelar información sobre usted.

Las filtraciones de DNS no son tan malas como las filtraciones de IP, pero aún pueden revelar su ubicación. Si su filtración de DNS muestra que sus servidores DNS pertenecen a un pequeño ISP, por ejemplo, entonces reduce en gran medida su identidad y puede ubicarlo geográficamente rápidamente.

Cualquier sistema puede ser vulnerable a una fuga de DNS, pero Windows ha sido históricamente uno de los peores infractores, debido a la forma en que el sistema operativo maneja las solicitudes y la resolución de DNS. De hecho, el manejo de DNS de Windows 10 con una VPN es tan malo que el brazo de seguridad informática del Departamento de Seguridad Nacional, el Equipo de Preparación para Emergencias Informáticas de Estados Unidos, en realidad emitió un informe sobre el control de las solicitudes de DNS en agosto de 2015 .

Fugas de IPv6

RELACIONADO: ¿Está utilizando IPv6 todavía? ¿Debería importarle?

Finalmente, el protocolo IPv6 puede provocar filtraciones que pueden revelar su ubicación. y Permitir que terceros rastreen su movimiento a través de Internet. Si no está familiarizado con IPv6, echa un vistazo a nuestro explicador aquí –Esencialmente es la próxima generación de direcciones IP y la solución para el mundo que se queda sin direcciones IP a medida que se dispara el número de personas (y sus productos conectados a Internet).

Si bien IPv6 es excelente para resolver ese problema, no es tan bueno en este momento para las personas preocupadas por la privacidad.

En pocas palabras: algunos proveedores de VPN solo manejan solicitudes IPv4 e ignoran las solicitudes IPv6. Si su configuración de red particular y su ISP se actualizan para admitir IPv6 pero su VPN no maneja solicitudes de IPv6, puede encontrarse en una situación en la que un tercero puede realizar solicitudes de IPv6 que revelen su verdadera identidad (porque la VPN simplemente las pasa ciegamente a su red / computadora local, que responde la solicitud honestamente ).

En este momento, las fugas de IPv6 son la fuente de datos filtrados menos amenazante. El mundo ha tardado tanto en adoptar IPv6 que, en la mayoría de los casos, su ISP arrastrando los pies, incluso apoyándolo, en realidad lo protege contra el problema. No obstante, debe ser consciente del problema potencial y protegerse proactivamente contra él.

Cómo verificar si hay fugas

RELACIONADO: ¿Cuál es la diferencia entre una VPN y un proxy?

Entonces, ¿dónde lo deja todo esto a usted, el usuario final, cuando se trata de seguridad? Lo deja en una posición en la que debe estar activamente atento a su conexión VPN y probar con frecuencia su propia conexión para asegurarse de que no tenga fugas. Sin embargo, no entre en pánico: lo guiaremos a través de todo el proceso de prueba y revisión de vulnerabilidades conocidas.

Verificar fugas es un asunto bastante sencillo, aunque repararlas, como verá en la siguiente sección, es un poco más complicado. Internet está lleno de personas preocupadas por la seguridad y no hay escasez de recursos disponibles en línea para ayudarlo a verificar las vulnerabilidades de conexión.

Nota: Si bien puede usar estas pruebas de fugas para verificar si su navegador web proxy está filtrando información, Los proxies son una bestia completamente diferente a las VPN y no debe considerarse una herramienta de privacidad segura.

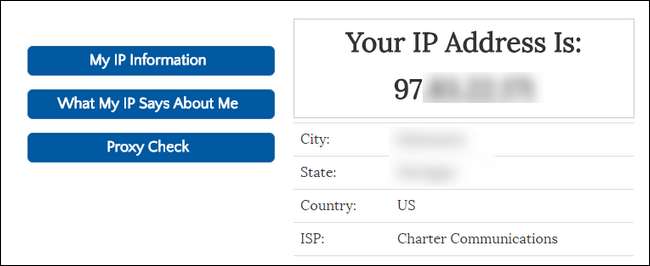

Paso uno: encuentre su IP local

Primero, determine cuál es la dirección IP real de su conexión a Internet local. Si está utilizando su conexión doméstica, esta sería la dirección IP que le proporcionó su proveedor de servicios de Internet (ISP). Si está utilizando Wi-Fi en un aeropuerto u hotel, por ejemplo, sería la dirección IP de su ISP. Independientemente, tenemos que averiguar cómo es una conexión simple desde su ubicación actual a Internet en general.

Puede encontrar su dirección IP real desactivando temporalmente su VPN. Alternativamente, puede tomar un dispositivo en la misma red que no está conectado a una VPN. Luego, simplemente visite un sitio web como WhatIsMyIP.com para ver su dirección IP pública.

Tome nota de esta dirección, ya que es la dirección que no haga quiero ver una ventana emergente en la prueba de VPN que realizaremos en breve.

Paso dos: ejecutar la prueba de fugas de referencia

A continuación, desconecte su VPN y ejecute la siguiente prueba de fugas en su máquina. Eso es correcto, nosotros no queremos que la VPN esté funcionando todavía; primero debemos obtener algunos datos de referencia.

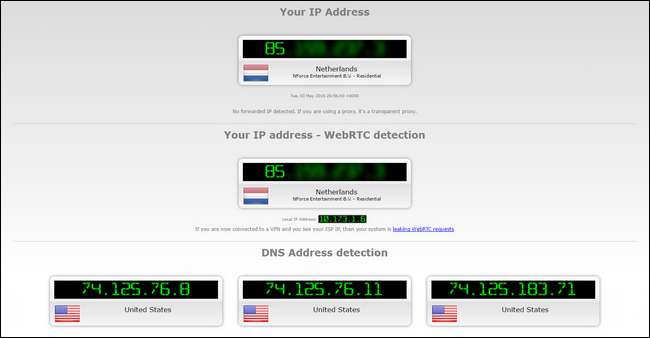

Para nuestros propósitos, usaremos IPLeak.net , ya que prueba simultáneamente su dirección IP, si su dirección IP tiene una fuga a través de WebRTC y qué servidores DNS está utilizando su conexión.

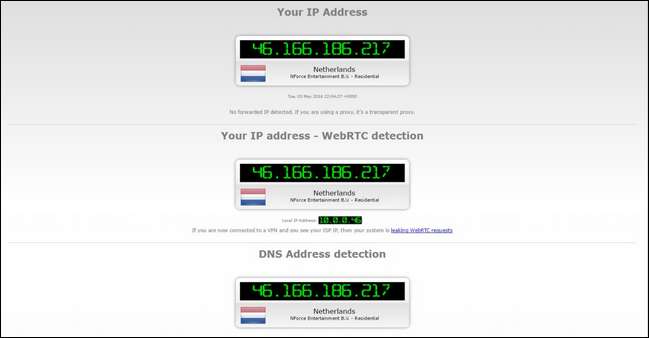

En la captura de pantalla anterior, nuestra dirección IP y nuestra dirección filtrada por WebRTC son idénticas (aunque las hayamos borrado); ambas son la dirección IP proporcionada por nuestro ISP local según la verificación que realizamos en el primer paso de esta sección.

Además, todas las entradas DNS en la "Detección de dirección DNS" en la parte inferior coinciden con la configuración de DNS en nuestra máquina (tenemos nuestra computadora configurada para conectarse a los servidores DNS de Google). Entonces, para nuestra prueba de fugas inicial, todo está bien, ya que no estamos conectados a nuestra VPN.

Como prueba final, también puede verificar si su máquina tiene fugas de direcciones IPv6 con IPv6Leak.com . Como mencionamos anteriormente, si bien este es un problema poco común, nunca está de más ser proactivo.

Ahora es el momento de encender la VPN y ejecutar más pruebas.

Paso tres: conéctese a su VPN y vuelva a ejecutar la prueba de fugas

Ahora es el momento de conectarse a su VPN. Cualquiera que sea la rutina que requiera su VPN para establecer una conexión, ahora es el momento de ejecutarla: inicie el programa de la VPN, habilite la VPN en la configuración de su sistema o lo que sea que haga normalmente para conectarse.

Una vez conectado, es hora de volver a ejecutar la prueba de fugas. Esta vez, deberíamos (con suerte) ver resultados totalmente diferentes. Si todo funciona a la perfección, tendremos una nueva dirección IP, sin fugas de WebRTC y una nueva entrada de DNS. Nuevamente, usaremos IPLeak.net:

En la captura de pantalla anterior, puede ver que nuestra VPN está activa (ya que nuestra dirección IP muestra que estamos conectados desde los Países Bajos en lugar de los Estados Unidos) y nuestra dirección IP detectada y la dirección WebRTC es la misma (lo que significa que no estamos filtrando nuestra verdadera dirección IP a través de la vulnerabilidad WebRTC).

Sin embargo, los resultados de DNS en la parte inferior muestran las mismas direcciones que antes, provenientes de los Estados Unidos, lo que significa que nuestra VPN está filtrando nuestras direcciones de DNS.

Este no es el fin del mundo desde el punto de vista de la privacidad, en este caso particular, ya que estamos usando los servidores DNS de Google en lugar de los servidores DNS de nuestro ISP. Pero aún identifica que somos de los EE. UU. Y aún indica que nuestra VPN está filtrando solicitudes de DNS, lo cual no es bueno.

NOTA: Si su dirección IP no ha cambiado en absoluto, probablemente no sea una "fuga". En cambio, 1) su VPN está configurada incorrectamente y no se conecta en absoluto, o 2) su proveedor de VPN ha dejado caer la pelota por completo de alguna manera, y debe comunicarse con su línea de soporte y / o encontrar un nuevo proveedor de VPN.

Además, si ejecutó la prueba de IPv6 en la sección anterior y encontró que su conexión respondió a las solicitudes de IPv6, también debe Vuelva a ejecutar la prueba de IPv6 nuevamente ahora para ver cómo su VPN maneja las solicitudes.

Entonces, ¿qué sucede si detecta una fuga? Hablemos de cómo lidiar con ellos.

Cómo prevenir fugas

Si bien es imposible predecir y prevenir todas las posibles vulnerabilidades de seguridad que se presenten, podemos prevenir fácilmente las vulnerabilidades de WebRTC, las fugas de DNS y otros problemas. He aquí cómo protegerse.

Utilice un proveedor de VPN de buena reputación

RELACIONADO: Cómo elegir el mejor servicio VPN para sus necesidades

En primer lugar, debe utilizar un proveedor de VPN de buena reputación que mantenga a sus usuarios al tanto de lo que sucede en el mundo de la seguridad (ellos harán la tarea para que usted no tenga que hacerlo). y actúa sobre esa información para tapar los agujeros de forma proactiva (y notificarle cuando necesite realizar cambios). Con ese fin, recomendamos encarecidamente StrongVPN –Un gran proveedor de VPN que no solo hemos recomendado antes pero usamos nosotros mismos.

¿Quiere una prueba rápida y sucia para ver si su proveedor de VPN tiene una reputación remota o no? Realice una búsqueda de su nombre y palabras clave como "WebRTC", "puertos con fugas" y "fugas de IPv6". Si su proveedor no tiene publicaciones de blog públicas o documentación de soporte que discuta estos problemas, probablemente no desee utilizar ese proveedor de VPN, ya que no se dirige ni informa a sus clientes.

Deshabilitar las solicitudes de WebRTC

Si está utilizando Chrome, Firefox u Opera como su navegador web, puede deshabilitar las solicitudes WebRTC para cerrar la fuga de WebRTC. Los usuarios de Chrome pueden descargar e instalar una de las dos extensiones de Chrome: Bloque WebRTC o ScriptSafe . Ambos bloquearán las solicitudes de WebRTC, pero ScriptSafe tiene la ventaja adicional de bloquear archivos JavaScript, Java y Flash maliciosos.

Los usuarios de Opera pueden,

con un pequeño retoque

, instale extensiones de Chrome y use las mismas extensiones para proteger sus navegadores. Los usuarios de Firefox pueden deshabilitar la funcionalidad WebRTC desde el menú about: config. Sólo tipo

acerca de: config

en la barra de direcciones de Firefox, haga clic en el botón "Tendré cuidado" y luego desplácese hacia abajo hasta que vea el

media.peerconnection.enabled

entrada. Haga doble clic en la entrada para cambiarla a "falso".

Después de aplicar cualquiera de las correcciones anteriores, borre la caché de su navegador web y reinícielo.

Enchufe las fugas de DNS e IPv6

Tapar las fugas de DNS e IPv6 puede ser una gran molestia o trivialmente fácil de solucionar, según el proveedor de VPN que utilice. En el mejor de los casos, simplemente puede decirle a su proveedor de VPN, a través de la configuración de su VPN, que tape los agujeros de DNS e IPv6, y el software VPN se encargará de todo el trabajo pesado por usted.

Si su software VPN no ofrece esta opción (y es bastante raro encontrar software que modifique su computadora en su nombre de esa manera), deberá configurar manualmente su proveedor de DNS y deshabilitar IPv6 en el nivel del dispositivo. Sin embargo, incluso si tiene un software VPN útil que hará el trabajo pesado por usted, le recomendamos que lea las siguientes instrucciones sobre cómo cambiar las cosas manualmente, para que pueda verificar que su software VPN haga los cambios correctos.

Demostraremos cómo hacerlo en una computadora con Windows 10, tanto porque Windows es un sistema operativo muy utilizado y porque también tiene fugas asombrosas en este sentido (en comparación con otros sistemas operativos). La razón por la que Windows 8 y 10 tienen tantas fugas se debe a un cambio en la forma en que Windows manejó la selección del servidor DNS.

En Windows 7 y versiones anteriores, Windows simplemente usaría los servidores DNS que especificó en el orden en que los especificó (o, si no lo hizo, solo usaría los especificados en el nivel del enrutador o ISP). A partir de Windows 8, Microsoft introdujo una nueva función conocida como "Resolución con nombre inteligente de múltiples hogares". Esta nueva característica cambió la forma en que Windows manejaba los servidores DNS. Para ser justos, en realidad acelera la resolución de DNS para la mayoría de los usuarios, si los servidores DNS primarios son lentos o no responden. Para los usuarios de VPN, sin embargo, puede causar fugas de DNS, ya que Windows puede recurrir a servidores DNS distintos a los asignados por VPN.

La forma más infalible de solucionarlo en Windows 8, 8.1 y 10 (tanto en las ediciones Home como en Pro) es simplemente configurar los servidores DNS manualmente para todas las interfaces.

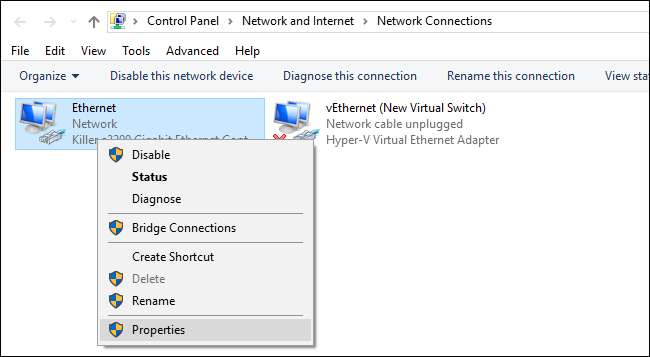

Con ese fin, abra las "Conexiones de red" a través del Panel de control> Red e Internet> Conexiones de red, y haga clic derecho en cada entrada existente para cambiar la configuración de ese adaptador de red.

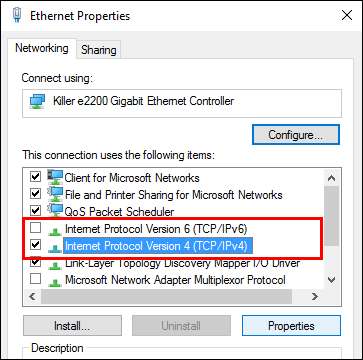

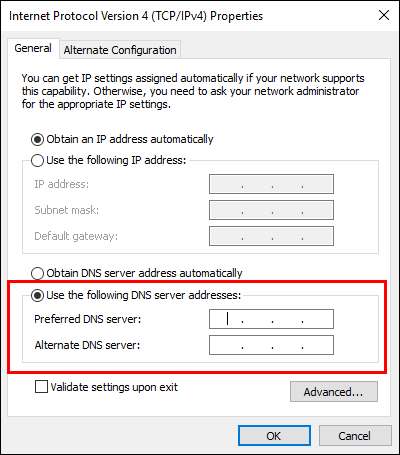

Para cada adaptador de red, desmarque "Protocolo de Internet versión 6", para proteger contra fugas de IPv6. A continuación, seleccione "Protocolo de Internet versión 4" y haga clic en el botón "Propiedades".

En el menú de propiedades, seleccione "Usar las siguientes direcciones de servidor DNS".

En las casillas de DNS "Preferido" y "Alternativo", ingrese los servidores DNS que desea utilizar. El mejor de los casos es que utilice un servidor DNS proporcionado específicamente por su servicio VPN. Si su VPN no tiene servidores DNS para su uso, puede usar servidores DNS públicos no asociados con su ubicación geográfica o ISP, como los servidores de OpenDNS, 208.67.222.222 y 208.67.220.220.

Repita este proceso de especificar las direcciones DNS para cada adaptador en su computadora habilitada para VPN para asegurarse de que Windows nunca pueda recurrir a la dirección DNS incorrecta.

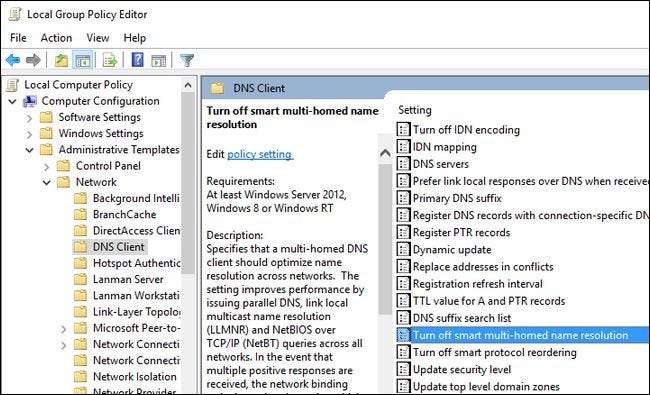

Los usuarios de Windows 10 Pro también pueden deshabilitar toda la función Smart Multi-Homed Name Resolution a través del Editor de políticas de grupo, pero recomendamos realizar también los pasos anteriores (en caso de que una actualización futura habilite la función nuevamente, su computadora comenzará a filtrar datos DNS).

Para hacerlo, presione Windows + R para abrir el cuadro de diálogo de ejecución, ingrese "gpedit.msc" para iniciar el Editor de políticas de grupo local y, como se ve a continuación, navegue hasta Plantillas administrativas> Red> Cliente DNS. Busque la entrada "Desactivar la resolución de nombres inteligente de múltiples hogares".

Haga doble clic en la entrada y seleccione "Habilitar" y luego presione el botón "Aceptar" (eso es un poco contradictorio, pero la configuración es "apagar inteligente ...", por lo que habilitarlo activa la política que desactiva la función). Nuevamente, para enfatizar, recomendamos editar manualmente todas sus entradas de DNS para que, incluso si este cambio de política falla o se modifica en el futuro, aún estará protegido.

Entonces, con todos estos cambios promulgados, ¿cómo se ve nuestra prueba de fugas ahora?

Limpio como un silbato: nuestra dirección IP, nuestra prueba de fugas de WebRTC y nuestra dirección DNS vuelven como pertenecientes a nuestro nodo de salida de VPN en los Países Bajos. En lo que respecta al resto de Internet, somos de las Tierras Bajas.

Jugar al juego del Investigador Privado con tu propia conexión no es exactamente una forma emocionante de pasar una noche, pero es un paso necesario para garantizar que tu conexión VPN no se vea comprometida y no se filtre tu información personal. Afortunadamente, con la ayuda de las herramientas adecuadas y una buena VPN, el proceso es sencillo y su información de IP y DNS se mantiene privada.