Serwer proxy łączy cię z komputerem zdalnym, a VPN łączy cię z komputerem zdalnym, więc muszą być mniej więcej tym samym, prawda? Nie dokładnie. Spójrzmy, kiedy możesz chcieć użyć każdego z nich i dlaczego serwery proxy są kiepskim substytutem VPN.

Wybór odpowiedniego narzędzia jest krytyczny

Praktycznie co drugi tydzień pojawia się ważna wiadomość o szyfrowaniu, wyciekach danych, szpiegowaniu lub innych kwestiach związanych z cyfrową prywatnością. Wiele z tych artykułów mówi o tym, jak ważne jest zwiększenie bezpieczeństwa połączenia internetowego, na przykład korzystanie z VPN (wirtualnej sieci prywatnej), gdy korzystasz z sieci Wi-Fi w publicznych kawiarniach, ale często zawierają one mało szczegółów. Jak dokładnie działają serwery proxy i połączenia VPN, o których ciągle słyszymy? Jeśli zamierzasz zainwestować czas i energię w poprawę bezpieczeństwa, chcesz mieć pewność, że wybierasz właściwe narzędzie do odpowiedniego zadania.

Chociaż zasadniczo różnią się one od siebie, VPN i serwery proxy mają jedną wspólną cechę: oba pozwalają wyglądać tak, jakbyś łączył się z Internetem z innej lokalizacji. Jednak sposób, w jaki wykonują to zadanie i stopień, w jakim oferują prywatność, szyfrowanie i inne funkcje, jest bardzo różny.

Serwery proxy ukrywają Twój adres IP

Serwer proxy to serwer, który działa jako pośrednik w przepływie ruchu internetowego, dzięki czemu Twoje działania internetowe wydają się pochodzić z innego miejsca. Załóżmy na przykład, że fizycznie znajdujesz się w Nowym Jorku i chcesz zalogować się do witryny, która jest ograniczona geograficznie tylko do osób znajdujących się w Wielkiej Brytanii. Możesz połączyć się z serwerem proxy znajdującym się w Wielkiej Brytanii, a następnie połączyć się z tą witryną. Wydaje się, że ruch z Twojej przeglądarki pochodzi z komputera zdalnego, a nie z Twojego.

Serwery proxy świetnie nadają się do zadań o niskich stawkach, takich jak oglądanie filmów z YouTube z ograniczeniami regionalnymi, omijanie prostych filtrów treści lub omijanie ograniczeń usług opartych na adresach IP.

Na przykład: Kilka osób w naszym gospodarstwie domowym gra w grę online, w której otrzymujesz codzienną premię w grze za głosowanie na serwer gry na stronie z rankingiem serwerów. Jednak w witrynie rankingowej obowiązuje zasada „jeden głos na adres IP”, niezależnie od tego, czy używane są różne nazwy graczy. Dzięki serwerom proxy każda osoba może zarejestrować swój głos i otrzymać bonus w grze, ponieważ przeglądarka każdej osoby wydaje się pochodzić z innego adresu IP.

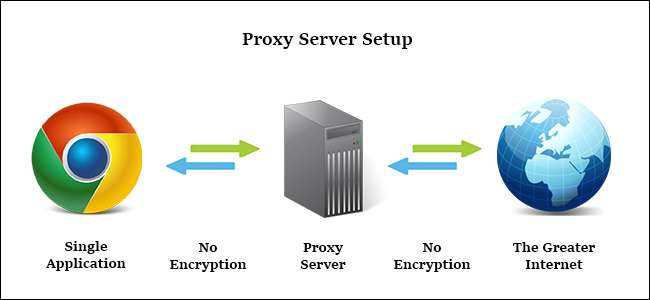

Z drugiej strony serwery proxy nie są tak dobre do zadań o wysokiej stawce. Serwery proxy tylko ukryj swój adres IP i zachowuj się jak głupi pośrednik dla ruchu internetowego. Nie szyfrują ruchu między komputerem a serwerem proxy, zazwyczaj nie usuwają informacji identyfikacyjnych z transmisji poza prostą zamianą adresów IP i nie mają wbudowanych dodatkowych względów prywatności ani bezpieczeństwa.

Każdy, kto ma dostęp do strumienia danych (Twój dostawca usług internetowych, rząd, facet węszący ruch Wi-Fi na lotnisku itp.) Może podsłuchiwać Twój ruch. Ponadto niektóre exploity, takie jak złośliwe elementy Flash lub JavaScript w przeglądarce internetowej, mogą ujawnić Twoją prawdziwą tożsamość. To sprawia, że serwery proxy nie nadają się do poważnych zadań, takich jak zapobieganie kradzieży danych przez operatora złośliwego hotspotu Wi-Fi.

Wreszcie połączenia z serwerem proxy są konfigurowane dla poszczególnych aplikacji, a nie dla całego komputera. Nie konfigurujesz całego komputera do łączenia się z serwerem proxy - konfigurujesz przeglądarkę internetową, klienta BitTorrent lub inną aplikację obsługującą proxy. Jest to świetne rozwiązanie, jeśli chcesz, aby tylko jedna aplikacja łączyła się z serwerem proxy (jak nasz wyżej wspomniany schemat głosowania), ale nie jest tak dobre, jeśli chcesz przekierować całe połączenie internetowe.

Dwa najpopularniejsze protokoły serwera proxy to HTTP i SOCKS.

Serwery proxy HTTP

Najstarszy typ serwera proxy, serwery proxy HTTP, są zaprojektowane specjalnie do ruchu internetowego. Podłączasz serwer proxy do pliku konfiguracyjnego przeglądarki internetowej (lub używasz rozszerzenia przeglądarki, jeśli Twoja przeglądarka nie obsługuje natywnie serwerów proxy), a cały ruch internetowy jest kierowany przez zdalne proxy.

Jeśli używasz serwera proxy HTTP do łączenia się z jakąkolwiek poufną usługą, taką jak poczta e-mail lub bank, tak właśnie jest krytyczny korzystasz z przeglądarki z włączonym SSL i łączysz się z witryną internetową, która obsługuje szyfrowanie SSL. Jak zauważyliśmy powyżej, serwery proxy nie szyfrują żadnego ruchu, więc jedynym szyfrowaniem, jakie uzyskujesz podczas korzystania z nich, jest szyfrowanie, które sam zapewniasz.

SOCKS Proxy

ZWIĄZANE Z: Jak anonimizować i szyfrować ruch BitTorrent

System proxy SOCKS jest użytecznym rozszerzeniem systemu proxy HTTP, ponieważ SOCKS jest obojętny na rodzaj ruchu, który przez niego przechodzi.

Tam, gdzie serwery proxy HTTP mogą obsługiwać tylko ruch sieciowy, serwer SOCKS po prostu przekazuje cały ruch, który otrzymuje, niezależnie od tego, czy jest to ruch dla serwera internetowego, serwera FTP czy klienta BitTorrent. W rzeczywistości w nasz artykuł o zabezpieczaniu ruchu BitTorrent , zalecamy korzystanie z BTGuard , anonimizująca usługa proxy SOCKS z siedzibą w Kanadzie.

Wadą serwerów proxy SOCKS jest to, że są wolniejsze niż czyste proxy HTTP, ponieważ mają większy narzut i, podobnie jak serwery proxy HTTP, nie oferują żadnego szyfrowania poza tym, co osobiście zastosujesz do danego połączenia.

Jak wybrać serwer proxy

Jeśli chodzi o wybór proxy, opłaca się… cóż, zapłacić. Podczas gdy Internet jest zalany tysiącami darmowych serwerów proxy, są one prawie powszechnie niestabilne i mają krótki czas pracy. Tego rodzaju usługi mogą być świetne w przypadku jednorazowego zadania, które zajmuje kilka minut (i nie jest szczególnie wrażliwe), ale naprawdę nie warto polegać na bezpłatnych serwerach proxy nieznanego pochodzenia w przypadku czegoś ważniejszego. Jeśli wiesz, w co się pakujesz, jeśli chodzi o jakość i prywatność, możesz znaleźć stosy bezpłatnych serwerów proxy pod adresem Proxy4Free , dobrze ugruntowana baza danych z bezpłatnym proxy.

Chociaż istnieją niezależne usługi komercyjne, jak wspomniano powyżej BTGuard , Wzrost liczby szybszych komputerów i urządzeń mobilnych w połączeniu z szybszymi połączeniami (z których oba zmniejszają narzut związany z szyfrowaniem) proxy w dużej mierze wypadło z łask, ponieważ coraz więcej osób decyduje się na korzystanie z lepszych rozwiązań VPN.

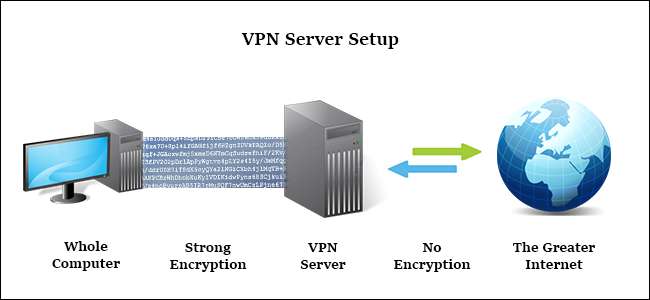

Wirtualne sieci prywatne szyfrują połączenie

Wirtualne sieci prywatne, podobnie jak serwery proxy, sprawiają, że ruch wygląda tak, jakby pochodził ze zdalnego adresu IP. Ale na tym kończą się podobieństwa. Sieci VPN są konfigurowane na poziomie systemu operacyjnego, a połączenie VPN przechwytuje całe połączenie sieciowe urządzenia, na którym jest skonfigurowane. Oznacza to, że w przeciwieństwie do serwera proxy, który działa po prostu jako serwer pośredniczący dla pojedynczej aplikacji (takiej jak przeglądarka internetowa lub klient BitTorrent), sieci VPN będą przechwytywać ruch każdej aplikacji na twoim komputerze z twojego przeglądarka internetowa do gier online, a nawet Windows Update działający w tle.

Ponadto cały ten proces przechodzi przez mocno zaszyfrowany tunel między komputerem a siecią zdalną. To sprawia, że połączenie VPN jest najbardziej idealnym rozwiązaniem dla każdego rodzaju korzystania z sieci o wysokich stawkach, gdzie prywatność lub bezpieczeństwo są problemem. Dzięki VPN ani Twój dostawca usług internetowych, ani żadna inna strona szpiegująca nie może uzyskać dostępu do transmisji między Twoim komputerem a serwerem VPN. Jeśli na przykład podróżowałeś za granicą i martwiłeś się o zalogowanie się do swoich finansowych witryn internetowych, poczty e-mail, a nawet bezpiecznego połączenia z siecią domową z daleka, możesz łatwo skonfigurować laptopa do korzystania z VPN.

Nawet jeśli obecnie nie jesteś w podróży służbowej na terenach wiejskich w Afryce, nadal możesz skorzystać z VPN. Dzięki włączonej sieci VPN nigdy nie musisz się martwić o kiepskie praktyki bezpieczeństwa Wi-Fi / sieci w kawiarniach lub o to, że bezpłatny internet w Twoim hotelu jest pełen luk w zabezpieczeniach.

Chociaż VPN są fantastyczne, nie są pozbawione wad. Za to, co otrzymujesz w ramach szyfrowania całego połączenia, płacisz pieniędzmi i mocą obliczeniową. Uruchomienie VPN wymaga dobrego sprzętu i jako takie, dobre usługi VPN nie są bezpłatne (chociaż niektórzy dostawcy na przykład TunnelBear , zaoferuj bardzo spartański bezpłatny pakiet). Spodziewaj się, że za solidną usługę VPN zapłacisz co najmniej kilka dolarów miesięcznie jak rozwiązania, które polecamy w naszym przewodniku VPN , StrongVPN i ExpressVPN .

ZWIĄZANE Z: Jak wybrać najlepszą usługę VPN dla swoich potrzeb

Innym kosztem związanym z VPN jest wydajność. Serwery proxy po prostu przekazują Twoje informacje. Nie ma kosztu przepustowości i tylko trochę dodatkowego opóźnienia, gdy ich używasz. Z drugiej strony serwery VPN zużywają zarówno moc obliczeniową, jak i przepustowość z powodu narzutów wprowadzanych przez protokoły szyfrowania. Im lepszy protokół VPN i lepszy zdalny sprzęt, tym mniejszy jest narzut.

Proces wyboru VPN jest nieco bardziej zniuansowany niż wybór bezpłatnego serwera proxy. Jeśli się spieszysz i chcesz niezawodnej usługi VPN, którą oboje gorąco polecamy i używaj siebie na co dzień, skierujemy Cię ku Silna sieć VPN jako nasza wybrana sieć VPN. Jeśli chcesz dokładniej zapoznać się z funkcjami VPN i dowiedzieć się, jak ją wybrać, zachęcamy do sprawdzenia nasz szczegółowy artykuł na ten temat.

Podsumowując, serwery proxy świetnie nadają się do ukrywania tożsamości podczas błahych zadań (takich jak „wkradanie się” do innego kraju w celu obejrzenia meczu sportowego), ale jeśli chodzi o więcej zadań seryjnych (takich jak ochrona przed szpiegowaniem), potrzebujesz VPN.