Birçok kişi, kimliklerini maskelemek, iletişimlerini şifrelemek veya web'e farklı bir konumdan göz atmak için Sanal Özel Ağları (VPN'ler) kullanır. Gerçek bilgileriniz düşündüğünüzden daha yaygın olan bir güvenlik açığından sızıyorsa, tüm bu hedefler dağılabilir. Bu sızıntıları nasıl belirleyip düzelteceğimize bakalım.

VPN Sızıntıları Nasıl Oluşur?

VPN kullanımının temelleri oldukça basittir: Bilgisayarınıza, cihazınıza bir yazılım paketi yüklersiniz, veya yönlendirici (veya yerleşik VPN yazılımını kullanın). Bu yazılım, tüm ağ trafiğinizi yakalar ve şifrelenmiş bir tünel aracılığıyla uzak bir çıkış noktasına yönlendirir. Dış dünyaya, tüm trafiğiniz gerçek konumunuz yerine o uzak noktadan geliyor gibi görünür. Bu, gizlilik açısından harikadır (cihazınız ile çıkış sunucusu arasında hiç kimsenin ne yaptığınızı görmemesini istiyorsanız), sanal sınır atlama için harikadır ( Avustralya'da ABD yayın hizmetlerini izleme ) ve çevrimiçi kimliğinizi gizlemenin genel olarak mükemmel bir yoludur.

İLİŞKİLİ: VPN Nedir ve Neden Bir VPN'e İhtiyacım Var?

Ancak, bilgisayar güvenliği ve mahremiyeti sürekli olarak bir kedi fare oyunudur. Hiçbir sistem mükemmel değildir ve zamanla güvenliğinizi tehlikeye atabilecek güvenlik açıkları ortaya çıkar ve VPN sistemleri de bir istisna değildir. İşte VPN'inizin kişisel bilgilerinizi sızdırmasının üç ana yolu.

Hatalı Protokoller ve Hatalar

2014 yılında, iyi duyurulmuş Heartbleed hatası VPN kullanıcılarının kimliklerini sızdırdığı görüldü . 2015'in başlarında, bir web tarayıcısı güvenlik açığı keşfedildi bu, üçüncü bir tarafın, kullanıcının gerçek IP adresini ortaya çıkarmak için bir web tarayıcısına bir istek göndermesine izin verir (VPN hizmetinin sağladığı şaşırtmayı aşarak).

WebRTC iletişim protokolünün bir parçası olan bu güvenlik açığı hala tam olarak yamalanmamıştır ve bağlandığınız web sitelerinin, VPN arkasında olsa bile tarayıcınızı sorgulaması ve gerçek adresinizi alması hala mümkündür. 2015'in sonlarında daha az yaygın (ama yine de sorunlu) güvenlik açığı ortaya çıkarıldı burada aynı VPN hizmetindeki kullanıcılar diğer kullanıcıların maskesini kaldırabilir.

Bu tür güvenlik açıkları en kötüsüdür çünkü tahmin etmek imkansızdır, şirketler bunları yamamakta yavaştır ve VPN sağlayıcınızın bilinen ve yeni tehditlerle uygun şekilde başa çıkmasını sağlamak için bilgili bir tüketici olmanız gerekir. Yine de, keşfedildiklerinde kendinizi korumak için adımlar atabilirsiniz (birazdan vurgulayacağımız gibi).

DNS Sızıntıları

Ancak, kesin hatalar ve güvenlik kusurları olmasa bile, her zaman DNS sızıntısı sorunu vardır (bu, kötü işletim sistemi varsayılan yapılandırma seçimlerinden, kullanıcı hatasından veya VPN sağlayıcı hatasından kaynaklanabilir). DNS sunucuları, kullandığınız insan dostu adresleri (www.facebook.com gibi) makine dostu adreslere (173.252.89.132 gibi) çözümler. Bilgisayarınız VPN'nizin konumundan farklı bir DNS sunucusu kullanıyorsa, sizinle ilgili bilgileri verebilir.

DNS sızıntıları, IP sızıntıları kadar kötü değildir, ancak yine de konumunuzu verebilirler. DNS sızıntınız, örneğin DNS sunucularınızın küçük bir ISS'ye ait olduğunu gösteriyorsa, kimliğinizi büyük ölçüde daraltır ve coğrafi olarak sizi hızla bulabilir.

Herhangi bir sistem bir DNS sızıntısına karşı savunmasız olabilir, ancak işletim sisteminin DNS isteklerini ve çözümlemesini işleme biçimi nedeniyle Windows tarihsel olarak en kötü suçlulardan biri olmuştur. Aslında, Windows 10’un bir VPN ile DNS kullanımı o kadar kötü ki, Amerika Birleşik Devletleri Bilgisayar Acil Durum Hazırlık Ekibi olan İç Güvenlik Bakanlığı’nın bilgisayar güvenlik kolu aslında Ağustos 2015'te DNS isteklerini kontrol etme hakkında bir brifing yayınladı .

IPv6 Sızıntıları

İLİŞKİLİ: Henüz IPv6 Kullanıyor musunuz? Umursamalı mısın?

Son olarak, IPv6 protokolü konumunuzu ele verebilecek sızıntılara neden olabilir ve üçüncü tarafların İnternet üzerindeki hareketlerinizi izlemesine izin verin. IPv6'ya aşina değilseniz, Açıklayıcımıza buradan göz atın –Aslında yeni nesil IP adresleri ve insanların sayısı (ve internete bağlı ürünleri) hızla artarken IP adreslerinin tükenmesine yönelik dünya için bir çözüm.

IPv6 bu sorunu çözmek için harika olsa da, gizlilik konusunda endişelenen insanlar için şu anda o kadar da iyi değil.

Uzun lafın kısası: Bazı VPN sağlayıcıları yalnızca IPv4 isteklerini işler ve IPv6 isteklerini göz ardı eder. Belirli ağ yapılandırmanız ve ISS'niz IPv6'yı destekleyecek şekilde yükseltilirse fakat VPN'iniz IPv6 isteklerini işlemezse, kendinizi üçüncü bir tarafın gerçek kimliğinizi ortaya çıkaran IPv6 isteklerinde bulunabileceği bir durumda bulabilirsiniz (çünkü VPN bunları körü körüne yerel ağınıza / bilgisayarınıza iletir, bu da isteği dürüstçe yanıtlar. ).

Şu anda, IPv6 sızıntıları, sızan verilerin en az tehdit edici kaynağıdır. Dünya, IPv6'yı benimsemekte o kadar yavaş ki, çoğu durumda, ISS'nizin ayaklarını sürüklemesi, hatta desteklemesi sizi soruna karşı gerçekten koruyor. Yine de, olası sorunun farkında olmalı ve proaktif olarak ona karşı korunmalısınız.

Sızıntıları Kontrol Etme

İLİŞKİLİ: VPN ve Proxy Arasındaki Fark Nedir?

Peki konu güvenlik olunca tüm bunlar sizi, son kullanıcıyı nereye götürüyor? Sizi, VPN bağlantınız konusunda aktif olarak tetikte olmanız ve sızıntı yapmadığından emin olmak için kendi bağlantınızı sık sık test etmeniz gereken bir konumda bırakır. Yine de paniğe kapılmayın: Bilinen güvenlik açıklarını test etme ve yamalama sürecinin tamamında size yol göstereceğiz.

Sızıntıları kontrol etmek oldukça basit bir iştir - ancak bir sonraki bölümde göreceğiniz gibi bunları düzeltmek biraz daha yanıltıcıdır. İnternet, güvenlik bilincine sahip insanlarla doludur ve bağlantı açıklarını kontrol etmenize yardımcı olacak çevrimiçi kaynaklarda hiçbir eksiklik yoktur.

Not: Proxy kullanılan web tarayıcınızın bilgi sızdırıp sızdırmadığını kontrol etmek için bu sızıntı testlerini kullanabilirsiniz, ancak proxy'ler VPN'lerden tamamen farklı bir canavar ve güvenli bir gizlilik aracı olarak görülmemelidir.

Birinci Adım: Yerel IP Adresinizi Bulun

İlk olarak, yerel internet bağlantınızın gerçek IP adresinin ne olduğunu belirleyin. Ev bağlantınızı kullanıyorsanız, bu, İnternet Servis Sağlayıcınız (İSS) tarafından size verilen IP adresi olacaktır. Örneğin bir havalimanında veya otelde Wi-Fi kullanıyorsanız, bu şu adresin IP adresi olacaktır: onların ISP. Ne olursa olsun, mevcut konumunuzdan daha büyük internete kadar çıplak bir bağlantının nasıl göründüğünü bulmamız gerekiyor.

VPN'inizi geçici olarak devre dışı bırakarak gerçek IP adresinizi bulabilirsiniz. Alternatif olarak, aynı ağda bulunan ve VPN'ye bağlı olmayan bir cihazı kapabilirsiniz. Ardından, gibi bir web sitesini ziyaret edin WhatIsMyIP.com genel IP adresinizi görmek için.

Adresiniz bu olduğundan, bu adresi not edin yapma Kısa süre içinde yapacağımız VPN testinde açılır pencere görmek istiyorum.

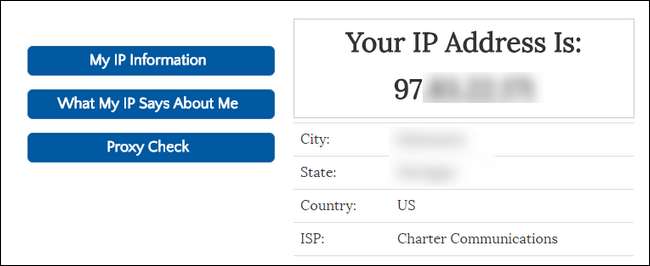

İkinci Adım: Temel Sızıntı Testini Çalıştırın

Ardından, VPN'inizin bağlantısını kesin ve makinenizde aşağıdaki sızıntı testini çalıştırın. Doğru, biz yapma VPN'in henüz çalışmasını istiyorsanız - önce bazı temel verileri almamız gerekiyor.

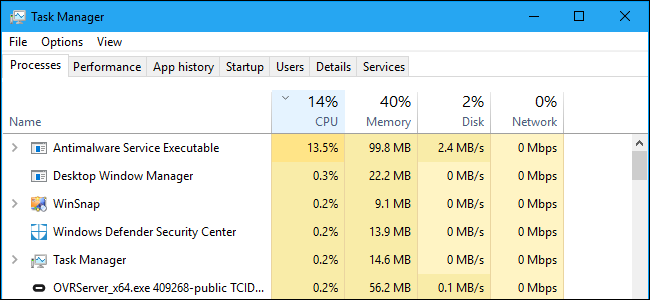

Amaçlarımız için kullanacağız IPLeak.net , IP adresinizi eşzamanlı olarak test ettiğinden, IP adresiniz WebRTC üzerinden sızdırıyorsa ve bağlantınızın hangi DNS sunucularını kullandığını.

Yukarıdaki ekran görüntüsünde, IP adresimiz ve WebRTC'den sızan adresimiz aynıdır (bunları bulanıklaştırmış olsak da) - her ikisi de bu bölümün ilk adımında gerçekleştirdiğimiz kontrol için yerel ISS'miz tarafından sağlanan IP adresidir.

Ayrıca, alt kısımdaki "DNS Adresi Algılama" da bulunan tüm DNS girişleri, makinemizdeki DNS ayarlarıyla eşleşir (bilgisayarımızı Google'ın DNS sunucularına bağlanacak şekilde ayarladık). İlk sızıntı testimiz için, VPN'imize bağlı olmadığımız için her şey kontrol ediliyor.

Son bir test olarak, makinenizin IPv6 adreslerini sızdırıp sızdırmadığını da kontrol edebilirsiniz. IPv6Leak.com . Daha önce de bahsettiğimiz gibi, bu hala nadir görülen bir sorun olsa da, proaktif olmanın asla zararı olmaz.

Şimdi VPN'i açma ve daha fazla test yapma zamanı.

Üçüncü Adım: VPN'inize Bağlanın ve Sızıntı Testini Yeniden Çalıştırın

Şimdi VPN'inize bağlanma zamanı. VPN'iniz bir bağlantı kurmak için hangi rutin gerektiriyorsa, şimdi onu çalıştırma zamanıdır - VPN programını başlatma, sistem ayarlarınızda VPN'i etkinleştirin veya bağlanmak için normalde yaptığınız her şey.

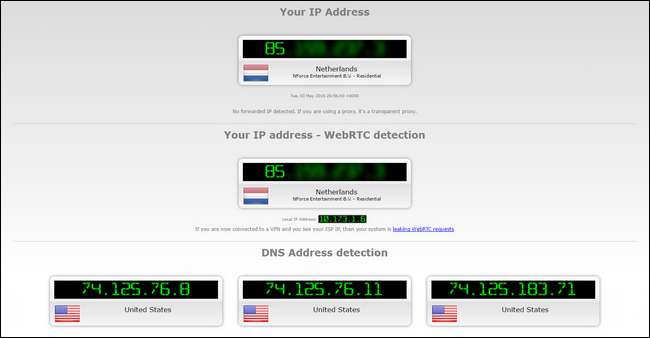

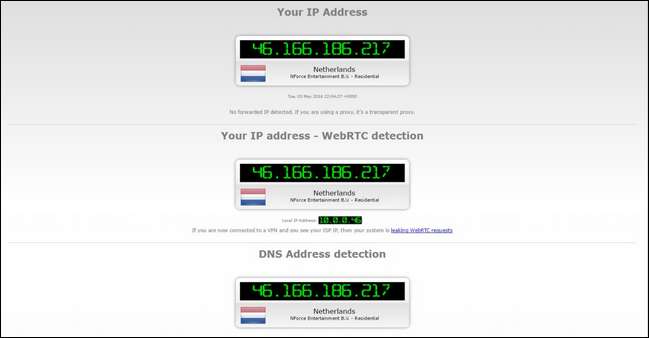

Bağlantı kurulduğunda, sızıntı testini tekrar çalıştırmanın zamanı gelmiştir. Bu sefer (umarım) tamamen farklı sonuçlar görmeliyiz. Her şey mükemmel çalışıyorsa, yeni bir IP adresimiz olacak, WebRTC sızıntısı olmayacak ve yeni bir DNS girişimiz olacak. Yine IPLeak.net kullanacağız:

Yukarıdaki ekran görüntüsünde, VPN'imizin aktif olduğunu (IP adresimiz Amerika Birleşik Devletleri yerine Hollanda'dan bağlandığımızı gösterdiğinden) ve tespit edilen IP adresimizin her ikisini de görebilirsiniz. ve WebRTC adresi aynıdır (bu, WebRTC güvenlik açığı yoluyla gerçek IP adresimizi sızdırmadığımız anlamına gelir).

Bununla birlikte, alttaki DNS sonuçları, Amerika Birleşik Devletleri'nden gelen önceki adreslerin aynısını gösterir - bu, VPN'imizin DNS adreslerimizi sızdırdığı anlamına gelir.

Bu, gizlilik açısından dünyanın sonu değil, çünkü bu özel durumda, İSS'mizin DNS sunucuları yerine Google'ın DNS sunucularını kullanıyoruz. Ancak yine de ABD'li olduğumuzu tespit ediyor ve yine de VPN'imizin DNS isteklerini sızdırdığını gösteriyor ki bu iyi değil.

NOT: IP adresiniz hiç değişmediyse, muhtemelen bir "sızıntı" değildir. Bunun yerine, ya 1) VPN'iniz yanlış yapılandırılmış ve hiç bağlanmıyor ya da 2) VPN sağlayıcınız bir şekilde topu tamamen bıraktı ve onların destek hattına başvurmanız ve / veya yeni bir VPN sağlayıcısı bulmanız gerekiyor.

Ayrıca, önceki bölümde IPv6 testini çalıştırdıysanız ve bağlantınızın IPv6 isteklerine yanıt verdiğini tespit ettiyseniz, ayrıca IPv6 testini tekrar çalıştırın şimdi VPN'inizin istekleri nasıl ele aldığını görmek için.

Peki bir sızıntı tespit ederseniz ne olur? Onlarla nasıl başa çıkılacağı hakkında konuşalım.

Kaçaklar Nasıl Önlenir

Ortaya çıkan tüm olası güvenlik açıklarını tahmin etmek ve önlemek imkansız olsa da, WebRTC güvenlik açıklarını, DNS sızıntılarını ve diğer sorunları kolayca önleyebiliriz. İşte kendinizi nasıl koruyacağınız.

Saygın bir VPN Sağlayıcısı Kullanın

İLİŞKİLİ: İhtiyaçlarınız için En İyi VPN Hizmeti Nasıl Seçilir

Öncelikle ve en önemlisi, kullanıcılarını güvenlik dünyasında olup bitenlerden haberdar eden saygın bir VPN sağlayıcısı kullanmalısınız (sizin yapmanıza gerek kalmaması için ev ödevini yapacaklar), ve delikleri proaktif olarak tıkamak (ve değişiklik yapmanız gerektiğinde sizi bilgilendirmek) için bu bilgilere göre hareket eder. Bu amaçla, şiddetle tavsiye ediyoruz StrongVPN - harika bir VPN sağlayıcısı daha önce sadece tavsiye etmedik ama kendimizi kullanırız.

VPN sağlayıcınızın uzaktan saygın olup olmadığını görmek için hızlı ve kirli bir test mi istiyorsunuz? Adlarını ve "WebRTC", "sızdıran bağlantı noktaları" ve "IPv6 sızıntıları" gibi anahtar sözcükleri için bir arama yapın. Sağlayıcınızın bu sorunları tartışan herkese açık blog gönderileri veya destek belgeleri yoksa, müşterilerini ele alıp bilgilendiremedikleri için muhtemelen bu VPN sağlayıcısını kullanmak istemezsiniz.

WebRTC İsteklerini Devre Dışı Bırakın

Web tarayıcınız olarak Chrome, Firefox veya Opera kullanıyorsanız, WebRTC sızıntısını kapatmak için WebRTC isteklerini devre dışı bırakabilirsiniz. Chrome kullanıcıları iki Chrome uzantısından birini indirip yükleyebilir: WebRTC Bloğu veya ScriptSafe . Her ikisi de WebRTC isteklerini engeller, ancak ScriptSafe, kötü amaçlı JavaScript, Java ve Flash dosyalarını engelleme avantajına sahiptir.

Opera kullanıcıları şunları yapabilir:

küçük bir değişiklik ile

, Chrome uzantılarını yükleyin ve tarayıcılarını korumak için aynı uzantıları kullanın. Firefox kullanıcıları, WebRTC işlevini about: config menüsünden devre dışı bırakabilir. Sadece yaz

about: config

Firefox adres çubuğuna, "Dikkatli olacağım" düğmesini tıklayın ve ardından şunu görene kadar aşağı kaydırın:

media.peerconnection.enabled

giriş. Girişe çift tıklayarak “yanlış” olarak değiştirin.

Yukarıdaki düzeltmelerden herhangi birini uyguladıktan sonra, web tarayıcınızın önbelleğini temizleyin ve yeniden başlatın.

DNS ve IPv6 Sızıntılarını Takın

DNS ve IPv6 sızıntılarını takmak, kullandığınız VPN sağlayıcısına bağlı olarak ya çok büyük bir sıkıntı olabilir ya da düzeltilmesi çok kolay olabilir. En iyi senaryo, VPN sağlayıcınıza VPN'inizin ayarları aracılığıyla DNS ve IPv6 deliklerini takmasını söyleyebilirsiniz ve VPN yazılımı sizin için tüm ağır işleri halledecektir.

VPN yazılımınız bu seçeneği sunmuyorsa (ve bilgisayarınızı sizin adınıza bu şekilde değiştirecek bir yazılım bulmak oldukça nadirse) DNS sağlayıcınızı manuel olarak ayarlamanız ve cihaz düzeyinde IPv6'yı devre dışı bırakmanız gerekir. İşin zor kısmını sizin için yapacak yararlı bir VPN yazılımınız olsa bile, bazı şeyleri manuel olarak nasıl değiştireceğinizle ilgili aşağıdaki talimatları okumanızı öneririz, böylece VPN yazılımınızın doğru değişiklikleri yapıp yapmadığını tekrar kontrol edebilirsiniz.

Her ikisi de Windows çok yaygın olarak kullanılan bir işletim sistemi olduğu için, Windows 10 çalıştıran bir bilgisayarda bunun nasıl yapılacağını göstereceğiz ve çünkü bu bakımdan da şaşırtıcı derecede sızdırıyor (diğer işletim sistemlerine kıyasla). Windows 8 ve 10'un bu kadar sızdırmaz olmasının nedeni, Windows'un DNS sunucusu seçimini işleme şeklindeki bir değişikliktir.

Windows 7 ve daha düşük sürümlerde, Windows, belirttiğiniz sırayla belirttiğiniz DNS sunucularını kullanır (veya kullanmadıysanız, yalnızca yönlendirici veya ISS düzeyinde belirtilenleri kullanır). Windows 8'den başlayarak Microsoft, "Akıllı Çok Yuvalı Adlandırılmış Çözünürlük" olarak bilinen yeni bir özelliği tanıttı. Bu yeni özellik, Windows'un DNS sunucularını işleme şeklini değiştirdi. Adil olmak gerekirse, birincil DNS sunucuları yavaşsa veya yanıt vermiyorsa, çoğu kullanıcı için DNS çözümlemesini hızlandırır. Ancak VPN kullanıcıları için, Windows, VPN tarafından atananlar dışındaki DNS sunucularına geri dönebileceğinden, DNS sızıntısına neden olabilir.

Windows 8, 8.1 ve 10'da (hem Home hem de Pro sürümleri) bunu düzeltmenin en kusursuz yolu, DNS sunucularını tüm arabirimler için manuel olarak ayarlamaktır.

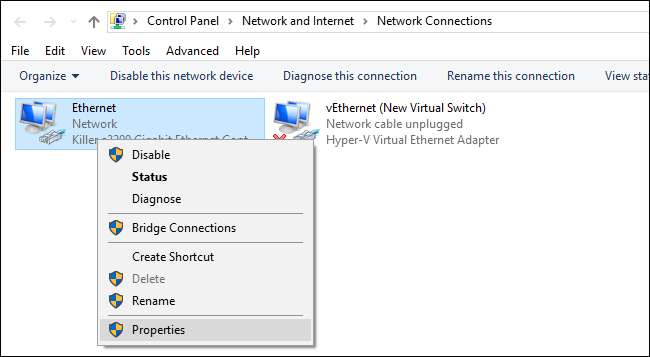

Bu amaçla, Denetim Masası> Ağ ve İnternet> Ağ Bağlantıları aracılığıyla "Ağ Bağlantıları" nı açın ve o ağ bağdaştırıcısının ayarlarını değiştirmek için mevcut her girişe sağ tıklayın.

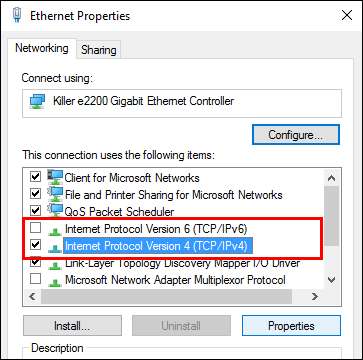

Her ağ bağdaştırıcısı için, IPv6 sızıntısına karşı korumak için "İnternet Protokolü Sürüm 6" nın işaretini kaldırın. Ardından "İnternet Protokolü Sürüm 4" ü seçin ve "Özellikler" düğmesini tıklayın.

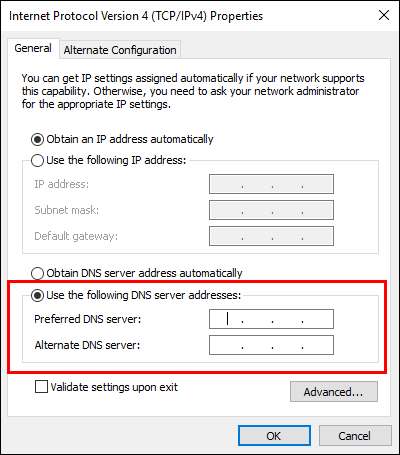

Özellikler menüsünde, "Aşağıdaki DNS sunucu adreslerini kullan" ı seçin.

"Tercih Edilen" ve "Alternatif" DNS kutularında kullanmak istediğiniz DNS sunucularını girin. En iyi senaryo, VPN servisiniz tarafından özel olarak sağlanan DNS sunucusunu kullanmanızdır. VPN'inizde kullanabileceğiniz DNS sunucuları yoksa, bunun yerine coğrafi konumunuzla veya ISS'nizle ilişkili olmayan genel DNS sunucularını kullanabilirsiniz, örneğin OpenDNS’nin sunucuları, 208.67.222.222 ve 208.67.220.220.

Windows'un asla yanlış DNS adresine geri dönemeyeceğinden emin olmak için, VPN etkin bilgisayarınızdaki her bağdaştırıcı için DNS adreslerini belirleme işlemini tekrarlayın.

Windows 10 Pro kullanıcıları, Grup İlkesi Düzenleyicisi aracılığıyla tüm Akıllı Çok Yuvalı Adlandırılmış Çözünürlük özelliğini de devre dışı bırakabilir, ancak yukarıdaki adımları da uygulamanızı öneririz (gelecekteki bir güncellemenin özelliği tekrar etkinleştirmesi durumunda bilgisayarınız DNS verilerini sızdırmaya başlar).

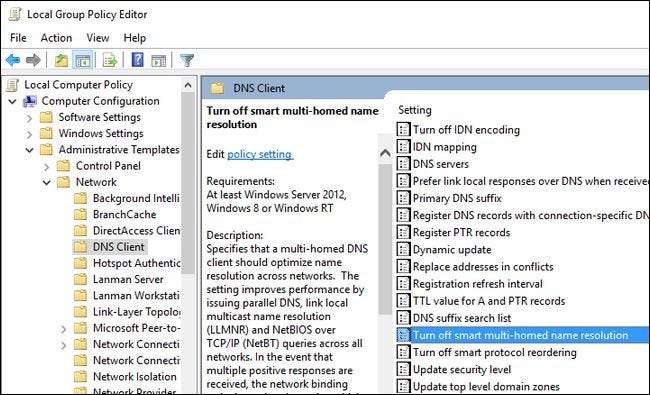

Bunu yapmak için, çalıştır iletişim kutusunu açmak için Windows + R tuşlarına basın, Yerel Grup İlkesi Düzenleyicisini başlatmak için "gpedit.msc" yazın ve aşağıda görüldüğü gibi Yönetim Şablonları> Ağ> DNS İstemcisi'ne gidin. "Akıllı çok bağlantılı ad çözümlemesini kapat" girişini bulun.

Girişe çift tıklayın ve "Etkinleştir" i seçin ve ardından "Tamam" düğmesine basın (bu biraz mantıksızdır, ancak ayar "akıllı kapat ..." olduğundan işlevi etkinleştirmek, işlevi kapatan politikayı gerçekten etkinleştirir). Yine vurgulamak için, tüm DNS girişlerinizi manuel olarak düzenlemenizi öneririz, böylece bu politika değişikliği başarısız olsa veya gelecekte değiştirilse bile hala korunursunuz.

Peki tüm bu değişiklikler yürürlüğe girdiğinde, sızıntı testimiz şimdi nasıl görünüyor?

Islık gibi temizleyin - IP adresimiz, WebRTC sızıntı testimiz ve DNS adresimizin tümü, Hollanda'daki VPN çıkış düğümümüze ait olarak geri geliyor. İnternetin geri kalanı söz konusu olduğunda, Lowlands'tan geliyoruz.

Private Investigator oyununu kendi bağlantınızla oynamak, bir akşam geçirmek için tam olarak heyecan verici bir yol değildir, ancak VPN bağlantınızın tehlikeye atılmaması ve kişisel bilgilerinizi sızdırmaması için gerekli bir adımdır. Neyse ki doğru araçların ve iyi bir VPN'in yardımıyla süreç acısızdır ve IP ve DNS bilgileriniz gizli tutulur.