Akıllı telefonunuzun şarj edilmesi gerekiyor hala yine ve evde şarj cihazından kilometrelerce uzaktasınız; bu halka açık şarj kiosku oldukça umut verici görünüyor - sadece telefonunuzu prize takın ve arzuladığınız tatlı, tatlı enerjiyi alın. Ne yanlış gidebilir, değil mi? Cep telefonu donanım ve yazılım tasarımındaki ortak özellikler sayesinde, pek çok şey - meyve suyu girişi ve bundan nasıl kaçınılacağı hakkında daha fazla bilgi edinmek için okumaya devam edin.

Juice Jacking Tam Olarak Nedir?

Sahip olduğunuz modern akıllı telefon türü ne olursa olsun - ister Android cihaz, ister iPhone veya BlackBerry - tüm telefonlarda ortak bir özellik vardır: güç kaynağı ve veri akışı aynı kablodan geçer. İster artık standart USB miniB bağlantısını, ister Apple'ın tescilli kablolarını kullanıyor olun, aynı durum: telefonunuzdaki pili şarj etmek için kullanılan kablo, verilerinizi aktarmak ve senkronize etmek için kullandığınız kablonun aynısıdır.

Bu kurulum, aynı kablodaki veri / güç, kötü niyetli bir kullanıcının şarj işlemi sırasında telefonunuza erişmesi için bir yaklaşım vektörü sunar; Telefonun verilerine yasadışı bir şekilde erişmek ve / veya cihaza kötü amaçlı kod enjekte etmek için USB veri / güç kablosunu kullanma, Meyve Suyu Jacking olarak bilinir.

Saldırı, telefonunuzun şarj kioskunda gizlenmiş bir bilgisayarla eşleştiği ve özel fotoğraflar ve iletişim bilgileri gibi bilgilerin kötü niyetli cihaza aktarıldığı bir mahremiyet istilası kadar basit olabilir. Saldırı, kötü amaçlı kodun doğrudan cihazınıza enjekte edilmesi kadar istilacı da olabilir. Bu yılki BlackHat güvenlik konferansında, güvenlik araştırmacıları Billy Lau, YeongJin Jang ve Chengyu Song, "MACTANS: Kötü Amaçlı Şarj Cihazları Aracılığıyla iOS Cihazlarına Kötü Amaçlı Yazılım Enjekte Etmek" adlı sunumunu yapıyorlar ve işte onların sunum özeti :

Bu sunumda, kötü niyetli bir şarj cihazına takıldıktan sonraki bir dakika içinde bir iOS cihazının nasıl tehlikeye atılabileceğini göstereceğiz. Öncelikle keyfi yazılım kurulumuna karşı koruma sağlamak için Apple’ın mevcut güvenlik mekanizmalarını inceliyoruz, ardından bu savunma mekanizmalarını atlatmak için USB özelliklerinden nasıl yararlanılabileceğini açıklıyoruz. Ortaya çıkan virüsün kalıcılığını sağlamak için, bir saldırganın yazılımını Apple'ın kendi yerleşik uygulamalarını gizlediği gibi nasıl gizleyebileceğini gösteriyoruz.

Bu güvenlik açıklarının pratik uygulamasını göstermek için, bir BeagleBoard kullanarak Mactans adında bir kavram kanıtı kötü amaçlı şarj cihazı oluşturduk. Bu donanım, masum görünümlü, kötü niyetli USB şarj cihazlarının yapılmasının kolaylığını göstermek için seçildi. Mactans sınırlı bir süre ve küçük bir bütçeyle inşa edilmiş olsa da, daha motive olmuş, iyi finanse edilen düşmanların neler başarabileceğini de kısaca ele alıyoruz.

Kullanıma hazır ucuz donanım ve göze çarpan bir güvenlik açığı kullanarak, Apple'ın özellikle bu tür şeylerden kaçınmak için uyguladığı çok sayıda güvenlik önlemine rağmen, mevcut nesil iOS cihazlarına bir dakikadan daha kısa sürede erişebildiler.

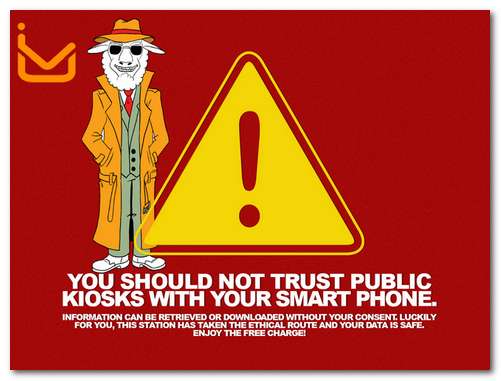

Bununla birlikte, bu tür bir istismar, güvenlik radarında pek de yeni bir engel değildir. İki yıl önce 2011 DEF CON güvenlik konferansında, Aires Security, Brian Markus, Joseph Mlodzianowski ve Robert Rowley'den araştırmacılar, özellikle meyve suyu hırsızlığının tehlikelerini göstermek ve halkı telefonlarının ne zaman ne kadar savunmasız olduğu konusunda uyarmak için bir şarj kiosku inşa ettiler. bir kiosk'a bağlı - yukarıdaki resim, kullanıcılara kötü amaçlı kioska girdikten sonra görüntülendi. Verileri eşleştirmeme veya paylaşmama talimatı verilen cihazlar bile, Aires Güvenlik kiosku aracılığıyla hala sıklıkla tehlikeye atılıyordu.

Daha da rahatsız edici olan, kötü niyetli bir kioska maruz kalmanın, kötü amaçlı kodun anında enjekte edilmesine rağmen kalıcı bir güvenlik sorunu oluşturabilmesidir. İçinde konuyla ilgili yeni bir makale , güvenlik araştırmacısı Jonathan Zdziarski, iOS eşleştirme güvenlik açığının nasıl devam ettiğini ve kötü niyetli kullanıcılara, kiosk ile artık iletişim halinde olmasanız bile cihazınız için bir pencere sunabileceğini vurguluyor:

İPhone veya iPad'inizde eşleştirmenin nasıl çalıştığına aşina değilseniz, bu, iTunes, Xcode veya diğer araçların onunla konuşabilmesi için masaüstünüzün cihazınızla güvenilir bir ilişki kurduğu mekanizmadır. Bir masaüstü makine eşleştirildikten sonra, adres defteriniz, notlarınız, fotoğraflarınız, müzik koleksiyonunuz, sms veritabanınız, yazma önbelleğiniz dahil olmak üzere cihazdaki birçok kişisel bilgiye erişebilir ve hatta telefonun tam bir yedeklemesini başlatabilir. Bir cihaz eşleştirildikten sonra, WiFi senkronizasyonunun açık olup olmadığına bakılmaksızın, tüm bunlara ve daha fazlasına her zaman kablosuz olarak erişilebilir. Eşleştirme, dosya sisteminin ömrü boyunca sürer: yani, iPhone veya iPad'iniz başka bir makineyle eşleştirildiğinde, bu eşleştirme ilişkisi, siz telefonu fabrika durumuna geri yükleyene kadar devam eder.

İOS cihazınızı ağrısız ve keyifli hale getirmeyi amaçlayan bu mekanizma, aslında oldukça acı verici bir durum yaratabilir: iPhone'unuzu yeni şarj ettiğiniz kiosk, teorik olarak, iOS cihazınıza bir Wi-Fi göbek kordonu tutabilir ve daha sonra bile sürekli erişim sağlar. Telefonunuzun fişini çıkardınız ve yakındaki bir havalimanındaki şezlonga yığılıp bir tur (veya kırk) Angry Birds oynadınız.

Ne Kadar Endişelenmeliyim?

Burada How-To Geek'te endişe verici olmaktan başka bir şey değiliz ve her zaman size açıklıyoruz: şu anda meyve suyu girişi büyük ölçüde teorik bir tehdittir ve yerel havalimanınızdaki kiosktaki USB şarj bağlantı noktalarının aslında bir sır olma ihtimali vardır. ön veri sifonlama ve kötü amaçlı yazılım enjekte eden bilgisayar çok düşük. Ancak bu, sadece omuzlarınızı silkmeniz ve akıllı telefonunuzu veya tabletinizi bilinmeyen bir cihaza takmanın gerçek güvenlik riskini hemen unutmanız gerektiği anlamına gelmez.

Birkaç yıl önce, Firefox eklentisi Ateşböceği Kasabanın güvenlik çevrelerindeki konuşmasıydı, tam olarak büyük ölçüde teorik ancak yine de basit bir tarayıcı uzantısının, kullanıcıların yerel Wi-Fi düğümündeki diğer kullanıcıların web hizmeti kullanıcı oturumlarını ele geçirmesine olanak tanıyan, önemli ölçüde değişiklikler. Son kullanıcılar, göz atma oturumu güvenliğini daha ciddiye almaya başladı ( ev internet bağlantıları üzerinden tünel kazmak veya VPN'lere bağlanma ) ve büyük internet şirketleri büyük güvenlik değişiklikleri yaptı (yalnızca oturum açma işlemini değil tüm tarayıcı oturumunu şifrelemek gibi).

Tam da bu şekilde, kullanıcıların meyve suyu hırsızlığı tehdidinin farkına varmasını sağlamak, hem insanların su kaçırma olasılığını azaltır hem de güvenlik uygulamalarını daha iyi yönetmek için şirketler üzerindeki baskıyı artırır (örneğin, iOS cihazınızın bu kadar kolay eşleşmesi ve kullanıcı deneyiminizi sorunsuz hale getirir, ancak eşleştirilmiş cihazda% 100 güven ile ömür boyu eşleşmenin sonuçları oldukça ciddidir).

Meyve Suyu Krikosunu Nasıl Önleyebilirim?

Meyve suyu hırsızlığı, doğrudan telefon hırsızlığı veya güvenliği ihlal edilmiş indirmeler yoluyla kötü amaçlı virüslere maruz kalma kadar yaygın bir tehdit olmasa da, kişisel cihazlarınıza kötü amaçlı erişebilecek sistemlere maruz kalmamak için yine de sağduyu önlemleri almalısınız. Görüntü izniyle Exogear .

En bariz önlemler, telefonunuzu üçüncü taraf bir sistem kullanarak şarj etmeyi gereksiz kılmakla ilgilidir:

Cihazlarınızı Kapalı Tutun: En bariz önlem, mobil cihazınızı şarjlı tutmaktır. Evde ve ofisinizde aktif olarak kullanmadığınız veya iş yaparken masanızda oturmadığınız zamanlarda telefonunuzu şarj etmeyi alışkanlık haline getirin. Seyahat ederken veya evden uzaktayken kendinizi% 3'lük kırmızı bir pil çubuğuna bakarken bulduğunuzda, o kadar iyidir.

Kişisel Şarj Cihazı Taşıyın: Şarj cihazları o kadar küçük ve hafif hale geldi ki, taktıkları gerçek USB kablosundan güçlükle daha ağırlar. Çantanıza bir şarj cihazı atın, böylece kendi telefonunuzu şarj edebilir ve veri bağlantı noktasını kontrol edebilirsiniz.

Yedek Pil Taşıyın: İster tam dolu bir yedek pil (pili fiziksel olarak değiştirmenize izin veren cihazlar için) ister harici bir yedek pil (ör. bu minik 2600mAh olanı ), telefonunuzu kiosk veya duvar prizine bağlamanıza gerek kalmadan daha uzun süre çalışabilirsiniz.

Telefonunuzun pilinin tam dolu olmasını sağlamaya ek olarak, kullanabileceğiniz ek yazılım teknikleri vardır (ancak, tahmin edebileceğiniz gibi, bunlar idealden daha azdır ve güvenlik istismarlarının sürekli gelişen silahlanma yarışı göz önüne alındığında çalışacakları garanti edilmez). Bu nedenle, bu tekniklerin hiçbirinin gerçekten etkili olduğunu gerçekten onaylayamayız, ancak kesinlikle hiçbir şey yapmamaktan daha etkilidirler.

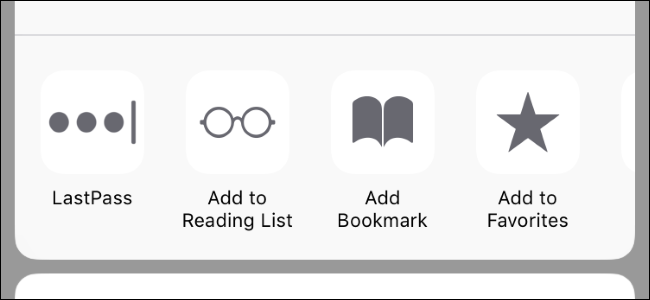

Telefonunuzu Kilitleyin: Telefonunuz kilitlendiğinde, gerçekten kilitlendiğinde ve bir PIN veya eşdeğer bir şifre girilmeden erişilemez durumdayken, telefonunuz bağlı olduğu cihazla eşleşmemelidir. iOS cihazları yalnızca kilitleri açıldığında eşleşecekler - ancak yine, daha önce vurguladığımız gibi, eşleştirme saniyeler içinde gerçekleşir, böylece telefonun gerçekten kilitli olduğundan emin olmanız daha iyi olur.

Telefonu Kapatın: Bu teknik yalnızca telefon modeline göre bir telefon modelinde çalışır, çünkü bazı telefonlar kapatılsa bile tüm USB devresini açar ve cihazdaki flash belleğe erişime izin verir.

Eşleştirmeyi Devre Dışı Bırak (Yalnızca Jailbreak'li iOS Aygıtları): Makalede daha önce bahsedilen Jonathan Zdziarski, son kullanıcının cihazın eşleştirme davranışını kontrol etmesini sağlayan jailbreak'li iOS cihazları için küçük bir uygulama yayınladı. PairLock adlı uygulamasını Cydia Store'da ve buraya .

Etkili ancak sakıncalı olan, kullanabileceğiniz son bir teknik, veri kabloları çıkarılmış veya kısa devre yapılmış bir USB kablosu kullanmaktır. "Yalnızca güç" kabloları olarak satılan bu kablolarda, veri iletimi için gerekli iki tel eksiktir ve yalnızca güç aktarımı için iki tel kaldı. Bununla birlikte, böyle bir kablo kullanmanın dezavantajlarından biri, modern şarj cihazları cihazla iletişim kurmak ve uygun bir maksimum aktarım eşiği ayarlamak için veri kanallarını kullandığından cihazınızın genellikle daha yavaş şarj olmasıdır (bu iletişim yoksa, şarj cihazı varsayılan olarak güvenli en düşük eşik).

Sonuçta, güvenliği ihlal edilmiş bir mobil cihaza karşı en iyi savunma, farkındalıktır. Cihazınızı şarjlı tutun, işletim sistemi tarafından sağlanan güvenlik özelliklerini etkinleştirin (bunların kusursuz olmadıklarını ve her güvenlik sisteminin kötüye kullanılabileceğini bilerek) ve ekleri açmayı akıllıca yaptığınız gibi, telefonunuzu bilinmeyen şarj istasyonlarına ve bilgisayarlara takmaktan kaçının bilinmeyen gönderenlerden.