Ponsel cerdas Anda perlu diisi ulang namun sekali lagi dan Anda jauh dari pengisi daya di rumah; kios pengisian daya publik itu tampak cukup menjanjikan – cukup colokkan ponsel Anda dan dapatkan energi manis, manis, yang Anda dambakan. Apa yang mungkin salah, kan? Berkat ciri-ciri umum dalam desain perangkat keras dan perangkat lunak ponsel, cukup banyak hal - baca terus untuk mempelajari lebih lanjut tentang pembajakan jus dan cara menghindarinya.

Apa Sebenarnya Juice Jacking Itu?

Terlepas dari jenis ponsel cerdas modern yang Anda miliki – baik itu perangkat Android, iPhone, atau BlackBerry – ada satu fitur umum di semua ponsel: catu daya dan aliran data melewati kabel yang sama. Apakah Anda menggunakan koneksi USB miniB standar atau kabel milik Apple, situasinya sama: kabel yang digunakan untuk mengisi ulang baterai di ponsel Anda adalah kabel yang sama yang Anda gunakan untuk mentransfer dan menyinkronkan data Anda.

Pengaturan ini, data / daya pada kabel yang sama, menawarkan vektor pendekatan bagi pengguna jahat untuk mendapatkan akses ke telepon Anda selama proses pengisian; memanfaatkan kabel data / daya USB untuk mengakses data ponsel secara ilegal dan / atau memasukkan kode berbahaya ke perangkat yang disebut Juice Jacking.

Serangan itu bisa sesederhana pelanggaran privasi, di mana ponsel Anda berpasangan dengan komputer yang tersembunyi di dalam kios pengisian daya dan informasi seperti foto pribadi dan informasi kontak ditransfer ke perangkat jahat. Serangan itu juga bisa menjadi invasif seperti suntikan kode berbahaya langsung ke perangkat Anda. Pada konferensi keamanan BlackHat tahun ini, peneliti keamanan Billy Lau, YeongJin Jang, dan Chengyu Song mempresentasikan “MACTANS: Menyuntikkan Malware ke Perangkat iOS Melalui Pengisi Daya Berbahaya”, dan berikut adalah kutipan dari presentasi abstrak :

Dalam presentasi ini, kami mendemonstrasikan bagaimana perangkat iOS dapat dikompromikan dalam satu menit setelah dicolokkan ke pengisi daya yang berbahaya. Pertama-tama kami memeriksa mekanisme keamanan Apple yang ada untuk melindungi dari pemasangan perangkat lunak sewenang-wenang, lalu menjelaskan bagaimana kemampuan USB dapat dimanfaatkan untuk melewati mekanisme pertahanan ini. Untuk memastikan persistensi infeksi yang dihasilkan, kami menunjukkan bagaimana penyerang dapat menyembunyikan perangkat lunak mereka dengan cara yang sama seperti Apple menyembunyikan aplikasi bawaannya sendiri.

Untuk mendemonstrasikan aplikasi praktis dari kerentanan ini, kami membuat bukti konsep pengisi daya berbahaya, yang disebut Mactans, menggunakan BeagleBoard. Perangkat keras ini dipilih untuk mendemonstrasikan kemudahan pengisi daya USB yang tampak tidak bersalah dan berbahaya dapat dibangun. Sementara Mactans dibangun dengan jumlah waktu terbatas dan anggaran kecil, kami juga secara singkat mempertimbangkan apa yang bisa dicapai oleh musuh yang lebih termotivasi dan didanai dengan baik.

Menggunakan perangkat keras off-the-shelf yang murah dan kerentanan keamanan yang mencolok, mereka dapat memperoleh akses ke perangkat iOS generasi saat ini dalam waktu kurang dari satu menit, terlepas dari banyak tindakan pencegahan keamanan yang telah diberlakukan Apple untuk secara khusus menghindari hal semacam ini.

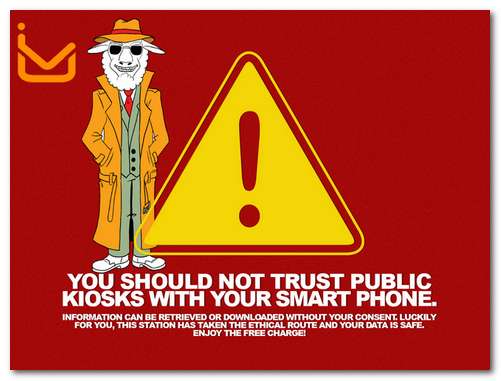

Namun, eksploitasi semacam ini bukanlah blip baru di radar keamanan. Dua tahun lalu di konferensi keamanan DEF CON 2011, peneliti dari Keamanan Aires, Brian Markus, Joseph Mlodzianowski, dan Robert Rowley, membangun kios pengisian daya untuk secara khusus menunjukkan bahaya pembajakan jus dan memperingatkan publik betapa rentannya ponsel mereka saat terhubung ke kios – gambar di atas ditampilkan kepada pengguna setelah mereka masuk ke dalam kios berbahaya. Bahkan perangkat yang telah diinstruksikan untuk tidak memasangkan atau berbagi data masih sering disusupi melalui kios Keamanan Aires.

Yang lebih meresahkan adalah bahwa paparan ke kios jahat dapat membuat masalah keamanan berlama-lama bahkan tanpa injeksi langsung kode berbahaya. Di artikel terbaru tentang subjek , peneliti keamanan Jonathan Zdziarski menyoroti bagaimana kerentanan penyandingan iOS tetap ada dan dapat menawarkan jendela ke perangkat Anda kepada pengguna yang berniat jahat bahkan setelah Anda tidak lagi berhubungan dengan kios:

Jika Anda tidak terbiasa dengan cara kerja penyandingan di iPhone atau iPad, ini adalah mekanisme yang digunakan desktop Anda untuk membangun hubungan tepercaya dengan perangkat Anda sehingga iTunes, Xcode, atau alat lain dapat berbicara dengannya. Setelah mesin desktop dipasangkan, ia dapat mengakses sejumlah informasi pribadi pada perangkat, termasuk buku alamat, catatan, foto, koleksi musik, basis data sms, cache pengetikan, dan bahkan dapat memulai pencadangan penuh ponsel. Setelah perangkat dipasangkan, semua ini dan lainnya dapat diakses secara nirkabel kapan saja, terlepas dari apakah Anda mengaktifkan sinkronisasi WiFi. Penyandingan berlangsung selama masa pakai sistem file: yaitu, setelah iPhone atau iPad Anda dipasangkan dengan komputer lain, hubungan penyandingan tersebut akan berlangsung hingga Anda memulihkan telepon ke kondisi pabrik.

Mekanisme ini, yang dimaksudkan agar penggunaan perangkat iOS Anda tidak menyakitkan dan menyenangkan, sebenarnya dapat menciptakan keadaan yang agak menyakitkan: kios yang baru saja Anda isi ulang iPhone Anda dapat, secara teoritis, mempertahankan kabel pusar Wi-Fi ke perangkat iOS Anda untuk akses berkelanjutan bahkan setelahnya. Anda telah mencabut telepon Anda dan duduk di kursi santai bandara terdekat untuk memainkan satu putaran (atau empat puluh) Angry Birds.

Seberapa Khawatir Seharusnya Saya?

Kami sama sekali tidak mengkhawatirkan di sini di How-To Geek, dan kami selalu memberikannya langsung kepada Anda: saat ini pembajakan jus sebagian besar merupakan ancaman teoretis, dan kemungkinan bahwa port pengisian daya USB di kios di bandara lokal Anda sebenarnya adalah rahasia depan untuk penyedotan data dan komputer yang menginjeksi malware sangat rendah. Namun, ini tidak berarti bahwa Anda harus mengangkat bahu dan segera melupakan risiko keamanan yang sangat nyata yang ditimbulkan oleh mencolokkan ponsel cerdas atau tablet Anda ke perangkat yang tidak dikenal.

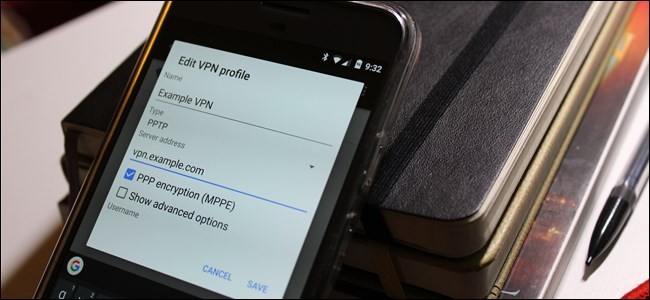

Beberapa tahun lalu, ketika Firefox berekstensi Firesheep adalah pembicaraan kota di lingkaran keamanan, itu justru sebagian besar teoritis tetapi masih merupakan ancaman yang sangat nyata dari ekstensi browser sederhana yang memungkinkan pengguna untuk membajak sesi pengguna layanan web dari pengguna lain pada node Wi-Fi lokal yang menyebabkan signifikan perubahan. Pengguna akhir mulai menangani keamanan sesi penjelajahan mereka dengan lebih serius (menggunakan teknik seperti tunneling melalui koneksi internet rumah mereka atau menghubungkan ke VPN ) dan perusahaan internet besar membuat perubahan keamanan besar (seperti mengenkripsi seluruh sesi browser dan bukan hanya login).

Justru dengan cara ini, membuat pengguna sadar akan ancaman pembajakan jus, keduanya mengurangi kemungkinan orang-orang akan mendapatkan jus dan meningkatkan tekanan pada perusahaan untuk mengelola praktik keamanan mereka dengan lebih baik (sangat bagus, misalnya, perangkat iOS Anda berpasangan dengan mudah dan membuat pengalaman pengguna Anda lancar, tetapi implikasi dari pemasangan seumur hidup dengan kepercayaan 100% pada perangkat yang dipasangkan cukup serius).

Bagaimana Saya Dapat Menghindari Juice Jacking?

Meskipun pembajakan jus bukanlah ancaman yang tersebar luas seperti pencurian telepon secara langsung atau paparan virus berbahaya melalui unduhan yang disusupi, Anda tetap harus mengambil tindakan pencegahan yang masuk akal untuk menghindari paparan ke sistem yang dapat mengakses perangkat pribadi Anda secara jahat. Gambar milik Exogear .

Tindakan pencegahan yang paling jelas berpusat di sekitar hanya membuatnya tidak perlu mengisi daya ponsel Anda menggunakan sistem pihak ketiga:

Jaga Perangkat Anda Teratas: Tindakan pencegahan yang paling jelas adalah menjaga daya perangkat seluler Anda. Biasakan untuk mengisi daya ponsel Anda di rumah dan kantor saat Anda tidak aktif menggunakannya atau duduk di meja saat bekerja. Semakin sedikit Anda menatap bilah baterai merah 3% saat Anda bepergian atau jauh dari rumah, semakin baik.

Bawa Pengisi Daya Pribadi: Pengisi daya menjadi sangat kecil dan ringan sehingga beratnya hampir tidak melebihi kabel USB sebenarnya yang mereka pasangkan. Lemparkan pengisi daya ke dalam tas Anda sehingga Anda dapat mengisi daya ponsel Anda sendiri dan tetap mengontrol port data.

Bawa Baterai Cadangan: Apakah Anda memilih untuk membawa baterai cadangan penuh (untuk perangkat yang memungkinkan Anda menukar baterai secara fisik) atau baterai cadangan eksternal (seperti yang kecil 2600mAh ini ), Anda dapat melakukannya lebih lama tanpa perlu menambatkan ponsel ke kios atau stopkontak.

Selain memastikan ponsel Anda memiliki baterai penuh, ada teknik perangkat lunak tambahan yang dapat Anda gunakan (meskipun, seperti yang dapat Anda bayangkan, ini kurang dari ideal dan tidak dijamin berfungsi mengingat perlombaan senjata yang terus berkembang dari eksploitasi keamanan). Karena itu, kami tidak dapat benar-benar mendukung salah satu dari teknik ini sebagai benar-benar efektif, tetapi mereka pasti lebih efektif daripada tidak melakukan apa-apa.

Kunci Ponsel Anda: Saat ponsel Anda terkunci, benar-benar terkunci, dan tidak dapat diakses tanpa memasukkan PIN atau kode sandi yang setara, ponsel Anda tidak boleh dipasangkan dengan perangkat yang terhubung dengannya. Perangkat iOS hanya akan berpasangan saat tidak terkunci – tetapi sekali lagi, seperti yang kami soroti sebelumnya, pemasangan dilakukan dalam hitungan detik sehingga Anda sebaiknya memastikan ponsel benar-benar terkunci.

Matikan Telepon: Teknik ini hanya bekerja pada model telepon dengan dasar model telepon karena beberapa telepon, meskipun dimatikan, masih menyalakan seluruh sirkuit USB dan memungkinkan akses ke penyimpanan flash di perangkat.

Nonaktifkan Pemasangan (Hanya Perangkat iOS yang Di-jailbreak): Jonathan Zdziarski, yang disebutkan di awal artikel, merilis aplikasi kecil untuk perangkat iOS yang di-jailbreak yang memungkinkan pengguna akhir mengontrol perilaku pemasangan perangkat. Anda dapat menemukan aplikasinya, PairLock, di Cydia Store dan sini .

Salah satu teknik terakhir yang dapat Anda gunakan, yang efektif tetapi tidak nyaman, adalah menggunakan kabel USB dengan kabel data dilepas atau disingkat. Dijual sebagai kabel "hanya daya", kabel ini kehilangan dua kabel yang diperlukan untuk transmisi data dan hanya memiliki dua kabel untuk transmisi daya yang tersisa. Namun, salah satu kelemahan penggunaan kabel semacam itu adalah perangkat Anda biasanya akan mengisi daya lebih lambat karena pengisi daya modern menggunakan saluran data untuk berkomunikasi dengan perangkat dan menetapkan ambang batas transfer maksimum yang sesuai (tanpa komunikasi ini, pengisi daya akan default ke ambang batas aman terendah).

Pada akhirnya, pertahanan terbaik terhadap perangkat seluler yang disusupi adalah kesadaran. Biarkan perangkat Anda tetap terisi daya, aktifkan fitur keamanan yang disediakan oleh sistem operasi (mengetahui bahwa fitur tersebut tidak sangat mudah dan setiap sistem keamanan dapat dieksploitasi), dan hindari mencolokkan ponsel Anda ke stasiun pengisian daya dan komputer yang tidak dikenal dengan cara yang sama seperti Anda menghindari membuka lampiran dengan bijak dari pengirim yang tidak dikenal.