Το smartphone σας χρειάζεται επαναφόρτιση Ακόμη πάλι και είστε μίλια από το φορτιστή στο σπίτι. ότι το δημόσιο περίπτερο φόρτισης φαίνεται αρκετά υποσχόμενο - απλώς συνδέστε το τηλέφωνό σας και αποκτήστε τη γλυκιά, γλυκιά, ενέργεια που λαχταράτε. Τι θα μπορούσε να πάει στραβά, σωστά; Χάρη στα κοινά χαρακτηριστικά του σχεδιασμού υλικού και λογισμικού κινητών τηλεφώνων, αρκετά πράγματα - διαβάστε για να μάθετε περισσότερα σχετικά με το jacking και πώς να το αποφύγετε.

Τι ακριβώς είναι το Jacking Jacking;

Ανεξάρτητα από το είδος του σύγχρονου smartphone που διαθέτετε - είτε πρόκειται για συσκευή Android, iPhone ή BlackBerry - υπάρχει ένα κοινό χαρακτηριστικό σε όλα τα τηλέφωνα: το τροφοδοτικό και η ροή δεδομένων περνούν από το ίδιο καλώδιο. Είτε χρησιμοποιείτε την πλέον τυπική σύνδεση USB miniB είτε τα ιδιόκτητα καλώδια της Apple, είναι η ίδια κατάσταση: το καλώδιο που χρησιμοποιείται για τη φόρτιση της μπαταρίας στο τηλέφωνό σας είναι το ίδιο καλώδιο που χρησιμοποιείτε για τη μεταφορά και τον συγχρονισμό των δεδομένων σας.

Αυτή η ρύθμιση, δεδομένα / ισχύς στο ίδιο καλώδιο, προσφέρει ένα φορέα προσέγγισης για έναν κακόβουλο χρήστη να αποκτήσει πρόσβαση στο τηλέφωνό σας κατά τη διαδικασία φόρτισης. η μόχλευση του καλωδίου δεδομένων / τροφοδοσίας USB για παράνομη πρόσβαση στα δεδομένα του τηλεφώνου ή / και την ένεση κακόβουλου κώδικα στη συσκευή είναι γνωστή ως Juice Jacking

Η επίθεση θα μπορούσε να είναι τόσο απλή όσο μια εισβολή της ιδιωτικής ζωής, όπου το τηλέφωνό σας συνδέεται με έναν υπολογιστή κρυμμένο στο περίπτερο φόρτισης και πληροφορίες όπως ιδιωτικές φωτογραφίες και στοιχεία επικοινωνίας μεταφέρονται στη κακόβουλη συσκευή. Η επίθεση θα μπορούσε επίσης να είναι τόσο επεμβατική όσο μια ένεση κακόβουλου κώδικα απευθείας στη συσκευή σας. Στο φετινό συνέδριο ασφαλείας BlackHat, οι ερευνητές ασφαλείας Billy Lau, YeongJin Jang και Chengyu Song παρουσιάζουν «MACTANS: Injecting Malware In iOS iOS Dev Via Via Malicious Chargers» και εδώ είναι ένα απόσπασμα από τους περίληψη παρουσίασης :

Σε αυτήν την παρουσίαση, παρουσιάζουμε πώς μπορεί να παραβιαστεί μια συσκευή iOS μέσα σε ένα λεπτό από τη σύνδεση σε κακόβουλο φορτιστή. Εξετάζουμε πρώτα τους υπάρχοντες μηχανισμούς ασφαλείας της Apple για προστασία από την αυθαίρετη εγκατάσταση λογισμικού και, στη συνέχεια, περιγράφουμε πώς μπορούν να αξιοποιηθούν οι δυνατότητες USB για να παρακάμψουν αυτούς τους αμυντικούς μηχανισμούς. Για να διασφαλίσουμε την επιμονή της προκύπτουσας μόλυνσης, δείχνουμε πώς ένας εισβολέας μπορεί να κρύψει το λογισμικό του με τον ίδιο τρόπο που η Apple κρύβει τις δικές της ενσωματωμένες εφαρμογές.

Για να αποδείξουμε την πρακτική εφαρμογή αυτών των τρωτών σημείων, δημιουργήσαμε μια απόδειξη πρωτότυπου κακόβουλου φορτιστή, που ονομάζεται Mactans, χρησιμοποιώντας ένα BeagleBoard. Αυτό το υλικό επιλέχθηκε για να δείξει την ευκολία με την οποία μπορούν να κατασκευαστούν αθώοι, κακόβουλοι φορτιστές USB. Ενώ οι Mactans χτίστηκαν με περιορισμένο χρονικό διάστημα και μικρό προϋπολογισμό, εξετάζουμε επίσης εν συντομία τι θα μπορούσαν να πετύχουν οι πιο ενεργοί, καλά χρηματοδοτούμενοι αντίπαλοι.

Χρησιμοποιώντας φθηνό υλικό εκτός καταστημάτων και μια έντονη ευπάθεια ασφαλείας, κατάφεραν να αποκτήσουν πρόσβαση σε συσκευές iOS τρέχουσας γενιάς σε λιγότερο από ένα λεπτό, παρά τις πολυάριθμες προφυλάξεις ασφαλείας που έχει εφαρμόσει η Apple για να αποφύγει συγκεκριμένα τέτοια πράγματα.

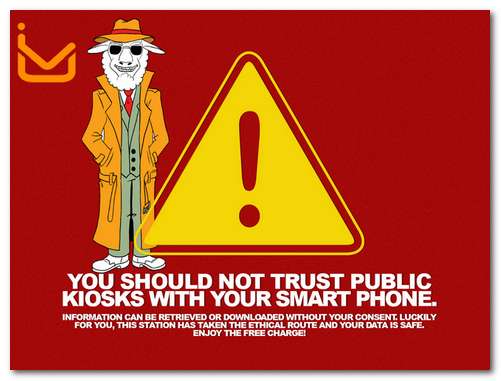

Ωστόσο, αυτό το είδος εκμετάλλευσης δεν αποτελεί νέα κρίση στο ραντάρ ασφαλείας. Πριν από δύο χρόνια στο συνέδριο ασφαλείας DEF CON 2011, ερευνητές από την Aires Security, ο Brian Markus, ο Joseph Mlodzianowski και ο Robert Rowley, έχτισαν ένα περίπτερο φόρτισης για να δείξουν συγκεκριμένα τους κινδύνους του jacking και να ειδοποιήσουν το κοινό για το πόσο ευάλωτα ήταν τα τηλέφωνά τους όταν συνδεδεμένο σε περίπτερο - η παραπάνω εικόνα εμφανίστηκε στους χρήστες αφού μπήκαν στο κακόβουλο περίπτερο. Ακόμη και συσκευές που είχαν λάβει εντολή για μη σύζευξη ή κοινή χρήση δεδομένων εξακολουθούσαν να παραβιάζονται συχνά μέσω του κιβωτίου ασφαλείας της Aires.

Ακόμα πιο ανησυχητικό είναι ότι η έκθεση σε κακόβουλο περίπτερο θα μπορούσε να δημιουργήσει ένα παρατεταμένο πρόβλημα ασφάλειας ακόμη και χωρίς άμεση ένεση κακόβουλου κώδικα. Σε ένα πρόσφατο άρθρο σχετικά με το θέμα , ο ερευνητής ασφαλείας Jonathan Zdziarski επισημαίνει πώς επιμένει η ευπάθεια σύζευξης του iOS και μπορεί να προσφέρει στους κακόβουλους χρήστες ένα παράθυρο στη συσκευή σας ακόμα και όταν δεν είστε πλέον σε επαφή με το περίπτερο:

Εάν δεν είστε εξοικειωμένοι με το πώς λειτουργεί η σύζευξη στο iPhone ή το iPad σας, αυτός είναι ο μηχανισμός με τον οποίο η επιφάνεια εργασίας σας δημιουργεί μια αξιόπιστη σχέση με τη συσκευή σας, ώστε το iTunes, το Xcode ή άλλα εργαλεία να μπορούν να μιλήσουν σε αυτήν. Μετά τη σύζευξη ενός επιτραπέζιου υπολογιστή, μπορεί να έχει πρόσβαση σε μια σειρά προσωπικών πληροφοριών στη συσκευή, συμπεριλαμβανομένων του βιβλίου διευθύνσεών σας, των σημειώσεων, των φωτογραφιών, της συλλογής μουσικής, της βάσης δεδομένων sms, της προσωρινής μνήμης πληκτρολόγησης και μπορεί ακόμη και να ξεκινήσει ένα πλήρες αντίγραφο ασφαλείας του τηλεφώνου. Μόλις γίνει σύζευξη μιας συσκευής, όλα αυτά και άλλα μπορούν να έχουν πρόσβαση ασύρματα ανά πάσα στιγμή, ανεξάρτητα από το αν έχετε ενεργοποιήσει τον συγχρονισμό WiFi. Μια σύζευξη διαρκεί για τη διάρκεια ζωής του συστήματος αρχείων: δηλαδή, όταν το iPhone ή το iPad σας αντιστοιχιστεί με άλλο μηχάνημα, αυτή η σχέση ζευγαρώματος διαρκεί έως ότου επαναφέρετε το τηλέφωνο σε εργοστασιακή κατάσταση.

Αυτός ο μηχανισμός, που προορίζεται να κάνει τη χρήση της συσκευής iOS σας ανώδυνη και απολαυστική, μπορεί στην πραγματικότητα να δημιουργήσει μια μάλλον οδυνηρή κατάσταση: το περίπτερο που μόλις φορτίσατε το iPhone σας μπορεί, θεωρητικά, να διατηρήσει ένα ομφάλιο καλώδιο Wi-Fi στη συσκευή σας iOS για συνεχή πρόσβαση ακόμη και μετά έχετε αποσυνδέσει το τηλέφωνό σας και έχετε πέσει σε μια κοντινή πολυθρόνα του αεροδρομίου για να παίξετε έναν γύρο (ή σαράντα) Angry Birds.

Πόσο ανήσυχος πρέπει να είμαι;

Είμαστε οτιδήποτε άλλο παρά ανησυχητικό εδώ στο How-To Geek, και σας το δίνουμε πάντα ευθεία: επί του παρόντος το jacking είναι μια θεωρητική απειλή σε μεγάλο βαθμό και οι πιθανότητες οι θύρες φόρτισης USB στο περίπτερο στο τοπικό σας αεροδρόμιο να είναι στην πραγματικότητα ένα μυστικό Το μπροστινό μέρος για έναν υπολογιστή με σιφωνισμό δεδομένων και με κακόβουλο λογισμικό είναι πολύ χαμηλό Αυτό δεν σημαίνει, ωστόσο, ότι πρέπει απλώς να σηκώσετε τους ώμους σας και να ξεχάσετε αμέσως τον πραγματικό κίνδυνο ασφάλειας που δημιουργεί το smartphone ή το tablet σας σε μια άγνωστη συσκευή.

Πριν από αρκετά χρόνια, όταν η επέκταση του Firefox Φωτεινό ήταν η συζήτηση της πόλης σε κύκλους ασφαλείας, ήταν ακριβώς η σε μεγάλο βαθμό θεωρητική αλλά ακόμα πολύ πραγματική απειλή μιας απλής επέκτασης προγράμματος περιήγησης που επέτρεπε στους χρήστες να εισβάλουν στις συνεδρίες χρηστών της υπηρεσίας ιστού άλλων χρηστών στον τοπικό κόμβο Wi-Fi που οδήγησε σε σημαντική αλλαγές. Οι τελικοί χρήστες άρχισαν να λαμβάνουν πιο σοβαρά την ασφάλεια της περιόδου σύνδεσης περιήγησής τους (χρησιμοποιώντας τεχνικές όπως σήραγγες μέσω των οικιακών τους συνδέσεων στο Διαδίκτυο ή σύνδεση σε VPN ) και μεγάλες εταιρείες διαδικτύου πραγματοποίησαν σημαντικές αλλαγές ασφαλείας (όπως κρυπτογράφηση ολόκληρης της περιόδου σύνδεσης του προγράμματος περιήγησης και όχι μόνο της σύνδεσης)

Ακριβώς με αυτόν τον τρόπο, η ευαισθητοποίηση των χρηστών για την απειλή του jacking χυμού μειώνει και την πιθανότητα οι άνθρωποι να γίνουν jacked και αυξάνουν την πίεση στις εταιρείες να διαχειριστούν καλύτερα τις πρακτικές ασφαλείας τους (είναι υπέροχο, για παράδειγμα, ότι η συσκευή σας iOS συνδυάζεται τόσο εύκολα και κάνει την εμπειρία χρήστη σας ομαλή, αλλά οι συνέπειες της σύζευξης διάρκειας ζωής με την εμπιστοσύνη 100% στη ζεύγη συσκευή είναι αρκετά σοβαρές)

Πώς μπορώ να αποφύγω το Jacking Jacking;

Παρόλο που το jack jacking δεν είναι τόσο διαδεδομένη απειλή όσο η πλήρης κλοπή τηλεφώνου ή η έκθεση σε κακόβουλους ιούς μέσω παραβιασμένων λήψεων, θα πρέπει να λάβετε προφυλάξεις κοινής λογικής για να αποφύγετε την έκθεση σε συστήματα που ενδέχεται να έχουν κακόβουλη πρόσβαση στις προσωπικές σας συσκευές. Η εικόνα είναι ευγενική προσφορά του Έξωτζερ .

Το πιο προφανές μέτρο προφυλάξεων απλώς καθιστά περιττή τη φόρτιση του τηλεφώνου σας χρησιμοποιώντας ένα σύστημα τρίτων:

Διατηρήστε τις συσκευές σας απενεργοποιημένες: Η πιο προφανής προφύλαξη είναι η φόρτιση της κινητής συσκευής σας. Κάνετε τη συνήθεια να φορτίζετε το τηλέφωνό σας στο σπίτι και στο γραφείο σας όταν δεν το χρησιμοποιείτε ενεργά ή όταν κάθεστε στο γραφείο σας. Όσο λιγότερες φορές βρίσκεστε σε μια κόκκινη μπάρα μπαταρίας 3% όταν ταξιδεύετε ή μακριά από το σπίτι, τόσο το καλύτερο.

Φέρτε έναν προσωπικό φορτιστή: Οι φορτιστές έχουν γίνει τόσο μικροί και ελαφροί που σχεδόν ζυγίζουν περισσότερο από το πραγματικό καλώδιο USB στο οποίο συνδέονται. Πετάξτε έναν φορτιστή στην τσάντα σας, ώστε να μπορείτε να φορτίσετε το τηλέφωνό σας και να διατηρήσετε τον έλεγχο της θύρας δεδομένων.

Φέρτε εφεδρική μπαταρία: Είτε επιλέξετε να μεταφέρετε μια πλήρη εφεδρική μπαταρία (για συσκευές που σας επιτρέπουν να αλλάζετε φυσικά την μπαταρία) είτε μια εξωτερική εφεδρική μπαταρία (όπως αυτό το μικροσκοπικό 2600mAh ), μπορείτε να προχωρήσετε περισσότερο χωρίς να χρειάζεται να συνδέσετε το τηλέφωνό σας σε περίπτερο ή πρίζα.

Εκτός από το να διασφαλίσετε ότι το τηλέφωνό σας διατηρεί πλήρη μπαταρία, υπάρχουν πρόσθετες τεχνικές λογισμικού που μπορείτε να χρησιμοποιήσετε (αν και, όπως μπορείτε να φανταστείτε, αυτές είναι λιγότερο από ιδανικές και δεν είναι εγγυημένες για να λειτουργήσουν, δεδομένου του συνεχώς εξελισσόμενου αγώνα όπλων ασφάλειας εκμετάλλευσης). Ως εκ τούτου, δεν μπορούμε να υποστηρίξουμε καμία από αυτές τις τεχνικές ως πραγματικά αποτελεσματικές, αλλά είναι σίγουρα πιο αποτελεσματικές από το να μην κάνουμε τίποτα.

Κλείδωμα του τηλεφώνου σας: Όταν το τηλέφωνό σας είναι κλειδωμένο, πραγματικά κλειδωμένο και απρόσιτο χωρίς την εισαγωγή PIN ή αντίστοιχου κωδικού πρόσβασης, το τηλέφωνό σας δεν πρέπει να αντιστοιχίζεται με τη συσκευή στην οποία είναι συνδεδεμένο. Οι συσκευές iOS θα αντιστοιχιστούν μόνο όταν ξεκλειδωθούν - αλλά και πάλι, όπως επισημάνουμε νωρίτερα, η σύζευξη πραγματοποιείται εντός δευτερολέπτων, οπότε θα πρέπει να βεβαιωθείτε ότι το τηλέφωνο είναι πραγματικά κλειδωμένο.

Απενεργοποιήστε το τηλέφωνο: Αυτή η τεχνική λειτουργεί μόνο σε μοντέλο τηλεφώνου με βάση το μοντέλο του τηλεφώνου, καθώς ορισμένα τηλέφωνα, παρά την απενεργοποίηση, θα συνεχίσουν να τροφοδοτούν ολόκληρο το κύκλωμα USB και θα επιτρέψουν την πρόσβαση στο χώρο αποθήκευσης flash στη συσκευή.

Απενεργοποίηση σύζευξης (μόνο για συσκευές jailbroken iOS) Ο Jonathan Zdziarski, που αναφέρθηκε νωρίτερα στο άρθρο, κυκλοφόρησε μια μικρή εφαρμογή για συσκευές iOS που έχουν σπαστεί από jailbreak και επιτρέπει στον τελικό χρήστη να ελέγχει τη συμπεριφορά αντιστοίχισης της συσκευής. Μπορείτε να βρείτε την αίτησή του, PairLock, στο Cydia Store και εδώ .

Μια τελική τεχνική που μπορείτε να χρησιμοποιήσετε, η οποία είναι αποτελεσματική αλλά άβολη, είναι να χρησιμοποιήσετε ένα καλώδιο USB με τα καλώδια δεδομένων είτε αφαιρεμένα είτε βραχυκυκλωμένα. Πωλούνται ως καλώδια «μόνο ισχύος», στα καλώδια αυτά λείπουν τα δύο καλώδια που είναι απαραίτητα για τη μετάδοση δεδομένων και απομένουν μόνο τα δύο καλώδια για μετάδοση ισχύος. Ένα από τα μειονεκτήματα της χρήσης ενός τέτοιου καλωδίου, ωστόσο, είναι ότι η συσκευή σας θα φορτίζει συνήθως πιο αργά καθώς οι σύγχρονοι φορτιστές χρησιμοποιούν τα κανάλια δεδομένων για να επικοινωνούν με τη συσκευή και να ορίζουν ένα κατάλληλο μέγιστο όριο μεταφοράς (αν δεν υπάρχει αυτή η επικοινωνία, ο φορτιστής θα προεπιλεγεί το χαμηλότερο ασφαλές όριο).

Τελικά, η καλύτερη άμυνα έναντι μιας συμβιβασμένης κινητής συσκευής είναι η ευαισθητοποίηση. Διατηρήστε τη συσκευή σας φορτισμένη, ενεργοποιήστε τις λειτουργίες ασφαλείας που παρέχονται από το λειτουργικό σύστημα (γνωρίζοντας ότι δεν είναι αλάνθαστες και ότι κάθε σύστημα ασφαλείας μπορεί να αξιοποιηθεί) και αποφύγετε να συνδέσετε το τηλέφωνό σας σε άγνωστους σταθμούς φόρτισης και υπολογιστές με τον ίδιο τρόπο που αποφεύγετε να ανοίγετε συνημμένα από άγνωστους αποστολείς.