Smartphone-ul dvs. are nevoie de o reîncărcare inca din nou și sunteți la kilometri de încărcătorul de acasă; acel chioșc de încărcare publică pare destul de promițător - conectați-vă telefonul și obțineți energia dulce, dulce și dorită. Ce ar putea merge prost, nu? Datorită trăsăturilor obișnuite în proiectarea hardware și software a telefonului mobil, câteva lucruri - citiți mai departe pentru a afla mai multe despre consumul de suc și cum să îl evitați.

Ce este exact Jacking Jack?

Indiferent de tipul de smartphone modern pe care îl aveți - fie că este un dispozitiv Android, iPhone sau BlackBerry - există o caracteristică comună pe toate telefoanele: sursa de alimentare și fluxul de date trec pe același cablu. Indiferent dacă utilizați acum conexiunea USB miniB standard sau cablurile brevetate Apple, este aceeași situație: cablul folosit pentru a reîncărca bateria din telefon este același cablu pe care îl utilizați pentru a transfera și sincroniza datele.

Această setare, date / alimentare pe același cablu, oferă un vector de abordare pentru un utilizator rău intenționat de a avea acces la telefon în timpul procesului de încărcare; folosirea cablului USB de date / alimentare pentru a accesa în mod ilegal datele telefonului și / sau a injecta cod rău intenționat pe dispozitiv este cunoscută sub numele de Juice Jacking.

Atacul ar putea fi la fel de simplu ca o invazie a vieții private, în care telefonul dvs. se împerechează cu un computer ascuns în chioșcul de încărcare și informații precum fotografii private și informații de contact sunt transferate pe dispozitivul rău intenționat. Atacul poate fi, de asemenea, invaziv ca o injecție de cod rău intenționat direct în dispozitiv. La conferința de securitate BlackHat din acest an, cercetătorii de securitate Billy Lau, YeongJin Jang și Chengyu Song prezintă „MACTANS: Injecting Malware Into iOS Devices via Malicious Chargers” și iată un extras din prezentare abstract :

În această prezentare, demonstrăm cum un dispozitiv iOS poate fi compromis într-un minut de la conectarea la un încărcător rău intenționat. Mai întâi examinăm mecanismele de securitate existente ale Apple pentru a proteja împotriva instalării software-ului arbitrar, apoi descriem modul în care pot fi valorificate capacitățile USB pentru a ocoli aceste mecanisme de apărare. Pentru a asigura persistența infecției rezultate, arătăm cum un atacator își poate ascunde software-ul în același mod în care Apple își ascunde propriile aplicații încorporate.

Pentru a demonstra aplicarea practică a acestor vulnerabilități, am construit o dovadă a conceptului de încărcător rău intenționat, numit Mactans, folosind un BeagleBoard. Acest hardware a fost selectat pentru a demonstra ușurința cu care pot fi construite încărcătoare USB cu aspect inocent și rău intenționat. În timp ce Mactans a fost construit cu o perioadă limitată de timp și un buget redus, luăm în considerare pe scurt ce ar putea realiza adversarii mai motivați și bine finanțați.

Folosind hardware ieftin de pe raft și o vulnerabilitate de securitate evidentă, aceștia au reușit să obțină acces la dispozitivele iOS de generație curentă în mai puțin de un minut, în ciuda numeroaselor măsuri de securitate pe care Apple le-a pus în aplicare pentru a evita în mod specific acest gen de lucruri.

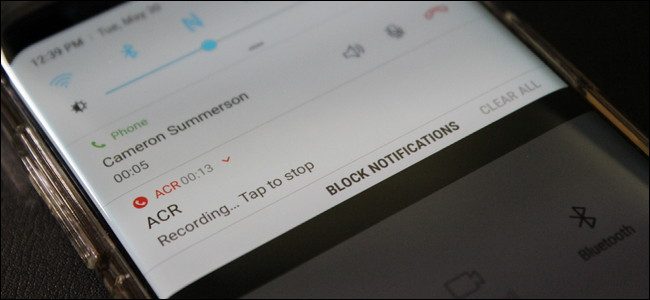

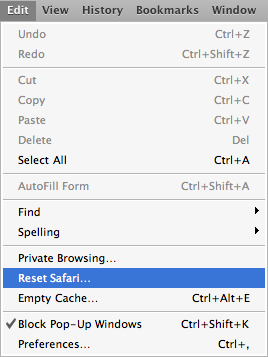

Cu toate acestea, acest tip de exploatare este cu greu o noutate asupra radarului de securitate. Cu doi ani în urmă, la conferința de securitate DEF CON din 2011, cercetătorii de la Aires Security, Brian Markus, Joseph Mlodzianowski și Robert Rowley, au construit un chioșc de încărcare pentru a demonstra în mod specific pericolele obținerii sucurilor și a alerta publicul cu privire la cât de vulnerabile erau telefoanele lor atunci când conectat la un chioșc - imaginea de mai sus a fost afișată utilizatorilor după ce au intrat în chioșcul rău intenționat. Chiar și dispozitivele cărora li s-a solicitat să nu împerecheze sau să partajeze date erau încă frecvent compromise prin intermediul chioșcului Aires Security.

Și mai îngrijorător este că expunerea la un chioșc rău intenționat ar putea crea o problemă de securitate persistentă chiar și fără injectarea imediată de cod rău intenționat. În un articol recent pe această temă , cercetătorul în materie de securitate Jonathan Zdziarski subliniază modul în care persistă vulnerabilitatea de asociere iOS și poate oferi utilizatorilor rău intenționați o fereastră către dispozitivul dvs. chiar și după ce nu mai sunteți în contact cu chioșcul:

Dacă nu sunteți familiarizați cu modul în care funcționează asocierea pe iPhone sau iPad, acesta este mecanismul prin care desktopul dvs. stabilește o relație de încredere cu dispozitivul dvs., astfel încât iTunes, Xcode sau alte instrumente să poată vorbi cu acesta. Odată ce o mașină desktop a fost asociată, poate accesa o serie de informații personale de pe dispozitiv, inclusiv agenda dvs., note, fotografii, colecția de muzică, baza de date sms, introducerea cache-ului și chiar poate iniția o copie de rezervă completă a telefonului. Odată ce un dispozitiv este asociat, toate acestea și multe altele pot fi accesate wireless oricând, indiferent dacă aveți sincronizarea WiFi activată. O asociere durează toată viața sistemului de fișiere: adică, odată ce iPhone-ul sau iPad-ul este asociat cu o altă mașină, acea relație de asociere durează până când restabiliți telefonul la starea din fabrică.

Acest mecanism, destinat să facă ca dispozitivul dvs. iOS să fie nedureros și plăcut, poate crea de fapt o stare destul de dureroasă: chioșcul cu care tocmai v-ați reîncărcat iPhone-ul poate, teoretic, să mențină un cablu ombilical Wi-Fi pe dispozitivul dvs. iOS pentru acces continuu chiar și după v-ați deconectat de pe telefon și v-ați prăbușit într-un fotoliu din apropiere pentru a juca o rundă (sau patruzeci) de Angry Birds.

Cât de îngrijorat ar trebui să fiu?

Suntem altceva decât alarmist aici la How-To Geek și ți-l oferim întotdeauna direct: în prezent, tragerea de suc este o amenințare teoretică în mare parte și șansele ca porturile de încărcare USB din chioșcul de la aeroportul tău local să fie de fapt un secret față pentru un computer de sifonare a datelor și injectarea de programe malware sunt foarte mici. Totuși, acest lucru nu înseamnă că ar trebui să ridici din umeri și să uiți imediat de riscul de securitate real pe care îl prezintă conectarea smartphone-ului sau a tabletei la un dispozitiv necunoscut.

Cu câțiva ani în urmă, când extensia Firefox Firesheep a fost discuția orașului în cercurile de securitate, tocmai amenințarea în mare măsură teoretică, dar încă foarte reală, a unei simple extensii de browser care permite utilizatorilor să deturneze sesiunile de utilizator ale serviciilor web ale altor utilizatori pe nodul Wi-Fi local, schimbări. Utilizatorii finali au început să ia în serios securitatea sesiunii de navigare (folosind tehnici precum prin tunel prin conexiunile lor de internet de acasă sau conectarea la VPN-uri ) și marile companii de internet au făcut schimbări majore de securitate (cum ar fi criptarea întregii sesiuni de browser și nu doar datele de conectare).

Tocmai în acest mod, conștientizarea utilizatorilor cu privire la amenințarea cu sucuri de ambele scade șansa ca oamenii să fie băși de suc și crește presiunea asupra companiilor pentru a-și gestiona mai bine practicile de securitate (este minunat, de exemplu, că dispozitivul dvs. iOS se împerechează atât de ușor și face experiența dvs. de utilizator ușoară, dar implicațiile asocierii pe toată durata de viață cu încredere de 100% în dispozitivul asociat sunt destul de grave)

Cum pot evita scuturarea sucurilor?

Deși jacking-ul cu suc nu este o amenințare la fel de răspândită ca furtul telefonului sau expunerea la viruși periculoși prin descărcări compromise, ar trebui totuși să luați măsuri de bun simț pentru a evita expunerea la sisteme care ar putea să vă acceseze malware dispozitivele personale. Imagine oferită de Exogear .

Cele mai evidente măsuri de precauție se referă pur și simplu la a nu fi necesar să vă încărcați telefonul utilizând un sistem terță parte:

Păstrați dispozitivele la dispoziție: Cea mai evidentă măsură de precauție este să vă mențineți dispozitivul mobil încărcat. Faceți-vă obișnuit să vă încărcați telefonul la domiciliu și la birou atunci când nu îl folosiți în mod activ sau când stați la birou și lucrați. Cu cât mai puține ori te uiți la o bară roșie a bateriei de 3% atunci când călătorești sau pleci de acasă, cu atât mai bine.

Purtați un încărcător personal: Încărcătoarele au devenit atât de mici și ușoare încât abia cântăresc mai mult decât cablul USB real la care se atașează. Aruncați un încărcător în geantă, astfel încât să puteți încărca propriul telefon și să păstrați controlul asupra portului de date.

Purtați o baterie de rezervă: Indiferent dacă alegeți să purtați o baterie completă de rezervă (pentru dispozitivele care vă permit să schimbați fizic bateria) sau o baterie de rezervă externă (cum ar fi acest mic 2600mAh ), puteți merge mai mult fără a fi nevoie să legați telefonul la un chioșc sau la o priză de perete.

Pe lângă faptul că telefonul dvs. menține o baterie plină, există tehnici software suplimentare pe care le puteți utiliza (deși, după cum vă puteți imagina, acestea sunt mai puțin decât ideale și nu sunt garantate să funcționeze, având în vedere cursa înarmărilor în continuă evoluție a exploatărilor de securitate). Ca atare, nu putem susține cu adevărat oricare dintre aceste tehnici ca fiind cu adevărat eficiente, dar sunt cu siguranță mai eficiente decât să nu facă nimic.

Blocați-vă telefonul: Când telefonul dvs. este blocat, într-adevăr blocat și inaccesibil fără introducerea unui cod PIN sau a unei parole echivalente, telefonul dvs. nu trebuie să se asocieze cu dispozitivul la care este conectat. Dispozitivele iOS se vor împerechea numai atunci când sunt deblocate - dar din nou, după cum am evidențiat mai devreme, asocierea are loc în câteva secunde, deci este mai bine să vă asigurați că telefonul este într-adevăr blocat.

Opriți telefonul: Această tehnică funcționează doar pe un model de telefon pe bază de model de telefon, deoarece unele telefoane, deși sunt oprite, vor alimenta tot circuitul USB și vor permite accesul la memoria flash din dispozitiv.

Dezactivați asocierea (numai dispozitivele iOS cu jailbreak): Jonathan Zdziarski, menționat mai devreme în articol, a lansat o mică aplicație pentru dispozitive iOS jailbreak, care permite utilizatorului final să controleze comportamentul de împerechere al dispozitivului. Puteți găsi aplicația sa, PairLock, în Cydia Store și aici .

O tehnică finală pe care o puteți utiliza, care este eficientă, dar incomodă, este utilizarea unui cablu USB cu firele de date fie îndepărtate, fie scurtcircuitate. Vândute ca cabluri „numai de alimentare”, acestor cabluri le lipsesc cele două fire necesare pentru transmisia de date și au doar cele două fire pentru transmisia de energie rămase. Unul dintre dezavantajele utilizării unui astfel de cablu este că dispozitivul dvs. se va încărca de obicei mai lent, deoarece încărcătoarele moderne folosesc canalele de date pentru a comunica cu dispozitivul și stabilesc un prag maxim de transfer adecvat (în absența acestei comunicări, încărcătorul va fi implicit la cel mai mic prag de siguranță).

În cele din urmă, cea mai bună apărare împotriva unui dispozitiv mobil compromis este conștientizarea. Păstrați dispozitivul încărcat, activați caracteristicile de securitate furnizate de sistemul de operare (știind că nu sunt infailibile și că toate sistemele de securitate pot fi exploatate) și evitați conectarea telefonului la stații de încărcare și computere necunoscute în același mod în care evitați cu înțelepciune deschiderea atașamentelor de la expeditori necunoscuți.