สมาร์ทโฟนของคุณต้องการการเติมเงิน ยัง อีกครั้งและคุณอยู่ห่างจากที่ชาร์จที่บ้านหลายไมล์ ตู้ชาร์จสาธารณะนั้นดูมีแนวโน้มที่ดีเพียงเสียบโทรศัพท์ของคุณและรับพลังงานที่หอมหวานและน่าหลงใหลที่คุณโหยหา มีอะไรผิดพลาดไปได้ใช่มั้ย? ต้องขอบคุณลักษณะทั่วไปในการออกแบบฮาร์ดแวร์และซอฟต์แวร์ของโทรศัพท์มือถือคุณจึงควรอ่านบางสิ่งเพื่อเรียนรู้เพิ่มเติมเกี่ยวกับการคั้นน้ำผลไม้และวิธีหลีกเลี่ยง

Juice Jacking คืออะไร?

ไม่ว่าคุณจะมีสมาร์ทโฟนสมัยใหม่แบบใดไม่ว่าจะเป็นอุปกรณ์ Android, iPhone หรือ BlackBerry ก็ตามมีคุณสมบัติทั่วไปอย่างหนึ่งในโทรศัพท์ทุกรุ่นนั่นคือแหล่งจ่ายไฟและสตรีมข้อมูลผ่านสายเคเบิลเดียวกัน ไม่ว่าคุณจะใช้การเชื่อมต่อ USB miniB มาตรฐานในปัจจุบันหรือสายเคเบิลที่เป็นกรรมสิทธิ์ของ Apple ก็เป็นสถานการณ์เดียวกัน: สายเคเบิลที่ใช้ชาร์จแบตเตอรี่ในโทรศัพท์ของคุณเป็นสายเดียวกับที่คุณใช้ในการถ่ายโอนและซิงค์ข้อมูล

การตั้งค่าข้อมูล / พลังงานบนสายเคเบิลเดียวกันนี้นำเสนอเวกเตอร์วิธีการสำหรับผู้ใช้ที่ประสงค์ร้ายในการเข้าถึงโทรศัพท์ของคุณในระหว่างกระบวนการชาร์จ การใช้ประโยชน์จากข้อมูล USB / สายไฟเพื่อเข้าถึงข้อมูลของโทรศัพท์อย่างผิดกฎหมายและ / หรือฉีดรหัสที่เป็นอันตรายลงในอุปกรณ์เรียกว่า Juice Jacking

การโจมตีอาจทำได้ง่ายเหมือนกับการบุกรุกความเป็นส่วนตัวโดยโทรศัพท์ของคุณจะจับคู่กับคอมพิวเตอร์ที่ซ่อนอยู่ภายในตู้ชาร์จและข้อมูลเช่นภาพถ่ายส่วนตัวและข้อมูลติดต่อจะถูกโอนไปยังอุปกรณ์ที่เป็นอันตราย การโจมตีนี้อาจเป็นการรุกรานได้เช่นเดียวกับการฉีดรหัสที่เป็นอันตรายลงในอุปกรณ์ของคุณโดยตรง ในการประชุมด้านความปลอดภัยของ BlackHat ในปีนี้นักวิจัยด้านความปลอดภัย Billy Lau, YeongJin Jang และ Chengyu Song กำลังนำเสนอ“ MACTANS: การฉีดมัลแวร์ลงในอุปกรณ์ iOS ผ่าน Malicious Chargers” และนี่คือข้อความที่ตัดตอนมาจาก การนำเสนอบทคัดย่อ :

ในการนำเสนอนี้เราจะสาธิตวิธีที่อุปกรณ์ iOS สามารถถูกบุกรุกได้ภายในหนึ่งนาทีหลังจากเสียบเข้ากับอุปกรณ์ชาร์จที่เป็นอันตราย ก่อนอื่นเราจะตรวจสอบกลไกการรักษาความปลอดภัยที่มีอยู่ของ Apple เพื่อป้องกันการติดตั้งซอฟต์แวร์โดยพลการจากนั้นอธิบายถึงความสามารถของ USB เพื่อหลีกเลี่ยงกลไกการป้องกันเหล่านี้ เพื่อให้แน่ใจว่าการติดไวรัสที่เกิดขึ้นจะยังคงอยู่เราจะแสดงให้เห็นว่าผู้โจมตีสามารถซ่อนซอฟต์แวร์ของตนได้อย่างไรในลักษณะเดียวกับที่ Apple ซ่อนแอปพลิเคชันในตัว

เพื่อแสดงให้เห็นถึงการประยุกต์ใช้ช่องโหว่เหล่านี้ในทางปฏิบัติเราได้สร้างการพิสูจน์แนวคิดเกี่ยวกับอุปกรณ์ชาร์จที่เป็นอันตรายซึ่งเรียกว่า Mactans โดยใช้ BeagleBoard ฮาร์ดแวร์นี้ได้รับการคัดเลือกเพื่อแสดงให้เห็นถึงความง่ายดายในการสร้างที่ชาร์จ USB ที่ดูไร้เดียงสาและเป็นอันตราย ในขณะที่ Mactans ถูกสร้างขึ้นด้วยเวลาที่ จำกัด และงบประมาณเพียงเล็กน้อยเรายังพิจารณาสั้น ๆ ว่าฝ่ายตรงข้ามที่มีแรงจูงใจและได้รับทุนสนับสนุนจะทำอะไรได้มากกว่านี้

การใช้ฮาร์ดแวร์นอกชั้นวางราคาถูกและช่องโหว่ด้านความปลอดภัยที่เห็นได้ชัดทำให้พวกเขาสามารถเข้าถึงอุปกรณ์ iOS รุ่นปัจจุบันได้ภายในเวลาไม่ถึงหนึ่งนาทีแม้ว่าจะมีมาตรการป้องกันความปลอดภัยมากมายที่ Apple ได้กำหนดไว้เพื่อหลีกเลี่ยงสิ่งนี้โดยเฉพาะ

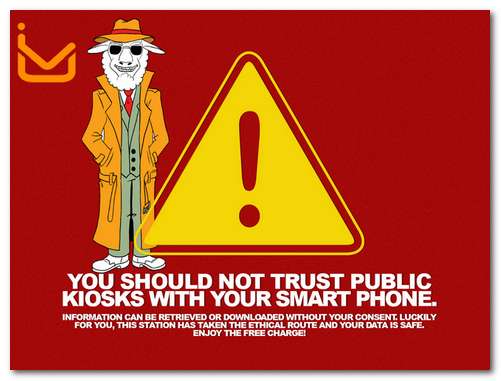

อย่างไรก็ตามการใช้ประโยชน์ในลักษณะนี้แทบจะไม่เกิดปัญหากับเรดาร์รักษาความปลอดภัย เมื่อสองปีที่แล้วในการประชุมความปลอดภัย DEF CON ปี 2011 นักวิจัยจาก Aires Security, Brian Markus, Joseph Mlodzianowski และ Robert Rowley ได้สร้างตู้ชาร์จเพื่อแสดงให้เห็นถึงอันตรายของน้ำผลไม้โดยเฉพาะและแจ้งเตือนประชาชนว่าโทรศัพท์ของพวกเขามีช่องโหว่เพียงใดเมื่อ เชื่อมต่อกับคีออสก์ - รูปภาพด้านบนจะแสดงต่อผู้ใช้หลังจากที่พวกเขาเสียบปลั๊กเข้าสู่คีออสก์ที่เป็นอันตราย แม้แต่อุปกรณ์ที่ได้รับคำสั่งไม่ให้จับคู่หรือแชร์ข้อมูลก็ยังถูกโจมตีผ่านตู้ Aires Security บ่อยครั้ง

สิ่งที่น่าหนักใจกว่านั้นคือการสัมผัสกับคีออสก์ที่เป็นอันตรายอาจสร้างปัญหาด้านความปลอดภัยที่ยังคงอยู่ได้แม้จะไม่มีการแทรกโค้ดที่เป็นอันตรายในทันที ใน บทความล่าสุดเกี่ยวกับเรื่องนี้ นักวิจัยด้านความปลอดภัย Jonathan Zdziarski เน้นย้ำว่าช่องโหว่ในการจับคู่ iOS ยังคงมีอยู่และสามารถเสนอหน้าต่างให้ผู้ใช้ที่เป็นอันตรายไปยังอุปกรณ์ของคุณได้แม้ว่าคุณจะไม่ได้ติดต่อกับคีออสก์แล้ว

หากคุณไม่คุ้นเคยกับการทำงานของการจับคู่บน iPhone หรือ iPad นี่เป็นกลไกที่เดสก์ท็อปของคุณสร้างความสัมพันธ์ที่เชื่อถือได้กับอุปกรณ์ของคุณเพื่อให้ iTunes, Xcode หรือเครื่องมืออื่น ๆ สามารถพูดคุยกับอุปกรณ์ได้ เมื่อจับคู่เครื่องเดสก์ท็อปแล้วจะสามารถเข้าถึงโฮสต์ของข้อมูลส่วนบุคคลบนอุปกรณ์รวมถึงสมุดที่อยู่โน้ตภาพถ่ายคอลเลคชันเพลงฐานข้อมูล SMS การพิมพ์แคชและยังสามารถเริ่มการสำรองข้อมูลทั้งหมดของโทรศัพท์ เมื่อจับคู่อุปกรณ์แล้วทั้งหมดนี้และอื่น ๆ สามารถเข้าถึงแบบไร้สายได้ตลอดเวลาไม่ว่าคุณจะเปิดการซิงค์ WiFi ไว้หรือไม่ การจับคู่จะคงอยู่ตลอดอายุของระบบไฟล์นั่นคือเมื่อ iPhone หรือ iPad ของคุณจับคู่กับเครื่องอื่นความสัมพันธ์ในการจับคู่จะคงอยู่จนกว่าคุณจะกู้คืนโทรศัพท์กลับสู่สถานะโรงงาน

กลไกนี้มีจุดมุ่งหมายเพื่อให้การใช้อุปกรณ์ iOS ของคุณไม่เจ็บปวดและสนุกสนานสามารถสร้างสถานะที่ค่อนข้างเจ็บปวดได้จริง ๆ : คีออสก์ที่คุณเพิ่งชาร์จ iPhone ของคุณด้วยกระป๋องในทางทฤษฎีจะรักษาสายสะดือ Wi-Fi ไปยังอุปกรณ์ iOS ของคุณเพื่อการเข้าถึงต่อไปแม้หลังจากนั้น คุณถอดปลั๊กโทรศัพท์ของคุณและทรุดตัวลงบนเก้าอี้เลานจ์ของสนามบินใกล้ ๆ เพื่อเล่น Angry Birds สักรอบ (หรือสี่สิบตัว)

ฉันควรจะกังวลแค่ไหน?

เราเป็นอะไรก็ได้นอกจากผู้ตื่นตระหนกที่ How-To Geek และเรามักจะมอบสิ่งนี้ให้กับคุณโดยตรง: การคั้นน้ำผลไม้เป็นภัยคุกคามทางทฤษฎีส่วนใหญ่และโอกาสที่พอร์ตชาร์จ USB ในตู้ที่สนามบินในพื้นที่ของคุณจะเป็นความลับ ด้านหน้าสำหรับการสูบข้อมูลและคอมพิวเตอร์ที่ฉีดมัลแวร์อยู่ในระดับต่ำมาก อย่างไรก็ตามนี่ไม่ได้หมายความว่าคุณควรจะยักไหล่และลืมทันทีเกี่ยวกับความเสี่ยงด้านความปลอดภัยที่แท้จริงที่การเสียบสมาร์ทโฟนหรือแท็บเล็ตเข้ากับอุปกรณ์ที่ไม่รู้จักจะทำให้เกิด

หลายปีก่อนเมื่อส่วนขยาย Firefox Firesheep เป็นที่พูดถึงของเมืองในแวดวงความปลอดภัยมันเป็นภัยคุกคามทางทฤษฎีส่วนใหญ่ แต่ยังคงเป็นภัยคุกคามที่แท้จริงของส่วนขยายเบราว์เซอร์ที่เรียบง่ายซึ่งทำให้ผู้ใช้สามารถขโมยเซสชันผู้ใช้บริการเว็บของผู้ใช้รายอื่นบนโหนด Wi-Fi ในพื้นที่ซึ่งนำไปสู่ความสำคัญ การเปลี่ยนแปลง ผู้ใช้เริ่มให้ความสำคัญกับความปลอดภัยของเซสชันการท่องเว็บอย่างจริงจังมากขึ้น (โดยใช้เทคนิคเช่น เจาะอุโมงค์ผ่านการเชื่อมต่ออินเทอร์เน็ตที่บ้าน หรือ เชื่อมต่อกับ VPN ) และ บริษัท อินเทอร์เน็ตรายใหญ่ได้ทำการเปลี่ยนแปลงด้านความปลอดภัยครั้งใหญ่ (เช่นเข้ารหัสทั้งเซสชันเบราว์เซอร์ไม่ใช่เฉพาะการเข้าสู่ระบบ)

ในลักษณะนี้การทำให้ผู้ใช้ตระหนักถึงภัยคุกคามของการคั้นน้ำผลไม้ทั้งสองอย่างจะช่วยลดโอกาสที่ผู้คนจะถูกน้ำผลไม้และเพิ่มแรงกดดันให้ บริษัท ต่างๆจัดการแนวทางปฏิบัติด้านความปลอดภัยได้ดีขึ้น (เป็นเรื่องที่ดีมากที่อุปกรณ์ iOS ของคุณจะจับคู่ได้อย่างง่ายดายและ ทำให้ประสบการณ์การใช้งานของคุณราบรื่น แต่ผลของการจับคู่ตลอดอายุการใช้งานด้วยความไว้วางใจ 100% ในอุปกรณ์ที่จับคู่นั้นค่อนข้างจริงจัง)

ฉันจะหลีกเลี่ยง Juice Jacking ได้อย่างไร?

แม้ว่าการขโมยน้ำผลไม้จะไม่ได้เป็นภัยคุกคามที่แพร่หลายเท่ากับการขโมยโทรศัพท์โดยสิ้นเชิงหรือการสัมผัสกับไวรัสที่เป็นอันตรายผ่านการดาวน์โหลดที่ถูกบุกรุก แต่คุณก็ยังควรระมัดระวังตามสามัญสำนึกเพื่อหลีกเลี่ยงการสัมผัสกับระบบที่อาจเข้าถึงอุปกรณ์ส่วนตัวของคุณโดยไม่ประสงค์ดี เอื้อเฟื้อภาพโดย Exogear .

ข้อควรระวังที่ชัดเจนที่สุดอยู่ที่การทำให้ไม่จำเป็นต้องชาร์จโทรศัพท์โดยใช้ระบบของบุคคลที่สาม:

ปิดอุปกรณ์ของคุณไว้: ข้อควรระวังที่ชัดเจนที่สุดคือการชาร์จอุปกรณ์มือถือของคุณ ทำให้เป็นนิสัยในการชาร์จโทรศัพท์ที่บ้านและที่ทำงานเมื่อคุณไม่ได้ใช้งานหรือนั่งทำงานอยู่ที่โต๊ะทำงาน ยิ่งคุณพบว่าตัวเองจ้องที่แถบแบตเตอรี่สีแดง 3% น้อยลงเมื่อคุณเดินทางหรือออกจากบ้านก็ยิ่งดี

พกที่ชาร์จส่วนตัว: ที่ชาร์จมีขนาดเล็กและน้ำหนักเบาจนแทบไม่มีน้ำหนักมากกว่าสาย USB จริงที่ต่ออยู่ โยนที่ชาร์จลงในกระเป๋าของคุณเพื่อให้คุณสามารถชาร์จโทรศัพท์ของคุณเองและควบคุมพอร์ตข้อมูลได้

พกแบตเตอรี่สำรอง: ไม่ว่าคุณจะเลือกพกพาแบตเตอรี่สำรองแบบเต็ม (สำหรับอุปกรณ์ที่ให้คุณสลับแบตเตอรี่ได้จริง) หรือแบตเตอรี่สำรองภายนอก (เช่น 2600mAh ตัวเล็ก ๆ นี้ ) คุณสามารถใช้งานได้นานขึ้นโดยไม่จำเป็นต้องเชื่อมต่อโทรศัพท์กับคีออสก์หรือเต้ารับที่ผนัง

นอกเหนือจากการตรวจสอบให้แน่ใจว่าโทรศัพท์ของคุณมีแบตเตอรี่เต็มแล้วยังมีเทคนิคซอฟต์แวร์เพิ่มเติมที่คุณสามารถใช้ได้อีกด้วย (แม้ว่าจะเป็นอย่างที่คุณสามารถจินตนาการได้ว่าสิ่งเหล่านี้น้อยกว่าที่เหมาะและไม่รับประกันว่าจะใช้งานได้เนื่องจากการแข่งขันด้านความปลอดภัยที่พัฒนาอย่างต่อเนื่อง) ด้วยเหตุนี้เราจึงไม่สามารถรับรองว่าเทคนิคเหล่านี้ได้ผลอย่างแท้จริง แต่แน่นอนว่ามีประสิทธิภาพมากกว่าการไม่ทำอะไรเลย

ล็อคโทรศัพท์ของคุณ: เมื่อโทรศัพท์ของคุณถูกล็อคล็อกอย่างแท้จริงและไม่สามารถเข้าถึงได้โดยไม่ต้องป้อน PIN หรือรหัสผ่านที่เทียบเท่าโทรศัพท์ของคุณไม่ควรจับคู่กับอุปกรณ์ที่เชื่อมต่ออยู่ อุปกรณ์ iOS จะจับคู่เมื่อปลดล็อกเท่านั้น แต่อีกครั้งตามที่เราได้เน้นไว้ก่อนหน้านี้การจับคู่จะเกิดขึ้นภายในไม่กี่วินาทีดังนั้นคุณจึงควรตรวจสอบให้แน่ใจว่าโทรศัพท์ล็อกอยู่

ปิดโทรศัพท์: เทคนิคนี้ใช้ได้กับโทรศัพท์ตามรุ่นของโทรศัพท์เท่านั้นเนื่องจากโทรศัพท์บางรุ่นจะปิดเครื่อง แต่ก็ยังเปิดวงจร USB ทั้งหมดและอนุญาตให้เข้าถึงที่เก็บข้อมูลแฟลชในอุปกรณ์ได้

ปิดใช้งานการจับคู่ (อุปกรณ์ iOS ที่ถูกเจลเบรคเท่านั้น): Jonathan Zdziarski ซึ่งกล่าวถึงก่อนหน้านี้ในบทความได้เปิดตัวแอปพลิเคชั่นขนาดเล็กสำหรับอุปกรณ์ iOS ที่เจลเบรคซึ่งช่วยให้ผู้ใช้สามารถควบคุมพฤติกรรมการจับคู่ของอุปกรณ์ได้ คุณสามารถค้นหาแอปพลิเคชัน PairLock ของเขาได้ใน Cydia Store และ ที่นี่ .

เทคนิคสุดท้ายที่คุณสามารถใช้ได้ซึ่งได้ผล แต่ไม่สะดวกคือการใช้สาย USB กับสายข้อมูลที่ถอดออกหรือลัดออก ขายเป็นสาย "จ่ายไฟเท่านั้น" สายเคเบิลเหล่านี้ขาดทั้งสองสายที่จำเป็นสำหรับการรับส่งข้อมูลและมีเพียงสองสายสำหรับการส่งกำลัง อย่างไรก็ตามข้อเสียอย่างหนึ่งของการใช้สายเคเบิลดังกล่าวคือโดยปกติอุปกรณ์ของคุณจะชาร์จช้ากว่าเนื่องจากอุปกรณ์ชาร์จรุ่นใหม่ใช้ช่องข้อมูลเพื่อสื่อสารกับอุปกรณ์และกำหนดเกณฑ์การถ่ายโอนสูงสุดที่เหมาะสม (หากไม่มีการสื่อสารนี้เครื่องชาร์จจะตั้งค่าเริ่มต้นเป็น เกณฑ์ความปลอดภัยต่ำสุด)

ท้ายที่สุดแล้วการป้องกันอุปกรณ์เคลื่อนที่ที่ถูกบุกรุกที่ดีที่สุดคือการรับรู้ ชาร์จอุปกรณ์ของคุณเปิดใช้งานคุณสมบัติด้านความปลอดภัยที่ระบบปฏิบัติการจัดหาให้ (โดยรู้ว่าไม่สามารถป้องกันการเข้าใจผิดได้และระบบรักษาความปลอดภัยทุกระบบสามารถใช้ประโยชน์ได้) และหลีกเลี่ยงการเสียบโทรศัพท์ของคุณเข้ากับสถานีชาร์จและคอมพิวเตอร์ที่ไม่รู้จักด้วยวิธีเดียวกับที่คุณหลีกเลี่ยงการเปิดไฟล์แนบอย่างชาญฉลาด จากผู้ส่งที่ไม่รู้จัก