Некоторые люди считают, что Tor - это полностью анонимный, частный и безопасный способ доступа к Интернету, при котором никто не может контролировать ваш просмотр и отслеживать его до вас - но так ли это? Все не так просто.

Tor - не идеальное решение для обеспечения анонимности и конфиденциальности. У него есть несколько важных ограничений и рисков, о которых вы должны знать, если собираетесь его использовать.

Узлы выхода можно обнюхать

Читать наше обсуждение того, как работает Tor для более подробного ознакомления с тем, как Tor обеспечивает анонимность. Таким образом, когда вы используете Tor, ваш Интернет-трафик направляется через сеть Tor и проходит через несколько случайно выбранных реле, прежде чем покинуть сеть Tor. Tor разработан таким образом, что теоретически невозможно узнать, какой компьютер действительно запрашивал трафик. Возможно, ваш компьютер инициировал соединение, или он может просто действовать как ретранслятор, ретранслируя этот зашифрованный трафик на другой узел Tor.

Однако большая часть трафика Tor в конечном итоге должна исходить из сети Tor. Например, предположим, что вы подключаетесь к Google через Tor - ваш трафик проходит через несколько ретрансляторов Tor, но в конечном итоге он должен выходить из сети Tor и подключаться к серверам Google. Последний узел Tor, где ваш трафик покидает сеть Tor и попадает в открытый Интернет, можно отслеживать. Этот узел, через который трафик выходит из сети Tor, известен как «узел выхода» или «реле выхода».

На диаграмме ниже красная стрелка представляет незашифрованный трафик между выходным узлом и «Бобом», компьютером в Интернете.

Если вы получаете доступ к зашифрованному (HTTPS) веб-сайту, например к своей учетной записи Gmail, это нормально, хотя выходной узел может видеть, что вы подключаетесь к Gmail. если вы получаете доступ к незашифрованному веб-сайту, выходной узел потенциально может отслеживать вашу активность в Интернете, отслеживая веб-страницы, которые вы посещаете, выполняемые вами поисковые запросы и отправляемые вами сообщения.

Люди должны дать согласие на запуск выходных узлов, поскольку запущенные выходные узлы подвергают их большему юридическому риску, чем просто запуск ретрансляционного узла, который передает трафик. Вполне вероятно, что правительства управляют некоторыми выходными узлами и контролируют уходящий из них трафик, используя полученные знания для расследования преступлений или, в репрессивных странах, для наказания политических активистов.

Это не просто теоретический риск. В 2007 г. исследователь безопасности перехватил пароли и сообщения электронной почты для сотни учетных записей электронной почты, запустив выходной узел Tor. Упомянутые пользователи совершили ошибку, не использовав шифрование в своей почтовой системе, полагая, что Tor каким-то образом защитит их своим внутренним шифрованием. Но Tor работает не так.

Урок : При использовании Tor обязательно используйте зашифрованные (HTTPS) веб-сайты для всего конфиденциального. Имейте в виду, что ваш трафик может отслеживаться не только правительствами, но и злоумышленниками, которые ищут личные данные.

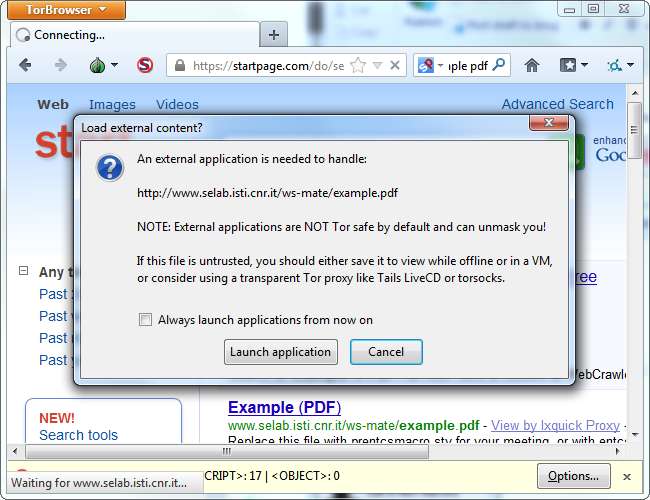

JavaScript, плагины и другие приложения могут привести к утечке вашего IP

Пакет браузера Tor, который мы рассмотрели, когда мы объяснили, как использовать Tor , поставляется с предварительно настроенными безопасными настройками. JavaScript отключен, плагины не могут работать, и браузер предупредит вас, если вы попытаетесь загрузить файл и открыть его в другом приложении.

JavaScript обычно не представляет угрозы безопасности , но если вы пытаетесь скрыть свой IP, вы не хотите использовать JavaScript. Движок JavaScript вашего браузера, плагины, такие как Adobe Flash, и внешние приложения, такие как Adobe Reader или даже видеоплеер, могут потенциально «утечь» ваш реальный IP-адрес на веб-сайт, который пытается его получить.

Пакет браузера Tor позволяет избежать всех этих проблем с настройками по умолчанию, но вы потенциально можете отключить эту защиту и использовать JavaScript или плагины в браузере Tor. Не делайте этого, если вы серьезно относитесь к анонимности - и если вы не серьезно относитесь к анонимности, вам вообще не следует использовать Tor.

Это тоже не теоретический риск. В 2011 г. группа исследователей приобрела IP-адреса 10 000 человек, которые использовали клиентов BitTorrent через Tor. Как и многие другие типы приложений, клиенты BitTorrent небезопасны и способны раскрыть ваш реальный IP-адрес.

Урок : Оставьте настройки безопасности браузера Tor на месте. Не пытайтесь использовать Tor с другим браузером - используйте пакет браузера Tor, который предварительно настроен с идеальными настройками. Вы не должны использовать другие приложения в сети Tor.

Запуск узла выхода подвергает вас риску

Если вы серьезно относитесь к анонимности в Интернете, возможно, вы захотите пожертвовать пропускную способность, запустив ретранслятор Tor. Это не должно быть проблемой с законом - ретранслятор Tor просто передает зашифрованный трафик туда и обратно внутри сети Tor. Tor обеспечивает анонимность с помощью ретрансляторов, которыми управляют волонтеры.

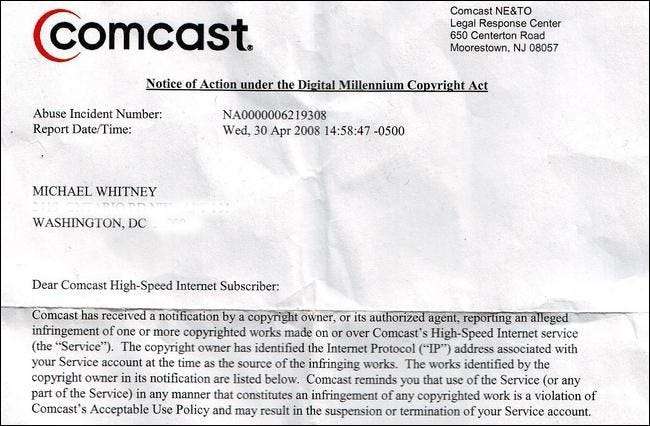

Однако вам следует дважды подумать, прежде чем запускать реле выхода, то есть место, где трафик Tor выходит из анонимной сети и подключается к открытому Интернету. Если преступники используют Tor для незаконных целей и трафик исходит из вашего выходного реле, этот трафик будет отслеживаться до вашего IP-адреса, и вы можете получить стук в дверь и конфискацию вашего компьютерного оборудования. Мужчина в Австрии был набег и обвинен в распространении детской порнографии для запуска узла выхода Tor. Запуск узла выхода Tor позволяет другим людям делать плохие вещи, которые могут быть прослежены до вас, точно так же, как работа в открытой сети Wi-Fi - но это гораздо, намного, гораздо более вероятно, что на самом деле вы попадете в неприятности. Однако последствия не могут быть уголовным наказанием. Вы можете просто столкнуться с судебным иском за загрузку контента, защищенного авторским правом, или действия в соответствии с Система оповещения об авторских правах в США .

Риски, связанные с запуском узлов выхода Tor, фактически связаны с первой точкой. Поскольку запуск узла выхода Tor настолько рискован, немногие люди делают это. Однако правительствам может сойти с рук запуск узлов выхода - и, вероятно, многие так и поступают.

Урок : Никогда не запускайте выходной узел Tor - серьезно.

Проект Tor имеет рекомендации по запуску выходного узла если очень хочешь. Их рекомендации включают запуск узла выхода на выделенном IP-адресе в коммерческом объекте и использование дружественного к Tor интернет-провайдера. Не пытайтесь сделать это дома! (Большинству людей даже не следует пробовать это на работе.)

Tor - это не волшебное решение, обеспечивающее анонимность. Он обеспечивает анонимность за счет грамотной передачи зашифрованного трафика через сеть, но этот трафик должен откуда-то появляться, что является проблемой как для пользователей Tor, так и для операторов выходных узлов. Кроме того, программное обеспечение, которое работает на наших компьютерах, не предназначено для сокрытия наших IP-адресов, что создает риски при выполнении чего-либо, кроме просмотра простых HTML-страниц в браузере Tor.

Кредит изображения: Майкл Уитни на Flickr , Энди Робертс на Flickr , Проект Tor, Inc.