Vannak, akik úgy gondolják, hogy a Tor egy teljesen névtelen, privát és biztonságos mód az internet elérésére anélkül, hogy bárki képes lenne figyelemmel kísérni a böngészést és visszavezetni rád - de mégis? Nem egészen ilyen egyszerű.

A Tor nem a tökéletes anonimitási és adatvédelmi megoldás. Számos fontos korlátozása és kockázata van, amelyekkel tisztában kell lennie, ha használni fogja.

A kilépési csomópontok szimatolhatók

Olvas megbeszélésünk Tor működéséről részletesebb áttekintés céljából, hogy Tor miként biztosítja névtelenségét. Összefoglalva: ha a Tor-t használja, akkor az internetes forgalmát Tor hálózatán keresztül továbbítja, és több véletlenszerűen kiválasztott relén megy keresztül, mielőtt kilépne a Tor hálózatból. A Tor úgy lett megtervezve, hogy elméletileg lehetetlen megtudni, melyik számítógép kérte a forgalmat. Lehet, hogy számítógépe kezdeményezte a kapcsolatot, vagy csak közvetítőként működik, továbbítva a titkosított forgalmat egy másik Tor csomópont felé.

A legtöbb Tor forgalomnak azonban végül a Tor hálózatból kell származnia. Tegyük fel például, hogy a Tor-on keresztül csatlakozik a Google-hoz - forgalmát több Tor-relén keresztül vezetik át, de ennek végül a Tor hálózatából kell kiépülnie, és csatlakoznia kell a Google szervereihez. Az utolsó Tor csomópont, ahol a forgalma elhagyja a Tor hálózatot és belép a nyílt internetre, figyelhető. Ezt a csomópontot, ahol a forgalom kilép a Tor hálózatból, „kilépési csomópontnak” vagy „kilépési relének” nevezzük.

Az alábbi ábrán a piros nyíl a titkosítatlan forgalmat jelzi a kilépési csomópont és az interneten található „Bob” számítógép között.

Ha egy titkosított (HTTPS) webhelyet, például Gmail-fiókját keresi fel, ez rendben van - bár a kilépési csomópont láthatja, hogy a Gmailhez csatlakozik. ha titkosítatlan webhelyet keres fel, a kilépési csomópont nyomon követheti az Ön internetes tevékenységét, nyomon követheti a felkeresett weboldalakat, az elvégzett kereséseket és az elküldött üzeneteket.

Az embereknek bele kell egyezniük a kilépési csomópontok futtatásába, mivel a kilépési csomópontok futtatása nagyobb jogi kockázatot jelent számukra, mint pusztán a forgalmat elhaladó közvetítő csomópont futtatása. Valószínű, hogy a kormányok működtetnek néhány kilépési csomópontot, és figyelik az őket elhagyó forgalmat, a megtanultakat felhasználva bűnözők nyomozásához, vagy elnyomó országokban megbüntetik a politikai aktivistákat.

Ez nem csak elméleti kockázat. 2007-ben a biztonsági kutató elfogta a jelszavakat és az e-mail üzeneteket száz e-mail fiókhoz egy Tor kilépési csomópont futtatásával. A szóban forgó felhasználók elkövették azt a hibát, hogy nem használtak titkosítást az e-mail rendszerükön, és úgy gondolták, hogy a Tor valahogy megvédi őket a belső titkosításával. De Tor nem így működik.

Lecke : A Tor használatakor feltétlenül használjon titkosított (HTTPS) weboldalakat bármilyen érzékeny célra. Ne feledje, hogy forgalmát figyelemmel kísérhetik - nemcsak a kormányok, hanem a rosszindulatú emberek is, akik privát adatokat keresnek.

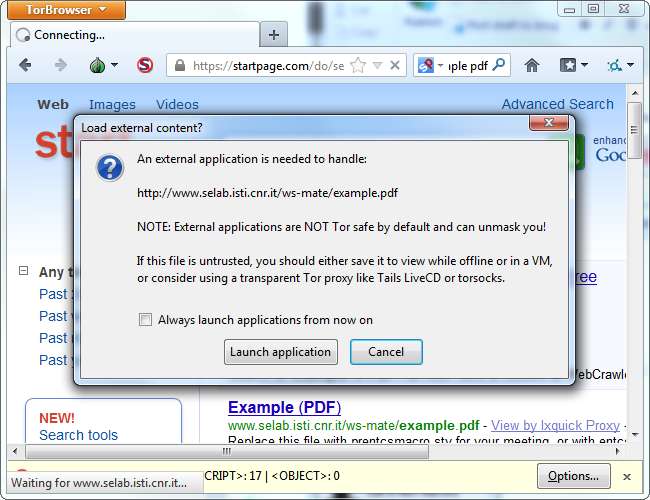

A JavaScript, a beépülő modulok és más alkalmazások szivároghatnak az IP címen

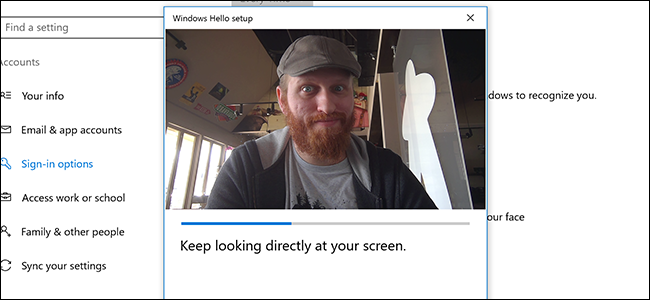

A Tor böngészőköteg, amelyre mikor kerültünk elmagyaráztuk a Tor használatát , előre be van állítva a biztonságos beállításokkal. A JavaScript le van tiltva, a plug-inek nem futtathatók, és a böngésző figyelmeztet, ha megpróbál letölteni egy fájlt, és megnyitja azt egy másik alkalmazásban.

A JavaScript általában nem jelent biztonsági kockázatot , de ha el akarja rejteni az IP-címét, akkor nem akarja használni a JavaScript-et. A böngésző JavaScript-motorja, az Adobe Flash-hez hasonló beépülő modulok és az olyan külső alkalmazások, mint az Adobe Reader vagy akár egy videolejátszó potenciálisan "kiszivárogtathatják" a valódi IP-címet egy olyan webhelyre, amely megpróbálja megszerezni azt.

A Tor böngészőcsomag elkerüli ezeket a problémákat az alapértelmezett beállításokkal, de potenciálisan letilthatja ezeket a védelmeket, és JavaScriptet vagy bővítményeket használhat a Tor böngészőben. Ne tegye ezt, ha komolyan gondolja az anonimitást - és ha nem gondolja komolyan az anonimitást, akkor elsősorban nem szabad a Tor-ot használni.

Ez sem csak elméleti kockázat. 2011-ben a kutatócsoport megszerezte az IP-címeket 10 000 emberből, akik a Tor-on keresztül BitTorrent klienseket használtak. Sok más típusú alkalmazáshoz hasonlóan a BitTorrent kliensek is bizonytalanok és képesek feltárni az igazi IP-címet.

Lecke : Hagyja a helyén a Tor böngésző biztonságos beállításait. Ne próbálja meg használni a Tor-t egy másik böngészővel - ragaszkodjon a Tor böngészőcsomaghoz, amelyet előre konfiguráltak az ideális beállításokkal. Nem szabad más alkalmazásokat használni a Tor hálózattal.

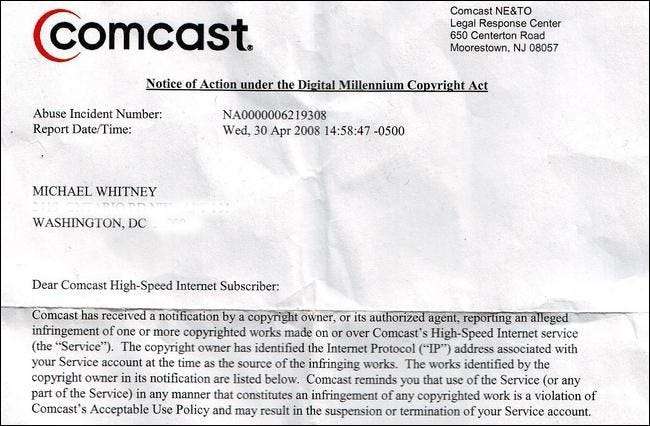

A kilépési csomópont futtatása kockázatot jelent

Ha nagy híve vagy az online névtelenségnek, a Tor relé futtatásával motiválódhat a sávszélesség felajánlására. Ez nem lehet jogi probléma - egy Tor-relé csak továbbítja a titkosított forgalmat oda-vissza a Tor hálózatán belül. Tor névtelenséget ér el önkéntesek által vezetett közvetítőkön keresztül.

Mindazonáltal meg kell gondolnia kétszer, mielőtt elindítaná a kilépési relét, ahol a Tor forgalma kijön az anonim hálózatból, és csatlakozik a nyílt internethez. Ha a bűnözők a Tor-ot illegális dolgokra használják, és a forgalom az Ön kilépő reléjéből származik, akkor az a forgalom nyomon követhető lesz az Ön IP-címére, és kopoghat az ajtón, és elkobozhatják számítógépes eszközeit. Egy férfi Ausztriában volt rajtaütés és gyermekpornográfia terjesztésével vádolják Tor kilépési csomópont futtatásához. A Tor kilépési csomópont futtatása lehetővé teszi más emberek számára, hogy rossz dolgokat kövessenek, amelyek visszavezethetők rád, akárcsak nyitott Wi-Fi hálózatot működtetni - de sokkal, de sokkal, de sokkal valószínűbb, hogy valóban bajba kerül. A következmények azonban nem lehetnek büntetőjogi szankciók. Csak bíróság elé állhat a szerzői jog által védett tartalom letöltése vagy a Copyright Alert System az Egyesült Államokban .

A Tor kilépési csomópontok futtatásával járó kockázatok valójában az első ponthoz kötődnek. Mivel a Tor kilépési csomópont futtatása annyira kockázatos, kevesen teszik meg. A kormányok azonban megúszhatják a futó kijárati csomópontokat - és valószínűleg sokan megteszik.

Lecke : Soha ne futtasson Tor kimeneti csomópontot - komolyan.

A Tor projekt rendelkezik ajánlások a kilépési csomópont futtatásához ha nagyon akarod. Ajánlásaik között szerepel egy kilépési csomópont futtatása egy dedikált IP-címen egy kereskedelmi létesítményben és egy Tor-barát ISP használata. Ezt ne próbálja ki otthon! (A legtöbb embernek ezt még a munkahelyén sem szabad kipróbálnia.)

A Tor nem varázslatos megoldás, amely névtelenséget biztosít Önnek. Anonimitást ér el azzal, hogy okosan továbbítja a titkosított forgalmat egy hálózaton keresztül, de ennek a forgalomnak valahol létre kell jönnie - ami mind a Tor felhasználói, mind a kilépési csomópont-üzemeltetők számára problémát jelent. Ezenkívül a számítógépeinken futó szoftvert nem arra tervezték, hogy elrejtse az IP-címeinket, ami kockázatot jelent, ha a Tor böngészőben az egyszerű HTML-oldalak megtekintésén túl bármi másra is szükség van.

Kép jóváírása: Michael Whitney a Flickr-en , Andy Roberts a Flickr-en , The Tor Project, Inc.