कुछ लोगों का मानना है कि टोर पूरी तरह से गुमनाम, निजी और सुरक्षित तरीका है जिससे कोई भी बिना इंटरनेट का उपयोग कर आपके ब्राउज़िंग की निगरानी कर सकता है और उसे वापस आपको ट्रेस कर सकता है - लेकिन क्या ऐसा है? यह इतना आसान नहीं है।

Tor संपूर्ण गुमनामी और गोपनीयता समाधान नहीं है। इसकी कई महत्वपूर्ण सीमाएँ और जोखिम हैं, जिनके बारे में आपको पता होना चाहिए कि क्या आप इसका उपयोग करने जा रहे हैं।

एक्ज़िट नोड्स सूँघा जा सकता है

पढ़ें टॉर कैसे काम करता है, इस बारे में हमारी चर्चा कैसे टो अपने गुमनामी प्रदान करता है पर एक अधिक विस्तृत देखो के लिए। सारांश में, जब आप Tor का उपयोग करते हैं, तो आपका इंटरनेट ट्रैफ़िक Tor के नेटवर्क से होकर जाता है और Tor नेटवर्क से बाहर निकलने से पहले कई बेतरतीब ढंग से चयनित रिले से गुजरता है। Tor को इस तरह से डिज़ाइन किया गया है कि यह जानना सैद्धांतिक रूप से असंभव है कि कौन सा कंप्यूटर वास्तव में ट्रैफ़िक का अनुरोध करता है। हो सकता है कि आपके कंप्यूटर ने कनेक्शन शुरू किया हो या यह सिर्फ एक रिले के रूप में काम कर रहा हो, जो उस ट्रैफ़िक को दूसरे टो नोड में एन्क्रिप्ट कर रहा हो।

हालाँकि, अधिकांश टॉर ट्रैफ़िक को अंततः टॉर नेटवर्क से ही निकलना चाहिए। उदाहरण के लिए, मान लें कि आप टोर के माध्यम से Google से जुड़ रहे हैं - आपका ट्रैफ़िक कई टोर रिले से होकर गुजरा है, लेकिन इसे अंततः टॉर नेटवर्क से निकलना होगा और Google के सर्वर से जुड़ना होगा। अंतिम टो नोड, जहां आपका ट्रैफ़िक टोर नेटवर्क को छोड़ देता है और खुले इंटरनेट में प्रवेश करता है, निगरानी की जा सकती है। यह नोड जहां ट्रैफ़िक से बाहर निकलने वाला टोर नेटवर्क "निकास नोड" या "निकास रिले" के रूप में जाना जाता है।

नीचे दिए गए आरेख में, लाल तीर इंटरनेट पर एक कंप्यूटर "एक्ज़िट नोड" और "बॉब" के बीच अनएन्क्रिप्टेड ट्रैफ़िक का प्रतिनिधित्व करता है।

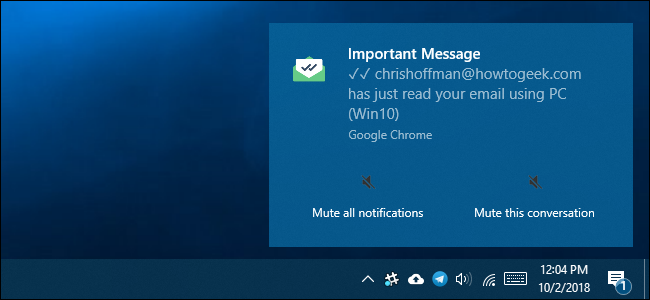

यदि आप एक एन्क्रिप्टेड (HTTPS) वेबसाइट जैसे कि आपका जीमेल अकाउंट एक्सेस कर रहे हैं, तो यह ठीक है - हालांकि एक्जिट नोड देख सकते हैं कि आप जीमेल से जुड़ रहे हैं। यदि आप एक अनएन्क्रिप्टेड वेबसाइट पर पहुँच रहे हैं, तो बाहर निकलने वाली नोड संभावित रूप से आपकी इंटरनेट गतिविधि पर नज़र रख सकती है, आपके द्वारा देखे जाने वाले वेब पेजों, आपके द्वारा किए गए खोजों और आपके द्वारा भेजे गए संदेशों पर नज़र रखती है।

एक्जिट नोड्स को चलाने के लिए लोगों को सहमति देनी चाहिए, क्योंकि एग्जिट नोड्स चलने से एक कानूनी जोखिम अधिक होता है, बस रिले नोड चलाने से ट्रैफिक कम होता है। यह संभावना है कि सरकारें कुछ निकास नोड्स चलाती हैं और उन ट्रैफ़िक की निगरानी करती हैं जो उन्हें छोड़ते हैं, जो वे अपराधियों की जांच करना सीखते हैं या दमनकारी देशों में राजनीतिक कार्यकर्ताओं को दंडित करते हैं।

यह केवल एक सैद्धांतिक जोखिम नहीं है। 2007 में, ए सुरक्षा शोधकर्ता ने पासवर्ड और ईमेल संदेशों को इंटरसेप्ट किया एक सौ ईमेल खातों के लिए एक टॉर निकास नोड चलाकर। प्रश्न में उपयोगकर्ताओं ने अपने ईमेल सिस्टम पर एन्क्रिप्शन का उपयोग न करने की गलती की, यह विश्वास करते हुए कि टोर किसी भी तरह अपने आंतरिक एन्क्रिप्शन के साथ उनकी रक्षा करेगा। लेकिन यह नहीं है कि टोर कैसे काम करता है।

सबक : Tor का उपयोग करते समय, संवेदनशील कुछ भी एन्क्रिप्टेड (HTTPS) वेबसाइटों का उपयोग करना सुनिश्चित करें। ध्यान रखें कि आपके ट्रैफ़िक पर नज़र रखी जा सकती है - न केवल सरकारों द्वारा, बल्कि निजी डेटा की तलाश में दुर्भावनापूर्ण लोगों द्वारा।

जावास्क्रिप्ट, प्लग-इन, और अन्य एप्लिकेशन आपके आईपी को लीक कर सकते हैं

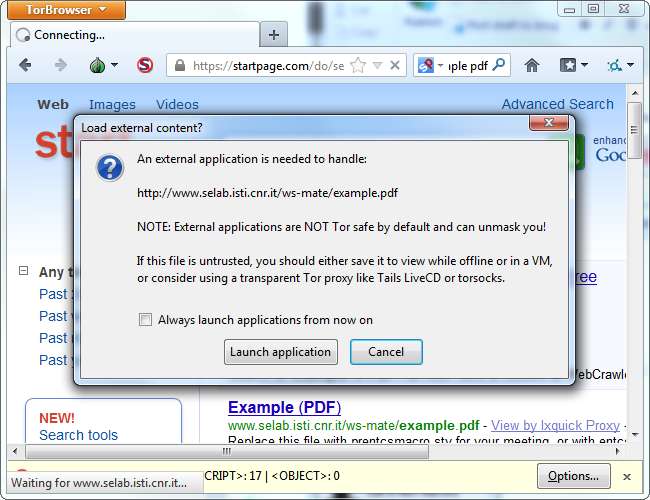

टॉर ब्राउज़र बंडल, जिसे हमने कब कवर किया हमने टो का उपयोग करने के तरीके के बारे में बताया , सुरक्षित सेटिंग्स के साथ पूर्वनिर्मित है। जावास्क्रिप्ट अक्षम है, प्लग-इन नहीं चल सकता है, और यदि आप किसी फ़ाइल को डाउनलोड करने और किसी अन्य एप्लिकेशन पर खोलने का प्रयास करते हैं, तो ब्राउज़र आपको चेतावनी देगा।

जावास्क्रिप्ट सामान्य रूप से एक सुरक्षा जोखिम नहीं है , लेकिन यदि आप अपने आईपी को छिपाने की कोशिश कर रहे हैं, तो आप जावास्क्रिप्ट का उपयोग नहीं करना चाहते हैं। आपके ब्राउज़र का जावास्क्रिप्ट इंजन, एडोब फ्लैश की तरह प्लग-इन, और एडोब रीडर या यहां तक कि एक वीडियो प्लेयर जैसे बाहरी एप्लिकेशन आपके असली आईपी पते को संभावित रूप से "लीक" कर सकते हैं जो इसे हासिल करने की कोशिश करता है।

Tor ब्राउज़र बंडल इन सभी समस्याओं को अपनी डिफ़ॉल्ट सेटिंग्स से बचाता है, लेकिन आप संभवतः इन सुरक्षा को अक्षम कर सकते हैं और Tor ब्राउज़र में जावास्क्रिप्ट या प्लग-इन का उपयोग कर सकते हैं। यदि आप गुमनामी के बारे में गंभीर नहीं हैं - और यदि आप गुमनामी के बारे में गंभीर नहीं हैं, तो आप पहले स्थान पर तोर का उपयोग नहीं करेंगे।

यह केवल एक सैद्धांतिक जोखिम नहीं है, या तो 2011 में, ए शोधकर्ताओं के समूह ने आईपी पते हासिल किए 10,000 लोग जो टोर के माध्यम से बिटटोरेंट क्लाइंट का उपयोग कर रहे थे। कई अन्य प्रकार के अनुप्रयोगों की तरह, बिटटोरेंट ग्राहक असुरक्षित हैं और आपके वास्तविक आईपी पते को उजागर करने में सक्षम हैं।

सबक : Tor ब्राउज़र की सुरक्षित सेटिंग्स को जगह में छोड़ दें। किसी अन्य ब्राउज़र के साथ Tor का उपयोग करने की कोशिश न करें - Tor ब्राउज़र बंडल के साथ छड़ी करें, जिसे आदर्श सेटिंग्स के साथ पूर्वनिर्मित किया गया है। आपको टोर नेटवर्क के साथ अन्य अनुप्रयोगों का उपयोग नहीं करना चाहिए।

जोखिम से बाहर निकलने के लिए एक नोड नोड चला जाता है

यदि आप ऑनलाइन गुमनामी में एक बड़ा विश्वास रखते हैं, तो आप एक टोर रिले चलाकर अपने बैंडविड्थ को दान करने के लिए प्रेरित हो सकते हैं। यह एक कानूनी समस्या नहीं होनी चाहिए - एक टो रिले बस टो नेटवर्क के अंदर आगे और पीछे एन्क्रिप्टेड ट्रैफ़िक पास करता है। टो स्वयंसेवकों द्वारा चलाए गए रिले के माध्यम से गुमनामी को प्राप्त करता है।

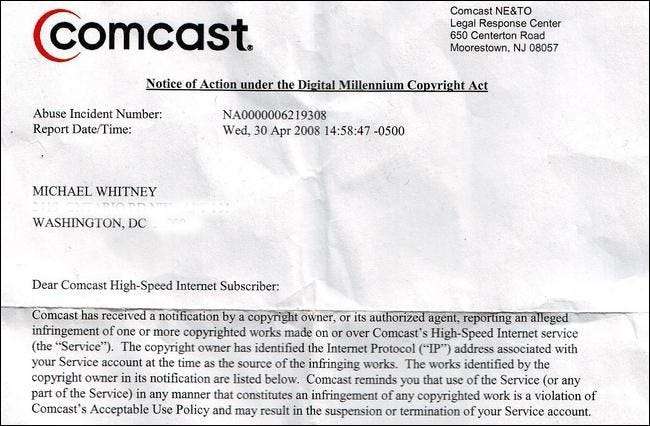

हालाँकि, एक्ज़िट रिले को चलाने से पहले आपको दो बार सोचना चाहिए, जो एक ऐसा स्थान है जहाँ टॉर ट्रैफ़िक अनाम नेटवर्क से निकलता है और खुले इंटरनेट से जुड़ता है। यदि अपराधी अवैध चीज़ों के लिए Tor का उपयोग करते हैं और ट्रैफ़िक आपके निकास रिले से बाहर निकलता है, तो ट्रैफ़िक आपके IP पते पर ट्रेस हो जाएगा और आपको अपने दरवाज़े और आपके कंप्यूटर उपकरणों को जब्त कर लिया जा सकता है। ऑस्ट्रिया में एक आदमी था बाल पोर्नोग्राफी बांटने के आरोप में छापा मारा गया और आरोप लगाया गया एक टोर से निकलने वाले नोड को चलाने के लिए। टॉर एग्जिट नोड को चलाने से अन्य लोगों को ऐसे बुरे काम करने की अनुमति मिलती है, जिन्हें आप की तरह वापस किया जा सकता है एक ओपन वाई-फाई नेटवर्क का संचालन - लेकिन यह वास्तव में आपको मुसीबत में लाने के लिए बहुत, बहुत अधिक है। परिणाम एक आपराधिक दंड नहीं हो सकता है। कॉपीराइट की गई सामग्री या कार्रवाई को डाउनलोड करने के लिए आपको सिर्फ मुकदमे का सामना करना पड़ सकता है संयुक्त राज्य अमेरिका में कॉपीराइट चेतावनी प्रणाली .

टो एग्जिट नोड्स को चलाने से जुड़े जोखिम वास्तव में पहले बिंदु पर वापस आ जाते हैं। क्योंकि एक टोर एग्जिट नोड को चलाना इतना जोखिम भरा है, जो कम ही लोग करते हैं। सरकारें बाहर निकलने के नोड्स के साथ भाग सकती हैं, हालांकि - और इसकी संभावना बहुत है।

सबक : कभी भी टोर एक्ज़िट नोड नहीं चला - गंभीरता से।

तोर परियोजना है एक निकास नोड चलाने के लिए सिफारिशें अगर तुम सच में चाहते हो। उनकी सिफारिशों में एक वाणिज्यिक सुविधा में समर्पित आईपी पते पर एक निकास नोड चलाना और एक टोर-फ्रेंडली आईएसपी का उपयोग करना शामिल है। घर पर यह कोशिश मत करो! (अधिकांश लोगों को काम पर भी यह कोशिश नहीं करनी चाहिए।)

टो एक जादू समाधान नहीं है जो आपको गुमनामी प्रदान करता है। यह एक नेटवर्क के माध्यम से चालाकी से एन्क्रिप्टेड ट्रैफ़िक द्वारा गुमनामी को प्राप्त करता है, लेकिन उस ट्रैफ़िक को कहीं न कहीं उभरना पड़ता है - जो टॉर के उपयोगकर्ताओं और निकास नोड ऑपरेटरों दोनों के लिए एक समस्या है। इसके अलावा, हमारे कंप्यूटर पर चलने वाले सॉफ़्टवेयर को हमारे आईपी पते को छिपाने के लिए डिज़ाइन नहीं किया गया था, जिसके परिणामस्वरूप टोर ब्राउज़र में सादे HTML पेजों को देखने के अलावा कुछ भी करने पर जोखिम होता है।

छवि क्रेडिट: फ़्लिकर पर माइकल व्हिटनी , फ़्लिकर पर एंडी रॉबर्ट्स , टोर प्रोजेक्ट, इंक।