Torは、ブラウジングを監視して追跡することなく、インターネットにアクセスするための完全に匿名でプライベートな安全な方法であると信じている人もいますが、そうですか?それほど単純ではありません。

Torは完全な匿名性とプライバシーソリューションではありません。これにはいくつかの重要な制限とリスクがあり、使用する場合は注意する必要があります。

出口ノードをスニッフィングできます

読んだ Torがどのように機能するかについての私たちの議論 Torがどのように匿名性を提供するかについての詳細はこちら。要約すると、Torを使用すると、インターネットトラフィックはTorのネットワークを経由してルーティングされ、ランダムに選択されたいくつかのリレーを通過してからTorネットワークを終了します。 Torは、どのコンピューターが実際にトラフィックを要求したかを知ることが理論的に不可能になるように設計されています。コンピューターが接続を開始したか、リレーとして機能して、暗号化されたトラフィックを別のTorノードにリレーしている可能性があります。

ただし、ほとんどのTorトラフィックは、最終的にTorネットワークから発生する必要があります。たとえば、Torを介してGoogleに接続しているとします。トラフィックは複数のTorリレーを通過しますが、最終的にはTorネットワークから出て、Googleのサーバーに接続する必要があります。トラフィックがTorネットワークを出て、オープンインターネットに入る最後のTorノードを監視できます。トラフィックがTorネットワークを出るこのノードは、「出口ノード」または「出口リレー」と呼ばれます。

次の図で、赤い矢印は、出口ノードとインターネット上のコンピューターである「ボブ」との間の暗号化されていないトラフィックを表しています。

Gmailアカウントなどの暗号化された(HTTPS)Webサイトにアクセスしている場合、これは問題ありません。ただし、出口ノードは、Gmailに接続していることを確認できます。暗号化されていないWebサイトにアクセスしている場合、出口ノードはインターネットアクティビティを監視し、アクセスしたWebページ、実行した検索、送信したメッセージを追跡できる可能性があります。

出口ノードを実行すると、トラフィックを渡すリレーノードを実行するよりも法的リスクが高くなるため、人々は出口ノードの実行に同意する必要があります。政府は、犯罪者を調査するために学んだことを使用して、いくつかの出口ノードを実行し、それらを離れるトラフィックを監視するか、抑圧的な国では、政治活動家を罰する可能性があります。

これは単なる理論上のリスクではありません。 2007年には、 セキュリティ研究者がパスワードと電子メールメッセージを傍受しました Tor出口ノードを実行することにより、100の電子メールアカウントに対して。問題のユーザーは、Torが内部暗号化で何らかの形でユーザーを保護すると信じて、電子メールシステムで暗号化を使用しないという間違いを犯しました。しかし、それはTorの仕組みではありません。

レッスン :Torを使用する場合は、機密性の高いものには必ず暗号化(HTTPS)Webサイトを使用してください。政府だけでなく、個人データを探している悪意のある人々によって、トラフィックが監視される可能性があることに注意してください。

JavaScript、プラグイン、およびその他のアプリケーションがIPを漏洩する可能性がある

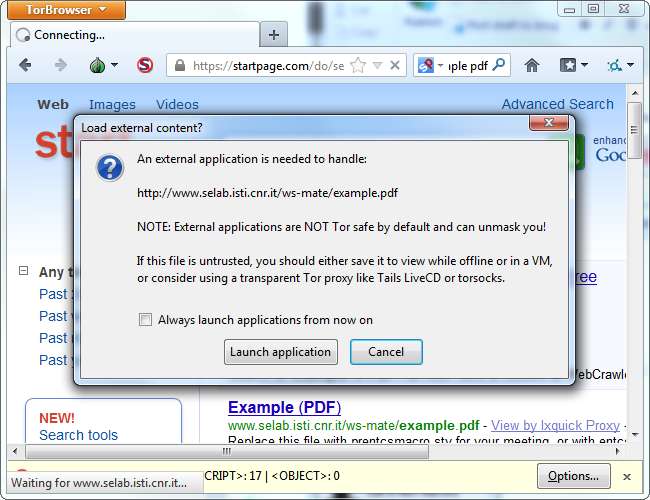

Torブラウザバンドル。 Torの使い方を説明しました 、安全な設定で事前構成されています。 JavaScriptが無効になっていて、プラグインを実行できません。ファイルをダウンロードして別のアプリケーションで開こうとすると、ブラウザから警告が表示されます。

JavaScriptは通常セキュリティリスクではありません ただし、IPを非表示にしようとしている場合は、JavaScriptを使用しないでください。ブラウザのJavaScriptエンジン、Adobe Flashなどのプラグイン、Adobe Readerなどの外部アプリケーション、さらにはビデオプレーヤーでさえ、実際のIPアドレスを取得しようとするWebサイトに「リーク」する可能性があります。

Torブラウザーバンドルは、デフォルト設定でこれらすべての問題を回避しますが、これらの保護を無効にして、TorブラウザーでJavaScriptまたはプラグインを使用できる可能性があります。匿名性を真剣に考えている場合は、これを行わないでください。匿名性を真剣に考えていない場合は、そもそもTorを使用しないでください。

これは単なる理論上のリスクでもありません。 2011年には、 研究者グループがIPアドレスを取得 Torを介してBitTorrentクライアントを使用していた10,000人の。他の多くの種類のアプリケーションと同様に、BitTorrentクライアントは安全ではなく、実際のIPアドレスを公開することができます。

レッスン :Torブラウザの安全な設定はそのままにしておきます。別のブラウザでTorを使用しようとしないでください。理想的な設定で事前構成されているTorブラウザバンドルを使用してください。 Torネットワークで他のアプリケーションを使用しないでください。

出口ノードを実行すると危険にさらされます

オンラインの匿名性を大いに信じている場合は、Torリレーを実行して帯域幅を寄付したいと思うかもしれません。これは法的な問題ではありません。Torリレーは暗号化されたトラフィックをTorネットワーク内でやり取りするだけです。 Torは、ボランティアが運営するリレーを通じて匿名性を実現します。

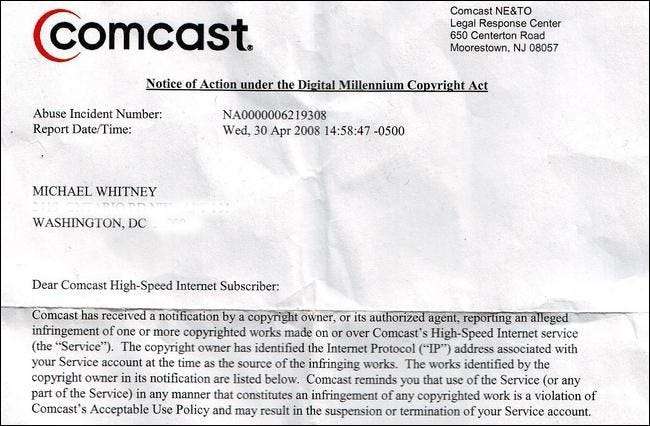

ただし、Torトラフィックが匿名ネットワークから出てオープンインターネットに接続する場所である出口リレーを実行する前に、よく考えておく必要があります。犯罪者がTorを違法な目的で使用し、トラフィックが出口リレーから出た場合、そのトラフィックはIPアドレスまで追跡可能であり、ドアをノックしてコンピューター機器を没収する可能性があります。オーストリアの男は 児童ポルノの配布を急襲し、起訴 Tor出口ノードを実行するため。 Tor出口ノードを実行すると、他の人があなたにさかのぼることができる悪いことをすることができます。 オープンWi-Fiネットワークの運用 –しかし、実際に問題が発生する可能性ははるかに高くなります。しかし、その結果は刑事罰ではないかもしれません。あなたは著作権で保護されたコンテンツをダウンロードするための訴訟や訴訟に直面するかもしれません アメリカの著作権警告システム 。

Tor出口ノードの実行に伴うリスクは、実際には最初のポイントに結びついています。 Tor出口ノードを実行することは非常に危険であるため、それを実行する人はほとんどいません。ただし、政府は出口ノードの実行を回避することができますが、多くの場合そうなります。

レッスン :Tor出口ノードを実行しないでください—真剣に。

Torプロジェクトには 出口ノードを実行するための推奨事項 あなたが本当にしたいのなら。彼らの推奨事項には、商業施設の専用IPアドレスで出口ノードを実行することやTor対応のISPを使用することが含まれます。家でこれを試さないでください! (ほとんどの人は、これを職場で試すべきではありません。)

Torはあなたに匿名性を与える魔法の解決策ではありません。暗号化されたトラフィックを巧みにネットワークに通すことで匿名性を実現しますが、そのトラフィックはどこかに出現する必要があります。これは、Torのユーザーと出口ノードのオペレーターの両方にとって問題です。さらに、コンピューターで実行されるソフトウェアはIPアドレスを非表示にするように設計されていないため、TorブラウザーでプレーンなHTMLページを表示する以外のことを行うとリスクが発生します。

画像クレジット: FlickrのMichaelWhitney 、 FlickrのAndyRoberts 、 Tor Project、Inc。