Někteří lidé se domnívají, že Tor je zcela anonymní, soukromý a bezpečný způsob přístupu na internet, aniž by někdo mohl sledovat vaše procházení a sledovat vás zpět - ale je to tak? Není to tak jednoduché.

Tor není dokonalým řešením anonymity a ochrany osobních údajů. Má několik důležitých omezení a rizik, kterých byste si měli být vědomi, pokud jej budete používat.

Výstupní uzly lze čichat

Číst naše diskuse o tom, jak Tor funguje pro podrobnější pohled na to, jak Tor poskytuje svou anonymitu. Stručně řečeno, když používáte Tor, váš internetový provoz je směrován přes síť Tor a před opuštěním sítě Tor prochází několika náhodně vybranými relé. Tor je navržen tak, že je teoreticky nemožné vědět, který počítač skutečně požadoval přenos. Váš počítač možná zahájil připojení, nebo může fungovat pouze jako přenos, který přenáší tento šifrovaný provoz do jiného uzlu Tor.

Většina provozu Tor však musí nakonec vycházet ze sítě Tor. Řekněme například, že se připojujete ke Googlu prostřednictvím Tor - váš provoz je předáván několika Tor relé, ale nakonec musí vyjít ze sítě Tor a připojit se k serverům Google. Lze sledovat poslední uzel Tor, kde váš provoz opouští síť Tor a vstupuje do otevřeného internetu. Tento uzel, kde provoz opouští síť Tor, se nazývá „výstupní uzel“ nebo „výstupní relé“.

V níže uvedeném diagramu červená šipka představuje nešifrovaný provoz mezi výstupním uzlem a „Bobem“, počítačem na internetu.

Pokud přistupujete k šifrovanému webu (HTTPS), jako je váš účet Gmail, je to v pořádku - i když výstupní uzel vidí, že se připojujete k Gmailu. pokud přistupujete k nezašifrovanému webu, výstupní uzel může potenciálně sledovat vaši aktivitu na internetu, sledovat navštívené webové stránky, prováděná vyhledávání a odesílané zprávy.

Lidé musí souhlasit se spuštěním výstupních uzlů, protože spuštění výstupních uzlů je vystavuje většímu právnímu riziku, než jen spuštění přenosového uzlu, který předává provoz. Je pravděpodobné, že vlády provozují některé výstupní uzly a monitorují provoz, který je opouští, pomocí toho, co se naučí, k vyšetřování zločinců nebo v represivních zemích k potrestání politických aktivistů.

Nejde jen o teoretické riziko. V roce 2007 výzkumník zabezpečení zachytil hesla a e-mailové zprávy pro sto e-mailových účtů spuštěním výstupního uzlu Tor. Dotyční uživatelé udělali chybu, že nepoužívali šifrování ve svém e-mailovém systému, protože věřili, že je Tor nějak ochrání svým interním šifrováním. Ale tak Tor nefunguje.

Lekce : Pokud používáte Tor, nezapomeňte použít šifrované weby (HTTPS) pro cokoli citlivého. Mějte na paměti, že váš provoz může být sledován - nejen vládami, ale i škodlivými lidmi, kteří hledají soukromá data.

JavaScript, doplňky a další aplikace mohou způsobit únik vaší IP adresy

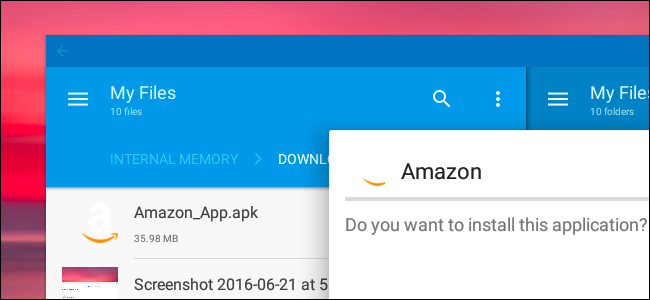

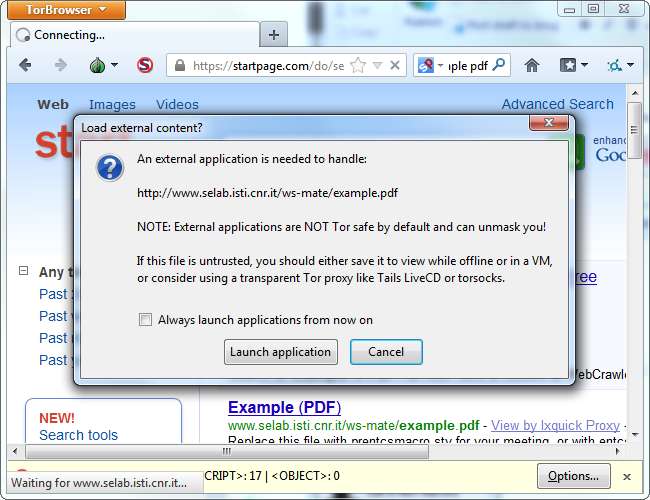

Balíček prohlížečů Tor, který jsme kdy pokryli vysvětlili jsme, jak používat Tor , je předkonfigurováno se zabezpečeným nastavením. JavaScript je deaktivován, pluginy nelze spustit a prohlížeč vás upozorní, pokud se pokusíte stáhnout soubor a otevřít jej v jiné aplikaci.

JavaScript obvykle není bezpečnostním rizikem , ale pokud se snažíte skrýt svou IP adresu, nechcete používat JavaScript. JavaScriptový modul vašeho prohlížeče, doplňky jako Adobe Flash a externí aplikace jako Adobe Reader nebo dokonce videopřehrávač by mohly potenciálně „propustit“ vaši skutečnou IP adresu na web, který se ji snaží získat.

Balíček prohlížečů Tor se při výchozím nastavení vyhne všem těmto problémům, ale tyto ochrany byste mohli potenciálně deaktivovat a použít v prohlížeči Tor JavaScript nebo doplňky. Nedělejte to, pokud to s anonymitou myslíte vážně - a pokud to nemyslíte vážně, neměli byste používat Tor.

Nejde pouze o teoretické riziko. V roce 2011, a skupina výzkumníků získala IP adresy 10 000 lidí, kteří prostřednictvím Tor využívali klienty BitTorrent. Stejně jako mnoho jiných typů aplikací jsou klienti BitTorrent nejistí a jsou schopni odhalit vaši skutečnou adresu IP.

Lekce : Nechte zabezpečená nastavení prohlížeče Tor na místě. Nepokoušejte se používat Tor s jiným prohlížečem - držte se balíčku prohlížeče Tor, který byl předkonfigurován s ideálním nastavením. V síti Tor byste neměli používat jiné aplikace.

Provoz výstupního uzlu vás vystavuje riziku

Pokud jste velkým zastáncem online anonymity, můžete být motivováni k darování své šířky pásma spuštěním relé Tor. To by neměl být právní problém - relé Tor předává zašifrovaný provoz tam a zpět uvnitř sítě Tor. Tor dosahuje anonymity prostřednictvím relé provozovaných dobrovolníky.

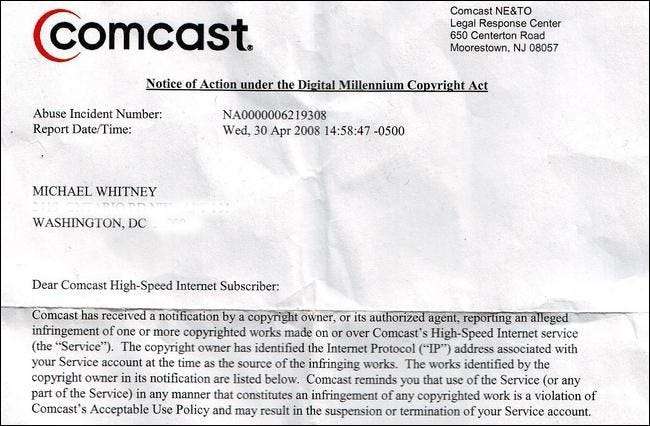

Před spuštěním výstupního relé, které je místem, kde provoz Tor vychází z anonymní sítě a připojuje se k otevřenému internetu, byste si však měli dvakrát rozmyslet. Pokud zločinci používají Tor k nezákonným věcem a provoz vychází z vašeho výstupního relé, bude tento provoz sledovatelný na vaši IP adresu a můžete zaklepat na dveře a zabavit vaše počítačové vybavení. Muž v Rakousku byl zaútočili a obvinili z distribuce dětské pornografie pro spuštění výstupního uzlu Tor. Spuštění výstupního uzlu Tor umožňuje ostatním lidem dělat špatné věci, které lze vysledovat zpět k vám, stejně jako provozování otevřené sítě Wi-Fi - ale je mnohem, mnohem pravděpodobnější, že se skutečně dostanete do problémů. Důsledkem však nemusí být trestní postih. Můžete jen čelit žalobě za stažení obsahu chráněného autorskými právy nebo akci pod doménou Copyright Alert System v USA .

Rizika spojená s spuštěním výstupních uzlů Tor se ve skutečnosti vrací zpět do prvního bodu. Protože spuštění uzlu Tor je tak riskantní, dělá to jen málo lidí. Vlády by se však mohly dostat pryč s běžícími výstupními uzly - a je pravděpodobné, že mnoho ano.

Lekce : Nikdy nespouštějte výstupní uzel Tor - vážně.

Projekt Tor má doporučení pro spuštění výstupního uzlu pokud opravdu chcete. Mezi jejich doporučení patří spuštění výstupního uzlu na vyhrazené IP adrese v komerčním zařízení a použití poskytovatele internetového připojení vhodného pro Tor. Nezkoušejte to doma! (Většina lidí by to v práci ani neměla zkoušet.)

Tor není kouzelné řešení, které vám zajistí anonymitu. Dosahuje anonymity tím, že chytře předává šifrovaný provoz sítí, ale tento provoz se někde musí objevit - což je problém jak pro uživatele Tor, tak pro operátory výstupních uzlů. Kromě toho software, který běží na našich počítačích, nebyl navržen tak, aby skrýval naše IP adresy, což má za následek rizika, když uděláte cokoli jiného než prohlížení jednoduchých stránek HTML v prohlížeči Tor.

Kredit obrázku: Michael Whitney na Flickru , Andy Roberts na Flickru , Tor Project, Inc.