Na última parte da série, vimos como você pode gerenciar e usar seus computadores Windows de qualquer lugar, desde que você esteja na mesma rede. Mas e se você não for?

Certifique-se de verificar os artigos anteriores desta série Geek School no Windows 7:

- Apresentando How-To Geek School

- Atualizações e migrações

- Configurando Dispositivos

- Gerenciando discos

- Gerenciando aplicativos

- Gerenciando o Internet Explorer

- Fundamentos de endereçamento IP

- Networking

- Rede sem fio

- Firewall do Windows

- Administração Remota

E fique ligado para o resto da série durante toda esta semana.

Proteção de acesso à rede

A Proteção de Acesso à Rede é a tentativa da Microsoft de controlar o acesso aos recursos da rede com base na saúde do cliente que tenta se conectar a eles. Por exemplo, na situação em que você é um usuário de laptop, pode passar muitos meses em que você esteja viajando e não conecte seu laptop à rede corporativa. Durante esse tempo, não há garantia de que seu laptop não seja infectado por vírus ou malware, ou que você mesmo receba atualizações de definições de antivírus.

Nessa situação, quando você voltar ao escritório e conectar a máquina à rede, o NAP determinará automaticamente a integridade das máquinas em relação a uma política que você configurou em um de seus servidores NAP. Se o dispositivo conectado à rede falhar na inspeção de integridade, ele será automaticamente movido para uma seção super-restrita de sua rede chamada de zona de remediação. Quando na zona de remediação, os servidores de remediação tentarão automaticamente retificar o problema com sua máquina. Alguns exemplos podem ser:

- Se seu firewall estiver desabilitado e sua política exigir que seja habilitado, os servidores de correção habilitarão seu firewall para você.

- Se sua política de saúde afirma que você precisa ter as atualizações mais recentes do Windows e não, você pode ter um servidor WSUS em sua zona de remediação que irá instalar as atualizações mais recentes em seu cliente.

Sua máquina só será movida de volta para a rede corporativa se for considerada íntegra por seus servidores NAP. Existem quatro maneiras diferentes de aplicar o NAP, cada uma com suas próprias vantagens:

- VPN - Usar o método de aplicação de VPN é útil em uma empresa onde você tem telecomutadores trabalhando remotamente em casa, usando seus próprios computadores. Você nunca pode ter certeza sobre qual malware alguém pode instalar em um PC sobre o qual você não tem controle. Quando você usa este método, a saúde de um cliente será verificada sempre que ele iniciar uma conexão VPN.

- DHCP - Quando você usa o método de imposição de DHCP, um cliente não receberá endereços de rede válidos de seu servidor DHCP até que eles sejam considerados íntegros por sua infraestrutura NAP.

- IPsec - IPsec é um método de criptografar o tráfego de rede usando certificados. Embora não seja muito comum, você também pode usar o IPsec para impor o NAP.

- 802.1x - O 802.1x às vezes também é chamado de autenticação baseada em porta e é um método de autenticação de clientes no nível do switch. Usar 802.1x para aplicar uma política de NAP é uma prática padrão no mundo de hoje.

Conexões dial-up

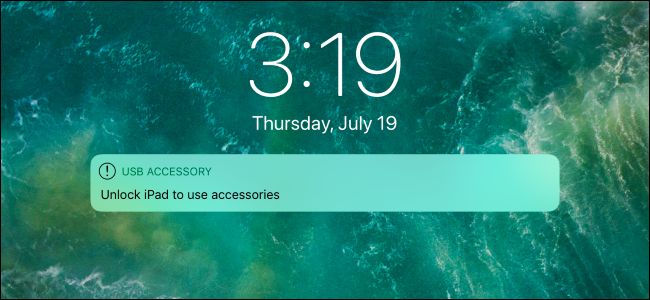

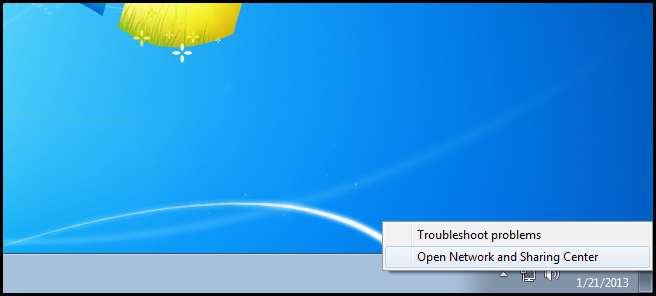

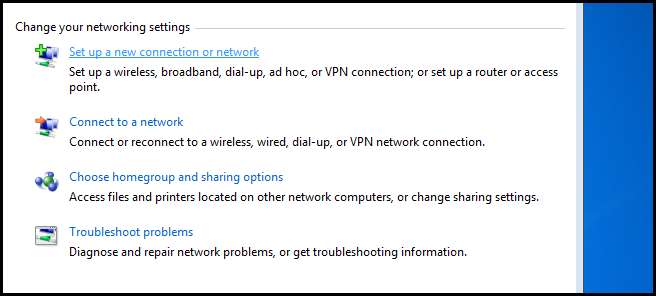

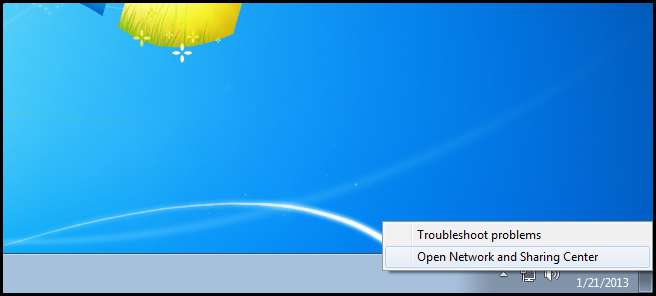

Por alguma razão, nos dias de hoje, a Microsoft ainda quer que você conheça essas conexões dial-up primitivas. As conexões dial-up usam a rede telefônica analógica, também conhecida como POTS (Plain Old Telephone Service), para fornecer informações de um computador para outro. Eles fazem isso usando um modem, que é uma combinação das palavras modular e demodular. O modem é conectado ao seu PC, normalmente usando um cabo RJ11, e modula os fluxos de informação digital do seu PC em um sinal analógico que pode ser transferido através das linhas telefônicas. Quando o sinal atinge seu destino, é demodulado por outro modem e volta a ser um sinal digital que o computador pode entender. Para criar uma conexão dial-up, clique com o botão direito do mouse no ícone de status da rede e abra a Central de Rede e Compartilhamento.

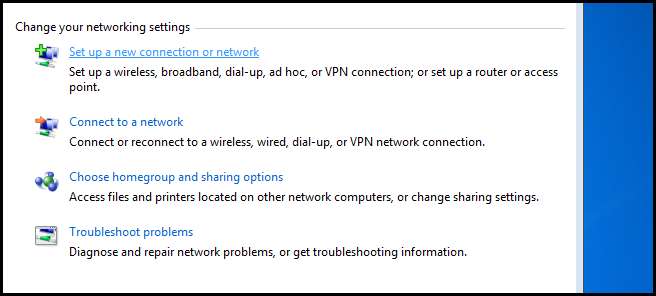

Em seguida, clique no hiperlink Configurar uma nova conexão ou rede.

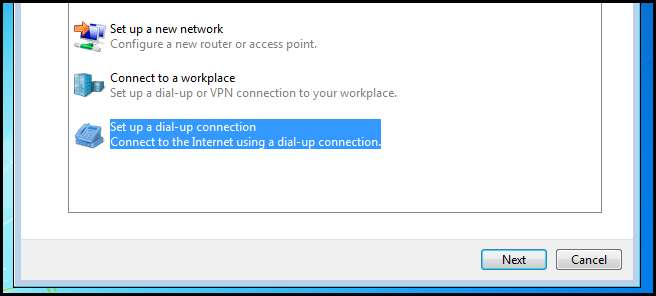

Agora escolha Configurar uma conexão dial-up e clique em Avançar.

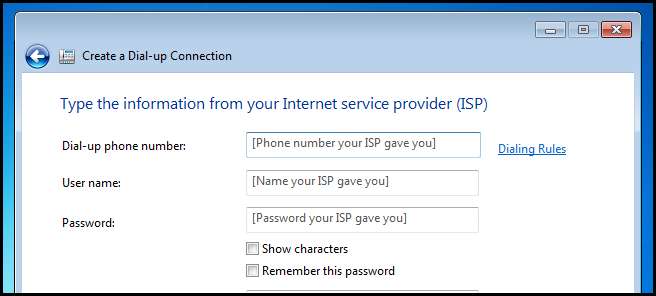

A partir daqui você pode preencher todas as informações necessárias.

Observação: se você receber uma pergunta que exija a configuração de uma conexão dial-up no exame, eles fornecerão os detalhes relevantes.

Redes Privadas Virtuais

Redes privadas virtuais são túneis privados que você pode estabelecer em uma rede pública, como a Internet, para que possa se conectar com segurança a outra rede.

Por exemplo, você pode estabelecer uma conexão VPN de um PC em sua rede doméstica para a rede corporativa. Dessa forma, pareceria que o PC da sua rede doméstica fazia realmente parte da rede corporativa. Na verdade, você pode até mesmo conectar-se a compartilhamentos de rede, como se tivesse pegado seu PC e conectado fisicamente à rede de trabalho com um cabo Ethernet. A única diferença é, claro, a velocidade: em vez de obter as velocidades Gigabit Ethernet que você teria se estivesse fisicamente no escritório, você será limitado pela velocidade de sua conexão de banda larga.

Você provavelmente está se perguntando o quão seguros são esses “túneis privados”, uma vez que eles “túneis” pela Internet. Todos podem ver seus dados? Não, eles não podem, e isso porque criptografamos os dados enviados por uma conexão VPN, daí o nome de rede virtual “privada”. O protocolo usado para encapsular e criptografar os dados enviados pela rede é deixado por você, e o Windows 7 oferece suporte para o seguinte:

Nota: Infelizmente, essas definições você precisará saber de cor para o exame.

-

Protocolo de túnel ponto a ponto (PPTP)

- O protocolo de encapsulamento ponto a ponto permite que o tráfego de rede seja encapsulado em um cabeçalho IP e enviado por uma rede IP, como a Internet.

- Encapsulamento : Os quadros PPP são encapsulados em um datagrama IP, usando uma versão modificada do GRE.

- Encriptação : Os quadros PPP são criptografados usando a Criptografia Ponto a Ponto da Microsoft (MPPE). As chaves de criptografia são geradas durante a autenticação em que os protocolos Microsoft Challenge Handshake Authentication Protocol versão 2 (MS-CHAP v2) ou Extensible Authentication Protocol-Transport Layer Security (EAP-TLS) são usados.

-

Protocolo de encapsulamento de camada 2 (L2TP)

- L2TP é um protocolo de túnel seguro usado para transportar frames PPP usando o protocolo da Internet, ele é parcialmente baseado em PPTP. Ao contrário do PPTP, a implementação do L2TP da Microsoft não usa MPPE para criptografar quadros PPP. Em vez disso, o L2TP usa IPsec no modo de transporte para serviços de criptografia. A combinação de L2TP e IPsec é conhecida como L2TP / IPsec.

- Encapsulamento : Os quadros PPP são primeiro agrupados com um cabeçalho L2TP e, em seguida, um cabeçalho UDP. O resultado é então encapsulado usando IPSec.

- Encriptação : As mensagens L2TP são criptografadas com criptografia AES ou 3DES usando chaves geradas a partir do processo de negociação IKE.

-

Secure Socket Tunneling Protocol (SSTP)

- SSTP é um protocolo de túnel que usa HTTPS. Uma vez que a porta TCP 443 está aberta na maioria dos Firewalls corporativos, esta é uma ótima escolha para aqueles países que não permitem conexões VPN tradicionais. Também é muito seguro, pois usa certificados SSL para criptografia.

- Encapsulamento : Os quadros PPP são encapsulados em datagramas IP.

- Encriptação : As mensagens SSTP são criptografadas usando SSL.

-

Internet Key Exchange (IKEv2)

- IKEv2 é um protocolo de túnel que usa o protocolo IPsec Tunnel Mode na porta UDP 500.

- Encapsulamento : IKEv2 encapsula datagramas usando cabeçalhos IPSec ESP ou AH.

- Encriptação : As mensagens são criptografadas com criptografia AES ou 3DES usando chaves geradas a partir do processo de negociação IKEv2.

Requisitos do servidor

Nota: Você pode obviamente ter outros sistemas operacionais configurados para serem servidores VPN. No entanto, esses são os requisitos para obter um servidor VPN do Windows em execução.

Para permitir que as pessoas criem uma conexão VPN com sua rede, você precisa ter um servidor executando o Windows Server e ter as seguintes funções instaladas:

- Roteamento e acesso remoto (RRAS)

- Servidor de políticas de rede (NPS)

Você também precisará configurar o DHCP ou alocar um pool de IP estático que as máquinas que se conectam por VPN podem usar.

Criação de uma conexão VPN

Para se conectar a um servidor VPN, clique com o botão direito do mouse no ícone de status da rede e abra a Central de Rede e Compartilhamento.

Em seguida, clique no hiperlink Configurar uma nova conexão ou rede.

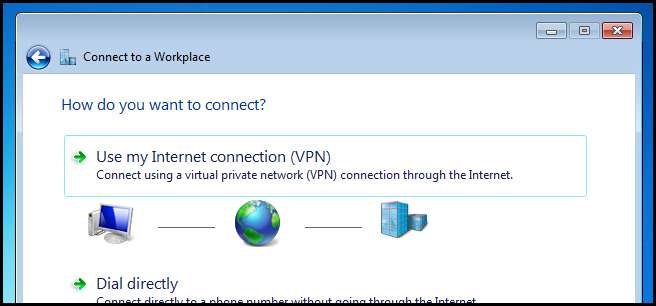

Agora escolha se conectar a um local de trabalho e clique em Avançar.

Em seguida, escolha usar sua conexão de banda larga existente.

P

P

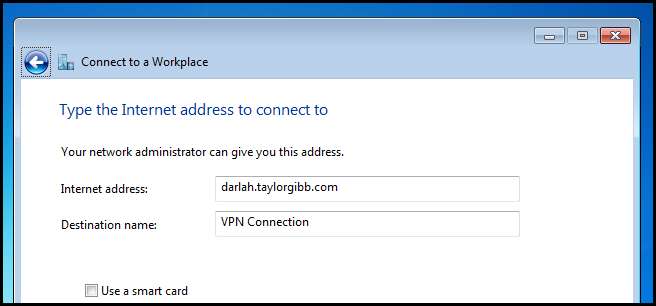

Agora você precisará inserir o nome IP ou DNS do servidor VPN na rede à qual deseja se conectar. Em seguida, clique em Avançar.

Em seguida, insira seu nome de usuário e senha e clique em conectar.

Depois de se conectar, você poderá ver se está conectado a uma VPN clicando no ícone de status da rede.

Dever de casa

- Leia o artigo seguinte no TechNet, que o orienta no planejamento de segurança para uma VPN.

Observação: o dever de casa de hoje está um pouco fora do escopo do exame 70-680, mas dará a você uma compreensão sólida do que está acontecendo nos bastidores quando você se conecta a uma VPN do Windows 7.

Se você tiver alguma dúvida, pode me tweetar @taybgibb , ou apenas deixe um comentário.