Embora a maioria de nós provavelmente nunca tenha que se preocupar com alguém invadindo nossa rede Wi-Fi, quão difícil seria para um entusiasta invadir a rede Wi-Fi de uma pessoa? A postagem de hoje com perguntas e respostas do superusuário tem respostas às perguntas de um leitor sobre a segurança da rede Wi-Fi

A sessão de perguntas e respostas de hoje chega até nós como cortesia do SuperUser - uma subdivisão do Stack Exchange, um grupo de sites de perguntas e respostas voltado para a comunidade

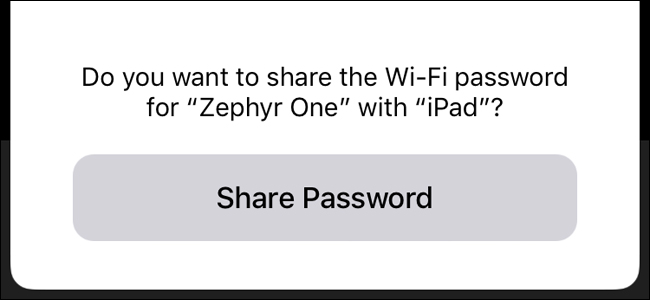

Foto cortesia de Brian Klug (Flickr) .

A questão

O leitor SuperUser Sec quer saber se é realmente possível para a maioria dos entusiastas hackear redes Wi-Fi:

Ouvi de um especialista em segurança de computador confiável que a maioria dos entusiastas (mesmo que não sejam profissionais) usando apenas guias da Internet e software especializado (ou seja, Kali Linux com as ferramentas incluídas), pode quebrar a segurança do seu roteador doméstico.

As pessoas afirmam que é possível mesmo se você:

- Uma senha de rede forte

- Uma senha de roteador forte

- Uma rede oculta

- Filtragem MAC

Eu quero saber se isso é um mito ou não. Se o roteador tiver uma senha forte e filtragem MAC, como isso pode ser contornado (duvido que eles usem força bruta)? Ou, se for uma rede oculta, como eles podem detectá-la e, se for possível, o que você pode fazer para tornar sua rede doméstica realmente segura?

Como estudante júnior de ciência da computação, me sinto mal porque às vezes os amadores discutem comigo sobre esses assuntos e eu não tenho argumentos fortes ou não posso explicá-los tecnicamente.

É realmente possível e, em caso afirmativo, quais são os pontos "fracos" em uma rede Wi-Fi que um entusiasta se concentraria?

A resposta

Os contribuidores SuperUser davidgo e reirab têm a resposta para nós. Primeiro, David:

Sem discutir a semântica, sim, a afirmação é verdadeira.

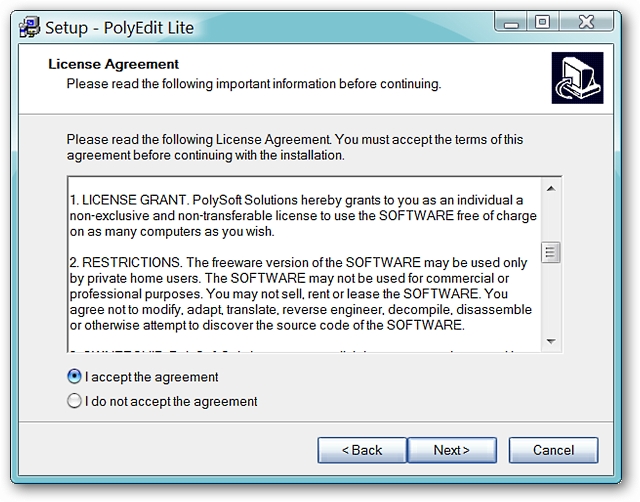

Existem vários padrões para criptografia Wi-Fi, incluindo WEP, WPA e WPA2. O WEP está comprometido, portanto, se você o estiver usando, mesmo com uma senha forte, ele pode ser facilmente quebrado. Eu acredito que WPA e WPA2 são muito mais difíceis de quebrar (mas você pode ter problemas de segurança relacionados ao WPS que contornam isso). Além disso, até mesmo as senhas razoavelmente difíceis podem ser forçadas de forma bruta. Moxy Marlispike, um hacker conhecido, oferece um serviço para fazer isso por cerca de US $ 30 usando computação em nuvem - embora não seja garantido.

Uma senha forte do roteador não fará nada para impedir que alguém do lado do Wi-Fi transmita dados pelo roteador, então isso é irrelevante.

Uma rede oculta é um mito. Embora existam caixas para fazer com que uma rede não apareça em uma lista de sites, os clientes sinalizam o roteador WIFI, portanto, sua presença é facilmente detectada.

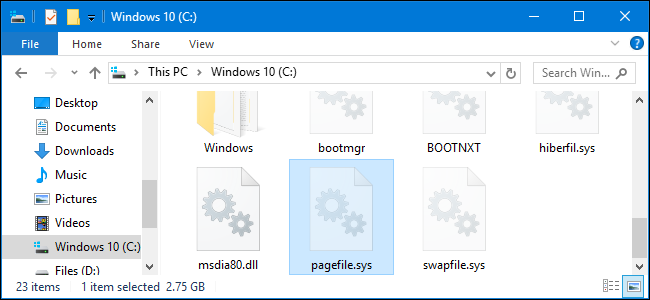

A filtragem MAC é uma piada, já que muitos (a maioria / todos?) Dispositivos Wi-Fi podem ser programados / reprogramados para clonar um endereço MAC existente e ignorar a filtragem MAC.

A segurança de rede é um grande assunto, e não algo passível de uma pergunta do Superusuário. Mas o básico é que a segurança é construída em camadas de modo que, mesmo que algumas estejam comprometidas, nem todas estão. Além disso, qualquer sistema pode ser penetrado com tempo, recursos e conhecimento suficientes; portanto, a segurança não é tanto uma questão de “pode ser hackeado”, mas “quanto tempo vai demorar” para hackear. WPA e uma senha segura protegem contra “Joe Average”.

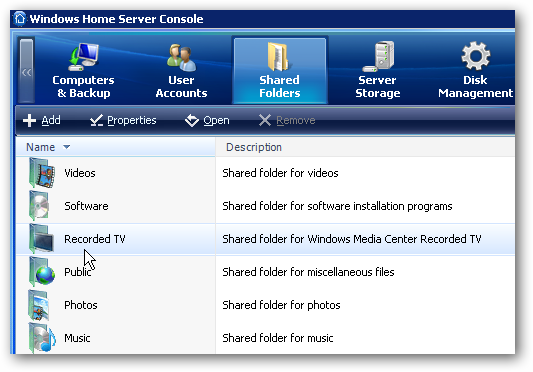

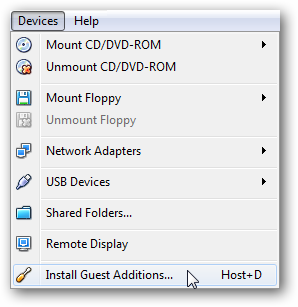

Se você deseja aumentar a proteção de sua rede Wi-Fi, pode visualizá-la apenas como uma camada de transporte e, em seguida, criptografar e filtrar tudo que passa por essa camada. Isso é um exagero para a grande maioria das pessoas, mas uma maneira de fazer isso seria configurar o roteador para permitir o acesso apenas a um determinado servidor VPN sob seu controle e exigir que cada cliente se autentique através da conexão Wi-Fi no VPN. Portanto, mesmo que o Wi-Fi esteja comprometido, existem outras camadas (mais difíceis) para derrotar. Um subconjunto desse comportamento não é incomum em grandes ambientes corporativos.

Uma alternativa mais simples para proteger melhor uma rede doméstica é abandonar completamente o Wi-Fi e exigir apenas soluções com cabo. Se você tem coisas como telefones celulares ou tablets, isso pode não ser prático. Nesse caso, você pode mitigar os riscos (certamente não eliminá-los) reduzindo a intensidade do sinal de seu roteador. Você também pode proteger sua casa para que sua frequência vaze menos. Eu não fiz isso, mas há um forte boato (pesquisado) de que até mesmo a malha de alumínio (como a tela anti-mosquitos) do lado de fora de sua casa com um bom aterramento pode fazer uma grande diferença na quantidade de sinal que escapará. Mas é claro, tchau, cobertura de celular.

Na frente de proteção, outra alternativa pode ser fazer com que seu roteador (se for capaz de fazer isso, a maioria não é, mas eu imagino que os roteadores executando openwrt e possivelmente tomate / dd-wrt podem) para registrar todos os pacotes que atravessam sua rede e ficar de olho nisso. Até mesmo o monitoramento de anomalias com o total de bytes entrando e saindo de várias interfaces pode fornecer um bom grau de proteção.

No final do dia, talvez a pergunta a se fazer seja "O que preciso fazer para que não valha a pena o tempo de um hacker casual para penetrar minha rede?" ou “Qual é o custo real de ter minha rede comprometida?”, e indo a partir daí. Não existe uma resposta rápida e fácil.

Seguido pela resposta do reirab:

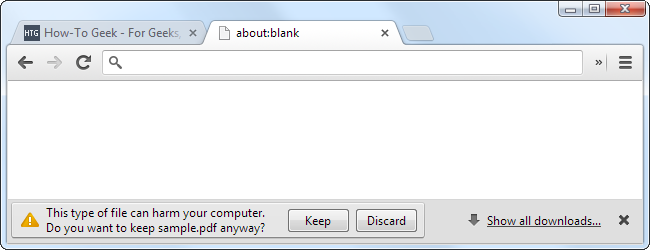

Como outros já disseram, a ocultação de SSID é fácil de quebrar. Na verdade, sua rede aparecerá por padrão na lista de redes do Windows 8, mesmo que não esteja transmitindo seu SSID. A rede ainda transmite sua presença por meio de quadros de beacon de qualquer maneira; ele apenas não inclui o SSID no quadro do farol se essa opção estiver marcada. O SSID é fácil de obter do tráfego de rede existente.

A filtragem MAC também não é muito útil. Isso pode desacelerar brevemente o script kiddie que baixou um crack WEP, mas definitivamente não vai parar ninguém que saiba o que está fazendo, já que pode apenas falsificar um endereço MAC legítimo.

No que diz respeito ao WEP, ele está completamente quebrado. A força da sua senha não importa muito aqui. Se você estiver usando WEP, qualquer pessoa pode baixar um software que invadirá sua rede muito rapidamente, mesmo se você tiver uma senha forte.

O WPA é significativamente mais seguro do que o WEP, mas ainda é considerado inválido. Se o seu hardware suporta WPA, mas não WPA2, é melhor do que nada, mas um determinado usuário provavelmente pode quebrá-lo com as ferramentas certas.

WPS (Wireless Protected Setup) é a ruína da segurança de rede. Desative-o independentemente de qual tecnologia de criptografia de rede você está usando.

O WPA2, em particular a versão que usa AES, é bastante seguro. Se você tiver uma senha de descida, seu amigo não entrará em sua rede protegida por WPA2 sem obter a senha. Agora, se a NSA está tentando entrar em sua rede, isso é outro assunto. Então você deve apenas desligar o wireless completamente. E provavelmente sua conexão com a Internet e todos os seus computadores também. Com tempo e recursos suficientes, o WPA2 (e qualquer outra coisa) pode ser hackeado, mas provavelmente exigirá muito mais tempo e muito mais recursos do que o amador comum tem à sua disposição.

Como David disse, a verdadeira questão não é “Isso pode ser hackeado?”, Mas sim, “Quanto tempo levará para alguém com um conjunto específico de recursos hackear?”. Obviamente, a resposta a essa pergunta varia muito com relação a qual é esse conjunto específico de capacidades. Ele também está absolutamente certo de que a segurança deve ser feita em camadas. Coisas com as quais você se preocupa não devem passar pela rede sem serem criptografadas primeiro. Portanto, se alguém invadir sua rede sem fio, essa pessoa não poderá entrar em nada significativo além de talvez usar sua conexão de internet. Qualquer comunicação que precise ser segura ainda deve usar um algoritmo de criptografia forte (como AES), possivelmente configurado via TLS ou algum esquema de PKI. Certifique-se de que seu e-mail e qualquer outro tráfego confidencial da web estejam criptografados e que você não esteja executando nenhum serviço (como compartilhamento de arquivo ou impressora) em seus computadores sem o sistema de autenticação adequado instalado.

Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui .