Serinin son bölümünde, aynı ağda olduğunuz sürece, Windows bilgisayarlarınızı her yerden nasıl yönetip kullanabileceğinizi inceledik. Ama ya sen değilsen?

Windows 7'deki bu Geek School serisindeki önceki makalelere göz attığınızdan emin olun:

- Nasıl Yapılır Geek Okulu Tanıtımı

- Yükseltmeler ve Geçişler

- Aygıtları Yapılandırma

- Diskleri Yönetme

- Uygulamaları Yönetme

- Internet Explorer'ı Yönetme

- IP Adreslemenin Temelleri

- Ağ oluşturma

- Kablosuz ağ

- Windows Güvenlik Duvarı

- Uzaktan Yönetim

Ve bu hafta boyunca dizinin geri kalanı için bizi izlemeye devam edin.

Ağ Erişim Koruması

Ağ Erişim Koruması, Microsoft’un, bağlanmaya çalışan istemcinin sağlığına dayalı olarak ağ kaynaklarına erişimi kontrol etme girişimidir. Örneğin, bir dizüstü bilgisayar kullanıcısı olduğunuz durumda, yolda olduğunuz ve dizüstü bilgisayarınızı kurumsal ağınıza bağlamadığınız aylar olabilir. Bu süre zarfında, dizüstü bilgisayarınıza virüs veya kötü amaçlı yazılım bulaşmayacağının veya hatta anti-virüs tanım güncellemelerini aldığınızın garantisi yoktur.

Bu durumda, ofise geri döndüğünüzde ve makineyi ağa bağladığınızda, NAP, NAP sunucularınızdan birinde ayarladığınız bir politikaya göre makinelerin durumunu otomatik olarak belirleyecektir. Ağa bağlanan cihaz, sağlık denetimini geçemezse, otomatik olarak ağınızın iyileştirme bölgesi adı verilen süper kısıtlı bölümüne taşınır. İyileştirme bölgesinde olduğunda, iyileştirme sunucuları sorunu makinenizle otomatik olarak çözmeye çalışacak ve düzeltecektir. Bazı örnekler şunlar olabilir:

- Güvenlik duvarınız devre dışı bırakılırsa ve politikanız etkinleştirilmesini gerektiriyorsa, düzeltme sunucuları güvenlik duvarınızı sizin için etkinleştirir.

- Sistem durumu ilkeniz, en son Windows güncellemelerine sahip olmanız gerektiğini belirtiyor ve yoksa, düzeltme bölgenizde istemcinize en son güncellemeleri yükleyecek bir WSUS sunucunuz olabilir.

Makineniz, yalnızca NAP sunucularınız tarafından sağlıklı kabul edilirse kurumsal ağa geri taşınacaktır. NAP'yi zorunlu kılmanın, her birinin kendine göre avantajları olan dört farklı yolu vardır:

- VPN - VPN zorlama yöntemini kullanmak, uzaktan evden çalışanların kendi bilgisayarlarını kullanarak uzaktan çalıştığı bir şirkette kullanışlıdır. Kontrolünüzün olmadığı bir bilgisayara birinin hangi kötü amaçlı yazılımları yükleyebileceğinden asla emin olamazsınız. Bu yöntemi kullandığınızda, bir istemcinin sağlığı her VPN bağlantısı başlattığında kontrol edilecektir.

- DHCP - DHCP zorlama yöntemini kullandığınızda, NAP altyapınız tarafından sağlıklı kabul edilene kadar istemciye DHCP sunucunuzdan geçerli bir ağ adresi verilmez.

- IPsec - IPsec, sertifikaları kullanarak ağ trafiğini şifreleme yöntemidir. Çok yaygın olmasa da, NAP'yi zorlamak için IPsec'i de kullanabilirsiniz.

- 802.1x - 802.1x ayrıca bazen bağlantı noktası tabanlı kimlik doğrulama olarak da adlandırılır ve anahtar düzeyinde istemcilerin kimlik doğrulaması için bir yöntemdir. Bir NAP politikasını uygulamak için 802.1x'i kullanmak günümüz dünyasında standart bir uygulamadır.

Çevirmeli Bağlantılar

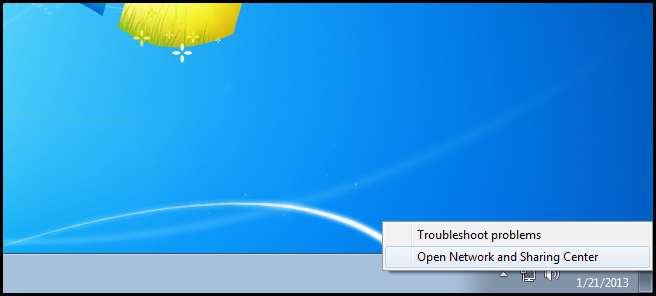

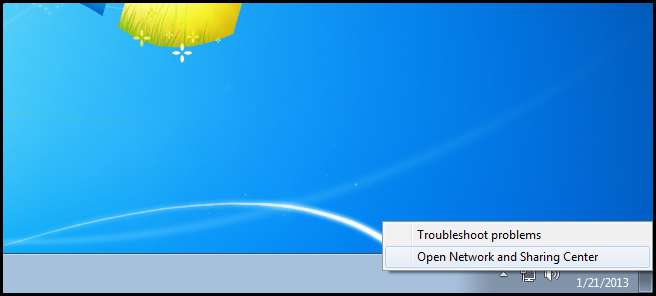

Günümüzde ve çağda bazı nedenlerden dolayı Microsoft hala bu ilkel çevirmeli bağlantılar hakkında bilgi sahibi olmanızı istiyor. Çevirmeli bağlantılar, bilgileri bir bilgisayardan diğerine iletmek için POTS (Düz Eski Telefon Hizmeti) olarak da bilinen analog telefon ağını kullanır. Bunu, modülasyon ve demodülasyon kelimelerinin birleşimi olan bir modem kullanarak yaparlar. Modem, normalde bir RJ11 kablosu kullanarak bilgisayarınıza bağlanır ve PC'nizden gelen dijital bilgi akışlarını, telefon hatları üzerinden aktarılabilen bir analog sinyale dönüştürür. Sinyal hedefine ulaştığında, başka bir modem tarafından demodüle edilir ve bilgisayarın anlayabileceği bir dijital sinyale döndürülür. Çevirmeli bağlantı oluşturmak için ağ durumu simgesine sağ tıklayın ve Ağ ve Paylaşım Merkezi'ni açın.

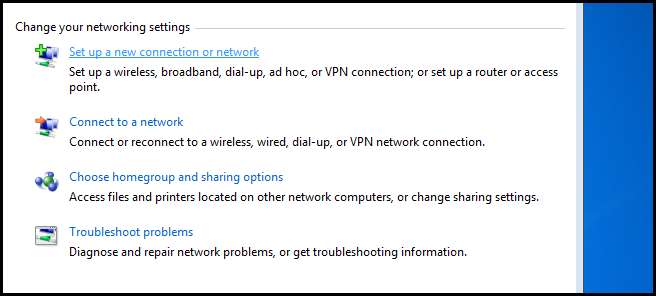

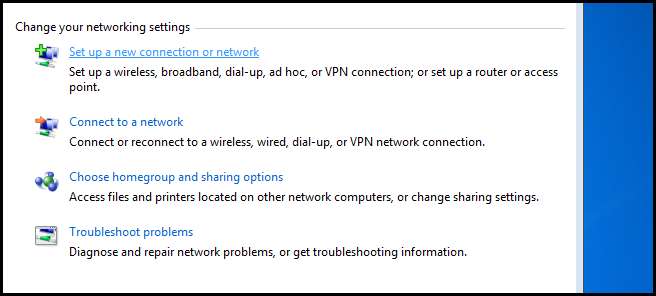

Ardından Yeni bir bağlantı veya ağ köprüsü kur'a tıklayın.

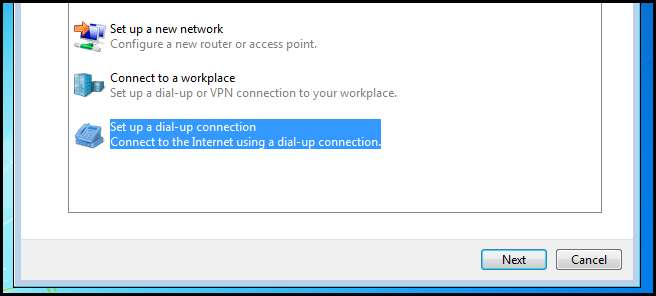

Şimdi bir çevirmeli bağlantı kurmayı seçin ve ileriye tıklayın.

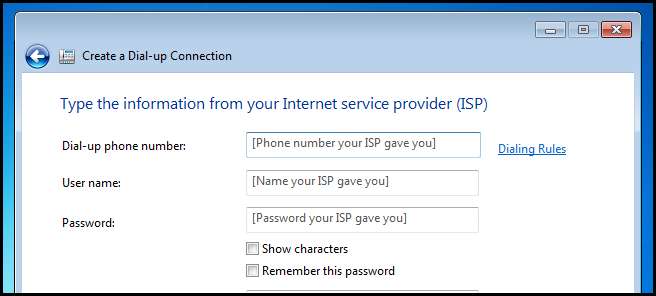

Buradan gerekli tüm bilgileri doldurabilirsiniz.

Not: Sınavda çevirmeli bağlantı kurmanızı gerektiren bir soru alırsanız, ilgili ayrıntıları sağlayacaktır.

Sanal Özel Ağlar

Sanal Özel Ağlar, başka bir ağa güvenli bir şekilde bağlanabilmeniz için internet gibi halka açık bir ağ üzerinden kurabileceğiniz özel tünellerdir.

Örneğin, ev ağınızdaki bir bilgisayardan kurumsal ağınıza bir VPN bağlantısı kurabilirsiniz. Bu şekilde, ev ağınızdaki PC gerçekten kurumsal ağınızın bir parçasıymış gibi görünürdü. Aslında, bilgisayarınızı bir Ethernet kablosuyla iş ağınıza fiziksel olarak takmış gibi ağ paylaşımlarına bile bağlanabilirsiniz. Tek fark elbette hızdır: Fiziksel olarak ofiste olsanız yapacağınız Gigabit Ethernet hızlarını elde etmek yerine, geniş bant bağlantınızın hızı ile sınırlı olacaksınız.

İnternet üzerinden "tünel açtıkları" için bu "özel tünellerin" ne kadar güvenli olduğunu muhtemelen merak ediyorsunuzdur. Verilerinizi herkes görebilir mi? Hayır, yapamazlar ve bu, bir VPN bağlantısı üzerinden gönderilen verileri şifrelediğimiz için, dolayısıyla sanal "özel" ağ adı veriliyor. Ağ üzerinden gönderilen verileri kapsüllemek ve şifrelemek için kullanılan protokol size bırakılmıştır ve Windows 7 aşağıdakileri destekler:

Not: Maalesef bu tanımları sınav için ezbere bilmeniz gerekecek.

-

Noktadan Noktaya Tünel Protokolü (PPTP)

- Noktadan Noktaya Tünel Protokolü, ağ trafiğinin bir IP başlığında kapsüllenmesini ve İnternet gibi bir IP ağı üzerinden gönderilmesini sağlar.

- Kapsülleme : PPP çerçeveleri, GRE'nin değiştirilmiş bir sürümü kullanılarak bir IP datagramında kapsüllenir.

- Şifreleme : PPP çerçeveleri Microsoft Noktadan Noktaya Şifreleme (MPPE) kullanılarak şifrelenir. Şifreleme anahtarları, Microsoft Karşılıklı Kimlik Doğrulama Protokolü sürüm 2 (MS-CHAP v2) veya Genişletilebilir Kimlik Doğrulama Protokolü-Aktarım Katmanı Güvenliği (EAP-TLS) protokollerinin kullanıldığı kimlik doğrulama sırasında oluşturulur.

-

Katman 2 Tünel Protokolü (L2TP)

- L2TP, İnternet Protokolünü kullanarak PPP çerçevelerini taşımak için kullanılan güvenli bir tünel protokolüdür, kısmen PPTP'ye dayanır. PPTP'den farklı olarak, Microsoft'un L2TP uygulaması PPP çerçevelerini şifrelemek için MPPE kullanmaz. Bunun yerine L2TP, şifreleme hizmetleri için Taşıma Modunda IPsec kullanır. L2TP ve IPsec kombinasyonu L2TP / IPsec olarak bilinir.

- Kapsülleme : PPP çerçeveleri önce bir L2TP başlığı ve ardından bir UDP başlığı ile sarılır. Sonuç daha sonra IPSec kullanılarak kapsüllenir.

- Şifreleme : L2TP mesajları, IKE görüşme sürecinden oluşturulan anahtarlar kullanılarak AES veya 3DES şifrelemesiyle şifrelenir.

-

Güvenli Yuva Tünel Protokolü (SSTP)

- SSTP, HTTPS kullanan bir tünel protokolüdür. 443 numaralı TCP Bağlantı Noktası çoğu kurumsal Güvenlik Duvarında açık olduğundan, bu, geleneksel VPN bağlantılarına izin vermeyen ülkeler için mükemmel bir seçimdir. Şifreleme için SSL sertifikaları kullandığından da çok güvenlidir.

- Kapsülleme : PPP çerçeveleri IP datagramları içinde kapsüllenir.

- Şifreleme : SSTP mesajları SSL kullanılarak şifrelenir.

-

İnternet Anahtar Değişimi (IKEv2)

- IKEv2, UDP bağlantı noktası 500 üzerinden IPsec Tünel Modu protokolünü kullanan bir tünel protokolüdür.

- Kapsülleme : IKEv2, IPSec ESP veya AH üstbilgilerini kullanarak veri birimlerini kapsüller.

- Şifreleme : İletiler, IKEv2 görüşme sürecinden oluşturulan anahtarlar kullanılarak AES veya 3DES şifrelemesiyle şifrelenir.

Sunucu Gereksinimleri

Not: Açıkça, VPN sunucuları olarak ayarlanmış diğer işletim sistemlerine sahip olabilirsiniz. Ancak, bunlar bir Windows VPN sunucusunu çalıştırmak için gerekenler.

Kişilerin ağınıza VPN bağlantısı oluşturmasına izin vermek için, Windows Server çalıştıran bir sunucuya sahip olmanız ve aşağıdaki rollere sahip olmanız gerekir:

- Yönlendirme ve Uzaktan Erişim (RRAS)

- Ağ Politikası Sunucusu (NPS)

Ayrıca, DHCP kurmanız veya VPN üzerinden bağlanan makinelerin kullanabileceği bir statik IP havuzu tahsis etmeniz gerekecektir.

VPN Bağlantısı Oluşturma

Bir VPN sunucusuna bağlanmak için ağ durumu simgesine sağ tıklayın ve Ağ ve Paylaşım Merkezini açın.

Ardından Yeni bir bağlantı veya ağ köprüsü kur'a tıklayın.

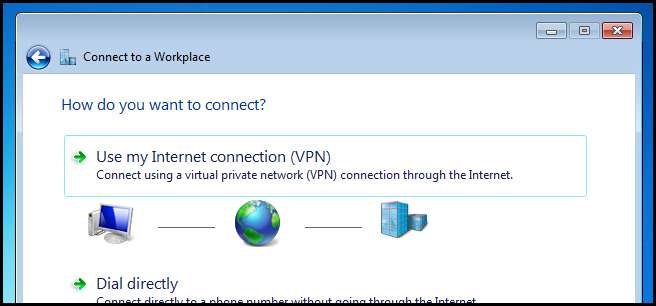

Şimdi bir işyerine bağlanmayı seçin ve ileriye tıklayın.

Ardından mevcut geniş bant bağlantınızı kullanmayı seçin.

P

P

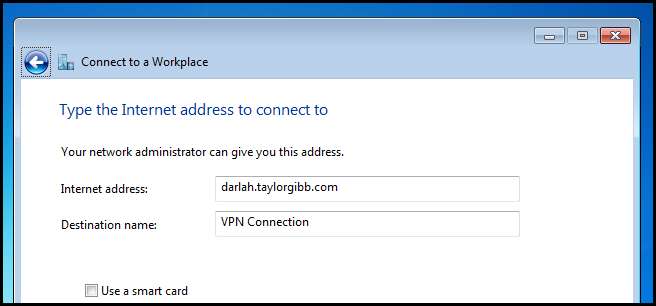

Şimdi bağlanmak istediğiniz ağdaki VPN sunucusunun IP veya DNS Adını girmeniz gerekecektir. Ardından ileri tıklayın.

Ardından kullanıcı adınızı ve şifrenizi girin ve bağlan'a tıklayın.

Bağlandıktan sonra, ağ durumu simgesine tıklayarak bir VPN'e bağlı olup olmadığınızı görebileceksiniz.

Ödev

- Okumak sonraki makale TechNet'te, bir VPN için güvenliği planlarken size rehberlik eder.

Not: Bugünün ev ödevi, 70-680 sınavı için biraz kapsam dışıdır, ancak Windows 7'den bir VPN'e bağlandığınızda sahnenin arkasında neler olup bittiğine dair size sağlam bir fikir verecektir.

Herhangi bir sorunuz varsa bana tweet atabilirsiniz @ayberk veya sadece bir yorum bırakın.