Nell'ultima parte della serie abbiamo esaminato come puoi gestire e utilizzare i tuoi computer Windows da qualsiasi luogo purché tu sia sulla stessa rete. Ma cosa succede se non lo sei?

Assicurati di controllare gli articoli precedenti di questa serie di Geek School su Windows 7:

- Presentazione di How-To Geek School

- Aggiornamenti e migrazioni

- Configurazione dei dispositivi

- Gestione dei dischi

- Gestione delle applicazioni

- Gestione di Internet Explorer

- Nozioni fondamentali sull'indirizzamento IP

- Networking

- Rete wireless

- Windows Firewall

- Amministrazione remota

E rimanete sintonizzati per il resto della serie per tutta questa settimana.

Protezione dell'accesso alla rete

Network Access Protection è il tentativo di Microsoft di controllare l'accesso alle risorse di rete in base allo stato di salute del client che tenta di connettersi ad esse. Ad esempio, nella situazione in cui sei un utente di laptop, potrebbero esserci molti mesi in cui sei in viaggio e non colleghi il tuo laptop alla rete aziendale. Durante questo periodo non vi è alcuna garanzia che il tuo laptop non venga infettato da virus o malware o che tu riceva aggiornamenti delle definizioni antivirus.

In questa situazione, quando torni in ufficio e connetti la macchina alla rete, Protezione accesso alla rete determinerà automaticamente lo stato della macchina in base a un criterio che hai impostato su uno dei tuoi server. Se il dispositivo connesso alla rete non supera l'ispezione dello stato, viene automaticamente spostato in una sezione super limitata della rete chiamata zona di riparazione. Quando si trova nella zona di riparazione, i server di riparazione tenteranno automaticamente di correggere il problema con la macchina. Alcuni esempi potrebbero essere:

- Se il firewall è disabilitato e il criterio richiede che sia abilitato, i server di riparazione abiliteranno il firewall per te.

- Se i criteri di integrità indicano che è necessario disporre degli ultimi aggiornamenti di Windows e non lo è, potresti avere un server WSUS nella tua zona di riparazione che installerà gli ultimi aggiornamenti sul tuo client.

La tua macchina verrà spostata di nuovo sulla rete aziendale solo se ritenuta integra dai tuoi server NAP. Esistono quattro modi diversi per applicare NAP, ciascuno con i propri vantaggi:

- VPN - L'utilizzo del metodo di imposizione VPN è utile in un'azienda in cui si hanno telelavoratori che lavorano in remoto da casa, utilizzando i propri computer. Non puoi mai essere sicuro di quale malware qualcuno potrebbe installare su un PC su cui non hai alcun controllo. Quando utilizzi questo metodo, lo stato di salute di un client verrà verificato ogni volta che avvia una connessione VPN.

- DHCP - Quando si utilizza il metodo di attuazione DHCP, a un client non verranno forniti indirizzi di rete validi dal server DHCP finché non saranno ritenuti integri dalla propria infrastruttura NAP.

- IPsec - IPsec è un metodo per crittografare il traffico di rete utilizzando i certificati. Sebbene non sia molto comune, puoi anche utilizzare IPsec per applicare Protezione accesso alla rete.

- 802.1x - 802.1x è talvolta chiamato anche autenticazione basata su porta ed è un metodo per autenticare i client a livello di switch. L'utilizzo di 802.1x per applicare una politica di Protezione accesso alla rete è una pratica standard nel mondo di oggi.

Connessioni remote

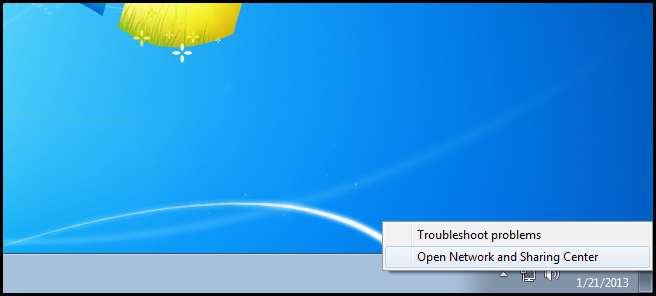

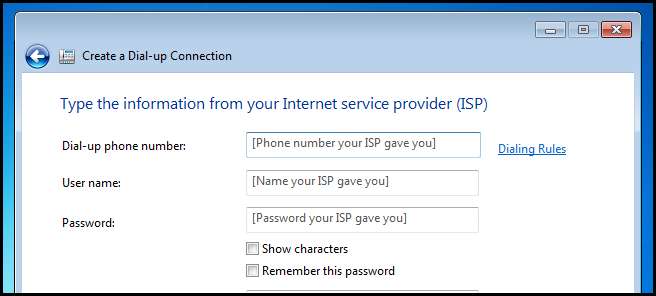

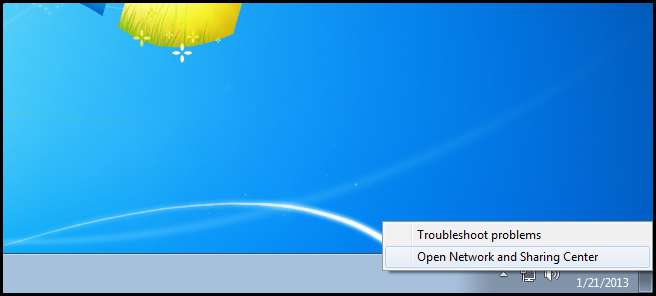

Per qualche ragione in questo giorno ed età Microsoft vuole ancora che tu sappia di quelle primitive connessioni dial-up. Le connessioni dial-up utilizzano la rete telefonica analogica, nota anche come POTS (Plain Old Telephone Service), per fornire informazioni da un computer a un altro. Lo fanno usando un modem, che è una combinazione delle parole modulate e demodulate. Il modem viene collegato al PC, normalmente utilizzando un cavo RJ11, e modula i flussi di informazioni digitali dal PC in un segnale analogico che può essere trasferito attraverso le linee telefoniche. Quando il segnale raggiunge la sua destinazione, viene demodulato da un altro modem e ritrasformato in un segnale digitale comprensibile dal computer. Per creare una connessione remota, fare clic con il pulsante destro del mouse sull'icona di stato della rete e aprire il Centro connessioni di rete e condivisione.

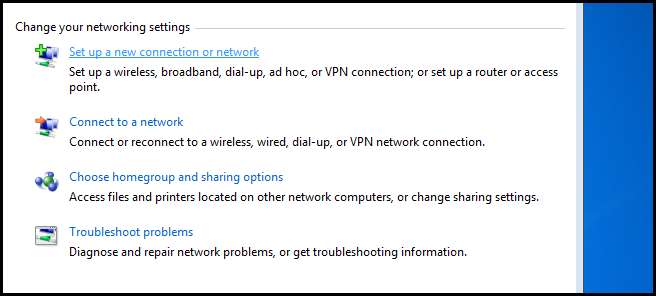

Quindi fare clic su Configura una nuova connessione o collegamento ipertestuale di rete.

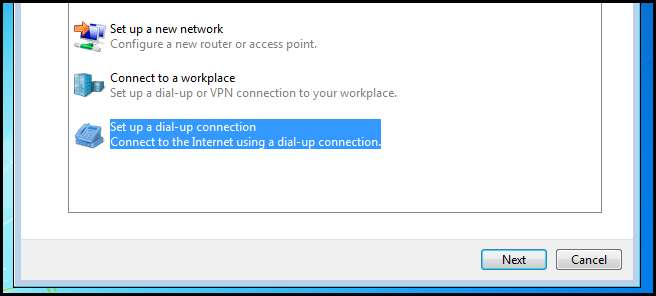

Ora scegli di impostare una connessione dial-up e fai clic su Avanti.

Da qui puoi compilare tutte le informazioni richieste.

Nota: se ricevi una domanda che richiede di impostare una connessione dial-up durante l'esame, ti forniranno i dettagli pertinenti.

Reti private virtuali

Le reti private virtuali sono tunnel privati che puoi stabilire su una rete pubblica, come Internet, in modo da connetterti in modo sicuro a un'altra rete.

Ad esempio, potresti stabilire una connessione VPN da un PC sulla tua rete domestica, alla tua rete aziendale. In questo modo sembrerebbe che il PC sulla rete domestica fosse davvero parte della rete aziendale. In effetti, puoi persino connetterti a condivisioni di rete e come se avessi preso il tuo PC e lo avessi collegato fisicamente alla tua rete di lavoro con un cavo Ethernet. L'unica differenza è ovviamente la velocità: invece di ottenere le velocità Gigabit Ethernet che avresti se fossi fisicamente in ufficio, sarai limitato dalla velocità della tua connessione a banda larga.

Probabilmente ti starai chiedendo quanto siano sicuri questi "tunnel privati" dal momento che "tunnel" su Internet. Tutti possono vedere i tuoi dati? No, non possono, e questo perché crittografiamo i dati inviati tramite una connessione VPN, da cui il nome di rete virtuale "privata". Il protocollo utilizzato per incapsulare e crittografare i dati inviati sulla rete è lasciato a te e Windows 7 supporta quanto segue:

Nota: purtroppo queste definizioni dovrai conoscere a memoria per l'esame.

-

Protocollo di tunneling da punto a punto (PPTP)

- Il protocollo Point to Point Tunneling consente al traffico di rete di essere incapsulato in un'intestazione IP e inviato attraverso una rete IP, come Internet.

- Incapsulamento : I frame PPP sono incapsulati in un datagramma IP, utilizzando una versione modificata di GRE.

- Crittografia : I frame PPP vengono crittografati utilizzando Microsoft Point-to-Point Encryption (MPPE). Le chiavi di crittografia vengono generate durante l'autenticazione in cui vengono utilizzati i protocolli Microsoft Challenge Handshake Authentication Protocol versione 2 (MS-CHAP v2) o Extensible Authentication Protocol-Transport Layer Security (EAP-TLS).

-

Layer 2 Tunneling Protocol (L2TP)

- L2TP è un protocollo di tunneling sicuro utilizzato per il trasporto di frame PPP utilizzando il protocollo Internet, è parzialmente basato su PPTP. A differenza di PPTP, l'implementazione Microsoft di L2TP non utilizza MPPE per crittografare i frame PPP. L2TP utilizza invece IPsec in modalità di trasporto per i servizi di crittografia. La combinazione di L2TP e IPsec è nota come L2TP / IPsec.

- Incapsulamento : I frame PPP vengono prima racchiusi con un'intestazione L2TP e poi un'intestazione UDP. Il risultato viene quindi incapsulato utilizzando IPSec.

- Crittografia : I messaggi L2TP vengono crittografati con crittografia AES o 3DES utilizzando le chiavi generate dal processo di negoziazione IKE.

-

Secure Socket Tunneling Protocol (SSTP)

- SSTP è un protocollo di tunneling che utilizza HTTPS. Poiché la porta TCP 443 è aperta sulla maggior parte dei firewall aziendali, questa è un'ottima scelta per quei paesi che non consentono le connessioni VPN tradizionali. È anche molto sicuro poiché utilizza certificati SSL per la crittografia.

- Incapsulamento : I frame PPP sono incapsulati in datagrammi IP.

- Crittografia : I messaggi SSTP vengono crittografati utilizzando SSL.

-

Scambio di chiavi Internet (IKEv2)

- IKEv2 è un protocollo di tunneling che utilizza il protocollo IPsec Tunnel Mode sulla porta UDP 500.

- Incapsulamento : IKEv2 incapsula i datagrammi utilizzando le intestazioni ESP o AH IPSec.

- Crittografia : I messaggi vengono crittografati con crittografia AES o 3DES utilizzando chiavi generate dal processo di negoziazione IKEv2.

Requisiti del server

Nota: puoi ovviamente configurare altri sistemi operativi come server VPN. Tuttavia, questi sono i requisiti per far funzionare un server VPN Windows.

Per consentire alle persone di creare una connessione VPN alla tua rete, devi disporre di un server che esegue Windows Server e che abbia i seguenti ruoli installati:

- Routing e accesso remoto (RRAS)

- Server dei criteri di rete (NPS)

Sarà inoltre necessario configurare DHCP o allocare un pool di IP statici utilizzabile dalle macchine che si connettono tramite VPN.

Creazione di una connessione VPN

Per connetterti a un server VPN, fai clic con il pulsante destro del mouse sull'icona di stato della rete e apri il Centro connessioni di rete e condivisione.

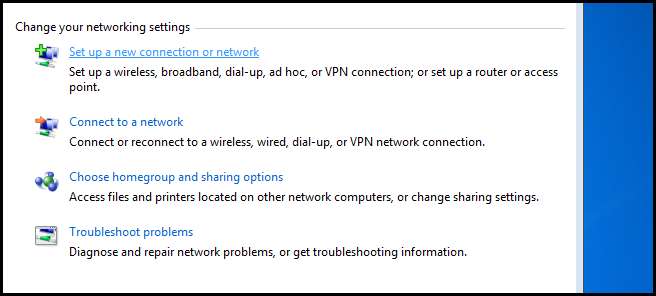

Quindi fare clic su Configura una nuova connessione o collegamento ipertestuale di rete.

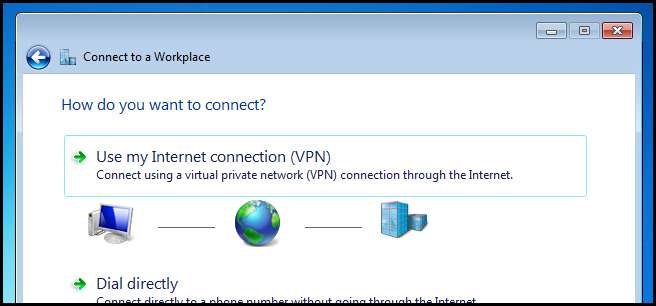

Ora scegli di connetterti a un luogo di lavoro e fai clic su Avanti.

Quindi scegliere di utilizzare la connessione a banda larga esistente.

P

P

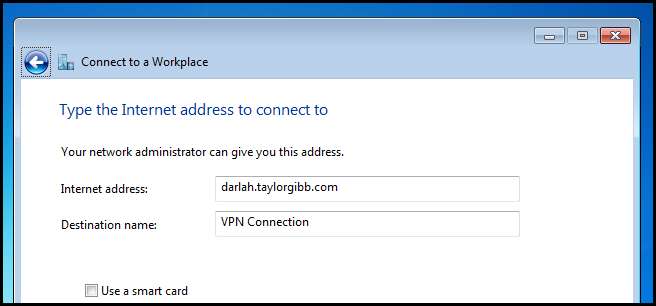

Ora dovrai inserire l'IP o il nome DNS del server VPN sulla rete a cui desideri connetterti. Quindi fare clic su Avanti.

Quindi inserisci il tuo nome utente e password e fai clic su Connetti.

Dopo esserti connesso, sarai in grado di vedere se sei connesso a una VPN facendo clic sull'icona di stato della rete.

Compiti a casa

- Leggi il articolo successivo su TechNet, che ti guida nella pianificazione della sicurezza per una VPN.

Nota: i compiti di oggi sono un po 'fuori portata per l'esame 70-680, ma ti daranno una solida comprensione di cosa succede dietro le quinte quando ti connetti a una VPN da Windows 7.

Se hai domande, puoi twittarmi @taybgibb o lascia un commento.