Dans la dernière partie de la série, nous avons examiné comment vous pouvez gérer et utiliser vos ordinateurs Windows de n'importe où tant que vous êtes sur le même réseau. Mais que faire si vous ne l'êtes pas?

N'oubliez pas de consulter les articles précédents de cette série Geek School sur Windows 7:

- Présentation de How-To Geek School

- Mises à niveau et migrations

- Configuration des appareils

- Gestion des disques

- Gérer les applications

- Gérer Internet Explorer

- Principes de base de l'adressage IP

- La mise en réseau

- Réseau sans fil

- Windows Firewall

- Administration à distance

Et restez à l'écoute pour le reste de la série toute cette semaine.

Protection d'accès au réseau

La protection d'accès réseau est la tentative de Microsoft de contrôler l'accès aux ressources réseau en fonction de l'état de santé du client essayant de s'y connecter. Par exemple, dans la situation où vous êtes un utilisateur d'ordinateur portable, il peut y avoir plusieurs mois où vous êtes sur la route et que vous ne connectez pas votre ordinateur portable à votre réseau d'entreprise. Pendant ce temps, rien ne garantit que votre ordinateur portable ne sera pas infecté par un virus ou un logiciel malveillant, ni que vous recevrez même des mises à jour des définitions antivirus.

Dans cette situation, lorsque vous revenez au bureau et connectez la machine au réseau, NAP déterminera automatiquement l'état de santé des machines par rapport à une stratégie que vous avez configurée sur l'un de vos serveurs NAP. Si le périphérique connecté au réseau échoue à l'inspection de l'état de santé, il est automatiquement déplacé vers une section extrêmement restreinte de votre réseau appelée zone de correction. Une fois dans la zone de correction, les serveurs de correction essaieront automatiquement de corriger le problème avec votre machine. Quelques exemples pourraient être:

- Si votre pare-feu est désactivé et que votre stratégie exige qu'il soit activé, les serveurs de correction activeront votre pare-feu pour vous.

- Si votre stratégie d’intégrité stipule que vous devez disposer des dernières mises à jour Windows et que vous ne l’avez pas, vous pouvez avoir un serveur WSUS dans votre zone de correction qui installera les dernières mises à jour sur votre client.

Votre machine ne sera déplacée vers le réseau d'entreprise que si elle est jugée saine par vos serveurs NAP. Il existe quatre façons différentes d'appliquer NAP, chacune ayant ses propres avantages:

- VPN - L'utilisation de la méthode d'application VPN est utile dans une entreprise où des télétravailleurs travaillent à distance depuis leur domicile, en utilisant leurs propres ordinateurs. Vous ne pouvez jamais être sûr des logiciels malveillants que quelqu'un pourrait installer sur un PC sur lequel vous n'avez aucun contrôle. Lorsque vous utilisez cette méthode, l’intégrité d’un client est vérifiée à chaque fois qu’il lance une connexion VPN.

- DHCP - Lorsque vous utilisez la méthode d'application DHCP, un client ne recevra pas d'adresses réseau valides de votre serveur DHCP tant qu'elles n'auront pas été jugées saines par votre infrastructure NAP.

- IPsec - IPsec est une méthode de chiffrement du trafic réseau à l'aide de certificats. Bien que ce ne soit pas très courant, vous pouvez également utiliser IPsec pour appliquer NAP.

- 802.1x - 802.1x est aussi parfois appelé authentification basée sur le port et est une méthode d'authentification des clients au niveau du commutateur. L’utilisation du 802.1x pour appliquer une stratégie NAP est une pratique courante dans le monde d’aujourd’hui.

Connexions à distance

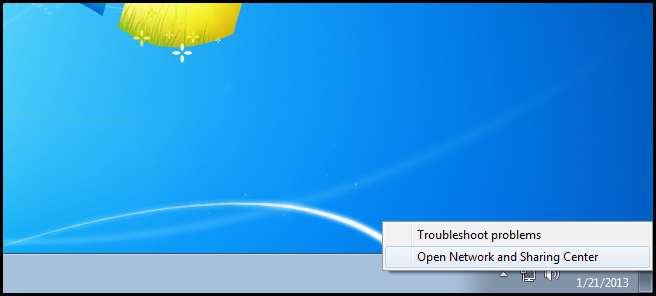

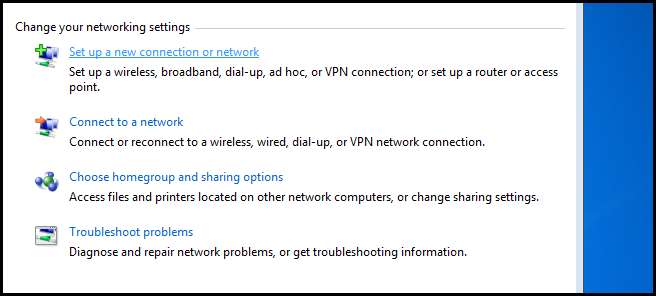

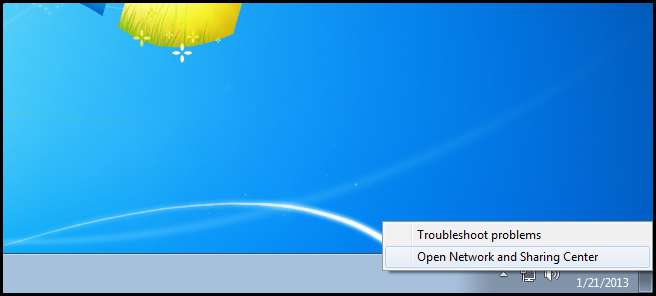

Pour une raison quelconque, à l'heure actuelle, Microsoft veut toujours que vous soyez au courant de ces connexions commutées primitives. Les connexions commutées utilisent le réseau téléphonique analogique, également appelé POTS (Plain Old Telephone Service), pour fournir des informations d'un ordinateur à un autre. Ils le font en utilisant un modem, qui est une combinaison des mots moduler et démoduler. Le modem est connecté à votre PC, normalement à l'aide d'un câble RJ11, et module les flux d'informations numériques de votre PC en un signal analogique qui peut être transféré sur les lignes téléphoniques. Lorsque le signal atteint sa destination, il est démodulé par un autre modem et reconverti en un signal numérique que l'ordinateur peut comprendre. Afin de créer une connexion d'accès à distance, cliquez avec le bouton droit sur l'icône d'état du réseau et ouvrez le Centre Réseau et partage.

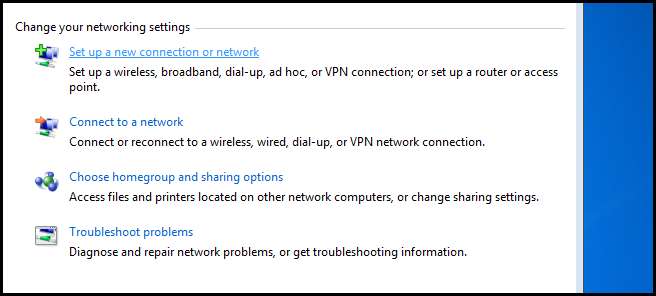

Cliquez ensuite sur le lien hypertexte Configurer une nouvelle connexion ou réseau.

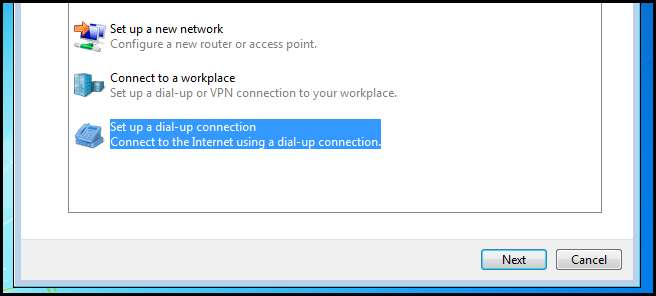

Choisissez maintenant de configurer une connexion d'accès à distance et cliquez sur Suivant.

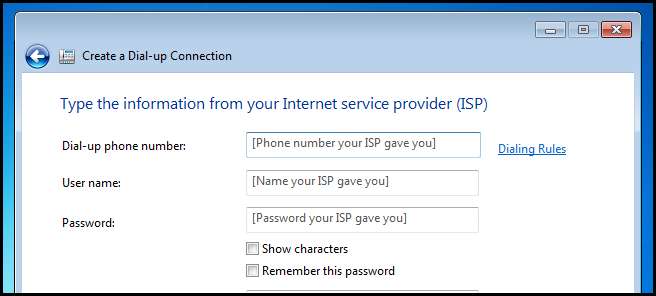

De là, vous pouvez remplir toutes les informations requises.

Remarque: si vous recevez une question qui vous oblige à configurer une connexion commutée pour l'examen, ils vous fourniront les détails pertinents.

Réseaux privés virtuels

Les réseaux privés virtuels sont des tunnels privés que vous pouvez établir sur un réseau public, tel qu'Internet, afin de pouvoir vous connecter en toute sécurité à un autre réseau.

Par exemple, vous pouvez établir une connexion VPN à partir d'un PC de votre réseau domestique vers votre réseau d'entreprise. De cette façon, il semblerait que le PC de votre réseau domestique fasse vraiment partie de votre réseau d'entreprise. En fait, vous pouvez même vous connecter à des partages réseau et par exemple si vous aviez pris votre PC et l'aviez physiquement branché sur votre réseau de travail avec un câble Ethernet. La seule différence est bien sûr la vitesse: au lieu d'obtenir les vitesses Gigabit Ethernet que vous auriez si vous étiez physiquement au bureau, vous serez limité par la vitesse de votre connexion haut débit.

Vous vous demandez probablement à quel point ces «tunnels privés» sont sûrs puisqu'ils «tunnel» sur Internet. Tout le monde peut-il voir vos données? Non, ils ne le peuvent pas, et c'est parce que nous chiffrons les données envoyées via une connexion VPN, d'où le nom de réseau «privé» virtuel. Le protocole utilisé pour encapsuler et crypter les données envoyées sur le réseau vous appartient et Windows 7 prend en charge les éléments suivants:

Remarque: Malheureusement, vous devrez connaître ces définitions par cœur pour l'examen.

-

Protocole PPTP (Point-to-Point Tunneling Protocol)

- Le protocole de tunneling point à point permet au trafic réseau d'être encapsulé dans un en-tête IP et envoyé sur un réseau IP, tel qu'Internet.

- Encapsulation : Les trames PPP sont encapsulées dans un datagramme IP, en utilisant une version modifiée de GRE.

- Chiffrement : Les trames PPP sont cryptées à l'aide du cryptage point à point Microsoft (MPPE). Les clés de chiffrement sont générées lors de l'authentification lorsque les protocoles Microsoft Challenge Handshake Authentication Protocol version 2 (MS-CHAP v2) ou Extensible Authentication Protocol-Transport Layer Security (EAP-TLS) sont utilisés.

-

Protocole de tunnelage de couche 2 (L2TP)

- L2TP est un protocole de tunneling sécurisé utilisé pour le transport des trames PPP en utilisant le protocole Internet, il est partiellement basé sur PPTP. Contrairement à PPTP, l'implémentation Microsoft de L2TP n'utilise pas MPPE pour crypter les trames PPP. Au lieu de cela, L2TP utilise IPsec en mode transport pour les services de chiffrement. La combinaison de L2TP et IPsec est connue sous le nom de L2TP / IPsec.

- Encapsulation : Les trames PPP sont d'abord enveloppées avec un en-tête L2TP puis un en-tête UDP. Le résultat est ensuite encapsulé à l'aide d'IPSec.

- Chiffrement : Les messages L2TP sont chiffrés avec un chiffrement AES ou 3DES à l'aide de clés générées à partir du processus de négociation IKE.

-

Protocole SSTP (Secure Socket Tunneling Protocol)

- SSTP est un protocole de tunneling qui utilise HTTPS. Étant donné que le port TCP 443 est ouvert sur la plupart des pare-feu d'entreprise, c'est un excellent choix pour les pays qui n'autorisent pas les connexions VPN traditionnelles. Il est également très sécurisé car il utilise des certificats SSL pour le cryptage.

- Encapsulation : Les trames PPP sont encapsulées dans des datagrammes IP.

- Chiffrement : Les messages SSTP sont chiffrés à l'aide de SSL.

-

Internet Key Exchange (IKEv2)

- IKEv2 est un protocole de tunneling qui utilise le protocole IPsec Tunnel Mode sur le port UDP 500.

- Encapsulation : IKEv2 encapsule les datagrammes à l'aide d'en-têtes IPSec ESP ou AH.

- Chiffrement : Les messages sont chiffrés avec un chiffrement AES ou 3DES à l'aide de clés générées à partir du processus de négociation IKEv2.

Exigences du serveur

Remarque: Vous pouvez évidemment configurer d'autres systèmes d'exploitation pour être des serveurs VPN. Cependant, ce sont les conditions requises pour exécuter un serveur VPN Windows.

Pour permettre aux utilisateurs de créer une connexion VPN à votre réseau, vous devez disposer d'un serveur exécutant Windows Server et les rôles suivants sont installés:

- Routage et accès distant (RRAS)

- Serveur de stratégie réseau (NPS)

Vous devrez également configurer DHCP ou allouer un pool d'adresses IP statiques que les machines se connectant via VPN peuvent utiliser.

Créer une connexion VPN

Pour vous connecter à un serveur VPN, faites un clic droit sur l'icône d'état du réseau et ouvrez le Centre Réseau et partage.

Cliquez ensuite sur le lien hypertexte Configurer une nouvelle connexion ou réseau.

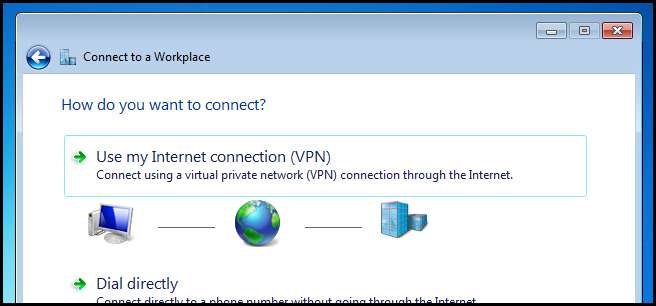

Choisissez maintenant de vous connecter à un lieu de travail et cliquez sur Suivant.

Choisissez ensuite d'utiliser votre connexion haut débit existante.

P

P

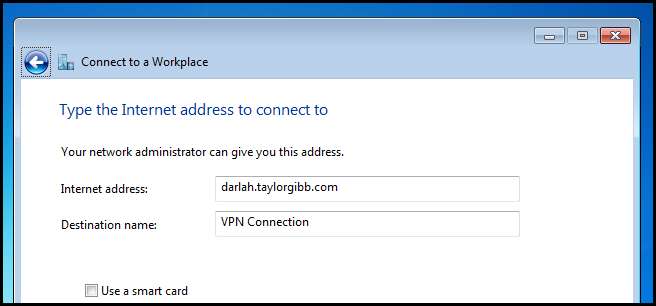

Vous devrez maintenant entrer l'IP ou le nom DNS du serveur VPN sur le réseau auquel vous souhaitez vous connecter. Cliquez ensuite sur suivant.

Entrez ensuite votre nom d'utilisateur et votre mot de passe et cliquez sur se connecter.

Une fois connecté, vous pourrez voir si vous êtes connecté à un VPN en cliquant sur l'icône d'état du réseau.

Devoirs

- Lis le article suivant sur TechNet, qui vous guide tout au long de la planification de la sécurité d'un VPN.

Remarque: les devoirs d'aujourd'hui sont un peu hors de portée pour l'examen 70-680, mais ils vous permettront de bien comprendre ce qui se passe dans les coulisses lorsque vous vous connectez à un VPN depuis Windows 7.

Si vous avez des questions, vous pouvez me tweeter @taybgibb , ou laissez simplement un commentaire.