Wireshark er den sveitsiske hærkniven av verktøy for nettverksanalyse. Enten du leter etter peer-to-peer-trafikk på nettverket ditt eller bare vil se hvilke nettsteder en spesifikk IP-adresse får tilgang til, kan Wireshark fungere for deg.

Vi har tidligere gitt en introduksjon til Wireshark . og dette innlegget bygger på våre tidligere innlegg. Husk at du må fange et sted i nettverket der du kan se nok nettverkstrafikk. Hvis du tar en fangst på din lokale arbeidsstasjon, vil du sannsynligvis ikke se mesteparten av trafikken på nettverket. Wireshark kan ta bilder fra et eksternt sted - sjekk ut vårt Wireshark triks innlegg for mer informasjon om det.

Identifisere Peer-to-Peer-trafikk

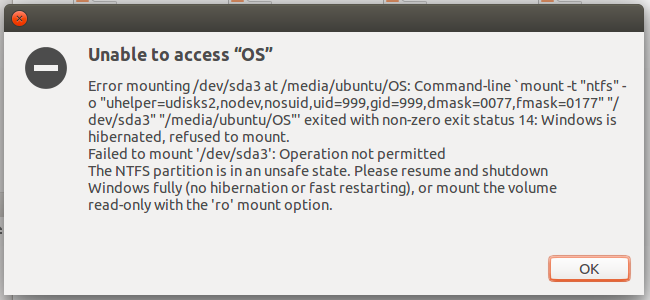

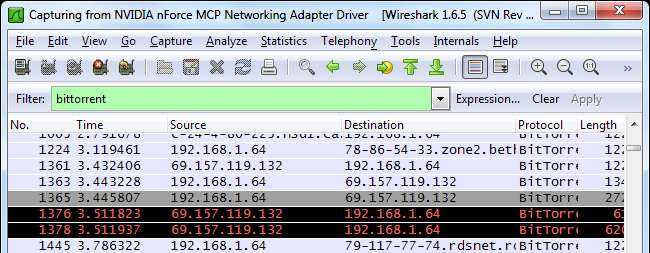

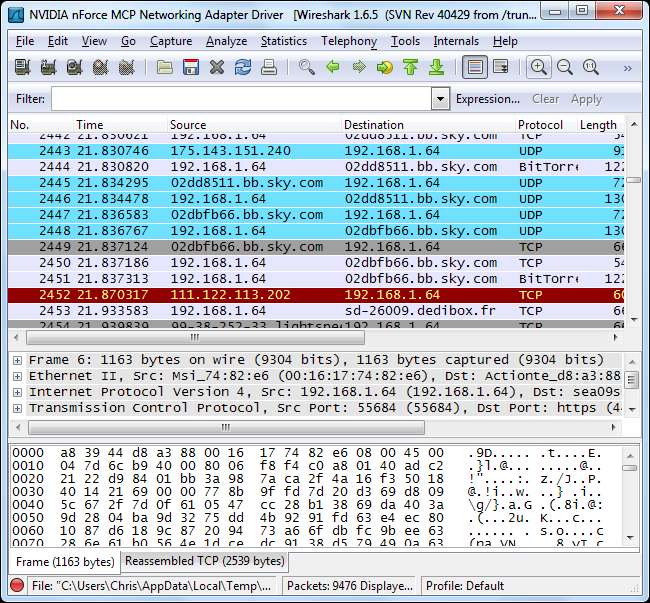

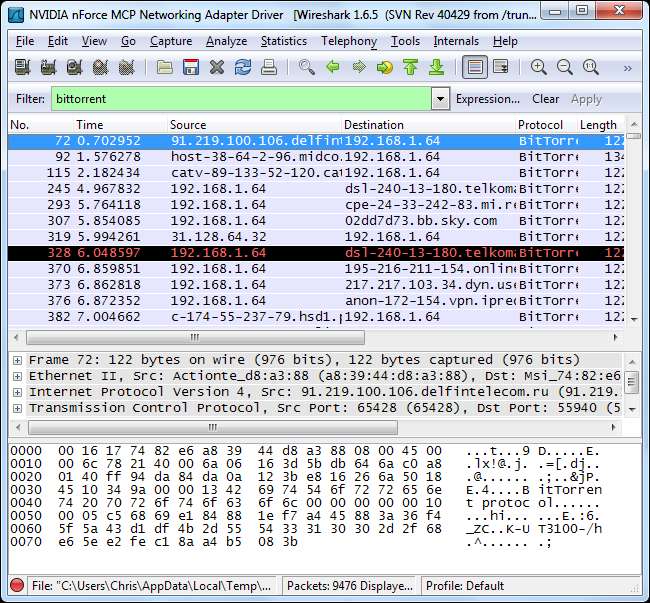

Wireshark-protokollkolonnen viser protokolltypen til hver pakke. Hvis du ser på en Wireshark-fangst, kan det hende du ser BitTorrent eller annen peer-to-peer-trafikk som lurer i den.

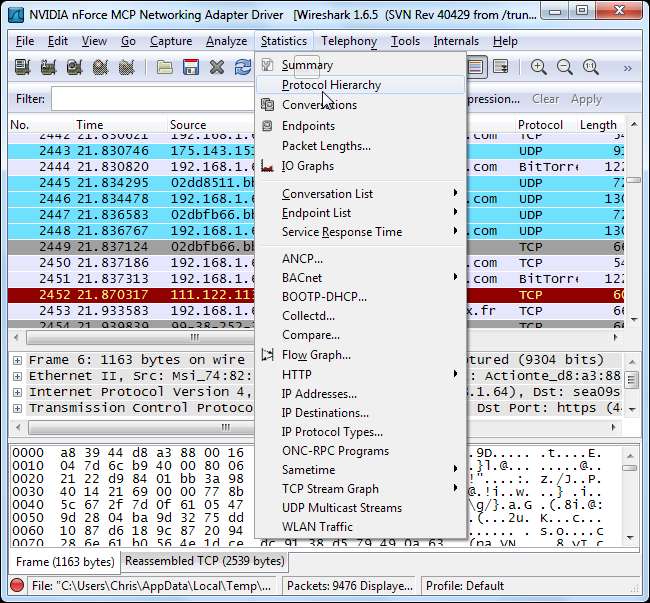

Du kan se hvilke protokoller som brukes på nettverket ditt fra Protokollhierarki verktøyet, plassert under Statistikk Meny.

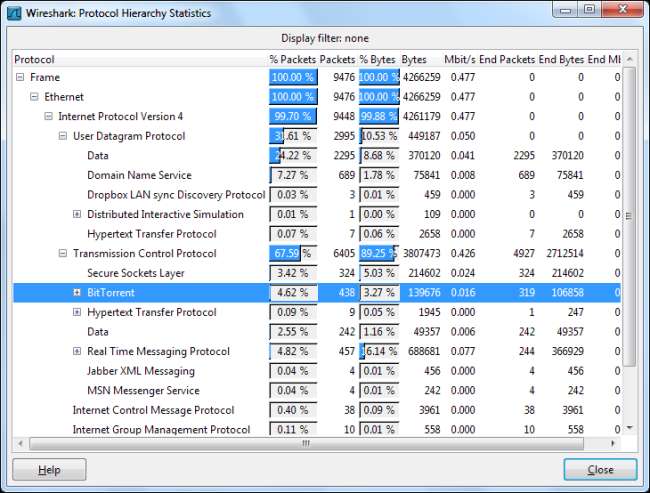

Dette vinduet viser en oversikt over nettverksbruk etter protokoll. Herfra kan vi se at nesten 5 prosent av pakkene i nettverket er BitTorrent-pakker. Det høres ikke så mye ut, men BitTorrent bruker også UDP-pakker. De nesten 25 prosent av pakkene som er klassifisert som UDP-datapakker, er også BitTorrent-trafikk her.

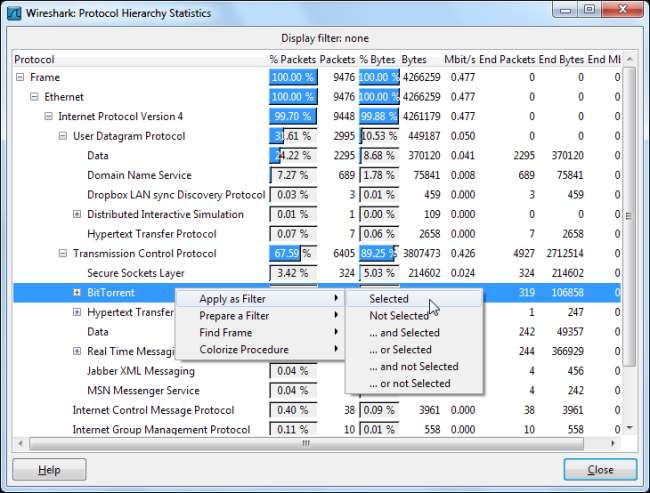

Vi kan bare se BitTorrent-pakkene ved å høyreklikke på protokollen og bruke den som et filter. Du kan gjøre det samme for andre typer peer-to-peer-trafikk som kan være til stede, for eksempel Gnutella, eDonkey eller Soulseek.

Bruk alternativet Bruk filter bruker filteret “ bittorrent. ”Du kan hoppe over høyreklikkmenyen og se trafikken til en protokoll ved å skrive navnet direkte i filterboksen.

Fra den filtrerte trafikken kan vi se at den lokale IP-adressen 192.168.1.64 bruker BitTorrent.

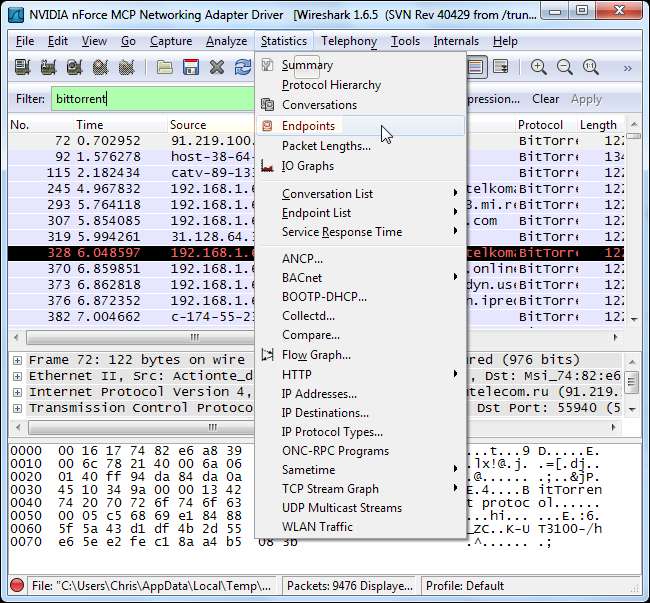

For å se alle IP-adressene som bruker BitTorrent, kan vi velge Endepunkter i Statistikk Meny.

Klikk over til IPv4 og aktiver “ Begrens å vise filter ”Avkrysningsruten. Du ser både de eksterne og lokale IP-adressene som er knyttet til BitTorrent-trafikken. De lokale IP-adressene skal vises øverst på listen.

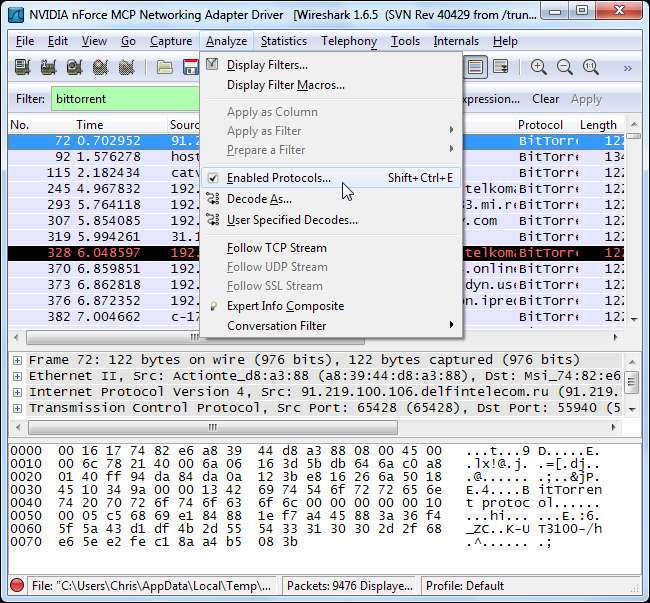

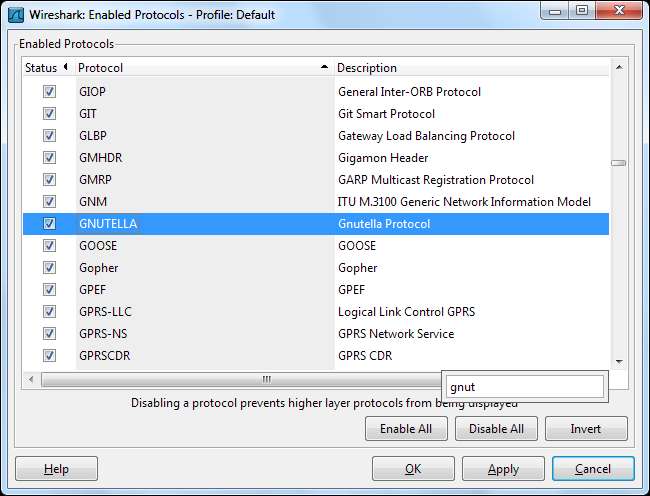

Hvis du vil se de forskjellige typene protokoller som Wireshark støtter og deres filternavn, velger du Aktiverte protokoller under Analysere Meny.

Du kan begynne å skrive en protokoll for å søke etter den i vinduet Aktiverte protokoller.

Overvåking av tilgang til nettsteder

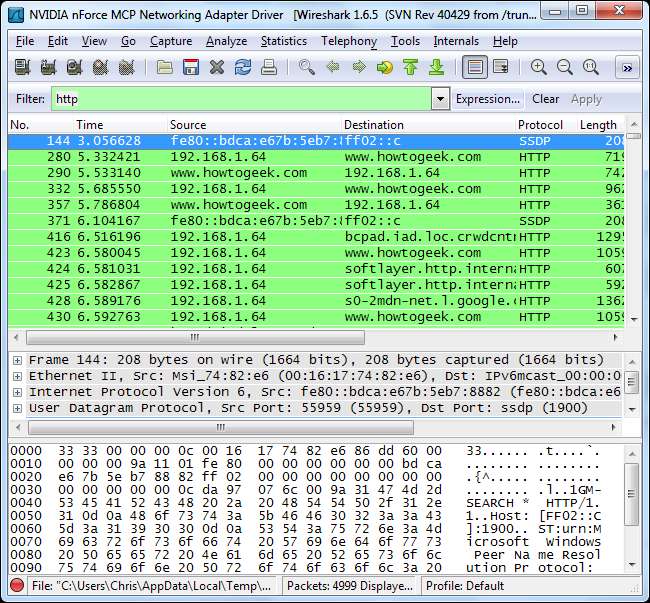

Nå som vi vet hvordan vi skal bryte ned trafikken etter protokoll, kan vi skrive “ http ”I filterboksen for kun å se HTTP-trafikk. Med alternativet “Aktiver nettverksnavnoppløsning” sjekket, ser vi navnene på nettstedene som blir åpnet i nettverket.

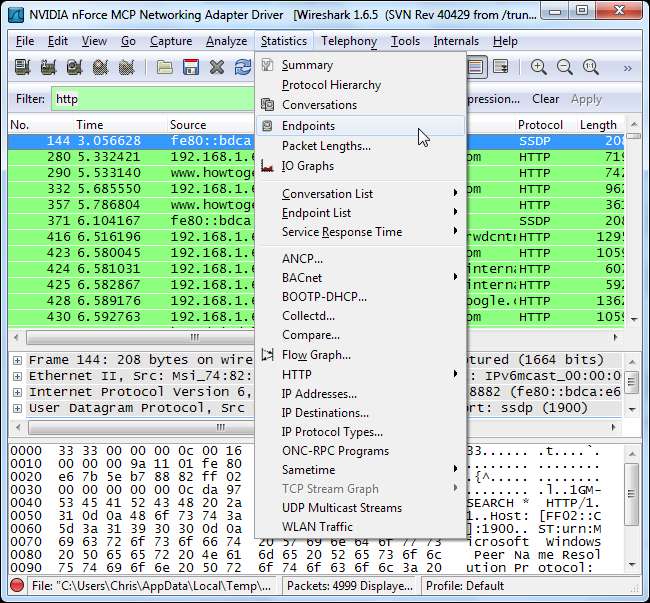

Nok en gang kan vi bruke Endepunkter alternativet i Statistikk Meny.

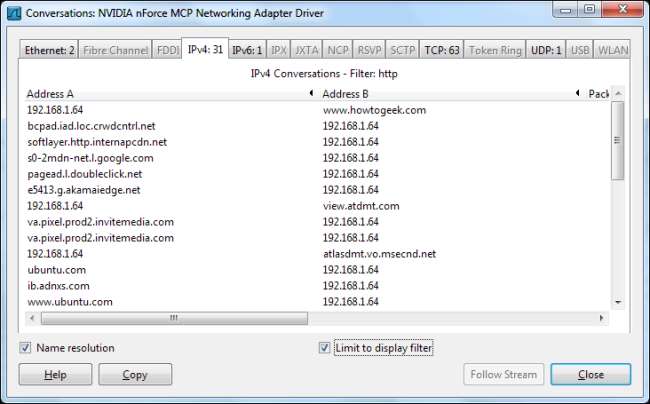

Klikk over til IPv4 og aktiver “ Begrens å vise filter ”Avkrysningsruten igjen. Du bør også sørge for at Navneoppløsning Avkrysningsruten er aktivert, ellers ser du bare IP-adresser.

Herfra kan vi se nettstedene som blir åpnet. Annonsenettverk og tredjeparts nettsteder som er vert for skript som brukes på andre nettsteder, vil også vises i listen.

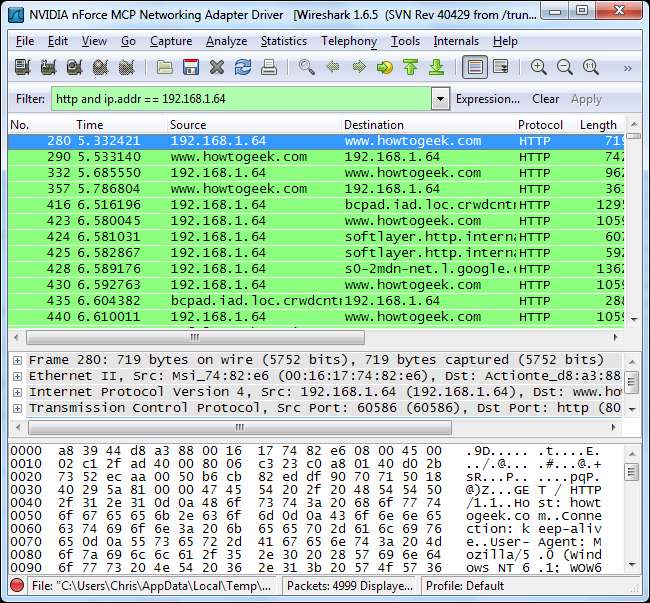

Hvis vi ønsker å bryte dette ned etter en bestemt IP-adresse for å se hva en enkelt IP-adresse surfer på, kan vi også gjøre det. Bruk det kombinerte filteret http og ip.addr == [IP address] for å se HTTP-trafikk tilknyttet en spesifikk IP-adresse.

Åpne dialogboksen Endpoints igjen, så ser du en liste over nettsteder som den spesifikke IP-adressen har tilgang til.

Dette er bare å skrape overflaten av hva du kan gjøre med Wireshark. Du kan bygge mye mer avanserte filtre, eller til og med bruke Firewall ACL Rules-verktøyet fra vår Wireshark triks innlegg for å enkelt blokkere trafikktypene du finner her.