Wireshark - це швейцарський армійський ніж інструментів аналізу мережі. Незалежно від того, чи ви шукаєте одноранговий трафік у своїй мережі, чи просто хочете побачити, до яких веб-сайтів отримує доступ певна IP-адреса, Wireshark може працювати для вас.

Ми вже давали вступ до Wireshark . і ця публікація спирається на наші попередні публікації. Майте на увазі, що ви повинні робити зйомку в місці в мережі, де ви можете бачити достатньо мережевого трафіку. Якщо ви зробите захоплення на своїй локальній робочій станції, ви, ймовірно, не побачите більшості трафіку в мережі. Wireshark може робити захоплення з віддаленого місця - перегляньте наш Повідомлення про трюки Wireshark для отримання додаткової інформації про це.

Визначення однорангового трафіку

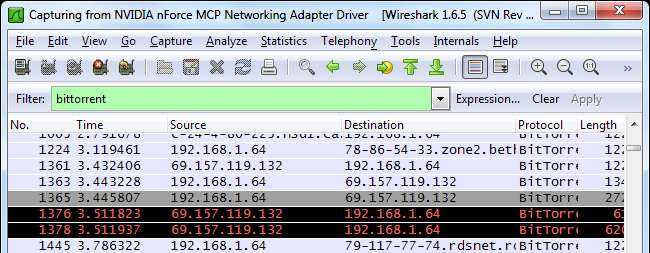

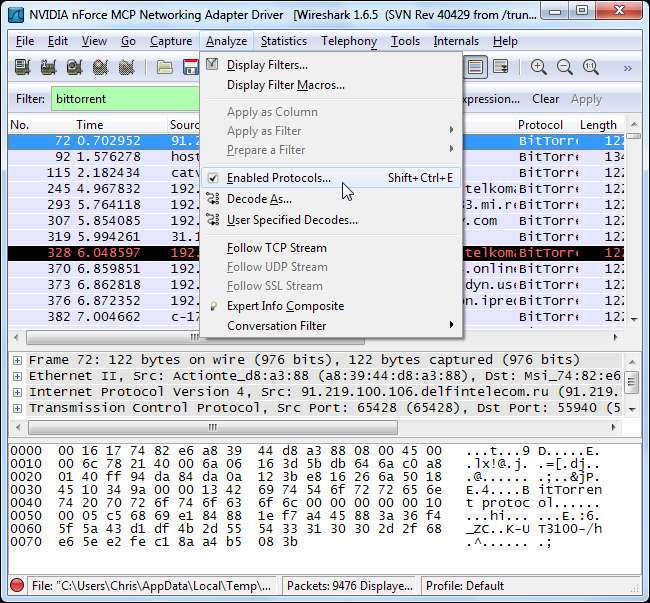

У стовпці протоколу Wireshark відображається тип протоколу кожного пакета. Якщо ви дивитесь на захоплення Wireshark, ви можете побачити BitTorrent або інший одноранговий трафік, який у них таїться.

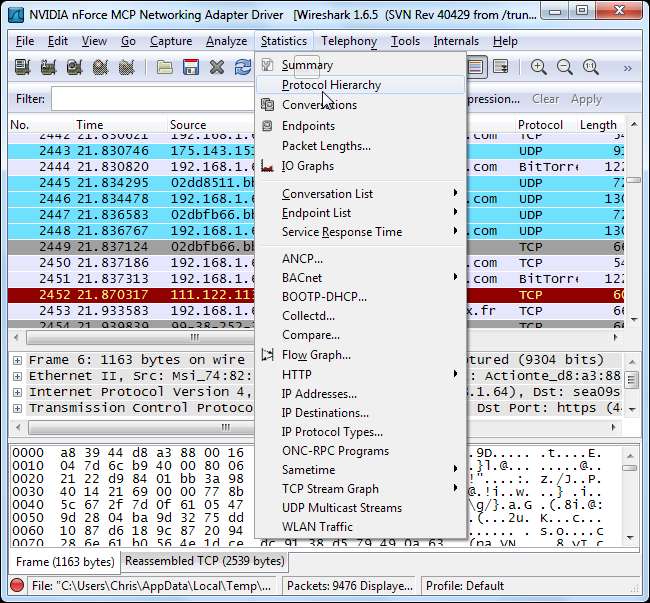

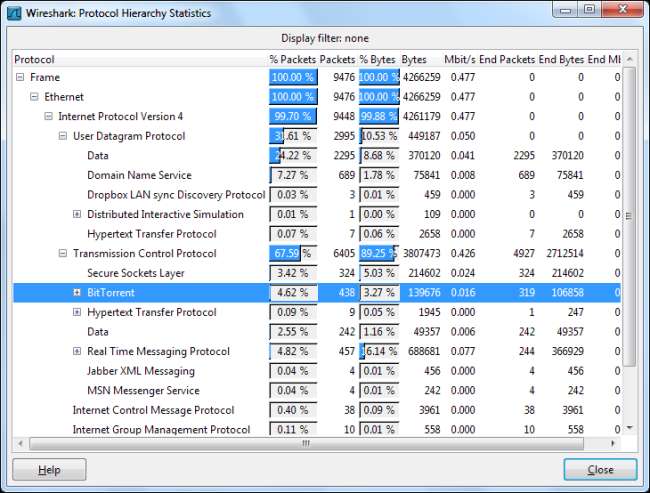

Ви можете побачити, які саме протоколи використовуються у вашій мережі з Ієрархія протоколів інструмент, розташований під Статистика меню.

У цьому вікні показано розподіл використання мережі за протоколом. Звідси ми бачимо, що майже 5 відсотків пакетів у мережі є пакетами BitTorrent. Це звучить не так вже й багато, але BitTorrent також використовує UDP-пакети. Майже 25 відсотків пакетів, класифікованих як пакети даних UDP, тут також є трафіком BitTorrent.

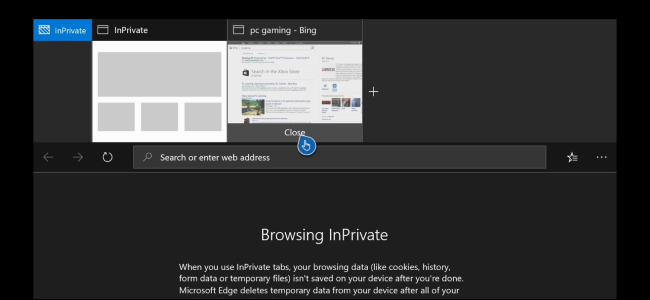

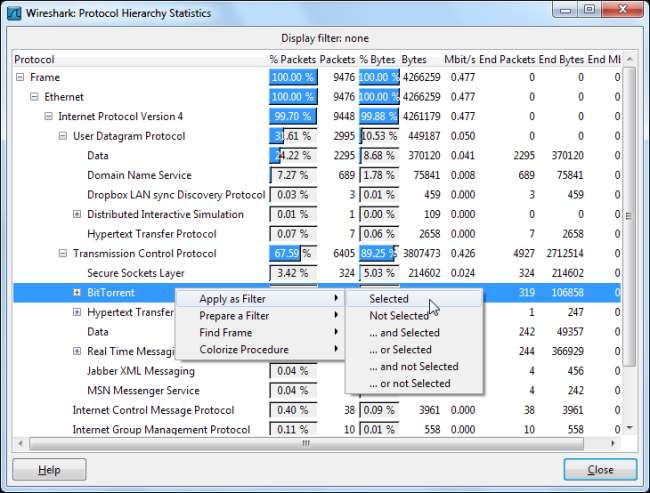

Ми можемо переглянути лише пакети BitTorrent, клацнувши протокол правою кнопкою миші та застосувавши його як фільтр. Ви можете зробити те ж саме для інших типів однорангового трафіку, які можуть бути присутніми, таких як Gnutella, eDonkey або Soulseek.

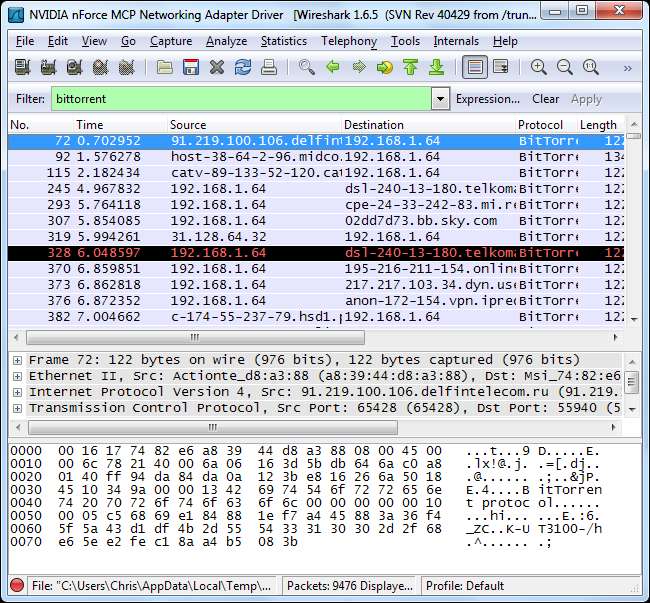

За допомогою параметра Застосувати фільтр застосовується фільтр “ бітторрент. "Ви можете пропустити меню правої клавіші миші та переглянути трафік протоколу, ввівши його ім'я безпосередньо у поле" Фільтр ".

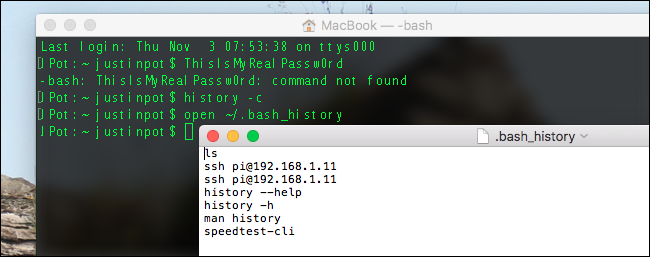

З відфільтрованого трафіку ми бачимо, що локальна IP-адреса 192.168.1.64 використовує BitTorrent.

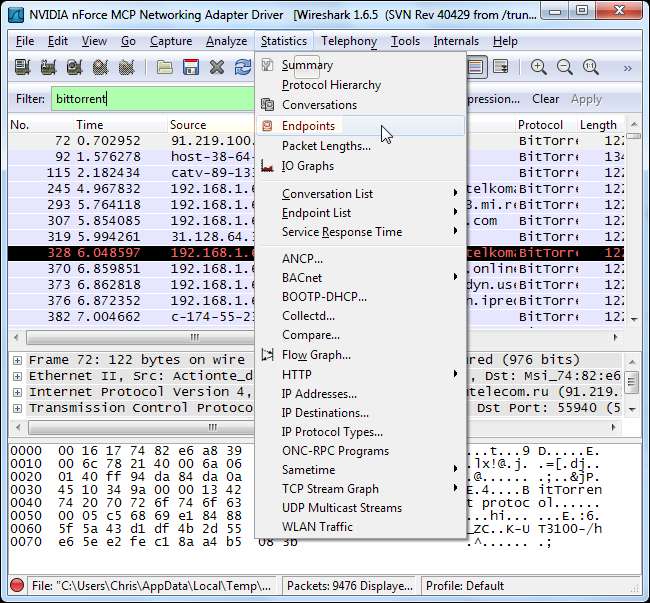

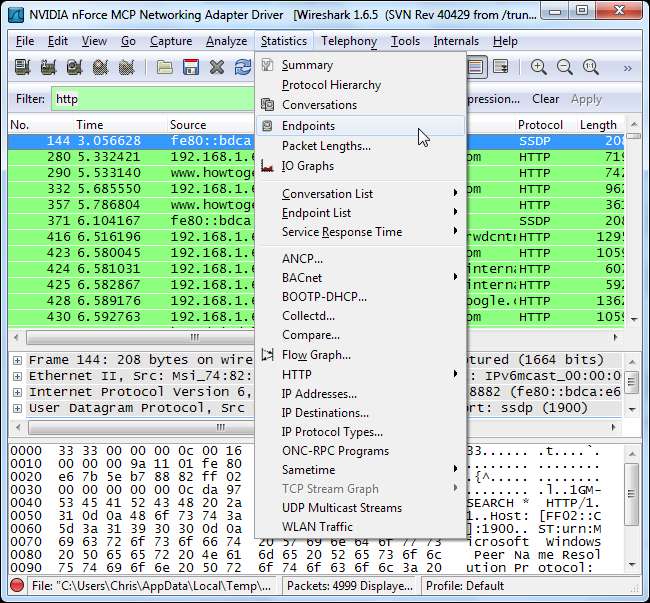

Щоб переглянути всі IP-адреси за допомогою BitTorrent, ми можемо вибрати Кінцеві точки в Статистика меню.

Клацніть на IPv4 та увімкніть Обмеження для відображення фільтра ”Прапорець. Ви побачите як віддалену, так і локальну IP-адреси, пов’язані з трафіком BitTorrent. Місцеві IP-адреси повинні з’являтися вгорі списку.

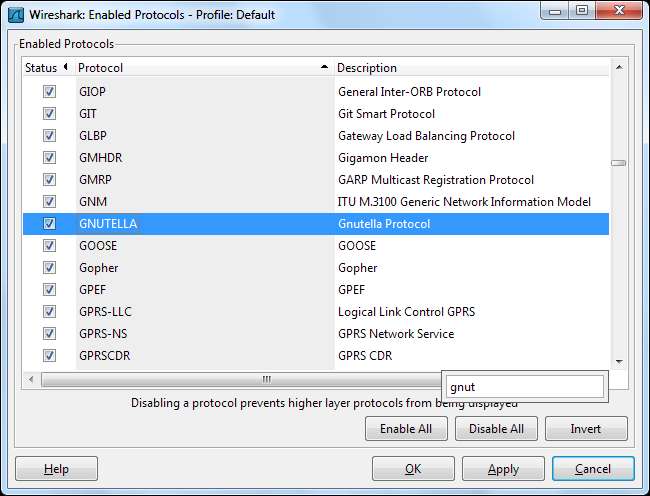

Якщо ви хочете побачити різні типи протоколів, які підтримує Wireshark, та їхні назви фільтрів, виберіть Увімкнені протоколи під Проаналізуйте меню.

Ви можете почати вводити протокол, щоб шукати його у вікні Увімкнені протоколи.

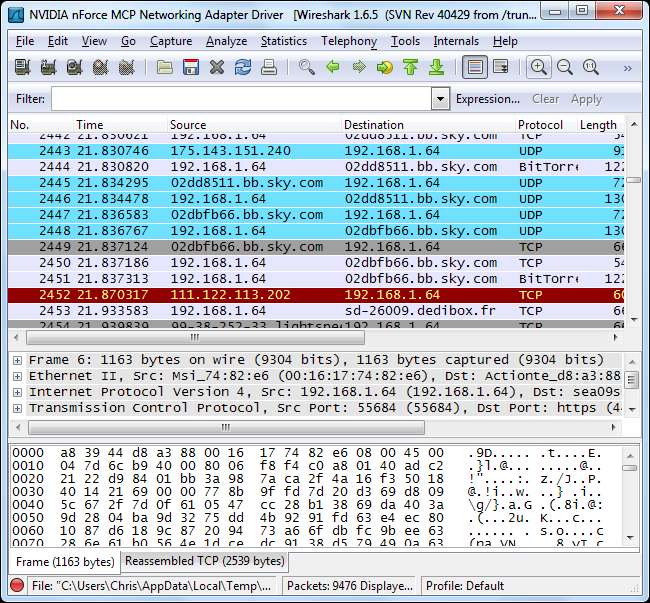

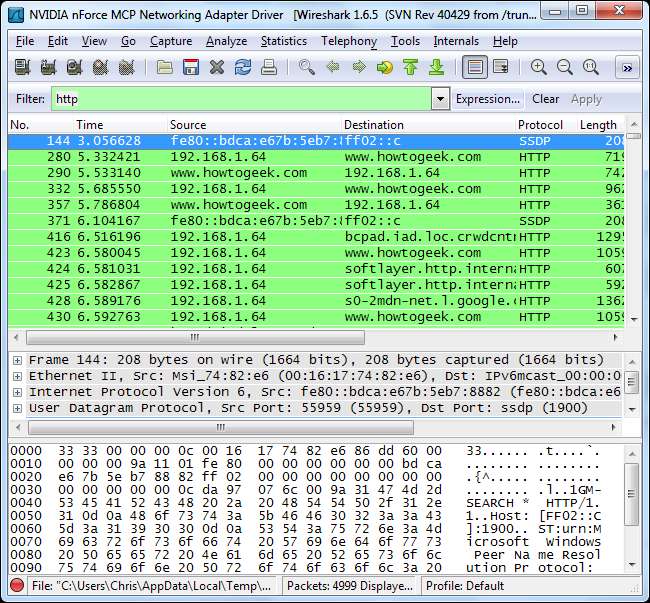

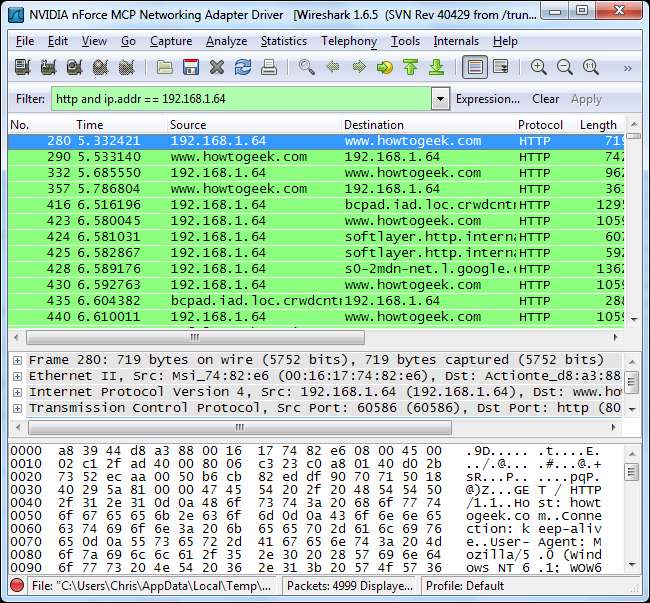

Моніторинг доступу до веб-сайту

Тепер, коли ми знаємо, як розбити трафік за протоколом, ми можемо ввести “ http "У поле Фільтр, щоб побачити лише HTTP-трафік. С параметр «Увімкнути роздільну здатність імен мережі» позначено, ми побачимо назви веб-сайтів, до яких здійснюється доступ у мережі.

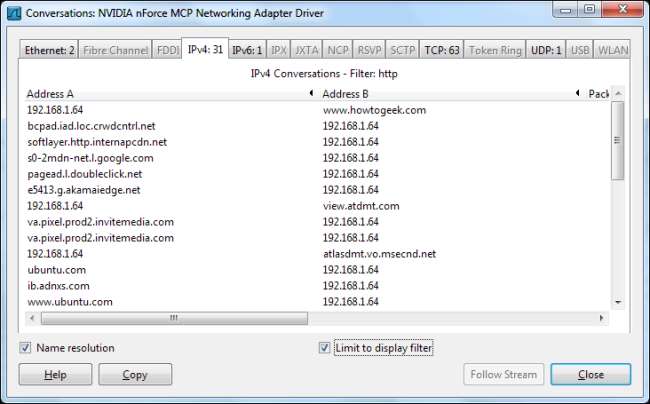

Ще раз, ми можемо використовувати Кінцеві точки варіант у Статистика меню.

Клацніть на IPv4 та увімкніть Обмеження для відображення фільтра ”Знову встановіть прапорець. Ви також повинні переконатися, що “ Дозвіл імен "Увімкнено, або ви побачите лише IP-адреси.

Звідси ми можемо бачити веб-сайти, до яких здійснюється доступ. У списку також з’являться рекламні мережі та сторонні веб-сайти, на яких розміщуються сценарії, що використовуються на інших веб-сайтах.

Якщо ми хочемо розбити це за певною IP-адресою, щоб побачити, що переглядає одна IP-адреса, ми можемо зробити це теж. Використовуйте комбінований фільтр http та ip.addr == [IP address] щоб побачити HTTP-трафік, пов'язаний з певною IP-адресою.

Знову відкрийте діалогове вікно Кінцеві точки, і ви побачите список веб-сайтів, до яких здійснюється доступ за цією конкретною IP-адресою.

Це все лише подряпини поверхні того, що ви можете зробити за допомогою Wireshark. Ви можете створити набагато вдосконаленіші фільтри або навіть скористатися нашим інструментом правил брандмауера ACL Повідомлення про трюки Wireshark щоб легко заблокувати типи трафіку, які ви знайдете тут.