Wireshark este cuțitul elvețian al instrumentelor de analiză a rețelei. Indiferent dacă căutați trafic peer-to-peer în rețeaua dvs. sau doriți doar să vedeți la ce site-uri web accesează o anumită adresă IP, Wireshark poate funcționa pentru dvs.

Am dat anterior o introducere în Wireshark . iar această postare se bazează pe postările noastre anterioare. Rețineți că trebuie să capturați într-o locație din rețea unde puteți vedea suficient trafic de rețea. Dacă faceți o captură pe stația de lucru locală, este posibil să nu vedeți majoritatea traficului în rețea. Wireshark poate realiza capturi dintr-o locație îndepărtată - consultați Wireshark trucuri post pentru mai multe informații despre asta.

Identificarea traficului de la egal la egal

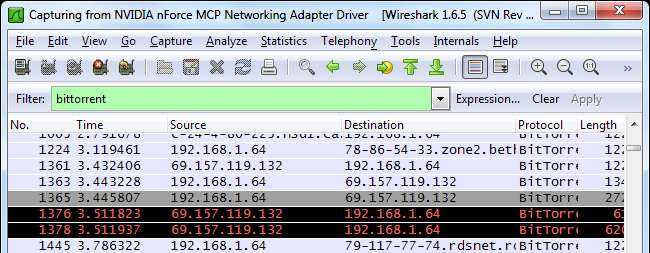

Coloana protocolului Wireshark afișează tipul de protocol al fiecărui pachet. Dacă vă uitați la o captură Wireshark, este posibil să vedeți BitTorrent sau alt trafic peer-to-peer care se ascunde în ea.

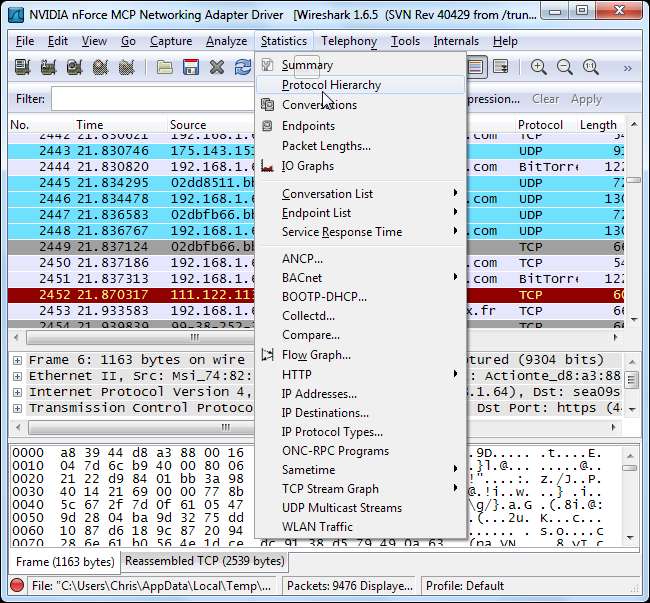

Puteți vedea exact ce protocoale sunt utilizate în rețeaua dvs. din Ierarhia Protocolului instrument, situat sub Statistici meniul.

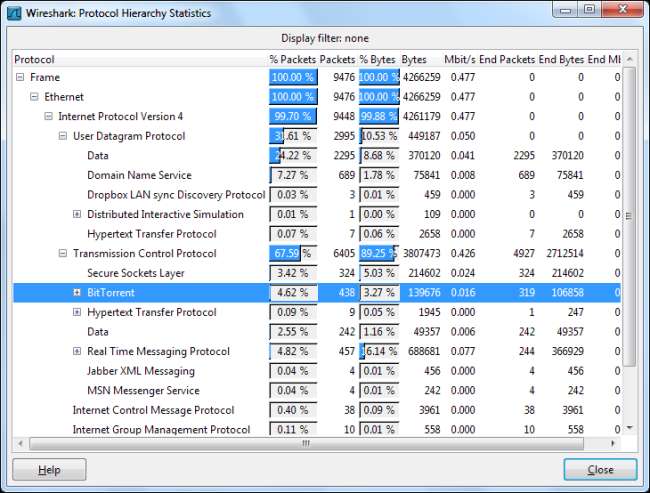

Această fereastră arată o defalcare a utilizării rețelei după protocol. De aici, putem vedea că aproape 5% din pachetele din rețea sunt pachete BitTorrent. Nu sună prea mult, dar BitTorrent folosește și pachete UDP. Aproape 25 la sută din pachetele clasificate ca pachete de date UDP sunt, de asemenea, trafic BitTorrent aici.

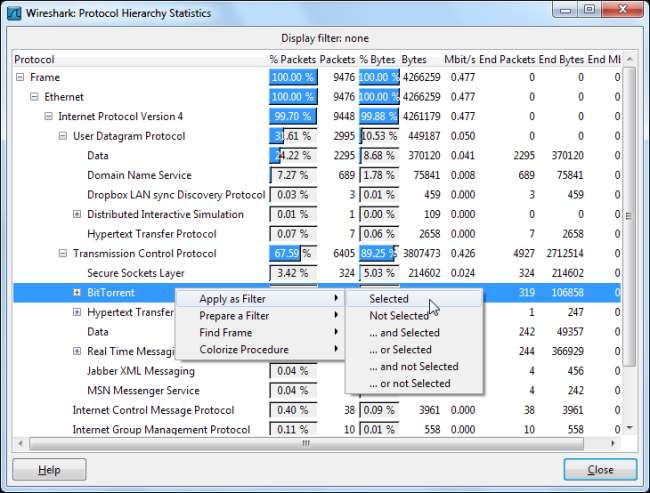

Putem vizualiza numai pachetele BitTorrent făcând clic dreapta pe protocol și aplicându-l ca filtru. Puteți face același lucru și pentru alte tipuri de trafic peer-to-peer care pot fi prezente, cum ar fi Gnutella, eDonkey sau Soulseek.

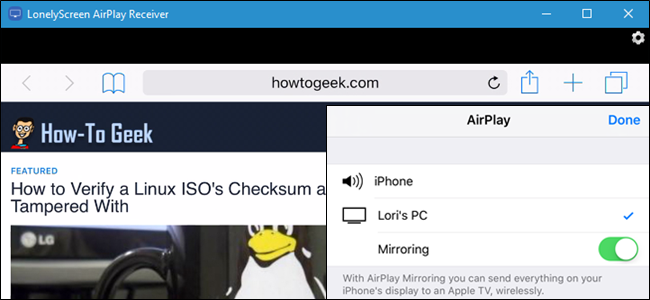

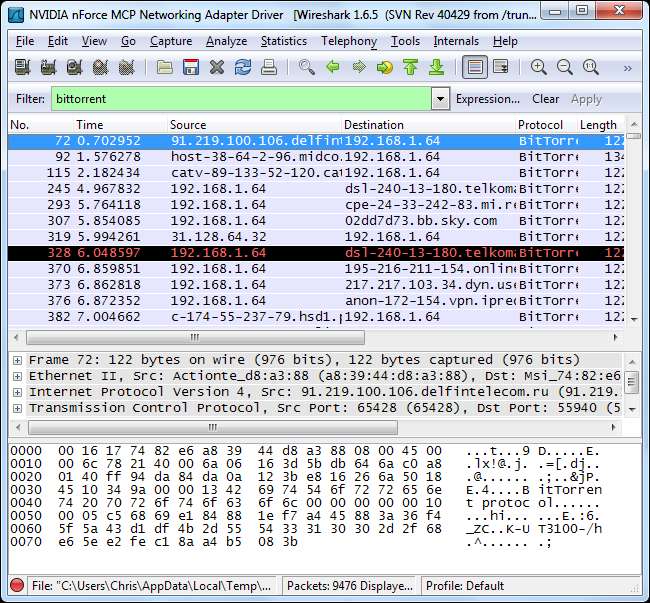

Folosind opțiunea Aplicare filtru se aplică filtrul „ bittorrent. ”Puteți sări peste meniul cu clic dreapta și să vizualizați traficul unui protocol, tastând numele acestuia direct în caseta Filtru.

Din traficul filtrat, putem vedea că adresa IP locală 192.168.1.64 utilizează BitTorrent.

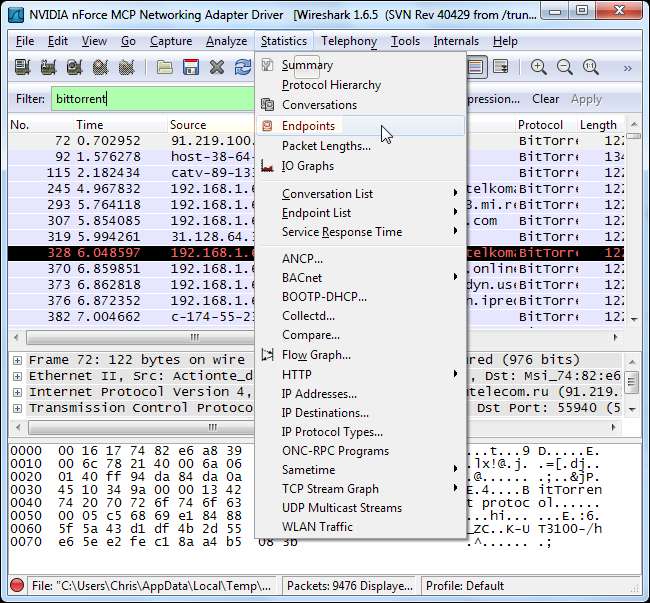

Pentru a vizualiza toate adresele IP folosind BitTorrent, putem selecta Puncte finale în Statistici meniul.

Faceți clic pe IPv4 fila și activați „ Limitați pentru a afișa filtrul " Caseta de bifat. Veți vedea atât adresele IP de la distanță, cât și cele locale asociate traficului BitTorrent. Adresele IP locale ar trebui să apară în partea de sus a listei.

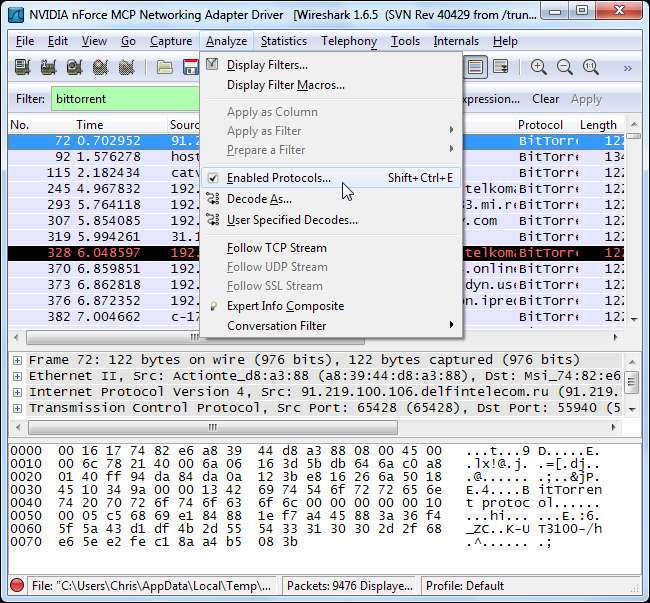

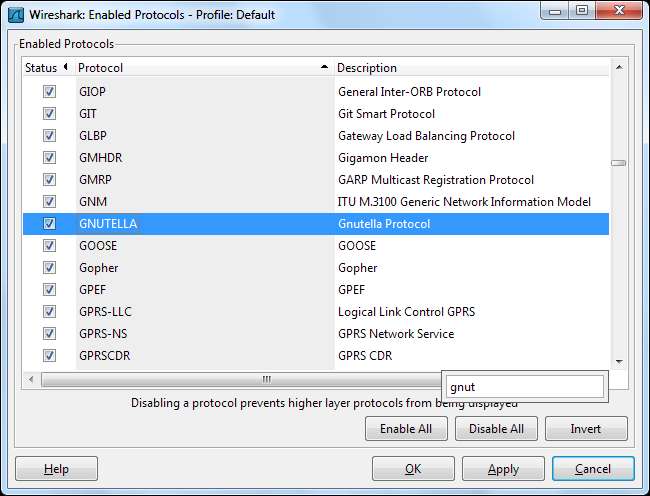

Dacă doriți să vedeți diferitele tipuri de protocoale acceptate de Wireshark și numele filtrelor acestora, selectați Protocoale activate sub A analiza meniul.

Puteți începe să tastați un protocol pentru a-l căuta în fereastra Enabled Protocols.

Monitorizarea accesului site-ului web

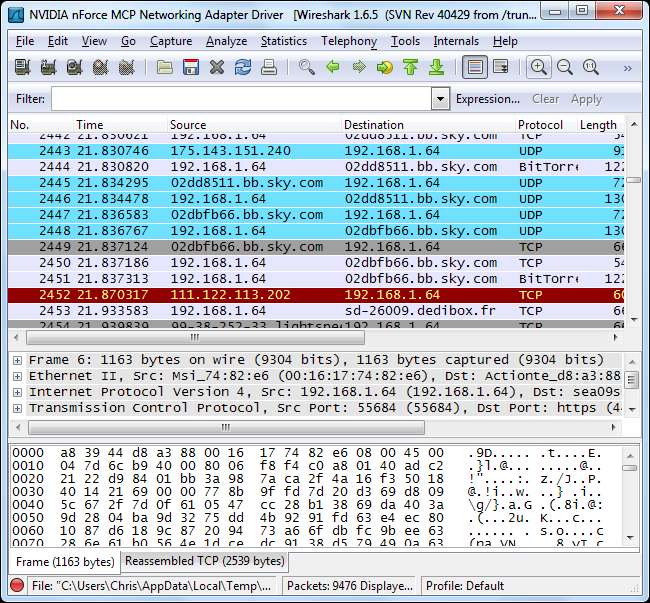

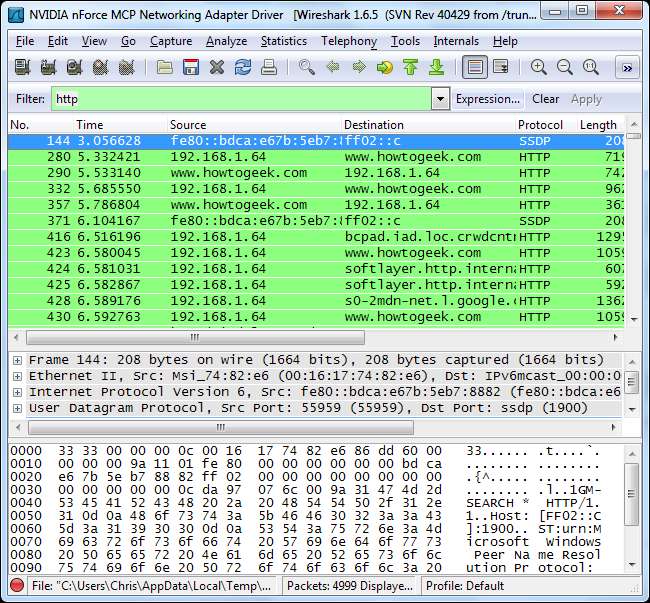

Acum, că știm cum să descompunem traficul în funcție de protocol, putem introduce „ http ”În caseta Filtru pentru a vedea numai trafic HTTP. Cu opțiunea „Activați rezoluția numelui rețelei” bifat, vom vedea numele site-urilor web care sunt accesate în rețea.

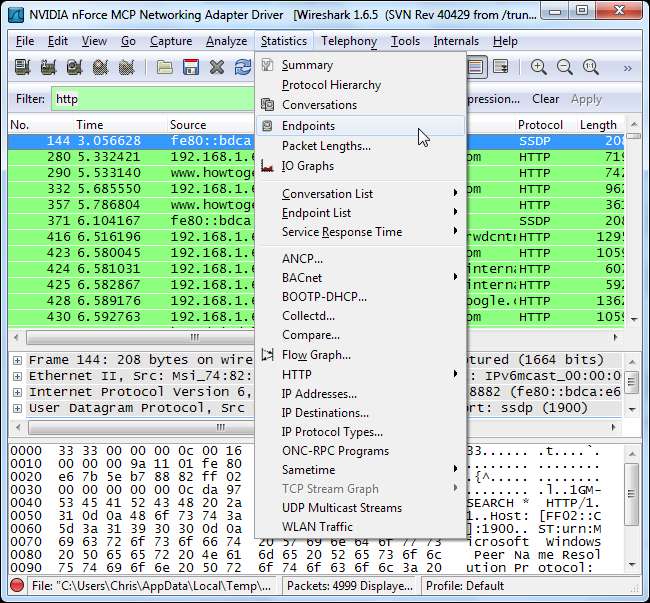

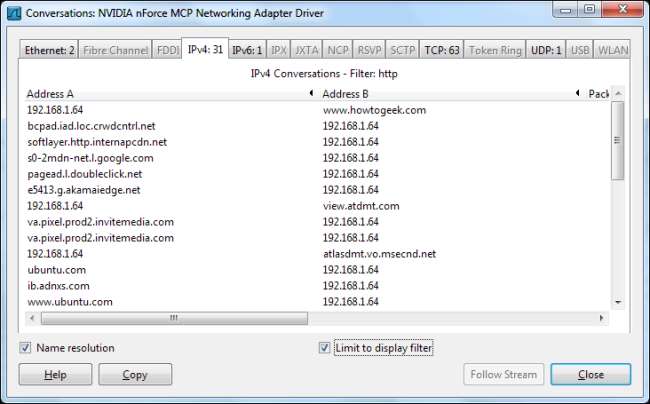

Încă o dată, putem folosi Puncte finale opțiune în Statistici meniul.

Faceți clic pe IPv4 fila și activați „ Limitați pentru a afișa filtrul ”Caseta de selectare din nou. De asemenea, ar trebui să vă asigurați că „ Rezoluția numelui ”Este activată caseta de validare sau veți vedea doar adrese IP.

De aici, putem vedea site-urile web accesate. Rețelele de publicitate și site-urile terțe care găzduiesc scripturi utilizate pe alte site-uri web vor apărea, de asemenea, în listă.

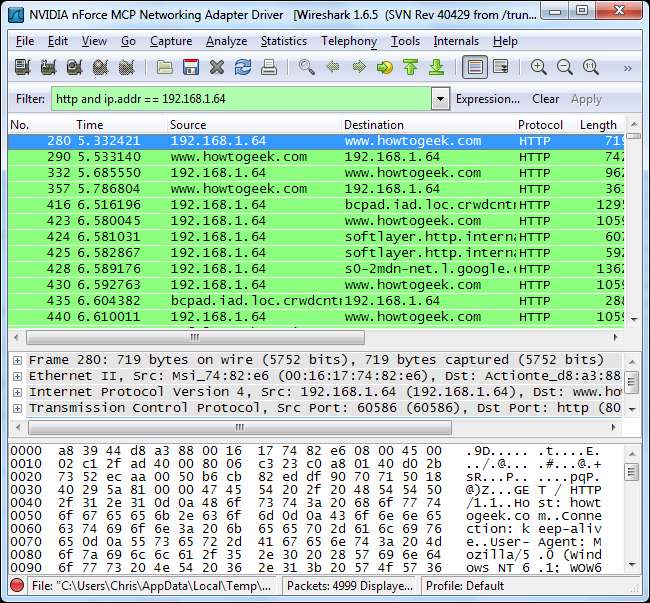

Dacă vrem să împărțim acest lucru cu o anumită adresă IP pentru a vedea ce navighează o singură adresă IP, putem face și asta. Utilizați filtrul combinat http și ip.addr == [IP address] pentru a vedea traficul HTTP asociat cu o anumită adresă IP.

Deschideți din nou caseta de dialog Endpoints și veți vedea o listă de site-uri web care sunt accesate de acea adresă IP specifică.

Totul este doar zgârierea suprafeței a ceea ce puteți face cu Wireshark. Puteți crea filtre mult mai avansate sau chiar puteți utiliza instrumentul Firewall ACL Rules de la Wireshark trucuri post pentru a bloca cu ușurință tipurile de trafic pe care le veți găsi aici.